抓包整理————tcp 三次握手性能优化[十]

前言

tcp 三次握手性能优化。

正文

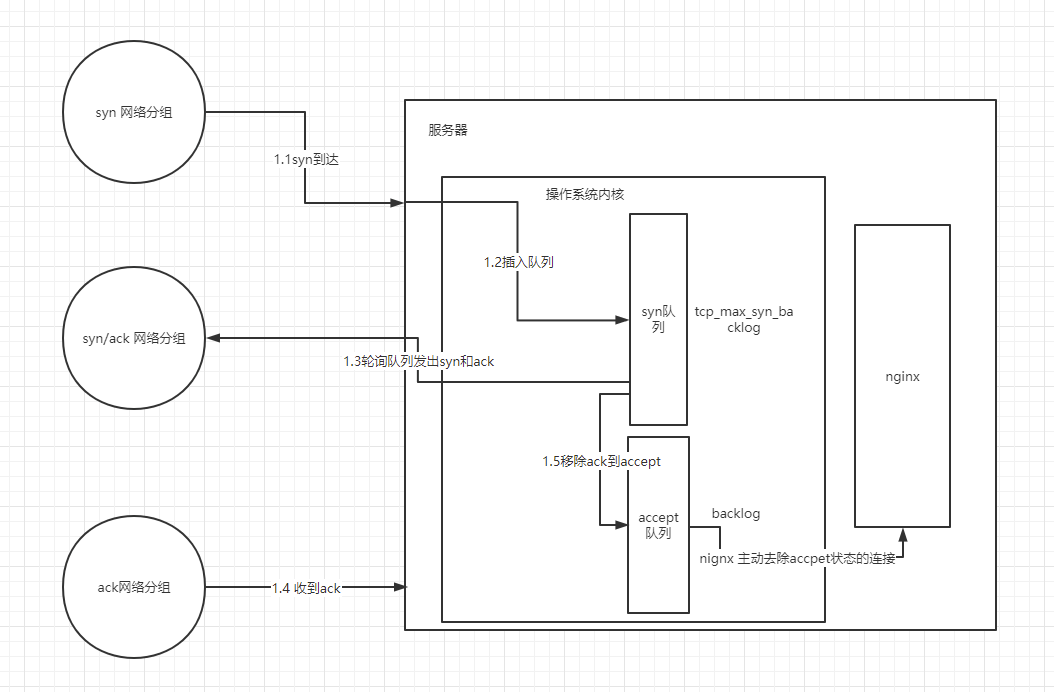

服务器三次握手流程示例:

下面就是3次握手的过程:

知道这个有什么用呢?

我举一个我使用到的例子哈。

比如有很多 tcp 连接到一台机器上机器上,那么tcp_max_syn_backlog就需要调大。

服务器设置

net.ipv4.tcp_max_syn_backlog 调大。

net.ipv4.tcp_synack_retries: 被动建立连接时,发syn/ack 重试的次数。

第一个很好理解哈,backlog越大,那么承载越多。

第二个是网络不好的时候syn/ack 重试次数越多,那么连接失败率越低。

客户端syn_sent 状态:

net.ipv4.tcp_syn_retries = 6 主动建立连接时,发syn重试的次数

net.ipv4.ip_local_port_range = 32000 60000 设置端口范围

客户端也好理解哈,就是网络拥堵设置多一些重试,端口范围大一些,这样连接的越多。

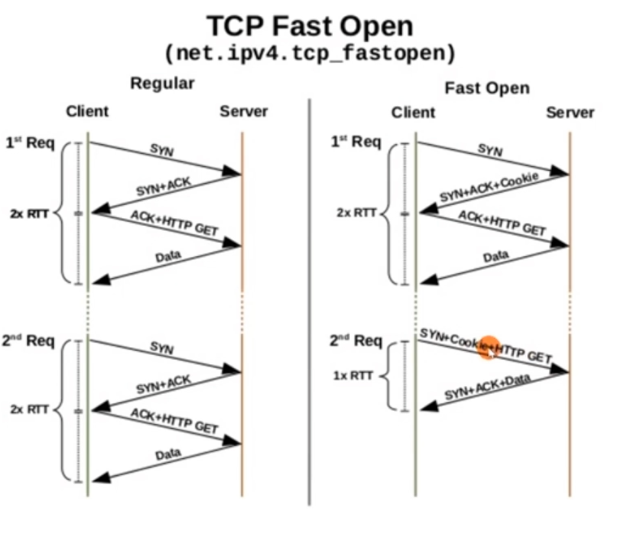

然后如果是不断的发送数据然后断开,然后重连的话,那么可以使用tcp fast open来实现。

这个图其实很好理解哈。

左边的是普通情况。就是在最后ack确认的情况下把请求发出去。但是第二次请求的时候还是要建立3次握手。

第二种就是第一次发送syn+ack确认的时候给一个cookie。

这个cookie 有什么作用呢?那就是第二次连接的时候直接发送syn+cookie,那么对方会syn+ack 就连接完成了。

为什么可以这么做呢? 实际上这个cookie 里面存在滑动窗口大小,那么就不用最后的ack确认了。

如何打开这个tcp fast open 呢?

linux 参数:net.ipv4.tcp_fastopen

0 是关闭

1 是作为客户端时可以使用tfo

2 是作为服务器时可以使用tfo

3 无论作为客户端还是服务器,都可以使用tfo

上一节中介绍了syn攻击,那么如何应对呢?

net.core.netdev_max_backlog 接收自网卡、但未被内核协议栈处理的保温队列长度

net.ipv4.tcp_max_syn_backlog syn_rcvd 状态连接的最大个数

net.ipv4.tcp_abor_on_overflow 超出处理能力时,对新来的syn直接回rst,丢弃链接

另外一种 防御sync 攻击的方式是,tcp_syncookies方式。

就是当syn队列满的时候,新的syn不进入队列中,计算出cookie再以syn + ack 中的序列号返回客户端。

正常客户端发报文时,服务器根据报文中携带的cookie 重新恢复连接。

由于 cookie 占用序列号空间,导致此时所有tcp可选功能失效,例如扩充窗口等。

然后还有一个概念,那就是tcp_defer_accept,这种就是只有对方发送数据的时候,那么服务器才会去激活客户端获取连接。

结

下一节看下如何传输数据。

抓包整理————tcp 三次握手性能优化[十]的更多相关文章

- 使用 tcpdump 抓包分析 TCP 三次握手、四次挥手与 TCP 状态转移

目录 文章目录 目录 前文列表 TCP 协议 图示三次握手与四次挥手 抓包结果 抓包分析 TCP 三次握手 数据传输 四次挥手 TCP 端口状态转移 状态转移 前文列表 <常用 tcpdump ...

- Java网络编程学习A轮_02_抓包分析TCP三次握手过程

参考资料: https://huoding.com/2013/11/21/299 https://hpbn.co/building-blocks-of-tcp/#three-way-handshake ...

- 用wireshark抓包分析TCP三次握手、四次挥手以及TCP实现可靠传输的机制

关于TCP三次握手和四次挥手大家都在<计算机网络>课程里学过,还记得当时高超老师耐心地讲解.大学里我遇到的最好的老师大概就是这位了,虽然他只给我讲过<java程序设计>和< ...

- Wireshark抓包分析TCP“三次握手,四次挥手”

1.目的 客户端与服务器之间建立TCP/IP连接,我们知道是通过三次握手,四次挥手实现的,但是很多地方对这个知识的描述仅限于理论层面,这次我们通过网络抓包的方式来看一下实际的TCP/IP传输过程. 2 ...

- wireshark抓包图解 TCP三次握手/四次挥手详解[转]

原文链接:http://www.seanyxie.com/wireshark%E6%8A%93%E5%8C%85%E5%9B%BE%E8%A7%A3-tcp%E4%B8%89%E6%AC%A1%E6% ...

- wireshark抓包图解 TCP三次握手/四次挥手详解

http://www.seanyxie.com/wireshark%E6%8A%93%E5%8C%85%E5%9B%BE%E8%A7%A3-tcp%E4%B8%89%E6%AC%A1%E6%8F%A1 ...

- Wireshark抓包分析TCP 3次握手、4次挥手过程

Wireshark简介 更多有关Wireshark的教程.软件下载等,请见:http://www.52im.net/thread-259-1-1.html,本文只作简要介绍. 1Wireshark 是 ...

- MySQL抓包工具:MySQL Sniffer 和性能优化

简介 MySQL Sniffer 是一个基于 MySQL 协议的抓包工具,实时抓取 MySQLServer 端的请求,并格式化输出.输出内容包访问括时间.访问用户.来源 IP.访问 Database. ...

- 抓包工具-Wireshark(详细介绍与TCP三次握手数据分析)

功能使用的详细介绍 wireshark(官方下载网站: http://www.wireshark.org/),是用来获取网络数据封包,可以截取各种网络封包,显示网络封包的详细信息,包括http,TCP ...

- Wireshark抓包TCP三次握手数据

抓包工具 - Wireshark(详细介绍与TCP三次握手数据分析) 功能使用的详细介绍 wireshark(官方下载网站: http://www.wireshark.org/),是用来获取网络数据封 ...

随机推荐

- Linux操作系统不同文件类型区别?

蓝色代表目录,绿色代表可执行文件,红色代表压缩文件.浅蓝色表示连接文件.白色表示其他文件 相关目录及作用: Bin : 存放普通用户可执行的指令 Boot: 开机引导目录 Dev:设备目录 Etc: ...

- Java 小练习(3) 方法的修改+ 调用

1 package com.bytezero.exer; 2 3 public class ExerTest 4 { 5 public static void main(String[] args) ...

- 仅需10秒!ChatGPT轻松画出UML用例图,我却苦战10分钟。

当我们写技术文档时,一张系统用例图,平时要花费10分钟才完成,而ChatGPT绘图过程只用了10秒钟,基本可以达到同样的水平,通过ChatGPT可以显著提高画流程图的效率. 什么是用例图 用例图是统一 ...

- 机器学习从入门到放弃:卷积神经网络CNN(二)

一.前言 通过上一篇文章,我们大概了解了卷积是什么,并且分析了为什么卷积能在图像识别上起到巨大的作用.接下来,废话不多话,我们自己尝试动手搭建一个简易的CNN网络. 二.准备工作 在开始的时候,我们首 ...

- Java处理子父级菜单的方式二

处理存在子父级关系的数据是写代码的过程中常见的操作,前面讲解过使用递归的方法来做, 可以参考这篇博客 https://www.cnblogs.com/yilangcode/p/16831867.htm ...

- 将谷歌chrome浏览器主题变黑的方法

两个步骤: 第一: 桌面找到google chrome图标右键->属性,在后面加上: --force-dark-mode (注意有空格) 第二: 1.浏览器地址输入chrome://flags/ ...

- kettle入门教程-表同步插入

在平时工作当中,会遇到这种情况,而且很常见.比如:增量抽取(每隔2个小时抽取截至到上次抽取时间的记录)一.操作前提:存在3张表,源表(t_student),同步日志表(t_tbrz),插入表(t_ta ...

- [.NET项目实战] Elsa开源工作流组件应用(一): Elsa工作流简介

Elsa工作流简介 工作流是什么? 引用维基百科中对工作流的解释: 是对工作流程及其各操作步骤之间业务规则的抽象.概括.描述.工作流建模,即将工作流程中的工作如何前后组织在一起的逻辑和规则在计算机中以 ...

- 在winform中如何实现双向数据绑定?

什么是双向数据绑定? 双向数据绑定是一种允许我们创建持久连接的技术,使模型数据和用户界面(UI)之间的交互能够自动同步.这意味着当模型数据发生变化时,UI会自动更新,反之亦然.这种双向数据绑定极大地简 ...

- Linux快速入门(八)效率工具(SSH)

环境 (1)Kali(源主机),IP:10.211.55.4/24 (2)Ubuntu(目标主机),IP:10.211.55.5/24 SSH OpenSSH用于在远程系统上安全的运行Shell,假设 ...