nmap脚本nse的使用

nmap脚本(nse)使用总结

0x01 nmap按脚本分类扫描

nmap脚本主要分为以下几类,在扫描时可根据需要设置--script=类别这种方式进行比较笼统的扫描:

- auth: 负责处理鉴权证书(绕开鉴权)的脚本

- broadcast: 在局域网内探查更多服务开启状况,如dhcp/dns/sqlserver等服务

- brute: 提供暴力破解方式,针对常见的应用如http/snmp等

- default: 使用-sC或-A选项扫描时候默认的脚本,提供基本脚本扫描能力

- discovery: 对网络进行更多的信息,如SMB枚举、SNMP查询等

- dos: 用于进行拒绝服务攻击

- exploit: 利用已知的漏洞入侵系统

- external: 利用第三方的数据库或资源,例如进行whois解析

- fuzzer: 模糊测试的脚本,发送异常的包到目标机,探测出潜在漏洞 intrusive: 入侵性的脚本,此类脚本可能引发对方的IDS/IPS的记录或屏蔽

- malware: 探测目标机是否感染了病毒、开启了后门等信息

- safe: 此类与intrusive相反,属于安全性脚本

- version: 负责增强服务与版本扫描(Version Detection)功能的脚本

- vuln: 负责检查目标机是否有常见的漏洞(Vulnerability),如是否有MS08_067

部分使用截图:

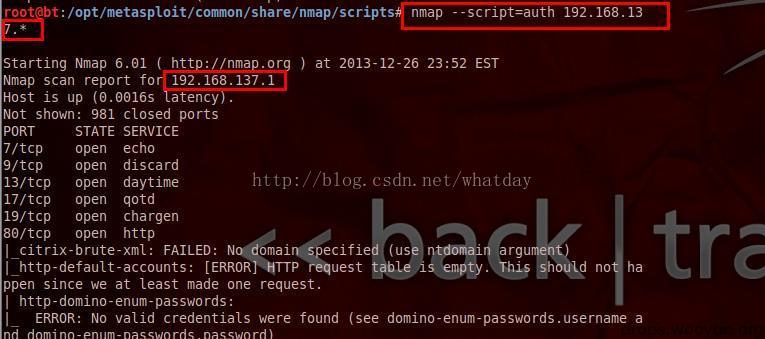

(1) nmap --script=auth 192.168.137.*

负责处理鉴权证书(绕开鉴权)的脚本,也可以作为检测部分应用弱口令

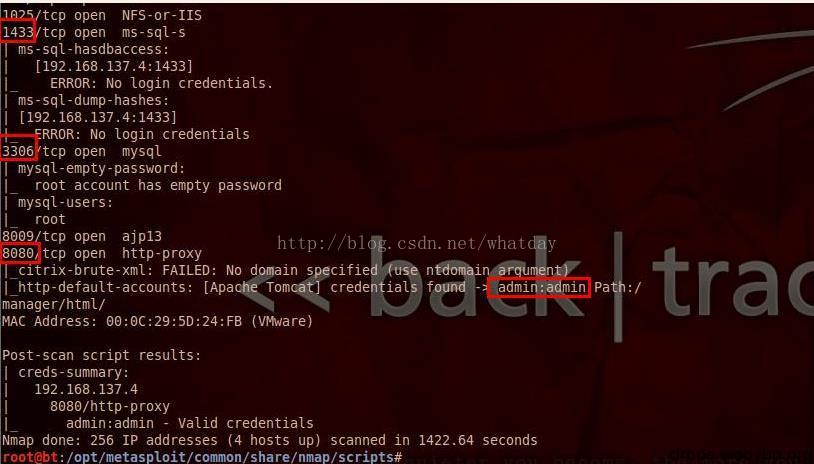

(2)nmap --script=brute 192.168.137.*

提供暴力破解的方式 可对数据库,smb,snmp等进行简单密码的暴力猜解

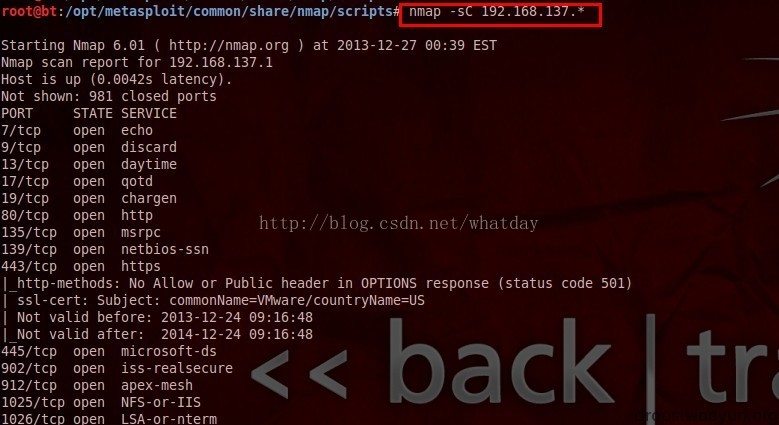

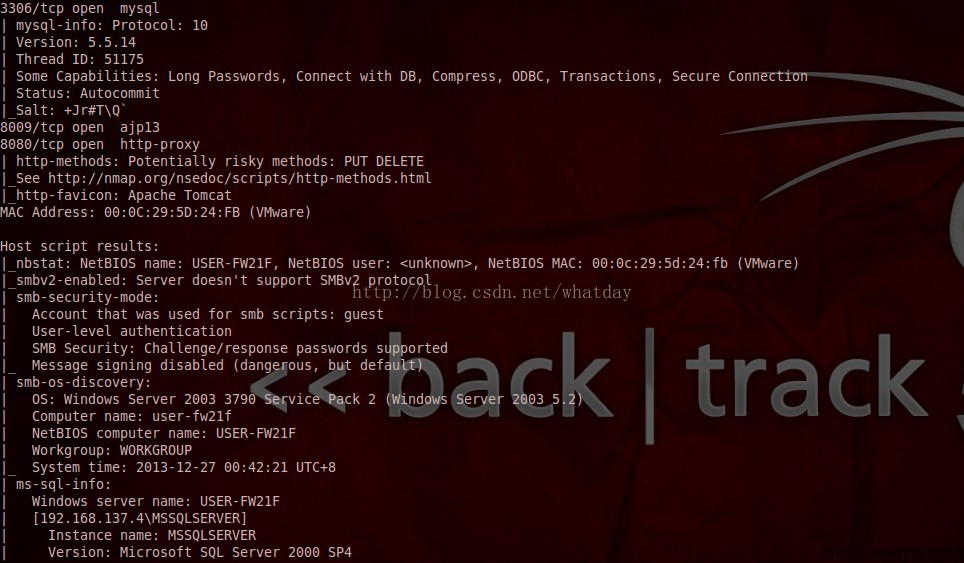

(3)nmap --script=default 192.168.137.* 或者 nmap -sC 192.168.137.*

默认的脚本扫描,主要是搜集各种应用服务的信息,收集到后,可再针对具体服务进行攻击

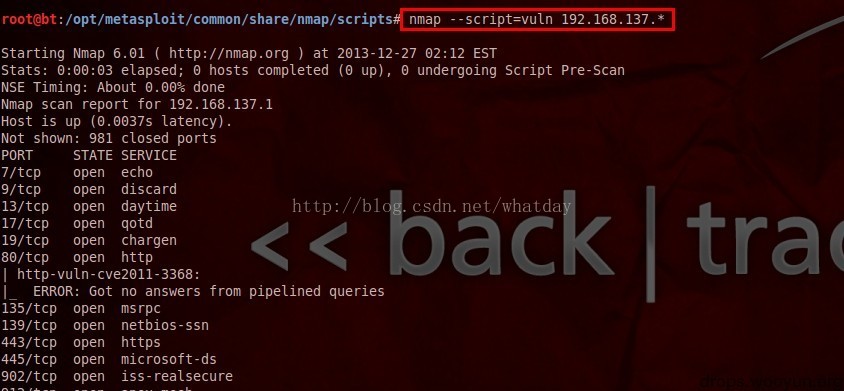

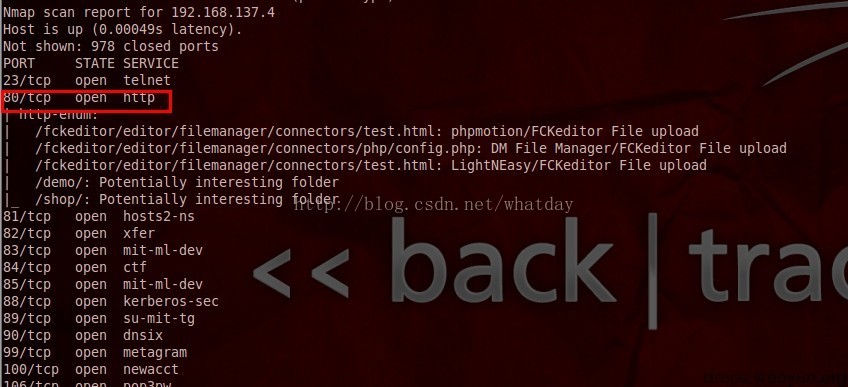

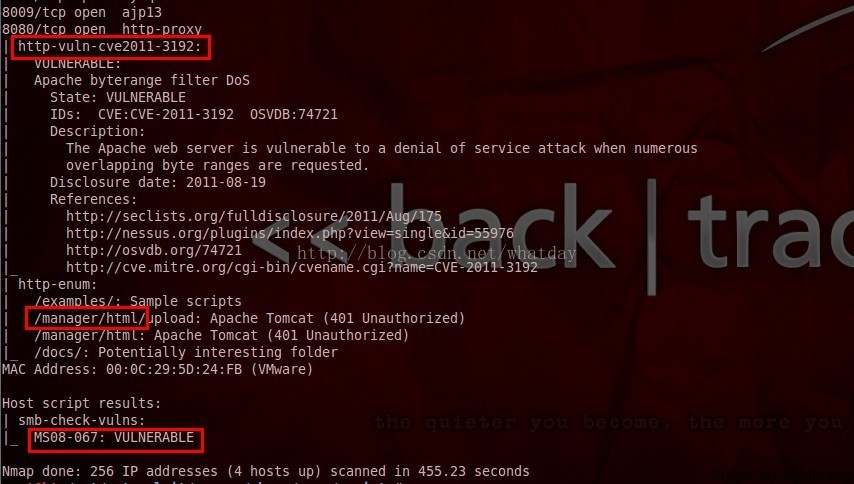

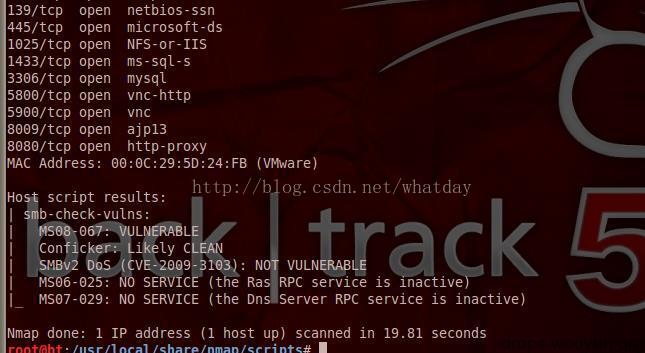

(4)nmap --script=vuln 192.168.137.*

检查是否存在常见漏洞

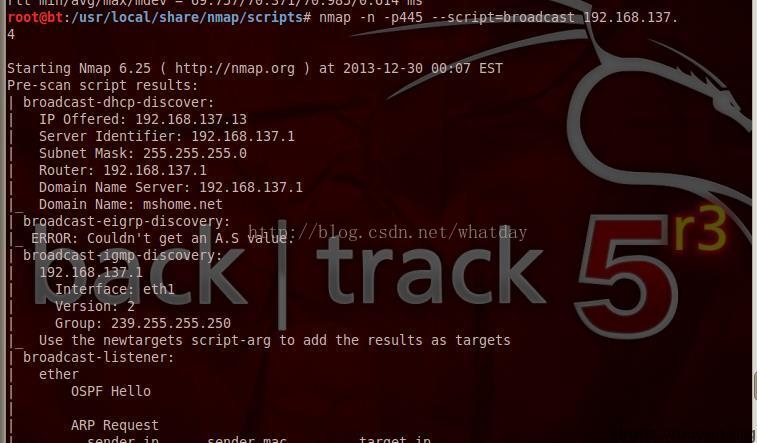

(5)nmap -n -p445 --script=broadcast 192.168.137.4

在局域网内探查更多服务开启状况

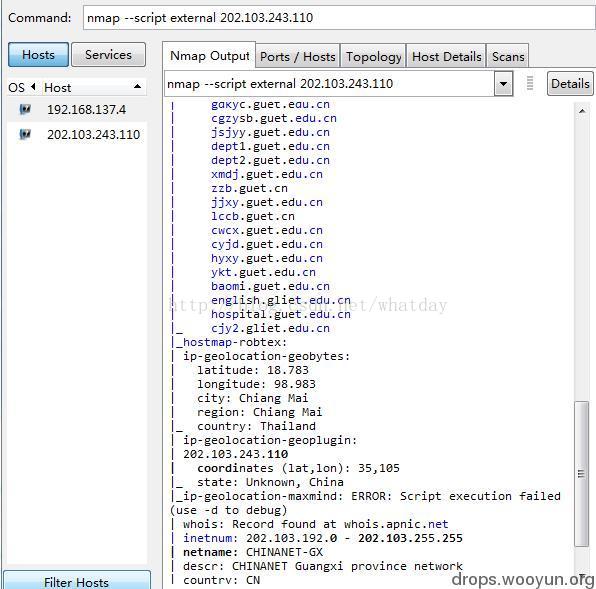

(6)nmap --script external 202.103.243.110

利用第三方的数据库或资源,例如进行whois解析

0x02 nmap按应用服务扫描

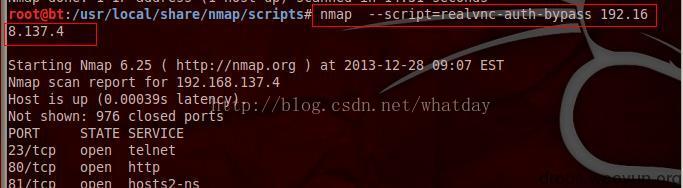

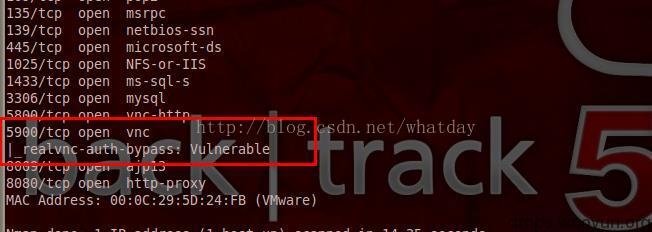

(1)vnc扫描:

检查vnc bypass

|

1 |

|

检查vnc认证方式

|

1 |

|

获取vnc信息

|

1 |

|

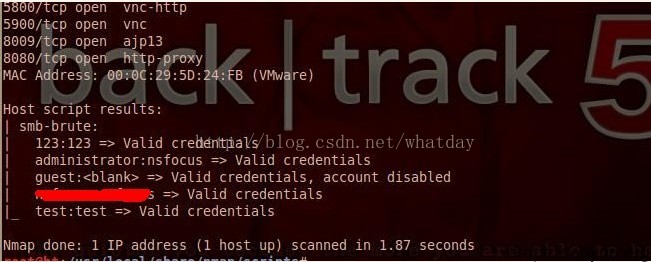

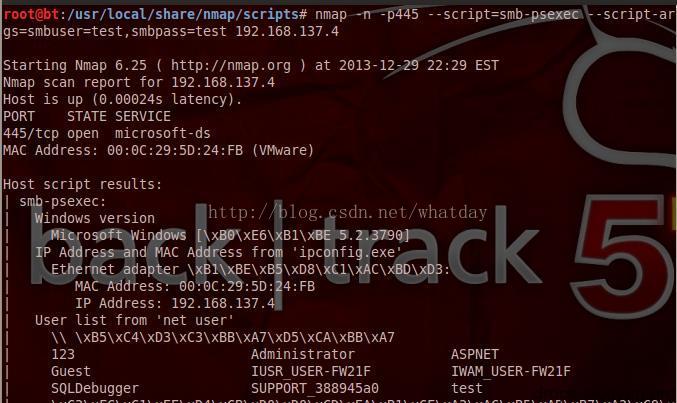

(2)smb扫描:

smb破解

|

1 |

|

smb字典破解

|

1 |

|

smb已知几个严重漏

|

1 |

|

查看共享目录

|

1 |

|

查询主机一些敏感信息(注:需要下载nmap_service)

|

1 |

|

查看会话

|

1 |

|

系统信息

|

1 |

|

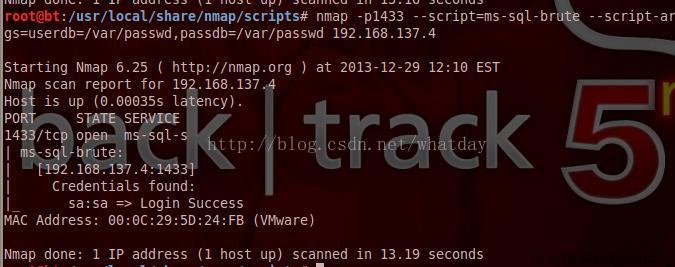

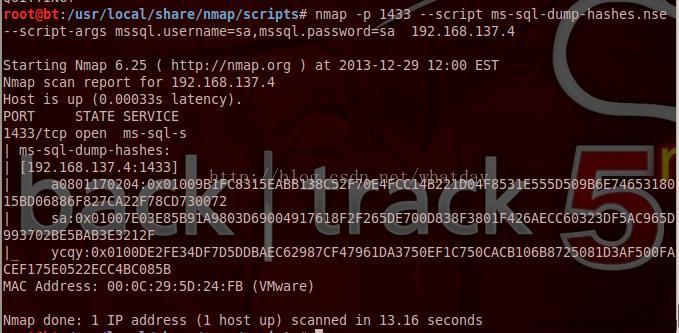

(3)Mssql扫描:

猜解mssql用户名和密码

|

1 |

|

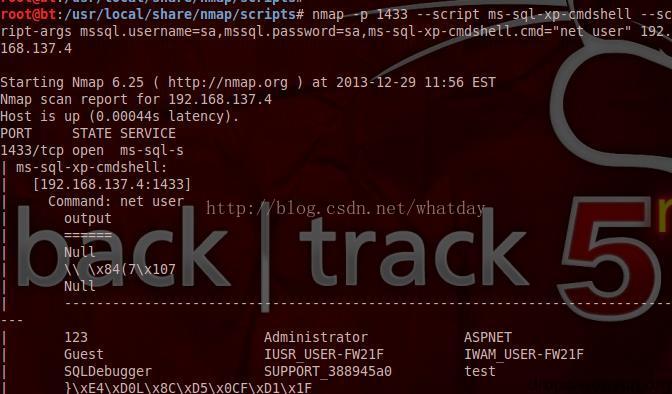

xp_cmdshell 执行命令

|

1 |

|

dumphash值

|

1 |

|

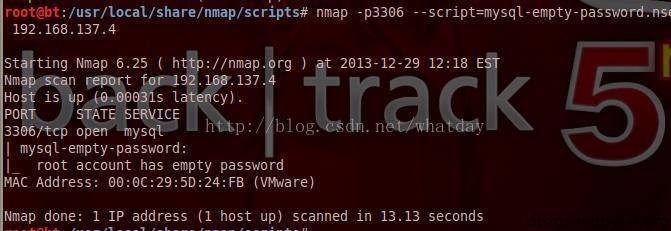

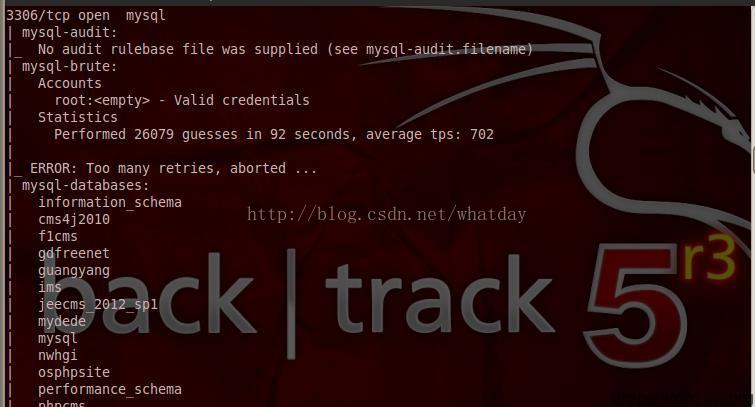

(4)Mysql扫描:

扫描root空口令

|

1 |

|

列出所有mysql用户

|

1 |

|

支持同一应用的所有脚本扫描

|

1 |

|

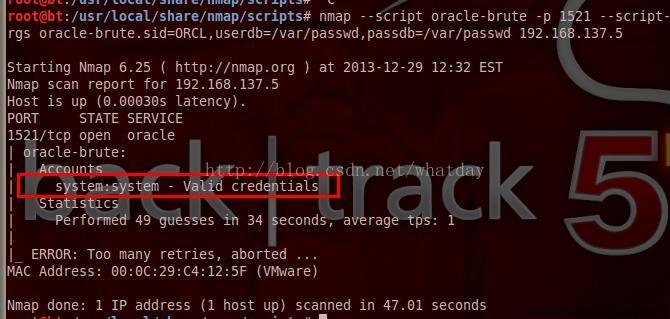

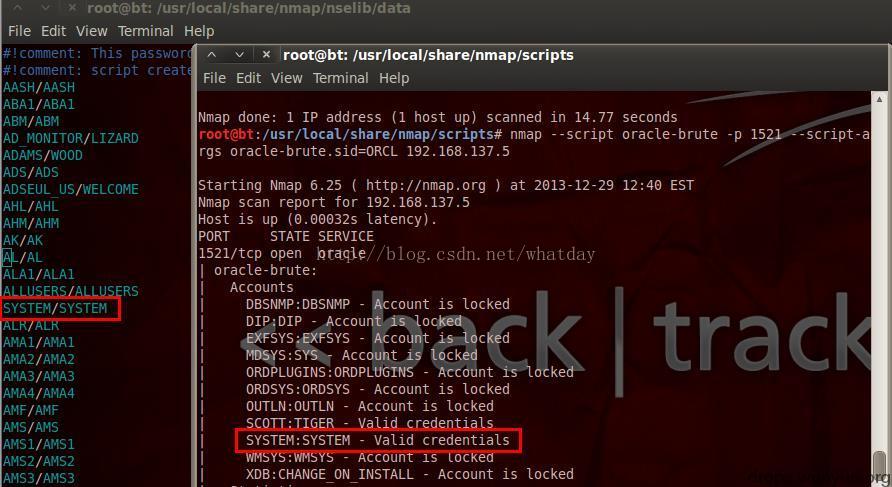

(5)Oracle扫描:

oracle sid扫描

|

1 |

|

oracle弱口令破解

|

1 |

|

(6)其他一些比较好用的脚本

- nmap --script=broadcast-netbios-master-browser 192.168.137.4 发现网关

- nmap -p 873 --script rsync-brute --script-args 'rsync-brute.module=www' 192.168.137.4 破解rsync

- nmap --script informix-brute -p 9088 192.168.137.4 informix数据库破解

- nmap -p 5432 --script pgsql-brute 192.168.137.4 pgsql破解

- nmap -sU --script snmp-brute 192.168.137.4 snmp破解

- nmap -sV --script=telnet-brute 192.168.137.4 telnet破解

- nmap --script=http-vuln-cve2010-0738 --script-args 'http-vuln-cve2010-0738.paths={/path1/,/path2/}' <target> jboss autopwn

- nmap --script=http-methods.nse 192.168.137.4 检查http方法

- nmap --script http-slowloris --max-parallelism 400 192.168.137.4 dos攻击,对于处理能力较小的站点还挺好用的 'half-HTTP' connections

- nmap --script=samba-vuln-cve-2012-1182 -p 139 192.168.137.4

(7)不靠谱的脚本:

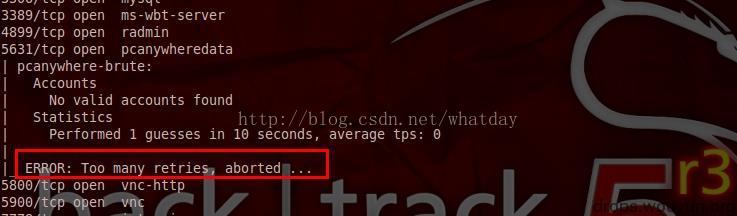

vnc-brute 次数多了会禁止连接

pcanywhere-brute 同上

0x03 学会脚本分析

nmap中脚本并不难看懂,所以在使用时如果不知道原理可以直接看利用脚本即可,也可以修改其中的某些参数方便自己使用。

举例:

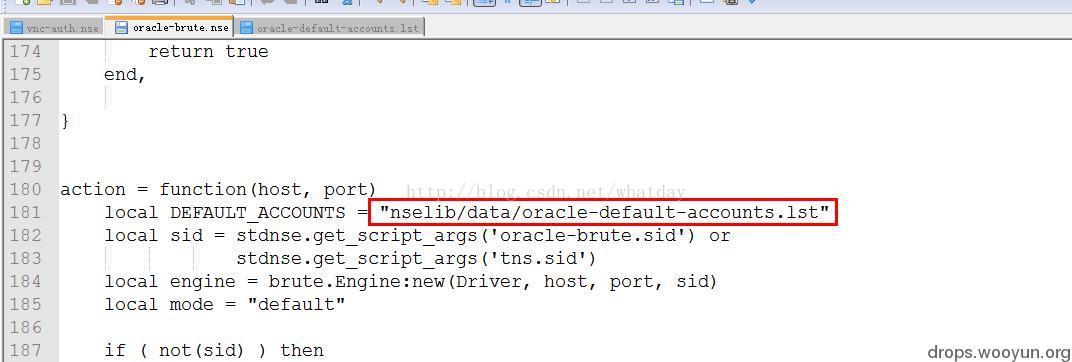

关于oracle的弱口令破解:

调用过程:oracle-brute.nse >> oracle-default-accounts.lst

首先是调用破解脚本:

根据脚本中字典的位置去查看默认字典,当然也可以将破解的字符自行添加其中,或者是修改脚本或参数改变破解字典:

nmap中--script功能的使用

nmap脚本nse的使用的更多相关文章

- 编写自己的Nmap(NSE)脚本

编写自己的Nmap脚本 一.介绍 在上一篇文章Nmap脚本引擎原理中我们介绍了基本的NSE知识,这篇文章介绍如何基于Nmap框架编写简单的NSE脚本文件,下一篇文章,Nmap脚本文件分析(AMQP协议 ...

- nmap脚本(nse)使用总结

nmap脚本主要分为以下几类,在扫描时可根据需要设置--script=类别这种方式进行比较笼统的扫描: auth: 负责处理鉴权证书(绕开鉴权)的脚本 broadcast: 在局域网内探查更多服务 ...

- nmap脚本扫描使用总结

nmap的脚本默认目录为:/usr/share/nmap/scripts/ Nmap提供的命令行参数如下 -sC: 等价于--script=default,使用默认类别的脚本进行扫描 可更换其他类别 ...

- Nmap脚本引擎原理

Nmap脚本引擎原理 一.NSE介绍 虽然Nmap内嵌的服务于版本探测已足够强大,但是在某些情况下我们需要多伦次的交互才能够探测到服务器的信息,这时候就需要自己编写NSE插件实现这个功能.NSE插件能 ...

- Nmap脚本文件分析(AMQP协议为例)

Nmap脚本文件分析(AMQP协议为例) 一.介绍 上两篇文章 Nmap脚本引擎原理 编写自己的Nmap(NSE)脚本,分析了Nmap脚本引擎的执行过程,以及脚本文件的编写,这篇文章将以解析AMQ ...

- nmap脚本使用总结

0x00 前言: nmap的基本介绍和基本使用方法,在乌云知识库中已经有人提交过,讲的比较详细,在此文中就不再讲述. 具体链接:http://drops.wooyun.org/tips/2002 本文 ...

- Web安全学习笔记之Nmap脚本编写

0x00 Nmap脚本简介 夜无眠,看了一下Nmap官方的英文API文档(全是English),瞬间心态崩塌,不想吐槽它们的nmap官网前端太丑了=.=,但是都是大牛啊,挺敬佩开源开发者的. Nmap ...

- NSE入门--nmap 脚本基础

- Web安全学习笔记之Nmap脚本使用指南

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端.确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统.它是网络管理员必用的软件之一,以及用以评估网络系统安全. —— 来自百 ...

随机推荐

- 【原创】大数据基础之Gobblin(2)持久化kafka到hdfs

gobblin 0.10 想要持久化kafka到hdfs有很多种方式,比如flume.logstash.gobblin,其中flume和logstash是流式的,gobblin是批处理式的,gobbl ...

- vue-cli3配置eslint

一.默认配置 以下是package.json文件中关于的eslint默认配置 "eslintConfig": { "root": true, "env ...

- JDBC:JAVA & Oracle

JDBC:JAVA & Oracle 本文中未加标注的资源均来自于PolyU数据库课程的实验材料.仅作为学习使用,如有侵权,请联系删除 JDBC是什么 我之前写过一篇关于数据库和JAVA的博文 ...

- 完美解决Uncaught SyntaxError: Unexpected end of input

Unexpected end of input 的英文意思是“意外的终止输入” 他通常表示我们浏览器在读取我们的js代码时,碰到了不可预知的错误,导致浏览器 无语进行下面的读取 通常造成这种错误的原 ...

- 1 asp.net 中如何把用户控件应用于母版页

1 创建用户控件 2 在母版页中注册用户控件 3 使用 <%@ Master Language="C#" AutoEventWireup="true" C ...

- 2.OR Mapping 介绍

定义: ORM(Object Relational Mapping) -- 是一种为了解决面向对象与关系型数据库存在的互不匹配的现象的技术. 简单说:ORM是通过使用描述对象和数据库之间的映射的元数据 ...

- dubbo和zookeeper结合使用

1.相关依赖引入 阿里的dubbo包含了spring相关内容,引入依赖时,需要排除,使用我们自己项目中的spring依赖 <!-- start..............dubbo....... ...

- Html5+Css3小试牛刀

前因: 我开始做个收款系统,突然客户跑来要插进一个任务,据说他们老板挺在意的,一个小商场,一个首页,一个详情页,UI无自由发挥,要求,尽量好看点. 一番交谈后,确认这是一个对外的网站,最好移动端也能正 ...

- 【异常】lockfile.AlreadyLocked: ~/airflow/airflow-scheduler.pid is already locked

1 完整异常信息 File "/usr/bin/airflow", line 32, in <module> args.func(args) File "/u ...

- Vivotek 摄像头远程栈溢出漏洞分析及利用

Vivotek 摄像头远程栈溢出漏洞分析及利用 近日,Vivotek 旗下多款摄像头被曝出远程未授权栈溢出漏洞,攻击者发送特定数据可导致摄像头进程崩溃. 漏洞作者@bashis 放出了可造成摄像头 C ...