2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范

————————CONTENTS————————

一.原理与实践说明

1.实践目标

- 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

2.实践内容概述

- 简单应用SET工具建立冒名网站 (1分)

- ettercap DNS spoof (1分)

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站(1.5分)

3.基础问题回答

- 问:通常在什么场景下容易受到DNS spoof攻击?

- 答:同一局域网下,以及各种公共网络。

- 问:在日常生活工作中如何防范以上两攻击方法?

- 答:DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的。通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗,只是你打开的网页与你想要看到的网页有所不同。

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

- 不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

- 答:DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的。通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗,只是你打开的网页与你想要看到的网页有所不同。

二.实践过程记录

攻击机:kali 靶机:windows XP SP3(English)

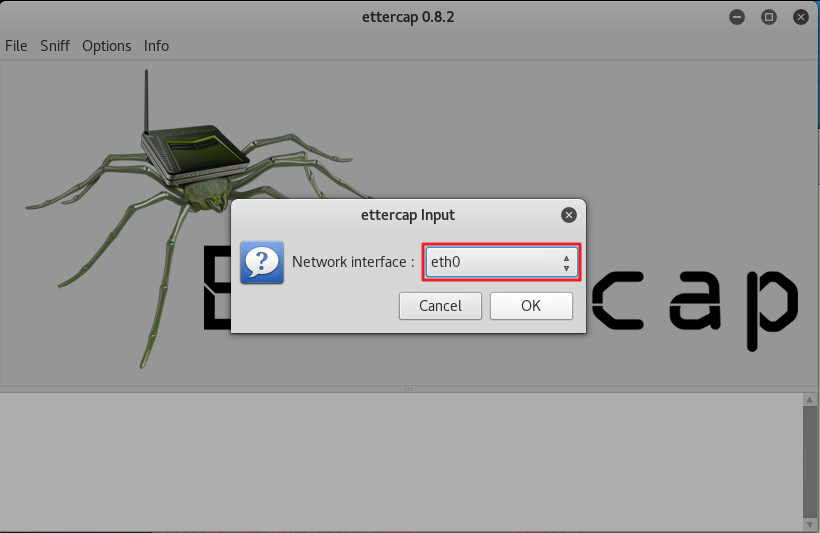

1.简单应用SET工具建立冒名网站

1.由于要将钓鱼网站挂在本机的http服务下,所以需要将SET工具的访问端口改为默认的80端口。使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

2、在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。如下图所示,无其他占用:

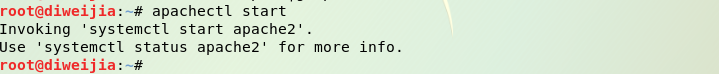

3、使用apachectl start开启Apache服务:

4、输入setoolkit打开SET工具:

选择1进行社会工程学攻击:

选择2即钓鱼网站攻击向量:

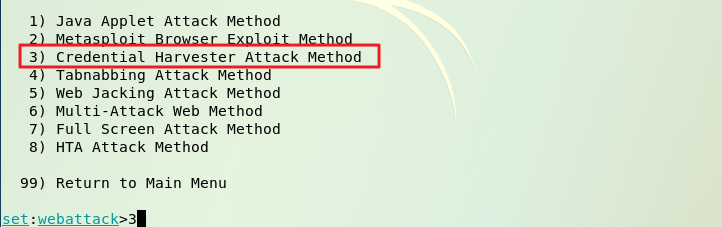

选择3即登录密码截取攻击:

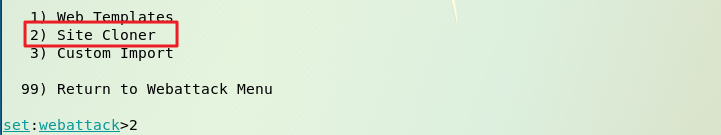

选择2进行克隆网站:

接着输入攻击机的IP地址,也就是kali的IP地址:

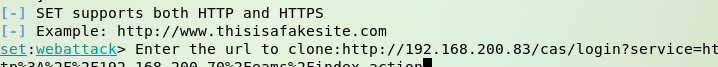

输入被克隆的url:

5.为了起到迷惑靶机的作用,我们将靶机IP伪装成一串地址:

6.在靶机浏览器地址栏输入这个地址,按下回车,攻击机这边即收到连接提示:

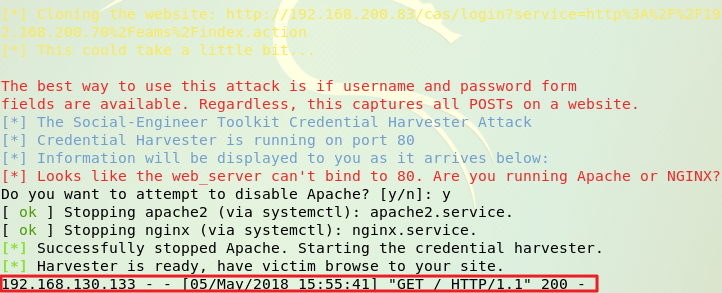

7.在靶机输入(可能是错误的)用户名和密码,攻击机可全部获取:

2.ettercap DNS spoof

1.使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;

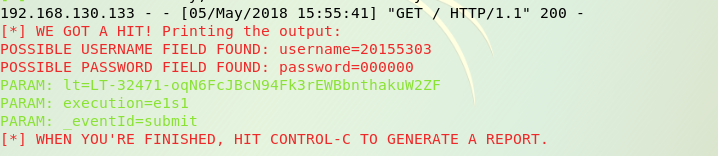

2.输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,可以添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:

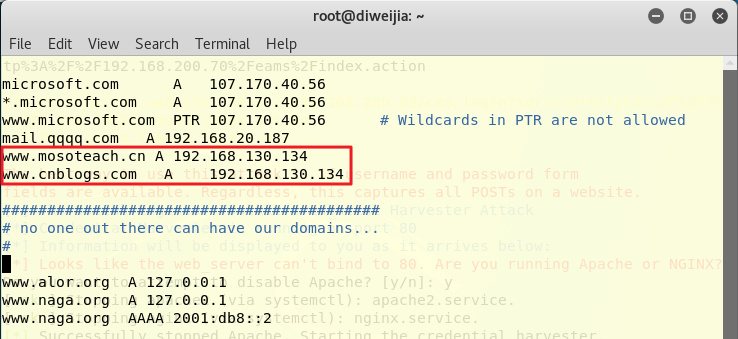

3.输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

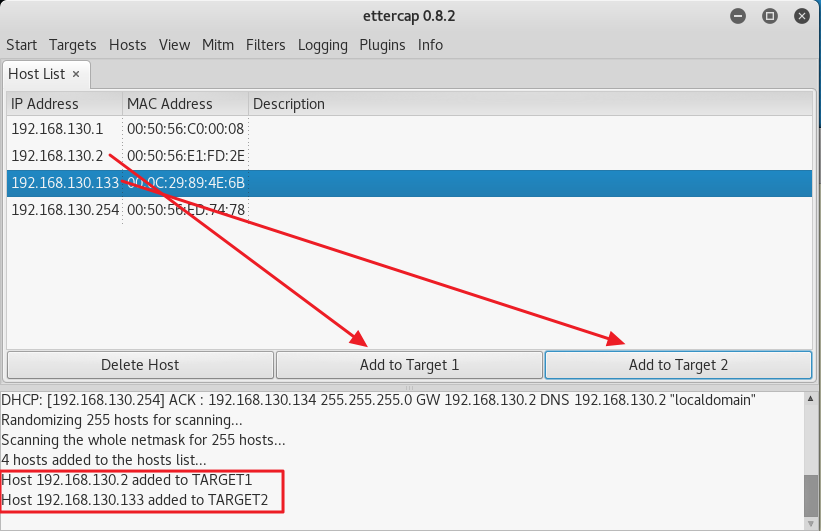

4.在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

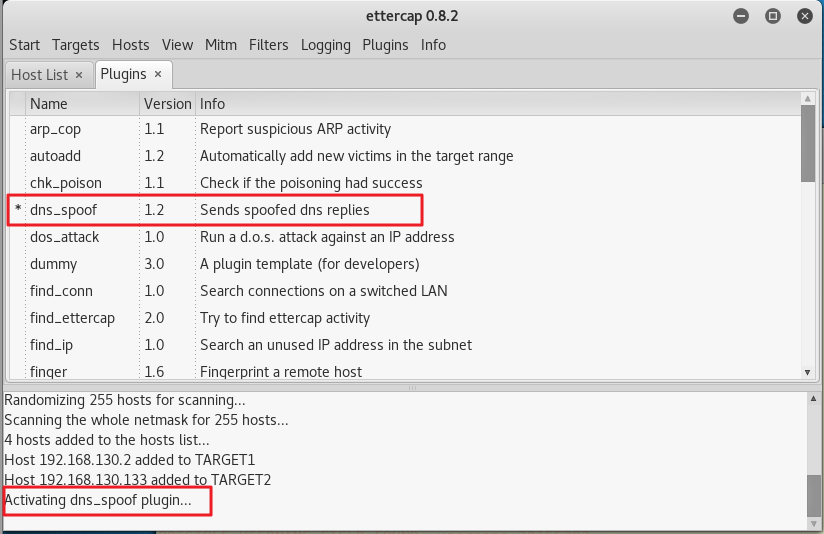

5.选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

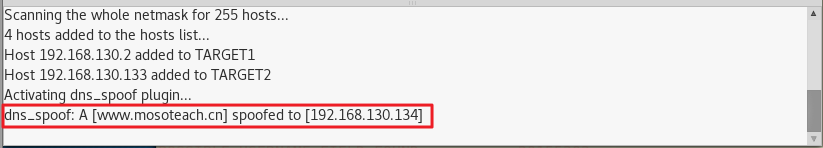

6.然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.mosoteach.cn会发现解析的地址是攻击机的IP地址:

此时在ettercap上也成功捕获一条访问记录:

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站

综合使用以上两种技术,首先按照实验一的步骤克隆一个登录页面,在通过实验二实施DNS欺骗,此时在靶机输入网址www.mosoteach.cn可以发现成功访问我们的冒名网站:

为了与任务一区分,使用另一个用户名和密码尝试登录,攻击机亦可获取:

如果我们仿照原页面

www.mosoteach.cn的登录界面进行克隆,用户就很难察觉自己正在访问钓鱼网站。当用户输入用户名和密码时,殊不知已经被攻击机悄悄获取了......

三.实践总结及体会

原来被盗取口令是如此简单!以前本以为不乱点可疑链接就能万事大吉,但DNS欺骗实在是太难防御了,即使输入了正常的链接,我们访问的页面也有可能早就被偷梁换柱了。所以,不仅不能随意点击链接,更要留意我们访问的网站是否被克隆。为了减少被这种方法攻击的可能性,首先,从别乱连公共WiFi做起......

附:参考资料

2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范的更多相关文章

- 20155308『网络对抗技术』Exp7:网络欺诈防范

20155308『网络对抗技术』Exp7:网络欺诈防范 原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应用SET ...

- # 2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范 一.原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2. ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- MarkdownPad 注册码 Version 2.5.0.27920

[注册码] 还望多多支持正版 邮箱地址: Soar360@live.com 授权秘钥: GBPduHjWfJU1mZqcPM3BikjYKF6xKhlKIys3i1MU2eJHqWGImDHzWdD6 ...

- JavaScript利用递归和循环实现阶乘

[实现方法] 1.利用while循环来做,当然for循环也可以. 2.递归 [代码内容] 偷懒,直接用onkeyup事件来限制来页面的输入 循环代码: //第一种方法 while循环 oCount.o ...

- WordPress 之 在注册界面 实现 注册后密码直接显示在页面上

前言:WordPress 功能无疑强大的,但有些功能实现上还是有少许不尽人意,比如在 网站上有新用户注册后,必须下发到用户填写的邮件才能接收到新密码,而密码又是系统自动生成的,如果因为某些原因用户接收 ...

- QAU 18校赛 J题 天平(01背包 判断能否装满)

问题 J: 天平 时间限制: 1 Sec 内存限制: 128 MB提交: 36 解决: 9[提交][状态][讨论版][命题人:admin] 题目描述 天平的右端放着一件重量为w的物品.现在有n个重 ...

- LOJ [#115. 无源汇有上下界可行流](https://loj.ac/problem/115)

#115. 无源汇有上下界可行流 先扔个板子,上下界的东西一点点搞,写在奇怪的合集里面 Code: #include <cstdio> #include <cstring> # ...

- 【原创】python多线程测试接口性能

除了使用性能测试工具进行性能测试,我们也可以直接用python多线程进行性能测试. 下面,使用这几个模块,对一个查询接口做性能测试: requests:发送http请求 json:返回的字符串转换成j ...

- luogu1345 奶牛的电信 (最小割)

虽然割点不好搞,但是可以变成割边呀 拆点,拆出来的边权给1,原图中的边权给inf,然后跑dinic就行了 #include<bits/stdc++.h> #define pa pair&l ...

- luogu3195/bzoj1010 玩具装箱(斜率优化dp)

推出来式子然后斜率优化水过去就完事了 #include<cstdio> #include<cstring> #include<algorithm> #include ...

- Django + Uwsgi +Nginx生产环境部署

python manage.py runserver 0.0.0.0:80 ,一定不要用这个轻量级Server作为你的生产环境下的Server,因为它只能用于开发自测阶段.它既没有安全审计功能,而且又 ...

- (转)同一服务器部署多个tomcat时的端口号修改详情

背景:在同一个服务器上部署工程,总会遇到tomcat端口占用的情况,所有有必要分清楚各个端口的作用,和需要更改的端口. 同一服务器部署多个tomcat时,存在端口号冲突的问题,所以需要修改tomcat ...