Spring Security Jwt Token 自动刷新

token的自动刷新

一、功能需求

最近项目中有这么一个功能,用户登录系统后,需要给 用户 颁发一个 token ,后续访问系统的请求都需要带上这个 token ,如果请求没有带上这个 token 或者 token 过期了,那么禁止访问系统。如果用户一直访问系统,那么还需要自动延长 token 的过期时间。

二、功能分析

1、token 的生成

使用现在比较流行的 jwt 来生成。

2、token 的自动延长

要实现 token 的自动延长,系统给用户 颁发 一个 token 无法实现,那么通过变通一个,给用户生成 2个 token ,一个用于 api 访问的 token ,一个 用于在 token 过期的时候 用来 刷新 的 refreshToken。并且 refreshToken 的 生命周期要比 token 的生命周期长。

3、系统资源的保护

可以使用Spring Security 来保护系统的各种资源。

4、用户如何传递 token

系统中 token 和 refreshToken 的传递一律放在请求头。

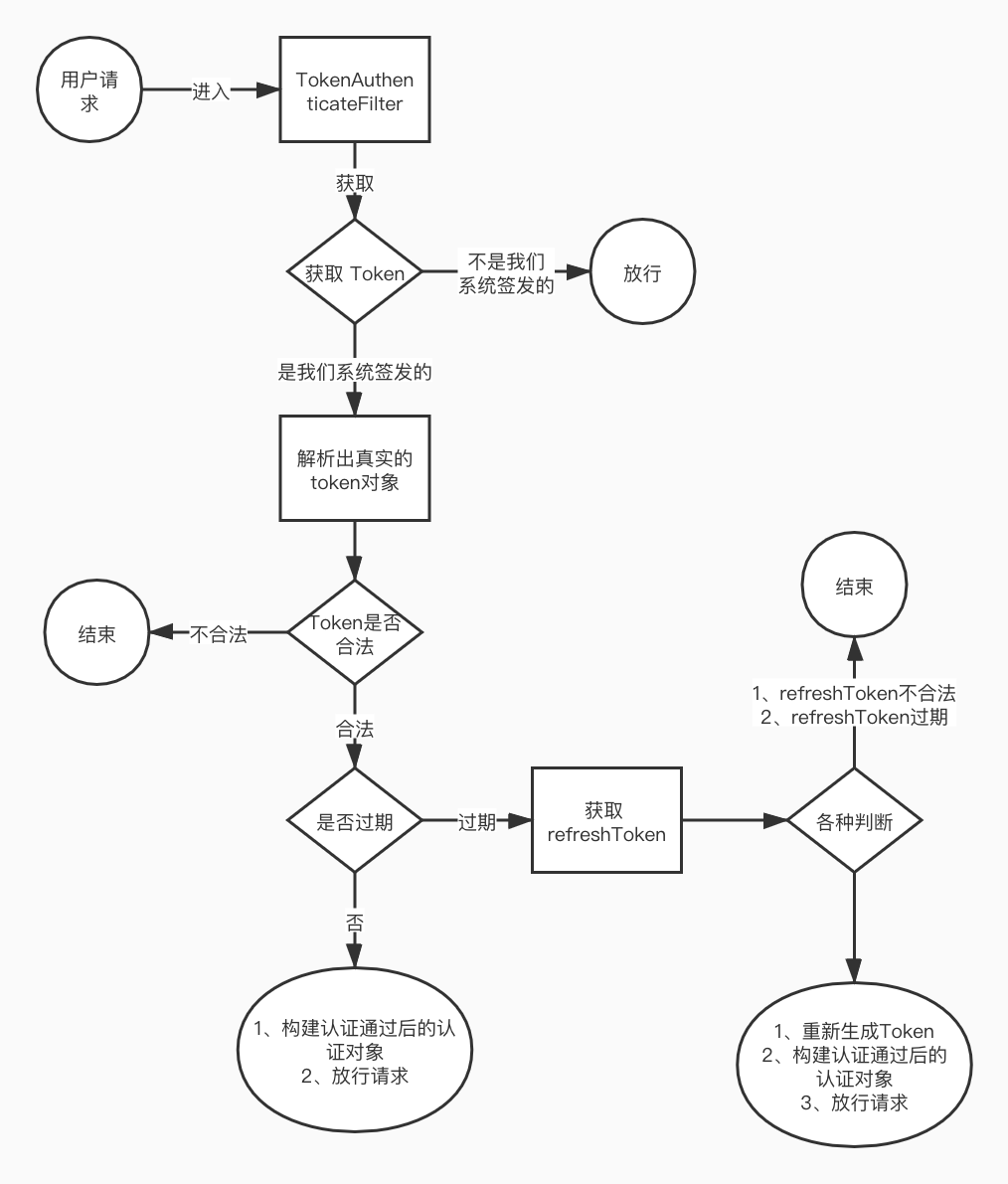

三、实现思路

1、生成 token 和 refreshToken

用户登录系统的时候,后台给用户生成 token 和 refreshToken 并放在响应头中返回

2、系统 判断 token 是否合法

token未失效的时的处理token失效 ,如何使用refreshToken来生成新的token

四、核心代码如下

1、过滤器代码,token判断和再次生成

package com.huan.study.security.token;

import com.fasterxml.jackson.databind.ObjectMapper;

import com.huan.study.security.configuration.TokenProperties;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.Jws;

import lombok.RequiredArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.apache.commons.lang3.StringUtils;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.http.HttpStatus;

import org.springframework.http.MediaType;

import org.springframework.stereotype.Component;

import org.springframework.web.filter.OncePerRequestFilter;

import javax.servlet.FilterChain;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.nio.charset.StandardCharsets;

import java.util.HashMap;

import java.util.Map;

/**

* @author huan 2020-06-07 - 14:34

*/

@Component

@RequiredArgsConstructor(onConstructor = @__(@Autowired))

@Slf4j

public class TokenAuthenticateFilter extends OncePerRequestFilter {

private final TokenProperties tokenProperties;

private static final ObjectMapper OBJECT_MAPPER = new ObjectMapper();

@Override

protected void doFilterInternal(HttpServletRequest request, HttpServletResponse response, FilterChain filterChain) throws ServletException, IOException {

// 获取 认证头

String authorizationHeader = request.getHeader(tokenProperties.getAuthorizationHeaderName());

if (!checkIsTokenAuthorizationHeader(authorizationHeader)) {

log.debug("获取到认证头Authorization的值:[{}]但不是我们系统中登录后签发的。", authorizationHeader);

filterChain.doFilter(request, response);

return;

}

// 获取到真实的token

String realToken = getRealAuthorizationToken(authorizationHeader);

// 解析 jwt token

Jws<Claims> jws = JwtUtils.parserAuthenticateToken(realToken, tokenProperties.getSecretKey());

// token 不合法

if (null == jws) {

writeJson(response, "认证token不合法");

return;

}

// token 是否过期

if (JwtUtils.isJwtExpired(jws)) {

// 处理过期

handleTokenExpired(response, request, filterChain);

return;

}

// 构建认证对象

JwtUtils.buildAuthentication(jws, tokenProperties.getUserId());

filterChain.doFilter(request, response);

}

/**

* 处理token过期情况

*

* @param response

* @param request

* @param filterChain

* @return

* @throws IOException

*/

private void handleTokenExpired(HttpServletResponse response, HttpServletRequest request, FilterChain filterChain) throws IOException, ServletException {

// 获取刷新 token

String refreshTokenHeader = request.getHeader(tokenProperties.getRefreshHeaderName());

// 检测 refresh-token 是否是我们系统中签发的

if (!checkIsTokenAuthorizationHeader(refreshTokenHeader)) {

log.debug("获取到刷新认证头:[{}]的值:[{}]但不是我们系统中登录后签发的。", tokenProperties.getRefreshHeaderName(), refreshTokenHeader);

writeJson(response, "token过期了,refresh token 不是我们系统签发的");

return;

}

// 解析 refresh-token

Jws<Claims> refreshToken = JwtUtils.parserAuthenticateToken(getRealAuthorizationToken(refreshTokenHeader),

tokenProperties.getSecretKey());

// 判断 refresh-token 是否不合法

if (null == refreshToken) {

writeJson(response, "refresh token不合法");

return;

}

// 判断 refresh-token 是否过期

if (JwtUtils.isJwtExpired(refreshToken)) {

writeJson(response, "refresh token 过期了");

return;

}

// 重新签发 token

String newToken = JwtUtils.generatorJwtToken(

refreshToken.getBody().get(tokenProperties.getUserId()),

tokenProperties.getUserId(),

tokenProperties.getTokenExpireSecond(),

tokenProperties.getSecretKey()

);

response.addHeader(tokenProperties.getAuthorizationHeaderName(), newToken);

// 构建认证对象

JwtUtils.buildAuthentication(JwtUtils.parserAuthenticateToken(newToken, tokenProperties.getSecretKey()), tokenProperties.getUserId());

filterChain.doFilter(request, response);

}

/**

* 写 json 数据给前端

*

* @param response

* @throws IOException

*/

private void writeJson(HttpServletResponse response, String msg) throws IOException {

response.setCharacterEncoding(StandardCharsets.UTF_8.name());

response.setContentType(MediaType.APPLICATION_JSON_VALUE);

response.setStatus(HttpStatus.UNAUTHORIZED.value());

Map<String, String> params = new HashMap<>(4);

params.put("msg", msg);

response.getWriter().print(OBJECT_MAPPER.writeValueAsString(params));

}

/**

* 获取到真实的 token 串

*

* @param authorizationToken

* @return

*/

private String getRealAuthorizationToken(String authorizationToken) {

return StringUtils.substring(authorizationToken, tokenProperties.getTokenHeaderPrefix().length()).trim();

}

/**

* 判断是否是系统中登录后签发的token

*

* @param authorizationHeader

* @return

*/

private boolean checkIsTokenAuthorizationHeader(String authorizationHeader) {

if (StringUtils.isBlank(authorizationHeader)) {

return false;

}

if (!StringUtils.startsWith(authorizationHeader, tokenProperties.getTokenHeaderPrefix())) {

return false;

}

return true;

}

}

2、jwt 工具类代码

package com.huan.study.security.token;

import io.jsonwebtoken.*;

import io.jsonwebtoken.impl.DefaultJws;

import lombok.AccessLevel;

import lombok.NoArgsConstructor;

import lombok.extern.slf4j.Slf4j;

import org.springframework.security.authentication.TestingAuthenticationToken;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.context.SecurityContextHolder;

import java.time.LocalDateTime;

import java.time.ZoneId;

import java.util.ArrayList;

import java.util.Date;

/**

* jwt 工具类

*

* @author huan

* @date 2020-05-20 - 17:09

*/

@Slf4j

@NoArgsConstructor(access = AccessLevel.PRIVATE)

public class JwtUtils {

/**

* 解析 jwt token

*

* @param token 需要解析的json

* @param secretKey 密钥

* @return

*/

public static Jws<Claims> parserAuthenticateToken(String token, String secretKey) {

try {

final Jws<Claims> claimsJws = Jwts.parser()

.setSigningKey(secretKey)

.parseClaimsJws(token);

return claimsJws;

} catch (ExpiredJwtException e) {

return new DefaultJws<>(null, e.getClaims(), "");

} catch (UnsupportedJwtException | MalformedJwtException | SignatureException | IllegalArgumentException | IncorrectClaimException e) {

log.error(e.getMessage(), e);

return null;

}

}

/**

* 判断 jwt 是否过期

*

* @param jws

* @return true:过期 false:没过期

*/

public static boolean isJwtExpired(Jws<Claims> jws) {

return jws.getBody().getExpiration().before(new Date());

}

/**

* 构建认证过的认证对象

*/

public static Authentication buildAuthentication(Jws<Claims> jws, String userIdFieldName) {

Object userId = jws.getBody().get(userIdFieldName);

TestingAuthenticationToken testingAuthenticationToken = new TestingAuthenticationToken(userId, null, new ArrayList<>(0));

SecurityContextHolder.getContext().setAuthentication(testingAuthenticationToken);

return SecurityContextHolder.getContext().getAuthentication();

}

/**

* 生成 jwt token

*/

public static String generatorJwtToken(Object loginUserId, String userIdFieldName, Long expireSecond, String secretKey) {

Date expireTime = Date.from(LocalDateTime.now().plusSeconds(expireSecond).atZone(ZoneId.systemDefault()).toInstant());

return Jwts.builder()

.setHeaderParam("typ", "JWT")

.setIssuedAt(new Date())

.setExpiration(expireTime)

.claim(userIdFieldName, loginUserId)

.signWith(SignatureAlgorithm.HS256, secretKey)

.compact();

}

}

五、完整代码

代码 https://gitee.com/huan1993/Spring-Security/tree/master/spring-security-jwt

Spring Security Jwt Token 自动刷新的更多相关文章

- spring oauth2+JWT后端自动刷新access_token

这段时间在学习搭建基于spring boot的spring oauth2 和jwt整合. 说实话挺折腾的.使用jwt做用户鉴权,难点在于token的刷新和注销. 当然注销的难度更大,网上的一些方案也没 ...

- Spring Boot整合实战Spring Security JWT权限鉴权系统

目前流行的前后端分离让Java程序员可以更加专注的做好后台业务逻辑的功能实现,提供如返回Json格式的数据接口就可以.像以前做项目的安全认证基于 session 的登录拦截,属于后端全栈式的开发的模式 ...

- Spring Security + JWT学习

开胃:Oauth2认证流程分析 现在第三方登录已经很普遍了,随便哪个App都会有使用微信登录,使用手机号码登录,或者使用支付宝登录等功能... 下面我们就以使用微信登录,做一个简单的流程分析分析 开胃 ...

- Spring Boot+Spring Security+JWT 实现 RESTful Api 认证(二)

Spring Boot+Spring Security+JWT 实现 RESTful Api 认证(二) 摘要 上一篇https://javaymw.com/post/59我们已经实现了基本的登录和t ...

- Spring Security + JWT实现前后端分离权限认证

现在国内前后端很多公司都在使用前后端分离的开发方式,虽然也有很多人并不赞同前后端分离,比如以下这篇博客就很有意思: https://www.aliyun.com/jiaocheng/650661.ht ...

- Spring Boot+Spring Security+JWT 实现 RESTful Api 认证(一)

标题 Spring Boot+Spring Security+JWT 实现 RESTful Api 认证(一) 技术 Spring Boot 2.Spring Security 5.JWT 运行环境 ...

- 基于Spring Boot+Spring Security+JWT+Vue前后端分离的开源项目

一.前言 最近整合Spring Boot+Spring Security+JWT+Vue 完成了一套前后端分离的基础项目,这里把它开源出来分享给有需要的小伙伴们 功能很简单,单点登录,前后端动态权限配 ...

- 4-12 Spring Security + JWT

Spring Security + JWT 此前,在处理登录的业务中,当视为登录成功时,返回的字符串并不是JWT数据,则应该将此数据改为必要的JWT数据. @Service public class ...

- spring boot + spring security +JWT令牌 +前后端分离--- 心得

1.前言 观看这篇随笔需要有spring security基础. 心得: 1.生成token 的变化数据是用户名和权限拼接的字符串 ,其他的固定 2.生成的token是将登录通过的用户的权限拼接的字符 ...

随机推荐

- LVS负载均衡集群--NAT模式部署

目录: 一.企业群集应用概述 二.负载均衡群集架构 三.负载均衡群集工作模式分析 四.关于LVS虚拟服务器 五.NAT模式 LVS负载均衡群集部署 一.企业群集应用概述 1.群集的含义 Cluster ...

- Nginx优化与防盗链

目录: 一.隐藏版本号 二.修改用户与组 三.缓存时间 四.日志切割 五.连接超时 六.更改进程数 七.配置网页压缩 一.隐藏版本号 可以使用 Fiddler 工具抓取数据包,查看 Nginx版本 也 ...

- 常见shell脚本测试题 for/while语句

1.计算从1到100所有整数的和2.提示用户输入一个小于100的整数,并计算从1到该数之间所有整数的和3.求从1到100所有整数的偶数和.奇数和4.执行脚本输入用户名,若该用户存在,输出提示该用户已存 ...

- 网络层协议、ARP攻击

一.IP数据包格式 二.ICMP协议介绍 PING命令 三.ARP协议介绍 四.ARP攻击原理 一.IP数据包格式 网络层的功能 定义了基于IP协议的逻辑地址 连接不同的媒介类型 选择数据通过网络的最 ...

- C++吃金币小游戏

上图: 游戏规则:按A,D键向左和向右移动小棍子,$表示金币,0表示炸弹,吃到金币+10分,吃到炸弹就GAME OVER. 大体思路和打字游戏相同,都是使用数组,refresh和run函数进行,做了一 ...

- 如何点击穿透Electron不规则窗体的透明区域

实现一个不规则窗体 这里我们实现一个圆形窗体,实现其他形状的窗体与这个方法类似. 首先,把窗口的高度(height)和宽度(width)值修改为相同的值,使窗口成为一个正方形. 其次,把窗口的透明属性 ...

- java线程day-02

1.什么是线程 * 线程是程序执行的一条路径, 一个进程中可以包含多条线程 * 多线程并发执行可以提高程序的效率, 可以同时完成多项工作 2.多线程的应用场景 * 红蜘蛛同时共享屏幕给多个电脑 * 迅 ...

- CS:APP Chapter 3 程序的机器级表示-读书笔记

3.1 程序的机器级表示 发展历史 Intel,AMD,ARM 等企业各有又是,CPU 从 8 位发展到 16 位,再到 32 位,近几年发展到 64 位,当下的 CPU 体系被称为 x86-64 体 ...

- PHP中使用PDO操作事务的一些小测试

关于事务的问题,我们就不多解释了,以后在学习 MySQL 的相关内容时再深入的了解.今天我们主要是对 PDO 中操作事务的一些小测试,或许能发现一些比较好玩的内容. 在 MyISAM 上使用事务会怎么 ...

- ecshop 首页调用指定分类下的销售排行

/*首页调用指定分类下的销售排行*/ function get_cats_top10($cat = '') { $sql = 'SELECT cat_id, cat_name ' . 'FROM ' ...