zzcms2020代码审计笔记

在CNVD中看到zzcms后台sql注入漏洞:

漏洞细节未被公开,影响版本zzcms2020,本地搭建一套相同版本找一下漏洞触发点。

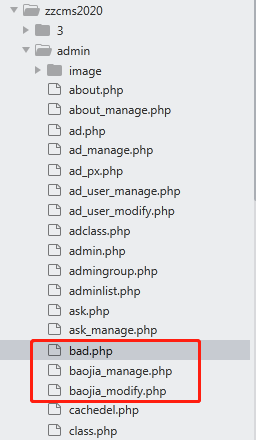

打开目录,后台ba***.php文件共有三个:

先看下bad.php,本地环境数据库中无数据,随便插点数据,访问http://localhost/admin/bad.php,功能如下:

看下删除功能代码块:

if ($action=="del"){

if (strpos($id,",")>0){

$sql="delete from zzcms_bad where id in (". $id .")";

}else{

$sql="delete from zzcms_bad where id='$id'";

}

query($sql);

echo "<script>location.href='bad.php'</script>";

}

$id代入sql语句执行,我们看下$id如何处理:

if ($action<>""){

$id="";

if(!empty($_POST['id'])){

for($i=0; $i<count($_POST['id']);$i++){

$id=$id.($_POST['id'][$i].',');

}

$id=substr($id,0,strlen($id)-1);//去除最后面的","

}

if ($id==""){

echo "<script>alert('操作失败!至少要选中一条信息。');history.back();</script>";

}

}

这里$id未做处理,但是在文件中包含了防注入文件:

<?php include("admin.php");?>

追下admin.php:

<?php

include("../inc/conn.php");

继续追下/inc/conn.php:

<?php

error_reporting(0);

define('zzcmsroot', str_replace("\\", '/', substr(dirname(__FILE__), 0, -3)));//-3截除当前目录inc

ini_set("date.timezone","Asia/Chongqing");//设时区。php.ini里date.timezone选项,默认情况下是关闭的

include(zzcmsroot."/inc/config.php");

include(zzcmsroot."/inc/wjt.php");

include(zzcmsroot."/inc/function.php");

include(zzcmsroot."/inc/zsclass.php");//分类招商在里面

include(zzcmsroot."/inc/stopsqlin.php");

include(zzcmsroot."/inc/area.php");

这里的stopsqlin.php吸引了我们的注意,我们看下:

function zc_check($string){

if(!is_array($string)){

if(get_magic_quotes_gpc()){

return htmlspecialchars(trim($string));

}else{

return addslashes(htmlspecialchars(trim($string)));

}

}

foreach($string as $k => $v) $string[$k] = zc_check($v);

return $string;

}

if($_COOKIE){

$_COOKIE =zc_check($_COOKIE);

}

if($_REQUEST){

$_POST =zc_check($_POST);

$_GET =zc_check($_GET);

@extract($_POST);

@extract($_GET);

}

代码利用魔术引号或addslashes函数和htmlspecialchars函数对用户的所有COOKIE和REQUEST进行过滤,关键字符'被过滤了。

重新观察下代码:

if ($action=="del"){

if (strpos($id,",")>0){

$sql="delete from zzcms_bad where id in (". $id .")";

}else{

$sql="delete from zzcms_bad where id='$id'";

}

query($sql);

echo "<script>location.href='bad.php'</script>";

}

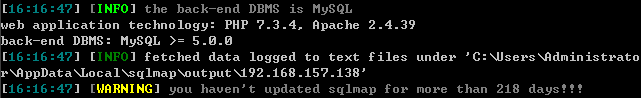

当传入多个id时,SQL语句没有拼接单引号,从而产生注入,省时间直接丢sqlmap:

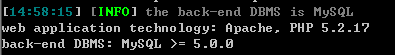

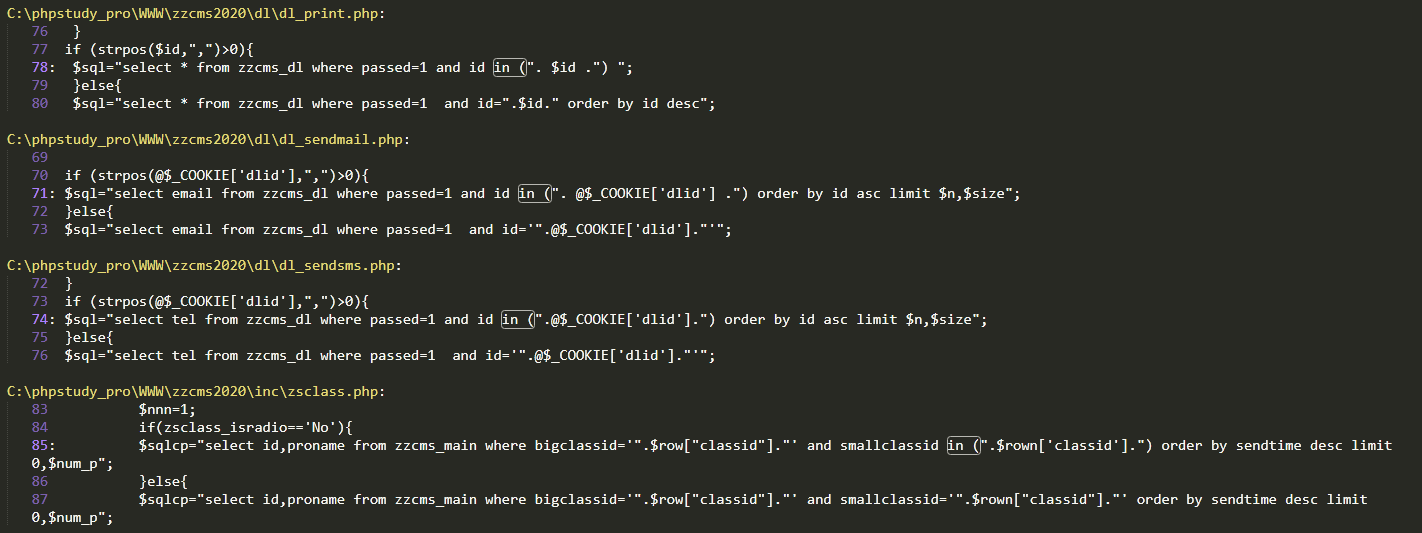

这个注入需要管理员权限登录后台才能利用,比较鸡肋,简单看了下基础功能都是调用stopsqlin.php来进行过滤,那么有可能在前台存在类似的注入。全局搜索下in (:

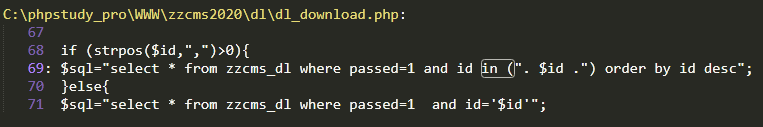

后台的文件先无视掉,这个文件吸引了我们的注意,看下代码:

if (!isset($_COOKIE["UserName"])){

showmsg('请先登录','/user/login.php');

}

$username=$_COOKIE["UserName"];

$id="";

$i=0;

if(!empty($_POST['id'])){

for($i=0; $i<count($_POST['id']);$i++){

$id=$id.($_POST['id'][$i].',');

}

}else{

$founderr=1;

$ErrMsg="<li>操作失败!请先选中要下载的信息</li>";

}

$id=substr($id,0,strlen($id)-1);//去除最后面的","

if (strpos($id,",")>0){

$sql="select * from zzcms_dl where passed=1 and id in (". $id .") order by id desc";

}else{

$sql="select * from zzcms_dl where passed=1 and id='$id'";

}

和后台的bad.php类似,妥妥的注入了,需要注册登录一个普通用户账号,注入过程就不重复说明了。

到官网演示环境测试一下,官网提供了普通用户测试账号test/test:

OK,点到为止,类似的注入还有很多,就不一一验证了:

zzcms2020代码审计笔记的更多相关文章

- SeacmsV10.7版代码审计笔记

data: 2020.11.9 10:00AM description: seacms代码审计笔记 0X01前言 seacms(海洋cms)在10.1版本后台存在多处漏洞,事实上当前最新版V10.7这 ...

- PHP代码审计笔记--弱类型存在的安全问题

0x01 前言 PHP 是一门弱类型语言,不必向 PHP 声明该变量的数据类型,PHP 会根据变量的值,自动把变量转换为正确的数据类型. 弱类型比较,是一个比较蛋疼的问题,如左侧为字符串,右侧为一个整 ...

- PHP代码审计笔记--变量覆盖漏洞

变量覆盖指的是用我们自定义的参数值替换程序原有的变量值,一般变量覆盖漏洞需要结合程序的其它功能来实现完整的攻击. 经常导致变量覆盖漏洞场景有:$$,extract()函数,parse_str()函数, ...

- PHP代码审计笔记--代码执行漏洞

漏洞形成原因:客户端提交的参数,未经任何过滤,传入可以执行代码的函数,造成代码执行漏洞. 常见代码注射函数: 如:eval.preg_replace+/e.assert.call_user_func. ...

- PHP代码审计笔记--任意文件下载漏洞

在文件下载操作中,文件名及路径由客户端传入的参数控制,并且未进行有效的过滤,导致用户可恶意下载任意文件. 0x01 客户端下载 常见于系统中存在文件(附件/文档等资源)下载的地方. 漏洞示例代码: ...

- PHP代码审计笔记--命令执行漏洞

命令执行漏洞,用户通过浏览器在远程服务器上执行任意系统命令,严格意义上,与代码执行漏洞还是有一定的区别. 0x01漏洞实例 例1: <?php $target=$_REQUEST['ip']; ...

- PHP代码审计笔记--URL跳转漏洞

0x01 url任意跳转 未做任何限制,传入任何网址即可进行跳转. 漏洞示例代码: <?php $redirect_url = $_GET['url']; header("Locati ...

- PHP代码审计笔记--文件包含漏洞

有限制的本地文件包含: <?php include($_GET['file'].".php"); ?> %00截断: ?file=C://Windows//win.in ...

- PHP代码审计笔记--任意文件上传

0x01 最简单的文件上传 未进行文件类型和格式做合法性校验,任意文件上传 漏洞代码示例: 新建一个提供上传文件的 upload.html <html> <body> < ...

随机推荐

- Mysql 中字符串的截取

一.从左开始截取字符串 用法:left(str, length),即:left(被截取字符串, 截取长度) mysql> SELECT LEFT('hello,world',3); +----- ...

- linux中的vim用法

p.p1 { margin: 0; font: 16px ".PingFang SC"; color: rgba(53, 53, 53, 1) } p.p2 { margin: 0 ...

- 关于scrollview的无限滚动效果实现

起因及需求:做过阅读器的朋友应该知道,一般的阅读器都会有仿真.平移等特效.最近赶上真空期,项目不忙,有点时间,于是想抓起来,总结点干货. 仿真翻页及平滑翻页的基本实现: 仿真翻页,使用系统自带的UIP ...

- Leetcode No.53 Maximum Subarray(c++实现)

1. 题目 1.1 英文题目 Given an integer array nums, find the contiguous subarray (containing at least one nu ...

- python log装饰器

def log(func): #将原函数对象的指定属性复制给包装函数对象, 默认有 module.name.doc,或者通过参数选择 @functools.wraps(func) def wrappe ...

- QT从入门到入土(三)——信号和槽机制

摘要 信号槽是 Qt 框架引以为豪的机制之一.所谓信号槽,实际就是观察者模式.当某个事件发生之后,比如,按钮检测到自己被点击了一下,它就会发出一个信号 (signal).这种发出是没有目的的,类似广播 ...

- SuperEdge 易学易用系列-SuperEdge 简介

关于 SuperEdge SuperEdge 是由腾讯.Intel.VMware.虎牙直播.寒武纪.首都在线和美团等多家公司共同发起的边缘容器管理系统,它基于原生 Kubernetes.针对边缘计算和 ...

- Jmeter之事务控制器

性能测试的结果统计时我们一定会关注TPS,TPS代表的是每秒事务数,每个事务对应的是我们的请求.虽然JMeter能够帮我们把每个请求统计成一个事务,但有时候我们希望把多个操作统计成一个事务,JMete ...

- ORM研究3 - odoo fields常用的字段属性

之前我们已经讲解了odoo ORM中的一些对字段常用的API操作方法,今天我们继续研究一下Odoo orm中字段的一些通用属性字段的使用,学会它们可以为自己创建数据映射并使用有更好的帮助. 通用字段属 ...

- 最近被旷视的YOLOX刷屏了!

目录 论文主要信息 文章概要 背景 YOLOX-DarkNet53 实现细节 YOLOv3 baseline Decoupled head 实验 思路 story Strong data augmen ...