ctf/web源码泄露及利用办法

和上一篇文章差不多,也算是对web源码泄露的一个总结,但是这篇文章更侧重于CTF

参考文章:

CTF实操篇 : https://www.cnblogs.com/CH42e/p/11978444.html 写的也很好!!!实际在CTF中利用了这些工具

①.hg源码泄漏

漏洞成因:

hg init的时候会生成.hg

e.g.http://www.am0s.com/.hg/

漏洞利用:工具:dvcs-ripper

GitHub地址 : https://github.com/kost/dvcs-ripper

rip-hg.pl -v -u http://www.am0s.com/.hg/

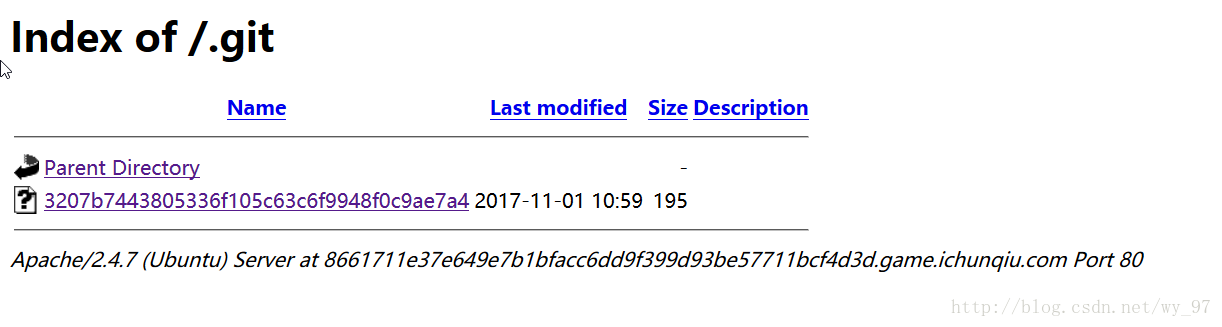

②.git源码泄漏(重复)

漏洞成因:在运行git init初始化代码库的时候,会在当前目录下面产生一个.git的隐藏文件,用来记录代码的变更记录等等。在发布代码的时候,把.git这个目录没有删除,直接发布了。使用这个文件,可以用来恢复源代码。

1.漏洞利用:工具:GitHack

#注:遇到的题这个工具好像都不行

GitHub地址 : https://github.com/lijiejie/GitHack

2.上海市网络安全大赛

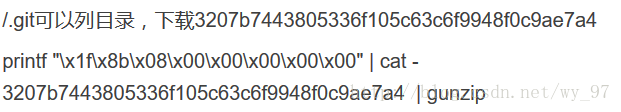

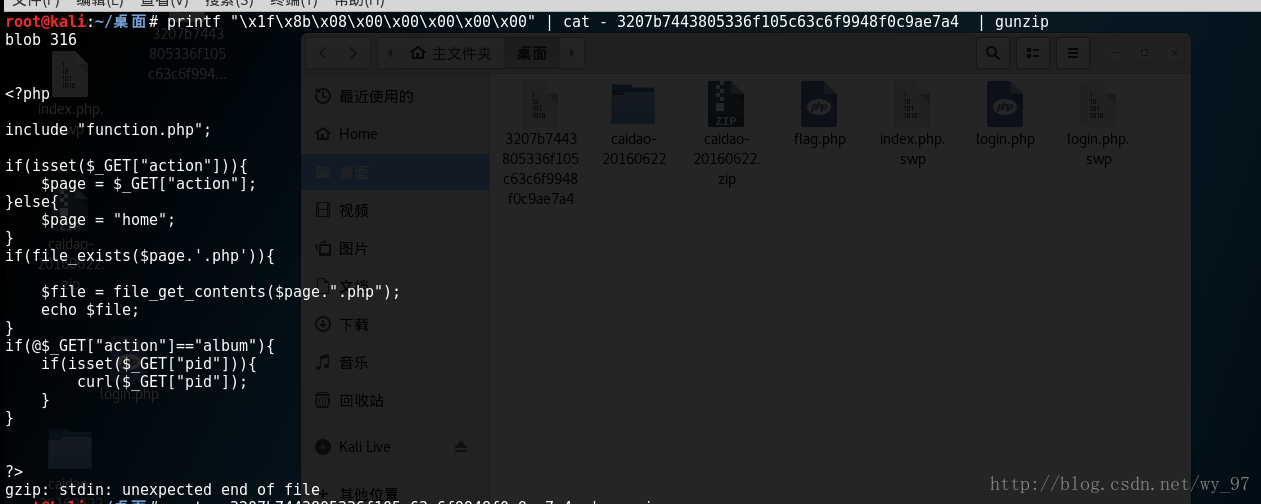

官方wp给的利用方法:

本地kali测试:

ummmm,这个命令查了很久,linux不好的人真的受伤

大体意思就是把 printf后面的字符串和 cat后面文件的内容拼接起来交给gunzip解压.

关于\x1f\x8b\x08\x00\x00\x00\x00\x00,本地我也测试了下,是乱码,转gbk,utf-8都不行

# -*- coding:utf-8 -*-

'''

@Author: GETF

@Email: GETF_own@163.com

@DateTime: 2017-11-07 21:01:26

@Description: Description

'''

import chardet data = b"\x1f\x8b\x08\x00\x00\x00\x00\x00"

print(chardet.detect(data)) str2 = data.decode('windows-1252')

str2.encode('utf-8')

print(str2)

查询了百度,

猜测应该是php文件解释的前几个字符标志,这里带上这个才能让gunzip解压出来(如有不对,欢迎大佬指点~)

实在不行的话,看上一篇文章,有一个svn源码泄露漏洞利用工具,直接用这个下载就行了

③.DS_Store文件泄漏(重复)

漏洞成因:在发布代码时未删除文件夹中隐藏的.DS_store,被发现后,获取了敏感的文件名等信息。漏洞利用:

http://www.am0s.com/.ds_store

GitHub 下载地址 : https://github.com/lijiejie/ds_store_exp

注意路径检查工具:dsstoreexp

python ds_store_exp.py http://www.am0s.com/.DS_Store

④网站备份压缩文件

在网站的使用过程中,往往需要对网站中的文件进行修改、升级。此时就需要对网站整站或者其中某一页面进行备份。当备份文件或者修改过程中的缓存文件因为各种原因而被留在网站web目录下,而该目录又没有设置访问权限时,便有可能导致备份文件或者编辑器的缓存文件被下载,导致敏感信息泄露,给服务器的安全埋下隐患。漏洞成因及危害:该漏洞的成因主要有以下两种:

服务器管理员错误地将网站或者网页的备份文件放置到服务器web目录下。

编辑器在使用过程中自动保存的备份文件或者临时文件因为各种原因没有被删除而保存在web目录下。

漏洞检测:该漏洞往往会导致服务器整站源代码或者部分页面的源代码被下载,利用。源代码中所包含的各类敏感信息,如服务器数据库连接信息,服务器配置信息等会因此而泄露,造成巨大的损失。被泄露的源代码还可能会被用于代码审计,进一步利用而对整个系统的安全埋下隐患。

.rar .zip .7z .tar.gz .bak .swp .txt .html

⑤SVN导致文件泄露(重复)

Subversion,简称SVN,是一个开放源代码的版本控制系统,相对于的RCS、CVS,采用了分支管理系统,它的设计目标就是取代CVS。互联网上越来越多的控制服务从CVS转移到Subversion。Subversion使用服务端—客户端的结构,当然服务端与客户端可以都运行在同一台服务器上。在服务端是存放着所有受控制数据的Subversion仓库,另一端是Subversion的客户端程序,管理着受控数据的一部分在本地的映射(称为“工作副本”)。在这两端之间,是通过各种仓库存取层(Repository Access,简称RA)的多条通道进行访问的。这些通道中,可以通过不同的网络协议,例如HTTP、SSH等,或本地文件的方式来对仓库进行操作。

e.g.http://www.am0s.com/admin/scripts/fckeditor.266/editor/.svn/entries

漏洞利用:工具:dvcs-ripper

GitHub下载地址 :https://github.com/kost/dvcs-ripper

rip-svn.pl -v -u http://www.am0s.com/.svn/

Seay-Svn

⑥WEB-INF/web.xml泄露

WEB-INF是Java的WEB应用的安全目录。如果想在页面中直接访问其中的文件,必须通过web.xml文件对要访问的文件进行相应映射才能访问。WEB-INF主要包含一下文件或目录:

/WEB-INF/web.xml:Web应用程序配置文件,描述了 servlet 和其他的应用组件配置及命名规则。

/WEB-INF/classes/:含了站点所有用的 class 文件,包括 servlet class 和非servlet class,他们不能包含在 .jar文件中

/WEB-INF/lib/:存放web应用需要的各种JAR文件,放置仅在这个应用中要求使用的jar文件,如数据库驱动jar文件

/WEB-INF/src/:源码目录,按照包名结构放置各个java文件。

/WEB-INF/database.properties:数据库配置文件

漏洞成因:通常一些web应用我们会使用多个web服务器搭配使用,解决其中的一个web服务器的性能缺陷以及做均衡负载的优点和完成一些分层结构的安全策略等。在使用这种架构的时候,由于对静态资源的目录或文件的映射配置不当,可能会引发一些的安全问题,导致web.xml等文件能够被读取。漏洞检测以及利用方法:通过找到web.xml文件,推断class文件的路径,最后直接class文件,在通过反编译class文件,得到网站源码。一般情况,jsp引擎默认都是禁止访问WEB-INF目录的,Nginx 配合Tomcat做均衡负载或集群等情况时,问题原因其实很简单,Nginx不会去考虑配置其他类型引擎(Nginx不是jsp引擎)导致的安全问题而引入到自身的安全规范中来(这样耦合性太高了),修改Nginx配置文件禁止访问WEB-INF目录就好了: location ~ ^/WEB-INF/* { deny all; } 或者return 404; 或者其他!

⑦CVS泄漏

漏洞利用测试的目录

http://www.am0s.com/CVS/Root 返回根信息

http://www.am0s.com/CVS/Entries 返回所有文件的结构

取回源码的命令

bk clone http://www.am0s.com/name dir

这个命令的意思就是把远端一个名为name的repo clone到本地名为dir的目录下。查看所有的改变的命令,转到download的目录

bk changes

Bazaar/bzr

工具:dvcs-ripper

GitHub 下载 地址 :https://github.com/kost/dvcs-ripper

rip-bzr.pl -v -u http://www.am0s.com/.bzr/

ctf/web源码泄露及利用办法的更多相关文章

- Web源码泄露总结

Web源码泄露总结 背景 本文主要是记录一下常见的源码泄漏问题,这些经常在web渗透测试以及CTF中出现. 源码泄漏分类 .hg源码泄漏 漏洞成因: hg init的时候会生成.hg e.g.http ...

- 常见的Web源码泄露总结

常见的Web源码泄露总结 源码泄露方式分类 .hg源码泄露 漏洞成因: hg init 的时候会生成 .hg 漏洞利用: 工具: dvcs-ripper .git源码泄露 漏洞成因: 在运行git i ...

- CTF中常见Web源码泄露总结

目录00x1 .ng源码泄露 00x2 git源码泄露 00x3 .DS_Store文件泄漏 00x4 网站备份压缩文件 00x5 SVN导致文件泄露 00x6 WEB-INF/web.xml泄露 ...

- ctf常见源码泄露

前言 在ctf中发现很多源码泄露的题,总结一下,对于网站的搭建要注意删除备份文件,和一些工具的使用如git,svn等等的规范使用,避免备份文件出现在公网 SVN源码泄露 原理 SVN(subversi ...

- 常见Web源码泄露总结

来自:http://www.hacksec.cn/Penetration-test/474.html 摘要 背景 本文主要是记录一下常见的源码泄漏问题,这些经常在web渗透测试以及CTF中出现. .h ...

- web源码泄露

http://www.am0s.com/ctf/175.html vim 文件泄露 1.备份文件 源文件:index.php 备份文件:index.php~ 2.临时文件 源文件:index.php ...

- 常见的Web源码泄漏漏洞及其利用

Web源码泄露的漏洞: git源码泄露 svn源码泄露 hg源码泄漏 网站备份压缩文件 WEB-INF/web.xml 泄露 DS_Store 文件泄露 SWP 文件泄露 CVS泄露 Bzr泄露 Gi ...

- [web 安全] 源码泄露

web 源码泄露 1..hg 源码泄露 http://www.example.com/.hg/ 2..git 源码泄露 http://www.example.com/.git/config 3..ds ...

- [WEB安全]源码泄露总结

原文链接:https://blog.csdn.net/qq_36869808/article/details/88895109 源码泄露总结: svn源码泄露:https://blog.csdn.ne ...

随机推荐

- FL studio系列教程(十六):FL Studio查看菜单讲解

FL Studio中每个窗口的显示.隐藏和布局命令都在查看菜单中.其中它被分为窗口.布局和浏览器3个部分,各项名称都有其单独的作用.窗口部分主要是软件的显示的一些菜单这里就不详细讲解了,接下来我们重点 ...

- mathtype样式系统使用技巧-通过样式定义来更改方程中的字体

本教程中,我们主要介绍MathType Desktop的样式系统.演示如何通过更改样式定义来更改方程中的字体.通过样式可以快速轻松地实现我们所需的公式格式,并统一所有公式的样式. 我们以如下公式来作为 ...

- 自学linux——12.shell进阶

Shell进阶 当把在Windows中写好的脚本传到linux中使用时,在Windows下每一行结尾是\n\r,而Linux下则是\n,所以会多出来\r,在linux中运行脚本时,需执行: sed - ...

- 经典面试题解析:这道 C 编程面试题居然有如此多的解法!

问题描述 任意给定一个32位无符号整数n,求n的二进制表示中1的个数,比如n = 5(0101)时,返回2,n = 15(1111)时,返回4 这也是一道比较经典的题目了,相信不少人面试的时候可能遇到 ...

- HTML-webstorm添加快捷键

快速输入标签: 先输入标签p,按Tab键变成<p></p>,光标会在标签中间 输入内容后按end键 快速复制粘贴光标所在的一整行内容Ctrl+D 快速删除光标所在的行 Ctrl ...

- 05_Content Provider

Content Provider是内容提供器,与内容(数据)的存取(存储.获取)有关,是Android应用程序的四大组成部分之一,是Android中的跨应用访问数据机制. 数据库在Android当中是 ...

- mySQL初学者一定要掌握的数据操纵

本文献给与作者一样不断地在追求梦想的小伙伴! 文章目录 1.INSERT 语句为表中所有字段添加数据 (1)可以指定所有字段名添加数据 (2)可以不指定字段名添加数据 (3)可以指定部分字段添加数据 ...

- 如何使用TradingView(TV)回测数字货币交易策略

更多精彩内容,欢迎关注公众号:数量技术宅.想要获取本期分享的完整策略代码,请加技术宅微信:sljsz01 TradingView平台简介 前段时间,有粉丝找到技术宅,表示他有一个常用的交易平台,叫做T ...

- 树莓派RTL8723BU_LINUX驱动安装

1.安装前准备:sudo apt-get -y update;sudo apt-get -y upgrade;sudo apt-get -y dist-upgrade;sudo apt-get ins ...

- flask:蓝图--blueprint

一.蓝图 1.什么是蓝图?(WHAT) 1)蓝图就是模块化处理的类 2)用于实现单个应用的视图.模板.静态文件的集合 总结:蓝图就是一个存储操作路由映射方法的容器,主要用来实现客户端请求和URL相互关 ...