2017-2018-1 20155306 20155315 《信息安全技术》实验二、Windows口令破解

在网络界,攻击事件发生的频率越来越高,其中相当多的都是由于网站密码泄露的缘故,或是人为因素导致,或是口令遭到破解,所以从某种角度而言,密码的安全问题不仅仅是技术上的问题,更主要的是人的安全意识问题。

实验目的

- 了解Windows口令破解原理

- 对信息安全有直观感性认识

- 能够运用工具实现口令破解

实验人数

每组1人

系统环境

Windows

实验工具

- LC5

- SuperDic

实验原理

口令破解方法:

- 字典破解

- 暴力破解

口令破解方式:

- 离线破解:

| 模块 | 作用 |

|---|---|

| 候选口令产生器 | 不断生成可能的口令:暴力破解和字典破解 |

| 口令加密 | 用加密算法对从口令候选器送来的候选口令进行加密运算而得到密码 |

| 密码比较、口令比较 | 将从候选口令计算得到的新密码和密码文件中存放的密码相比较 |

- 在线破解:

使用一个程序连接到目标主机,不断地尝试各种口令试图登录目标主机

实验步骤

1.字典破解

- 为本机创建新用户

- 进入实验平台,单击工具栏“字典生成器”按钮,启动“字典生成器”。选择“生日”标签页,输入的年份与月份信息应尽量包含步骤(1)中用到的生日日期,在“生成字典”标签页中确定字典文件存放的路径以及新用户口令位数,最后生成字典文件。

- 单击工具栏“LC5”按钮,启动LC5口令破解工具。选择“Session”(会话)|“Session Options…”(会话选项)菜单项,在弹出的“Auditing Options For This Session”对话框中选中“Dictionary Crack”项的“Enabled”,取消其它项的“Enabled”。单击“Dictionary List”(字典列表)按钮,导入步骤(2)中生成的字典文件。

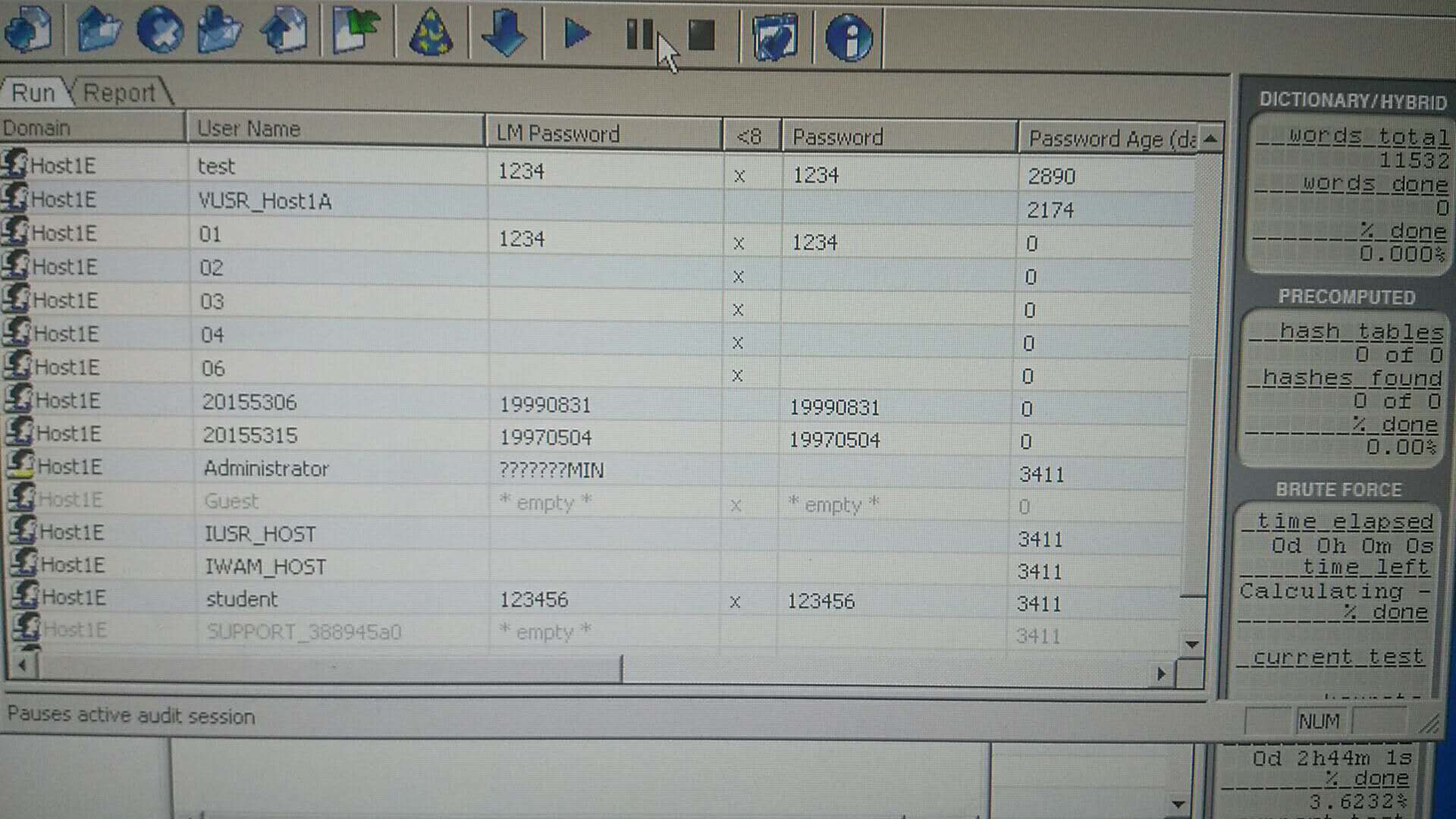

- 返回LC5主界面,选择“Session”|“Import…”(导入)菜单项,在弹出的“Import”对话框中导入本地用户列表,选择“Session”|“Begin Audit”(开始审计)菜单项,开始字典破解用户口令。

2.暴力破解

- 创建新用户,建议用户口令仅由英文字母和数字组成,长度不超过6位,如123abc。

- 选择LC5的“File”|“New Session…”(新会话)菜单项,新建会话。重新导入本地用户列表。

- 在会话选项中仅选中“Brute Force Crack”(暴力破解)|“Enabled”,并在“Character Set”(字符集)中选择“alphabet+numbers”(字母表+数字), 开始暴力破解新建用户口令。

3.不同密码强度的破解时间比较

- 再次新建4个用户,使用不同强度的用户口令

- 新建LC5会话,在会话选项中选中暴力破解选项,字符设置选择“Custom”(自定义)。为了减少破解所需时间,请缩小自定义字符集。

- 开始暴力破解,当破解完成后,查看LC5的破解信息,记录各自的破解时间。

- 根据实验结果不难发现长密码比短密码破解要更多的时间,复杂密码比简单密码需要更多的时间,这也就是设置复杂密码能够提高系统安全性的原因。

| 用户名 | 密码 | 破解用时 |

|---|---|---|

| 01 | 1234 | 0S |

| 02 | 12ABC | 1S |

| 03 | ABC12 | 0S |

| 04 | 12_AB+ | 28M42S |

4.思考题

1.分析口令破解软件LC的工作原理。

先通过用户提供的信息不断产生可能的口令,将这些口令用相应算法加密后得到的密文与用户口令的密文进行比较,匹配出相同的口令。

2.Windows 7 的口令保护文件名称及路径

C:\Windows\System32\config\SAM

3.Windows保护系统账号口令算法有LM和NTLM,区别?

NTLM是LM被Window NT挑战/相应验证的标准安全协议。

(1)NTLM 凭据基于交互式登录过程中获得的数据, 它由一个域名、用户名和用户密码的 one-way 哈希组成。NTLM 用于除域控制器以外的本地帐户登录, 因为默认情况下 Windows Vista 和更高版本不再维护 LM 哈希。

(2)LM是指LM哈希算法容易被破解4.为了保护口令安全,设置口令应该遵循什么样的规则?

大小写字母、符号和数字混用,应尽量设计比较复杂的口令。

5.Windows系统在哪些地方可以设置账号密码策略?账号密码策略包括哪些内容?

(1)WIN+R -> gpedit.msc -> 组策略 -> 计算机配置” -> “Windows设置” -> “安全设置” -> “账户策略” -> “密码策略”

(2)账号密码策略包括长度最小值,最短使用期限,最长使用期限,强制密码历史,必须符合密码性要求,可还原的加密储存密码。6.彩虹表是什么?

彩虹表是一个用于加密散列函数逆运算的预先计算好的表, 为破解密码的散列值(或称哈希值、微缩图、摘要、指纹、哈希密文)而准备。一开始用穷举攻击的时候,要耗费大量的时间。黑客生成一个反查表仅存储一小部分哈希值,而每条哈希值可逆向产生一个密码长链(多个密码)。虽然在链表中反查单个密文时需要更多的计算时间,但反查表本身要小得多,因此可以存储更长密码的哈希值。Rainbow tables是此链条技术的一种改进,并提供一种对被称为“链碰撞”的问题的解决方案。

7.你认为口令破解技术将如何发展?

随着保密算法的不断更新,口令破解技术也会不断更新,会结合云计算来整合用户信息。

2017-2018-1 20155306 20155315 《信息安全技术》实验二、Windows口令破解的更多相关文章

- 20155327 信息安全技术 实验二 Windows口令破解

课程:信息安全概论 班级:1553 姓名:了李百乾 学号:20155327 成绩: 指导教师: 李冬冬 实验日期及时间: 2017年10月11日 15:30-18:00 必修/选修:必修 实验序号:0 ...

- 20155325 信息安全技术 实验二 Windows口令破解

内容一览 实验结果 遇到的问题 思考题 详细步骤与解析(为了使存做笔记资料而做) 实验结果 字典破解 暴力破解 -不同密码强度的破解时间比较 用户名 密码 破解方式 破解时间 TEST (年月日) 字 ...

- 20155306 《信息安全技术概论》实验二 Windows口令破解

20155306 <信息安全技术概论>实验二 Windows口令破解 [实验目的] 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 [实验人数] 每组1 ...

- 2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155308<信息安全技术>实验二--Windows口令破解 实验原理 口令破解主要有两种方法:字典破解和暴力破解. 字典破解是指通过破解者对管理员的了解,猜测 ...

- 2017-2018-1 20155330《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155330<信息安全技术>实验二--Windows口令破解 姓名:朱玥 学号:20155330 班级:201553 日期:2017.10.24 实验环境 系统 ...

- 2017-2018-1 20155219《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155320<信息安全技术>实验二--Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验 ...

- 2017-2018-1 20155312《信息安全技术》实验二——Windows口令破解实验报告

2017-2018-1 20155312<信息安全技术>实验二--Windows口令破解实验报告 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破 ...

- 2017-2018-1 201552326《信息安全技术》实验二——Windows口令破解

2017-2018-1 201552326<信息安全技术>实验二--Windows口令破解 姓名:刘美岑 学号:20155326 班级:1553班 日期:10.24 一.实验环境 操作系统 ...

- 《信息安全技术》实验二 Windows口令破解

<信息安全技术>实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验环境 实验机Windows Server ...

- 2017-2018-1 《信息安全技术》实验二——Windows口令破解

2017-2018-1 <信息安全技术>实验二--Windows口令破解 所用工具 系统:能勾起我回忆的Windows 2003 工具:LC5.SuperDic Windows口令破解 口 ...

随机推荐

- codeforces 963A Alternating Sum

codeforces 963A Alternating Sum 题解 计算前 \(k\) 项的和,每 \(k\) 项的和是一个长度为 \((n+1)/k\) ,公比为 \((a^{-1}b)^k\) ...

- angularJs购物金额实例操作

<!DOCTYPE HTML> <html ng-app> <head> <meta http-equiv="Content-Type" ...

- ESP和EBP 栈顶指针和栈底指针

http://blog.csdn.net/hutao1101175783/article/details/40128587 (1)ESP:栈指针寄存器(extended stack pointer), ...

- 【[CQOI2016]手机号码】

递推版的数位dp 绝对的暴力美学 我们设\(dp[l][i][j][0/1][0/1][0/1]\)表示到了第\(l\)位,这一位上选择的数是\(i\),\(l-1\)位选择的数是\(j\),第一个\ ...

- PHP-----TP框架----命名空间

TP框架----命名空间 命名空间,起什么作用??? [1]命名空间是一个虚拟的目录,这个文件有可能存在这个电脑里的任何一个地方,但是如果要把这个文件它的命名空间全部写成同一个那么这些文件就相当于在同 ...

- weblogic之CVE-2016-0638反序列化分析

此漏洞是基于CVE-2015-4852漏洞进行黑名单的绕过,CVE-2015-4852补丁主要应用在三个位置上 weblogic.rjvm.InboundMsgAbbrev.class :: Serv ...

- programming-languages学习笔记--第6部分

programming-languages学习笔记–第6部分 */--> pre.src {background-color: #292b2e; color: #b2b2b2;} program ...

- 用ReentrantLock和Condition实现线程间通信

在Java多线程中,除了使用synchronize关键字来实现线程之间的同步互斥,还可以使用JDK1.5中新增的RetrantLock类来实现同样的效果.RetrantLock类的扩展功能也更加强大, ...

- Microsoft visual c++ 14.0 is required问题

错误信息: error: Microsoft Visual C++ 14.0 is required. Get it with "Microsoft Visual C++ Build Too ...

- Beta Distribution

首先思考一个问题: 熟悉棒球运动的都知道有一个指标就是棒球击球率(batting average),就是用一个运动员击中的球数除以击球的总数,我们一般认为0.266是正常水平的击球率,正常范围在0.2 ...