2017-2018-1 《信息安全技术》实验二——Windows口令破解

2017-2018-1 《信息安全技术》实验二——Windows口令破解

所用工具

系统:能勾起我回忆的Windows 2003

工具:LC5、SuperDic

Windows口令破解

口令就是每次开启电脑时要输入的密码。

口令破解方式有两种:字典攻击、蛮力攻击。

字典攻击就是攻击方已经掌握一定的关于防守方的个人信息,如生日、身份证号、电话号码、姓名等,加上对口令长度的猜测,利用工具生成一连串的备选口令。如果猜测正确,字典攻击很快就可以获取到正确的Windows 口令。

蛮力攻击是在攻击方只掌握有防守方的口令长度这一条件下使用的,通过尝试每一种可能的选项,直到试出正确的口令。当口令长度超过10,并包含字母、数字、可输入符号后,蛮力攻击就不再奏效。

实验过程

1、通过快照X恢复Windows系统环境。

2、字典破解

(1)为本机创建新用户。为了达到实验效果,用户口令不要设置得过于复杂

(2)进入实验平台,单击工具栏“字典生成器”按钮,启动“字典生成器”。选择“生日”标签页,输入的年份与月份信息应尽量包含步骤(1)中用到的生日日期,在“生成字典”标签页中确定字典文件存放的路径以及新用户口令位数,最后生成字典文件。

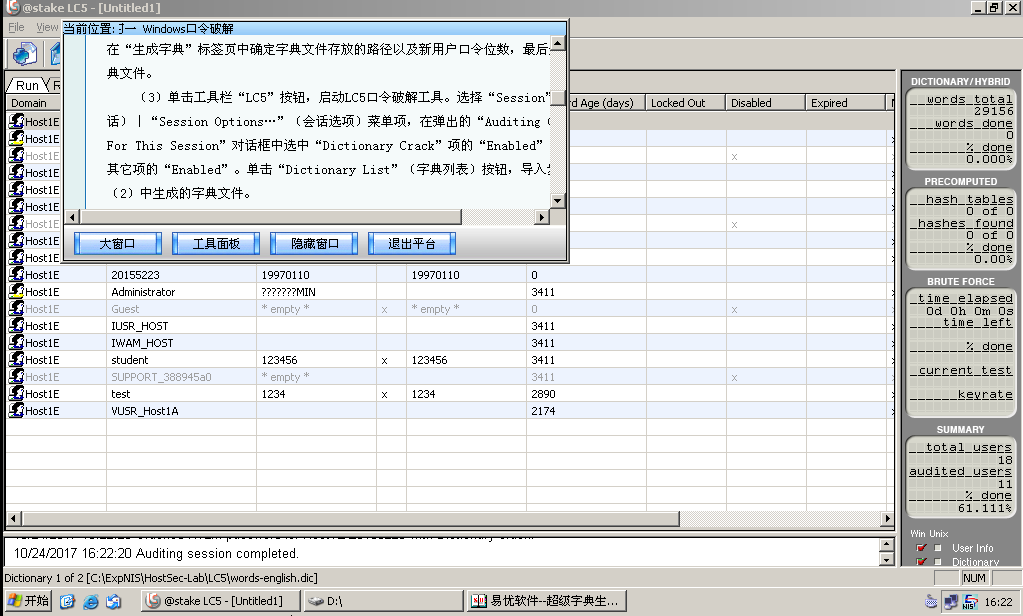

(3)单击工具栏“LC5”按钮,启动LC5口令破解工具。选择“Session”(会话)|“Session Options…”(会话选项)菜单项,在弹出的“Auditing Options For This Session”对话框中选中“Dictionary Crack”项的“Enabled”,取消其它项的“Enabled”。单击“Dictionary List”(字典列表)按钮,导入步骤(2)中生成的字典文件。

(4)返回LC5主界面,选择“Session”|“Import…”(导入)菜单项,在弹出的“Import”对话框中导入本地用户列表,选择“Session”|“Begin Audit”(开始审计)菜单项,开始字典破解用户口令。

3、暴力破解

(1)创建新用户,建议用户口令仅由英文字母和数字组成,长度不超过6位,如123abc。

(2)选择LC5的“File”|“New Session…”(新会话)菜单项,新建会话。重新导入本地用户列表。

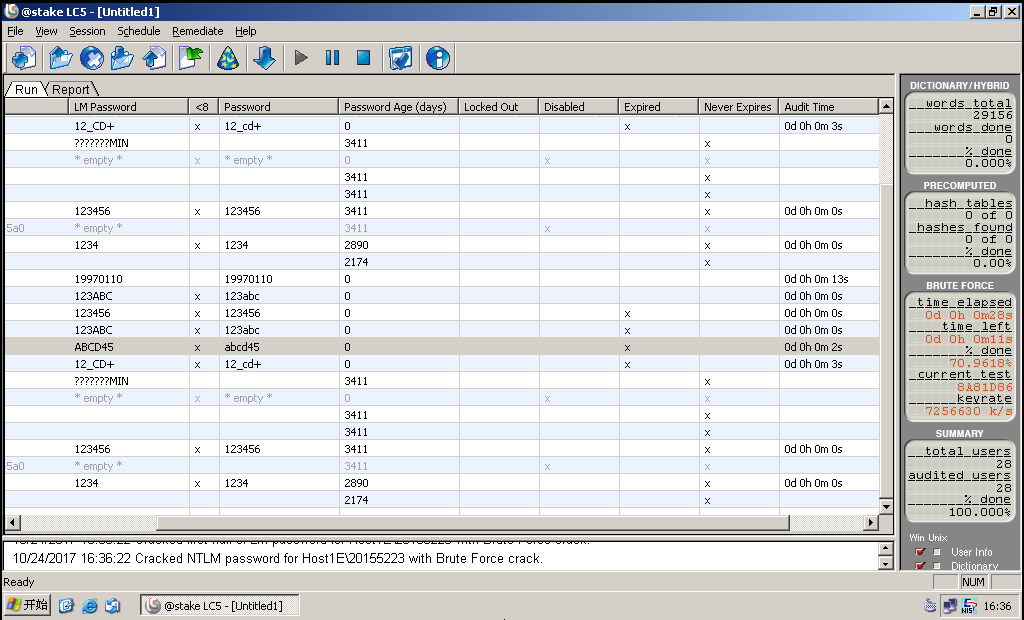

(3)在会话选项中仅选中“Brute Force Crack”(暴力破解)|“Enabled”,并在“Character Set”(字符集)中选择“alphabet+numbers”(字母表+数字), 开始暴力破解新建用户口令。

4、不同密码强度的破解时间比较

(1)再次新建4个用户,使用不同强度的用户口令

(2)新建LC5会话,在会话选项中选中暴力破解选项,字符设置选择“Custom”(自定义)。为了减少破解所需时间,请缩小自定义字符集。

(3)开始暴力破解,当破解完成后,查看LC5的破解信息,记录各自的破解时间。

(4)根据实验结果不难发现长密码比短密码破解要更多的时间,复杂密码比简单密码需要更多的时间,这也就是设置复杂密码能够提高系统安全性的原因。

实验总结

在定长的口令中,口令包含的字符种类越多,字符排列越无规律,口令就越安全。

思考题

1、分析口令破解软件L0phtCrack(简写为LC)的工作原理。

(1)最快也是最简单的方法是字典攻击。L0phtCrack将字典中的词逐个与和口令hash表中的词作比较。当发现匹配的词时,显示结果,即用户口令。L0phtCrack自带一个小型词库。如果需要其它字典资源可以从互联网上获得。这种破解的方法,使用的字典的容量越大,破解的结果越好。

(2)另一种方法名为hybrid。它是建立在字典破解的基础上的。现在许多用户选择口令不再单单只是由字母组成的,他们常会使用诸如”bogus11”或”Annaliza!!”等添加了符号和数字的字符串作为口令。这类口令是复杂了一些,但通过口令过滤器和一些方法,破解它也不是很困难,Hybrid就能快速地对这类口令进行破解。

(3)最后一种也是最有效的一种破解方式”暴力破解”。按道理说真正复杂的口令,用现在的硬件设备是无法破解的。但现在所谓复杂的口令一般都能被破解。只是时间长短的问题;且破解口令时间远远小于管理员设置的口令有效期。使用这种方法也能了解一个口令的安全使用期限。

2、Windows 7的口令保护文件名称及存储位置是什么?

Windows 7的口令保护文件存于系统盘下Windows\System32\config中,其名为SAM

3、Windows保护系统帐户口令的算法有LM和NTLM,这两种算法有什么区别?

密码的LM哈希必需利用下列六个环节计算获得:

将用户的密码全副转换为大写字母,给密码增加空(null)字符,直到密码长度等于14个字符,将新获得的密码拆分为两组7位的字符值组,利用这些值创立两个DES加密密钥,并为每一组增加一个奇偶校验位,这么即可创立出64位的密钥,利用每个DES密钥加密一个预定义的ASCII字符(KGS!@#$%),这么即可获得两个8字节Ciphertext值,这两个8字节的Ciphertext值联合构成一个16字节的值,也即便最后获得的LM哈希

NTLMv2哈希的创立在垄断系统切实加入的工作上更加容易,并必需利用MD4哈希算法,穿越一系列数学计算创立哈希。MD4算法必需利用三次,这么能力发生NT哈希。

4、为了保护口令安全,设置口令应该遵循什么样的原则?

数字、字母、符号随机排列。

5、Windows系统在什么地方可设置帐户密码策略?帐户密码策略包括哪些内容?

计算机配置中的windows设置中的安全设置中的用户策略中可以设置账户密码策略。

账户密码策略:密码必须符合复杂性要求,密码长度最小值,密码最短使用期限,强制密码历史,用可还原的加密来储存密码。

6、在密码破解中,常到彩虹表(Rainbow Table),彩虹表是什么?

彩虹表就是一个庞大的、针对各种可能的字母组合预先计算好的哈希值的集合,不一定是针对MD5算法的,各种算法的都有,有了它可以快速的破解各类密码。越是复杂的密码,需要的彩虹表就越大,现在主流的彩虹表都是100G以上。

7、你认为口令破解的技术将如何发展?

使用量子计算机,据说量子计算机可以比普通计算机在同一时间内计算更多的可能的口令。

2017-2018-1 《信息安全技术》实验二——Windows口令破解的更多相关文章

- 20155327 信息安全技术 实验二 Windows口令破解

课程:信息安全概论 班级:1553 姓名:了李百乾 学号:20155327 成绩: 指导教师: 李冬冬 实验日期及时间: 2017年10月11日 15:30-18:00 必修/选修:必修 实验序号:0 ...

- 20155325 信息安全技术 实验二 Windows口令破解

内容一览 实验结果 遇到的问题 思考题 详细步骤与解析(为了使存做笔记资料而做) 实验结果 字典破解 暴力破解 -不同密码强度的破解时间比较 用户名 密码 破解方式 破解时间 TEST (年月日) 字 ...

- 2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155308<信息安全技术>实验二--Windows口令破解 实验原理 口令破解主要有两种方法:字典破解和暴力破解. 字典破解是指通过破解者对管理员的了解,猜测 ...

- 2017-2018-1 20155330《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155330<信息安全技术>实验二--Windows口令破解 姓名:朱玥 学号:20155330 班级:201553 日期:2017.10.24 实验环境 系统 ...

- 2017-2018-1 20155219《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155320<信息安全技术>实验二--Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验 ...

- 2017-2018-1 20155312《信息安全技术》实验二——Windows口令破解实验报告

2017-2018-1 20155312<信息安全技术>实验二--Windows口令破解实验报告 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破 ...

- 2017-2018-1 201552326《信息安全技术》实验二——Windows口令破解

2017-2018-1 201552326<信息安全技术>实验二--Windows口令破解 姓名:刘美岑 学号:20155326 班级:1553班 日期:10.24 一.实验环境 操作系统 ...

- 《信息安全技术》实验二 Windows口令破解

<信息安全技术>实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验环境 实验机Windows Server ...

- 20155231 信息安全技术概论实验二 Windows口令破解

20155231 信息安全技术概论实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验人数 每组一人 系统环境 windo ...

随机推荐

- 学习python第一天总纲

1).python基础语法:4周课程(结束阶段考试) 2).前端知识点:html.css.javascript(js).jQuery 3).Linux(系统).数据库(关系型&非关系型) 4) ...

- js的鼠标事件整理-------Day47

版权声明:本文为博主原创文章.未经博主同意不得转载. https://blog.csdn.net/marSmile_tbo/article/details/34202437 今天回来的有些晚了,实在是 ...

- eclipse导出maven依赖的jar包

一.导出到默认目录 targed/dependency 1.从Maven项目中导出项目依赖的jar包:进入工程pom.xml 所在的目录下,执行如下命令: mvn dependency:copy-de ...

- [19/04/15-星期一] 基于Socket(套接字)的TCP和UDP通讯的实现

一.TCP 在网络通讯中,第一次主动发起通讯的程序被称作客户端(Client)程序,简称客户端,而在第一次通讯中等待连接的程序被称作服务器端(Server)程序, 简称服务器.一旦通讯建立,则客户端和 ...

- 2、Android-UI(布局待完成)

2.3.布局 实现界面的整齐摆放各种控件需要使用布局来完成 布局是一种可用于放置很多控件的容器 可以按照一定的规律调整内部的控件位置 布局的内部不仅可以放置控件还可以放置布局 1.线性布局 Linea ...

- Java之关于JSTL引入问题

错误信息:Can not find the tag library descriptor for “http://java.sun.com/jstl/core”JSTL taglib需要jstl.ja ...

- Maven profile动态选择配置条件

背景 在开发过程中,我们的软件会面对不同的运行环境,比如开发环境.测试环境.生产环境,而我们的软件在不同的环境中,有的配置可能会不一样,比如数据源配置.日志文件配置.以及一些软件运行过程中的基本配置, ...

- UICollectionViewFlowLayout 的 estimatedItemSize 属性

这个是collectionView的item 自适应fram的属性, 介绍在网上很多, 但是用法没有太多的举例, 其实这个属性的使用也很简单, 随便给它的不为CGSizeZero的值就好, 但是, 但 ...

- vlc源码分析(三) 调用live555接收RTSP数据

首先了解RTSP/RTP/RTCP相关概念,尤其是了解RTP协议:RTP与RTCP协议介绍(转载). vlc使用模块加载机制调用live555,调用live555的文件是live555.cpp. 一. ...

- 登录SQLServer报错:无法连接到DESKTOP-LDJHQGN

解决方法:下↓↓↓