Back Track 5 之 网络踩点(二)

操作系统探测

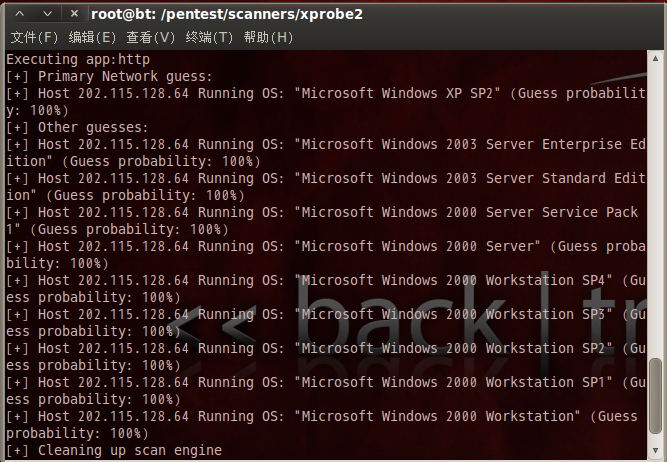

Xprobe2

通过ICMP协议来获得指纹,通过模糊矩阵统计分析主动探测数据包对应的ICMP数据特征,进而探测得到远端操作系统的类型。

格式:

./xprobe2 域名

./xprobe2 –v –r IP

-v详细

-r 显示目标(traceroute)

端口服务软件探测

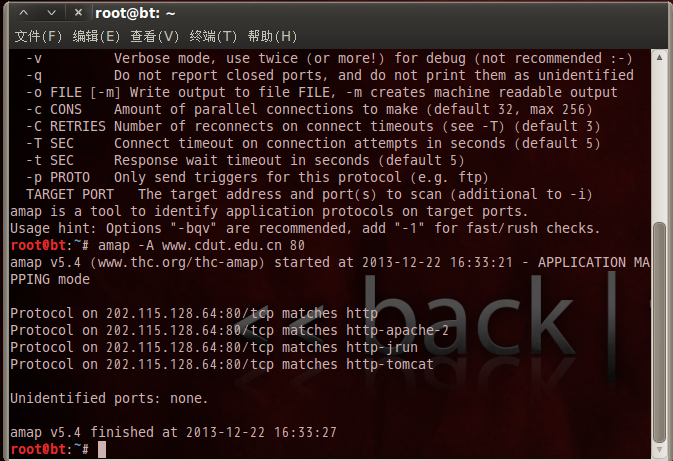

Amap

用于操作系统判断、端口对应服务版本判断。

Application Mapping 模式:

amap –A 域名 port

Banner模式:

amap –B 域名 port

-P 检测端口是否开启

Dmirty

能够最大限度收集一个IP或者域名尽量可能多的信息,它具有子域名查找、whois查询、email地址搜索、信息更新查询,tcp端口扫描等信息。

格式:

Dmitry [-winsepfb] [-t -] [-o %host.txt] host

查询whois

Dmitry –w 域名

若是没有whois信息,则没有返回。

查询IP注册信息:

查询端口开放情况:

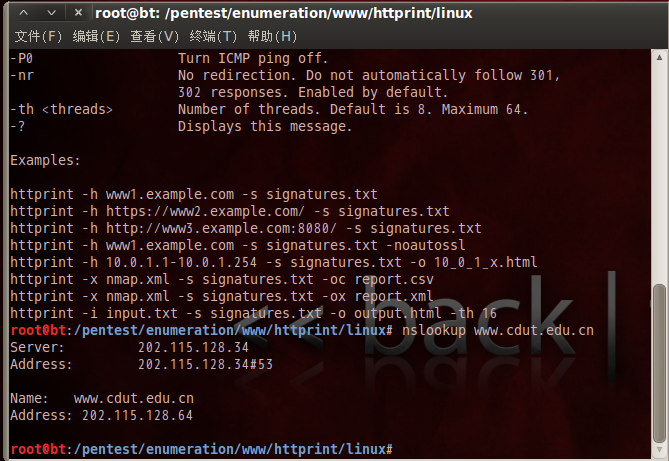

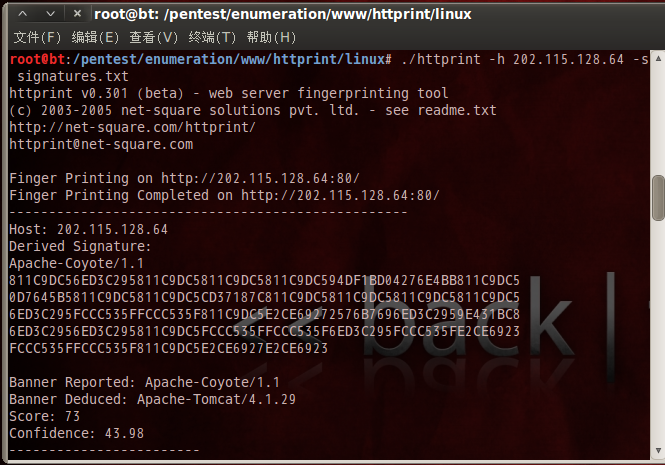

Httprint

Web服务器指纹工具,依赖于web服务器的特点去准确的识别web服务器。

格式:

./httprint {-h <host> | -I <input file> | -x <nmap xml file>} –s <signatures> [… options]

查IP

扫描web服务器信息

Httsquash

查询DNS或者IP的服务器相关信息的工具,主机名、传输编码等信息。

格式:

./httsquash –r range [参数]

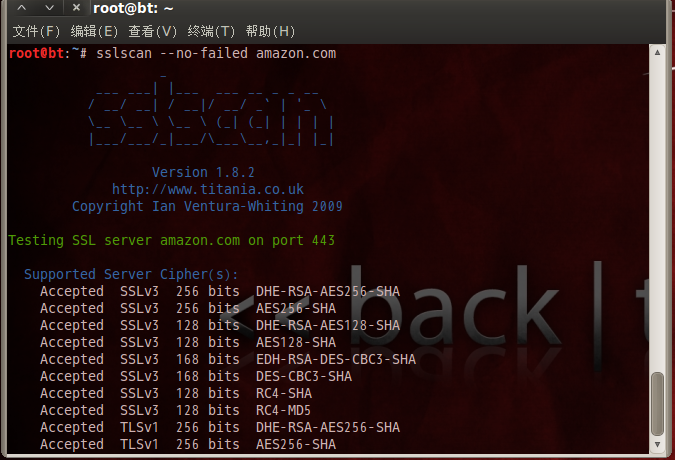

Sslscan

主要探测基于ssl的服务,如https。Sslscan是一款探测目标服务器所支持的SSL加密算法工具。

格式:

Sslscan [参数] [host:port | host]

--no-failed 只列出服务器支持的假面算法

电子邮件探测

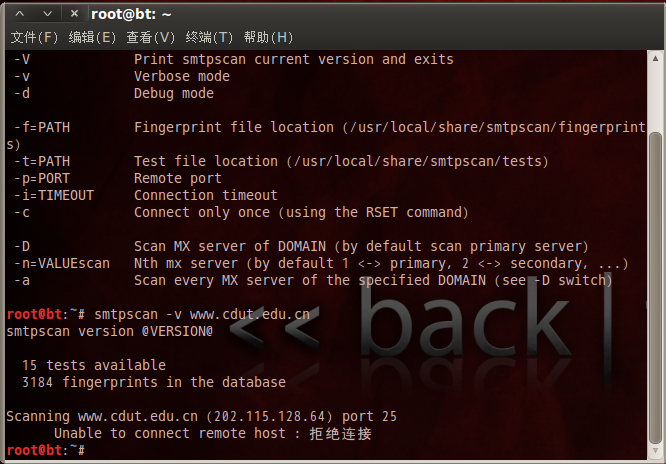

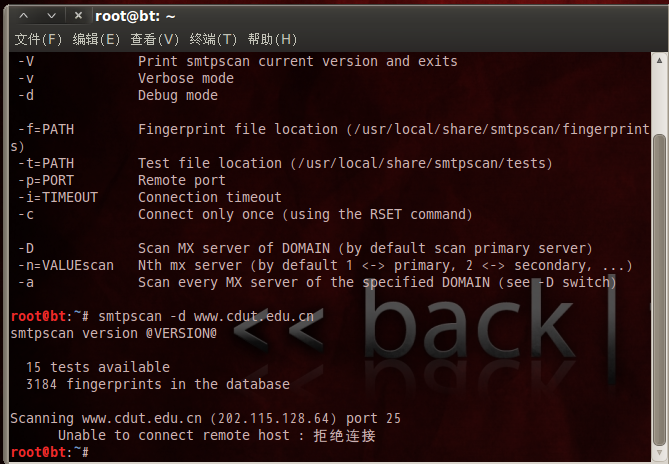

Smtpscan

针对25端口的踩点工具,探测25端口所运行的服务软件是什么。

格式:

Smtpscan [参数] hostname(s)

Smtpscan [参数] –D DOMAIN

Vera模式探测:

Smtpscan –v www.cdut.edu.cn

Debug模式探测:

Smtpscan –d www.cdut.edu.cn

多么悲伤的故事。

Smtp-user-enum

针对stmp服务器25端口,进行用户名枚举的工具,用以探测服务器已存在邮箱账户。

格式:

./smtp-user-enum.pl [参数] ( -u username | -U file-of-usernames) (-t host | -T file-of-targets)

-U指定用户名字典,这里用的BT5自带的msf字典。

-t 指定枚举的邮箱服务器,枚举前请确定对方25端口已经开放。

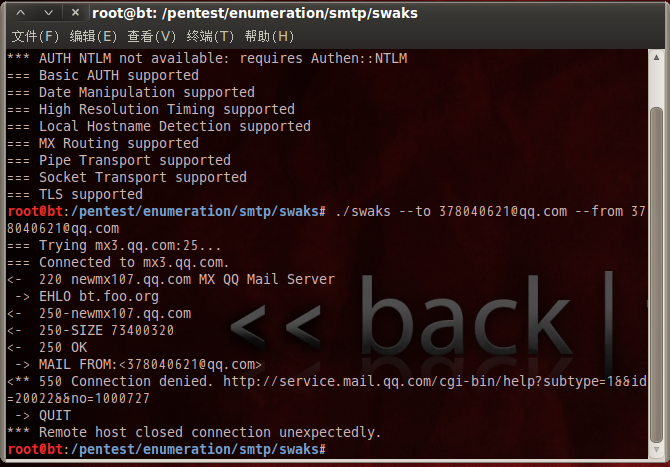

Swaks

SMTP连通性测试工具,同时可以确认某账户是否存在。

格式:

./swaks –to 邮箱帐号 –from 邮箱账户

--to 收件人

--from 发件人

获取的知识

再次感谢《back track 5 从入门到精通 ——渗透之道》这本书。

在前面的测试当中,有些没有测试不来,主要是学校的服务器禁止了某些端口访问,这是一个很悲伤的故事。

这些东西看起来真的很枯燥,但是你动手做一做,就觉得很好玩很有意思,后面我会分享web踩点等。

转载请注明出处:http://www.cnblogs.com/yydcdut/p/3488228.html

Back Track 5 之 网络踩点(二)的更多相关文章

- Back Track 5 之 网络踩点

DNS记录探测 dnsenum 针对NDS信息收集的工具 格式: ./dnsenum.pl dbsserver (域名) 请原谅我拿freestu.net这个学校团委的域名做的测试,求不黑!! dns ...

- 脑残式网络编程入门(二):我们在读写Socket时,究竟在读写什么?

1.引言 本文接上篇<脑残式网络编程入门(一):跟着动画来学TCP三次握手和四次挥手>,继续脑残式的网络编程知识学习 ^_^. 套接字socket是大多数程序员都非常熟悉的概念,它是计算机 ...

- [转帖]脑残式网络编程入门(二):我们在读写Socket时,究竟在读写什么?

脑残式网络编程入门(二):我们在读写Socket时,究竟在读写什么? http://www.52im.net/thread-1732-1-1.html 1.引言 本文接上篇<脑残式网 ...

- Back Track 5 之 Web踩点 && 网络漏洞

Web踩点 CMS程序版本探测 Blindelephant 针对WORDPRESS程序的踩点工具,通过比较插件等一系列的指纹,判断版本. 格式: Python Blindelephant.py [参数 ...

- Python 网络编程(二)

Python 网络编程 上一篇博客介绍了socket的基本概念以及实现了简单的TCP和UDP的客户端.服务器程序,本篇博客主要对socket编程进行更深入的讲解 一.简化版ssh实现 这是一个极其简单 ...

- IOS网络开发(二)

1 局域网群聊软件 1.1 问题 UDP协议将独立的数据包从一台计算机传输到另外一台计算机,但是并不保证接受方能够接收到该数据包,也不保证接收方所接收到的数据和发送方所发送的数据在内容和顺序上是完全一 ...

- Wireshark网络抓包(二)——过滤器

一.捕获过滤器 选中捕获选项后,就会弹出下面这个框,在红色输入框中就可以编写过滤规则. 1)捕获单个IP地址 2)捕获IP地址范围 3)捕获广播或多播地址 4)捕获MAC地址 5)捕获所有端口号 6) ...

- 第十三章:Python の 网络编程进阶(二)

本課主題 SQLAlchemy - Core SQLAlchemy - ORM Paramiko 介紹和操作 上下文操作应用 初探堡垒机 SQLAlchemy - Core 连接 URL 通过 cre ...

- PHP7 网络编程(二)daemon守护进程

前言 在一个多任务的计算机操作系统中,守护进程(英语:daemon,/ˈdiːmən/或/ˈdeɪmən/)是一种在后台执行的计算机程序.此类程序会被以进程的形式初始化.守护进程程序的名称通常以字母“ ...

随机推荐

- Wireshark数据抓包教程之认识捕获分析数据包

Wireshark数据抓包教程之认识捕获分析数据包 认识Wireshark捕获数据包 当我们对Wireshark主窗口各部分作用了解了,学会捕获数据了,接下来就该去认识这些捕获的数据包了.Wiresh ...

- QT学习笔记4:QT中GraphicsView编程

一.QGraphicsScene 1.QGraphicsScene QGraphicsScene继承自QObject,是一个管理图元的容器,与QGraphicsView合用可以在2D屏幕上显示如线.三 ...

- [BZOJ5338][TJOI2018]xor(可持久化Trie)

可持久化Trie模板题. 建两种可持久化Trie,每个点两棵,一棵对DFS求前缀和,一棵对祖先求前缀和. 或者树剖,不好写多少还多个log. #include<cstdio> #inclu ...

- HDU 5137 How Many Maos Does the Guanxi Worth 最短路 dijkstra

How Many Maos Does the Guanxi Worth Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 512000/5 ...

- C#高级编程9-第1章.NET体系结构

C#与NET的关系 C#编写的所有代码必须使用.NET FrameWork运行 C#是一种语言,但它本身不是.NET的一部分 C#一些特性,.NET不支持,.NET一些特性,C#不支持 公共语言运行库 ...

- Python学习笔记(七)—字典的学习

总结内容: 1.字典的定义 2.字典的好处 3.字典的增删改查 4.字典常用方法及内置函数 5.字典的多层嵌套 6.字典的循环 7.字典小练习 1.字典的定义 字典是另一种可变容器模型,且可存储任意类 ...

- PCI DSS合规建设ASV扫描介绍

最近查一些Nessus.Nexpose漏洞扫描工具相关资料,工具介绍都会提到一些审计功能,其中最常见的就是PCI DSS合规性审计.从网上找到一篇介绍较详尽的文章,与大家分享. 原文摘自:http:/ ...

- SVN服务端的版本对比及创建仓库时的注意事项

SVN是一个开放源代码的版本控制系统,分为客户端和服务端.就windows系统而言,客户端通常使用 TortoiseSVN,下载地址:https://tortoisesvn.net/ ,而服务端通常 ...

- Oracle问题诊断过程常用SQL

--查看临时表空间使用情况select tablespace_name ,sum(size_mb),sum(used_mb),round(sum(used_mb)/sum(size_mb),2) fr ...

- 嵌入式设备hacking(转)

原帖地址:http://drops.wooyun.org/papers/5157 0x00 IPCAM hacking TOOLS github-binwalk firmware-mod-kit ID ...