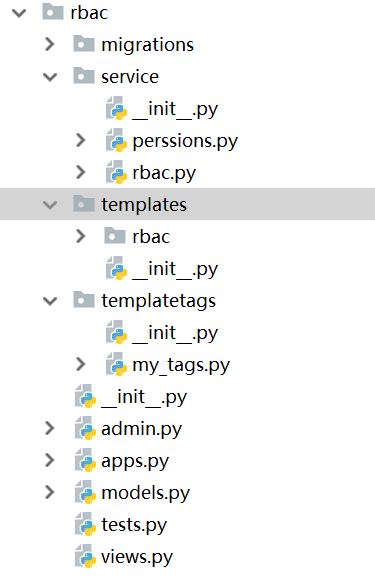

rbac权限(2)

models.py

from django.db import models

class User(models.Model):

name=models.CharField(max_length=32)

pwd=models.CharField(max_length=32)

roles=models.ManyToManyField(to="Role")

def __str__(self): return self.name class Role(models.Model):

title=models.CharField(max_length=32)

permissions=models.ManyToManyField(to="Permission") def __str__(self): return self.title class Permission(models.Model):

title=models.CharField(max_length=32)

url=models.CharField(max_length=32) action=models.CharField(max_length=32,default="")

group=models.ForeignKey("PermissionGroup",default=1)

def __str__(self):return self.title class PermissionGroup(models.Model):

title = models.CharField(max_length=32) def __str__(self): return self.title

admin.py

from django.contrib import admin # Register your models here.

from .models import *

class PerConfig(admin.ModelAdmin):

list_display = ["title","url","group","action"]

admin.site.register(User)

admin.site.register(Role)

admin.site.register(Permission,PerConfig)

admin.site.register(PermissionGroup)

templatetags-->my_tags.py

from django import template

from rbac.service.rbac import reg

register=template.Library() @register.inclusion_tag("rbac/menu.html")

def get_menu(request,):

# 获取当前用户可以放到菜单栏中的权限

menu_permission_list = request.session["menu_permission_list"] return {"menu_permission_list":menu_permission_list} @register.simple_tag

def valid(link,request):

from bs4 import BeautifulSoup

soup=BeautifulSoup(link,"html.parser")

print(soup.a.get('href'))

path=soup.a.get('href')

flag=reg(request,path)

if flag:

return link

else:return ""

service-->perssions.py

def initial_session(user, request):

# 方案1

# [{},{},{}]

# permissions = user.roles.all().values("permissions__url").distinct() #distinct去重

#

# permission_list = []

#

# #循环字典拿到每个字典对应的字段,只放url

# for item in permissions:

# permission_list.append(item["permissions__url"])

# print(permission_list)

#

# request.session["permission_list"] = permission_list

# 方案2

permissions = user.roles.all().values("permissions__url", "permissions__group_id", "permissions__action").distinct()

print("permissions", permissions) permission_dict = {}

for item in permissions:

gid = item.get('permissions__group_id') if not gid in permission_dict: permission_dict[gid] = {

"urls": [item["permissions__url"], ],

"actions": [item["permissions__action"], ]

}

else:

permission_dict[gid]["urls"].append(item["permissions__url"])

permission_dict[gid]["actions"].append(item["permissions__action"]) # print(permission_dict)

request.session['permission_dict'] = permission_dict # 注册菜单权限

permissions = user.roles.all().values("permissions__url", "permissions__action","permissions__group__title").distinct()

# print("permissions", permissions) menu_permission_list = []

for item in permissions:

if item["permissions__action"] == "list":

menu_permission_list.append((item["permissions__url"], item["permissions__group__title"])) # print(menu_permission_list)

request.session["menu_permission_list"] = menu_permission_list

service-->rbac.py

import re

from django.utils.deprecation import MiddlewareMixin

from django.shortcuts import HttpResponse,redirect def reg(request,current_path):

# 校验权限1(permission_list)

permission_list = request.session.get("permission_list", [])

flag = False

for permission in permission_list: permission = "^%s$" % permission ret = re.match(permission, current_path)

if ret:

flag = True

break

return flag class ValidPermission(MiddlewareMixin): def process_request(self,request):

# 当前访问路径

current_path = request.path_info # 检查是否属于白名单

valid_url_list=["/login/","/reg/","/admin/.*"] for valid_url in valid_url_list:

ret=re.match(valid_url,current_path)

if ret:

return None # 校验是否登录 user_id=request.session.get("user_id") if not user_id:

return redirect("/login/")

# 校验权限 (permission_list)

# permission_list = request.session.get("permission_list",[]) # ['/users/', '/users/add', '/users/delete/(\\d+)', 'users/edit/(\\d+)']

#

# flag = False

# for permission in permission_list:

#

# permission = "^%s$" % permission

#

# ret = re.match(permission, current_path)

# if ret:

# flag = True

# break

# if not flag:

# return HttpResponse("没有访问权限!")

#

# return None

# 校验权限2

permission_dict=request.session.get("permission_dict")

for item in permission_dict.values():

urls=item['urls']

for reg in urls:

reg="^%s$"%reg

ret=re.match(reg,current_path)

if ret:

print("actions",item['actions'])

request.actions=item['actions']

return None return HttpResponse("没有访问权限!")

urls.py

urlpatterns = [

url(r'^admin/', admin.site.urls),

url(r'^users/$', views.users),

url(r'^users/add', views.add_user),

url(r'^users/delete/(\d+)', views.del_user),

url(r'^roles/', views.roles),

url(r'^login/', views.login),

]

app01--views.py

from django.shortcuts import render,HttpResponse # Create your views here. from rbac.models import * class Per(object):

def __init__(self,actions):

self.actions=actions

def add(self):

return "add" in self.actions

def delete(self):

return "delete" in self.actions

def edit(self):

return "edit" in self.actions

def list(self):

return "list" in self.actions def users(request):

user_list=User.objects.all()

# 查询当前登录人得名字

id = request.session.get("user_id")

user = User.objects.filter(id=id).first()

per=Per(request.actions)

return render(request, "users.html", locals()) import re

def add_user(request):

return HttpResponse("add user.....") def del_user(request,id):

return HttpResponse("del"+id) def roles(request):

role_list=Role.objects.all()

return render(request,"roles.html",locals()) from rbac.service.perssions import * def login(request):

if request.method=="POST":

user=request.POST.get("user")

pwd=request.POST.get("pwd")

user=User.objects.filter(name=user,pwd=pwd).first()

if user:

############################### 在session中注册用户ID######################

request.session["user_id"]=user.pk

###############################在session注册权限列表##############################

# 查询当前登录用户的所有角色

# ret=user.roles.all()

# print(ret)# <QuerySet [<Role: 保洁>, <Role: 销售>]> # 查询当前登录用户的所有权限

initial_session(user,request)

return HttpResponse("登录成功!") return render(request,"login.html")

rbac---> template--->rbac---> users.html

{% extends 'base.html'%}

{% block con %}

{% valid '<a href="/users/add/" class="btn btn-primary">添加用户</a>' request %}

<h4>用户列表</h4>

{% if per.add %}

<a href="users/add/" class="btn btn-primary">添加用户</a>

{% endif %}

<table class="table table-bordered table-striped">

<thead>

<tr>

<th>序号</th>

<th>姓名</th>

<th>角色</th>

<th>操作</th>

</tr>

</thead>

<tbody>

{% for user in user_list %}

<tr>

<td>{{ forloop.counter }}</td>

<td>{{ user.name }}</td>

<td>

{% for role in user.roles.all %}

{{ role.title }}

{% endfor %}

</td>

<td>

{% if per.delete %}

<a href="/users/delete/{{ user.pk }}" class="btn btn-danger">删除</a>

{% endif %}

{% if per.edit %}

<a href="" class="btn btn-warning">编辑</a>

{% endif %}

</td>

</tr>

{% endfor %}

</tbody>

</table>

{% endblock %}

{% extends 'rbac/base.html' %}

{% block con %}

<h4>角色列表</h4>

{% if per.add %}

<a href="" class="btn btn-primary">添加角色</a>

{% endif %}

<table class="table table-bordered table-striped">

<tbody>

{% for role in role_list %}

<tr>

<td>{{ forloop.counter }}</td>

<td>{{ role.title }}</td>

<td>

{% if per.delete %}

<a href="/roles/delete/{{ user.pk }}" class="btn btn-danger">删除</a>

{% endif %}

{% if per.edit %}

<a href="/roles/edit/{{ user.pk }}" class="btn btn-warning">编辑</a>

{% endif %}

</td>

</tr>

{% endfor %}

</tbody>

</table>

{% endblock %}

rbac---> template--->rbac---> menu.html

<div>

{% for item in menu_permission_list %}

<p class="menu_btn"><a href="{{ item.0 }}">{{ item.1 }}</a></p>

{% endfor %}

</div>

rbac---> template--->rbac---> base.html

<!DOCTYPE html>

<html lang="zh-CN">

<head>

<meta charset="UTF-8">

<title>Title</title>

<meta name="viewport" content="width=device-width, initial-scale=1">

<!-- 最新版本的 Bootstrap 核心 CSS 文件 -->

<link rel="stylesheet" href="https://cdn.bootcss.com/bootstrap/3.3.7/css/bootstrap.min.css" integrity="sha384-BVYiiSIFeK1dGmJRAkycuHAHRg32OmUcww7on3RYdg4Va+PmSTsz/K68vbdEjh4u" crossorigin="anonymous">

<style>

*{

margin: 0;

padding: 0;

}

.header{

width: 100%;

height: 60px;

background-color: #336699;

} .menu{

background-color: bisque;

position: fixed;

top: 60px;

bottom: 0px;

left: 0px;

width: 200px;

} .content{

position: fixed;

top: 60px;

bottom: 0;

right: 0;

left: 200px;

overflow: auto;

padding: 30px; } .menu_btn{

font-size: 15px;

text-align: center;

padding: 30px 0; } .header .title{

color: white;

font-size: 18px;

margin-right: 20px;

font-weight: 100;

}

</style>

</head>

<body> <div class="header">

<p class="title pull-right">{{ user.name }}</p>

</div>

<div class="contain">

{% load my_tags %}

<div class="menu">

{% get_menu request %}

</div>

<div class="content">

{% block con %} {% endblock %} </div> </div> </body>

</html>

rbac权限(2)的更多相关文章

- RBAC权限管理

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联. 简单地说,一个用户拥有若干角色,每一个角色拥有若干权限. 这样,就构造成“用户-角 ...

- phpcms中的RBAC权限系统

PHPCMS中的RBAC权限系统主要用到了4张数据表:管理员表,角色表,菜单表,菜单权限表.先来看看数据库的数据表结构: admin 管理员表 ID 字段 类型 Null 默认 索引 额外 注释 1 ...

- yii2 rbac权限控制详细操作步骤

作者:白狼 出处:http://www.manks.top/article/yii2_rbac_description本文版权归作者,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出 ...

- yii2 rbac权限控制之菜单menu详细教程

作者:白狼 出处:http://www.manks.top/article/yii2_rbac_menu本文版权归作者,欢迎转载,但未经作者同意必须保留此段声明,且在文章页面明显位置给出原文连接,否则 ...

- yii2搭建完美后台并实现rbac权限控制实例教程

1.安装yii2 未安装的请参考yii2史上最简单式安装教程,没有之一 或者参考yii2实战教程之详细安装步骤 已安装的请继续看下一步操作 2.配置数据库 2.1 配置数据库 修改common/con ...

- Yii2-admin RBAC权限管理的实现

原文地址:http://www.open-open.com/lib/view/open1434638805348.html http://wlzyan.blog.163.com/blog/stat ...

- 【转】RBAC权限管理

RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,每一个角色拥有若干权限.这样,就构造成“用户-角色- ...

- ASP.NET 系列:RBAC权限设计

权限系统的组成通常包括RBAC模型.权限验证.权限管理以及界面访问控制.现有的一些权限系统分析通常存在以下问题: (1)没有权限的设计思路 认为所有系统都可以使用一套基于Table设计的权限系统.事实 ...

- ThinkPHP中:RBAC权限控制的实习步骤

使用版本ThinkPHP3.1.3 第一步,建表及数据 第二步,建关联模型 第三步,控制器使用关联模型.配置文件 第四步,模板显示数据 第一步,建表及数据 在数据库中,建立一个companysvn数据 ...

- RBAC权限模型——项目实战(转)

一.前言 权限一句话来理解就是对资源的控制,对web应用来说就是对url的控制,关于权限可以毫不客气的说几乎每个系统都会包含,只不过不同系统关于权限的应用复杂程序不一样而已,现在我们在用的权限模型基本 ...

随机推荐

- java.lang.ClassNotFoundException :xxxxxxx

码的!java.lang.ClassNotFoundException: org.springframework.jdbc.core.RowMapper这个错误搞了半天 因为写的项目是手动建的WEB- ...

- 多线程的join功能

import threading import time def thread_job(): print("T1 start\n") for i in range(30): tim ...

- 时尚起义开源话题微博系统 v.0.4.5 上传漏洞

漏洞出现在/action/upload.php文件中 <?php /** ** **By QINIAO **/ !defined('QINIAO_ROOT') && exit(' ...

- 菜篮子成血战场!生鲜O2O为何厮杀如此惨烈

衣食住行作为与大众生活直接挂钩的刚需,已经被诸多互联网企业全面渗入,并在彻底颠覆大众原有的生活形态.但其中作为最底层.最基本的"菜篮子"--生鲜市场,似乎仍然没有被互联网元素完全& ...

- TCP与三次握手

TCP是在不可靠的网络层上提供可靠的传输服务.如何理解?假设你拥有一个快递公司,但是快递小哥不是很靠谱, 送货偶尔会出问题,所以你经常收到投诉电话,处理一些复杂的问题.比如有些快递压舱了,有些丢失了, ...

- webpack插件

插件 plugins:[ new ExtractTextPlugin.extrct({ }) //创建html new HtmlWebpackPlugin({ title:"first pa ...

- linux安装国产数据库(金仓数据库,达梦数据库,南大通用数据库)

今天在公司做的任务是,在Linux的环境下安装三种数据库,结果一种数据库也没有安装好,首先遇到的问题是安装南大通用数据库遇到安装的第五步,就出现问题了,问题是Gbase SDK没有安装成功,以及Gba ...

- http相关知识点回顾

一.概述 1.什么是HTTP HTTP是一种可以获取HTML这样的网络资源的一种通讯协议protocol.是在WEB上进行数据交换的基础,是一种客户端--服务器协议.HTTP是一种可扩展的应用层协议, ...

- LeetCode:两数之和、三数之和、四数之和

LeetCode:两数之和.三数之和.四数之和 多数之和问题,利用哈希集合减少时间复杂度以及多指针收缩窗口的巧妙解法 No.1 两数之和 给定一个整数数组 nums 和一个目标值 target,请你在 ...

- springboot1.5.9整合websocket实现实时显示的小demo

最近由于项目需要实时显示数据库更新的数据变化情况,一开始想过在前端使用ajax异步轮询方法实现,但后面考虑到性能和流量等要求,就放弃该方法而选择使用websocket(毕竟现在springboot整合 ...