pikachu 搭建

一:首先下载XAMPP

1.先到官方网站安装XAMPP https://www.apachefriends.org/zh_cn/index.html

选择适合自己的电脑系统下载,本次windows系统进行演示。

2.下载完后,接下来不用我多说啦,安装,这一个我想大家都会,不为大家详细介绍啦!!!!!

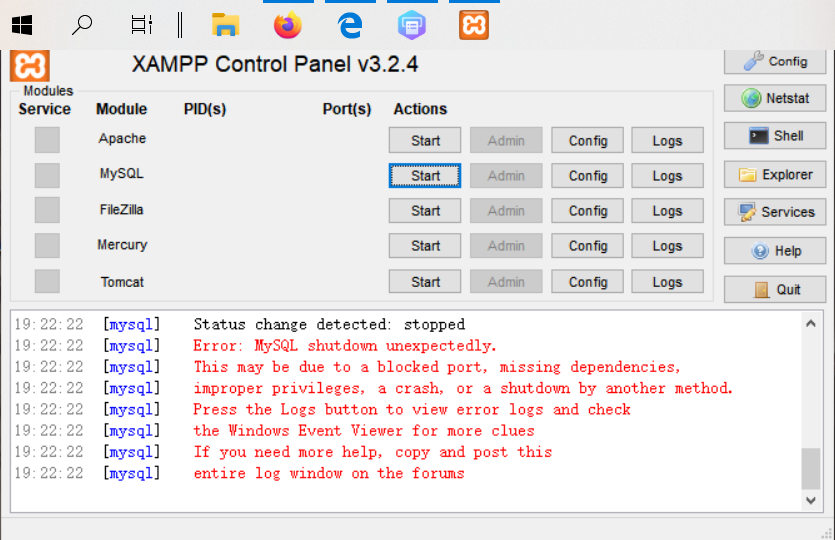

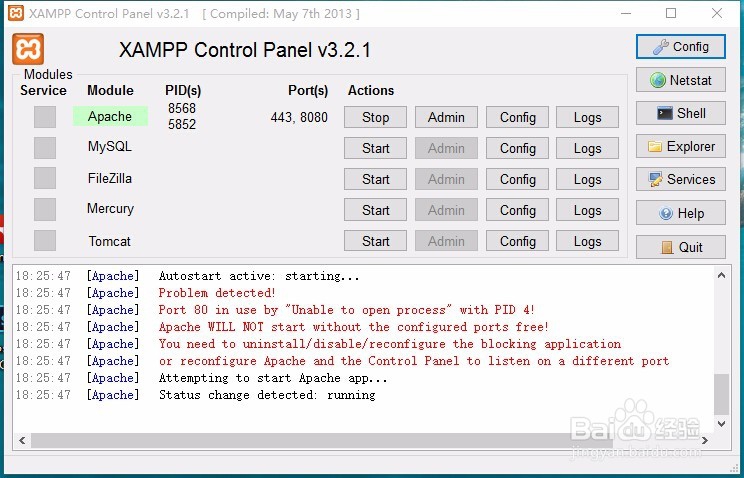

3.打开自己XAMPP

哦呦!!!

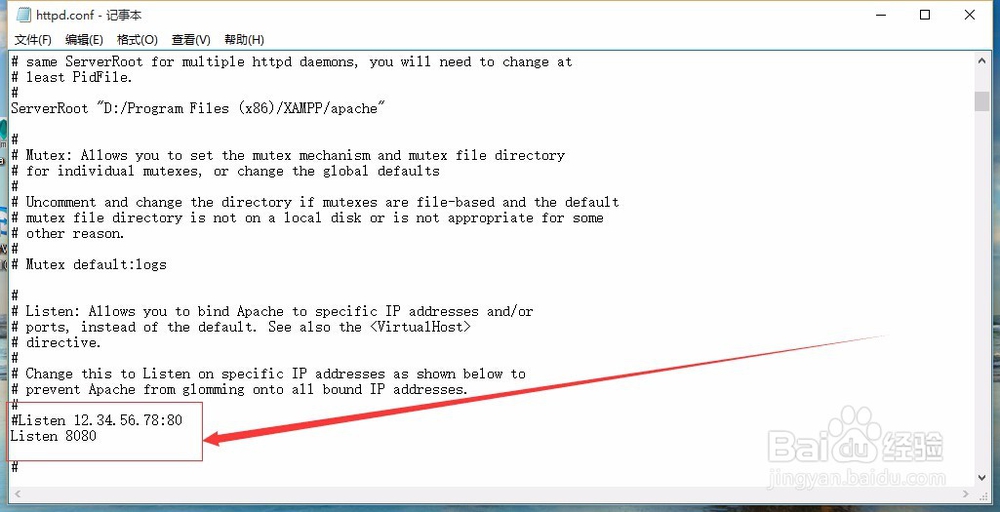

这个难搞呦,这里可能是电脑80,443号端口已经被占用啦,不过解决问题的方法我已经给你们找到了,这个你不用担心,来大家一起看看怎么解决这个烦人的问题,废话不多说看图。

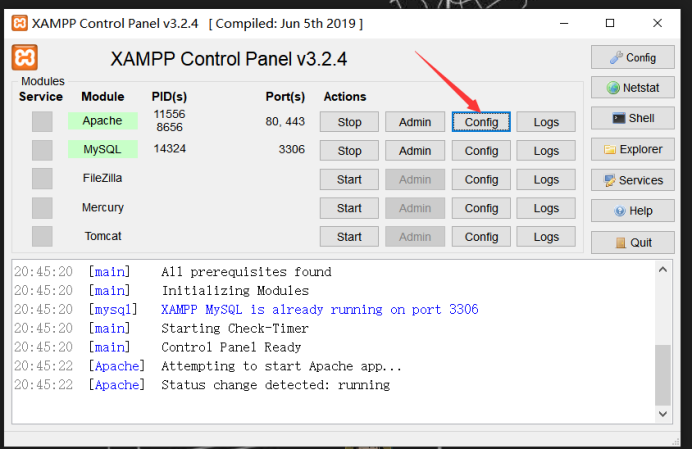

点击

打开里面httpd.conf打开编辑里面查找80替换成81

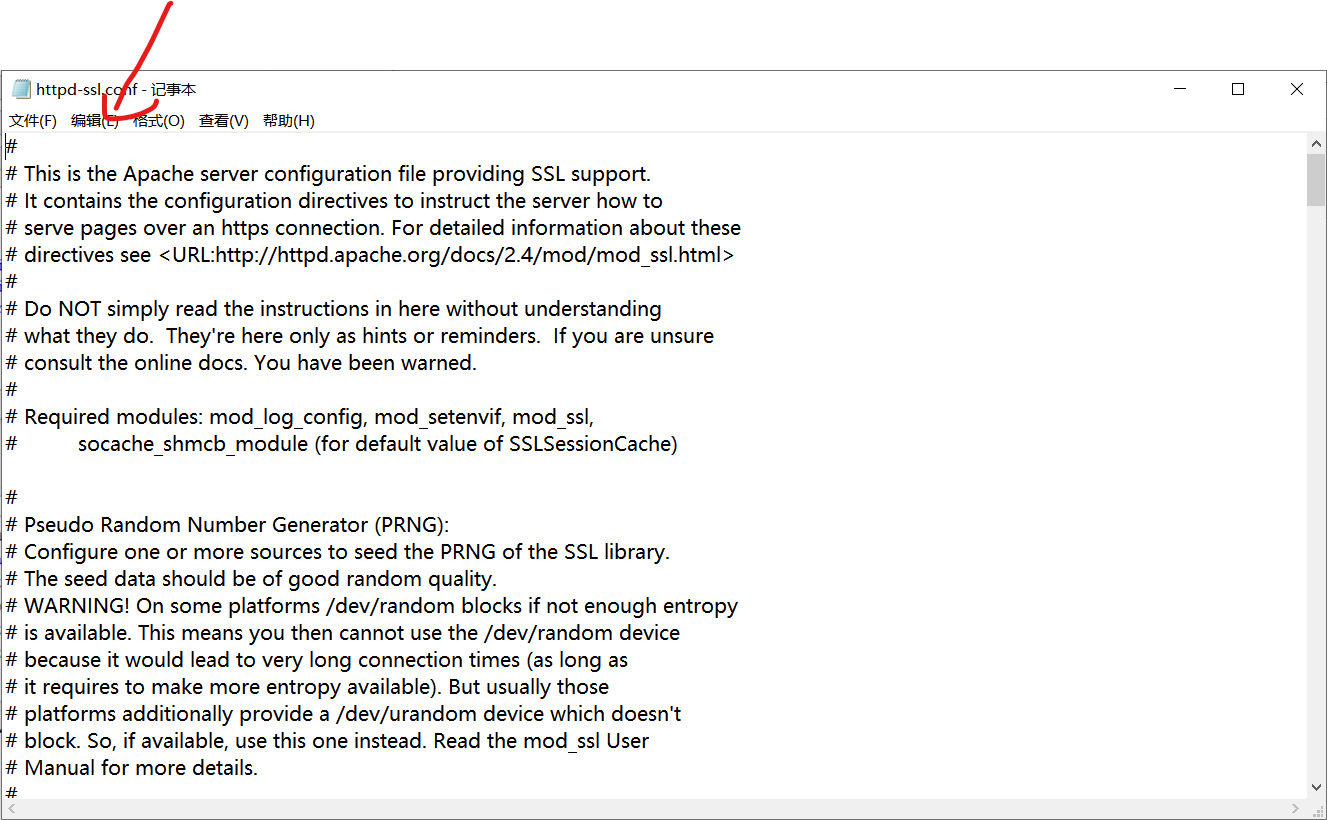

打开里面httpd-ssl.conf打开编辑里面查找443替换成4433

到这问题还没有解决。接下来继续。。。

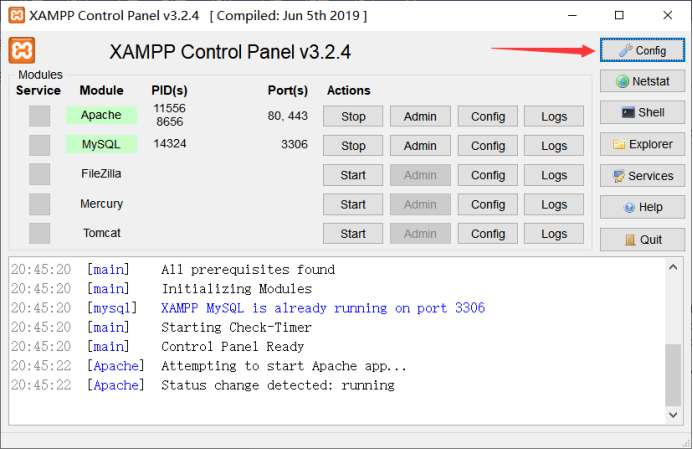

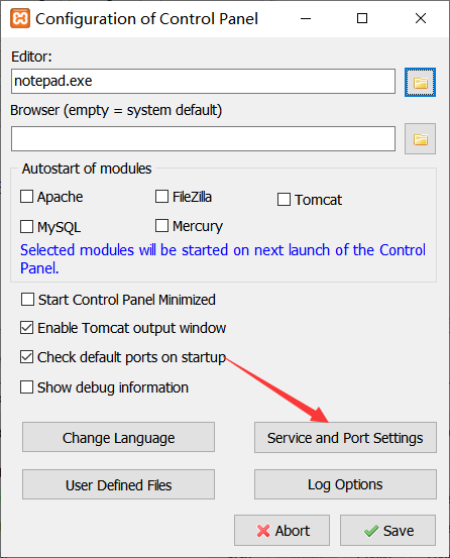

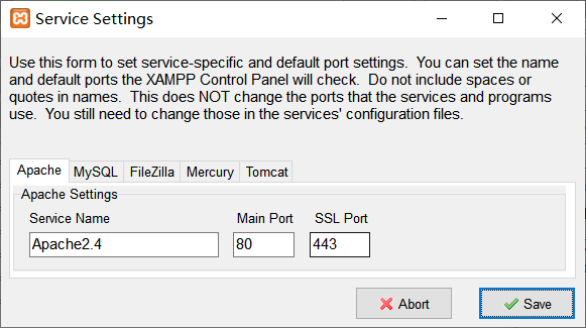

点击conflig会弹出来

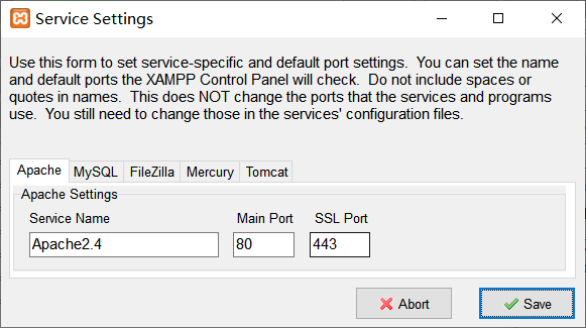

点击Service and port settings弹出

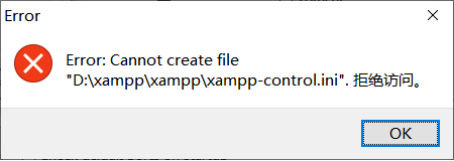

还是点击Save弹出

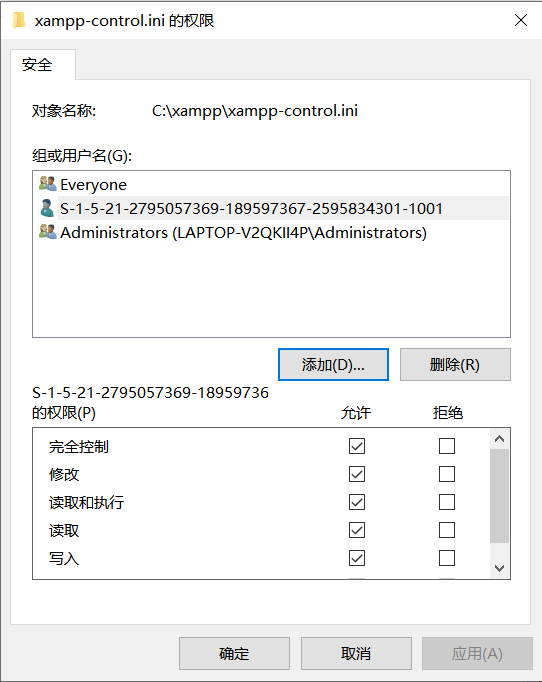

这是因为没有权限,怎么解决,那不就是给它权限只要给它权限问题就解决了

怎么解决上图问题接下来有图片形式为大家解释

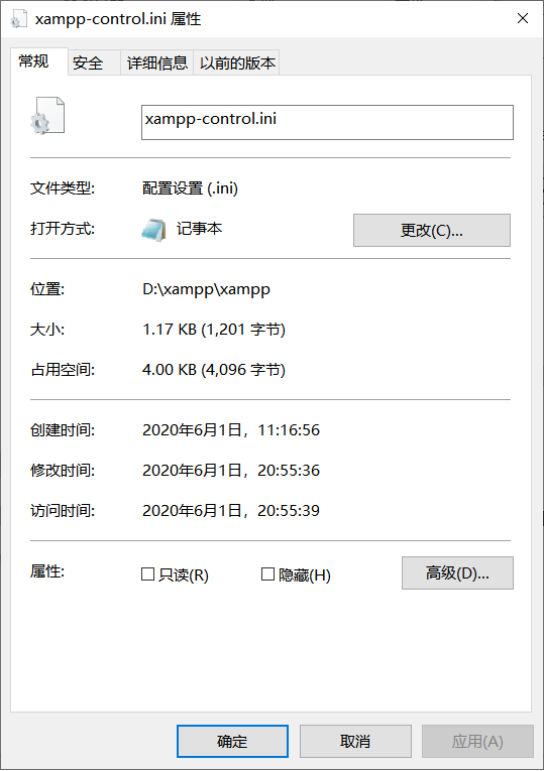

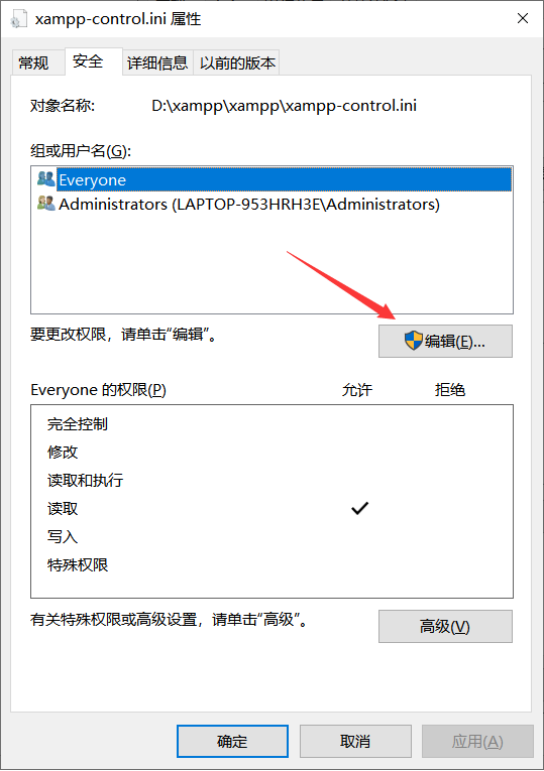

首先在XAMPP文件里面找到control.ini

点击安全

点击编辑

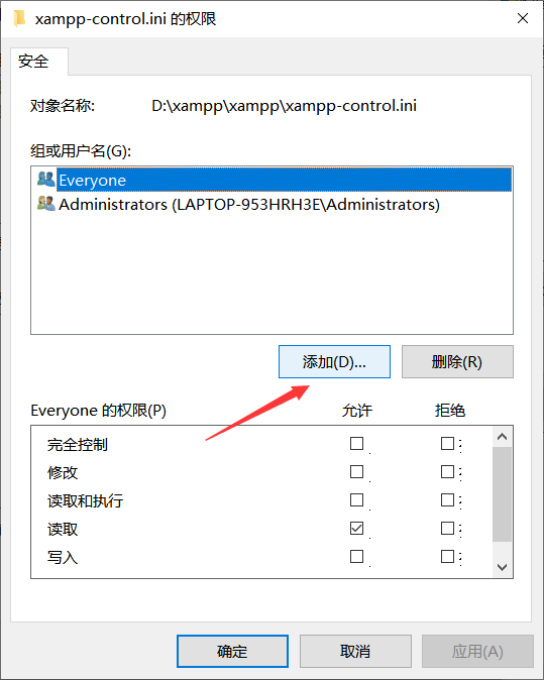

点击添加

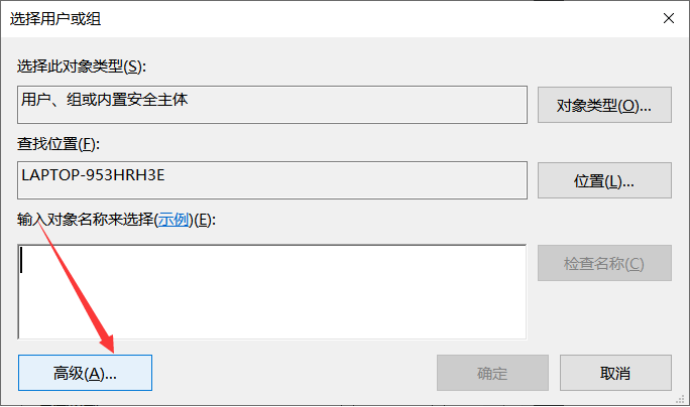

点击高级

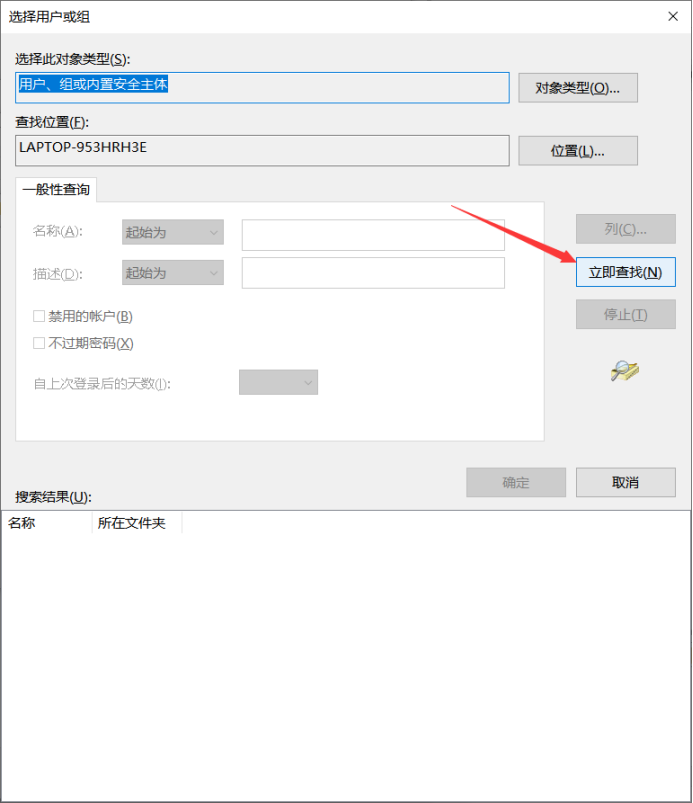

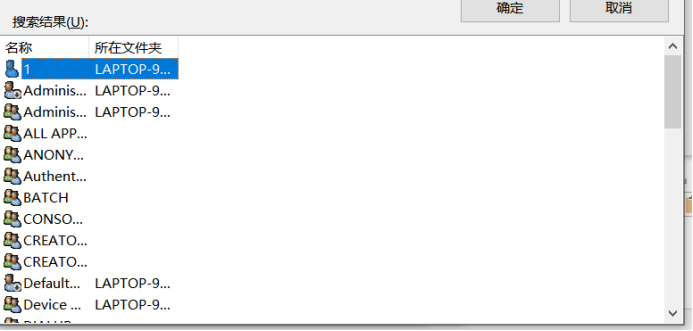

点击立即查找

什么都不用管点击确定

然后点击完全控制确定。

-------------------------------------------------------------------------------------------------------------------------------

然后找到

把80改成81,443改成4433点击Save.

好了到此为止XAMMP上面的问题已经解决了。

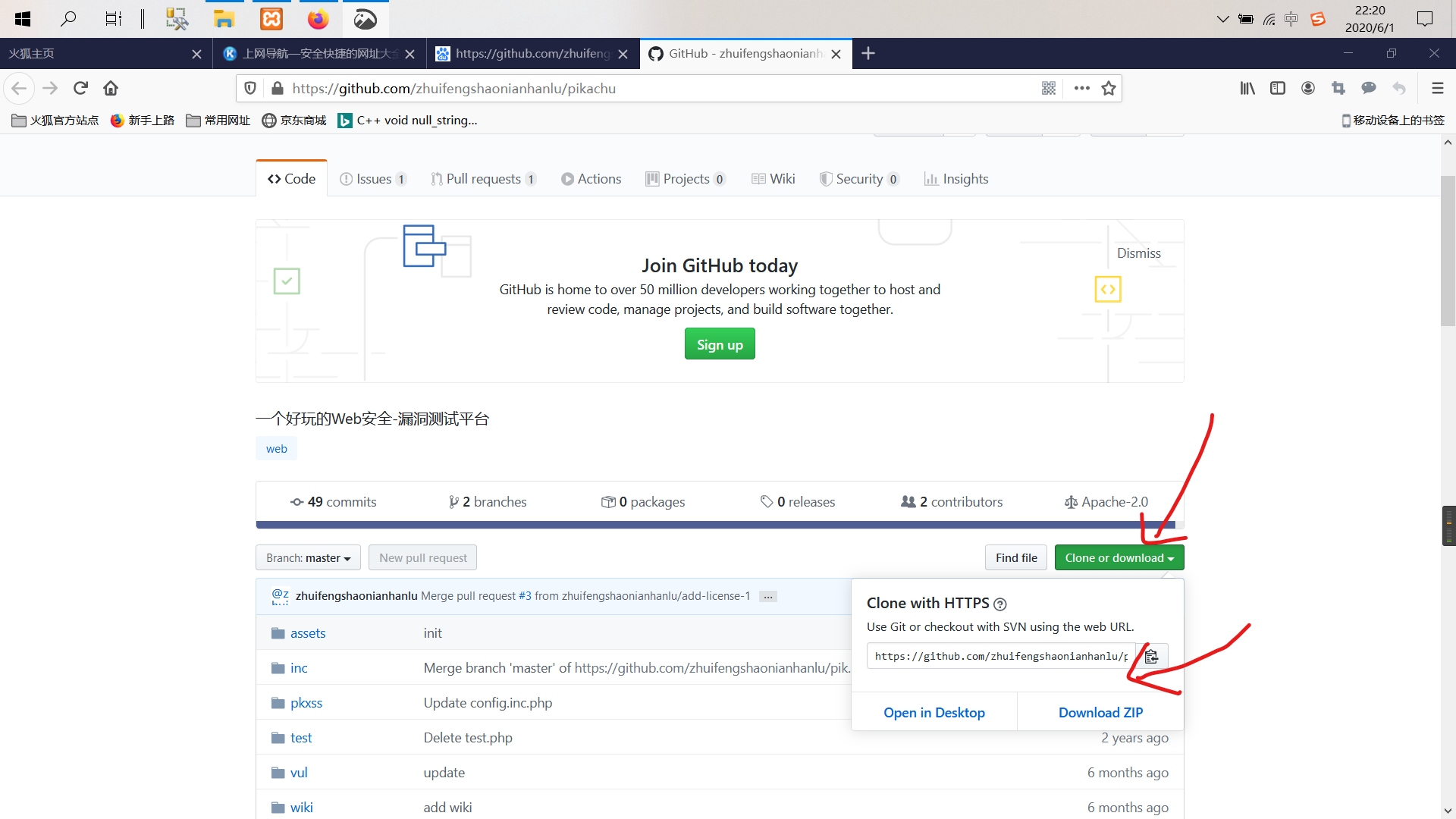

二下:载安装pikachu

https://github.com/zhuifengshaonianhanlu/pikachu

下载完成之后把pikachu-master压缩包解压到自己安装的xampp软件的路径,路径是D:\xampp\xampp\htdocs

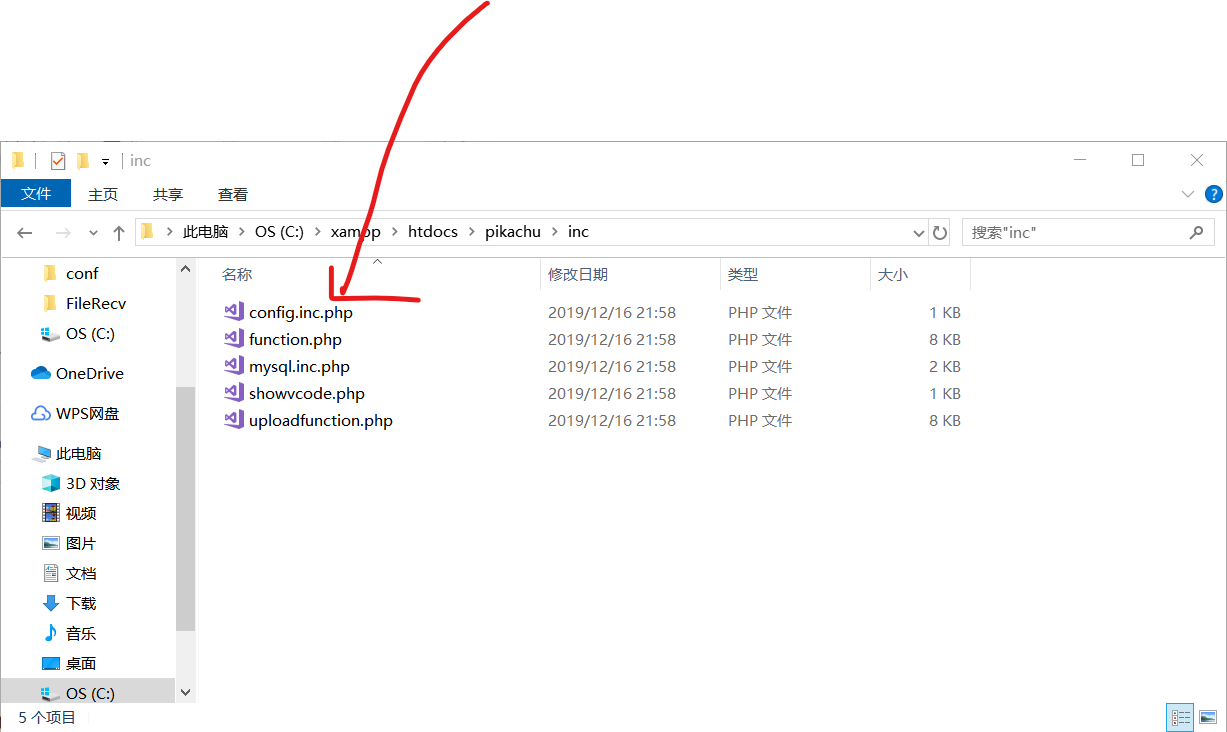

然后找到pikachu里面的Inc

然后找到pikachu里面config.inc.php

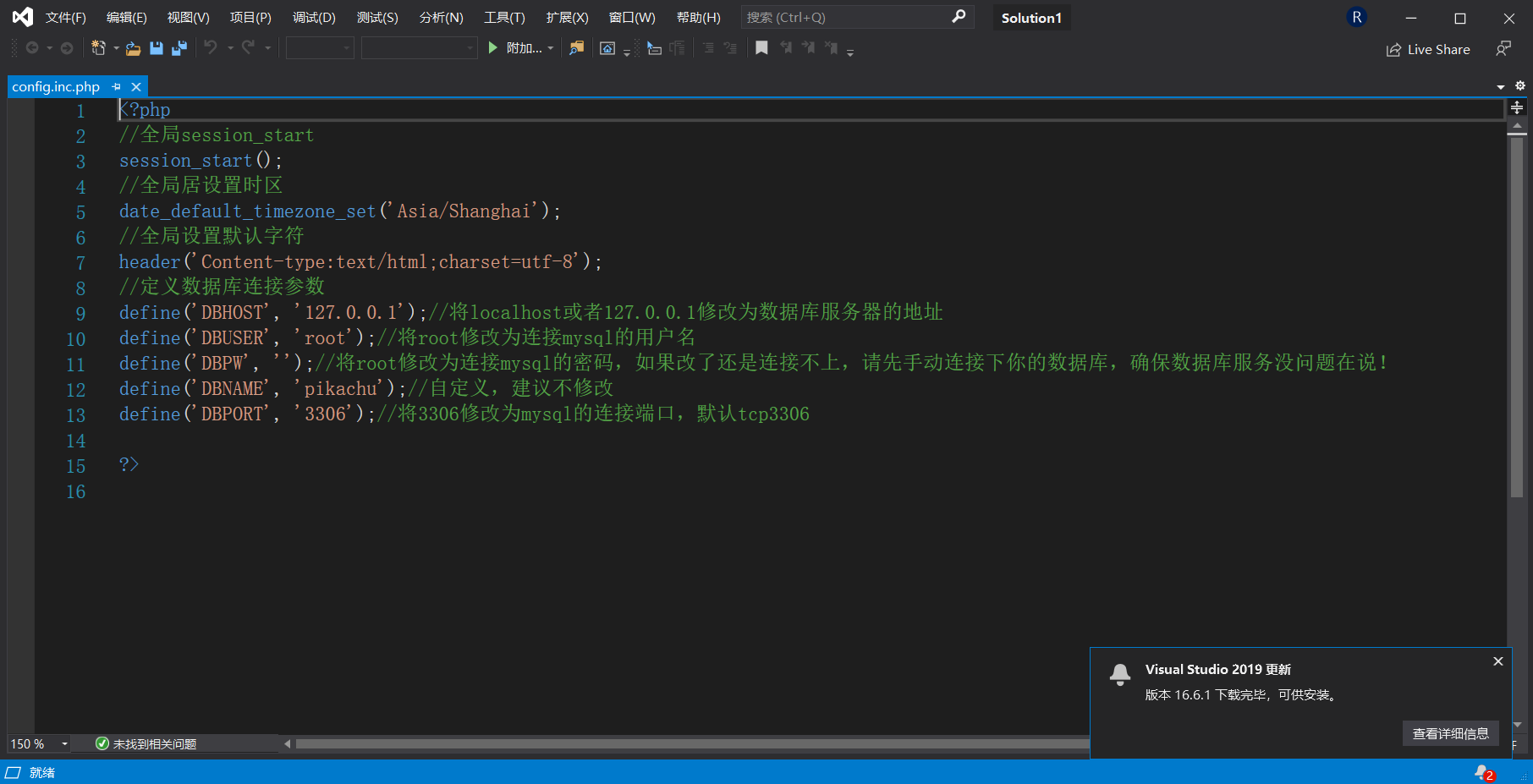

打开config.inc.php,可以看见账号密码

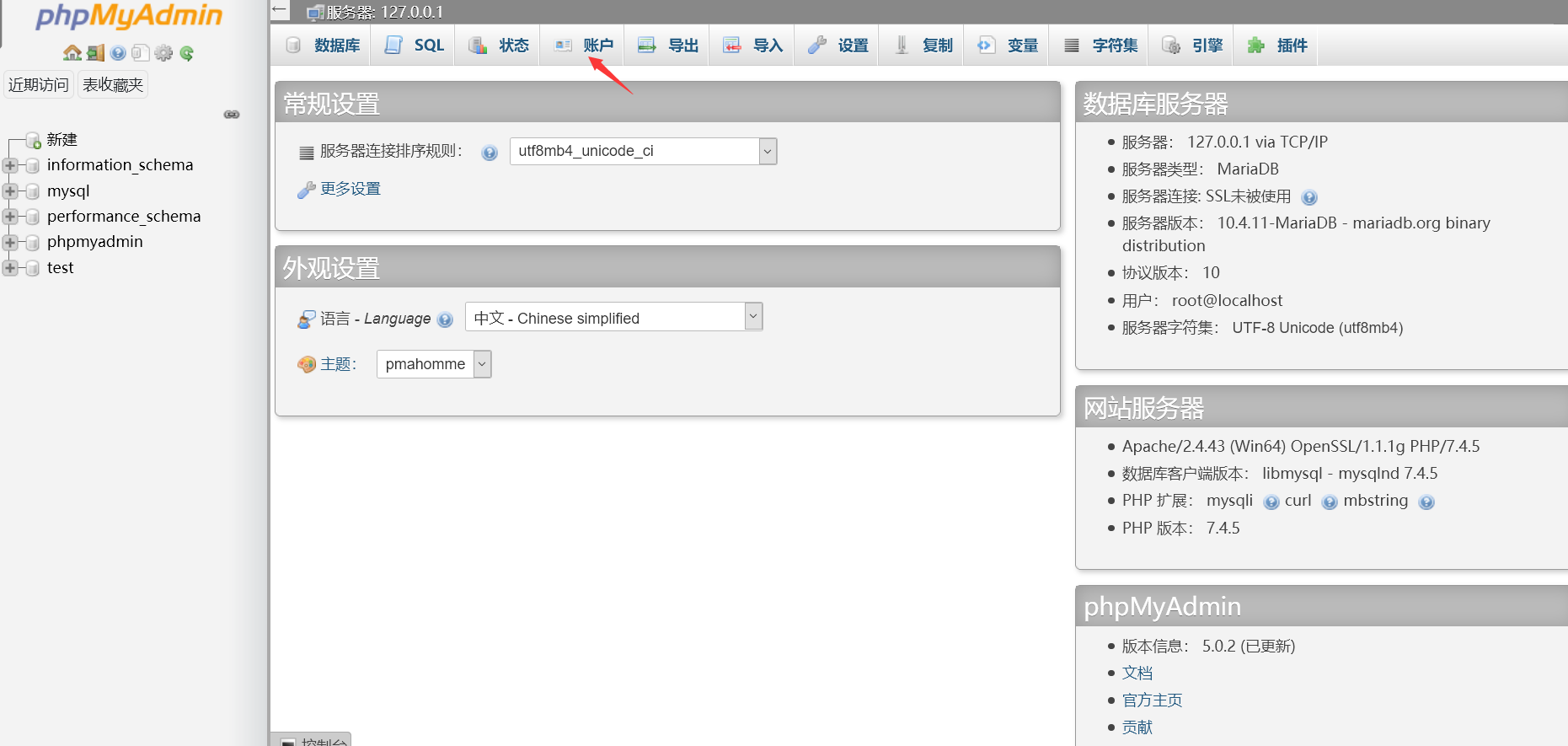

可以自定义修改账号密码,先打开XAMPP点击MySQL的Start然后点击Admin

1:

2:

3:19:26:13

修改密码之后我们应该在config.inc.php进行相应的改变!!!!!!

在游览器里面输入网址合同品牌http://127.0.0.1:81//pikachu(这里面我把80改成81,根据自己所改的进行相应的改变)

点击红色字体链接数据库就可以了

pikachu 搭建的更多相关文章

- 利用xampp集成环境搭建pikachu靶场及部分问题解决

xampp的环境部署 1.本地服务器的搭建 首先要到官网下载xampp https://www.apachefriends.org/zh_cn/index.html 有各个不同的系统版本,这里我们选择 ...

- 搭建pikachu平台及暴力破解

一.先将Pikachu文件放在网站根目录下 二.修改pikachu网站的配置文件 inc/config.inc.php define('DBUSER', 'user'); define('DBPW' ...

- pikachu平台搭建

1.将pikachu转移至htdocs 2.然后打开pikachu文件夹里的inc文件夹 3.里面对应的内容该成之前刚刚设置好的数据库服务器地址,用户名,密码和端口号 4.打开浏览器,输入http:/ ...

- Pikachu-环境搭建

1.首先进行基础环境——本地服务器搭建. 这里使用xampp实现. 首先安装软件 配置apache 启动xampp以搭建本地服务器 2.安装Pikachu 配置xampp数据库信息 打开config. ...

- web攻击与防御技术-平台搭建与暴力破解

平台搭建是首先安装xampp并把pikachu的压缩文件解压在HTdocs下 然后 点击后显示 安装成功 首先随便输入一些东西 然后用burpsuite抓包 对username和password字段进 ...

- Pikachu漏洞练习平台实验——XSS(二)

概述 简介 XSS是一种发生在Web前端的漏洞,所以其危害的对象也主要是前端用户 XSS漏洞可以用来进行钓鱼攻击.前端js挖矿.盗取用户cookie,甚至对主机进行远程控制 攻击流程 假设存在漏洞的是 ...

- Pikachu漏洞练习平台实验——CSRF(三)

概述 CSRF 是 Cross Site Request Forgery 的 简称,中文名为跨域请求伪造 在CSRF的攻击场景中,攻击者会伪造一个请求(一般是一个链接) 然后欺骗目标用户进行点击,用户 ...

- pikachu练习平台(XSS-漏洞测试案例(cookie的窃取和利用、钓鱼攻击、XSS获取键盘记录))

XSS-漏洞测试案例 xss案例 1.cookie的窃取和利用 2.钓鱼攻击 3.XSS获取键盘记录 在进行案例之前首先要搭建xss后台 搭建xss后台 1.在pikachu文件夹下面,把pkxss单 ...

- pikachu靶场-XSS

.Tips: 一般查询接口容易出现反射型XSS,留言板容易出现存储型XSS 由于后台可能存在过滤措施,构造的script可能会被过滤掉,而无法生效,或者环境限制了执行(浏览器): 通过变化不同的scr ...

随机推荐

- SQL——SQL约束

SQL约束 - 用于限制加入表的数据的类型 可以在创建表时规定约束(通过 CREATE TABLE 语句),或者在表创建之后也可以(通过 ALTER TABLE 语句). NOT NULL ...

- DBCP连接池和事物

工具类案例 public static final String DRIVER = "com.mysql.jdbc.Driver"; public static final Str ...

- ThreadLocal原理分析

本文结构 ThreadLocal简介 (简要说明ThreadLocal的作用) ThreadLocal实现原理(说明ThreadLocal的常用方法和原理) ThreadLocalMap的实现 (说明 ...

- ngnix随笔二

ngnix配置文件 1.rpm -ql nginx /etc/logrotate.d/nginx /etc/nginx /etc/nginx/conf.d /etc/nginx/conf.d/defa ...

- vue采用history路由的服务器部署问题

发现部署问题 在部署的时候发现打开的页面是空白 之前部署原理 之前的页面都是作为静态文件形式打包上传到服务器上 http://www.xiedashuaige.cn/bolg2.0/#/home 就和 ...

- [Node.js]001.安装与环境配置

安装与环境配置 第一步:下载安装文件 第二步:安装nodejs 第三步:npm安装 第四步:安装相关环境 第五步:安装CoffeeScript 第六步:CoffeeScript测试实例 第一步:下载安 ...

- MVC设计模式-查询与删除

MVC是Model-View-Controller的简称,即模型-视图-控制器.MVC是一种设计模式,它把应用程序分成三个核心模块: 模型:模型是应用程序的主体部分,模型表示业务数据和业务逻辑. 一个 ...

- Active MQ未授权访问

ActiveMQ是一款流行的开源消息服务器.默认情况下,ActiveMQ服务是没有配置安全参数.恶意人员可以利用默认配置弱点发动远程命令执行攻击,获取服务器权限,从而导致数据泄露. 一.未授权访问 默 ...

- 树莓派 ubuntu mate 16.04 系统默认软件源

deb http://ports.ubuntu.com/ xenial main restricted universe multiverse deb-src http://ports.ubuntu. ...

- 动态ip服务器 动态ip服务器的常用连接方式 收藏版

动态ip服务器目前比较常用的是VPS也叫作虚拟机.目前比较小型的vps服务器与普通电脑没什么区别,最大的区别就是用户连接zhidao服务器内的ip是固定不变的.而服务器运行的ip是可以动态的. 实现动 ...