前后端分离djangorestframework——限流频率组件

频率限制

什么是频率限制

目前我们开发的都是API接口,且是开房的API接口。传给前端来处理的,也就是说,只要有人拿到这个接口,任何人都可以通过这个API接口获取数据,那么像网络爬虫的,请求速度又快,获取的数据又多,不用多久,爬虫方完全可以用我们API的接口来开发一个同样的网站,这样的话,后果就有点严重了,所以我们需要限流,限制访问的频率

开放平台的API接口调用需要限制其频率,以节约服务器资源和避免恶意的频繁调用

频率限制原理

DRF中的频率控制基本原理是基于访问次数和时间的,自然也可以通过自己定义的方法来实现。当请求进来,走到频率组件的时候,DRF内部会有一个字典来记录访问者的IP,以这个访问者的IP为key,value为一个列表,存放访问者每次访问的时间:

{ IP1: [第三次访问时间,第二次访问时间,第一次访问时间],}

把每次访问最新时间放入列表的最前面,记录这样一个数据结构后,如果我们设置的是10秒内只能访问5次:

- 判断访问者的IP是否在这个请求IP的字典里

- 保证这个列表里都是最近10秒内的访问的时间,判断当前请求时间和列表里最早的(也就是最后的)请求时间差,如果差大于10秒,说明请求以及不是最近10秒内的,删除掉,继续判断倒数第二个,直到差值小于10秒

- 判断列表的长度(即访问次数),是否大于我们设置的5次,如果大于就限流,否则放行,并把时间放入列表的最前面

局部限流

和前面的认证组件,权限组件都一个套路了

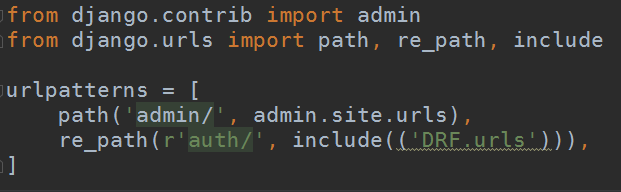

url:

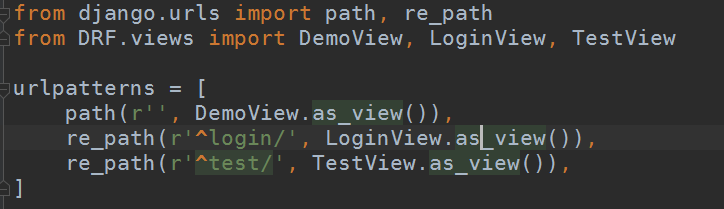

在项目根目录创建一个utils文件夹,在该文件夹下创建一个throttle文件,其内定义一个限流类,allow_request和wait自然也是必须要定义的方法

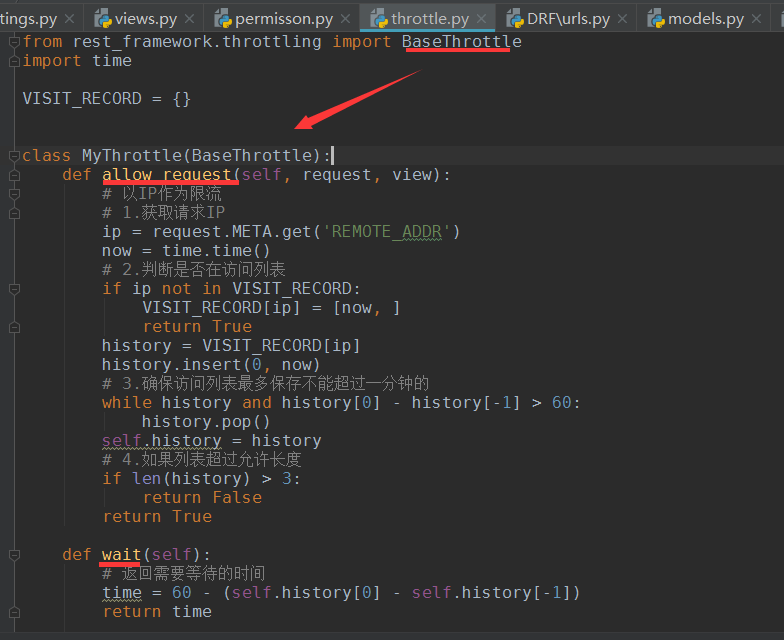

view:

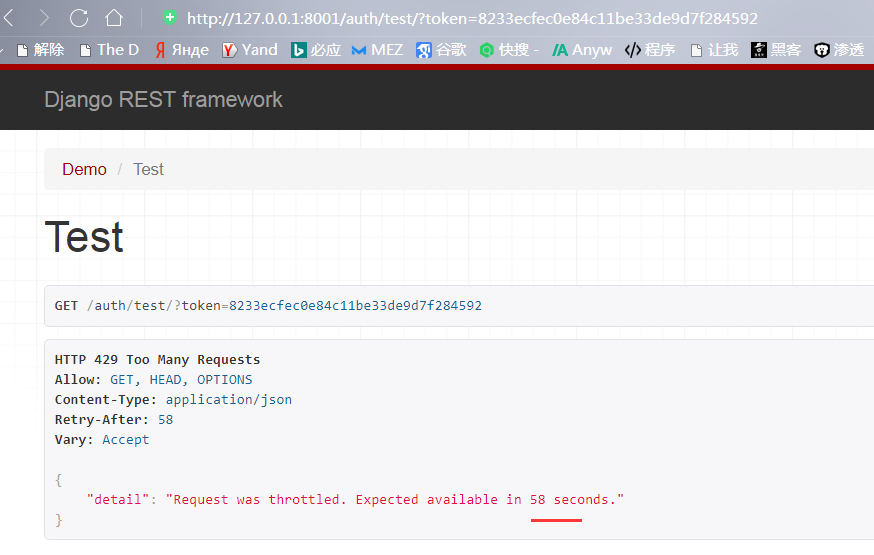

访问:

再迅速刷新几次,立马出现限流:

相关代码:

from rest_framework.views import APIView

from rest_framework.views import Response

from utils.auth import MyAuth

from utils.permisson import MyPermission

from utils.throttle import MyThrottle

from DRF.models import User

import uuid

class DemoView(APIView):

def get(self, request):

return Response('简单认证')

class LoginView(APIView):

def get(self, request):

return Response('请登录,如果没有账号请创建')

def post(self, request):

user = request.data.get('user')

pwd = request.data.get('pwd')

token = uuid.uuid4()

User.objects.create(user=user, pwd=pwd, token=token)

return Response('创建用户成功')

class TestView(APIView):

authentication_classes = [MyAuth, ]

permission_classes = [MyPermission, ]

throttle_classes = [MyThrottle,]

def get(self, request):

return Response('权限等级测试,VIP用户您好,欢迎访问XX。。。')

View

from rest_framework.throttling import SimpleRateThrottle

import time

VISIT_RECORD = {}

class MyThrottle(BaseThrottle):

def __init__(self):

self.history = None

def allow_request(self, request, view):

# 以IP作为限流

# 1.获取请求IP

ip = request.META.get('REMOTE_ADDR')

now = time.time()

# 2.判断是否在访问列表

if ip not in VISIT_RECORD:

VISIT_RECORD[ip] = [now, ]

return True

history = VISIT_RECORD[ip]

history.insert(0, now)

# 3.确保访问列表最多保存不能超过一分钟的

while history and history[0] - history[-1] > 60:

history.pop()

self.history = history

# 4.如果列表超过允许长度

if len(history) > 3:

return False

else:

return True

def wait(self):

# 返回需要等待的时间

time = 60 - (self.history[0] - self.history[-1])

return time

throttle

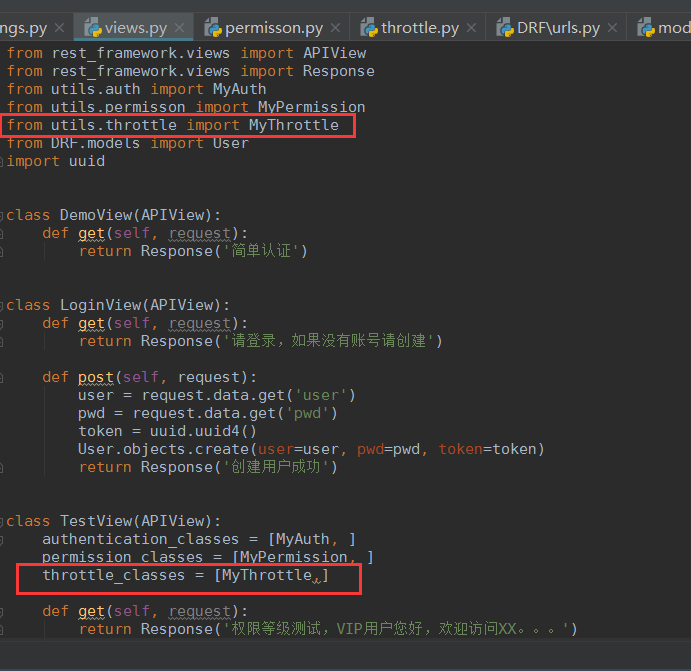

from django.urls import path, re_path

from DRF.views import DemoView, LoginView, TestView

urlpatterns = [

path(r'', DemoView.as_view()),

re_path(r'^login/', LoginView.as_view()),

re_path(r'^test/', TestView.as_view()),

]

url

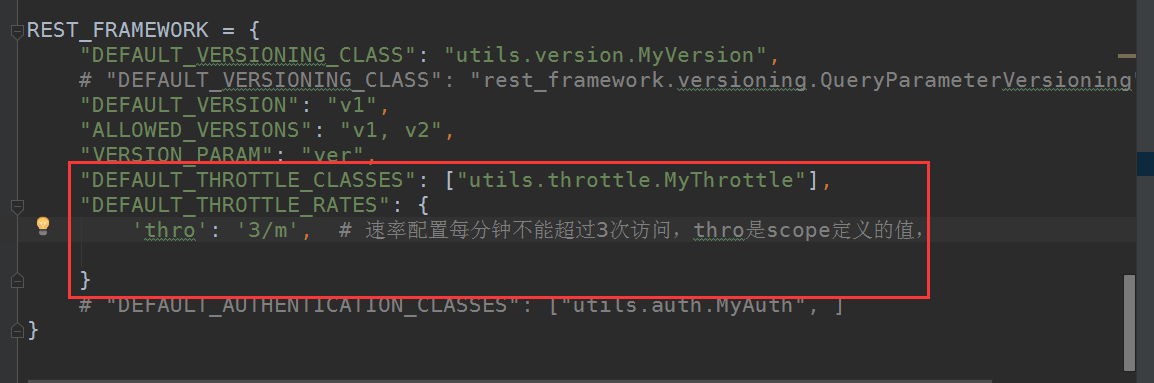

全局限流

也不用多说,自然是在配置文件里配置:

这样配置重启后就不仅是test视图里有限流了,其他的视图类也会有的

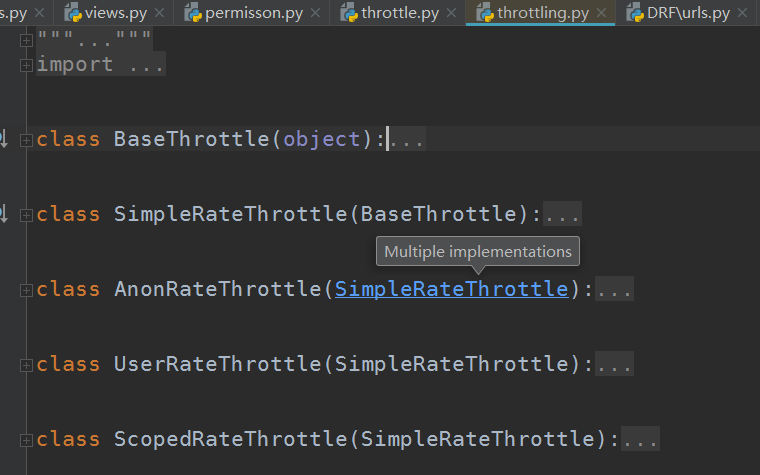

DRF自带的限流类

在framework.throttling里,有很多的已经定义好的类

其他都不变,改下自定义的限流类,这次继承SimpleRateThrottle类:

配置文件里做如下配置:

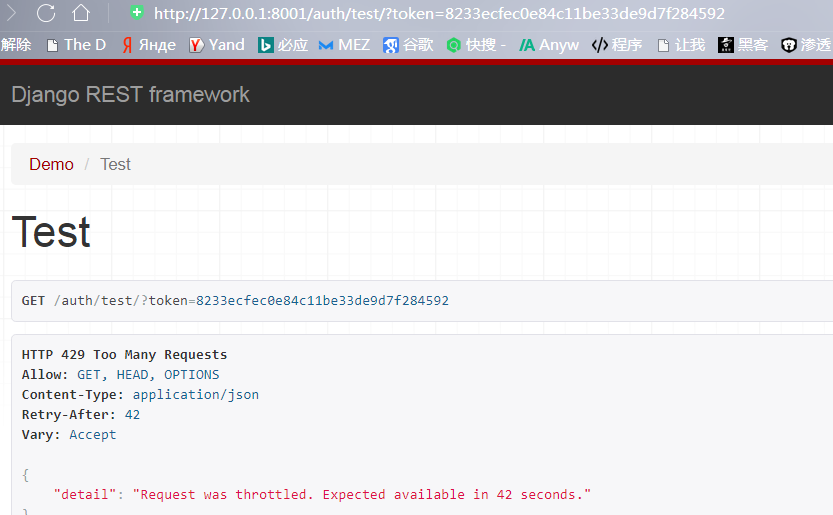

重启访问:

多次刷新后得,跟我们之前自定义的类一致

相关代码:

from rest_framework.views import APIView

from rest_framework.views import Response

from utils.auth import MyAuth

from utils.permisson import MyPermission

from utils.throttle import MyThrottle

from DRF.models import User

import uuid

class DemoView(APIView):

def get(self, request):

return Response('简单认证')

class LoginView(APIView):

def get(self, request):

return Response('请登录,如果没有账号请创建')

def post(self, request):

user = request.data.get('user')

pwd = request.data.get('pwd')

token = uuid.uuid4()

User.objects.create(user=user, pwd=pwd, token=token)

return Response('创建用户成功')

class TestView(APIView):

authentication_classes = [MyAuth, ]

permission_classes = [MyPermission, ]

throttle_classes = [MyThrottle,]

def get(self, request):

return Response('权限等级测试,VIP用户您好,欢迎访问XX。。。')

View

from rest_framework.throttling import SimpleRateThrottle

import time

class MyThrottle(SimpleRateThrottle):

scope = 'thro' # 限流的配置文件key

def get_cache_key(self, request, view):

# 如果以IP地址做限流返回IP地址

return self.get_ident(request)

throttle

REST_FRAMEWORK = {

# "DEFAULT_VERSIONING_CLASS": "utils.version.MyVersion",

"DEFAULT_VERSIONING_CLASS": "rest_framework.versioning.QueryParameterVersioning",

"DEFAULT_VERSION": "v1",

"ALLOWED_VERSIONS": "v1, v2",

"VERSION_PARAM": "ver",

# "DEFAULT_AUTHENTICATION_CLASSES": ["utils.auth.MyAuth", ],

"DEFAULT_THROTTLE_RATES": {

"WD": "3/m"

}

}

settings

总结:

- 自定义限流频率类,必须继承DRF定义好的类,需要用什么就继承什么,且根据继承的类不同,必须要定义该基类里明确规定需要的方法或者属性

- 限流频率组件必须在认证组件和权限组件验证通过之后才作验证(这是按开发逻辑来的)

- 全局和局部都还是那一套,不用再多说什么,跟前面的认证组件,权限组件都一个套路

前后端分离djangorestframework——限流频率组件的更多相关文章

- 前后端分离djangorestframework——分页组件

Pagination 为什么要分页也不用多说了,大家都懂,DRF也自带了分页组件 这次用 前后端分离djangorestframework——序列化与反序列化数据 文章里用到的数据,数据库用的my ...

- 前后端分离djangorestframework——路由组件

在文章前后端分离djangorestframework——视图组件 中,见识了DRF的视图组件强大,其实里面那个url也是可以自动生成的,就是这么屌 DefaultRouter urls文件作如下调整 ...

- 前后端分离djangorestframework——视图组件

CBV与FBV CBV之前说过就是在view.py里写视图类,在序列化时用过,FBV就是常用的视图函数,两者的功能都可以实现功能,但是在restful规范方面的话,CBV更方便,FBV还要用reque ...

- 前后端分离djangorestframework—— 在线视频平台接入第三方加密防盗录视频

加密视频 在以后的开发项目中,很可能有做在线视频的,而在线视频就有个问题,因为在线播放,就很有可能视频数据被抓包,如果这个在线视频平台有付费视频的话,这样就会有人做点倒卖视频的生意了,针对这个问题,目 ...

- 前后端分离djangorestframework—— 接入第三方的验证码平台

关于验证码部分,在我这篇文章里说的挺详细的了:Python高级应用(3)—— 为你的项目添加验证码 这里还是再给一个前后端分离的实例,因为极验官网给的是用session作为验证的,而我们做前后端分离的 ...

- 前后端分离djangorestframework——认证组件

authentication 认证是干嘛的已经不需要多说.而前后端未分离的认证基本是用cookie或者session,前后端分离的一般用token 全局认证 先创建一个django项目,项目名为drf ...

- 前后端分离djangorestframework——序列化与反序列化数据

我们写好后端的代码,要把数据交给前端的展示的,这个数据以什么类型给前端呢?学到这里,我们已经知道这个数据最好是json字符串才行,因为网络间的传输,只认字符串或者二进制,字符串就是我们的数据,二进制就 ...

- 前后端分离djangorestframework——restful规范

restful现在非常流行,所以很有必要提一下 web服务交互 在浏览器中能看到的每个网站,都是一个web服务.那么我们在提供每个web服务的时候,都需要前后端交互,前后端交互就一定有一些实现方案,我 ...

- 前后端分离djangorestframework——ContentType组件表

ContentType ContentType其实django自带的,但是平时的话很少会用到,所以还是放在Djangorestframework这个部分 作用: 在实际的开发中,由于数据库量级大,所以 ...

随机推荐

- leetcode — powx-n

/** * Source : https://oj.leetcode.com/problems/powx-n/ * * Created by lverpeng on 2017/7/18. * * Im ...

- Linux常用命令之文件搜索命令

目录 1.最强大的搜索命令:find2.在文件资料库中查找文件命令:locate 一.根据 文件或目录名称 搜索 二.根据 文件大小 搜索 三.根据 所有者和所属组 搜索 四.根据 时间属性 搜索 五 ...

- Nacos系列:欢迎来到Nacos的世界!

什么是Nacos? Nacos 是构建以"服务"为中心的现代应用架构 (例如微服务范式.云原生范式) 的服务基础设施. Nacos可以做什么? 1.动态配置服务:支持以中心化.外部 ...

- ZooKeeper系列(5):ZooKeeper的日志和快照

ZooKeeper系列文章:https://www.cnblogs.com/f-ck-need-u/p/7576137.html#zk ZooKeeper有两种日志.一种快照.日志分为事务日志和Zoo ...

- scala的安装及使用

前提你的集群机器已经安装好jdk1.7.0_79.hadoop-2.7.3: 配置中使用了master01.slave01.slave02.slave03: 文中的所有操作都是在之前的文章http:/ ...

- 在Object-C中学习数据结构与算法之排序算法

笔者在学习数据结构与算法时,尝试着将排序算法以动画的形式呈现出来更加方便理解记忆,本文配合Demo 在Object-C中学习数据结构与算法之排序算法阅读更佳. 目录 选择排序 冒泡排序 插入排序 快速 ...

- 如何扩展VS2017未安装的功能

扩展VS2017未安装的功能 我们在使用VS2017时,由于VS2017该ide功能过于强大,使用范围涵盖多个领域,我们在安装VS2017时很多时候只需要安装自己需要的某部分的功能即可,这个步骤在软件 ...

- [转]Docker和Rancher的安装与基本使用

本文转自:https://blog.csdn.net/wangshouhan/article/details/80405672 一.Docker1.CentOS下Docker安装 安装 $ yum - ...

- openssl基本原理 + 生成证书 + 使用实例

前期准备 : 安装xampp:打开文件E:\xampp\apache\bin\openssl.exe 右键 以管理员身份运行 ------转载自 https://blog.csdn.net/oldm ...

- [日常]总结2016年7月入职至2016年7月26号微盘所遇bug

2016年刚入职后在新浪微盘项目上所遇到的问题: 1.前端接口的程序不同版本问题,版本号在程序路径中区分,比如2.4.2/lib/sdk/api/weipan/Client.php 2.文件夹接口的m ...