开源服务专题之------sshd服务安装管理及配置文件理解和安全调优

本专题我将讨论一下开源服务,随着开源社区的日趋丰富,开源软件、开源服务,已经成为人类的一种公共资源,发展势头可谓一日千里,所以不可不知。SSHD服务,在我们的linux服务器上经常用到,很重要,涉及到服务器的安全,对这个服务的安全配置要高度重视。本文将从以下三个方面进行阐述开源服务及ssh服务。

- 一、学习开源服务的步骤和方法

- 二、SSHD服务安装、配置、使用

- 三、设置安全的SSHD服务

一、学习开源服务的步骤和方法:

1、 了解服务的作用:名称,功能,特点

2、 安装

3、 配置文件位置,端口

4、 服务启动关闭的脚本

5、 此服务的使用方法

6、 修改配置文件,实战举例

7、 排错(从下到上,从内到外)。

二、SSHD服务安装、配置、使用

SSHD服务

介绍:SSH 协议:安全外壳协议。为 Secure Shell 的缩写。SSH 为建立在应用层和传输层基础上的安全协议。

作用:sshd服务使用SSH协议可以用来进行远程控制, 或在计算机之间传送文件

相比较之前用telnet方式来传输文件要安全很多,因为telnet使用明文传输,是加密传输。

服务安装:

需要安装OpenSSH 四个安装包:

OpenSSH软件包,提供了服务端后台程序和客户端工具,用来加密远程控件和文件传输过程中的数据,并由此来代替原来的类似服务。

安装包:

OpenSSH 服务需要4 个软件包

openssh-askpass-5.3p1-118.1.el6_8.x86_64 #支持对话框窗口的显示,是一个基于X 系统的密码诊断工具

openssh-ldap-5.3p1-118.1.el6_8.x86_64 #这个包不是必须的,我在yum install openssh* -y 安装时,顺带将这个包装了。

openssh-5.3p1-118.1.el6_8.x86_64 #包含OpenSSH 服务器及客户端需要的核心文件

openssh-clients-5.3p1-118.1.el6_8.x86_64 #OpenSSH 客户端软件包

openssh-server-5.3p1-118.1.el6_8.x86_64 #OpenSSH 服务器软件包

这四个软件包在我们的RHEL镜像软件安装包里有。

[root@xiaolyu77 ~]# ll /mnt/Packages/openssh*

-r--r--r-- 3 root root 264144 Nov 25 2013 /mnt/Packages/openssh-5.3p1-94.el6.x86_64.rpm

-r--r--r-- 2 root root 55748 Nov 25 2013 /mnt/Packages/openssh-askpass-5.3p1-94.el6.x86_64.rpm

-r--r--r-- 3 root root 411336 Nov 25 2013 /mnt/Packages/openssh-clients-5.3p1-94.el6.x86_64.rpm

-r--r--r-- 3 root root 318860 Nov 25 2013 /mnt/Packages/openssh-server-5.3p1-94.el6.x86_64.rpm

[root@xiaolyu77 ~]#

说明:这里我给出我的xshell的配色方案,因为作为程序人,整天对着一个白底黑字还是黑底黄字,对眼睛的伤害非常大。

我的配色方案是眼科专家给出的,最利于眼睛保护的。xshell最佳配色方案下载 下载完成后,直接在xshell中导入即可。

因为在上一篇博文中我已经讲了如何配置本地和在线yum源,这里直接用yum安装方式来安装openssh软件包。

yum install openssh* -y

因为我的openssh安装过,而我又配置了网络yum源,所以这里会更新旧的安装包。

确认软件包是否已经安装:

rpm -qa | grep openssh

查看软件安装生产的文件:

rpm -ql openssh

OpenSSH 配置文件

ll /etc/ssh

OpenSSH 常用配置文件有两个/etc/ssh/ssh_config 和/etc/ssh/sshd_config。

ssh_config 为客户端配置文件

sshd_config 为服务器端配置文件

服务启动关闭脚本:

方法1:

service sshd restart/stop/start/status

方法2:

/etc/init.d/sshd restart/stop/start/status

设置开机启动服务:

chkconfig sshd on

chkconfig --list sshd

如何使用ssh来远程连接主机:

方法一、

1、ssh [远程主机用户名] @[远程服务器主机名或IP地址]

如果用root进程登录远程主机可以这样:就是直接写要登录远程主机的ip地址,不用带远程主机的用户名。

root用户登录:

[root@xiaolyu77 ~]# ssh 192.168.31.76

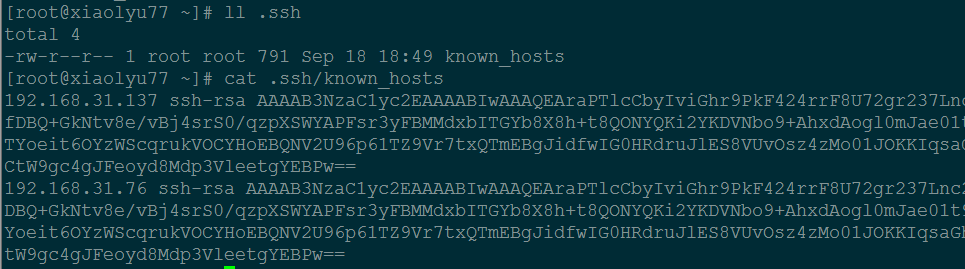

查看生成的knows-hosts文件。

cat .ssh/known_hosts

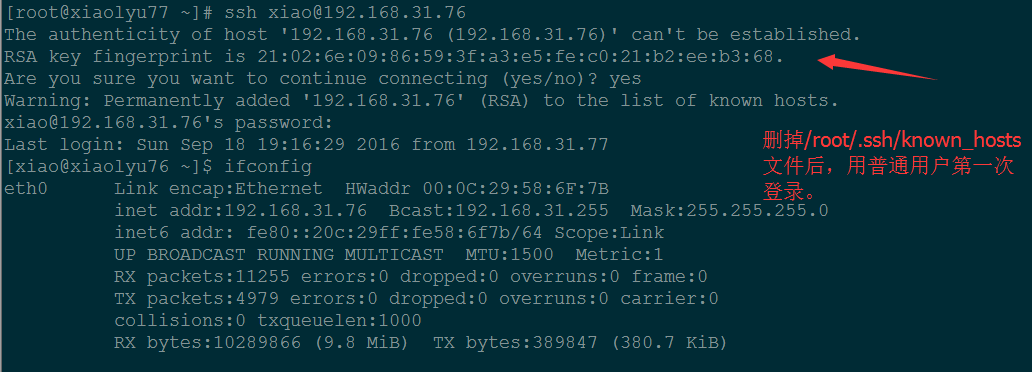

普通用户登录:

[root@xiaolyu76 ~]# useradd xiao && echo 123456 | passwd --stdin xiao

因为我第一次用root用户登录,.ssh/known_hosts文件已经生成,所以当我再用普通用户xiao登录时,不会出现RSA指纹签名的信息。

下面我删掉/root/.ssh/known_hosts文件,再用普通用户登陆一下。

重新换一个窗口登录77主机,发现/root/.ssh/knows_hosts文件又重新生成了。

总结:

1. 第一次登录服务器时系统没有保存远程主机的信息,为了确认该主机身份会提示用户是否继续连接,输入yes 后登录,这时系统会将远程服务器信息写入用户目录下: $HOME/.ssh/known_hosts 文件中,下次再进行登录时因为保存有该主机信息就不会再提示了.

如果是root用户,known_hosts会写在/root/.ssh/known_hosts文件中。

2. RSA算法基于一个十分简单的数论事实:将两个大素数相乘十分容易,但是想要对其乘积进行因式分解却极其困难,因此可以将乘积公开作为加密密钥。

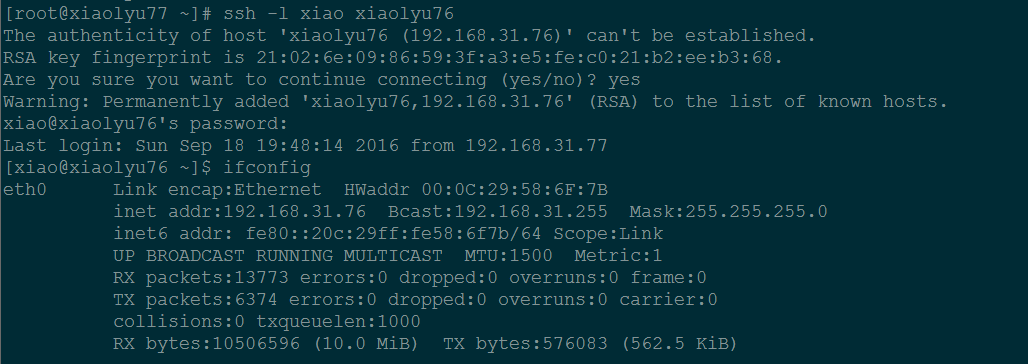

方法二、

ssh -l [远程主机用户名] [远程服务器主机名或IP 地址]

[root@xiaolyu77 ~]# ssh -l xiao xiaolyu76

说明:两种登录方式效果相同,推荐第一种,因为第一种登录方法和大多数服务的登录方法相同,本人也习惯用第一种。

三、SSHD配置文件及安全配置:

介绍下配置文件,以及需要安全调优的地方

注:参数前面有#,表示是默认值。 当然#号也表示注示。

/etc/ssh/sshd_config 配置文件

说明:这里以xiaolyu76作为服务器,xiaolyu77作为客户端。

#下面是系统默认的sshd_config的配置文件:

[root@xiaolyu76 ~]# cat /etc/ssh/sshd_config

# $OpenBSD: sshd_config,v 1.80 // :: djm Exp $ # This is the sshd server system-wide configuration file. See

# sshd_config() for more information. # This sshd was compiled with PATH=/usr/local/bin:/bin:/usr/bin # The strategy used for options in the default sshd_config shipped with

# OpenSSH is to specify options with their default value where

# possible, but leave them commented. Uncommented options change a

# default value. #Port

#AddressFamily any

#ListenAddress 0.0.0.0

#ListenAddress :: # Disable legacy (protocol version ) support in the server for new

# installations. In future the default will change to require explicit

# activation of protocol

Protocol # HostKey for protocol version

#HostKey /etc/ssh/ssh_host_key

# HostKeys for protocol version

#HostKey /etc/ssh/ssh_host_rsa_key

#HostKey /etc/ssh/ssh_host_dsa_key # Lifetime and size of ephemeral version server key

#KeyRegenerationInterval 1h

#ServerKeyBits # Logging

# obsoletes QuietMode and FascistLogging

#SyslogFacility AUTH

SyslogFacility AUTHPRIV

#LogLevel INFO # Authentication: #LoginGraceTime 2m

#PermitRootLogin yes

#StrictModes yes

#MaxAuthTries

#MaxSessions #RSAAuthentication yes

#PubkeyAuthentication yes

#AuthorizedKeysFile .ssh/authorized_keys

#AuthorizedKeysCommand none

#AuthorizedKeysCommandRunAs nobody # For this to work you will also need host keys in /etc/ssh/ssh_known_hosts

#RhostsRSAAuthentication no

# similar for protocol version

#HostbasedAuthentication no

# Change to yes if you don't trust ~/.ssh/known_hosts for

# RhostsRSAAuthentication and HostbasedAuthentication

#IgnoreUserKnownHosts no

# Don't read the user's ~/.rhosts and ~/.shosts files

#IgnoreRhosts yes # To disable tunneled clear text passwords, change to no here!

#PasswordAuthentication yes

#PermitEmptyPasswords no

PasswordAuthentication yes # Change to no to disable s/key passwords

#ChallengeResponseAuthentication yes

ChallengeResponseAuthentication no # Kerberos options

#KerberosAuthentication no

#KerberosOrLocalPasswd yes

#KerberosTicketCleanup yes

#KerberosGetAFSToken no

#KerberosUseKuserok yes # GSSAPI options

#GSSAPIAuthentication no

GSSAPIAuthentication yes

#GSSAPICleanupCredentials yes

GSSAPICleanupCredentials yes

#GSSAPIStrictAcceptorCheck yes

#GSSAPIKeyExchange no # Set this to 'yes' to enable PAM authentication, account processing,

# and session processing. If this is enabled, PAM authentication will

# be allowed through the ChallengeResponseAuthentication and

# PasswordAuthentication. Depending on your PAM configuration,

# PAM authentication via ChallengeResponseAuthentication may bypass

# the setting of "PermitRootLogin without-password".

# If you just want the PAM account and session checks to run without

# PAM authentication, then enable this but set PasswordAuthentication

# and ChallengeResponseAuthentication to 'no'.

#UsePAM no

UsePAM yes # Accept locale-related environment variables

AcceptEnv LANG LC_CTYPE LC_NUMERIC LC_TIME LC_COLLATE LC_MONETARY LC_MESSAGES

AcceptEnv LC_PAPER LC_NAME LC_ADDRESS LC_TELEPHONE LC_MEASUREMENT

AcceptEnv LC_IDENTIFICATION LC_ALL LANGUAGE

AcceptEnv XMODIFIERS #AllowAgentForwarding yes

#AllowTcpForwarding yes

#GatewayPorts no

#X11Forwarding no

X11Forwarding yes

#X11DisplayOffset

#X11UseLocalhost yes

#PrintMotd yes

#PrintLastLog yes

#TCPKeepAlive yes

#UseLogin no

#UsePrivilegeSeparation yes

#PermitUserEnvironment no

#Compression delayed

#ClientAliveInterval

#ClientAliveCountMax

#ShowPatchLevel no

#UseDNS yes

#PidFile /var/run/sshd.pid

#MaxStartups ::

#PermitTunnel no

#ChrootDirectory none # no default banner path

#Banner none # override default of no subsystems

Subsystem sftp /usr/libexec/openssh/sftp-server # Example of overriding settings on a per-user basis

#Match User anoncvs

# X11Forwarding no

# AllowTcpForwarding no

# ForceCommand cvs server

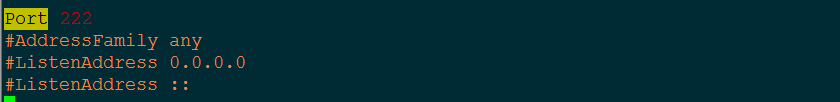

1. 端口:Port 22

设置sshd 监听端口号

# SSH 预设使用 22 这个port,也可以使用多个port,即重复使用 port 这个设定项目!

# 例如想要开放 sshd 端口为 22和 222 ,则多加一行内容为: Port 222 即可

# 然后重新启动 sshd 这样就好了。 建议修改 port number 为其它端口。防止别人暴力破解。

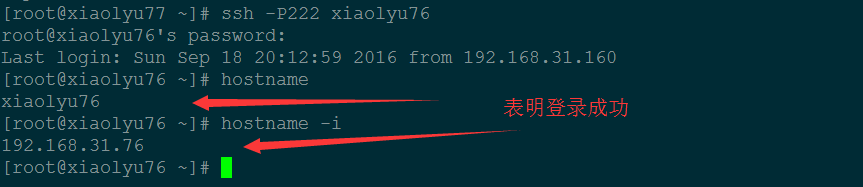

eg:修改sshd服务默认监听的端口为222

vim /etc/ssh/sshd_config

将Port 22修改为Port 222

重启sshd服务: service sshd restart

测试sshd服务的端口是否已经改变了: netstat -tlunp | grep sshd

修改完端口默认端口后,登录方法:

ssh -p 222 192.168.31.76 #-p后面跟的就是修改后的端口号。

2. 设置sshd 服务器绑定的本地IP 地址。

当本地有多个网卡时,就会出现多个ip地址,可以选择一个ip地址作为sshd服务器的ip地址。

当然了,0.0.0.0 表示本地所有的ip地址。

ListenAddress 是监听本地ip地址的,而不是远端ip地址的。

这个值可以写成本地某一个 ip地址或所有地址(0.0.0.0)。

#Protocol 2

选择的 SSH 协议版本,可以是 1 也可以是 2 ,CentOS 5.x 预设是仅支援 V2。出于安全考虑,设置为最新的协议版本

#HostKey /etc/ssh/ssh_host_key

设置包含计算机私人密匙的文件

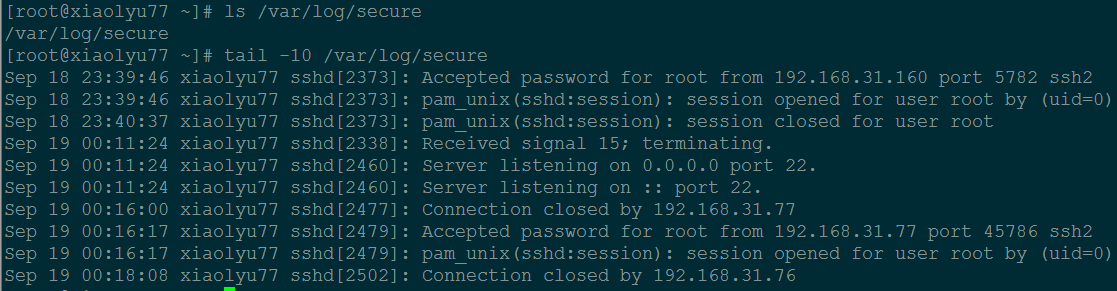

#SyslogFacility AUTHPRIV

当有人使用 SSH 登入系统的时候,SSH 会记录信息,这个信息要记录的类型为AUTHPRIV。

在这个配置文件中,没有看到登录系统的默认日志存放路径,那么登录系统的默认日志存放在哪?

sshd服务日志存放在: /var/log/secure 。

ls /var/log/secure

例: 为什么sshd配置文件中没有指定日志,但日志却存放在了: /var/log/secure ?

vim /etc/rsyslog.conf

就是在这个/etc/rsyslog.conf定义了sshd服务日志的存放路径。

#LogLevel INFO

# 登录记录的等级!INFO级别以上。

3.下面是安全调优的重点:

#LoginGraceTime 2m

# 当使用者连上 SSH server 之后,会出现输入密码的画面

# 在多久时间内没有成功连上 SSH server 就强迫断线!若无单位则默认时间为秒!

可以根据实际情况来修改实际

# PermitRootLogin yes

#是否允许 root 登入!预设是允许的,但是建议设定成 no !

真实的生产环境服务器,是不允许root账号登陆的!!!

#PasswordAuthentication yes

# 密码验证当然是需要的!所以这里写 yes,也可以设置为no

#在真实的生产服务器上,根据不同安全级别要求,有的是设置不需要密码登陆的,通过认证的秘钥来登陆

# PermitEmptyPasswords no

# 若上面那一项如果设定为 yes 的话,这一项就最好设定为 no ,

# 这个项目在是否允许以空的密码登入!当然不许!

# PrintMotd yes

# 登入后是否显示出一些信息呢?例如上次登入的时间、地点等等,预设是 yes

# 亦即是打印出 /etc/motd 这个文档的内容。

例:给sshd服务添加一些警告信息

#服务器端:

[root@xiaolyu76 ~]# cat /etc/motd

[root@xiaolyu76 ~]# echo 'Warning ! From now on, all of your operations have been recorded!'> /etc/motd

#客户端:

[root@xiaolyu77 ~]# ssh -p222 xiaolyu76

root@xiaolyu76's password:

Last login: Mon Sep :: from xiaolyu77

Warning ! From now on, all of your operations have been recorded!

# PrintLastLog yes

# 显示上次登入的信息!预设也是 yes !实际生产上也是yes! 从上面可以明显的看到这个参数的效果。

# UseDNS yes

#一般来说,为了要判断客户端来源是正常合法的,因此会使用 DNS 去反查客户端的主机名

# 不过如果是在内网互连,这项目设定为 no 会让联机速度比较快。

开源服务专题之------sshd服务安装管理及配置文件理解和安全调优的更多相关文章

- 2-2-sshd服务安装管理及配置文件理解和安全调优

大纲: 1. 培养独自解决问题的能力 2. 学习第二阶段Linux服务管理的方法 3. 安装sshd服务 4. sshd服务的使用 5. sshd服务调优 6. 初步介绍sshd配置文件 ###### ...

- 远程控制服务:配置sshd服务,密钥验证登陆

配置sshd服务 1.概述: SSH(Secure Shell)是一种能够以安全的方式提供远程登录的协议,也是目前远程管理 Linux 系统的首选方式.在此之前,一般使用 FTP 或 Telnet 来 ...

- java内存管理之垃圾回收及JVM调优

GC(garbage Collector 垃圾收集器)作用:a.内存的动态分配:b.垃圾回收注:Java所承诺的自动内存管理主要是针对对象内存的回收和对象内存的分配. 一.垃圾标记 程序计数器.Jav ...

- 末学者笔记--SSHD服务及SCP用法

sshd服务讲解 1.SSHD服务 介绍:SSH 协议:安全外壳协议.为 Secure Shell 的缩写.SSH 为建立在应用层和传输层基础上的安全协议. 默认端口22 作用: sshd服务使用SS ...

- Linux中的sshd服务

Linux中的sshd服务,主要用于pst终端,远程连接到linux服务中 看sshd服务状态 service sshd status 停止sshd服务 service sshd stop 启动ssh ...

- 2021升级版微服务教程7-OpenFeign实战开发和参数调优

2021升级版SpringCloud教程从入门到实战精通「H版&alibaba&链路追踪&日志&事务&锁」 教程全目录「含视频」:https://gitee.c ...

- 开源服务专题之------ssh防止暴力破解及fail2ban的使用方法

15年出现的JAVA反序列化漏洞,另一个是redis配置不当导致机器入侵.只要redis是用root启动的并且未授权的话,就可以通过set方式直接写入一个authorized_keys到系统的/roo ...

- sshd服务安装和配置管理

1.SSHD简介(介绍) SSH协议:安全外壳协议,为Secure Shell的缩写,SSH为建立在应用层和传输层基础上的安全协议. sshd服务使用SSH协议可以用来进行远程控制,或在计算机之间传送 ...

- Ubuntu安装及sshd服务安装,yum安装等总结

vm网络选择自定义.指定的虚拟网络,自动桥连. 1.设置root初始密码 ubuntu安装好后,root初始密码(默认密码)不知道,需要设置.1.先用安装时候的用户登录进入系统2.输入:sudo ...

随机推荐

- hadoop rpc基础

第一部分: hadoop rpc基础 RPC,远程程序调用,分布式计算中C/S模型的一个应用实例. 同其他RPC框架一样,Hadoop分为四个部分: 序列化层:支持多种框架实现序列化与反序列化 函数调 ...

- 用于主题检测的临时日志(431b1c14-8b75-4f42-994f-cfda72208c10 - 3bfe001a-32de-4114-a6b4-4005b770f6d7)

这是一个未删除的临时日志.请手动删除它.(3bf68152-fcac-4628-92d6-3f8f4d5e0ee4 - 3bfe001a-32de-4114-a6b4-4005b770f6d7)

- 跟我一起云计算(6)——openAPI

介绍 Open API即开放API,也称开放平台. 所谓的开放API(OpenAPI)是服务型网站常见的一种应用,网站的服务商将自己的网站服务封装成一系列API(Application Program ...

- Springlake-02 权限&文档设置&Role设置&Folder设置&登录

1. 权限 有3个默认的权限用户: 1.System Owner so 管理员权限全部:Type Setup; Group Setup; Form Setup; Role Setup; Share R ...

- java arraylist的问题

不得不说,我犯了错,很基础的.. 遍历list的时候可以删除数组元素吗? 答案是:简单/增强for循环不可以,list.iterator()这样的方式就可以. 我之前做过类似面试题的,不过忘记了, 不 ...

- jQuery的extend方法的深层拷贝

一些东西长时间不用就忘了,比如这个jQuery的extend方法的深层拷贝,今天看单页应用的书的时候,看到entend第一个参数是true,都蒙了.也是,自己的大部分对jQuery的学习知识来自锋利的 ...

- 大叔最新课程~EF核心技术剖析

EF核心技术剖析介绍 数据上下文(共享对象与实例对象的选择) 自动初始化(Initializer初始化的几种方式) 数据迁移(Migrations如何使用及其重要作用) 实体关系映射(一对一,一对多, ...

- offsetTop,offsetHeight,clientHeight,scrollHeight,scrollTop区别

这些高度相信很多同学都搞不清楚吧.这里我通过本地测试,发现了区别. 以聊天窗口为例. 元素(class='content')高度444px,其中上下padding分别是10px,margin为0.距离 ...

- Laravel5.0学习--01 入门

本文以laravel5.0.22为例. 生产环境建议使用laravel5.1版本,因为该版本是长期支持版本.5.1文档更详细:http://laravel-china.org/docs/5.1. 环境 ...

- fildder 使用方法汇总

作为网络开发人员,怎能不使用一些抓包工具呢?fildder是个不错的选择. 不过,一般情况下,我们往往使用浏览器自带的控制台的[网络]选项就可以达到查看数据的通信情况了,当然,一些浏览器不容易捕捉的事 ...