PJzhang:lijiejie的敏感目录爆破工具BBScan

猫宁!!!

参考链接:

https://www.freebuf.com/sectool/85729.html

https://segmentfault.com/a/1190000014539449

这个目录爆破工具使用的人也是挺多的,先用他的subdomainsbrute获取子域名,再用BBScan进行路径爆破,简单粗暴,一气呵成。

lijiejie的博客:http://www.lijiejie.com/

BBScan现在已经更新到1.4版本了,最近一次更新是2019.05.13

BBScan github地址:

https://github.com/lijiejie/BBScan

我用的是kali linux系统操作以下内容。

下载下来,采用root用户执行。

git clone https://github.com/lijiejie/BBScan.git

cd /root/

根据requirements,可以知道要pip install的python模块,采用python2。

BeautifulSoup4>=4.3.2

py2-ipaddress>=3.4.1

urllib3

pymongo

requests

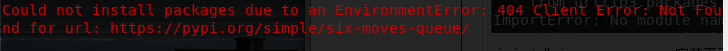

不过执行的时候,python BBScan.py,报错提示还需要安装另外的six.moves.queue python模块,那就安装。

pip install six.moves.queue,安装不了,报错

解决方案:pip install awscli --upgrade --ignore-installed six

如果没有遇到这样的问题,那自然更好。

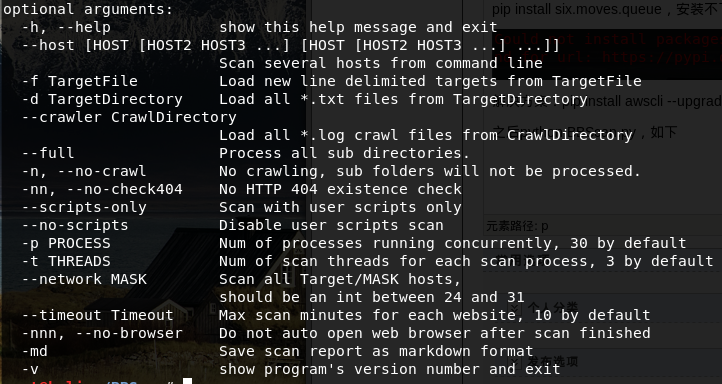

之后python BBScan.py,如下

显示帮助文件的

python BBScan.py -h

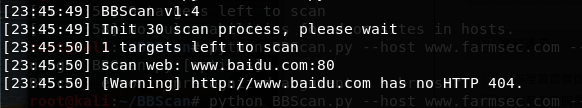

针对某一个域名进行目录爆破,而且针对的是http的80端口,如果加上--full,可以扫描更多的敏感目录,结果在report文件夹,默认爆破完成后会开启默认浏览器,将所有有结果的都打开展示

python BBScan.py --host www.baidu.com

python BBScan.py --host www.baidu.com --full

如果不想打开浏览器可以这样

python BBScan.py -nnn --host www.baidu.com

rule文件夹中的目录字典,有black.list和white.list,黑名单表示爆破目录时根据返回内容要抛弃的,白名单则是要提取出来展示的

也可以扫描多个域名,例如扫描2个域名

python BBScan.py --host www.baidu.com site.baidu.com

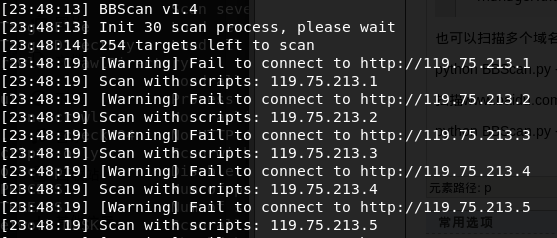

扫描www.baidu.com整个C段的IP的目录,http请求形式

python BBScan.py --host www.baidu.com --network 24

python BBScan.py --timeout 1 --host www.baidu.com

scripts文件夹有很多的python脚本,这里表示只调用里面的脚本对域名检测

python BBScan.py --scripts-only --host www.baidu.com

不调用里面的脚本进行扫描域名

python BBScan.py --no-scripts --host www.baidu.com

通过返回状态码来判断是不是404界面,而不是通过返回包中特定的内容来检测。

python BBScan.py --no-check404 --host www.baidu.com

将最后的报告输出为md格式的。

python BBScan.py -md --host www.baidu.com

查看工具的版本

python BBScan.py -v

对于爬虫的相关命令参数,可以不用,这个功能不好。

目录爆破工具对于请求域名返回码为403的情况非常适用,lijiejie的这个工具在可用性上低于他的作品子域名爆破工具subdomainsbrute。

把python程序系统的学习一遍,并开发自己的python工具比较好,可以避开一些他人工具的不协调之处,但是他人的工具要多去尝试了解,知己知彼。

PJzhang:lijiejie的敏感目录爆破工具BBScan的更多相关文章

- PJzhang:经典子域名爆破工具subdomainsbrute

猫宁!!! 参考链接: https://www.waitalone.cn/subdomainsbrute.html https://www.secpulse.com/archives/5900.htm ...

- 使用C#winform编写渗透测试工具--敏感目录扫描

使用C#winform编写渗透测试工具--敏感目录扫描 由于之前在做渗透测试的时候,发现使用的工具较多,切换起来较麻烦,便萌生了开发一个包含各种渗透测试工具的小程序,包括敏感目录扫描.端口查询.子域名 ...

- PJzhang:子域名爆破工具wydomain(猪猪侠)

猫宁!!! 参考链接:https://www.secpulse.com/archives/53182.html https://www.jianshu.com/p/65c85f4b7698 http: ...

- 基于nmap扫描结果的端口爆破工具:BrutesPray

大家搞内网或者C段渗透测试的时候可能遇到很多时候需要对大批的主机进行精确爆破,这时候BruteSpray就派上用场了. BruteSpray是一款基于nmap扫描输出的gnmap/XML文件.自动 ...

- 网站模糊测试爆破工具Wfuzz

网站模糊测试爆破工具Wfuzz 模糊测试爆破使用模糊测试的方式对HTTP请求中的各个参数同时进行猜测爆破.例如,渗透测试人员可以采用不同的HTTP请求方式来访问由字典生成的网页路径,以判断网页目录 ...

- [原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)

0x000 前言 sshcrack是一个命令行下的SSH密码爆破工具,适用于内渗中SSH密码检测 当然也可用于外网SSH密码爆破,支持Windows/Linux,其它系统未测.Tip1 0x001 目 ...

- 目录扫描工具 dirsearch 使用详解

介绍 dirsearch 是一个python开发的目录扫描工具.和我们平时使用的dirb.御剑之类的工具一样,就是为了扫描网站的敏感文件和目录从而找到突破口. 特点 多线程 可保持连接 支持多种后缀( ...

- HTML目录生成工具

目录 内容简介 工具代码 使用方法 工具改进 内容简介 园子里面很多博主都会为自己的博文创建目录,方便大家浏览.我很好奇大家是怎么做的,是不是有自动生成目录的工具可以推荐一下(我知道word可以,但是 ...

- 命令行创建畸形文件夹+畸形目录管理工具(DeformityPath)

命令行创建畸形文件夹: 第一步:在运行中输入cmd,回车,打开命令行窗口 第二步:在命令行窗口中切换到想要建立文件夹的硬盘分区,如D盘(输入d:) 第三步:输入 MD 123..\ 回车,注意文件夹名 ...

随机推荐

- C#连接数据库 增删改查

- codeforces#FF(div2) D DZY Loves Modification

首先要知道选择行列操作时顺序是无关的 用两个数组row[i],col[j]分别表示仅选择i行能得到的最大值和仅选择j列能得到的最大值 这个用优先队列维护,没选择一行(列)后将这行(列)的和减去对应的n ...

- Intel Active Management Technology

http://en.wikipedia.org/wiki/Intel_Active_Management_Technology Intel Active Management Technology F ...

- 浅谈JavaScript的事件(事件对象)

在触发DOM上的某个事件时,会产生一个事件对象event,这个对象中包含这所有与事件有关的信息.包括导致事件的元素.事件的类型和事件的相关信息.例如鼠标操作的事件中,会包含鼠标的位置信息.而键盘触发的 ...

- jsp获取sina天气

<%@ page language="java" contentType="text/html; charset=UTF-8" pageEncoding= ...

- Intellij IDEA debug jar包

打成jar包 mvn clean install -Dmaven.test.skip=true jar包保存在target目录下 启动jar Terminal控制台执行下面的命令,启动jar java ...

- 解决pyspark-linux-windowsIDE JAVA_HOME not set

对 os.environ 赋值 ssh://root@192.168.2.51:22/usr/bin/python -u /home/data/tmp_test/trunk/personas/tmp_ ...

- C++中的const完全解析

1. const修饰普通变量和指针 const修饰变量,一般有两种写法:const TYPE value;TYPE const value; 这两种写法在本质上是一样的.它的含义是:const修饰的类 ...

- UDP 端到端

创建发送端 1.建立DatagramSocket对象,该端点建立,系统会随机分配一个端口,如果不想随机分配,可手动指定. 2.将数据进行packet封装,必须指定目的地址和端口. 3.通过socket ...

- Http常用状态码及含义

HTTP 400 – 请求无效 HTTP 404- 无法找到文件或目录 HTTP 500 – 内部服务器错误 HTTP 502 – 网关错误 HTTP 400 – 请求无效 HTTP 401.1 – ...