VulnHub靶场学习_HA:Forensics

HA:Forensics

Vulnhub靶场

下载地址:https://www.vulnhub.com/entry/ha-forensics,570/

背景:

HA: Forensics is an intermediate level of the lab, which gives you a hand on real-life experience in Cyber Forensic Investigation. This lab is completely dedicated to methods and tools of Cyber Forensic Investigation and there is evidence that can be found with various techniques. As it is a Capture-the-Flag, it is very important to note that it is not a root challenge, and comes with a primary motive to find all the flags.

No. of Flags: 4

Objective: Find all 4 flags (Getting Root is NOT the objective)

获取4个Flag

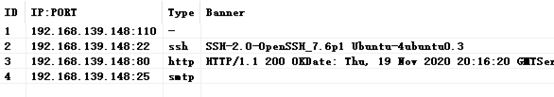

端口扫描

SSH连接192.168.139.148

无提示

http://192.168.139.148/style2/design.gif

查看每帧未发现隐藏图层

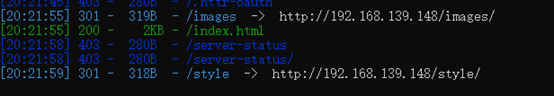

目录扫描

http://192.168.139.148/images/

存在两张首页未显示的照片

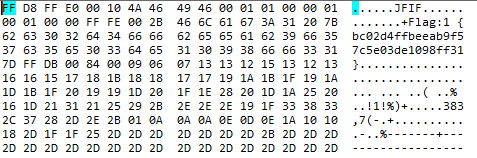

使用十六进制查看器查看fingerprint.jpg

Flag:1 {bc02d4ffbeeab9f57c5e03de1098ff31}

http://192.168.139.148/style/ 为Css文件

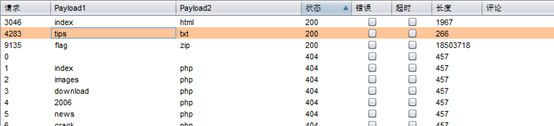

通过扫描查看有无备份文件等文件。

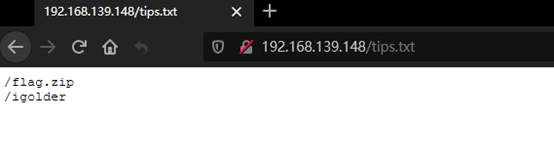

发现存在flag.zip和tips.txt

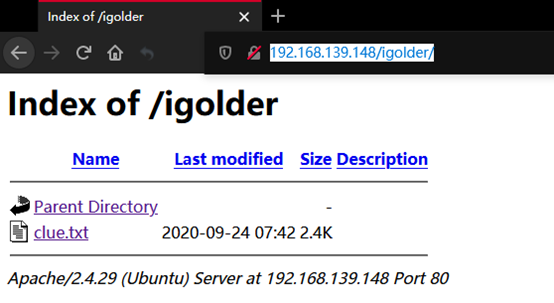

查看http://192.168.139.148/igolder/

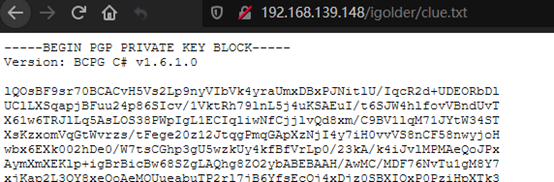

http://192.168.139.148/igolder/clue.txt

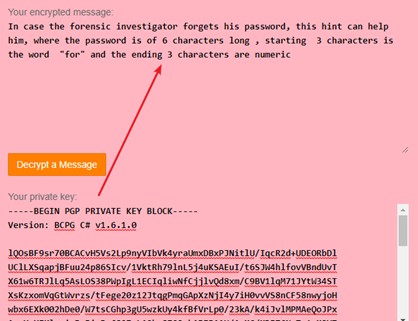

PGP生成的私钥及使用公钥加密的信息

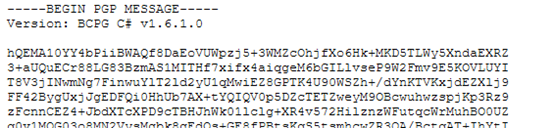

PGP加密了的信息

通过在线解密PGP,密码为空

https://youritmate.us/pgp/

获得提示:

In case the forensic investigator forgets his password, this hint can help him, where the password is of 6 characters long , starting 3 characters is the word "for" and the ending 3 characters are numeric

如果法医调查员忘记了密码,这个提示可以帮助他,密码长度为6个字符,起始的3个字符是单词“for”,结束的3个字符是数字

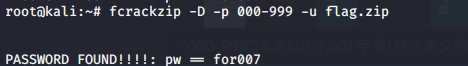

直接生成字典跑。

密码为for007

成功解压压缩包

打开flag.pdf

Flag:2 {4a3232c59ecda21ac71bebe3b329bf36}

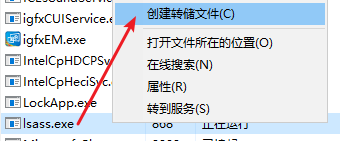

压缩包里面还存在lsass.DMP,为转存文件。

生成的文件就为lsass.DMP

可以通过mimikatz来获取信息

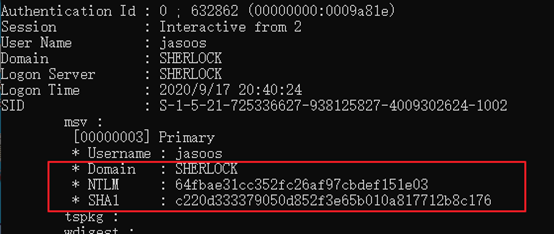

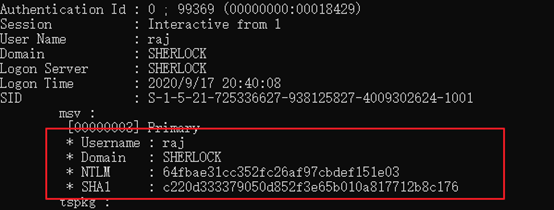

mimikatz # sekurlsa::minidump lsass.dmp

mimikatz # sekurlsa::logonPasswords full

NTLM :64fbae31cc352fc26af97cbdef151e03

SHA1 :c220d333379050d852f3e65b010a817712b8c176

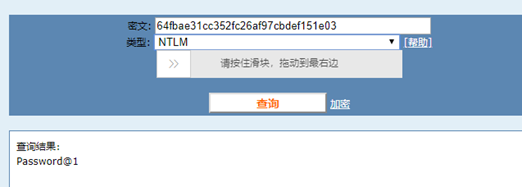

对NTLM进行解密

使用该账号登陆jasoos/Password@1

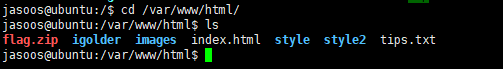

查看/var/www/html,未遗漏信息。

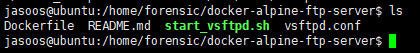

在forensic的主目录下发现有docker-ftp的文件夹

查看ifconfig

存在docker0网卡,还存在另一个网段。

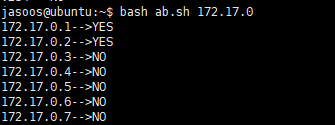

没有安装nmap,使用shell扫网段

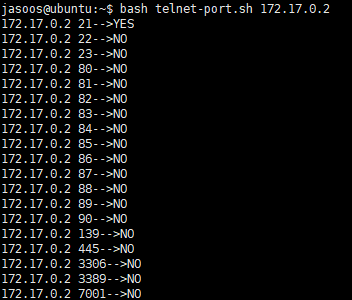

发现172.17.0.2存活,运行ftp服务

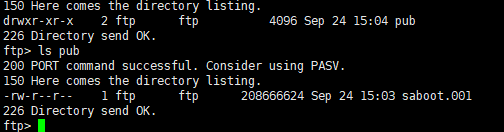

匿名登陆anonymous

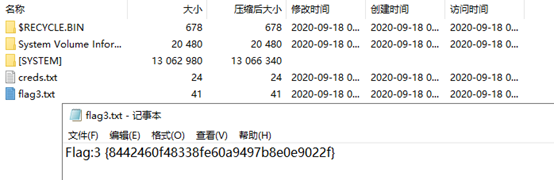

下载saboot.001,使用压缩包打开

Flag:3 {8442460f48338fe60a9497b8e0e9022f}

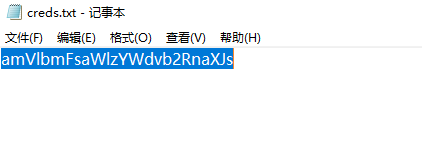

另一个creds.txt

amVlbmFsaWlzYWdvb2RnaXJs

Base64解密:jeenaliisagoodgirl

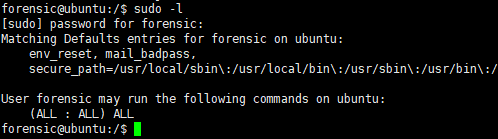

尝试使用jeenaliisagoodgirl 登陆用户forensic

成功登陆,且sudo -l拥有root权限

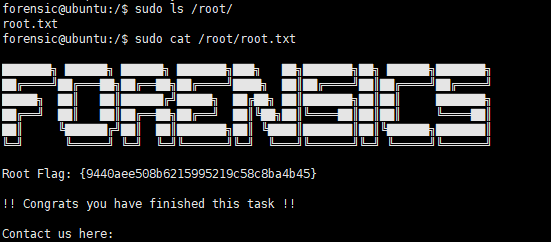

查看root目录,读取root.txt

Root Flag: {9440aee508b6215995219c58c8ba4b45}

VulnHub靶场学习_HA:Forensics的更多相关文章

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Pytest学习(一)- 入门及基础

前言 十一也赶上自己刚出院,本想在十一放假前用假期刷完Pytest的,结果被希洛克神话吸引,再次回归毒奶粉,一直奋斗到距离上班还有两天,引导石刷没了,就没了智慧. 当然也没出过神话,结果一怒之下卸载, ...

- 白话k8s-Pod的组成

k8s的所有功能都是围绕着Pod进行展开的,我们经常会看到类似这样一张图 告诉我们,Pod是一组container的集合,container之间可以通过localhost:port的方式直接访问. 感 ...

- flutter——android报错建议Suggestion: add 'tools:replace="android:label"'

问题: 安装了一个新包,android出现了报错,建议add 'tools:replace="android:label"'. 原因: 项目application的label属性冲 ...

- 《NASA对N+3代先进飞行器概念设计最终报告》阅读笔记

民用航空的爆炸式增长已是未来的必然,灿烂的前景也意味着巨大的挑战,谁能发掘到未来技术的潜力,谁就能称霸下一个30年的天空! 文章目录 总概述 单双争霸 四点发现 方案分析 多维度分析 设计要求 品质因 ...

- SELECT INTO与INSERT INTO SELECT用法

SELECT INTO SELECT INTO 语句从一个表复制数据,然后把数据插入到另一个新表中: -- 创建 Websites 的备份,这种写法没走索引导致全表扫描 SELECT * INTO W ...

- 在Linux上成功启动Jenkins却无法访问的问题

本鸟最近打算学习Jenkins,正准备在Linux上面鼓捣一番,,却没想被入门级别问题当头一棒 下载完jenkins.war,使用java -jar命令在8088端口开启服务:java -jar je ...

- 解决Java连接Oracle 12c存在的问题

感谢作者 原文链接:https://blog.csdn.net/peng_wei_kang/article/details/80403486 1.发现项目报以下错误: Caused by: jav ...

- linux设置systemctl 启动脚本

centos 7 服务的systemctl 脚本一般存在:/usr/lib/systemd目录.目录下又分为system,和user之分, /usr/lib/systemd/system #系统服务, ...

- 了解Js中的client,offset

Client clientWidth,clientHeight 元素内部的宽度和高度,clientTop,clientLeft 元素内边距到其边框的距离,clientX,clientY相当于浏览器窗口 ...

- APP反编译Xposed-Fdex2脱壳

1.首先手机安装Xposed(app) 2.安装Fdex2(app) 3.打开Fdex2 4.点击要脱壳的app 5.adb pull (点击脱壳app时候弹出的来的路径) 保存本地路径 6.完结-. ...