Kali学习笔记28:Burpsuite(下)

文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

扫描:

上一篇介绍到了爬网,那么到这里我以及爬取了一个网站

接下来要做地事情就是,扫描这个站点:

为了扫描最大化,我在设置中勾选所有的扫描选项:

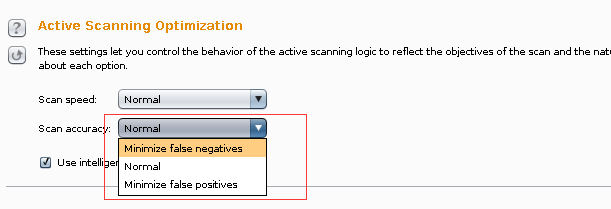

下面还有扫描的一些其他选项,比如扫描线程,速度等等,值得注意的是这里:

第一个选项是扫描速度,不用多说,速度越慢扫描越细致

下面这个要注意了

minimize false negatives:只要有看起来是漏洞的就报告

minimize false positives:只有很肯定这是漏洞才会报告

漏洞扫描也分为也分为主动扫描和被动扫描:

被动扫描,只要我们访问网站就会进行

主动扫描,在站点右键Active Scan即可

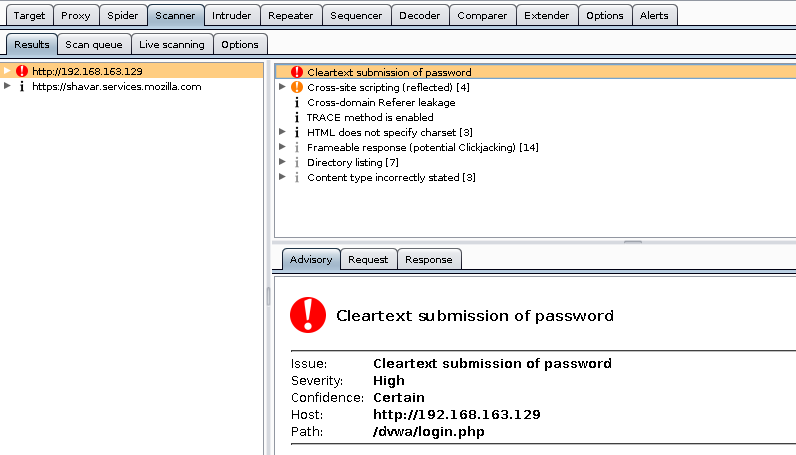

扫描出问题之后,就可以在主页查看详细,比如:

下面介绍Burp的一个强大的功能:

Intruder:

Intruder可以理解为暴力破解

演示:

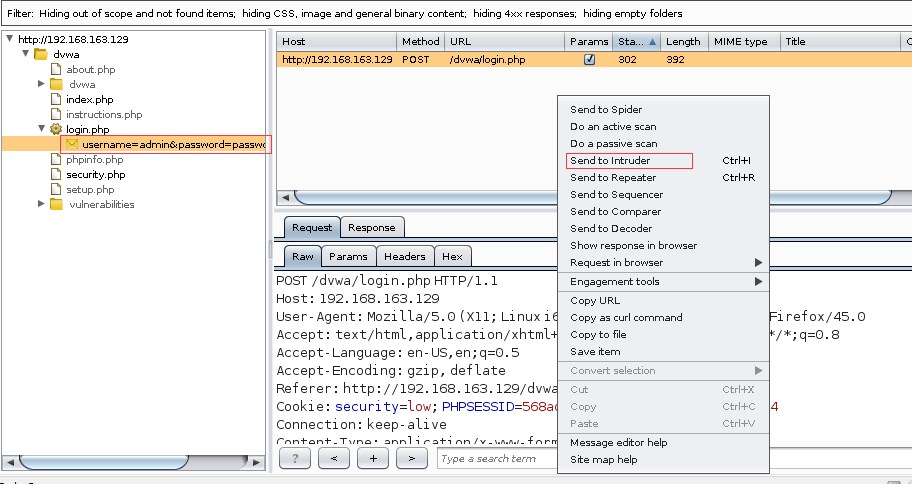

我使用带有一个发送了POST请求的页面右键发送到Intruder模块:

然后在Intruder模块的Positions中设置好我要FUZZ的模块:

比如我这里要FUZZ(暴破)用户名和密码

这里要重点注意的是上方的Attack type:攻击类型,总共有四种,下面我对这四种做演示:

Sniper方式:

新建一个用户字典:user 用来破解用户名

- aaa

- bbb

- ccc

- ddd

- eee

- admin

- fff

- ggg

再新建一个密码字典:pass 用来破解密码:

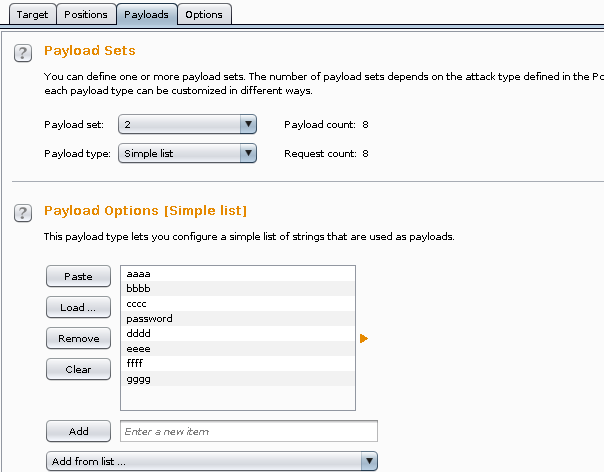

- aaaa

- bbbb

- cccc

- password

- dddd

- eeee

- ffff

- gggg

在Payloads选项中导入字典:注意我这里把两个字典合在一起加载了,而且PayloadSet选择是1

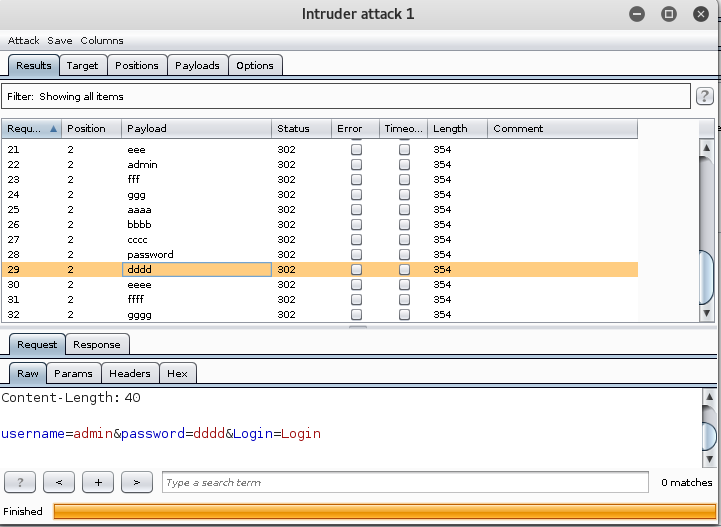

这时候点击最上方工具栏的Intruder的Start开始:

通过观察可以发现:

这种方式是固定第二个位置的值(默认值),然后对第一个位置利用字典暴破,字典循环完之后固定第一个位置(默认值),暴破第二个位置

由于我这里的默认值是admin和password,取巧可以暴破成功

Battering ram:

通过和上边一样的导入测试之后,发现这种爆破方式是:

第一个位置和第二个位置的值一样,都是字典里面的条目

显然,我这里想爆破用户名密码不能用这种方式

Pitchfork:

这种方式就不能只指定一个字典文件了:

我在Payload set 1里面指定user文件,在Payload set 2里面指定pass文件

然后开始爆破:

观察结果后发现:

取第一个字典的第n项和第二个字典的第n项组合进行爆破

显然这种方式不适合用户名密码爆破

Cluster Bomb:

这种方式是最完善的,用User里面的每一项和Pass里面的每一项都进行组合,来爆破

所以在这里爆破用户名密码适合使用这一种

那么,如果爆破结果出来了,我们如何查看呢?

正常的Web应用,我们根据状态码和响应体长度可以一目了然

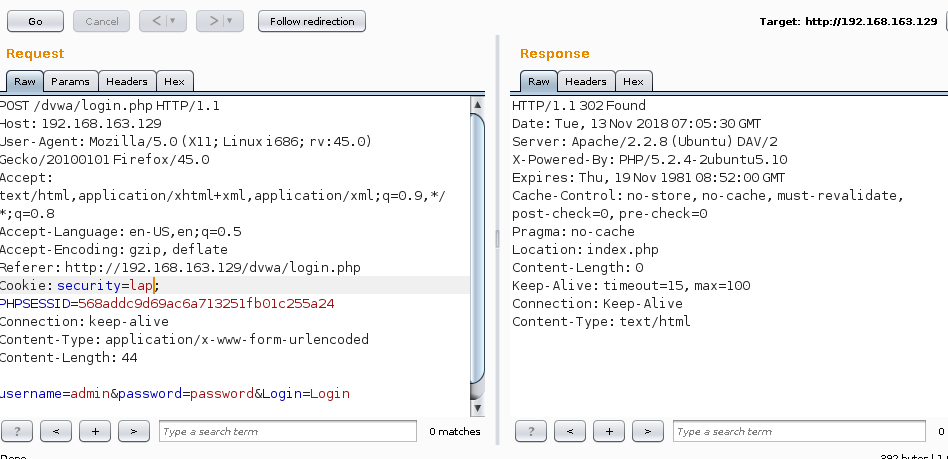

然而这个DVWA做得很巧妙,正确情况重定向到login.php,错误情况重定向到index.php,字符个数都是一样

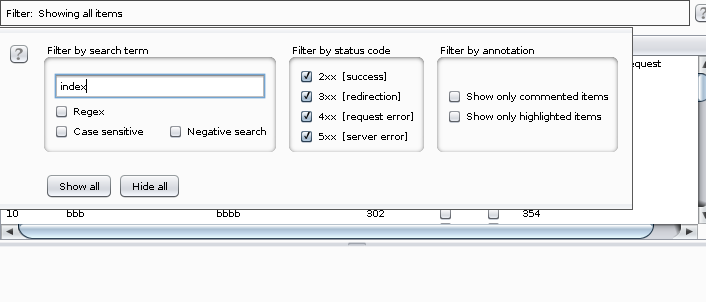

这时候可以用搜索过滤来查看:前提是我经过一系列的分析得知正确的结果是返回index.php

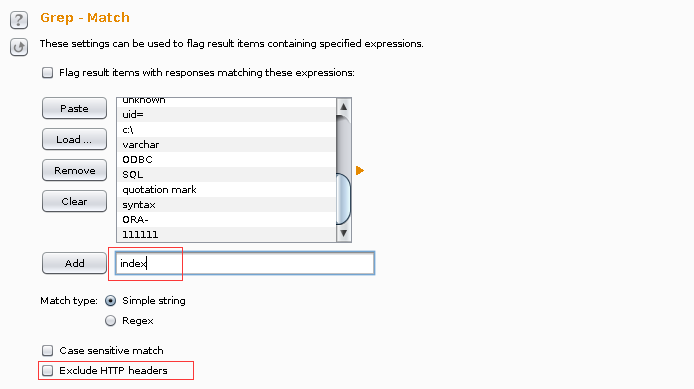

除了这种方式,还可以在配置中设置匹配:

注意添加完index,要不下面这个勾去掉,否则会排除头信息

上边的字典类型也需要说一下:

这里说几个常用的字典类型

简单的字典直接加载即可

大字典最好使用runtime file类型

Case modification方式:替换大小写等操作

Charater Block字符块方式:通过一些参数自定义一长串字符

Dates:自定义参数插入日期

Brute Force:通过一些参数使用所有的尽可能的组合进行爆破

之前是我自己找的字典,Burp里面也有自带的字典:

字典都不是很大,但实用性方面还可以

在已经选好字典之后,还可以有各种各样的复杂操作:前缀后缀编码解码哈希等等

还有一个重要功能就是Repeater:

Repeater:

手动请求重复提交,任何一个模块地请求页面都可以右键send to repeater

至于手动提交请求有什么用,有大用

关于发送请求的选项可以点击右键来查看

Sequencer:

Cookie地sessionID是一定随机的吗?不是,它是服务器端采用伪随机算法生成的

因此,我们理论上可以判断出下一个sessionID,由此来做更多的操作

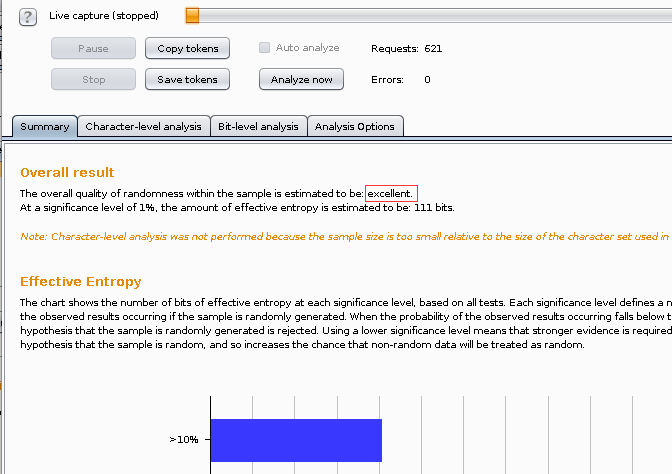

而Sequencer就有这样的功能:

在带有Cookie响应包的页面右键Send To Sequencer:

Burp会自动识别Cookie,如果失败可以点下面的Configure来手动识别

然后点击Start live capture就可以进行很多次的发送,感觉数量差不多就可以停止

然后使用Burp进行分析,Burp自带很多的分析方法

分析之后,显示DVWA对Cookie的加密是excellent级别的,说明我们不可以在Cookie方面来找DVWA的漏洞

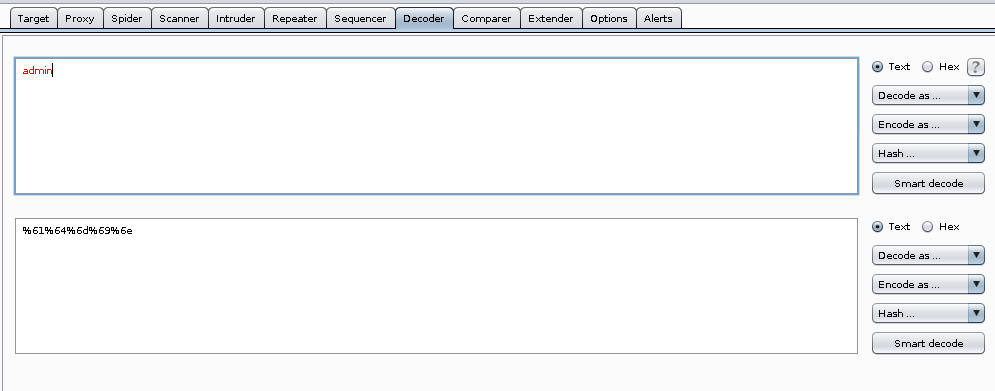

最后一个功能就是编码功能:

Burp做的比OWASP_ZAP好一些

有时候我们想做一些注入,但目标服务器会过滤掉一些危险字符,这时候就需要我们对危险字符做一些编码

Kali学习笔记28:Burpsuite(下)的更多相关文章

- 学习笔记(1)centos7 下安装nginx

学习笔记(1)centos7 下安装nginx 这里我是通过来自nginx.org的nginx软件包进行安装的. 1.首先为centos设置添加nginx的yum存储库 1.通过vi命令创建一个rep ...

- Web安全学习笔记 SQL注入下

Web安全学习笔记 SQL注入下 繁枝插云欣 --ICML8 SQL注入小技巧 CheatSheet 预编译 参考文章 一点心得 一.SQL注入小技巧 1. 宽字节注入 一般程序员用gbk编码做开发的 ...

- 一起学ASP.NET Core 2.0学习笔记(一): CentOS下 .net core2 sdk nginx、supervisor、mysql环境搭建

作为.neter,看到.net core 2.0的正式发布,心里是有点小激动的,迫不及待的体验了一把,发现速度确实是快了很多,其中也遇到一些小问题,所以整理了一些学习笔记: 阅读目录 环境说明 安装C ...

- [原创]java WEB学习笔记28: 会话与状态管理Cookie 机制

本博客为原创:综合 尚硅谷(http://www.atguigu.com)的系统教程(深表感谢)和 网络上的现有资源(博客,文档,图书等),资源的出处我会标明 本博客的目的:①总结自己的学习过程,相当 ...

- CSS学习笔记四:下拉选择框以及其动画特效

以前学的只是了解了css的一些基本属性,在做项目的时候都是直接使用bootstrap响应式来写项目,这样子很方便,很快捷,但是在自己看来还是有一点缺陷的,毕竟,我很多时候不怎么清楚它里面的具体运作.所 ...

- Kali学习笔记27:Burpsuite(上)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 如果我只能选择一款工具进行Web渗透,那么一定就是Bu ...

- Kali学习笔记10:端口扫描详解(下)

上一篇先是介绍了UDP的端口扫描,又谈了TCP的不完全连接端口扫描 https://www.cnblogs.com/xuyiqing/p/9389276.html 接下来我们看看TCP的全连接端口扫描 ...

- Kali学习笔记30:身份认证与命令执行漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 实验环境: Kali机器:192.168.163.13 ...

- 《JavaScript权威指南》学习笔记 第二天 下好一盘大棋

前段学习js的时候总是零零散散的,以至于很多东西都模棱两可.时间稍微一久,就容易忘记.最主要的原因是这些东西,原来学的时候就不是太懂,以至于和其他知识无法形成记忆链,所以孤零零的知识特别容易忘记.重温 ...

随机推荐

- handle java

关于java中的引用 我觉得在"think in java"这本书里面讲得很好 在那本书里 他们把引用叫做"句柄"(Handle) java中就是用" ...

- java socket编程(一)简介

#Java TCP Ip编程 其实下面几张图片就可以解释简单解释tcp-ip协议的大体流程了. ###计算机网络,分组报文和协议 网络是一组通过通信信道相互连接的机器组成. 组与组之间通过路由器连接 ...

- 干货 | 10分钟玩转PWA

关于PWA PWA(Progressive Web App), 即渐进式web应用.PWA本质上是web应用,目的是通过多项新技术,在安全.性能.体验等方面给用户原生应用的体验.而且无需像原生应用那样 ...

- zookeeper测试代码

package com.sjt.test; import java.util.List; import java.util.concurrent.CountDownLatch; import org. ...

- Python之路(第三十二篇) 网络编程:udp套接字、简单文件传输

一.UDP套接字 服务端 # udp是无链接的,先启动哪一端都不会报错 # udp没有链接,与tcp相比没有链接循环,只有通讯循环 server = socket.socket(socket.AF_I ...

- appium sendkeys 输入数字丢失问题

参考:https://blog.csdn.net/rainshine1190/article/details/82814503

- 项目管理-工作量评估 Manday

People's suggestion, 逻辑有待验证 1. Project sponsor - a new request 2. Study the related issue, to define ...

- Java多线程编程核心技术(一)

先提一下进程,可以理解为操作系统管理的基本单元. 而线程呢,在进程中独立运行的子任务.举个栗子:QQ.exe运行时有很多子任务在同时运行,比如好友视频线程.下载视频线程.传输数据线程等等. 多线程的优 ...

- CODEFORCES ROUND #740 ANALYSES BY TEAM:RED & BLACK

A.Alyona and copybooks Problems: 给你一个数n和代价分别为a, b, c.数量不限的1, 2, 3,求将n凑成4的倍数的最小代价 Analysis: cj:取个模随便凑 ...

- Codeforces 1091D New Year and the Permutation Concatenation 找规律,数学 B

Codeforces 1091D New Year and the Permutation Concatenation https://codeforces.com/contest/1091/prob ...