进程peb结构、获得peb的方法

PEB :进程环境块

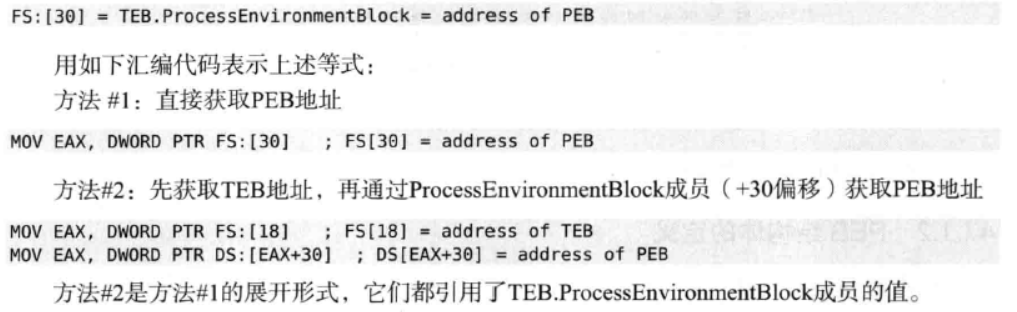

TEB.ProcessEnvironmentBlock成员就是PEB的结构体地址

TEB结构体位于FS段选择符所指的段内存的起始地址处,

且ProcessEnvironmentBlock成员位于距TEB结构体Offset 30的位置

即有两种方法获得PEB的地址

peb的结构申明:

typedef struct _UNICODE_STR

{

USHORT Length;

USHORT MaximumLength;

PWSTR pBuffer;

} UNICODE_STR, *PUNICODE_STR; typedef struct _LDR_DATA_TABLE_ENTRY

{

//LIST_ENTRY InLoadOrderLinks;

LIST_ENTRY InMemoryOrderModuleList;

LIST_ENTRY InInitializationOrderModuleList;

PVOID DllBase;

PVOID EntryPoint;

ULONG SizeOfImage;

UNICODE_STR FullDllName;

UNICODE_STR BaseDllName;

ULONG Flags;

SHORT LoadCount;

SHORT TlsIndex;

LIST_ENTRY HashTableEntry;

ULONG TimeDateStamp;

} LDR_DATA_TABLE_ENTRY, *PLDR_DATA_TABLE_ENTRY; typedef struct _PEB_LDR_DATA //, 7 elements, 0x28 bytes

{

DWORD dwLength;

DWORD dwInitialized;

LPVOID lpSsHandle;

LIST_ENTRY InLoadOrderModuleList;

LIST_ENTRY InMemoryOrderModuleList;

LIST_ENTRY InInitializationOrderModuleList;

LPVOID lpEntryInProgress;

} PEB_LDR_DATA, *PPEB_LDR_DATA; typedef struct _PEB_FREE_BLOCK // 2 elements, 0x8 bytes

{

struct _PEB_FREE_BLOCK * pNext;

DWORD dwSize;

} PEB_FREE_BLOCK, *PPEB_FREE_BLOCK; typedef struct __PEB // 65 elements, 0x210 bytes

{

BYTE bInheritedAddressSpace;

BYTE bReadImageFileExecOptions;

BYTE bBeingDebugged;

BYTE bSpareBool;

LPVOID lpMutant;

LPVOID lpImageBaseAddress;

PPEB_LDR_DATA pLdr;

LPVOID lpProcessParameters;

LPVOID lpSubSystemData;

LPVOID lpProcessHeap;

PRTL_CRITICAL_SECTION pFastPebLock;

LPVOID lpFastPebLockRoutine;

LPVOID lpFastPebUnlockRoutine;

DWORD dwEnvironmentUpdateCount;

LPVOID lpKernelCallbackTable;

DWORD dwSystemReserved;

DWORD dwAtlThunkSListPtr32;

PPEB_FREE_BLOCK pFreeList;

DWORD dwTlsExpansionCounter;

LPVOID lpTlsBitmap;

DWORD dwTlsBitmapBits[];

LPVOID lpReadOnlySharedMemoryBase;

LPVOID lpReadOnlySharedMemoryHeap;

LPVOID lpReadOnlyStaticServerData;

LPVOID lpAnsiCodePageData;

LPVOID lpOemCodePageData;

LPVOID lpUnicodeCaseTableData;

DWORD dwNumberOfProcessors;

DWORD dwNtGlobalFlag;

LARGE_INTEGER liCriticalSectionTimeout;

DWORD dwHeapSegmentReserve;

DWORD dwHeapSegmentCommit;

DWORD dwHeapDeCommitTotalFreeThreshold;

DWORD dwHeapDeCommitFreeBlockThreshold;

DWORD dwNumberOfHeaps;

DWORD dwMaximumNumberOfHeaps;

LPVOID lpProcessHeaps;

LPVOID lpGdiSharedHandleTable;

LPVOID lpProcessStarterHelper;

DWORD dwGdiDCAttributeList;

LPVOID lpLoaderLock;

DWORD dwOSMajorVersion;

DWORD dwOSMinorVersion;

WORD wOSBuildNumber;

WORD wOSCSDVersion;

DWORD dwOSPlatformId;

DWORD dwImageSubsystem;

DWORD dwImageSubsystemMajorVersion;

DWORD dwImageSubsystemMinorVersion;

DWORD dwImageProcessAffinityMask;

DWORD dwGdiHandleBuffer[];

LPVOID lpPostProcessInitRoutine;

LPVOID lpTlsExpansionBitmap;

DWORD dwTlsExpansionBitmapBits[];

DWORD dwSessionId;

ULARGE_INTEGER liAppCompatFlags;

ULARGE_INTEGER liAppCompatFlagsUser;

LPVOID lppShimData;

LPVOID lpAppCompatInfo;

UNICODE_STR usCSDVersion;

LPVOID lpActivationContextData;

LPVOID lpProcessAssemblyStorageMap;

LPVOID lpSystemDefaultActivationContextData;

LPVOID lpSystemAssemblyStorageMap;

DWORD dwMinimumStackCommit;

} _PEB, *_PPEB;

获得PEB:

#include "Test.h"

#include <winioctl.h> int main()

{

_PPEB PebBaseAddress = (_PPEB)__readfsdword(0x30); //FS[0x60] 即x86进程PEB

int a = GetLastError(); printf_s("PebBaseAddress:0x%x\r\n", PebBaseAddress); PPEB_LDR_DATA pPebLdr = PebBaseAddress->pLdr;

PLDR_DATA_TABLE_ENTRY pLdrDataHeader = (PLDR_DATA_TABLE_ENTRY)pPebLdr->InMemoryOrderModuleList.Flink;

PLDR_DATA_TABLE_ENTRY pLdrDataTail = (PLDR_DATA_TABLE_ENTRY)pPebLdr->InMemoryOrderModuleList.Flink;

printf_s("加载的模块:\r\n");

do

{

WCHAR* DllName = pLdrDataHeader->BaseDllName.pBuffer;

//USHORT usCounter = pLdrDataHeader->BaseDllName.Length;

pLdrDataHeader = (PLDR_DATA_TABLE_ENTRY)pLdrDataHeader->InMemoryOrderModuleList.Flink;

printf_s("%S\r\n", DllName); }

while (pLdrDataHeader != pLdrDataTail);

return ;

}

进程peb结构、获得peb的方法的更多相关文章

- 用户层获取TEB PEB结构地址 遍历进程模块.doc

1.fs寄存器指向TEB结构 2.在TEB+0x30地方指向PEB结构 3.在PEB+0x0C地方指向PEB_LDR_DATA结构 4.在PEB_LDR_DATA+0x1C地方就是一些动态连接库地址了 ...

- 获取其他进程的命令行(ReadProcessMemory其它进程的PPROCESS_PARAMETERS和PEB结构体)

type UNICODE_STRING = packed record Length: Word; MaximumLength: Word; Buffer: PWideCh ...

- 进程管理02 通过PEB枚举进程所有模块

0x01 结构探究 先在win7 x86下通过windbg来探究通过peb来得到进程模块的步骤: 命令!process 0 0 exeplorer.exe 先获取到explorer.exe的EPRO ...

- 逆向知识第一讲,IDA的熟悉使用,以及TEB,PEB结构

逆向知识第一讲,IDA的熟悉使用,以及TEB,PEB结构 一丶熟悉IDA,以及手工制作sig文件. IDA,静态分析工具,网上随便找一个即可下载. 首先,我们写一个可执行EXE,最简单的 使用IDA打 ...

- 8.2.6 PEB —— PEB结构值不正确的问题

书中作者使用 dt _PEB xxxxxx 命令来查看当前进程的PEB结构. 实际操作后PEB结构显示的成员值: 作为进程链表的LDR结构居然没有值,这显然是不正常的,地址也没有输错,问题到底出在哪里 ...

- 将dll文件注入到其他进程中的一种新方法

http://www.45it.com/windowszh/201212/33946.htm http://www.hx95.cn/Article/OS/201212/65095.html 我们知道将 ...

- Linux下java进程CPU占用率高分析方法

Linux下java进程CPU占用率高分析方法 在工作当中,肯定会遇到由代码所导致的高CPU耗用以及内存溢出的情况.这种情况发生时,我们怎么去找出原因并解决. 一般解决方法是通过top命令找出消耗资源 ...

- 一起学Hive——总结复制Hive表结构和数据的方法

在使用Hive的过程中,复制表结构和数据是很常用的操作,本文介绍两种复制表结构和数据的方法. 1.复制非分区表表结构和数据 Hive集群中原本有一张bigdata17_old表,通过下面的SQL语句可 ...

- go语言进阶之为结构体类型添加方法

1.为结构体类型添加方法 示例: package main import "fmt" type Person struct { name string //名字 sex byte ...

随机推荐

- Asp.net Core 启动流程分析

新建的.net core 程序启动本质上是一个控制台应用程序,所以它的入口在Main方法中,所以启动的开始时从Main方法开始. public class Program { public stati ...

- 一套简单的web即时通讯——第二版

前言 接上一版,这一版的页面与功能都有所优化,具体如下: 1.优化登录拦截 2.登录后获取所有好友并区分显示在线.离线好友,好友上线.下线都有标记 3.将前后端交互的值改成用户id.显示值改成昵称ni ...

- iscsi使用教程(下)

动态创建目标 安装iscsi服务端 # yum install -y scsi-target-utils.x86_64 修改配置文件 # mkdir -p ~/volumes # sed -i '$ ...

- [CentOS7] gzip, bzip2, xz 压缩与解压缩

声明:本文主要总结自:鸟哥的Linux私房菜-第八章.檔案與檔案系統的壓縮,打包與備份,如有侵权,请通知博主 gzip命令: 选项参数: -c :将压缩后的数据显示到屏幕上,可以用于重定向: -d : ...

- JavaScript -- 常用的数组及字符串方法

数组 var arr= new Array(); arr.push(); //在数组尾部添加一个元素,返回新的长度 *原数组发生变化 arr.pop(); //删除最后一个元素,返回的是被删除的元素 ...

- (PHP)redis Set(集合)操作

/** * * Set操作 * 集合命令 * 保证数据的唯一 * 不保证顺序 * */ //将一个元素加入集合,已经存在集合中的元素则忽略.若集合不存在则先创建,若key不是集合类型则返回false, ...

- 洛谷P3802 小魔女帕琪

P3802 小魔女帕琪 题目背景 从前有一个聪明的小魔女帕琪,兴趣是狩猎吸血鬼. 帕琪能熟练使用七种属性(金.木.水.火.土.日.月)的魔法,除了能使用这么多种属性魔法外,她还能将两种以上属性组合,从 ...

- 洛谷P1065 作业调度方案

P1065 作业调度方案 题目描述 我们现在要利用m台机器加工n个工件,每个工件都有m道工序,每道工序都在不同的指定的机器上完成.每个工件的每道工序都有指定的加工时间. 每个工件的每个工序称为一个操作 ...

- bzoj4435: [Cerc2015]Juice Junctions(最小割树+hash)

传送门 首先最大流等于最小割,那么可以转化为最小割树来做(不知道什么是最小割树的可以看看这题->这里) 具体的做法似乎是$hash[i][j]$表示最小割为$i$时点$j$是否与$S$连通 然后 ...

- 剑指Offer的学习笔记(C#篇)-- 旋转数组的最小数字

题目描述 把一个数组最开始的若干个元素搬到数组的末尾,我们称之为数组的旋转. 输入一个非减排序的数组的一个旋转,输出旋转数组的最小元素. 例如数组{3,4,5,1,2}为{1,2,3,4,5}的一个旋 ...