2017-07-25 PDO预处理以及防止sql注入

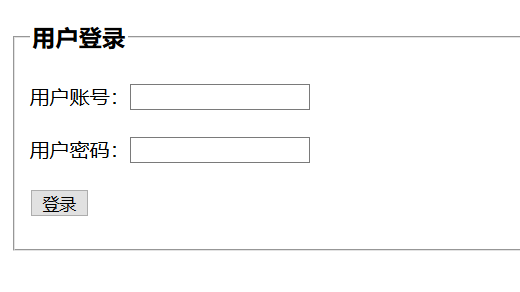

首先来看下不做任何处理的php登录,首先是HTML页面代码

<html>

<head><title>用户登录</title></head>

<body>

<fieldset>

<legend><h3>用户登录</h3></legend>

<form action="user_login_pro.php" method="post">

用户账号:<input type="text" name="name"><br><br>

用户密码:<input type="password" name="password"><br><br>

<input type="submit" value="登录">

</form>

</fieldset>

</body>

</html>

其次是php处理代码:

//引入PDO连库文件

require './database/db.php'; $name = $_POST['name'];

$password = $_POST['password'];

$sql = "select * from user where name ='{$name}' and password ='{$password}'";

$res = $pdo->query($sql);

$row = $res->fetch(PDO::FETCH_ASSOC); if($row){ echo "login success";

}else{

echo "login error";

}

页面效果:

从上面的代码可见,我们输入账户名密码后,进入处理页面,与数据库作对比,如果账号密码都正确的情况之下,输出login success ,错误则输出login error。运行效果也正常,但如果我们在账户名处输入如下代码【' or 1=1 #】也会输出login success。这就是sql注入,通过一些代码改变了我们的sql语句,我们输出一次sql语句是什么样子的呢?select * from user where name ='' or 1=1 #' and password ='';可以发现这条sql语句变成了恒成立的语句,诸如此类的方式其实有很多,那么我们怎么防止sql注入呢?

1.使用pdo预处理

//1.准备预处理语句

$sql = "select * from user where name =? and password =?";

$res = $pdo->prepare($sql); //2.绑定参数

$name = $_POST['name'];

$password = $_POST['password']; $res->bindParam(1,$name);

$res->bindparam(2,$password); //3.执行预处理语句

$res->execute(); //4.转成一条结果

$row = $res->fetch(PDO::FETCH_ASSOC); //5.判断

if($row){

echo "login success";

}else{

echo "login error";

}

我们用?占位符把公共的操作部分 与 可变的数据部分相分离。根据上面的步骤执行一遍,再用 【' or 1=1 #】去测试,输出login error。成功防止。

2.addslashes()函数转义

$name = addslashes($_POST['name']);

$password = $_POST['password'];

$sql = "select * from user where name ='{$name}' and password ='{$password}'";

//print_r($sql);die();

$res = $pdo->query($sql);

$row = $res->fetch(PDO::FETCH_ASSOC); if($row){ echo "login success";

}else{

echo "login error";

}

还用上面的sql注入,结果也是失败的。证明防止成功。addslashes() 函数在指定的预定义字符前添加反斜杠。这些字符是单引号(')、双引号(")、反斜线(\)与NUL(NULL字符)。在使用这种方式后,sql语句就变为了:select * from user where name ='\' or 1=1 #' and password ='1234567';

3.intval()

在很多时候我们要用到类似xxx.php?id=xxx这样的URL,一般来说$id都是整型变量,为了防范攻击者把$id篡改成攻击语句,我们要尽量强制变量,PHP防范SQL注入的代码$id=intval($_GET['id']);

//intval() 防止整数类型被改变

$id="abc123";

echo intval($id);

输出结果为0;可以知道intval()可以将字符串转成整数,故而可以防止整数类型被改变。

2017-07-25 PDO预处理以及防止sql注入的更多相关文章

- MySQL pdo预处理能防止sql注入的原因

MySQL pdo预处理能防止sql注入的原因: 1.先看预处理的语法 $pdo->prepare('select * from biao1 where id=:id'); $pdo->e ...

- PDO预处理语句规避SQL注入攻击

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令.在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存 ...

- PHP中使用PDO的预处理功能避免SQL注入

不使用预处理功能 <?php $id = $_GET['id']; $dsn = 'mysql:host=localhost;port=3306;dbname=database'; try { ...

- 预处理(防止sql注入的一种方式)

<!--- 预处理(预编译) ---><?php/* 防止 sql 注入的两种方式: 1. 人为提高代码的逻辑性,使其变得更严谨,滴水不漏. 比如说 增加判断条件,增加输入过滤等,但 ...

- 为什么说Mysql预处理可以防止SQL注入

简单点理解:prepareStatement会形成参数化的查询,例如:1select * from A where tablename.id = ?传入参数'1;select * from B'如果不 ...

- SQL注入汇总(手注,盲注,报错注入,宽字节,二次编码,http头部){10.22、23 第二十四 二十五天}

首先什么是SQL注入: 所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令. SQL注入有什么危害? 危害:数据泄露.脱库 ...

- 【DVWA】【SQL Injection】SQL注入 Low Medium High Impossible

1.初级篇 low.php 先看源码,取得的参数直接放到sql语句中执行 if( isset( $_REQUEST[ 'Submit' ] ) ) { // Get input $id = $_REQ ...

- CTF SQL注入

目录 一.宽字节注入 二.基于约束的注入 三.报错注入 四.时间盲注 五.bool盲注 六.order by的注入 六.INSERT.UPDATE.DELETE相关的注入 七.堆叠注入 八.常用绕过 ...

- php+mysql如何防止sql注入

方法: 1.预处理.(预处理语句针对SQL注入是非常有用的,因为参数值发送后使用不同的协议,保证了数据的合法性.) 2.mysql_real_escape_string -- 转义 SQL 语句中使用 ...

随机推荐

- IIS 7中添加匿名访问FTP站点

1. 开启FTP和IIS服务: 2.打开IIS 管理器: 我电脑上是IIS 7.5 ,所以选择第一个并点击打开哦. 如果你想知道自己IIS的版本,打开帮助菜单: 3. 新建FTP站点: 4. 填写站点 ...

- PhastCons | 序列保守性打分

这是一个进化学上的概念,基因组的序列是不断进化而来的,根据45个脊椎动物的基因组序列,通过多重比对,我们就可以知道人类基因组上每个位置的保守性,一些高度保守的区域可以做非常有意思的下游分析. This ...

- python confluent kafka客户端配置kerberos认证

kafka的认证方式一般有如下3种: 1. SASL/GSSAPI 从版本0.9.0.0开始支持 2. SASL/PLAIN 从版本0.10.0.0开始支持 3. SASL/SCRAM-SHA- ...

- epool与select有什么区别

select在一个进程中打开的最大fd是有限制的,由FD_SETSIZE设置,默认值是2048.不过 epoll则没有这个限制,它所支持的fd上限是最大可以打开文件的数目,这个数字一般远大于2048, ...

- HDFS部署测试记录(2019/05)

目录 HDFS部署测试记录 0.HDFS基础知识 1.基本组成结构与文件访问过程 2.NameNode启动时如何维护元数据 3.HDFS文件上传流程 1.系统环境 1.安装大致记录: 2.磁盘分区 3 ...

- tp使用ajaxReturn返回二维数组格式的字符串,前台如何获取非乱码

参考: https://www.cnblogs.com/jiqing9006/p/5000849.html https://blog.csdn.net/zengxiangxuan123456/arti ...

- RocketMQ、Kafka、RabbitMQ的对比

RocketMQ 相比于 RabbitMQ.Kafka 具有主要优势特性有: 支持事务型消息(消息发送和DB操作保持两方的最终一致性,RabbitMQ 和Kafka 不支持) 支持结合 RocketM ...

- BigDecimal 与double 转化失真

1.BigDecimal(double val): 失真, 不要使用 BigDecimal(0.1)的值是: 0.1000000000000000055511151231257827021181583 ...

- Operation之结合操作符

startWith 该方法会在Observable序列开始之前插入一些事件元素. 即发生事件消息之前, 会发出这些预先插入的事件消息 Observable.of("2", &quo ...

- jvm 性能调优工具之 jmap 命令详解

jmap名称:Java Memory Map(内存映射) 官方文档:https://docs.oracle.com/javase/1.5.0/docs/tooldocs/share/jmap.html ...