Java实现 SSL双向认证

我们常见的SSL验证较多的只是验证我们的服务器是否是真实正确的,当然如果你访问的URL压根就错了,那谁也没有办法。这个就是所谓的SSL单向认证。

但是实际中,我们有可能还会验证客户端是否符合要求,也就是给我们每个用户颁发一个证书,比且每个数字证书都是唯一的,不公开的。这样就能通过这个数字证书保证当前访问我服务器的这个用户是经过服务器认可的,其他人不可访问。

双向认证 从第一个层面上 确保了服务器 与客户端 都是互相认可的。那么他们之间要进行通信,就会在通信协议上附加SSL协议,确保通信的内容是加密的,即使是sniffer这样的网络嗅探工具看到的都是 乱码。以后给大家演示下不加密的情况下,用sniffer看到的是什么。恐怕这样你就能提高警惕了。

以下内容从网络上摘抄 加以实际验证后修改的。

模拟场景:

Server端和Client端通信,需要进行授权和身份的验证,即Client只能接受Server的消息,Server只能接受Client的消息。

实现技术:

JSSE(Java Security Socket Extension)

是Sun为了解决在Internet上的安全通讯而推出的解决方案。它实现了SSL和TSL(传输层安全)协议。在JSSE中包含了数据加密,服务器验

证,消息完整性和客户端验证等技术。通过使用JSSE,开发人员可以在客户机和服务器之间通过TCP/IP协议安全地传输数据。

为了实现消息认证。

Server需要:

1)KeyStore: 其中保存服务端的私钥

2)Trust KeyStore:其中保存客户端的授权证书

同样,Client需要:

1)KeyStore:其中保存客户端的私钥

2)Trust KeyStore:其中保存服务端的授权证书

在这里我还是推荐使用Java自带的keytool命令,去生成这样信息文件。当然目前非常流行的开源的生成SSL证书的还有OpenSSL。

OpenSSL用C语言编写,跨系统。但是我们可能在以后的过程中用java程序生成证书的方便性考虑,还是用JDK自带的keytool。

1)生成服务端私钥,并且导入到服务端KeyStore文件中

keytool -genkey -alias serverkey -keystore kserver.keystore

过程中,分别需要填写,根据需求自己设置就行

keystore密码:123456

名字和姓氏:jin

组织单位名称:none

组织名称:none

城市或区域名称:BJ

州或省份名称:BJ

国家代码:CN

serverkey私钥的密码,不填写和keystore的密码一致。这里千万注意,直接回车就行了,不用修改密码。否则在后面的程序中以及无法直接应用这个私钥,会报错。

就可以生成kserver.keystore文件

server.keystore是给服务端用的,其中保存着自己的私钥

2)根据私钥,导出服务端证书

keytool -export -alias serverkey -keystore kserver.keystore -file server.crt

server.crt就是服务端的证书

3)将服务端证书,导入到客户端的Trust KeyStore中

keytool -import -alias serverkey -file server.crt -keystore tclient.keystore

tclient.keystore是给客户端用的,其中保存着受信任的证书

采用同样的方法,生成客户端的私钥,客户端的证书,并且导入到服务端的Trust KeyStore中

1)keytool -genkey -alias clientkey -keystore kclient.keystore

2)keytool -export -alias clientkey -keystore kclient.keystore -file client.crt

3)keytool -import -alias clientkey -file client.crt -keystore tserver.keystore

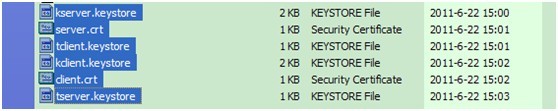

如此一来,生成的文件分成两组

服务端保存:kserver.keystore tserver.keystore

客户端保存:kclient.keystore tclient.kyestore

以下是通过Java Socket通信程序来验证我们生成的证书是否可用。

客户端:

- package examples.ssl;

- import java.io.BufferedInputStream;

- import java.io.BufferedOutputStream;

- import java.io.FileInputStream;

- import java.io.IOException;

- import java.io.InputStream;

- import java.io.OutputStream;

- import java.security.KeyStore;

- import javax.net.ssl.KeyManagerFactory;

- import javax.net.ssl.SSLContext;

- import javax.net.ssl.SSLSocket;

- import javax.net.ssl.TrustManagerFactory;

- /**

- * SSL Client

- *

- */

- public class SSLClient {

- private static final String DEFAULT_HOST = "127.0.0.1";

- private static final int DEFAULT_PORT = 7777;

- private static final String CLIENT_KEY_STORE_PASSWORD = "123456";

- private static final String CLIENT_TRUST_KEY_STORE_PASSWORD = "123456";

- private SSLSocket sslSocket;

- /**

- * 启动客户端程序

- *

- * @param args

- */

- public static void main(String[] args) {

- SSLClient client = new SSLClient();

- client.init();

- client.process();

- }

- /**

- * 通过ssl socket与服务端进行连接,并且发送一个消息

- */

- public void process() {

- if (sslSocket == null) {

- System.out.println("ERROR");

- return;

- }

- try {

- InputStream input = sslSocket.getInputStream();

- OutputStream output = sslSocket.getOutputStream();

- BufferedInputStream bis = new BufferedInputStream(input);

- BufferedOutputStream bos = new BufferedOutputStream(output);

- bos.write("Client Message".getBytes());

- bos.flush();

- byte[] buffer = new byte[20];

- bis.read(buffer);

- System.out.println(new String(buffer));

- sslSocket.close();

- } catch (IOException e) {

- System.out.println(e);

- }

- }

- /**

- * <ul>

- * <li>ssl连接的重点:</li>

- * <li>初始化SSLSocket</li>

- * <li>导入客户端私钥KeyStore,导入客户端受信任的KeyStore(服务端的证书)</li>

- * </ul>

- */

- public void init() {

- try {

- SSLContext ctx = SSLContext.getInstance("SSL");

- KeyManagerFactory kmf = KeyManagerFactory.getInstance("SunX509");

- TrustManagerFactory tmf = TrustManagerFactory.getInstance("SunX509");

- KeyStore ks = KeyStore.getInstance("JKS");

- KeyStore tks = KeyStore.getInstance("JKS");

- ks.load(new FileInputStream("E://kclient.keystore"), CLIENT_KEY_STORE_PASSWORD.toCharArray());

- tks.load(new FileInputStream("E://tclient.keystore"), CLIENT_TRUST_KEY_STORE_PASSWORD.toCharArray());

- kmf.init(ks, CLIENT_KEY_STORE_PASSWORD.toCharArray());

- tmf.init(tks);

- ctx.init(kmf.getKeyManagers(), tmf.getTrustManagers(), null);

- sslSocket = (SSLSocket) ctx.getSocketFactory().createSocket(DEFAULT_HOST, DEFAULT_PORT);

- } catch (Exception e) {

- System.out.println(e);

- }

- }

- }

服务器端:

- package examples.ssl;

- import java.io.BufferedInputStream;

- import java.io.BufferedOutputStream;

- import java.io.FileInputStream;

- import java.io.InputStream;

- import java.io.OutputStream;

- import java.net.Socket;

- import java.security.KeyStore;

- import javax.net.ssl.KeyManagerFactory;

- import javax.net.ssl.SSLContext;

- import javax.net.ssl.SSLServerSocket;

- import javax.net.ssl.TrustManagerFactory;

- /***********************************************************************************************************************

- * <ul>

- * <li>1)生成服务端私钥</li>

- * <li>keytool -genkey -alias serverkey -keystore kserver.keystore</li>

- * <li>2)根据私钥,到处服务端证书</li>

- * <li>keytool -exoport -alias serverkey -keystore kserver.keystore -file server.crt</li>

- * <li>3)把证书加入到客户端受信任的keystore中</li>

- * <li>keytool -import -alias serverkey -file server.crt -keystore tclient.keystore</li>

- * </ul>

- **********************************************************************************************************************/

- /**

- * SSL Server

- *

- */

- public class SSLServer {

- private static final int DEFAULT_PORT = 7777;

- private static final String SERVER_KEY_STORE_PASSWORD = "123456";

- private static final String SERVER_TRUST_KEY_STORE_PASSWORD = "123456";

- private SSLServerSocket serverSocket;

- /**

- * 启动程序

- *

- * @param args

- */

- public static void main(String[] args) {

- SSLServer server = new SSLServer();

- server.init();

- server.start();

- }

- /**

- * <ul>

- * <li>听SSL Server Socket</li>

- * <li> 由于该程序不是演示Socket监听,所以简单采用单线程形式,并且仅仅接受客户端的消息,并且返回客户端指定消息</li>

- * </ul>

- */

- public void start() {

- if (serverSocket == null) {

- System.out.println("ERROR");

- return;

- }

- while (true) {

- try {

- Socket s = serverSocket.accept();

- InputStream input = s.getInputStream();

- OutputStream output = s.getOutputStream();

- BufferedInputStream bis = new BufferedInputStream(input);

- BufferedOutputStream bos = new BufferedOutputStream(output);

- byte[] buffer = new byte[20];

- bis.read(buffer);

- System.out.println(new String(buffer));

- bos.write("Server Echo".getBytes());

- bos.flush();

- s.close();

- } catch (Exception e) {

- System.out.println(e);

- }

- }

- }

- /**

- * <ul>

- * <li>ssl连接的重点:</li>

- * <li>初始化SSLServerSocket</li>

- * <li>导入服务端私钥KeyStore,导入服务端受信任的KeyStore(客户端的证书)</li>

- * </ul>

- */

- public void init() {

- try {

- SSLContext ctx = SSLContext.getInstance("SSL");

- KeyManagerFactory kmf = KeyManagerFactory.getInstance("SunX509");

- TrustManagerFactory tmf = TrustManagerFactory.getInstance("SunX509");

- KeyStore ks = KeyStore.getInstance("JKS");

- KeyStore tks = KeyStore.getInstance("JKS");

- ks.load(new FileInputStream("E://kserver.keystore"), SERVER_KEY_STORE_PASSWORD.toCharArray());

- tks.load(new FileInputStream("E://tserver.keystore"), SERVER_TRUST_KEY_STORE_PASSWORD.toCharArray());

- kmf.init(ks, SERVER_KEY_STORE_PASSWORD.toCharArray());

- tmf.init(tks);

- ctx.init(kmf.getKeyManagers(), tmf.getTrustManagers(), null);

- serverSocket = (SSLServerSocket) ctx.getServerSocketFactory().createServerSocket(DEFAULT_PORT);

- serverSocket.setNeedClientAuth(true);

- } catch (Exception e) {

- e.printStackTrace();

- }

- }

- }

http://blog.csdn.net/binyao02123202/article/details/7702989

Java实现 SSL双向认证的更多相关文章

- SSL双向认证java实现(转)

本文通过模拟场景,介绍SSL双向认证的java实现 默认的情况下,我认为读者已经对SSL原理有一定的了解,所以文章中对SSL的原理,不做详细的介绍. 如果有这个需要,那么通过GOOGLE,可以搜索到很 ...

- tomcat配置SSL双向认证

一.SSL简单介绍 SSL(Secure Sockets Layer 安全套接层)就是一种协议(规范),用于保障客户端和服务器端通信的安全,以免通信时传输的信息被窃取或者修改. 怎样保障数据传输安全? ...

- SSL双向认证(高清版)

介绍了SSL双向认证的一些基本问题,以及使用Nginx+PHP基于它搭建https的Webservice. 之前的方式只是实现1:1的模式,昨天同事继续实现了n:1的模式,这里我再整理记录下. 由于n ...

- php实现https(tls/ssl)双向认证

php实现https(tls/ssl)双向认证 通常情况下,在部署https的时候,是基于ssl单向认证的,也就是说只要客户端认证服务器,而服务器不需要认证客户端. 但在一些安全性较高的场景,如银行, ...

- 在 kafka 的 broke 和 client 之间加入 SSL 双向认证

在 kafka 的 broke 和 client 之间加入 SSL 双向认证https://blog.csdn.net/hohoo1990/article/details/79110031 kafka ...

- C++ windows客户端支持SSL双向认证

C++ windows客户端支持SSL双向认证,服务端是JAVA开发的,使用的证书是jks格式的.C++并不支持JKS格式的证书,所以要用openssl进行转换下. 1. 需要先把jks转成.p12文 ...

- Nginx、SSL双向认证、PHP、SOAP、Webservice、https

本文是1:1模式,N:1模式请参见新的一篇博客<SSL双向认证(高清版)> ----------------------------------------------------- 我是 ...

- JAVA中SSL证书认证通讯

JAVA中SSL证书认证通讯 SSL通讯服务端 /******************************************************************** * 项目名称 ...

- apache用户认证,ssl双向认证配置

安装环境: OS:contos 6.4 httpd:httpd-2.2.15-59.el6.centos.i686.rpm openssl:openssl-1.0.1e-57.el6.i686.rpm ...

随机推荐

- Java Timer, TimerTask, Timer.Schedule

schedule的意思(时间表.进度表) timer.schedule(new TimerTask(){ void run()},0, 60*60*1000);timer.schedule(new M ...

- MySQL和Java数据类型对应

Java MySQL数据类型对照 类型名称 显示长度 数据库类型 JAVA类型 JDBC类型索引(int) 描述 VARCHAR L+N VARCHAR java.lang.S ...

- NodeMCU入门(1):刷入At固件,透传数据到TcpServer和Yeelink平台

准备工作 1. NodeMCU LUA ESP8266 CP2102 WIFI Internet Development Board,仔细看背面可以看出自带cp2102模块,可以通过普通的手机充电 ...

- 【AtCoder】CODE FESTIVAL 2017 qual C

A - Can you get AC? No #include <bits/stdc++.h> #define fi first #define se second #define pii ...

- Docker dockerfile镜像编码

一. 大多数docker基础镜像使用locale查看编码,发现默认编码都是POSIX,这会导致中文乱码.解决方法如下: 二.首先使用locale -a查看容器所有语言环境 三.dockerfile中加 ...

- Vijos1910 NOIP2014提高组 Day2T3 解方程 其他

欢迎访问~原文出处——博客园-zhouzhendong 去博客园看该题解 题目传送门 - Vijos1910 题意概括 已知多项式方程: a0+a1x+a2x2+...+anxn=0 求这个方程在[1 ...

- 015 在Spark中关于groupByKey与reduceByKey的区别

1.groupByKey的源代码 2.groupByKey的使用缺点 不使用groupByKey的主要原因:在大规模的数据下,数据分布不均匀的情况下,可能导致OOM 3.reduceByKey的源代码 ...

- Ubuntu18.10&Ubuntu18.04安装Python虚拟环境

Ubuntu18.04版本里面自带了最新的Python3.6.5版本,在安装Python虚拟环境时需注意: 1.首先是安装两个包 pip3 install virtualenv # python虚拟环 ...

- WinForm中DataGridView导出为Excel(快速版)

public static void ExportExcel(DataGridView myDGV, string fileName) { string saveFileName = fileName ...

- Python图形编程探索系列-02-框架设计

跳转到我的博客 设计任务 在主窗口root中放置三个容器用于容纳组件,容器采用框架设计. 代码初步设计 import tkinter as tk root = tk.Tk() root.geometr ...