asp.net权限认证:OWIN实现OAuth 2.0 之客户端模式(Client Credential)

客户端模式定义

客户端使用自己的名义,而不是用户的名义,向“服务提供商” 进行认证。

如何理解这句话? 乍一看,定义有点拗口,刚接触的童鞋可能完全不知所云。

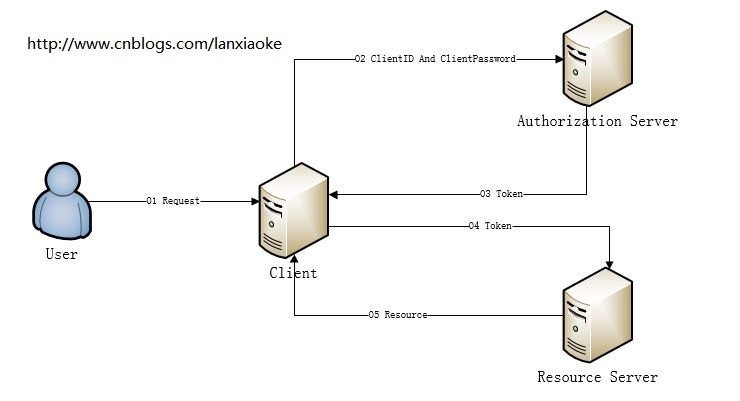

没关系,我们先把他的工作流程图画出来,如下:

据上图,可以得出一个大概的结论

1、用户(User)通过客户端(Client)访问受限资源(Resource)

2、因为资源受限,所以需要授权;而这个授权是Client与Authentication之间完成的,可以说跟User没有什么关系

3、根据2得出,Resource与User没有关联关系,即User不是这个Resource的Owner(所有者)

既然是这样,那大概可以推出这种认证的适用范围。

第一,肯定不能用作登录认证!因为登录认证后需要得到用户的一些基本信息,如昵称,头像之类,这些信息是属于User的;

第二,适用于一些对于权限要求不强的资源认证,比如:仅用于区分用户是否登录,排除匿名用户获取资源

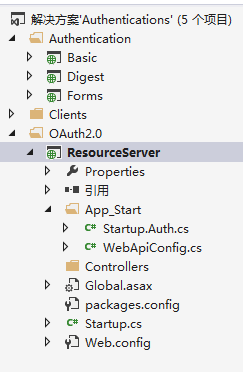

新建一个资源项目:ResourceServer

引用owin:install-package Microsoft.Owin -Version 2.1.0

新增Startup.cs

[assembly: OwinStartup(typeof(ResourceServer.Startup))]

namespace ResourceServer

{

public partial class Startup

{

public void Configuration(IAppBuilder app)

{

ConfigureAuth(app);

}

}

}

新增Startup.Auth.cs

namespace ResourceServer

{

public partial class Startup

{

public void ConfigureAuth(IAppBuilder app)

{

// 这句是资源服务器认证token的关键,认证逻辑在里边封装好了,我们看不到

app.UseOAuthBearerAuthentication(new Microsoft.Owin.Security.OAuth.OAuthBearerAuthenticationOptions());

}

}

}

新增ValuesController.cs

namespace ResourceServer.Controllers

{

[Authorize]

public class ValuesController : ApiController

{

public string Get()

{

return "lanxiaoke";

}

}

}

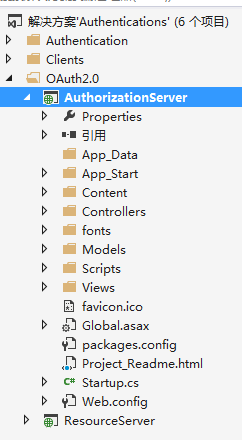

新建认证服务项目

修改Startup.Auth.cs

public partial class Startup

{

public void ConfigureAuth(IAppBuilder app)

{

// Setup Authorization Server

app.UseOAuthAuthorizationServer(new OAuthAuthorizationServerOptions

{

TokenEndpointPath = new PathString("/OAuth/Token"),

ApplicationCanDisplayErrors = true,

#if DEBUG

AllowInsecureHttp = true,

#endif

// Authorization server provider which controls the lifecycle of Authorization Server

Provider = new OAuthAuthorizationServerProvider

{

OnValidateClientAuthentication = ValidateClientAuthentication,

OnGrantClientCredentials = GrantClientCredetails

}, // Authorization code provider which creates and receives authorization code

AuthorizationCodeProvider = new AuthenticationTokenProvider

{

OnCreate = CreateAuthenticationCode,

OnReceive = ReceiveAuthenticationCode,

}, // Refresh token provider which creates and receives referesh token

RefreshTokenProvider = new AuthenticationTokenProvider

{

OnCreate = CreateRefreshToken,

OnReceive = ReceiveRefreshToken,

}

});

} private Task ValidateClientAuthentication(OAuthValidateClientAuthenticationContext context)

{

string clientId;

string clientSecret;

if (context.TryGetBasicCredentials(out clientId, out clientSecret) ||

context.TryGetFormCredentials(out clientId, out clientSecret))

{

if (clientId == "123456" && clientSecret == "abcdef")

{

context.Validated();

}

}

return Task.FromResult(0);

} private Task GrantClientCredetails(OAuthGrantClientCredentialsContext context)

{

var identity = new ClaimsIdentity(new GenericIdentity(context.ClientId, OAuthDefaults.AuthenticationType), context.Scope.Select(x => new Claim("urn:oauth:scope", x)));

context.Validated(identity);

return Task.FromResult(0);

} private readonly ConcurrentDictionary<string, string> _authenticationCodes =

new ConcurrentDictionary<string, string>(StringComparer.Ordinal); private void CreateAuthenticationCode(AuthenticationTokenCreateContext context)

{

context.SetToken(Guid.NewGuid().ToString("n") + Guid.NewGuid().ToString("n"));

_authenticationCodes[context.Token] = context.SerializeTicket();

} private void ReceiveAuthenticationCode(AuthenticationTokenReceiveContext context)

{

string value;

if (_authenticationCodes.TryRemove(context.Token, out value))

{

context.DeserializeTicket(value);

}

} private void CreateRefreshToken(AuthenticationTokenCreateContext context)

{

context.SetToken(context.SerializeTicket());

} private void ReceiveRefreshToken(AuthenticationTokenReceiveContext context)

{

context.DeserializeTicket(context.Token);

}

}

自此,认证服务项目算是建好了,因为对于客户端模式,认证服务器只需要返回token

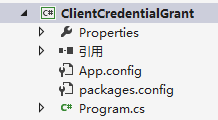

新增Client项目

static void Main(string[] args)

{

var authorizationServerUri = new Uri("http://localhost:8270/");

var authorizationServerDescription = new AuthorizationServerDescription

{

TokenEndpoint = new Uri(authorizationServerUri, "OAuth/Token")

}; var client = new WebServerClient(authorizationServerDescription, "123456", "abcdef");

var state = client.GetClientAccessToken(new[] { "scopes1", "scopes2" });

var token = state.AccessToken;

Console.WriteLine("Token: {0}", token); var resourceServerUri = new Uri("http://localhost:8001/");

var httpClient = new HttpClient(client.CreateAuthorizingHandler(token));

var values = httpClient.GetStringAsync(new Uri(resourceServerUri, "api/Values")).Result;

Console.WriteLine("Result: {0}", values); Console.ReadKey();

}

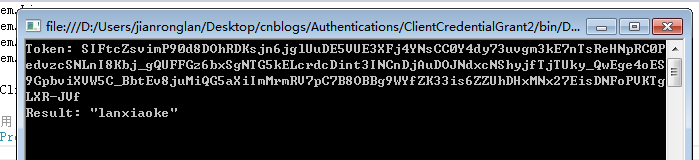

OK,Client环境搭好了,我们来运行下试试

认证成功!

asp.net权限认证系列

- asp.net权限认证:Forms认证

- asp.net权限认证:HTTP基本认证(http basic)

- asp.net权限认证:Windows认证

- asp.net权限认证:摘要认证(digest authentication)

- asp.net权限认证:OWIN实现OAuth 2.0 之客户端模式(Client Credential)

- asp.net权限认证:OWIN实现OAuth 2.0 之密码模式(Resource Owner Password Credential)

- asp.net权限认证:OWIN实现OAuth 2.0 之授权码模式(Authorization Code)

- asp.net权限认证:OWIN实现OAuth 2.0 之简化模式(Implicit)

asp.net权限认证:OWIN实现OAuth 2.0 之客户端模式(Client Credential)的更多相关文章

- asp.net权限认证:OWIN实现OAuth 2.0 之密码模式(Resource Owner Password Credential)

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- asp.net权限认证:OWIN实现OAuth 2.0 之简化模式(Implicit)

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- (转)基于OWIN WebAPI 使用OAuth授权服务【客户端模式(Client Credentials Grant)】

适应范围 采用Client Credentials方式,即应用公钥.密钥方式获取Access Token,适用于任何类型应用,但通过它所获取的Access Token只能用于访问与用户无关的Open ...

- 基于OWIN WebAPI 使用OAuth授权服务【客户端模式(Client Credentials Grant)】

适应范围 采用Client Credentials方式,即应用公钥.密钥方式获取Access Token,适用于任何类型应用,但通过它所获取的Access Token只能用于访问与用户无关的Open ...

- asp.net权限认证:OWIN实现OAuth 2.0 之授权码模式(Authorization Code)

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- asp.net权限认证:Windows认证

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- asp.net权限认证:Forms认证

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- asp.net权限认证:HTTP基本认证(http basic)

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

- asp.net权限认证:摘要认证(digest authentication)

asp.net权限认证系列 asp.net权限认证:Forms认证 asp.net权限认证:HTTP基本认证(http basic) asp.net权限认证:Windows认证 asp.net权限认证 ...

随机推荐

- windows下 nginx php 环境搭建

windows下配置nginx+php环境 刚看到nginx这个词,我很好奇它的读法(engine x),我的直译是“引擎x”,一般引“擎代”表了性能,而“x”大多出现是表示“xtras(额外的效果) ...

- mysql--学生课程成绩表

创建表student: CREATE TABLE `student` ( `sid` INT(11) NOT NULL AUTO_INCREMENT, `sname` VARCHAR(20) NOT ...

- c3p0、dbcp、tomcat jdbc pool 连接池配置简介及常用数据库的driverClass和驱动包

[-] DBCP连接池配置 dbcp jar包 c3p0连接池配置 c3p0 jar包 jdbc-pool连接池配置 jdbc-pool jar包 常用数据库的driverClass和jdbcUrl ...

- FZU 2092 收集水晶

暴力DP. dp[x1][y1][x2][y2][t]表示,第一个人在(X1,Y1),第二个人在(X2,Y2),时间为t的时候获得的最大价值. 时间复杂度o(t*n*m*n*m*5*5). 什么都不优 ...

- ListView与RadioButton组合——自定义单选列表

标签: radiobuttonlistviewandroidlayout 2013-09-10 11:13 19396人阅读 评论(8) 收藏 举报 分类: Android(19) 版权声明: ...

- Ubuntu 12.04下PHP环境的搭建(LAMP)

1.首先打开命令行,切换到root身份,获得最新的软件包 su root sudo apt-get install update 2.安装MySQL数据库 sudo apt-get install m ...

- LPC1788的内部EEPROM使用

Lpc1788内置有eeprom 使用代码 #ifndef __E2PRONINCHIP_H_ #define __E2PROMINCHIP_H #include "common.h&quo ...

- 设计模式笔记之一:MVP架构模式入门(转)

写在前面:昨天晚上,公司请来专家讲解了下MVP,并要求今后各自负责的模块都要慢慢的转到MVP模式上来.以前由于能力有限,没有认真关注过设计模式.框架什么的,昨晚突然兴趣大发,故这两天空闲时间一直在学习 ...

- SD卡初始化以及命令详解

SD卡是嵌入式设备中很常用的一种存储设备,体积小,容量大,通讯简单,电路简单所以受到很多设备厂商的欢迎,主要用来记录设备运行过程中的各种信息,以及程序的各种配置信息,很是方便,有这样几点是需要知道的 ...

- X-002 Exyson4412芯片启动过程分析

移植u-boot到FriendlyARM Tiny4412开发板上,首先我们需要对Samsung Exyson4412芯片的启动方式.系统时钟初始化.串口初始化.内存初始化以及开发板的内存地址空间分配 ...