PDO预处理语句规避SQL注入攻击

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储过程的输入参数,这类表单特别容易受到SQL注入式攻击。

第一种方法

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root"); //写一个预处理语句

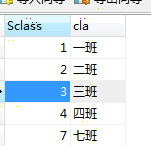

$sql = "insert into class values(?,?)";

//将预处理语句扔到服务器等待执行,返回PDOStatement对象

$stm = $pdo->prepare($sql);

//第二次将变量(参数)扔到服务器的SQL语句相应位置,给预处理语句绑定参数

$stm->bindParam(1,$Sclass);

$stm->bindParam(2,$cla);

$Sclass = "7";

$cla = "七班";

//执行

$stm->execute();

第一种方法简写

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root"); //写一个预处理语句

$sql = "insert into class values(?,?)";

//将预处理语句扔到服务器等待执行,返回PDOStatement对象

$stm = $pdo->prepare($sql);

//定义索引数组

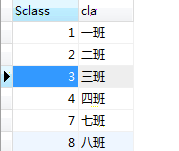

$arr = array("8","八班");

//执行

$stm->execute($arr);

第二种方法

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root");

//预处理语句

$sql = "insert into class VALUES (:Sclass,:cla)";

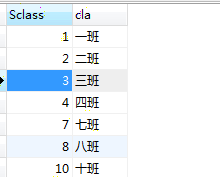

$stm = $pdo->prepare($sql); //造一个数组

$arr = array("Sclass"=>"10","cla"=>"十班"); //执行

$stm->execute($arr);

举例,第二种情况简单,建议应用第二种方法

<body xmlns="http://www.w3.org/1999/html">

<h1>添加数据</h1>

<form action="pdoycl5.php" method="post"/>

<div>代号:<input type="text" name="Sclass"> </div>

<div>班级:<input type="text" name="cla"> </div>

<input type="submit" value="添加">

</form>

</body>

<?php

$dsn = "mysql:dbname=study;host=localhost";

$pdo = new PDO($dsn,"root","root");

//预处理语句

$sql = "insert into class VALUES (:Sclass,:cla)";

$stm = $pdo->prepare($sql);

//执行

$stm->execute($_POST);

PDO预处理语句规避SQL注入攻击的更多相关文章

- MySQL pdo预处理能防止sql注入的原因

MySQL pdo预处理能防止sql注入的原因: 1.先看预处理的语法 $pdo->prepare('select * from biao1 where id=:id'); $pdo->e ...

- 2017-07-25 PDO预处理以及防止sql注入

首先来看下不做任何处理的php登录,首先是HTML页面代码 <html> <head><title>用户登录</title></head> ...

- php pdo预处理语句与存储过程

很多更成熟的数据库都支持预处理语句的概念.什么是预处理语句?可以把它看作是想要运行的 SQL 的一种编译过的模板,它可以使用变量参数进行定制.预处理语句可以带来两大好处: 1.查询仅需解析(或预处理) ...

- php安全编程—sql注入攻击

php安全编程--sql注入攻击 定义 SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因 ...

- PHP PDO 预处理语句与存储过程

很多更成熟的数据库都支持预处理语句的概念. 什么是预处理语句?可以把它看作是想要运行的 SQL 的一种编译过的模板,它可以使用变量参数进行定制.预处理语句可以带来两大好处: 查询仅需解析(或预处理)一 ...

- 实例讲解 SQL 注入攻击

这是一篇讲解SQL注入的实例文章,一步一步跟着作者脚步探索如何注入成功,展现了一次完整的渗透流程,值得一读.翻译水平有限,见谅! 一位客户让我们针对只有他们企业员工和顾客能使用的企业内网进行渗透测试. ...

- ADO。Net(二)——防止SQL注入攻击

规避SQL注入 如果不规避,在黑窗口里面输入内容时利用拼接语句可以对数据进行攻击 如:输入Code值 p001' union select * from Info where '1'='1 //这样可 ...

- ADO.Net——防止SQL注入攻击

规避SQL注入 如果不规避,在黑窗口里面输入内容时利用拼接语句可以对数据进行攻击 如:输入Code值 p001' union select * from Info where '1'='1 //这样可 ...

- day40:python操作mysql:pymysql模块&SQL注入攻击

目录 part1:用python连接mysql 1.用python连接mysql的基本语法 2.用python 创建&删除表 3.用python操作事务处理 part2:sql注入攻击 1.s ...

随机推荐

- 微信和QQ网页授权登录

一:微信授权 //用户授权 public function is_weixin(){ $url = "https://open.weixin.qq.com/connect/oauth2/au ...

- 解開32位元Win 7記憶體4GB限制

解開32位元Win 7記憶體4GB限制: ReadyFor4GB 檔案下載:ReadyFor4GB https://sites.google.com/a/joytown.tw/bai-jia-zhi/ ...

- HDU1548:A strange lift(Dijkstra或BFS)

题目链接 http://acm.hdu.edu.cn/showproblem.php?pid=1548 题意:电梯每层有一个数,例如第n层有个数k, 那么这一层只能上k层或下k层,但是不能低于一层或高 ...

- JTree实例

JTree实例 private void createTreeByXdDdt() { DefaultComboBoxModel boxModel = (DefaultComboBoxModel) cm ...

- Backbone源码解读(一)事件模块

Backbone源码浅读: 前言: Backbone是早起的js前端MV*框架之一,是一个依赖于underscore和jquery的轻量级框架,虽然underscore中基于字符串拼接的模板引擎相比如 ...

- spring mvc 下载文件链接

http://www.blogjava.net/paulwong/archive/2014/10/29/419177.html http://www.iteye.com/topic/1125784 h ...

- 负载均衡软件LVS分析三(配置)

LVS集群有DR.TUN.NAT三种配置模式,可以对www服务.FTP服务.MAIL服务等做负载均衡,下面通过搭建www服务的负载均衡实例,讲述基于DR模式的LVS集群配置. 一. Director ...

- 《深度探索C++对象模型》笔记——Data语意学

Data Member的绑定 inline member functin躯体之内的一个data member绑定操作会在整个class声明完成之后才发生. argument list中的名称还是会在它 ...

- Bootstrap入门(二十)组件14:警告框

Bootstrap入门(二十)组件14:警告框 警告框组件通过提供一些灵活的预定义消息,为常见的用户动作提供反馈消息,提示.通知或者警示,可以迅速吸引注意力. 1.情景警告框 2.可关闭的警告框 3. ...

- 手机APP测试思路及测试要点

一 手机APP测试基本思路: 测试计划--测试方案--测试用例--执行: 很多小公司都没有具体的需求,项目时间也比较紧,而且流程也不是很严谨,在这样的情况之下,作为测试的我们,该怎样去对项目进行用例 ...