RBAC----基于角色的访问权限控制

RBAC是什么?

基于角色的权限访问控制(Role-Based Access Control) 作为传统访问控制(自主访问、强制访问)的有前景的代替 受到了广泛的关注。

在RBAC中,权限与角色相关联,用户通过成为适当角色的成员而得到这些角色的权限。极大地简化了权限的管理。

RBAC支持三个著名的安全原则:最小权限原则、责任分离原则、数据抽象原则。

(1)因为RBAC可以将用户的角色配置成用户完成任务所需的最小的权限集。

(2)可以通过调用相互独立互斥的角色来共同完成敏感的任务。

(3)通过权限的抽象来体现数据抽象原则。eg:财务操作借款、存款等抽象权限,而不实际操作 系统提供的读、写、执行权限。

RBAC的关注点在于 Role和User、Permission的关系。

成为User assignment(UA)和 permission assignment(PA)关系的左右两边都是Many-to-Many关系。即多对多关系。

session在RBAC中是比较隐晦的一个元素。每一个session是一个映射,一个用户到多个role的映射。当一个用户激活他所有角色的一个子集的时候,建立一个session。每个session和单个的user关联,并且每个user可以关联到一个或者多个session。

Group概念

在RBAC系统中,User实际上在扮演角色(Role),可以用Actor来取代User。同时RBAC引入了Group概念。Group可以看做Actor。User就对应到具体的一个人。引入的Group概念,可以解决多人相同角色,还可以解决组织机构的授权问题。(RBAC中的Group与GBAC中的Group不同:GBAC多用于操作系统中,他的Group直接和权限相关联,实际上RBAC也借鉴了GBAC的一些概念。)

RBAC认为授权实际就是who,what,how三者之间的关系

即who对what进行how的操作。

Who,权限的拥用者或主体(如Principal、User、Group、Role、Actor等等);

what,权限针对的对象或资源(Resource、Class) ;

How,具体的权限(Privilege,正向授权与负向授权)。

即我们通过给角色授权,然后将附有权利的角色施加到某个用户身上,这样用户就可以实施相应的权利了。通过中间角色的身份,是权限管理更加灵活:角色的权利可以灵活改变,用户的角色的身份可以随着场所的不同而发生改变等。这样这套RBAC就几乎可以运用到所有的权限管理的模块上了。

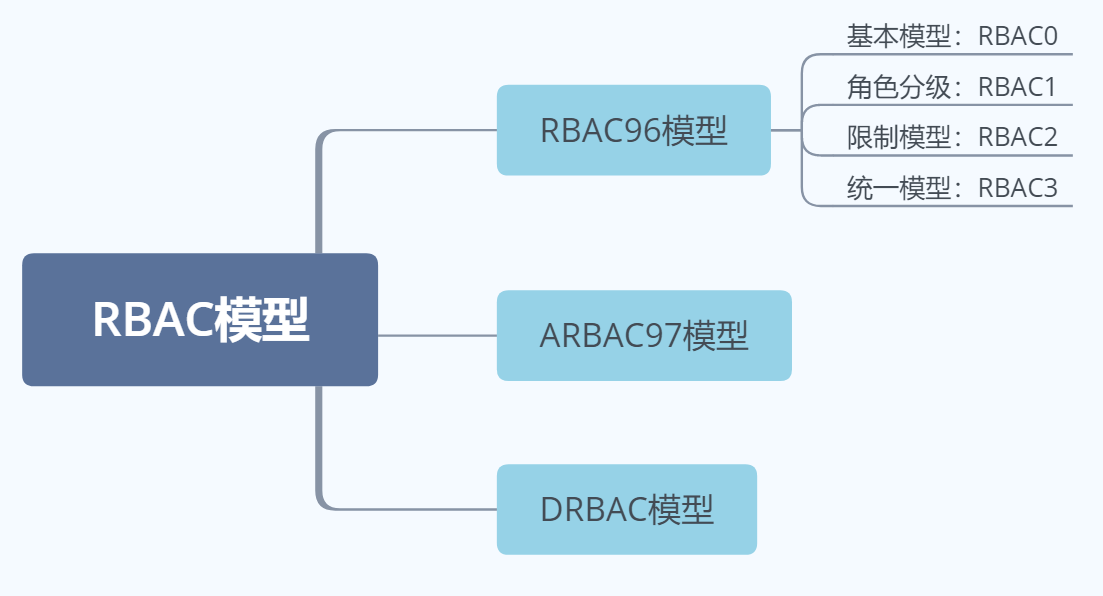

RBAC模型分类

RBAC----基于角色的访问权限控制的更多相关文章

- php : RBAC 基于角色的用户权限控制-表参考

--管理员表 CREATE TABLE `sw_manager` ( `mg_id` int(11) NOT NULL AUTO_INCREMENT, `mg_name` varchar(32) NO ...

- RBAC(基于角色的访问控制权限)表结构

Rbac 支持两种类,PhpManager(基于文件的) 和 DbManager(基于数据库的) 权限:就是指用户是否可以执行哪些操作 角色:就是上面说的一组操作的集合,角色还可以继承 在Yii2.0 ...

- Yii中 RBAC(基于角色的访问控制权限)表结构原理分析

这里有几个概念很重要,我简单用大白话说一下; 权限:就是指用户是否可以执行哪些操作. 如:小张可以发帖.回帖.浏览,小红只能回帖.浏览 角色:就是上面说的一组操作的集合. 如:高级会员有发帖.回帖.删 ...

- angular基于ui-router实现系统权限控制

前端去实现权限控制听起来有点扯淡(实际也有点扯淡),掩耳盗铃,主要是担心安全问题,但是如果在前后端分离的情况下,需要做一个带有权限控制的后台管理系统,angular基于ui-router应该怎么做呢? ...

- MongoDB 安全和访问权限控制

MongoDB的访问控制能够有效保证数据库的安全,访问控制是指绑定Application监听的IP地址,设置监听端口,使用账户和密码登录 一,访问控制的参数 1,绑定IP地址 mongod 参数:-- ...

- IAM:亚马逊访问权限控制

IAM的策略.用户->服务器(仓库.业务体) IAM:亚马逊访问权限控制(AWS Identity and Access Management )IAM使您能够安全地控制用户对 AWS 服务和资 ...

- Struts2中基于Annotation的细粒度权限控制

Struts2中基于Annotation的细粒度权限控制 2009-10-19 14:25:53| 分类: Struts2 | 标签: |字号大中小 订阅 权限控制是保护系统安全运行很重要 ...

- Shiro入门之二 --------基于注解方式的权限控制与Ehcache缓存

一 基于注解方式的权限控制 首先, 在spring配置文件applicationContext.xml中配置自动代理和切面 <!-- 8配置自动代理 --> <bean cl ...

- Java之封装与访问权限控制(二)

目录 Java之封装与访问权限控制(二) 包:库单元 import import static Java常用包 Java之封装与访问权限控制(二) 访问权限控制是具体实现的隐藏,是封装性的一部分体现. ...

随机推荐

- pyqt5-信号与槽

个人理解:pyqt5的信号就是C++中事件,比如鼠标单击事件;pyqt5中的槽就是c++事件函数,比如单击之后要去执行的函数 例子一 一个信号连接一个槽 import sysfrom PyQt5.Qt ...

- 【leetcode】Find Largest Value in Each Tree Row

You need to find the largest value in each row of a binary tree. Example: Input: 1 / \ 3 2 / \ \ 5 3 ...

- Codecombat 游戏攻略(计算机科学三)2

第33关 逻辑之路 判断secretB 非真,走上面:否则,走下面(这里面要先自己进行逻辑判断)if…else语句或者这样用(不用自己进行判断) // 如果 secretB 非真,走上面:否则,走下面 ...

- 9. ClustrixDB主从复制

一.在线添加从库 主集群: 10.1.1.23:5306 从集群: 10.1.3.88:5306 主库开启binlog MySQL [(none)]> CREATE BINLOG 'clustr ...

- node中controller的get和post方法获取参数

1.get: const body = ctx.query; // get请求 2.post: const body = ctx.request.body; // post请求

- codevs 1126 数字统计 2010年NOIP全国联赛普及组 x

题目描述 Description 请统计某个给定范围[L, R]的所有整数中,数字2出现的次数. 比如给定范围[2, 22],数字2在数2中出现了1次,在数12中出现1次,在数20中出现1次,在数21 ...

- QGIS源码解析和二次开发

使用Python 开发一个交通系统? 不如基于GeoServer来开发更能产生效益 QGIS3d:https://blog.csdn.net/shi_weihappy/article/details/ ...

- djangle中模板系统的使用

django相关的命令行命令: 创建一个djaongo的应用:在已经创建号的应用文件夹中运行:django-admin.py startproject projectName 开启系统自带的服务器在网 ...

- 20165218 《网络对抗技术》 Exp9 网络安全基础

Exp9 网络完全基础 基础问题回答 SQL注入攻击原理,如何防御 所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令. ...

- 详解设备PID和VID

根据USB规范的规定,所有的USB设备都有供应商ID(VID)和产品识别码(PID),主机通过不同的VID和PID来区别不同的设备. VID和PID都是两个字节长,其中,供应商ID(VID)由供应商向 ...