RSA(攻防世界)Rsa256 -- cr4-poor-rsa

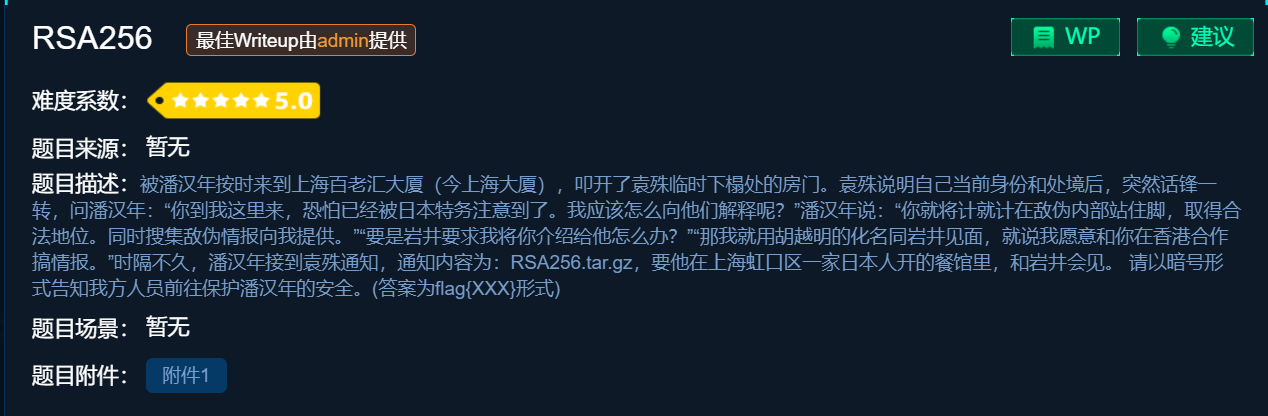

RSA256

【攻防世界】 题目链接 【RSA256】

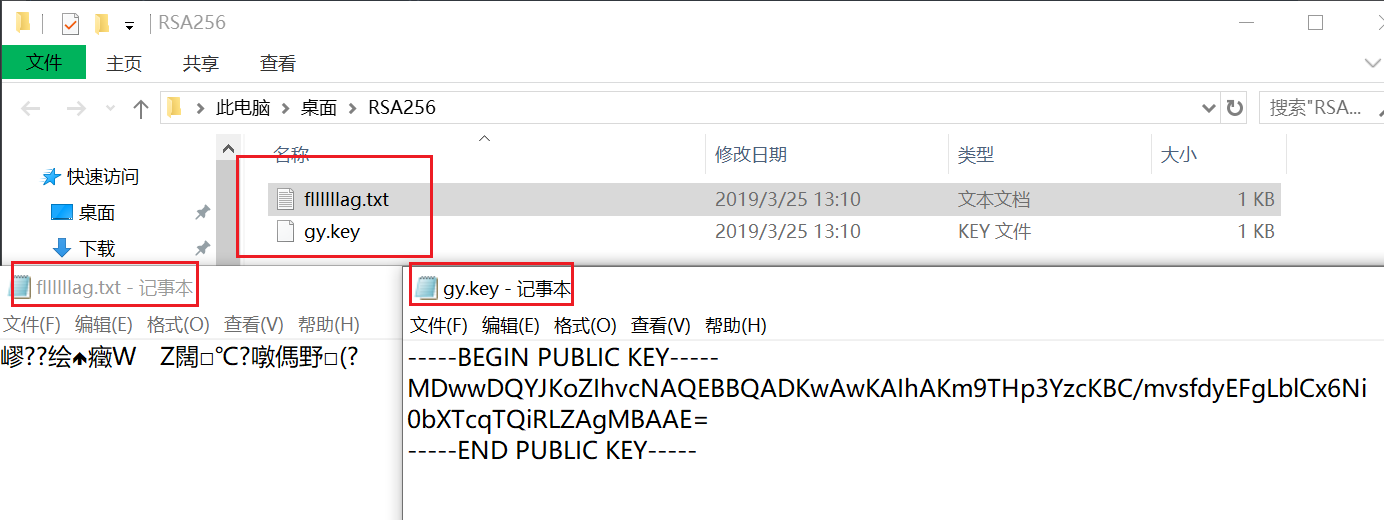

下载附件得到两个文件。 猜测第一个 txt 文件 可能为RSA加密密文 ,第二个估计就是密钥。依次打开看看:

果然如此。

目标: 寻找 n、e、q、p

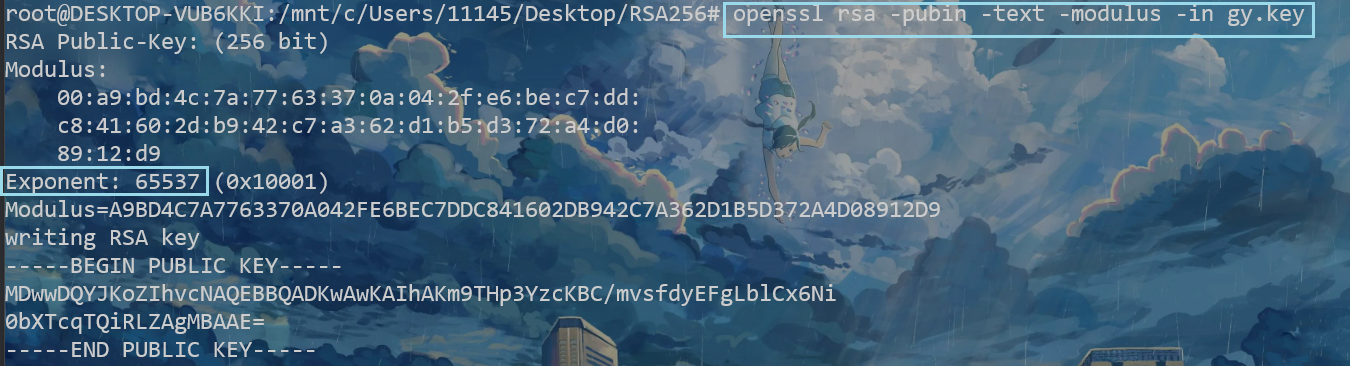

利用 openssl 查看 e

打开 kali ,利用 openssl 工具

输入以下命令:

openssl rsa -pubin -text -modulus -in gy.key

得到: e: 65537 (0x10001)

常见 openssl rsa 命令 如下:

openssl rsa [-inform PEM|NET|DER] [-outform PEM|NET|DER] [-in filename] [-passin arg] [-out filename] [-passout arg] [-sgckey] [-des] [-des3] [-idea] [-text] [-noout] [-modulus] [-check] [-pubin] [-pubout] [-engine id]

-in filename:指明私钥文件

-out filename:指明将提取出的公钥保存至指定文件中

-pubout:根据私钥提取出公钥

例子:已知私钥,利用openssl 工具破解密文。

如题 : 【攻防世界】就在其中

openssl rsautl -decrypt -in key.txt -inkey psa.key -out flag.txt

密文: key.txt

私钥:psa.key

破解保存到 flag.txt

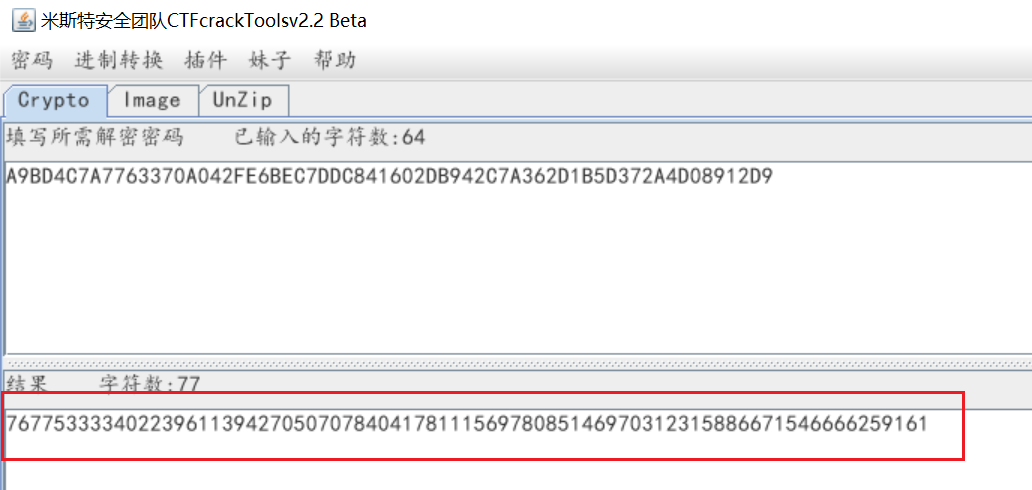

十六进制转换得到 n

注意到上一步骤中,得到了:

Modulus=A9BD4C7A7763370A042FE6BEC7DDC841602DB942C7A362D1B5D372A4D08912D9

Modulus的值目前是十六进制,需转化为十进制:

得到 n:76775333340223961139427050707840417811156978085146970312315886671546666259161

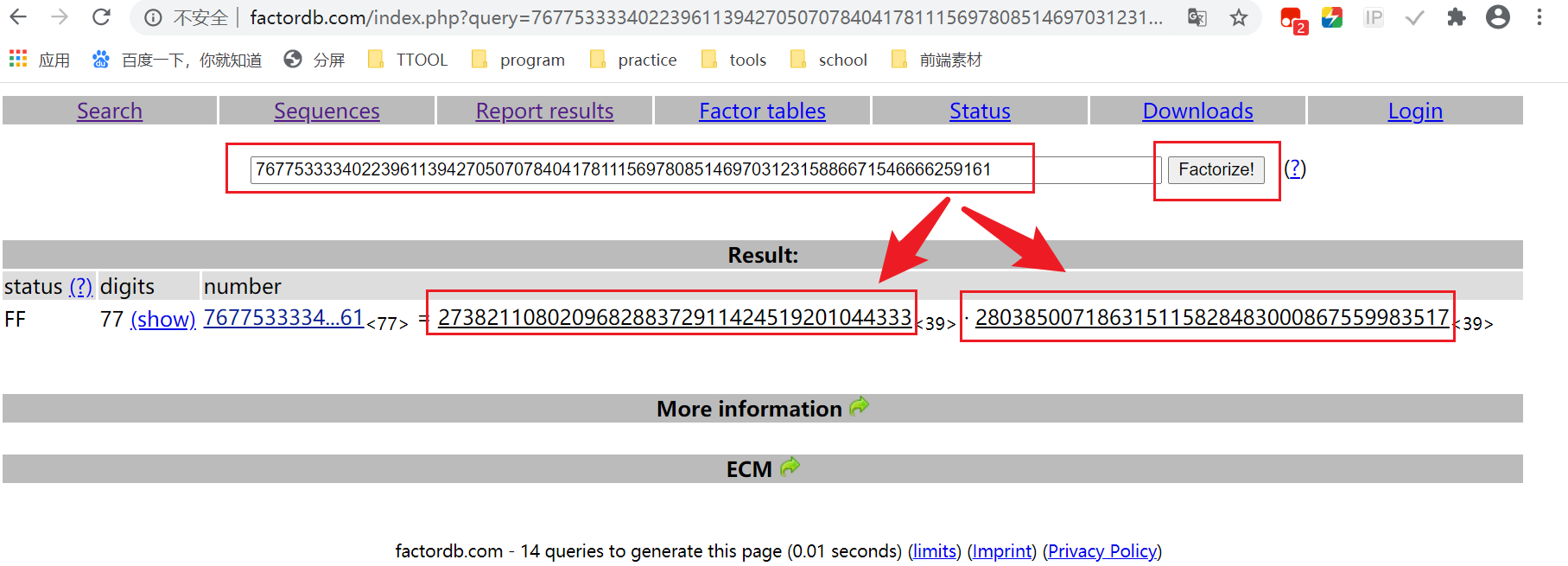

利用 n来分解得到 p、q

已知 n = 76775333340223961139427050707840417811156978085146970312315886671546666259161

利用 在线分解素数网站

得到

p = 273821108020968288372911424519201044333

q = 280385007186315115828483000867559983517

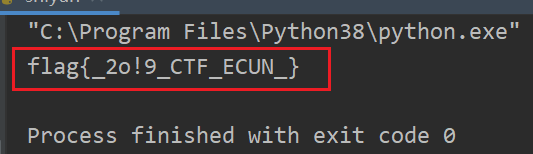

跑脚本出flag

至于跑脚本的库的提前准备,可参考我 之前一篇博客中的环境准备 。

#coding:utf-8

import gmpy2

import rsa

p = 273821108020968288372911424519201044333

q = 280385007186315115828483000867559983517

n = 76775333340223961139427050707840417811156978085146970312315886671546666259161

e = 65537

d = int(gmpy2.invert(e,(p-1)*(q-1)))

privatekey = rsa.PrivateKey(n,e,d,p,q)

with open("E:\\fllllllag.txt","rb") as f:

print(rsa.decrypt(f.read(),privatekey).decode())

flag{_2o!9_CTF_ECUN_}

记得去掉 _ 真正的flag为:

flag{2o!9CTFECUN}

【参考题解】 戳这里

cr4-poor-rsa

【攻防世界】 题目链接 【cr4-poor-rsa】

下载附件,解压得到如下两个文件:

【注意】显然在第一个文件中,flag经过base64加密,跑脚本时要记得给其解密:

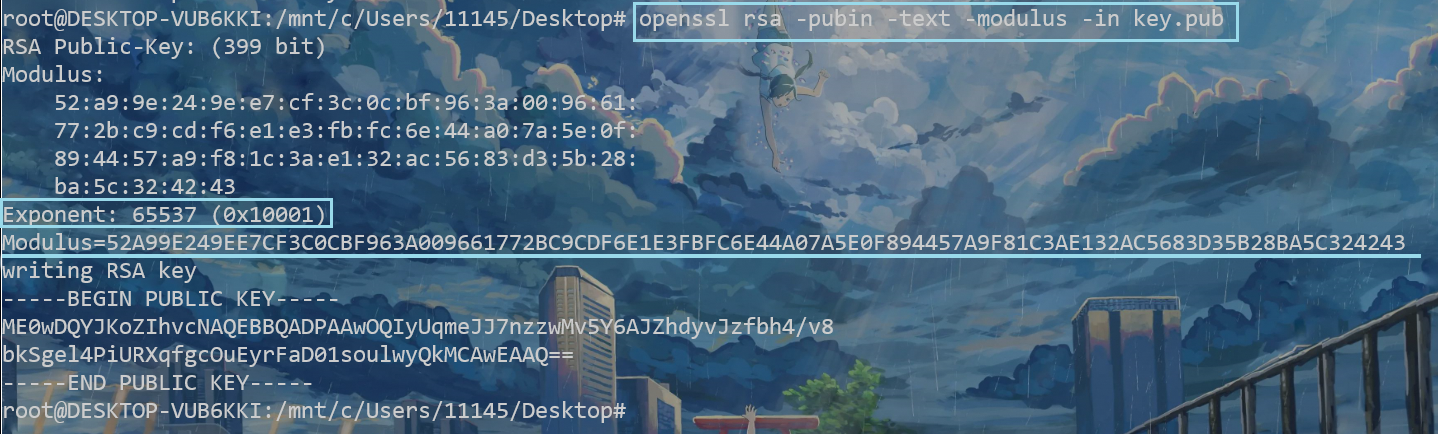

利用 openssl来查看 key.pub

openssl rsa -pubin -text -modulus -in key.pub

得到 :

e = 65537

n = 52A99E249EE7CF3C0CBF963A009661772BC9CDF6E1E3FBFC6E44A07A5E0F894457A9F81C3AE132AC5683D35B28BA5C324243

= 833810193564967701912362955539789451139872863794534923259743419423089229206473091408403560311191545764221310666338878019

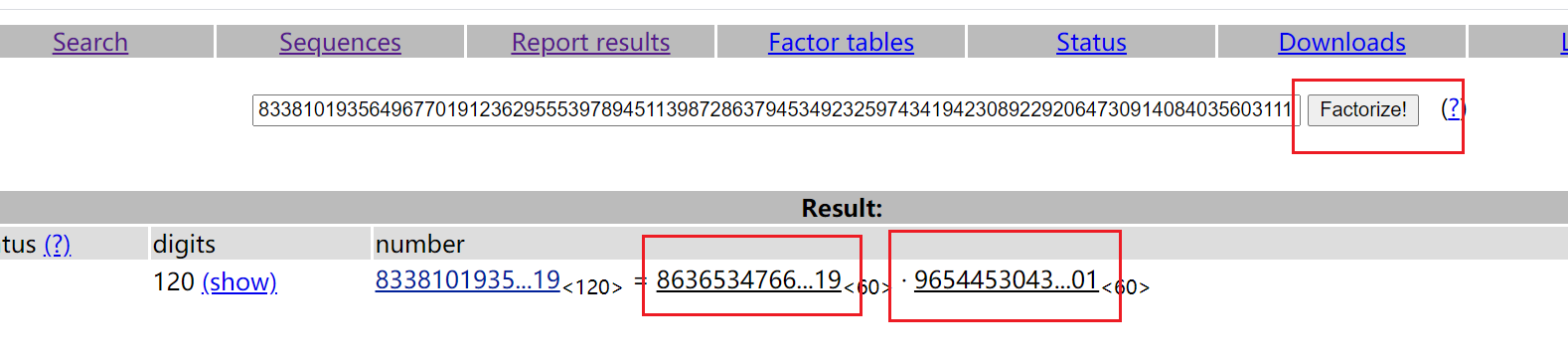

分解大数n,得到p、q

p = 863653476616376575308866344984576466644942572246900013156919

q = 965445304326998194798282228842484732438457170595999523426901

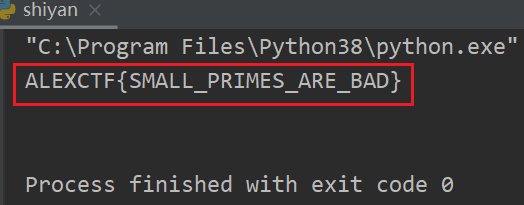

脚本拿flag

修改一下上题脚本:

#coding:utf-8

import gmpy2

import rsa

from base64 import b64decode

p = 863653476616376575308866344984576466644942572246900013156919

q = 965445304326998194798282228842484732438457170595999523426901

n = 833810193564967701912362955539789451139872863794534923259743419423089229206473091408403560311191545764221310666338878019

e = 65537

d = int(gmpy2.invert(e,(p-1)*(q-1)))

privatekey = rsa.PrivateKey(n,e,d,p,q)

with open("E:\\flag.b64","rb") as f:

str = b64decode(f.read())

print(rsa.decrypt(str,privatekey).decode())

拿到flag!

ALEXCTF{SMALL_PRIMES_ARE_BAD}

结语 - (enc)flag格式

顺便提一句,像上面的格式有 _ 的存在。因此在考虑flag格式的时候,可以优先考虑一下:

比如 【攻防世界】 的 enc 最终解密得到 ALEXCTFTH15O1SO5UP3RO5ECR3TOTXT

但是真正flag格式 为: (将O更换为 _ )

ALEXCTF{TH15_1S_5UP3R_5ECR3T_TXT}

【侵权删】

【转载请放链接】 https://www.cnblogs.com/Jlay/p/Rsa_openssl.html

RSA(攻防世界)Rsa256 -- cr4-poor-rsa的更多相关文章

- RSA脚本环境配置-攻防世界-OldDriver

[Crypto] 题目链接 [RSA算法解密] 审题分析 首先拿到一个压缩包,解压得到文件enc.txt. 先不用去管其他,第一眼enc马上联想到 RSA解密.接着往下看 [{"c" ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- RSA算法原理——(3)RSA加解密过程及公式论证

上期(RSA简介及基础数论知识)为大家介绍了:互质.欧拉函数.欧拉定理.模反元素 这四个数论的知识点,而这四个知识点是理解RSA加密算法的基石,忘了的同学可以快速的回顾一遍. 一.目前常见加密算法简介 ...

- rsa字符串格式公钥转换python rsa库可识别的公钥形式

在爬虫分析的时候,经常在网页上看到如下格式的rsa公钥: MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDC7kw8r6tq43pwApYvkJ5laljaN9BZb21 ...

- php/js/linux: js加密(rsa公钥加密) php解密(rsa私钥解密)

php/js/linux: js加密(rsa公钥加密) php解密(rsa私钥解密) 一: js rsa 插件 https://github.com/UFO0001/WX_RSA 或者: https: ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 【攻防世界】高手进阶 pwn200 WP

题目链接 PWN200 题目和JarvisOJ level4很像 检查保护 利用checksec --file pwn200可以看到开启了NX防护 静态反编译结构 Main函数反编译结果如下 int ...

- Delphi RSA加解密【 (RSA公钥加密,私钥解密)、(RSA私钥加密,公钥解密)、MD5加密、SHA加密】

作者QQ:(648437169) 点击下载➨delphi RSA加解密 [Delphi RSA加解密]支持 (RSA公钥加密,私钥解密).(RSA私钥加密,公钥解密).MD5加密.SHA1加密.SHA ...

随机推荐

- 【Flutter 混合开发】添加 Flutter 到 Android Activity

Flutter 混合开发系列 包含如下: 嵌入原生View-Android 嵌入原生View-iOS 与原生通信-MethodChannel 与原生通信-BasicMessageChannel 与原生 ...

- Redis基础(三)Redis持久化:RDB与AOF

什么是Redis持久化? Redis是键值对的内存数据库,它将数据存储在内存里.客户端发送命令到服务器,再由服务器到内存里查找数据. 一旦Redis服务器进程退出,存储在内存里的数据就会丢失. 为了解 ...

- Git系列:常用命令

一.背景 作为一名程序员,怎么能不懂Git那些常用命令呢?于是花费一点时间来总结Git命令.关于安装的话,就不讲了. 二.常用命令 1.配置全局的用户名称和用户邮箱 git config --glob ...

- 【实验课选题详解】用C语言实现万年历

题目要求 编程实现万年历,要求: 可根据用户输入或系统日期进行初始化,如果用户无输入则显示系统日期所在月份的月历,并突出显示当前日期: 可根据用户输入的日期查询,并显示查询结果所在月份的月历,突出显示 ...

- (五)F5和CTRL+F5两种刷新的区别

一.刷新原理不同: F5触发的HTTP请求的请求头中通常包含了If-Modified-Since 或 If-None-Match字段,或者两者兼有. CTRL+F5触发的HTTP请求的请求头中没有上面 ...

- (三)URI、URL和URN/GET与POST的区别

(一)URI.URL.URN HTTP使用统一资源标识符(Uniform Resource Identifiers,URI)来传输数据和建立连接. URL是一种特殊类型的URI,包含了用于查找某个资源 ...

- linux修改ssh远程端口22

建议先查看redhat的release版本,CentOS 7的启动服务不同: # more /etc/redhat-release 正文: 如题: 在此前,建议先查看redhat的release版本, ...

- C#3新增语法特性

C#3,.Net Framework 3.5 ,Visual Studio 2008, CLR 3.0 C#3.0新引进的语法基于.Net Framework 3.5.主要引进的语法:Linq,隐式类 ...

- 直播平台源码搭建教程:微信小程序中的直播如何去掉水印

直播平台源码搭建教程:微信小程序中的直播如何去掉水印 本文与大家分享一下直播平台源码搭建教程,如何去掉直播视频的水印 var services = require('../../lib/service ...

- 剑指Offer-Python(1-5)

1.二维数组的查找 查找,其实就可以挨个进行比较就可以.又由于题目说明(每一行都按照从左到右递增的顺序排序,每一列都按照从上到下递增的顺序排序),因此如果利用类似于二分查找的方法,那么比较次数则会更少 ...