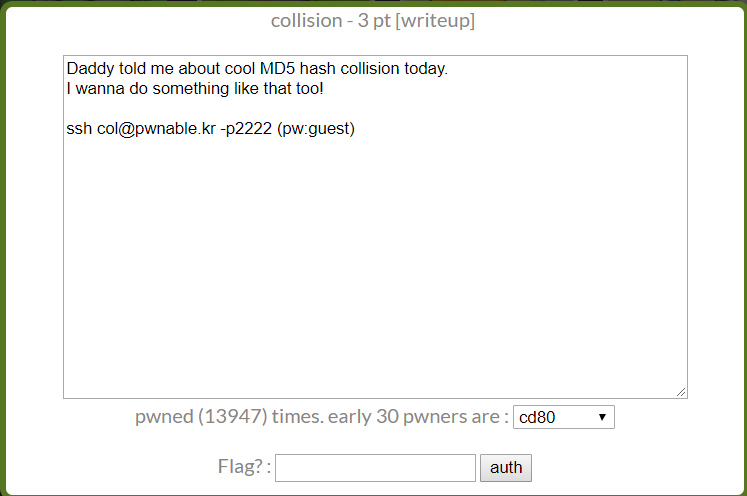

pwnable.kr第二题collision

1 col@prowl:~$ ls -al

2 total 36

3 drwxr-x--- 5 root col 4096 Oct 23 2016 .

4 drwxr-xr-x 114 root root 4096 May 19 15:59 ..

5 d--------- 2 root root 4096 Jun 12 2014 .bash_history

6 -r-sr-x--- 1 col_pwn col 7341 Jun 11 2014 col

7 -rw-r--r-- 1 root root 555 Jun 12 2014 col.c

8 -r--r----- 1 col_pwn col_pwn 52 Jun 11 2014 flag

9 dr-xr-xr-x 2 root root 4096 Aug 20 2014 .irssi

10 drwxr-xr-x 2 root root 4096 Oct 23 2016 .pwntools-cache

11 col@prowl:~$ cat col.c

12 #include <stdio.h>

13 #include <string.h>

14 unsigned long hashcode = 0x21DD09EC;

15 unsigned long check_password(const char* p){

16 int* ip = (int*)p;

17 int i;

18 int res=0;

19 for(i=0; i<5; i++){

20 res += ip[i];

21 }

22 return res;

23 }

24

25 int main(int argc, char* argv[]){

26 if(argc<2){

27 printf("usage : %s [passcode]\n", argv[0]);

28 return 0;

29 }

30 if(strlen(argv[1]) != 20){

31 printf("passcode length should be 20 bytes\n");

32 return 0;

33 }

34

35 if(hashcode == check_password( argv[1] )){

36 system("/bin/cat flag");

37 return 0;

38 }

39 else

40 printf("wrong passcode.\n");

41 return 0;

42 }

参数构造20位,check_password函数内用int读char,即分成5个数

字符串以‘\x00'结尾,所以用'\x01'来填充,

0x21DD09EC-0x01010101*4=0x1DD905E8

col@prowl:~$ ./col $(python -c "print '\x01' * 16 + '\xE8\x05\xD9\x1D'")

daddy! I just managed to create a hash collision :)

pwnable.kr第二题collision的更多相关文章

- pwnable.kr第二天

3.bof 这题就是简单的数组越界覆盖,直接用gdb 调试出偏移就ok from pwn import * context.log_level='debug' payload='A'*52+p32(0 ...

- pwnable.kr 第一题fd

使用ssh fd@pwnable.kr -p2222连接输入密码guest 1 fd@prowl:~$ ls -al 2 total 40 3 drwxr-x--- 5 root fd 4096 Oc ...

- 【pwnable.kr】 brainfuck

pwnable.kr第二关第一题: ========================================= Download : http://pwnable.kr/bin/bfDownl ...

- pwnable.kr第三题bof

Running at : nc pwnable.kr 9000 IDA查看 1 unsigned int __cdecl func(int a1) 2 { 3 char s; // [esp+1Ch] ...

- pwnable.kr的passcode

前段时间找到一个练习pwn的网站,pwnable.kr 这里记录其中的passcode的做题过程,给自己加深印象. 废话不多说了,看一下题目, 看到题目,就ssh连接进去,就看到三个文件如下 看了一下 ...

- pwnable.kr brainfuck之write up

I made a simple brain-fuck language emulation program written in C. The [ ] commands are not impleme ...

- pwnable.kr详细通关秘籍(二)

i春秋作家:W1ngs 原文来自:pwnable.kr详细通关秘籍(二) 0x00 input 首先看一下代码: 可以看到程序总共有五步,全部都满足了才可以得到flag,那我们就一步一步来看 这道题考 ...

- 【pwnable.kr】 unlink

pwnable.kr 第一阶段的最后一题! 这道题目就是堆溢出的经典利用题目,不过是把堆块的分配与释放操作用C++重新写了一遍,可参考<C和C++安全编码一书>//不是广告 #includ ...

- 【pwnable.kr】 codemap

pwnable新的一题. download: http://pwnable.kr/bin/codemap.exe ssh codemap@pwnable.kr -p2222 (pw:guest) 这道 ...

随机推荐

- Steam 钓鱼模拟器

Steam 钓鱼模拟器 Fishing Planet Fishing Planet 是一个独特和高度现实的在线第一人称多人钓鱼模拟器,由狂热的钓鱼爱好者钓鱼给你带来实际钓鱼充分刺激开发! 选择你的诱饵 ...

- sentry can not delete release bug

sentry can not delete release bug bug $ ./node_modules/@sentry/cli/bin/sentry-cli releases list $ ./ ...

- PostCSS All In One

PostCSS All In One https://postcss.org/ https://www.webpackjs.com/loaders/postcss-loader/ https://gi ...

- web effects collection

web effects collection typewriter effect js 打字机效果 http://www.mattboldt.com/demos/typed-js/ https://g ...

- Linux in depth

Linux in depth bash file text editor filter selector command ?

- nodejs 简单的模拟代理服务器

https://nodejs.org/api/net.html#net_net_createconnection 代理前:client -> server 代理后:client -> pr ...

- 源码分析:CyclicBarrier 之循环栅栏

简介 CyclicBarrier 是一个同步辅助工具,允许一组线程全部等待彼此达到共同屏障点,且等待的线程被释放后还可以重新使用,所以叫做Cyclic(循环的). 应用场景 比如出去旅行时,导游需要等 ...

- 2021-02:Teams开发平台更新概述

作为2021年工作计划的一部分,我会在每月的第三个星期五发布Teams开发平台的更新报告,给大家整理和讲解最新的平台功能,以及特色场景.这是第一篇文章,我会挑选截至到2月份一些重要的更新,以后每月的更 ...

- epoll原理详解及epoll反应堆模型

本文转载自epoll原理详解及epoll反应堆模型 导语 设想一个场景:有100万用户同时与一个进程保持着TCP连接,而每一时刻只有几十个或几百个TCP连接是活跃的(接收TCP包),也就是说在每一时刻 ...

- Golang 实现 Redis(9): 使用GeoHash 搜索附近的人

本文是使用 golang 实现 redis 系列的第九篇,主要介绍如何使用 GeoHash 实现搜索附近的人. 搜索附近的POI是一个非常常见的功能,它的技术难点在于地理位置是二维的(经纬度)而我们常 ...