利用wireshark抓取TCP的整个过程分析。

原文地址:https://www.cnblogs.com/NickQ/p/9226579.html

最近,已经很久都没有更新博客了。看看时间,想想自己做了哪些事情,突然发现自己真的是太贪心,到头来却一个都没搞好。手头的嵌入式都还没学出名堂,竟然还想着学FPGA,物联网,机器学习。然而,遇到新奇的事物,就会控制不住的去想,去找资料,实际上只是逃避遇到的问题,不想去解决而已。。最后的结果就是手头的活堆起来了,然后花大把整块的时间解决。真的是讨厌现在的自己。

以后还是慢慢记录吧,不管做了什么,都慢慢尝试积累。。其他的东西,像FPGA,机器学习什么的,让他随风去吧,用到啥学啥。其他的当看客,了解了解就好。

这是计算机网络的一次作业,学习抓取TCP/IP建立连接和断开连接的过程,以下是正文:

步骤:

首先尝试抓百度,腾讯等网络连接,发现会有许多问题需要考虑,断开连接操作不好操作,且数据冗杂不利于学习。

所以借助手机和电脑完成此次过程,操作如下:

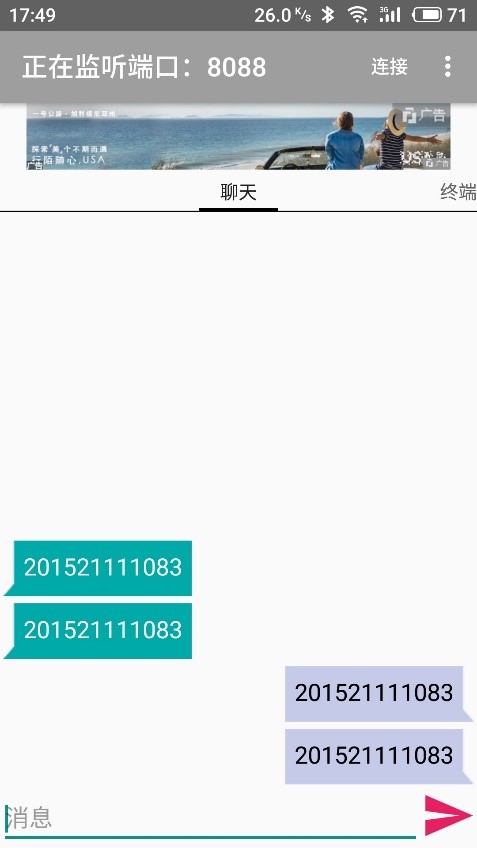

1、在手机端,安装TCP测试工具,开启TCP监听,端口8088;

2、打开wireshark监听WIFI网卡。

3、打开电脑端TCP测试客户端,连接TCP服务器。

此处,我的手机IP为192.168.255.5,端口8088;电脑的IP地址为192.168.255.6。

4、通过电脑客户端,发送两次信息到手机。

5、通过手机客户端,发送两次信息到电脑。

6、断开连接。

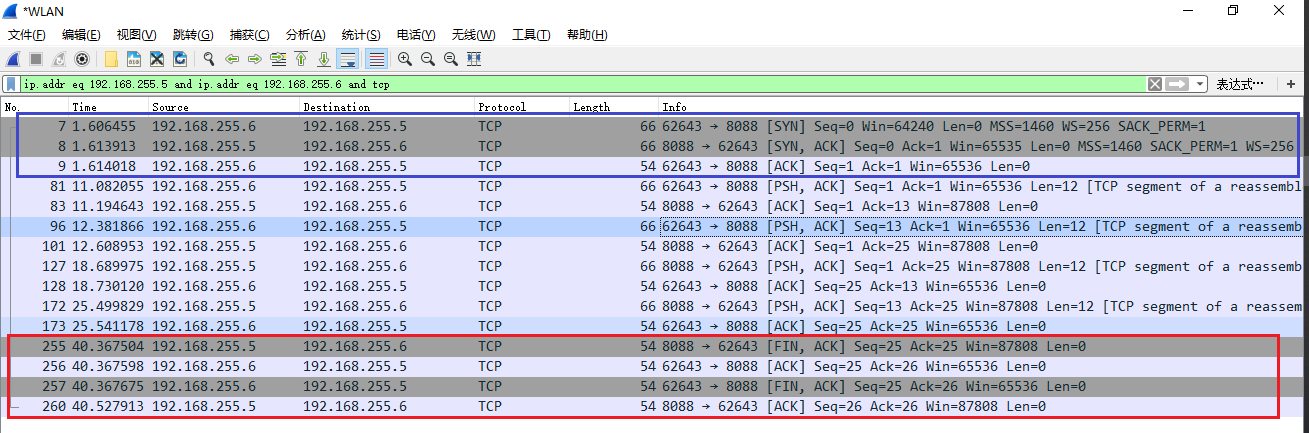

7、通过ip.addr eq 192.168.255.5 and ip.addr eq 192.168.255.6 and tcp过滤掉其他报文。

至于wireshark过滤的语法,可以参考其他的一些博文:https://blog.csdn.net/wojiaopanpan/article/details/69944970

协议及过程分析:

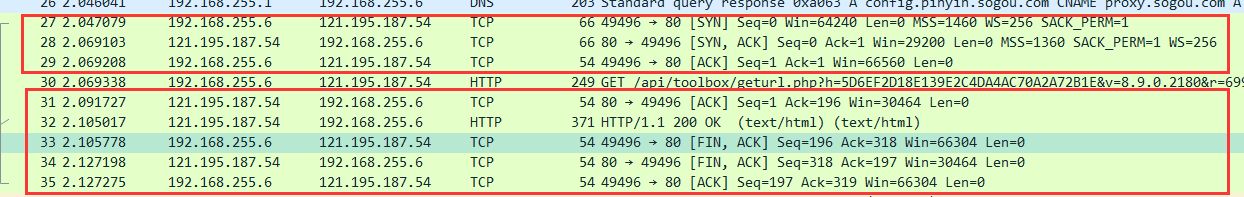

TCP三次握手:如下图中蓝色方框所示。

TCP握手协议在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接。

第一次握手:建立连接时,客户端发送syn包(syn=j)到服务器,并进入SYN_SEND状态,等待服务器确认;如下图中报文No.7

第二次握手:服务器收到syn包,必须确认客户的SYN(ack=j+1),同时自己也发送一个SYN包(syn=k),即SYN+ACK包,此时服务器进入SYN_RECV状态;如下图中报文No.8

第三次握手:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ack=k+1),此包发送完毕,客户端和服务器进入ESTABLISHED状态,完成三次握手。完成三次握手,客户端与服务器开始传送数据。如下图中报文No.9

TCP四次挥手:如上图中红色方框所示。

注:此处,由于先断开的服务器,所以手机服务器是客户端A。

第一次挥手:客户端A发送一个FIN,用来关闭客户A到服务器B的数据传送。

如图中报文No.255

第二次挥手:服务器B收到这个FIN,它发回一个ACK,确认序号为收到的序号加1。和SYN一样,一个FIN将占用一个序号。如图中报文No.256

第三次挥手:服务器B关闭与客户端A的连接,发送一个FIN给客户端A。如图中报文No.257

第四次挥手:客户端A发回ACK报文确认,并将确认序号设置为收到序号加1。如图中报文No.258

其他:

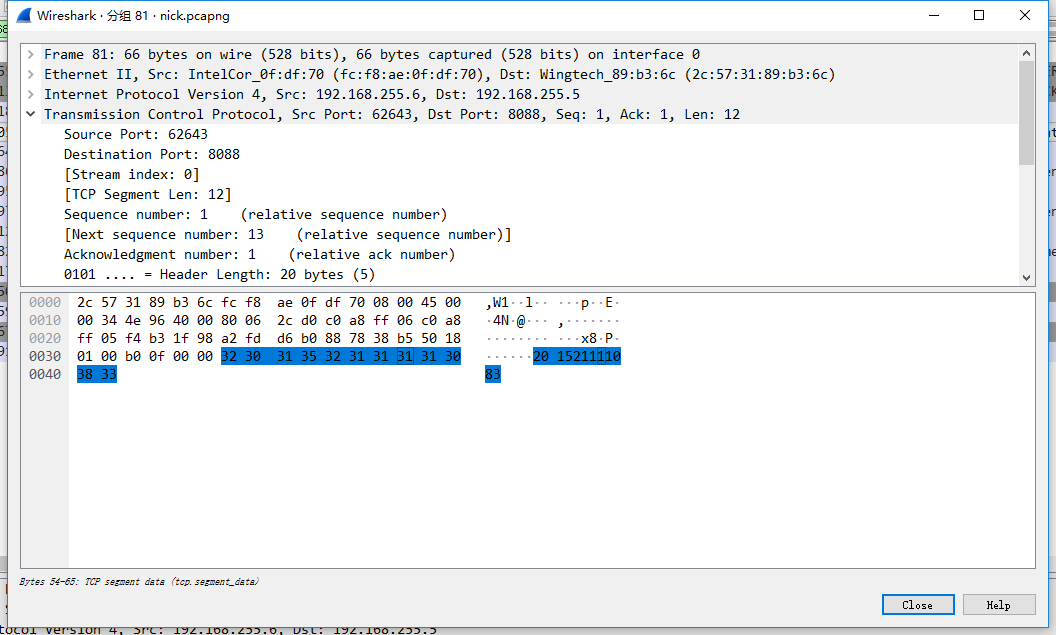

下图是其中一帧数据解析,可以看到数据是由192.168.255.6:62643(电脑客户端)发送给192.168.255.5:8088(手机服务端)。

消息内容为:201521111083

利用wireshark抓取TCP的整个过程分析。的更多相关文章

- 使用wireshark抓取TCP包分析1

使用wireshark抓取TCP包分析1 前言 介绍 目的 准备工作 传输 创建连接 握手 生成密钥 发送数据 断开连接 结论 前言 介绍 本篇文章是使用wireshrak对某个https请求的tcp ...

- 利用wireshark抓取远程linux上的数据包

原文发表在我的博客主页,转载请注明出处. 前言 因为出差,前后准备总结了一周多,所以博客有所搁置.出差真是累人的活计,不过确实可以学习到很多东西,跟着老板学习做人,学习交流的技巧.入正题~ wires ...

- 利用wireshark抓取Telnet的用户名和密码

使用wireshark抓取Telnet 目标ip地址(telnet 192.168.88.1 ) 1,首先打开wireshark,然后选择网卡,点击开始. 2,为了在filter中输入telne ...

- 利用Wireshark抓取并分析OpenFlow协议报文

OpenFlow 交换机与控制器交互步骤 1. 利用Mininet仿真平台构建如下图所示的网络拓扑,配置主机h1和h2的IP地址(h1:10.0.0.1,h2:10.0.0.2),测试两台主机之间的网 ...

- Wireshark抓取TCP包分析

介绍 本篇文章是使用wireshrak对某个https请求的tcp包进行分析. 目的 通过抓包实际分析了解tcp包. 准备工作 在我自己机子上安装的是wireshark2.2.6版本,随机查找了某个T ...

- Android利用tcpdump和wireshark抓取网络数据包

Android利用tcpdump和wireshark抓取网络数据包 主要介绍如何利用tcpdump抓取andorid手机上网络数据请求,利用Wireshark可以清晰的查看到网络请求的各个过程包括三次 ...

- TCP三次握手和四次挥手及wireshark抓取

TCP的三次握手与四次挥手的详细介绍: 三次握手: 第一次握手(SYN=1, seq=x): 客户端发送客户端发送一个 TCP 的 SYN 标志位置1的,指明客户端打算连接的服务器的端口,以及初始序号 ...

- 使用wireshark 抓取 http https tcp ip 协议进行学习

使用wireshark 抓取 http https tcp ip 协议进行学习 前言 本节使用wireshark工具抓包学习tcp ip http 协议 1. tcp 1.1 tcp三次握手在wire ...

- 使用Wireshark 抓取数据包

Wireshark 是一个网络封包分析软件.网络封包分析软件的功能是获取网络封包,并尽可能显示出最为详细的网络封包资料.Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换. 一 ...

随机推荐

- Linux下通过samba进行文件共享与挂载

1.在共享服务端安装samba:# yum install samba samba-client.x86_64 samba-common -y 2.在共享服务端需要防火墙开通139.445端口: # ...

- windows程序设置开机自动启动

//调用方法:设置开机启动 SetAutoRun(Process.GetCurrentProcess().ProcessName, true, Application.StartupPath + @& ...

- Windows事件--重复事件检测

监视器--Windows事件--重复事件检测--计时器重置: 自动重置计时器:指定等待时间10分钟,则在10分钟后自动关闭该警报,更改状态为 正常(绿色) 检测事件1,事件3重置计数器状态,2分钟内检 ...

- Python初学者第二十天 函数(3)-递归函数及练习题

20day 1.递归的返回值: 递归返回值 2.递归的特性: a.必须有一个明确的结束条件 b.每次进入更深一层递归时,问题规模相比上次递归都应有所减少 c.递归效率不高,递归层次过多会导致栈溢出 3 ...

- Linux 下shell中exec解析

exec和source都属于bash内部命令(builtins commands),在bash下输入man exec或man source可以查看所有的内部命令信息. bash shell ...

- Exchange2016 & Skype for business集成之二 OWA集成IM

Microsoft Outlook Web App 和IM集成部署或升级Exchange server 2016与Skype for business 2015后使用原来2013版本方法集成OWA网页 ...

- Hibernate 一次查询分多次返回 避免内存溢出

public void grpcGpioDevice(StreamObserver<NI_GetAllDeviceListResponse> responseObserver, Map&l ...

- docker 17.09.0-ce 启动更换网络地址

一.环境准备 环境1 台虚拟机,系统为centos7 二.17.09.0-ce 安装 卸载安装的所有Docker组件 在 Docker17.03.0-ce 版本中,与在 Docker 1.12 中引入 ...

- SQL Server用户自定义函数(UDF)

一.UDF的定义 和存储过程很相似,用户自定义函数也是一组有序的T-SQL语句,UDF被预先优化和编译并且可以作为一个单元来进行调用. UDF和存储过程的主要区别在于返回结果的方式: 使用UDF时可传 ...

- 解决Could not commit JPA transaction RollbackException: Transaction marked as rollbackOnly

项目测试发生问题,方法正常结束,但是报了 Could not commit JPA transaction; nested exception is javax.persistence.Rollbac ...