2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解

实验原理

- 口令破解主要有两种方法:字典破解和暴力破解。

- 字典破解是指通过破解者对管理员的了解,猜测其可能使用某些信息作为密码,例如其姓名、生日、电话号码等,同时结合对密码长度的猜测,利用工具来生成密码破解字典。如果相关信息设置准确,字典破解的成功率很高,并且其速度快,因此字典破解是密码破解的首选。

暴力破解是指对密码可能使用的字符和长度进行设定后(例如限定为所有英文字母和所有数字,长度不超过8),对所有可能的密码组合逐个实验。随着可能字符和可能长度的增加,存在的密码组合数量也会变得非常庞大,因此暴力破解往往需要花费很长的时间,尤其是在密码长度大于10,并且包含各种字符(英文字母、数字和标点符号)的情况下。

实验过程

字典破解

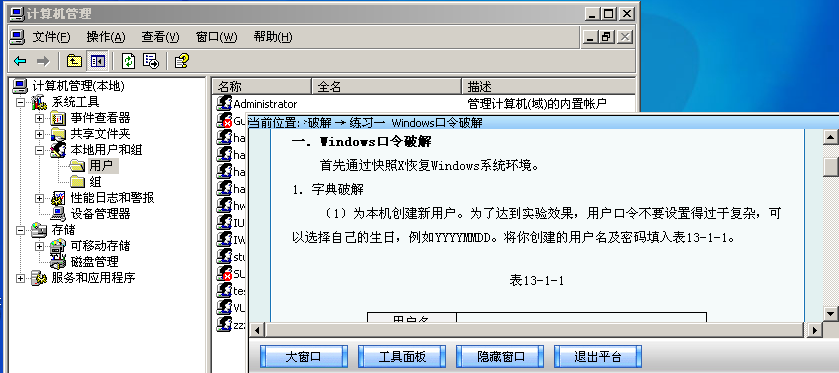

(1)为本机创建新用户。

- 过程:右键点击“我的电脑”,然后选择“管理”。在弹出的窗口中点击“本地用户和组—用户”,然后在空白处右键点击,选择“新建”一个用户。在弹出的窗口中输入自己的用户名和密码。

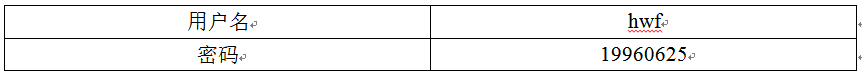

(2)生成字典文件。

- 过程:进入实验平台,单击工具栏“字典生成器”,启动。在弹出的窗口中选择“生日”标签页,“范围”应包括自己设置的密码,例如我设置的是“1990年1月至2017年12月”,这个范围是可以改变的,范围越小,破解越快。在“生成字典”标签页中确定字典文件存放的路径以及新用户口令位数,最后生成字典文件。

(3)破解用户口令

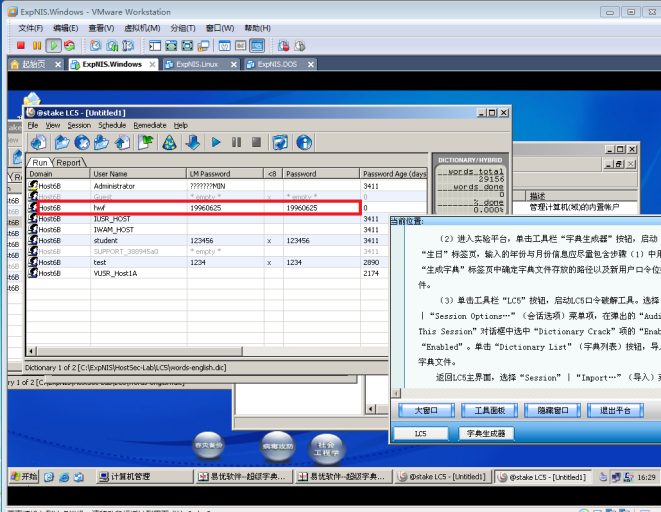

- 过程:启动LC5口令破解工具,先选择破解方式为口令破解:选择“Session—Session Options…”对话框中只选择“Dictionary Crack”项的“Enabled”,即进行的为字典攻击。

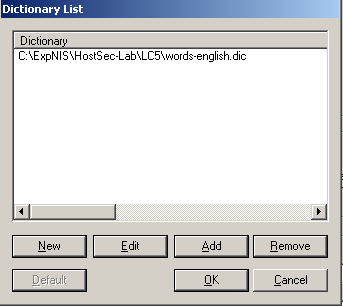

- 单击“Dictionary List”按钮,导入生成的字典文件,然后可以查看。

- 返回LC5主界面,导入菜单项,在弹出的对话框中导入本地用户列表,“Session—Begin Audit”开始审计菜单项,开始字典破解用户口令。

2.暴力破解

(1)创建新用户。

同字典破解第一步。

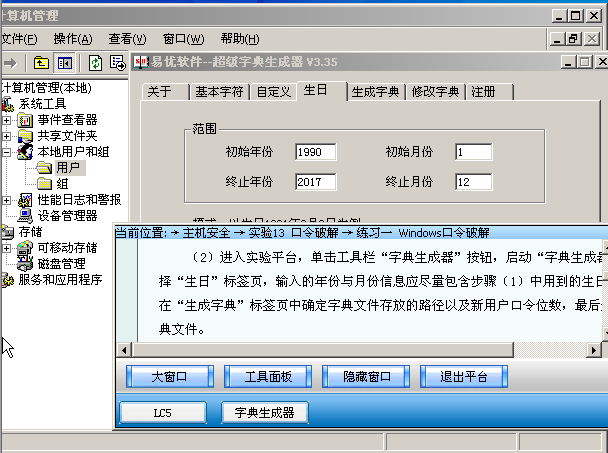

(2)进入LC5平台,选择 “File—New Session…”单项,新建会话。重新导入本地用户列表。

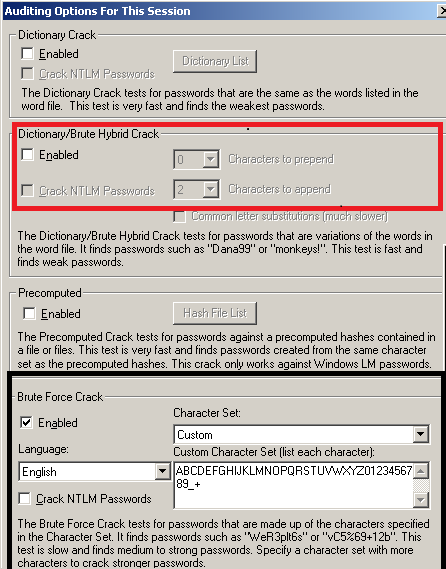

(3)在会话选项中仅选中“Brute Force Crack”(暴力破解)|“Enabled”,并在“Character Set”(字符集)中选择“alphabet+numbers”(字母表+数字), 开始暴力破解新建用户口令。

3.不同密码强度的破解时间比较

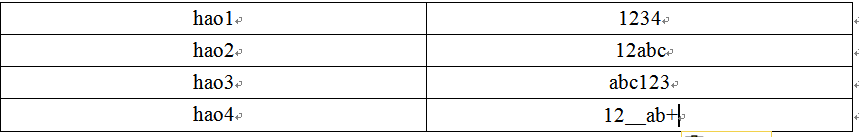

(1)再次新建4个用户,使用不同强度的用户口令。默认情况下该4个用户名及其口令如表13-1-2。

表13-1-2 不同强度的用户口令

(2)新建LC5会话,在会话选项中选中暴力破解选项,字符设置选择“Custom”(自定义)。为了减少破解所需时间,请缩小自定义字符集。

(3)开始暴力破解,当破解完成后,查看LC5的破解信息,填写表13-1-3。

表13-1-3 破解用时记录

==图==

思考题

- 分析口令破解软件L0phtCrack(简写为LC)的工作原理。

- 穷举法

- Windows 7的口令保护文件名称及存储位置是什么?

- 名称为SAM,路径为C:\windows\system32\config

- Windows保护系统帐户口令的算法有LM和NTLM,这两种算法有什么区别?

- 早期SMB协议在网络上传输明文口令。后来出现 LAN Manager Challenge/Response 验证机制,简称LM,它是如此简单以至很容易就被破解。微软提出了WindowsNT挑战/响应验证机制,称之为NTLM。现在已经有了更新的NTLMv2以及Kerberos验证体系。NTLM是windows早期安全协议,因向后兼容性而保留下来。NTLM是NT LAN Manager的缩写,即NT LAN管理器。

- 为了保护口令安全,设置口令应该遵循什么样的原则?

- 系统账户必须使用强密码,不可让账号与密码相同,不可使用自己的姓名

- Windows系统在什么地方可设置帐户密码策略?帐户密码策略包括哪些内容?

- (1)密码必须符合复杂性要求

(2)密码长度最小值

(3)密码最长存留期

(4)强制密码历史

(5)为域中所有用户使用可还原的加密来存储密码

https://jingyan.baidu.com/album/624e7459a925e934e8ba5a3d.html?picindex=1

- 在密码破解中,常到彩虹表(Rainbow Table),彩虹表是什么?

- 彩虹表是一个用于加密散列函数逆运算的预先计算好的表, 为破解密码的散列值(或称哈希值、微缩图、摘要、指纹、哈希密文)而准备。一般主流的彩虹表都在100G以上。 这样的表常常用于恢复由有限集字符组成的固定长度的纯文本密码。这是空间/时间替换的典型实践, 比每一次尝试都计算哈希的暴力破解处理时间少而储存空间多,但却比简单的对每条输入散列翻查表的破解方式储存空间少而处理时间多。使用加salt的KDF函数可以使这种攻击难以实现。

https://baike.so.com/doc/6134589-6347750.html

- 你认为口令破解的技术将如何发展?

我认为以后的口令破解技术将会由简入难,技术不断成熟。

总结

本次实验是关于密码破解的实验,整体实验的难度不是很高,但是我觉得其中的一些实验原理需要认真学习。通过这次的实验,我对密码的破译方法更加熟悉,同时对课程的学习理解更深了。

2017-2018-1 20155308《信息安全技术》实验二——Windows口令破解的更多相关文章

- 20155327 信息安全技术 实验二 Windows口令破解

课程:信息安全概论 班级:1553 姓名:了李百乾 学号:20155327 成绩: 指导教师: 李冬冬 实验日期及时间: 2017年10月11日 15:30-18:00 必修/选修:必修 实验序号:0 ...

- 20155325 信息安全技术 实验二 Windows口令破解

内容一览 实验结果 遇到的问题 思考题 详细步骤与解析(为了使存做笔记资料而做) 实验结果 字典破解 暴力破解 -不同密码强度的破解时间比较 用户名 密码 破解方式 破解时间 TEST (年月日) 字 ...

- 2017-2018-1 20155330《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155330<信息安全技术>实验二--Windows口令破解 姓名:朱玥 学号:20155330 班级:201553 日期:2017.10.24 实验环境 系统 ...

- 2017-2018-1 20155219《信息安全技术》实验二——Windows口令破解

2017-2018-1 20155320<信息安全技术>实验二--Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验 ...

- 2017-2018-1 20155312《信息安全技术》实验二——Windows口令破解实验报告

2017-2018-1 20155312<信息安全技术>实验二--Windows口令破解实验报告 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破 ...

- 2017-2018-1 201552326《信息安全技术》实验二——Windows口令破解

2017-2018-1 201552326<信息安全技术>实验二--Windows口令破解 姓名:刘美岑 学号:20155326 班级:1553班 日期:10.24 一.实验环境 操作系统 ...

- 《信息安全技术》实验二 Windows口令破解

<信息安全技术>实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验环境 实验机Windows Server ...

- 2017-2018-1 《信息安全技术》实验二——Windows口令破解

2017-2018-1 <信息安全技术>实验二--Windows口令破解 所用工具 系统:能勾起我回忆的Windows 2003 工具:LC5.SuperDic Windows口令破解 口 ...

- 20155231 信息安全技术概论实验二 Windows口令破解

20155231 信息安全技术概论实验二 Windows口令破解 实验目的 了解Windows口令破解原理 对信息安全有直观感性认识 能够运用工具实现口令破解 实验人数 每组一人 系统环境 windo ...

随机推荐

- memcached源码剖析4:并发模型

memcached是一个典型的单进程系统.虽然是单进程,但是memcached内部通过多线程实现了master-worker模型,这也是服务端最常见的一种并发模型.实际上,除了master线程和wor ...

- 组合数取模&&Lucas定理题集

题集链接: https://cn.vjudge.net/contest/231988 解题之前请先了解组合数取模和Lucas定理 A : FZU-2020 输出组合数C(n, m) mod p (1 ...

- Owin+ASP.NET Identity浅析系列(二)扩展用户属性

在今天,读书有时是件“麻烦”事.它需要你付出时间,付出精力,还要付出一份心境.--仅以<Owin+ASP.NET Identity浅析系列>来祭奠那逝去的…… 上一篇博客讲了用户登录注册问 ...

- 俄罗斯方块 UWP 版

UWP跟 WPF编程模型一致,不过UWP做了精简,而且不同的系统的API还略有不同.不同的地方有以下几点: 1.动画.动画除了故事版,还有其它的实现方式. 2.异步方法.UWP中的方法调用,大部分都是 ...

- UICollectionViewFlowLayout 的 estimatedItemSize 属性

这个是collectionView的item 自适应fram的属性, 介绍在网上很多, 但是用法没有太多的举例, 其实这个属性的使用也很简单, 随便给它的不为CGSizeZero的值就好, 但是, 但 ...

- 关于换行这个动作,win 和 mac 的实现

‘\r'是回车,前者使光标到行首,(carriage return)'\n'是换行,后者使光标下移一格,(line feed) \r 是回车,return\n 是换行,newline 对于换行这个动作 ...

- 【OC底层】OC对象本质,如 isa, super-class

Objective-C的本质 1.我们编写的Objective-C,底层现实都是C/C++,代码生成步骤如下: 2.在OC中的所有面向对象的实现,都是基于C/C++的数据结构实现的 3.将Obje ...

- objc中类方法里的self指的是什么

所有转出“博客园”,请您注明出处:http://www.cnblogs.com/xiaobajiu/p/4121431.html objc中类方法里的self指的是什么 在objc中是可以在类方法中使 ...

- iOS 第三方库、插件、知名博客总结

iOS 第三方库.插件.知名博客总结 用到的组件 1.通过CocoaPods安装 项目名称 项目信息 AFNetworking 网络请求组件 FMDB 本地数据库组件 SDWebImage 多个缩略图 ...

- c#网络加密传输

网上已经有很多测试,我就不多说了.先说说我的测试. 1.net framework 都应该合适. 2.RSACryptoServiceProvider类在.net core 下无法调用xml导出方法( ...