排查Linux机器是否已经被入侵

随着开源产品的越来越盛行,作为一个Linux运维工程师,能够清晰地鉴别异常机器是否已经被入侵了显得至关重要,个人结合自己的工作经历,整理了几种常见的机器被黑情况供参考

背景信息:以下情况是在CentOS 6.9的系统中查看的,其它Linux发行版类似

1.入侵者可能会删除机器的日志信息,可以查看日志信息是否还存在或者是否被清空,相关命令示例:

[root@hlmcen69n3 ~]# ll -h /var/log/* -rw-------. 1 root root 2.6K Jul 7 18:31 /var/log/anaconda.ifcfg.log -rw-------. 1 root root 23K Jul 7 18:31 /var/log/anaconda.log -rw-------. 1 root root 26K Jul 7 18:31 /var/log/anaconda.program.log -rw-------. 1 root root 63K Jul 7 18:31 /var/log/anaconda.storage.log [root@hlmcen69n3 ~]# du -sh /var/log/* 8.0K /var/log/anaconda 4.0K /var/log/anaconda.ifcfg.log 24K /var/log/anaconda.log 28K /var/log/anaconda.program.log 64K /var/log/anaconda.storage.log

2.入侵者可能创建一个新的存放用户名及密码文件,可以查看/etc/passwd及/etc/shadow文件,相关命令示例:

[root@hlmcen69n3 ~]# ll /etc/pass* -rw-r--r--. root root Sep : /etc/passwd -rw-r--r--. root root Sep : /etc/passwd- [root@hlmcen69n3 ~]# ll /etc/sha* ----------. root root Sep : /etc/shadow ----------. root root Sep : /etc/shadow-

3.入侵者可能修改用户名及密码文件,可以查看/etc/passwd及/etc/shadow文件内容进行鉴别,相关命令示例:

[root@hlmcen69n3 ~]# more /etc/passwd root:x:::root:/root:/bin/bash bin:x:::bin:/bin:/sbin/nologin daemon:x:::daemon:/sbin:/sbin/nologin [root@hlmcen69n3 ~]# more /etc/shadow root:*LOCK*::::::: bin:*::::::: daemon:*:::::::

4.查看机器最近成功登陆的事件和最后一次不成功的登陆事件,对应日志“/var/log/lastlog”,相关命令示例:

[root@hlmcen69n3 ~]# lastlog Username Port From Latest root **Never logged in** bin **Never logged in** daemon **Never logged in**

5.查看机器当前登录的全部用户,对应日志文件“/var/run/utmp”,相关命令示例:

[root@hlmcen69n3 ~]# who stone pts/ -- : (X.X.X.X) test01 pts/ -- : (X.X.X.X)

6.查看机器创建以来登陆过的用户,对应日志文件“/var/log/wtmp”,相关命令示例:

[root@hlmcen69n3 ~]# last test01 pts/ X.X.X.X Wed Sep : still logged in test01 pts/ X.X.X.X Wed Sep : - : (:) stone pts/ X.X.X.X Wed Sep : - : (:) stone pts/ X.X.X.X Wed Sep : still logged in

7.查看机器所有用户的连接时间(小时),对应日志文件“/var/log/wtmp”,相关命令示例:

[root@hlmcen69n3 ~]# ac -dp

stone 11.98

Sep total 11.98

stone 67.06

Sep total 67.06

stone 1.27

test01 0.24

Today total 1.50

8.如果发现机器产生了异常流量,可以使用命令“tcpdump”抓取网络包查看流量情况或者使用工具”iperf”查看流量情况

9.可以查看/var/log/secure日志文件,尝试发现入侵者的信息,相关命令示例:

[root@hlmcen69n3 ~]# cat /var/log/secure | grep -i "accepted password" Sep :: hlmcen69n3 sshd[]: Accepted password for stone from X.X.X.X port ssh2 Sep :: hlmcen69n3 sshd[]: Accepted password for stone from X.X.X.X port ssh2 Sep :: hlmcen69n3 sshd[]: Accepted password for stone from X.X.X.X port ssh2 Sep :: hlmcen69n3 sshd[]: Accepted password for test01 from X.X.X.X port ssh2 Sep :: hlmcen69n3 sshd[]: Accepted password for test01 from X.X.X.X port ssh2

10.查询异常进程所对应的执行脚本文件

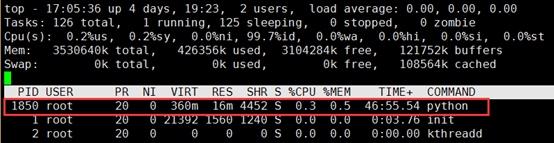

a.top命令查看异常进程对应的PID

b.在虚拟文件系统目录查找该进程的可执行文件

[root@hlmcen69n3 ~]# ll /proc// | grep -i exe lrwxrwxrwx. root root Sep : exe -> /usr/bin/python [root@hlmcen69n3 ~]# ll /usr/bin/python -rwxr-xr-x. root root Aug /usr/bin/python

11.如果确认机器已经被入侵,重要文件已经被删除,可以尝试找回被删除的文件

Note:

参考Link:http://www.cnblogs.com/ggjucheng/archive/2012/01/08/2316599.html

1>当进程打开了某个文件时,只要该进程保持打开该文件,即使将其删除,它依然存在于磁盘中。这意味着,进程并不知道文件已经被删除,它仍然可以向打开该文件时提供给它的文件描述符进行读取和写入。除了该进程之外,这个文件是不可见的,因为已经删除了其相应的目录索引节点。

2>在/proc 目录下,其中包含了反映内核和进程树的各种文件。/proc目录挂载的是在内存中所映射的一块区域,所以这些文件和目录并不存在于磁盘中,因此当我们对这些文件进行读取和写入时,实际上是在从内存中获取相关信息。大多数与 lsof 相关的信息都存储于以进程的 PID 命名的目录中,即 /proc/1234 中包含的是 PID 为 1234 的进程的信息。每个进程目录中存在着各种文件,它们可以使得应用程序简单地了解进程的内存空间、文件描述符列表、指向磁盘上的文件的符号链接和其他系统信息。lsof 程序使用该信息和其他关于内核内部状态的信息来产生其输出。所以lsof 可以显示进程的文件描述符和相关的文件名等信息。也就是我们通过访问进程的文件描述符可以找到该文件的相关信息。

3>当系统中的某个文件被意外地删除了,只要这个时候系统中还有进程正在访问该文件,那么我们就可以通过lsof从/proc目录下恢复该文件的内容。

假设入侵者将/var/log/secure文件删除掉了,尝试将/var/log/secure文件恢复的方法可以参考如下:

a.查看/var/log/secure文件,发现已经没有该文件

[root@hlmcen69n3 ~]# ll /var/log/secure ls: cannot access /var/log/secure: No such file or directory

b.使用lsof命令查看当前是否有进程打开/var/log/secure,

[root@hlmcen69n3 ~]# lsof | grep /var/log/secure rsyslogd root 4w REG , /var/log/secure (deleted)

c.从上面的信息可以看到 PID 1264(rsyslogd)打开文件的文件描述符为4。同时还可以看到/var/log/ secure已经标记为被删除了。因此我们可以在/proc/1264/fd/4(fd下的每个以数字命名的文件表示进程对应的文件描述符)中查看相应的信息,如下:

[root@hlmcen69n3 ~]# tail /proc//fd/ Sep :: hlmcen69n3 sshd[]: pam_unix(sshd:session): session closed for user stone Sep :: hlmcen69n3 su: pam_unix(su-l:session): session closed for user root Sep :: hlmcen69n3 sshd[]: pam_unix(sshd:session): session closed for user test01 Sep :: hlmcen69n3 sshd[]: reverse mapping checking getaddrinfo for 190.78.120.106.static.bjtelecom.net [106.120.78.190] failed - POSSIBLE BREAK-IN ATTEMPT! Sep :: hlmcen69n3 sshd[]: Accepted password for test01 from 106.120.78.190 port ssh2 Sep :: hlmcen69n3 sshd[]: pam_unix(sshd:session): session opened for user test01 by (uid=) Sep :: hlmcen69n3 unix_chkpwd[]: password check failed for user (root) Sep :: hlmcen69n3 sshd[]: pam_unix(sshd:auth): authentication failure; logname= uid= euid= tty=ssh ruser= rhost=51.15.81.90 user=root Sep :: hlmcen69n3 sshd[]: Failed password for root from 51.15.81.90 port ssh2 Sep :: hlmcen69n3 sshd[]: Connection closed by 51.15.81.90

d.从上面的信息可以看出,查看/proc/1264/fd/4就可以得到所要恢复的数据。如果可以通过文件描述符查看相应的数据,那么就可以使用I/O重定向将其重定向到文件中,如:

[root@hlmcen69n3 ~]# cat /proc//fd/ > /var/log/secure

e.再次查看/var/log/secure,发现该文件已经存在。对于许多应用程序,尤其是日志文件和数据库,这种恢复删除文件的方法非常有用。

[root@hlmcen69n3 ~]# ll /var/log/secure -rw-r--r--. root root Sep : /var/log/secure [root@hlmcen69n3 ~]# head /var/log/secure Sep :: hlmcen69n3 sshd[]: reverse mapping checking getaddrinfo for ---.rev.cloud.scaleway.com [51.15.64.137] failed - POSSIBLE BREAK-IN ATTEMPT! Sep :: hlmcen69n3 unix_chkpwd[]: password check failed for user (root) Sep :: hlmcen69n3 sshd[]: pam_unix(sshd:auth): authentication failure; logname= uid= euid= tty=ssh ruser= rhost=51.15.64.137 user=root Sep :: hlmcen69n3 sshd[]: Failed password for root from 51.15.64.137 port ssh2 Sep :: hlmcen69n3 sshd[]: Received disconnect from 51.15.64.137: : Bye Bye Sep :: hlmcen69n3 sshd[]: reverse mapping checking getaddrinfo for ---.rev.cloud.scaleway.com [51.15.64.137] failed - POSSIBLE BREAK-IN ATTEMPT! Sep :: hlmcen69n3 unix_chkpwd[]: password check failed for user (root) Sep :: hlmcen69n3 sshd[]: pam_unix(sshd:auth): authentication failure; logname= uid= euid= tty=ssh ruser= rhost=51.15.64.137 user=root Sep :: hlmcen69n3 sshd[]: Failed password for root from 51.15.64.137 port ssh2 Sep :: hlmcen69n3 sshd[]: Received disconnect from 51.15.64.137: : Bye Bye

排查Linux机器是否已经被入侵的更多相关文章

- 如何排查 Linux 机器是否已经被入侵?

原文: https://mp.weixin.qq.com/s/XP0eD40zpwajdv11bsbKkw http://www.cnblogs.com/stonehe/p/7562374.html ...

- 【转载】排查Linux机器是否已经被入侵

背景信息:以下情况是在CentOS 6.9的系统中查看的,其它Linux发行版类似 1.入侵者可能会删除机器的日志信息,可以查看日志信息是否还存在或者是否被清空,相关命令示例: [root ...

- 排查Linux机器是否已被入侵

来自--马哥Linux运维 1.入侵者可能会删除机器的日志信息 ,可以查看日志信息是否存在后者被清除 [root@zklf-server02 ~]# ll -h /var/log/ total 3.4 ...

- 排查linux系统是否被入侵

在日常繁琐的运维工作中,对linux服务器进行安全检查是一个非常重要的环节.今天,分享一下如何检查linux系统是否遭受了入侵? 一.是否入侵检查 1)检查系统日志 检查系统错误登陆日志,统计IP重试 ...

- Linux检查服务器是否被入侵

Linux检查服务器是否被入侵 检查root用户是否被纂改 awk -F: '$3==0{print $1}' /etc/passwd awk -F: '$3==0 {print}' /etc/pas ...

- Linux机器24项安全合规设置

工作的一些内容,这是中国移动集团当前linux机器安全合规标准,找了点时间将其归类,并查了一些资料,每项配置是什么意思,不仅要知其然,还要知其所以然.好记性不如烂笔头. 1. 检查FTP配置-限制用 ...

- 利用ganymed-ssh2远程执行其它Linux机器上的shell命令

实际应用中,有时候需要从web管理界面上,远程去启动其它linux主机上的程序,利用ssh协议可以方便的满足这一需求.事实上hadoop架构中,从nn上启动dn时,就是利用了免密码ssh登录.gany ...

- SSH 无密码访问其它机器 和 Windows 上 putty 无密码访问 Linux 机器

1. 从一台 Linux 机器(ubuntu1)上无密码访问其它机器(ubuntu2) (1)登录 ubuntu1 并切换到用户比如 s1 (2)运行 ssh-keygen -t rsa (3)运行c ...

- 将文件从一台linux机器拷贝到多台的方法

首先你所操作的各台linux机器间必须设置了ssh免密码登录,具体方法可上网查看.将文件从一台linux机器拷贝到多台分为以下几个步骤: 第一步:创建脚本文件remotecopy.sh #!/bin/ ...

随机推荐

- [Linux] Desktop Management

xrandr --output Virtual1 --mode 1360x768 Extend Display Size

- IP地址 子网掩码 默认网关 DNS(转)

突然被问到IP地址方面的知识,吓得我赶紧上网找一找资料,觉得这篇还是写得简单易懂,share一下. Key: 1.IP地址=网络地址+主机地址,(又称:主机号和网络号组成): 2.将IP地址和子网掩码 ...

- 从yum提示空间不足到根分区扩容

记录一次安装软件的报错 --1261065212@qq.com 1.系统版本(VMware 虚拟机) [root@ansible-admin ~]# cat /etc/redhat-r ...

- MongoDB Native Node.js Driver

写在前面 最近读<node.js学习指南>,对于mongodb没有介绍太多的工作原理,但是对于一个前端开发者,即使你还没有用过这种数据库也可以让你很好的理解和使用 一本非常好的 ...

- python专题-读取xml文件

关于python读取xml文章很多,但大多文章都是贴一个xml文件,然后再贴个处理文件的代码.这样并不利于初学者的学习,希望这篇文章可以更通俗易懂的教如何使用python 来读取xml 文件. 什么是 ...

- 性能测试系列学习 day1

性能测试的最终目标是为了最大限度的满足用户的需求,我们通常为了达到以下目标而进行性能测试: (1)评估系统的能力:测试中得到的负荷和响应时间数据可以被用于验证所计划的模型的能力,并帮助作出决策: (2 ...

- 2017最新的Python教程分享

Python在数据科学盛行的今天,其易于阅读和编写的特点,越来越受编程者追捧.在IEEE发布的2017年编程语言排行榜中,Python也高居首位.如果你有学Python的计划,快来看看小编分享的Pyt ...

- Express + Session 实现登录验证

1. 写在前面 当我们登录了一个网站,在没有退出登录的情况下,我们关闭了这个网站 ,过一段时间,再次打开这个网站,依然还会是登录状态.这是因为,当我们登录了一个网站,服务器会保存我们的登录状态,直到我 ...

- jQuery对象和DOM对象和字符串之间的转化

jQuery对象和DOM对象和字符串之间的转化 字符串---------->jQuery对象 $(HTML字符串): $('<div>我是祖国的一朵小花</div>') ...

- Spark 1.6升级2.x防踩坑指南

原创文章,谢绝转载 Spark 2.x自2.0.0发布到目前的2.2.0已经有一年多的时间了,2.x宣称有诸多的性能改进,相信不少使用Spark的同学还停留在1.6.x或者更低的版本上,没有升级到2. ...