Python开发Brup插件检测SSRF漏洞和URL跳转

作者:馒头,博客地址:https://www.cnblogs.com/mantou0/

出身:

作为一名安全人员,工具的使用是必不可少的,有时候开发一些自己用的小工具在渗透时能事半功倍。在平常的渗透测试中和SRC漏洞挖掘中Brupsuite使用的比较多的于是我有了一个小想法。

思路:

1、在服务器上开启一个服务,PHP就行,简单方便,目的是将访问自己的网站路径给记录下来,类似DNSlog。

2、写一个Brup插件,对brupsuite访问的网站进行转发(因为编写Brup插件用到的是python2,现在一般用的是python3,所以用python2进行socket转发到python3上面进行检测)

3、python3的代码需要写一个socket的服务端,接收py2客户端传来的url

4、随后使用py3写一个SSRF和URL跳转的检测,这时候就简单多了,SSRF和URL跳转怎么检测呢?这时候就用到了服务器开启的服务了,payload就是例如{http:127.0.0.1?a=1------->http://服务器地址/?b=http:127.0.0.1?a=1,服务器记下访问自己的参数b}。

5、优点:被动检测SSRF漏洞和URL跳转漏洞,如果存在漏洞都会被送到服务器上记录下来。

6、拓展:写一个网络爬虫,让他自己去网络上爬取,无休止的url爬取,限制爬虫不会爬偏可以采用备案检测(之爬取指定备案网站)和域名检测(只爬取指定域名和子域名的网站),同时对存在等号的url进行检测。扔到服务器上去跑。过了一晚上你会得到一些SSRF或URL跳转漏洞。

流程:

id1(Brup+插件)--url通过socket-->id2(python3服务端)

subgraph python3

id2(python3服务端)--访问的url-->id22(构造payload)

id22--payload-->id3(漏洞检测)

end

subgraph 服务器

id3--存在漏洞-->id4(漏洞url保存在服务器本地文件)

id3--不存在漏洞---id5(无任何操作)

end

实现:

1、服务器上搭监控(代码如下)

代码的意思就是将访问本页面的参数a保存到1.txt中

如:http://服务器地址/xxx.php?a=http://127.0.0.1?b=2

后面的http://127.0.0.1?b=2就会被保存到1.txt中

<?php

$a = $_GET['a'];

echo '1';

$ip = $_SERVER['REMOTE_ADDR'];

$time = gmdate("H:i:s",time()+8*3600);

$file = "1.txt" ;

$fp=fopen ("1.txt","a") ;

$txt= "$a"."----"."$ip"."----"."$time"."\n";

fputs($fp,$txt);

?>

2、Brup插件的socket客户端(代码如下)

他的作用是将Brup上面的url发送到127.0.0.1:6666端口

#coding=utf-8

import os

import time

from burp import IBurpExtender

from burp import IProxyListener

import sys

import socket

if sys.version[0] == '2':

reload(sys)

sys.setdefaultencoding("utf-8")

class BurpExtender(IBurpExtender,IProxyListener):

def registerExtenderCallbacks(self,callbacks):

self._helpers = callbacks.getHelpers()

callbacks.setExtensionName("My")

callbacks.registerProxyListener(self)

def processProxyMessage(self,messageIsRequest,message):

if not messageIsRequest:

RepReq = message.getMessageInfo()

url=RepReq.getUrl()

Rep_B = RepReq.getResponse()

Rep = self._helpers.analyzeResponse(Rep_B)

Status_code=Rep.getStatusCode()

Length=Rep.getHeaders()

Lengths = "".join(Length)

if 'Content-Length' in Lengths and str(Status_code)!='0':

tcp_client_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

tcp_client_socket.connect(('127.0.0.1', 6666))

send = str(url)

tcp_client_socket.send(send.encode("utf-8"))

feedback = tcp_client_socket.recv(1024)

feedback.decode('utf-8')

tcp_client_socket.close()

3、Python3服务端创建(代码如下)

接收传过来的url

import os,time

import socket

from urllib import parse

import requests

import threading

import re

def test():

while True:

tcp_server_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

tcp_server_socket.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

tcp_server_socket.bind(('127.0.0.1', 6666))

tcp_server_socket.listen(64)

client_socket, clientAddr = tcp_server_socket.accept()

recv_data = client_socket.recv(1024)

u = recv_data.decode('utf-8')

client_socket.close()

if not re.search(r'\.(js|css|jpeg|gif|jpg|png|pdf|rar|zip|docx|doc|svg|ico|woff|woff2|ttf|otf)',u):

print(u)

if __name__ == '__main__':

threads=[]

threads.append(threading.Thread(target=test))

for t in threads:

t.start()

4、先看一下现在的效果

记得先把插件装到brupsuite,可以看到可以返回我们访问的url

5、检测模块(代码如下)

from urllib import parse

import requests

def yn(url):

r_url = []

purl = "=http://服务器地址/xxx.php?a=" + url

params = parse.parse_qs(parse.urlparse(url).query)

if params.keys():

u_value = params.values()

for i in u_value:

t_can = '='+str(i[0])

pj_url = url.replace(t_can,purl)

r_url.append(pj_url)

for ru in r_url:

request = requests.get(ru)

6、python3总代码

import socket

import threading

import re

from urllib import parse

import requests

def yn(url):

r_url = []

purl = "=http://服务器地址/xxx.php?a=" + url

params = parse.parse_qs(parse.urlparse(url).query)

if params.keys():

u_value = params.values()

for i in u_value:

t_can = '='+str(i[0])

pj_url = url.replace(t_can,purl)

r_url.append(pj_url)

for ru in r_url:

request = requests.get(ru)

def test():

while True:

tcp_server_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

tcp_server_socket.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

tcp_server_socket.bind(('127.0.0.1', 6666))

tcp_server_socket.listen(64)

client_socket, clientAddr = tcp_server_socket.accept()

recv_data = client_socket.recv(1024)

u = recv_data.decode('utf-8')

client_socket.close()

if not re.search(r'\.(js|css|jpeg|gif|jpg|png|pdf|rar|zip|docx|doc|svg|ico|woff|woff2|ttf|otf)',u):

yn(u)

print(u)

if __name__ == '__main__':

threads=[]

threads.append(threading.Thread(target=test))

for t in threads:

t.start()

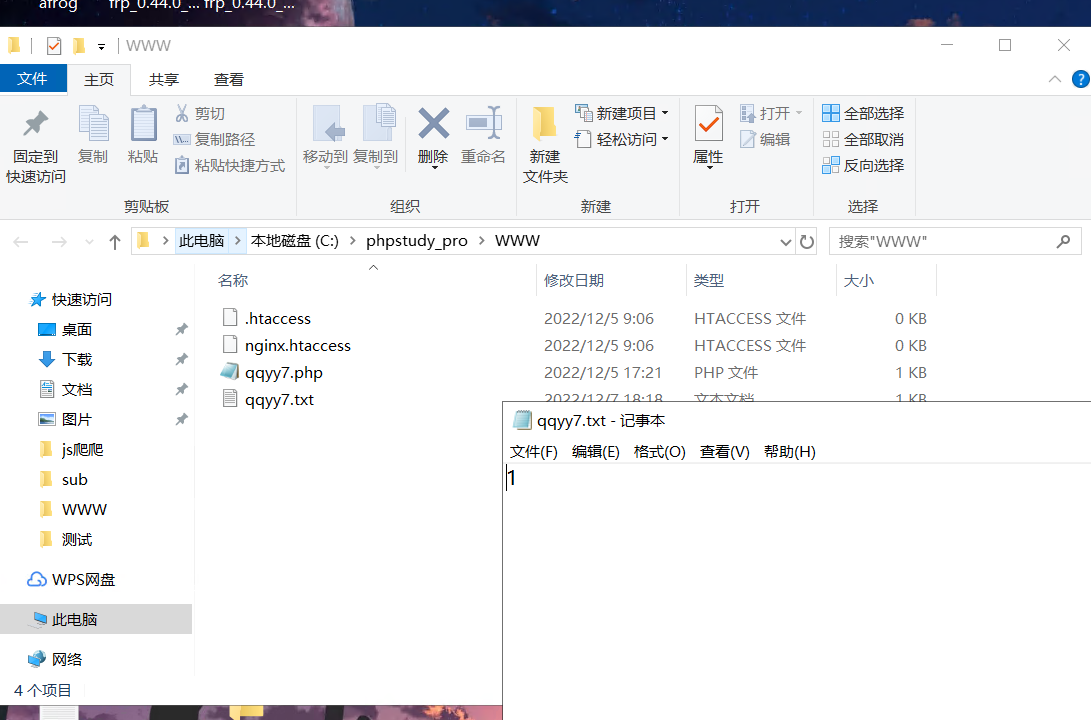

7、看一下实战效果

首先看一下我的服务器文件是一个1

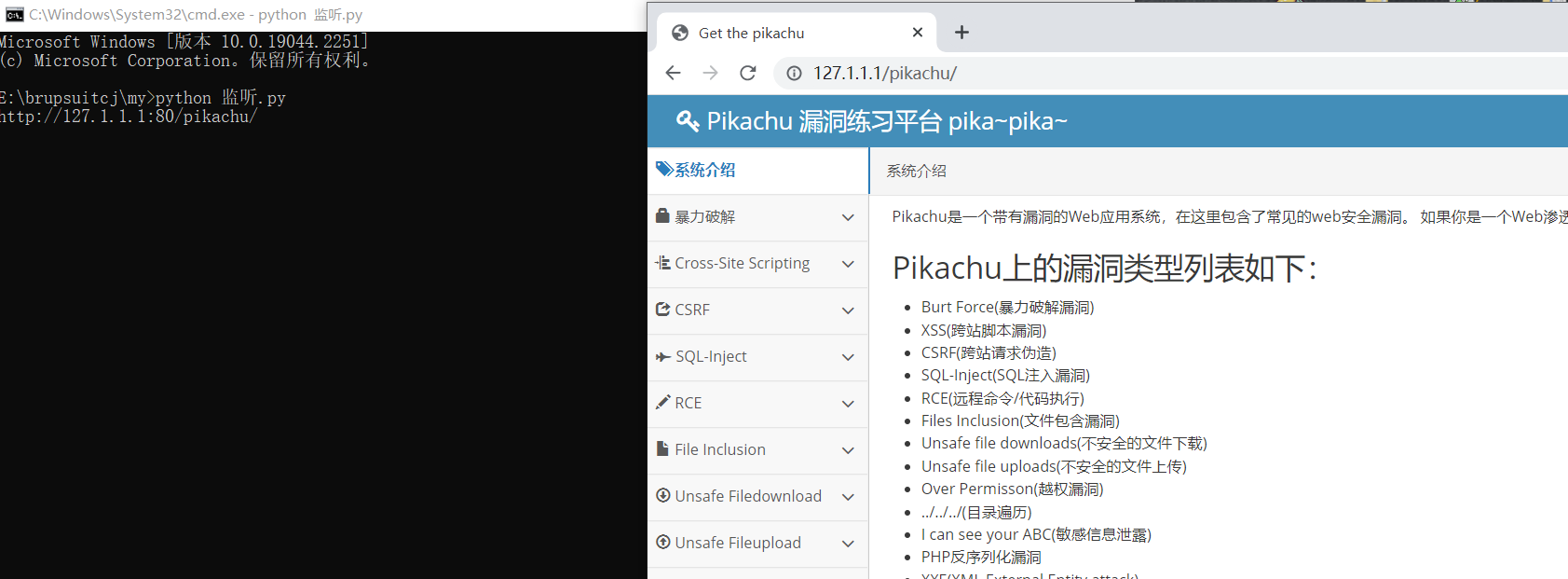

开启程序监听brupsuite,看一下pikachu的SSRF能不能检测到

没毛病,点击那个页面他都会有记录

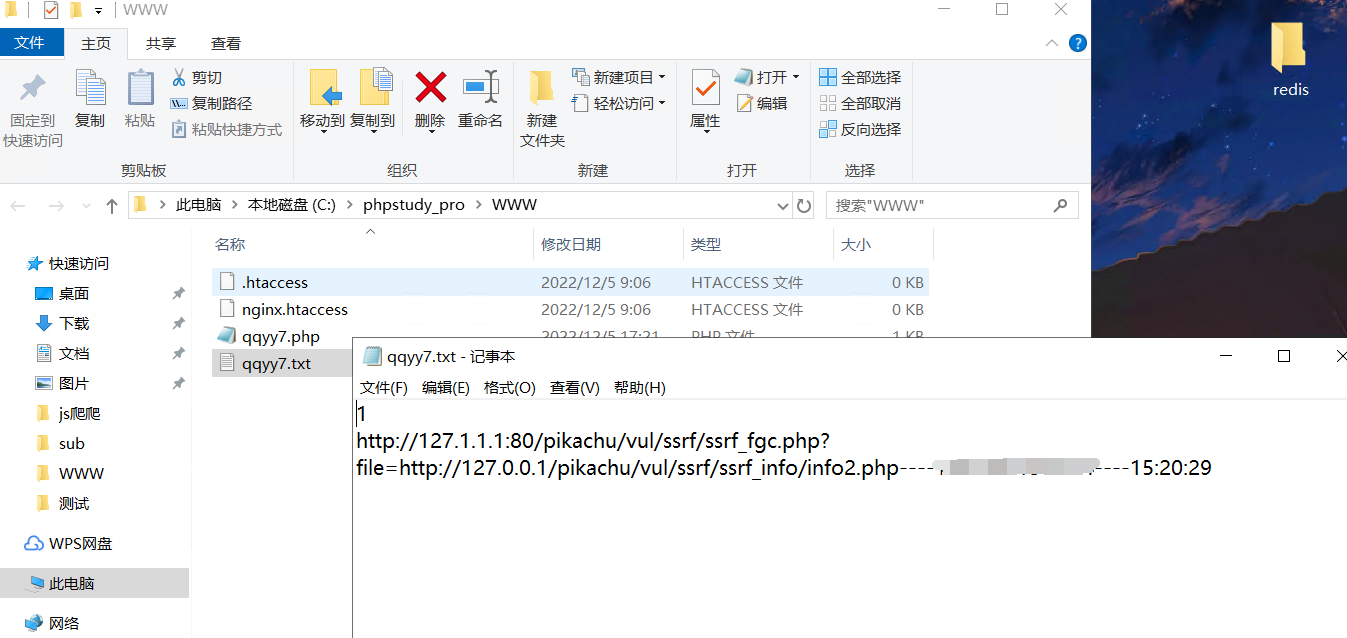

这时候再看一下服务器上的文件,看看能检测情况,可以看到他已经吧SSRF的路径记录了下来

8、拓展(代码先不放了还有点小bug需要改)

我将拓展程序放到服务器上他就会一直不重复的去跑网站,自己会从js中查找和拼接url,我设定的是备案限制,只爬取某个厂商的网站,写一个多线程不仅能跑出漏洞还能跑出很多子域名。

后续:

后续可以添加更多的poc去检测更多的漏洞

Python开发Brup插件检测SSRF漏洞和URL跳转的更多相关文章

- python开发vim插件

[python开发vim插件] 按如下方式使用python开发vim插件,注意调用时使用的是exec. 但在函数中嵌入python代码更为简便,如下: python如何传递参数给python: 代码头 ...

- eclipse安装python开发pydev插件

eclipse安装python开发pydev插件 下载eclipse的python开发插件pydev http://pan.baidu.com/s/1qXHt8pI 下载python.exe,并安装. ...

- WEB安全番外第一篇--其他所谓的“非主流”漏洞:URL跳转漏洞与参数污染

一.URL跳转篇: 1.原理:先来看这段代码: <?php if(isset($_GET["url_redircetion_target"])){ $url_redirect ...

- 使用Python开发chrome插件

本文由 伯乐在线 - xianhu 翻译,Daetalus 校稿.未经许可,禁止转载!英文出处:pythonspot.com.欢迎加入翻译小组. 谷歌Chrome插件是使用HTML.JavaScrip ...

- weblogic的ssrf漏洞

前言 什么是ssrf SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞. 一般情况下,SSRF攻击的目标 ...

- 配置Sublime Text 3的Python开发环境

最近的项目是用Python开发自动化测试脚本的,所以使用Python比较多.我用的编辑器是Sublime Text3. Sublime Text 3是一个轻量级的跨平台文字编辑器,一经面世便被认为是一 ...

- Python 开发的 IDE 和代码编辑器,你选择的哪一个?

为了方便,我会分两个大类去说明,一类是适用于软件开发的比较通用的编辑器或 IDE ,我们可以通过插件等形式支持 Python 的开发,另一个是专注于 Python 开发的编辑器或 IDE . 不过在此 ...

- 配置基于Vim的Python开发环境

配置基于Vim的Python开发环境插件 Vundle YouCompleteMe NERDTree Vim-Jinja2-Syntax set nocompatible " be iMpr ...

- weblogic ssrf 漏洞笔记

CVE-2014-4210 Oracle WebLogic web server即可以被外部主机访问,同时也允许访问内部主机.比如有一个jsp页面SearchPublicReqistries.jsp, ...

- Sublime配置python开发环境

Package Control Package Control 是Sublime 里直接安装附加插件的包管理器.可以通过以下步骤手动安装: 1.点击Preferences > Browse Pa ...

随机推荐

- ELK基于ElastAlert实现日志的微信报警 ---docker环境

参考网址:https://github.com/anjia0532/elastalert-docker 1.拉取镜像: docker pull anjia0532/elastalert-docker: ...

- PAT (Basic Level) Practice 1033 旧键盘打字 分数 20

旧键盘上坏了几个键,于是在敲一段文字的时候,对应的字符就不会出现.现在给出应该输入的一段文字.以及坏掉的那些键,打出的结果文字会是怎样? 输入格式: 输入在 2 行中分别给出坏掉的那些键.以及应该输入 ...

- Tubian系统无法打开Android子系统的解决方法

打开Konsole,Konsole在程序菜单(左下角Logo)-系统中 输入: sudo nano /var/lib/waydroid/waydroid.cfg 回车 按方向键,把光标移动到[prop ...

- 从 Paxos 到 ZooKeeper

分布式一致性 分布式文件系统.缓存系统和数据库等大型分布式存储系统中,分布式一致性都是一个重要的问题. 什么是分布式一致性?分布式一致性分为哪些类型?分布式系统达到一致性后将会是一个什么样的状态? 如 ...

- strut2 标签加载图表。

//===============================================超市订单量走势图========================================= v ...

- UML类中的6种关系

最近现看Java设计模式,但是越看越不明白,一直搞不明白类与类之前的关系有哪些,通过几天的学习与整理通过代码实现的UML画图的方式理解类之间的相互关系. 一.类与类6大关系: 泛化(generaliz ...

- 拉格朗日插值优化DP

拉格朗日插值优化DP 模拟赛出现神秘插值,太难啦!! 回忆拉格朗日插值是用来做什么的 对于一个多项式\(F(x)\),如果已知它的次数为\(m - 1\),且已知\(m\)个点值,那么可以得到 \[F ...

- 基于GA遗传算法的TSP旅行商问题求解

import random import math import matplotlib.pyplot as plt import city class no: #该类表示每个点的坐标 def __in ...

- C# 7.0 添加和增强的功能【基础篇】

C# 7.0 版是与 Visual Studio 2017 一起发布. 虽然该版本继承和发展了C# 6.0,但不包含编译器即服务. 一.out 变量 以前我们使用out变量必须在使用前进行声明,C# ...

- Nginx实用配置-2

Nginx配置-2 1.升级Openssl [root@rocky8 ~]# nginx -V #查看现在nginx的OpenSSL版本和编译情况 nginx version: nginx/1.22. ...