PJzhang:子域名发掘工具Sublist3r

猫宁!!!

参考链接:https://www.freebuf.com/sectool/90584.html

作者上一次更新是2018年10月16日了,sublist3r中融合有另外一个子域名爆破工具SubBrute。

sublist3r github地址

https://github.com/aboul3la/Sublist3r

subbrute github地址

https://github.com/TheRook/subbrute

操作在kali linux上进行

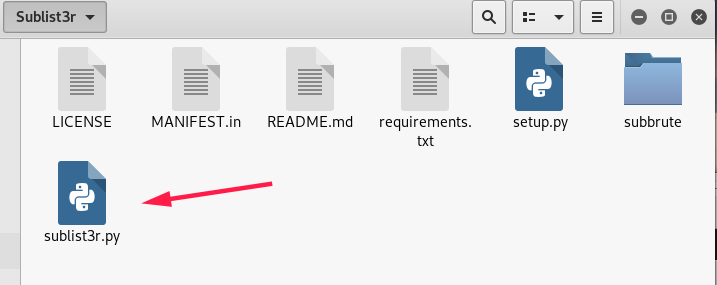

下载到本地,需要pip3 install三个python模块argparse、dnspython、requests,进入文件夹

git clone https://github.com/aboul3la/Sublist3r.git

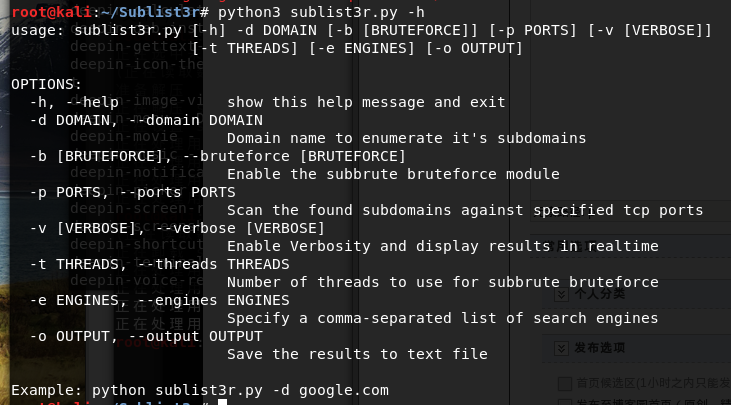

我们采用python3

python3 sublist3r.py -h

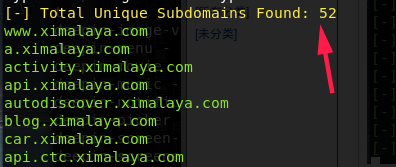

明显可以看出来,这是集合了从多个开源渠道获取的子域名信息,即使多个海外的站点没有挂海外代理,依然是获取了52个子域名,效果还不错。

python3 sublist3r.py -d ximalaya.com

Netcraft、DNSdumpster、ThreatCrowd、Virustotal、SSL Certificates(基于ssl证书识别)、PassiveDNS(被动dns数据,可以认为是历史dns数据),这几个获取信息的渠道也是值得深入关注。

https://www.netcraft.com/,网络安全咨询,在线安全防护

https://dnsdumpster.com/,dns记录

https://www.threatcrowd.org/,威胁情报供应商

https://www.virustotal.com/gui/home/upload,谷歌旗下的可疑信息分析站点

公开资源情报计划(Open source intelligence),简称OSINT,sublist3r做的就是这个工作,这种方式多被海外情报机构采用。

https://resources.infosecinstitute.com/

https://www.osint.org/

除了从公开渠道获取信息,爆破也是一个很好的选择,subbrute被整合进来正是基于此,但是爆破花费的时间也是比较多的,因为字典中有13万个关键词。

python3 sublist3r.py -d ximalaya.com -b

对于发现的域名只获取开启了80和443端口的那些

python3 sublist3r.py -d ximalaya.com -p 80,443

实时显示获取到的子域名

python3 sublist3r.py -v -d ximalaya.com

默认线程是20,这里自定义为100

python3 sublist3r.py -d ximalaya.com -t 100

专门指定子域名发现的途径

python3 sublist3r.py -d ximalaya.com -e baidu,bing,virustotal

指定输出到的文件

python3 sublist3r.py -d ximalaya.com -o output.txt

一个工具很多时候用其中关键功能点即可满足需求。

下面这个工具和sublist3r非常接近。

https://github.com/bit4woo/Teemo

PJzhang:子域名发掘工具Sublist3r的更多相关文章

- 子域名枚举工具Sublist3r

子域名枚举工具Sublist3r 通过搜集子域名信息,可以找到目标的关联网站,找寻相应的漏洞.Kali Linux提供一款基于OSINT的枚举工具Sublist3r.该工具会搜索多个数据来源,如G ...

- PJzhang:子域名爆破工具wydomain(猪猪侠)

猫宁!!! 参考链接:https://www.secpulse.com/archives/53182.html https://www.jianshu.com/p/65c85f4b7698 http: ...

- PJzhang:经典子域名爆破工具subdomainsbrute

猫宁!!! 参考链接: https://www.waitalone.cn/subdomainsbrute.html https://www.secpulse.com/archives/5900.htm ...

- 使用python处理子域名爆破工具subdomainsbrute结果txt

近期学习了一段时间python,结合自己的安全从业经验,越来越感觉到安全测试是一个体力活.如果没有良好的coding能力去自动化的话,无疑会把安全测试效率变得很低. 作为安全测试而言,第一步往往要通过 ...

- 子域名探测工具Aquatone的使用

目录 Aquatone Aquatone的安装 Aquatone的使用 子域名爆破 端口扫描

- 子域名爆破工具:OneForALL

0x00 简介 OneForAll是一款功能强大的子域收集工具 0x01 下载地址 码云: https://gitee.com/shmilylty/OneForAll.git Github: http ...

- 无状态子域名爆破工具:ksubdomain

概述 开源地址:https://github.com/knownsec/ksubdomain 二进制文件下载:https://github.com/knownsec/ksubdomain/releas ...

- 子域名查询、DNS记录查询

目录 子域名信息查询 Layer子域名爆破机 subDomainBrute 利用google查询 HTTP证书查询 DNS记录查询脚本 IP转换为经纬度 利用网页获取对方经纬度信息 首先关于DNS域名 ...

- 子域名收集之DNS字典爆破工具fierce与dnsdict6的使用

子域名收集之DNS字典爆破工具fierce与dnsdict6的使用 一.fierce 0.介绍 该工具是一个域名扫描综合性工具.它可以快速获取指定域名的DNS服务器,并检查是否存在区域传输(Zone ...

随机推荐

- Delphi-WebService(53)

Delphi-WebService(53) http://blog.csdn.net/qq56430204/article/details/4875770 Delphi Web Services程序

- 如何使用安信可 ESP 系列一体化开发环境【转】

本文转载自:http://wiki.ai-thinker.com/ai_ide_use 关于 Problems 报错 注意:Eclipse 只是一个代码编写工具,它并不能读取 makefile 里面的 ...

- Rabbitmq+Nginx+keepalived高可用热备

摘自: http://www.cnblogs.com/wangyichen/p/4917241.html 公司两台文件服务器要做高可用,避免单点故障,故采用keepalived实现,其中一台宕机,依靠 ...

- Android 4.0 的 GridLayout

设计素材代码: 1<?xml version="1.0" encoding="utf-8"?> 2<GridLayout//#http://w ...

- String类中的equals是如何重写的

我们知道String中的equals方法是被重写过的,因为object的equals方法是比较的对象的内存地址,而String的equals方法比较的是对象的值. 首先几个知识点: 基本数据类型==比 ...

- POJ1195Mobile phones (从二维树状数组到cdq分治)

Suppose that the fourth generation mobile phone base stations in the Tampere area operate as follows ...

- Spring 配置 详细

一.连接池概述 数据库连接池概述: 数据库连接是一种关键的有限的昂贵的资源,这一点在多用户的网页应用程序中体现得尤为突出.对数据库连接的管理能显著影响到整个应用程序的伸缩性和健壮性,影响到程序的性能指 ...

- BZOJ 1567: [JSOI2008]Blue Mary的战役地图

1567: [JSOI2008]Blue Mary的战役地图 Time Limit: 10 Sec Memory Limit: 162 MBSubmit: 1011 Solved: 578[Sub ...

- Eclipse设置:背景与字体大小、xml文件中字体大小调整和自动提示 SVN插件安装

Eclipse中代码编辑背景颜色修改: 代码编辑界面默认颜色为白色.对于长期使用电脑编程的人来说,白色很刺激我们的眼睛,所以改变workspace的背景色,可以使眼睛舒服一些.设置方法如下: 1.打开 ...

- python 抓取美丽说店铺的宝贝图片及详细信息的实现(爬虫)

对于页面的抓取,我们使用的是requests,现在大部分的网站都支持动态加载,我们在firefox f12后查找动态的url :http://www.meilishuo.com/aj/shop_lis ...