# 2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范

一.原理与实践说明

1.实践目标

- 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

2.基础问题回答

- 问:通常在什么场景下容易受到DNS spoof攻击?

- 被收到NDSspoof攻击,首先要被攻击机扫描,并被设置为目标,所以这要求攻击机和靶机在同一个自网内。

- 问:在日常生活工作中如何防范以上两攻击方法?

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

二.实践过程记录

攻击机:kali 靶机:windows XP SP3(English)

一、简单应用SET工具建立冒名网站

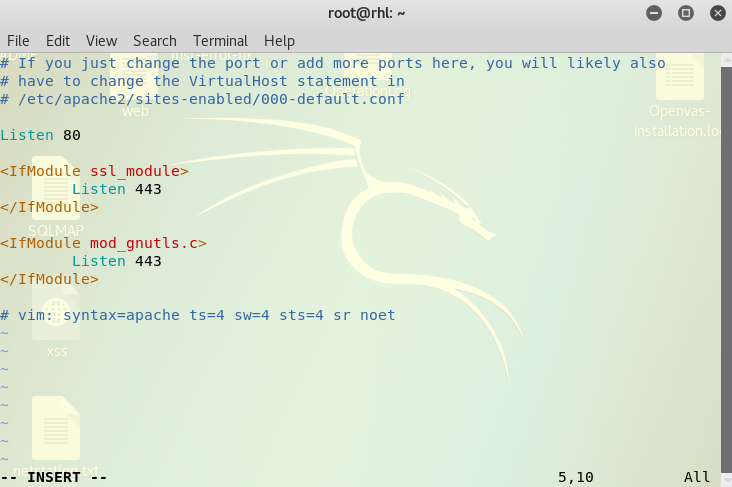

1、使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为http对应的80号端口

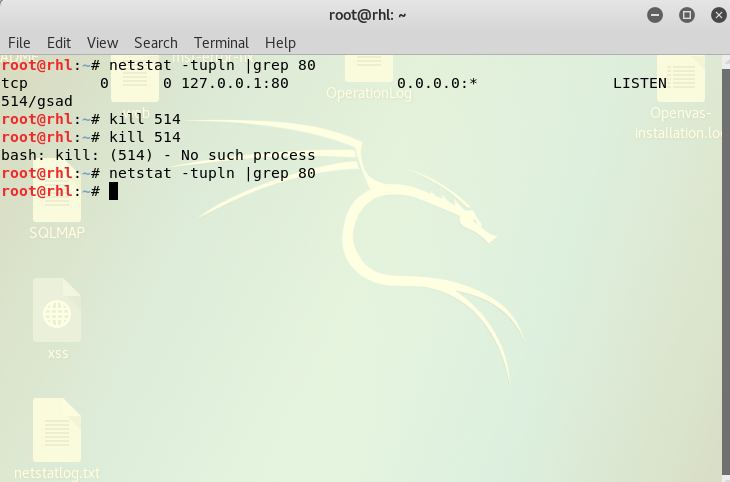

2、在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。

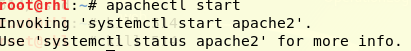

3、使用apachectl start开启Apache服务:

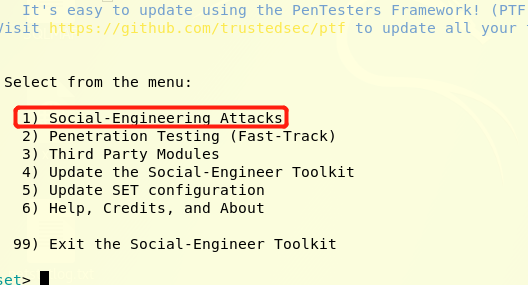

4、输入setoolkit打开SET工具:

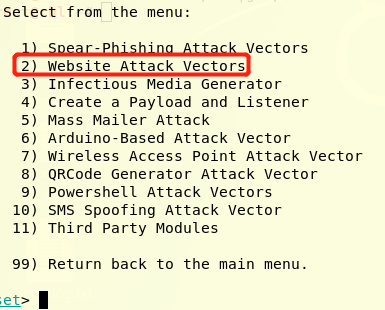

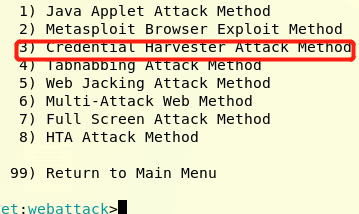

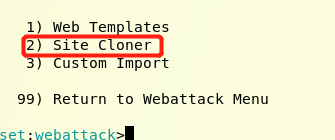

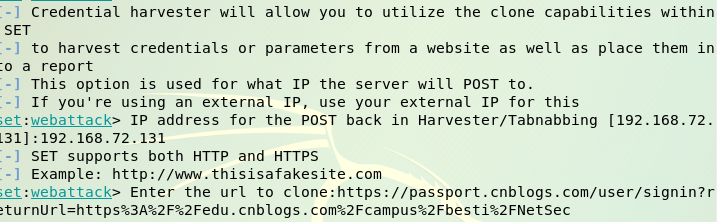

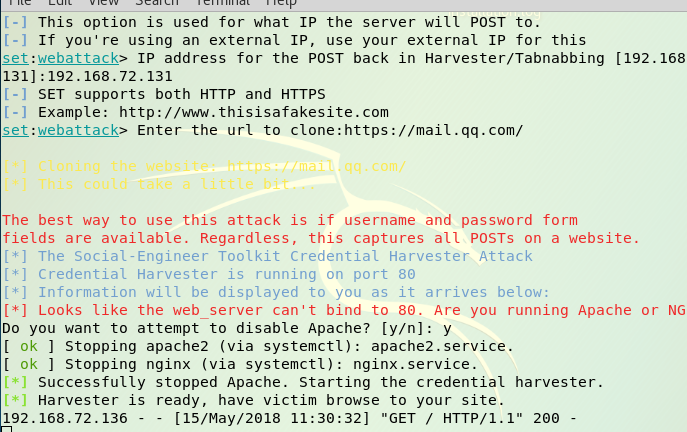

依次选择1(进行社会工程学攻击) -> 2(钓鱼网站攻击向量)-> 3(登录密码截取攻击)-> 2(克隆网站)如下图:

5、选择完后可以看到已经自动产生了kali的IP,之后输入要克隆的网址

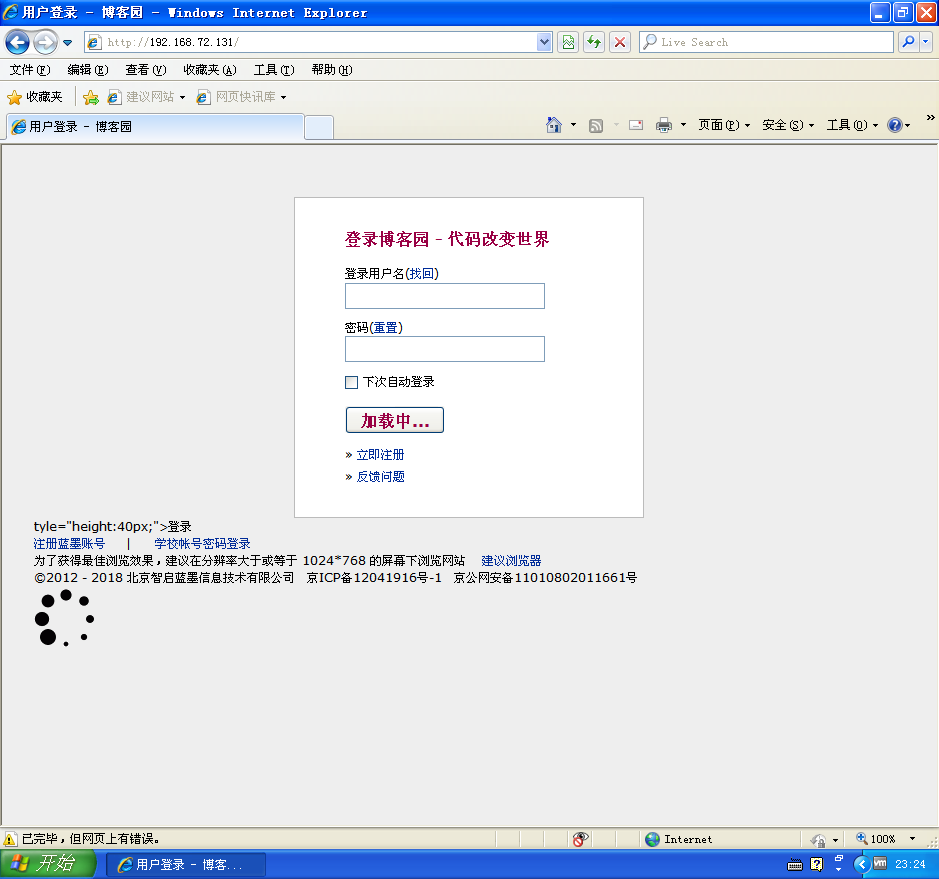

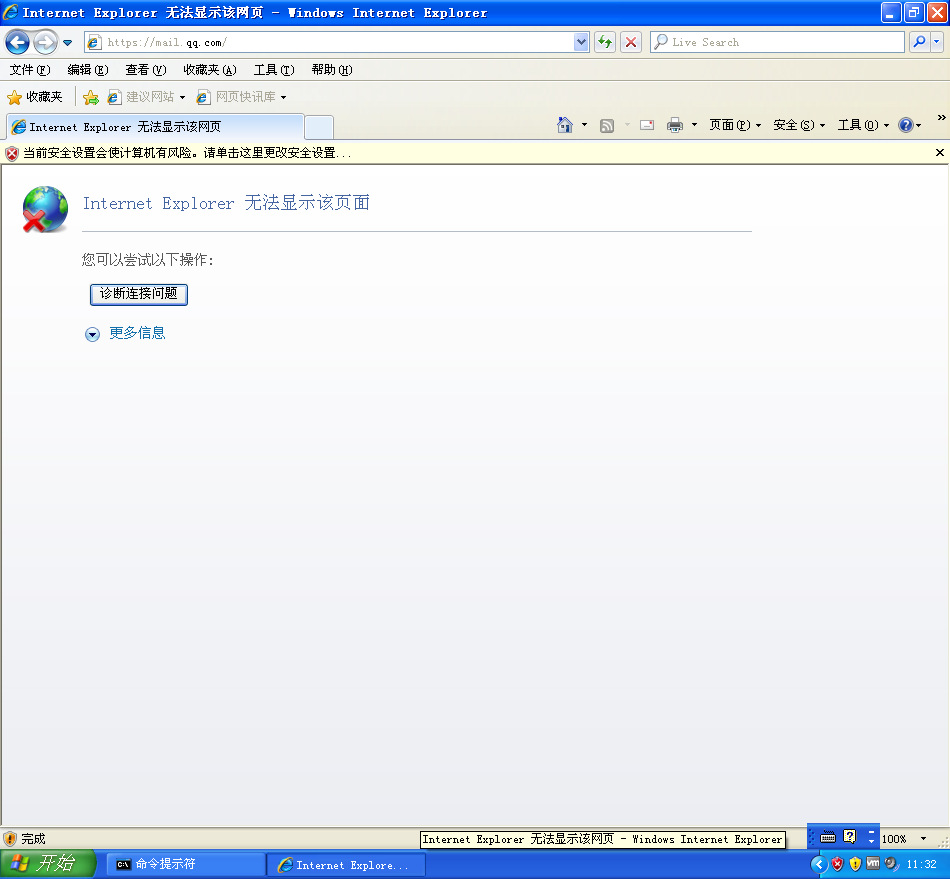

6、在靶机浏览器地址栏输入这个地址,按下回车,攻击机这边即收到连接提示,在靶机输入(可能是错误的)用户名和密码,攻击机可全部获取。

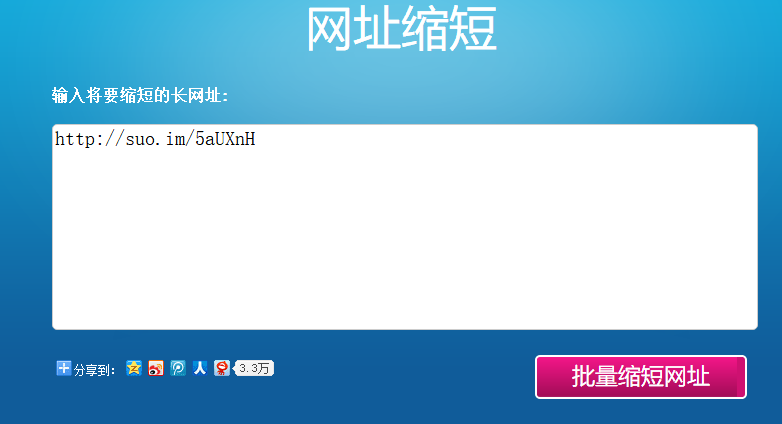

7、为了起到迷惑靶机的作用,我们还可以将靶机IP伪装成一串地址:

二、ettercap DNS spoof

1.使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;

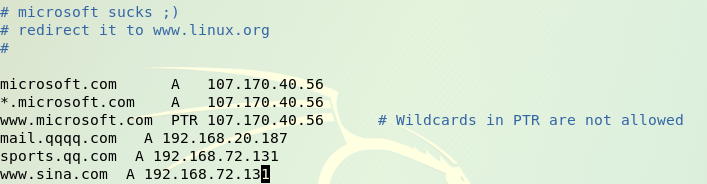

2.输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,可以添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:

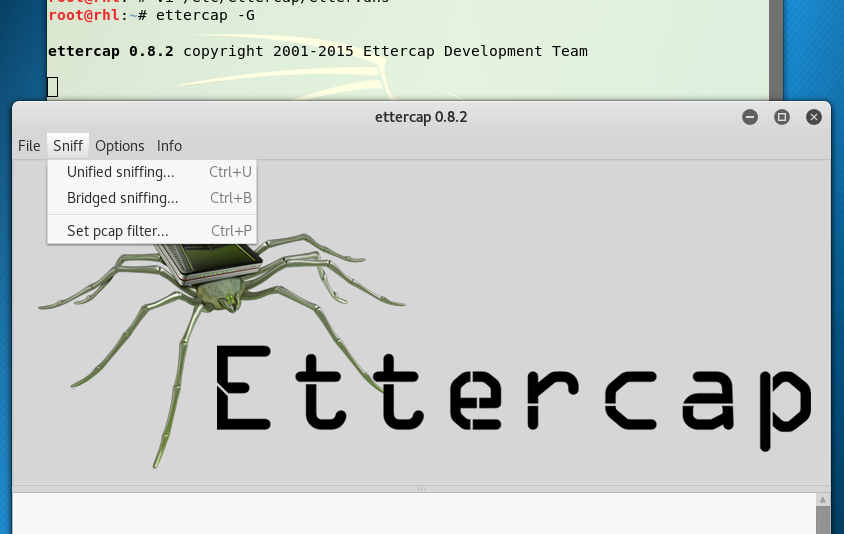

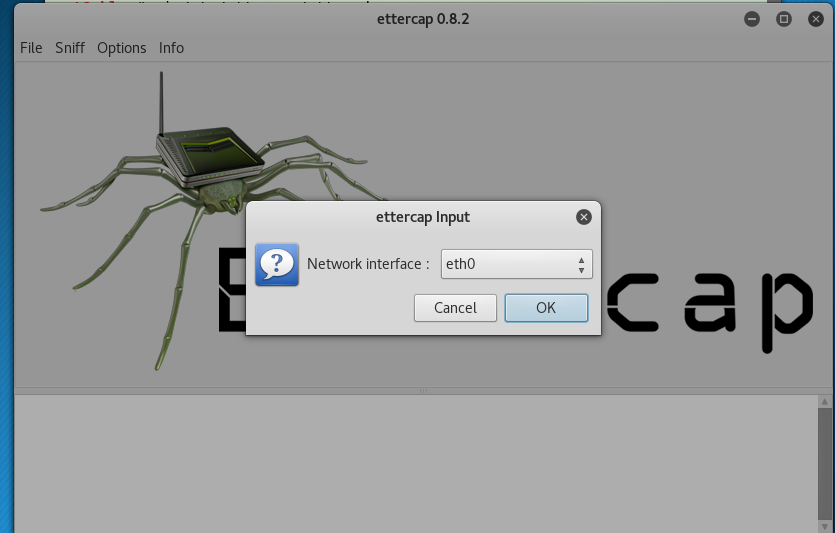

3.输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

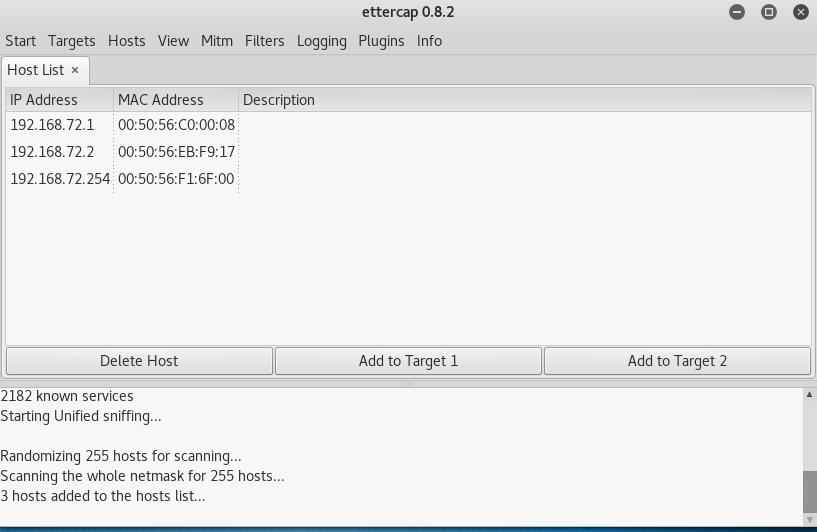

4.在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2(输入route -n来查看kali网关)

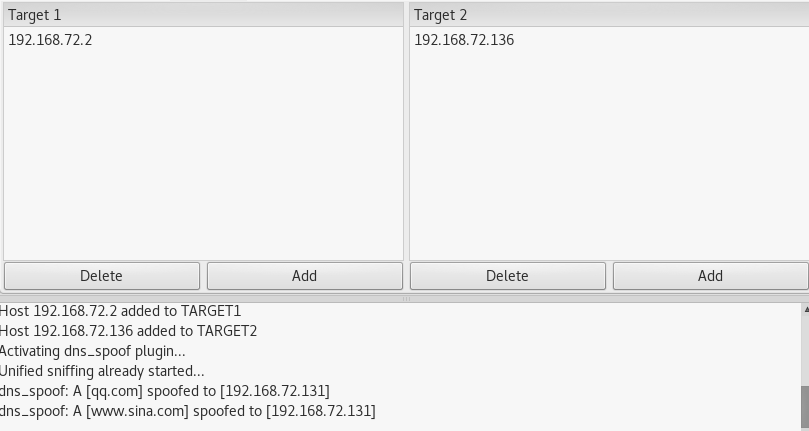

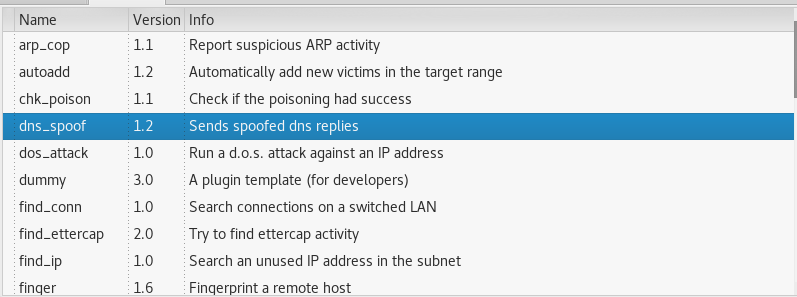

5.选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

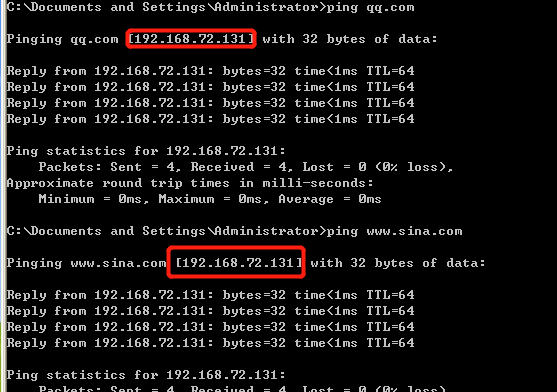

6.然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.sina.cn会发现解析的地址是攻击机的IP地址:

三、结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 综合使用以上两种技术,首先按照实验一的步骤克隆一个登录页面,在通过实验二实施DNS欺骗,此时在靶机输入网址www.sina.cn可以发现成功访问我们的冒名网站,但是我选择的是qq邮箱,可能因为是https协议,没有认证所以无法访问:

四、实验中遇到的小问题

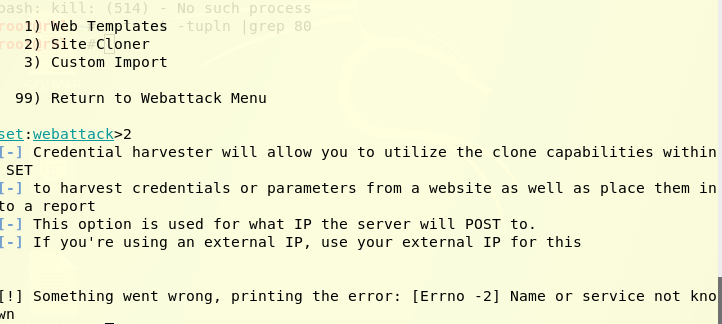

一开始我的setoolkit出现下面的问题:

后来发现有一个vm服务没开,虚拟机没连上网......

实验总结与体会

通过本次实验,我学会了如何利用各种工具克隆网页,制作一个钓鱼网站,如何将自己的IP伪装,如何监控靶机的输入,获取用户名密码等信息,收益匪浅。

# 2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范的更多相关文章

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20155308『网络对抗技术』Exp7:网络欺诈防范

20155308『网络对抗技术』Exp7:网络欺诈防范 原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应用SET ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- 网站软件FTP下载

网站软件FTP下载 统一管理站 http://www.mmnt.net/ db2 http://www.mmnt.net/db/0/0/public.dhe.ibm.com/software/hk/ ...

- 想涨工资吗?那就学习Scala,Golang或Python吧

[编者按]据薪水调查机构 PayScale 提供的数据显示,掌握 Scala,Golang 和 Python 语言以及诸如 Apache Spark 之类的大数据技术,能带来最大的薪水提升.本文作者为 ...

- SQL SERVER 2012/ 2014 分页,用 OFFSET,FETCH NEXT改写ROW_NUMBER的用法(转)

写法: 假装有个表Shop,其中有一列ShopName,取100000到100050条数据. ROW_NUMBER 的写法 SELECT * FROM (SELECT ShopName , ROW_N ...

- SQL语句结合上下文查询(in查询)

在多个表联合查询时,使用linq语句查询就显得不那么方便了,执行效率也不高, SQL语句查询的优势就显现出来了. using (var context = new YZS_TRAEntities()) ...

- 学习笔记:The Best of MySQL Forum

http://mysql.rjweb.org/bestof.html I have tagged many of the better forum threads. 'Better' is based ...

- python基础学习12----装饰器

装饰器可以在不修改目标函数代码的前提下, 在目标函数执行前后增加一些额外功能 例如有一个简单的函数 import time def func1(): print("这是一个简单的函数&quo ...

- ecplice 中添加JavaFX插件学习

fxml文件使用SceneBuilder打开报错 解决方法:Window-->Preferences-->JavaFX-->browse 路径是可执行的JavaFX Scene Bu ...

- Spring hibernate 事务的流程

1 在业务方法开始之前 ①获取session ②把session和当前线程绑定,这样就可以在Dao中使用SessionFactory的getCurrentSession()方法来获取session了 ...

- Gold Point Game~~

黄金点游戏 1. 队友博客链接 GitHub链接 2.过程总结 (1)俩人各自所做工作?对方编程习惯总结(是否遵照代码规范.是否关注算法效率.是否做了代码复审.界面设计是否关注美观实用等等): 这次作 ...

- Nginx反向代理及简单负载均衡配置

nginx配置文件主要分为六个区域:main section.events section.http section.sever section.location section.upstream s ...